ISO 27001 Compliance-Software von Netwrix

Sehen Sie, wie Netwrix Ihnen helfen kann, Compliance-Audits zu bestehen

Finden Sie heraus, welche ISO 27001 Compliance-Vorschriften Sie mit Netwrix angehen können

ISO/IEC 27001 ist eine internationale Norm für die Einrichtung, Implementierung, Wartung und kontinuierliche Verbesserung eines Informationssicherheits-Managementsystems (ISMS). Diese freiwillige Norm gilt für Organisationen aller Branchen. Um zertifiziert zu werden, müssen Best Practices zur Verwaltung von IT-bezogenen Risiken übernommen und die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen geschützt werden, sowie ein Engagement für die Aufrechterhaltung eines hohen Niveaus der Informationssicherheit demonstriert werden.

Um ein konformes ISMS einzurichten, müssen Organisationen gemeinsame administrative, technische und physische Initiativen ergreifen. ISO 27001 Compliance-Software von Netwrix wird Ihnen helfen, kontinuierliche Konformität mit ISO/IEC 27001 zu erreichen und Ihre IT-Umgebung sowohl gegen Cyberangriffe als auch gegen Insider-Bedrohungen zu sichern. Im Gegensatz zu vielen anderen ISO 27001 Software-Tools bietet es Ihnen fertige Compliance-Berichte, die bereits den folgenden ISO/IEC 27001 Informationssicherheitskontrollen zugeordnet sind:

- A.6: Organisation der Informationssicherheit

- A.6.2.1; A.6.2.2

- A.8: Asset-Management

- A.8.2.1

- A.9: Zugriffskontrolle

- A.9.1.2; A.9.2.1; A.9.2.2; A.9.2.3; A.9.2.4; A.9.2.5; A.9.2.6; A.9.3.1; A.9.4.2; A.9.4.3; A.9.4.5

- A.12: Betriebssicherheit

- A.12.1.2; A.12.4.1; A.12.4.2; A.12.4.3; A.12.5.1

- A.13: Kommunikationssicherheit

- A.13.1.1; A.13.2.1

- A.14: Systembeschaffung, -entwicklung und -wartung

- A.14.2.2; A.14.2.4

- A.16: Management von Informationssicherheitsvorfällen

- A.16.1.2; A.16.1.4; A.16.1.5; A.16.1.7

- A.18: Compliance

- A.18.1.3; A.18.1.4

Abhängig von der Konfiguration Ihrer IT-Systeme, Ihren internen Verfahren, der Art Ihres Geschäfts und anderen Faktoren, könnte Netwrix auch die Implementierung von nicht oben aufgeführten ISO/IEC 27001 Bestimmungen erleichtern.

Sehen Sie genau, wie Netwrix Ihnen helfen kann, die Einhaltung des ISO 27001 Standards für Informationssicherheit zu erreichen

Netwrix ist eine einheitliche Plattform für die Analyse des Benutzerverhaltens und Risikominderung, die Kontrolle über Änderungen, Zugriffe und Konfigurationen sowohl in On-Premises- als auch in Cloud-basierten Systemen ermöglicht. Diese ISO 27001 Software bietet Sicherheitsintelligenz, um Sicherheitslücken zu identifizieren, anomale Aktivitäten zu erkennen und Bedrohungsmuster rechtzeitig zu untersuchen, um einen Datenverstoß zu mildern und echten Schaden für Ihr Unternehmen, wie den Verlust von Kunden, zu verhindern.

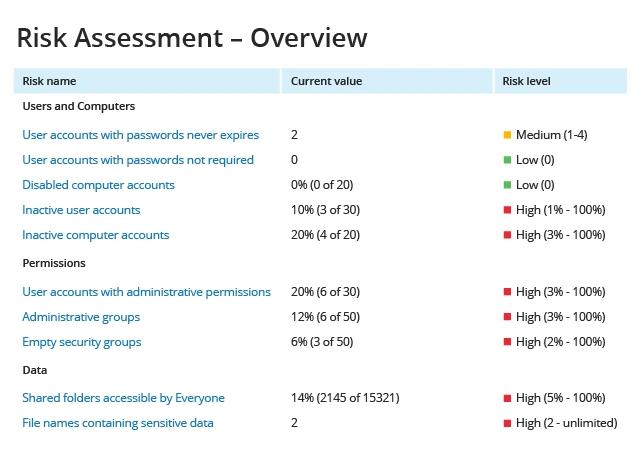

Ermöglichen Sie eine kontinuierliche Bewertung der Risiken für Ihre Systeme und Daten

Die IT-Risikobewertung und die Konfigurationsüberprüfungsfunktionen von Netwrix ermöglichen es Ihnen, Sicherheitslücken in Ihrer Umgebung zu erkennen und zu beheben. Sie können kontinuierlich Risikobewertungen in drei Schlüsselbereichen durchführen — Account-Management, Sicherheitsberechtigungen und Daten-Governance — und diese Informationen nutzen, um Risiken für die Sicherheit Ihrer Informationssysteme zu mindern.

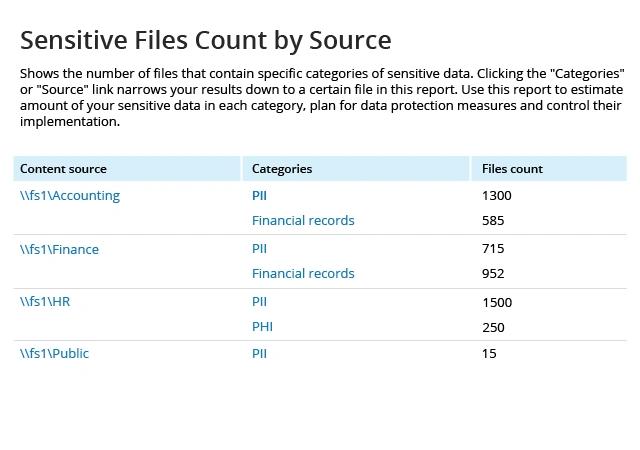

Wissen Sie, welche Arten von sensiblen Dateien Sie haben und wo sie sich befinden

Verstehen Sie Ihre sensiblen Daten, indem Sie identifizieren, welche Arten von geschützten Informationen auf Ihren Freigaben existieren, einschließlich personenbezogener Daten (PII), Bankkartendaten und medizinischer Unterlagen, und genau, wo sich diese Daten befinden. Nutzen Sie diese Informationen, um sensible Daten außerhalb eines sicheren Ortes zu erkennen.

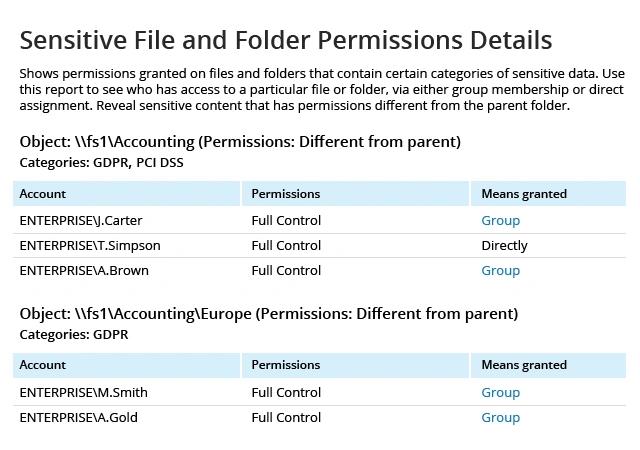

Kontrollieren Sie die Zugriffsrechte auf die wertvollsten Daten, die Sie speichern

Stellen Sie sicher, dass die Zugriffsrechte auf sensible Daten mit den Anforderungen der ISO 27001 übereinstimmen. Kontaktieren Sie die Abteilungsleiter, um festzustellen, welche Konten keinen Zugriff auf sensible Daten benötigen, um ihre Aufgaben zu erfüllen, und entziehen Sie diesen Konten die Zugriffsrechte, um das Risiko zu verringern.

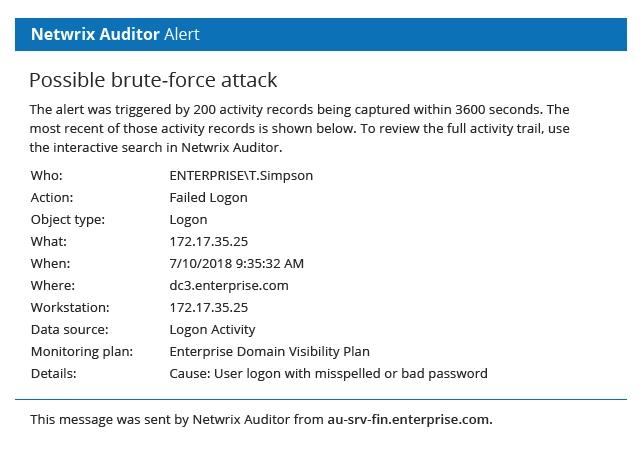

Bleiben Sie bei Sicherheitsvorfällen in Ihren Informationssystemen immer auf dem Laufenden

Werden Sie über verdächtige Benutzeraktivitäten informiert, bevor sie zu Sicherheitsverletzungen führen. Zum Beispiel könnte eine zu hohe Anzahl fehlgeschlagener Anmeldeversuche in kurzer Zeit auf einen laufenden Brute-Force-Angriff hindeuten.

Ermitteln Sie die Ursache eines Vorfalls und verhindern Sie, dass er in Zukunft erneut auftritt

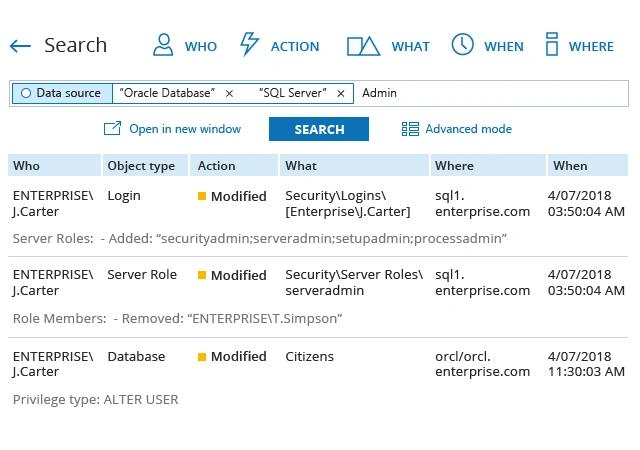

Eliminieren Sie den schmerzhaften Prozess des Durchforstens von nativen Protokollen, um zu verstehen, wie ein Vorfall passiert ist. Netwrix vereinfacht die Untersuchung von Vorfällen, indem es eine einfache, Google-ähnliche Suche durch Auditing-Daten über alle geprüften Systeme hinweg bietet. Verfeinern Sie Ihre Suchkriterien, bis Sie genau die Informationen finden, die Sie benötigen.

Erfahren Sie, wie Organisationen Netwrix nutzen, um die ISO 27001-Konformität zu gewährleisten

Teilen auf

Zugehörige Compliance-Konzepte anzeigen

Netwrix hilft Ihnen, die Anforderungen des National Network Security Framework (N2SF) von Korea zu erfüllen

Netwrix hilft Ihnen, die APRA CPS 234 zu erfüllen

Netwrix hilft Ihnen, die Datenschutzbestimmungen des Philippines Data Privacy Act (DPA) einzuhalten

Netwrix hilft Ihnen, die Anforderungen des indischen Digital Personal Data Protection (DPDP) Act zu erfüllen

Netwrix hilft Ihnen, das indonesische Gesetz zum Schutz personenbezogener Daten (PDP) einzuhalten