Datenverlustprävention

Verhindern Sie Datenverlust über Endpunkte, Identitäten und Datenspeicher mit der Netwrix-Plattform

Lesen Sie ihre Geschichten

Vertraut von

Shadow AI, Insider-Bedrohungen, Offline-Endpunkte und plattformübergreifende Umgebungen können blinde Flecken schaffen, die sensible Daten anfällig für Exfiltration machen.

Shadow AI erweitert die Datenaussetzung

Mitarbeiter fügen sensible Daten in KI-Tools und Co-Piloten außerhalb der Sicherheitsüberwachung ein, wodurch unkontrollierte Exfiltrationswege entstehen, die traditionelle DLP-Richtlinien nie zum Erkennen oder Stoppen konzipiert wurden.

Insider-Risiko am Endpunkt

Böswillige oder nachlässige Insider können sensible Daten über Apps, Browser, USB-Geräte oder Drucker bewegen, die Perimeterkontrollen umgehen und das Risiko eines unentdeckten Datenverlusts erhöhen.

Gemischte Betriebssysteme schaffen Lücken in den Richtlinien

Inkonsequente Kontrollen über Windows-, macOS- und Linux-Endpunkte schaffen Durchsetzungslücken, was es schwierig macht, einheitliche Datenschutzrichtlinien anzuwenden oder die Sichtbarkeit der Benutzeraktivitäten aufrechtzuerhalten.

Offline-Endpunkte fehlen an Aufsicht

Luftdicht abgeschottete und intermittierend verbundene Systeme arbeiten oft ohne kontinuierliche Überwachung, wodurch blinde Flecken entstehen, in denen sensible Daten kopiert, verschoben oder entfernt werden können, ohne dass dies erkannt wird.

Anwendungsfälle

Datenbewegung über Endpunkte und KI steuern

Sensible Daten in KI-Tools und Co-Piloten blockieren

Verhindern Sie, dass klassifizierte Daten in generative KI-Tools und eingebettete Copiloten eingegeben werden, indem Sie kontextbewusste Richtlinien basierend auf der Datensensibilität, der Benutzeridentität und dem Anwendungsverhalten verwenden.

Unbefugte USB- und Geräteübertragungen stoppen

Durchsetzen granularer Kontrollen über USB-Laufwerke und externe Medien, um das Kopieren sensibler Daten über Windows-, macOS- und Linux-Endpunkte zu verhindern, ohne legitime Arbeitsabläufe zu stören.

Datenexfiltration über Browser und Apps verhindern

Blockieren Sie den Upload sensibler Daten zu Webanwendungen, SaaS-Plattformen und lokalen Anwendungen mit einer Richtlinieneinhaltung, die sich an die Benutzeridentität, die Dateisensibilität und das Zielrisiko anpasst.

Konsistente Sicherheit über gemischte Betriebssysteme hinweg gewährleisten

Wenden Sie einheitliche, kontextbewusste Richtlinien auf Windows, macOS und Linux an, um Durchsetzungsdefizite zu beseitigen und einen konsistenten Datenschutz in heterogenen Endpunktumgebungen zu gewährleisten.

Schutz auf Offline- und luftdicht abgeschotteten Systemen aufrechterhalten

Erweitern Sie die Durchsetzung von Richtlinien auf luftdicht abgeschottete und intermittierend verbundene Endpunkte, wodurch blinde Flecken reduziert werden, an denen sensible Daten andernfalls ohne Aufsicht kopiert, verschoben oder entfernt werden könnten.

Reduzieren Sie das Insider-Risiko mit kontextbewusster Durchsetzung

Datenempfindlichkeit, Benutzeridentität und Gerätekontext korrelieren, um riskantes Verhalten zu erkennen und unbefugte Datenbewegungen automatisch zu blockieren, bevor die Exposition eskaliert.

Der Netwrix-Ansatz

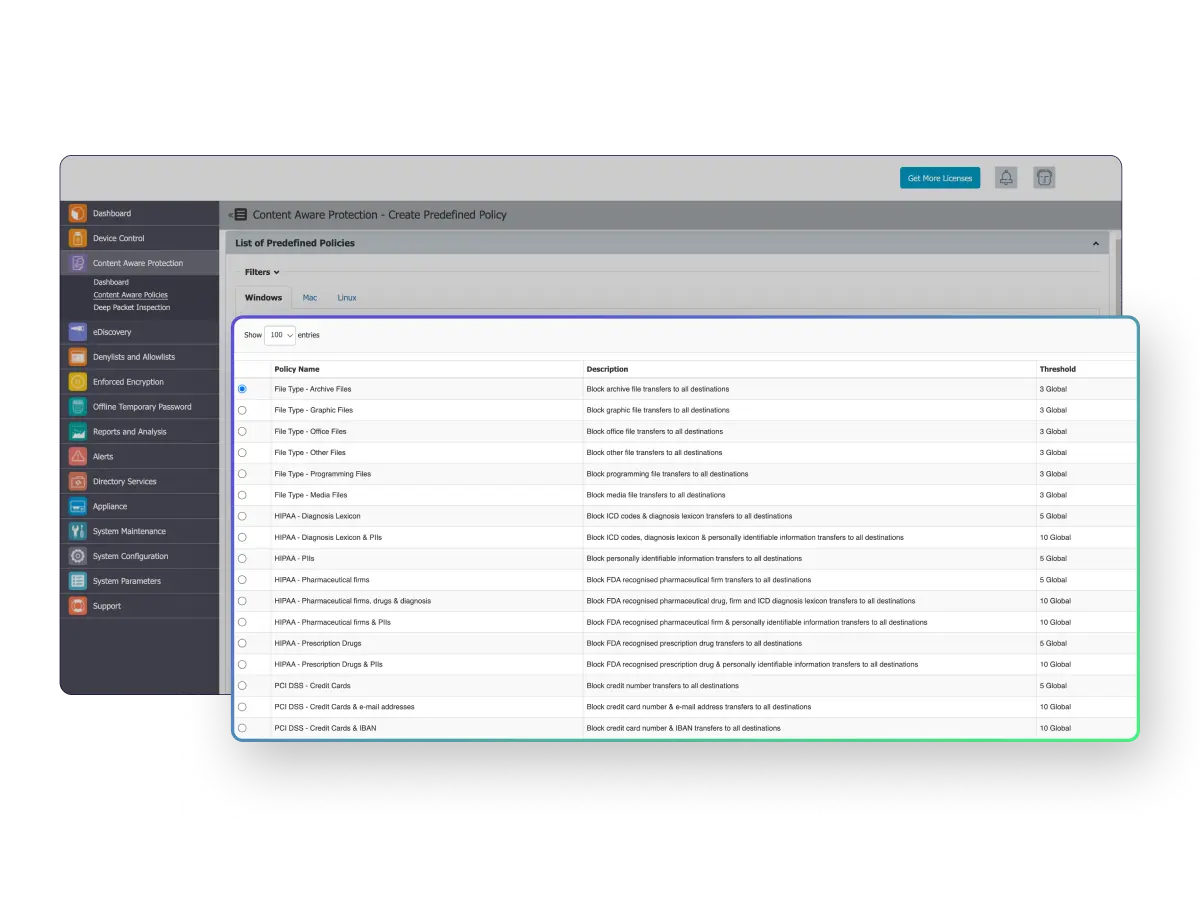

Funktionen zur Verhinderung von Datenverlust im gesamten Netwrix-Portfolio

Überzeugen Sie sich selbst

Bereit, den nächsten Schritt zu machen?

DLP-Durchsetzung für Endpunkte, die durch Daten und Identität unterstützt werden

Netwrix bietet Endpoint-DLP, das den inhaltsbewussten Schutz für Daten in Bewegung, Geräteverwaltung, erzwungene Verschlüsselung mit MDM für USBs und eDiscovery für Daten im Ruhezustand innerhalb eines einzigen, politikgesteuerten Rahmens über Windows, macOS und Linux vereint. Politiken, die durch die Sensibilität der Daten, die Benutzeridentität und den Gerätekontext gesteuert werden, verhindern die Exfiltration über Apps, KI-Tools und Peripheriegeräte, selbst auf Offline- oder luftdicht abgeschotteten Endpunkten.

Konsistente Durchsetzung auf Windows, macOS und Linux

Wenden Sie einheitliche DLP-Richtlinien auf Windows-, macOS- und Linux-Endpunkten an, um Kontrolllücken zu beseitigen und einen konsistenten Schutz unabhängig vom Betriebssystem oder der Gerätekonfiguration zu gewährleisten.

Steuern Sie Daten über mehr als 40 Gerätetypen

Blockieren oder beschränken Sie den Transfer sensibler Daten über USB-Laufwerke, Bluetooth, Drucker und über 40 Kategorien von Peripheriegeräten, um die Risiken von Insider-Exfiltrationen zu reduzieren.

Richtlinien durchsetzen unter Verwendung von Identität und Datenkontext

Verwenden Sie die Datensensitivität, die Benutzeridentität und den Geräte-Kontext, um präzise Kontrollen anzuwenden, die falsche Positivmeldungen reduzieren und unbefugte Datenbewegungen am Endpunkt verhindern.

Schützen Sie Daten sogar auf Offline- und luftdicht abgeschotteten Systemen

Die Durchsetzung von Richtlinien und die Sichtbarkeit auf intermittierend verbundenen oder isolierten Endpunkten aufrechterhalten, um Exfiltration zu verhindern und blinde Flecken über das Unternehmensnetzwerk hinaus zu reduzieren.

Vertraut von Fachleuten

Häufig gestellte Fragen zur Datenverlustprävention

Häufig gestellte Fragen zur Datenverlustprävention

Haben Sie Fragen? Wir haben Antworten.

DLP in Aktion sehen