Verstehen von DNS: Was ist DNS über HTTPS (DoH)?

Sep 27, 2024

Was ist DNS?

DNS (Domain Name System) ist ein Schlüsselkomponente der Internetinfrastruktur. DNS fungiert als verteilte Verzeichnisdienst, der menschenlesbare Domainnamen in maschinenlesbare IP-Adressen übersetzt. Wenn Sie eine Website-Adresse in Ihren Browser eingeben, hilft das DNS-System Ihrem Browser, den richtigen Server im Internet zu finden. Wenn Menschen Namen wie www.test.com eingeben, übersetzt DNS Domainnamen in IP-Adressen, damit Browser Internetressourcen laden können.

DNS verwendet eine hierarchische und verteilte Datenbank, um die Zuordnung von Domainnamen zu IP-Adressen zu verwalten. Diese Hierarchie umfasst Root-Server, TLD (Top-Level-Domain)-Server und autoritative DNS-Server. Um die Effizienz und Geschwindigkeit zu verbessern, werden DNS-Antworten oft auf mehreren Ebenen zwischengespeichert, einschließlich auf Ihrem lokalen Computer und DNS-Servern, sodass wiederholte Abfragen für dieselbe Domain schneller gelöst werden können.

Traditioneller DNS-Prozess

Der DNS-Prozess stellt sicher, dass Sie auf die richtige Website geleitet werden, die mit dem von Ihnen eingegebenen Domainnamen verbunden ist. Der traditionelle DNS-Prozess umfasst die folgenden Schritte.

- Benutzeranfrage: Wenn Sie einen Domainnamen in Ihren Browser eingeben, wird eine DNS-Abfrage initiiert, um die IP-Adresse zu finden, die mit dieser Domain verbunden ist.

- DNS-Resolver: Ihre Abfrage geht zuerst an einen DNS-Resolver, der typischerweise von Ihrem Internetdienstanbieter bereitgestellt wird. Die Aufgabe des Resolvers besteht darin, die IP-Adresse zu finden, indem er andere DNS-Server abfragt, falls er die Informationen nicht bereits im Cache hat.

- Root-DNS-Server: Wenn der Resolver die Antwort nicht hat, fragt er einen der Root-DNS-Server ab. Die Root-Server haben keine IP-Adressen, sondern leiten den Resolver zu den entsprechenden DNS-Servern der Top-Level-Domain (TLD) (z. B. für .com oder .org).

- TLD DNS-Server: Der TLD-Server leitet den Resolver an den autoritativen DNS-Server für die spezifische Domain weiter.

- Autorisierter DNS-Server: Der autorisierte Server verwaltet die tatsächlichen DNS-Daten für die Domain und liefert die IP-Adresse für die angeforderte Domain.

- Antwort: Der Resolver erhält die IP-Adresse vom autoritativen Server und gibt sie an Ihren Browser zurück.

- Caching: Der Resolver und Ihr Browser speichern die IP-Adresse für zukünftige Anfragen, wodurch die Notwendigkeit entfällt, den Lookup-Prozess zu wiederholen.

Sicherheitsrisiken im Zusammenhang mit traditionellem DNS

Traditionelle Domain Name System (DNS)-Operationen weisen mehrere inhärente Sicherheitsrisiken auf. Als eines der ältesten Teile der Internetinfrastruktur wurde DNS nicht mit starken Sicherheitsfunktionen entwickelt, was zu seiner Ausnutzung in vielen Formen von Cyberangriffen. Im Folgenden sind einige wichtige Sicherheitsrisiken aufgeführt, die mit traditionellem DNS verbunden sind:

|

DNS Spoofing |

This attack involves inserting a false address record into the cache of a DNS server. If attackers can poison the DNS cache, they can redirect users to malicious websites without their knowledge, even if the users type the correct address into their browsers. This method can be used to spread malware or to conduct phishing attacks to steal user information. |

|

Man-in-the-Middle (MitM) Attacks |

Because traditional DNS queries and responses are not encrypted, they are susceptible to eavesdropping and interception. Attackers can use this vulnerability to insert themselves between the user and their DNS requests, redirecting them to fraudulent sites or spying on their internet activity. |

|

DNS Tunneling |

Attackers can utilize DNS queries and responses to smuggle data in and out of a network, bypassing traditional network security measures like firewalls. DNS tunneling can be used for data exfiltration, command and control of malware, or bypassing internet usage policies and restrictions. |

|

Distributed Denial of Service (DDoS) Attacks |

DNS servers can be targeted by DDoS attacks, whereby a network of compromised computers (a botnet) floods a DNS server with an overwhelming volume of queries. This can render the DNS service slow or completely unavailable, disrupting access to websites and online services for legitimate users. |

|

Domain Hijacking |

By exploiting vulnerabilities or through social engineering attacks (such as phishing), attackers can gain control of a domain’s DNS settings. They can then redirect the domain’s traffic to malicious sites, intercept emails and sensitive information, or disrupt access to the legitimate services hosted under the domain. |

|

Zero Day Vulnerabilities |

DNS queries and responses are transmitted in plaintext over the network. This makes them susceptible to interception by anyone with access to the network, including ISPs, network administrators, or malicious actors. Attackers can capture and analyze DNS traffic to monitor which websites users are visiting, potentially leading to privacy breaches. |

|

Eavesdropping |

DNS queries and responses are transmitted in plaintext over the network. This makes them susceptible to interception by anyone with access to the network, including ISPs, network administrators, or malicious actors. Attackers can capture and analyze DNS traffic to monitor which websites users are visiting, potentially leading to privacy breaches. |

|

DNS Amplification Attacks |

This type of DoS attack involves exploiting the DNS infrastructure to amplify the volume of traffic directed at a target. Attackers send small queries to open DNS resolvers that respond with large answers, overwhelming the target. This can lead to significant service disruptions and network congestion. |

|

DNS Rebinding |

DNS rebinding attacks involve manipulating DNS responses to make a victim’s browser communicate with internal network addresses or servers. This can expose internal network resources to the internet, potentially leading to unauthorized access or data breaches. |

Einführung in DNS über HTTPS (DoH)

DNS über HTTPS ist ein Fortschritt zur Verbesserung der Sicherheit und Privatsphäre von Internetnutzern. DoH verschlüsselt DNS-Anfragen mit dem HTTPS-Protokoll, das die Kommunikation im Internet sichert. Durch das Einbetten von DNS-Anfragen in den gesamten verschlüsselten Datenverkehr zwischen einem Client und einem Server bietet DoH DNS einen erheblichen Vorteil in Bezug auf die Privatsphäre. Es verhindert, dass Dritte sehen, auf welche Websites Sie zugreifen möchten. Neben der verbesserten Privatsphäre erhöht DoH auch die Sicherheit. Es hilft, sich gegen bestimmte Cyberangriffe wie DNS-Spoofing oder Abhören zu schützen.

Die Einführung von DoH wächst, mit Unterstützung, die in viele moderne Webbrowser wie Firefox, Chrome und Betriebssysteme integriert ist. Das Aktivieren der DoH-Verbindung erfordert die Konfiguration Ihres Webbrowsers oder Ihres gesamten Geräts, um einen DNS-Resolver zu verwenden, der DNS über HTTPS unterstützt.

Get a demo for Secure DNS Management with Netwrix Endpoint Policy Manager

Die Bedeutung von DNS über HTTPS (DoH) zur Verbesserung von Datenschutz und Sicherheit

Traditional DNS queries and responses are sent over plaintext, making them vulnerable to DNS spoofing, eavesdropping, manipulation, or interception by hackers. This can pose significant risks, including the potential for privacy breaches, censorship, and security threats such as man-in-the-middle attacks. DoH resolves these issues by encrypting DNS requests and including them in the HTTPS protocol. HTTPS, being a secure version of HTTP, uses encryption (SSL/TLS) to protect the data transmitted between the user and the server. In regions where internet access is heavily monitored or restricted, encrypted DNS queries can bypass certain types of censorship and filtering, enabling access to information and websites that might otherwise be blocked.

Während DoH die Privatsphäre und Sicherheit verbessert, ist es wichtig, einen vertrauenswürdigen DNS-Anbieter auszuwählen (siehe DNSSEC), da der Anbieter die Fähigkeit hat, Ihre DNS-Abfragen zu sehen. Angesichts seiner Unterstützung, Beliebtheit und Integration mit Browsern und Betriebssystemen gibt es eine laufende Debatte über die Risiken der Zentralisierung und das Potenzial für Missbrauch, da einige große Unternehmen, die DoH-Dienste anbieten, Zugang zu umfangreichen Daten über das Verhalten von Internetnutzern haben könnten.

Traditionelles DNS vs DNS über HTTPS (DoH)

Traditionelles DNS und DNS über HTTPS sind beide Methoden zur Auflösung von Domainnamen in IP-Adressen, unterscheiden sich jedoch erheblich in Bezug auf Datenschutz, Sicherheit und Implementierung. DNS über HTTPS bietet erhebliche Vorteile in Bezug auf Datenschutz und Sicherheit im Vergleich zu unverschlüsseltem DNS. Obwohl es einige manuelle Konfiguration erfordert, werden für viele Benutzer die Vorteile diese kleinen Unannehmlichkeiten überwiegen.

Features | Traditional DNS | DNS over HTTPS |

|---|---|---|

|

Encryption |

DNS queries and responses are transmitted in plaintext. This means that anyone with access to the network, such as malicious actors, can intercept and read the DNS queries and responses. |

Encrypts DNS queries and responses using HTTPS. This encryption prevents eavesdropping and tampering by making the DNS traffic unreadable to unauthorized parties. |

|

Privacy |

DNS queries are visible to network intermediaries like ISPs and can be used to track user browsing activities. ISPs and other entities can potentially log and monitor DNS requests to infer user behavior and interests. |

Provides enhanced privacy by encrypting DNS queries, so they cannot be easily monitored or logged by ISPs or other network observers. Helps prevent tracking of user browsing habits based on DNS traffic. |

|

Security |

Susceptible to attacks such as DNS spoofing or cache poisoning, where malicious actors can manipulate DNS responses to redirect users to malicious sites. Lack of encryption means DNS responses can be intercepted and altered. |

Improves security by ensuring that DNS responses are encrypted and cannot be tampered with during transit. Protects against DNS spoofing and cache poisoning by verifying the integrity of the DNS data. |

|

Performance |

Typically performs well and is widely supported across all networks and devices. No encryption overhead, so it may have lower latency compared to DoH. |

May introduce slight latency due to the encryption and decryption process. In many cases, the performance impact is minimal, and DoH can even offer performance benefits by reducing DNS filtering or interception. |

|

Implementation |

Universally supported and used by default in most systems and networks. Simple to configure, with no additional setup required for basic functionality. |

Requires support from both the client (browser or operating system) and the DNS resolver. Increasingly supported by modern browsers and operating systems but may need manual configuration or updates to enable. |

|

Centralization and Management |

DNS traffic is generally distributed among several DNS resolvers. Easier for network administrators to manage and monitor DNS traffic. |

Can centralize DNS traffic through fewer DoH providers, raising concerns about the concentration of DNS queries with these large entities. |

|

Use cases |

Suitable for general use where high privacy and security are not primary concerns. Commonly used in most networks and environments. |

Ideal for users and organizations prioritizing privacy and security. Useful in environments where protecting against DNS surveillance and tampering is critical. |

|

Reliability and Flexibility |

Operates over port 53, relies on a hierarchical model (root, TLD, authoritative servers) that can be susceptible to failures and attacks at various levels. |

Operates over port 443, allowing DoH traffic to blend with regular HTTPS traffic. This makes it harder for actors to block or censor content without disrupting all web traffic. |

Vorteile von DNS über HTTPS

DNS über HTTPS bietet mehrere Vorteile gegenüber traditionellem DNS, da es sich auf die Verbesserung der Privatsphäre und Sicherheit für Internetnutzer konzentriert.

Verbesserter Datenschutz und Sicherheit

DNS über HTTPS hebt sich als eine bedeutende Verbesserung hervor, da es die Verschlüsselung von DNS-Anfragen über traditionelle DNS-Protokolle ermöglicht. Diese Verschlüsselung stellt sicher, dass nur der Benutzer und der DNS-Resolver den Inhalt der DNS-Anfragen und -Antworten verstehen können. DNS-Anfragen werden in die gleiche Verschlüsselung gehüllt, die für HTTPS-Verkehr verwendet wird, das Protokoll, das den meisten Webverkehr sichert. Das bedeutet, dass DNS-Anfragen mit dem Rest des verschlüsselten Internetverkehrs verschmelzen, was es für jede abfangende Entität viel schwieriger macht, die DNS-Anfragen eines Benutzers herauszufiltern und zu überwachen.

Abhören verhindern

Abhören im Kontext der Internetkommunikation bedeutet, dass Dritte, wie Cyberangreifer, ISPs oder sogar Regierungsbehörden, Daten abfangen und überwachen, die über das Netzwerk übertragen werden. Mit traditionellem DNS können diese Entitäten leicht sehen und aufzeichnen, welche Websites ein Benutzer zu besuchen versucht, was erhebliche Datenschutz- und Sicherheitsrisiken birgt.

Schützt das Surfverhalten

DNS über HTTPS verbessert die Privatsphäre der Benutzer erheblich, indem es das Surfverhalten vor Internetdienstanbietern und potenziellen Hackern schützt. Traditionelle DNS-Abfragen werden im Klartext durchgeführt, was die Benutzer anfällig für böswillige Akteure macht und das Surfverhalten und die besuchten Websites eines Benutzers offenbaren kann. DoH behebt diese Schwachstellen, indem es DNS-Abfragen in HTTPS-Verschlüsselung einhüllt.

Verhindert DNS-Spoofing und Man-in-the-Middle-Angriffe

DNS spoofing and man-in-the-middle attacks are common cyber-attacks that can lead to serious security breaches, including theft of sensitive information, delivery of malware, and redirection to malicious websites. DNS spoofing, also known as DNS cache poisoning, occurs when an attacker introduces corrupted DNS data into the cache of a DNS resolver. This manipulated data misleads the resolver into directing users to fraudulent websites even though they enter legitimate addresses. MitM (man-in-the-middle) attacks happen when attackers secretly intercept and alter the communication between user and DNS resolver. DoH mitigates these risks by using encryption and HTTPS to secure the communication channel between the user and the DNS resolver.

DoH-Kompatibilität und Unterstützung mit modernen Browsern und Betriebssystemen

DNS über HTTPS hat weitreichende Unterstützung und Kompatibilität mit vielen modernen Webbrowsern und Betriebssystemen.

Webbrowser

- Mozilla Firefox:Firefox war einer der Pioniere bei der Einführung von DoH und bot es seit Ende 2018 als Option an, wurde jedoch offiziell im Februar 2020 hinzugefügt. Benutzer können DoH einfach in den Browsereinstellungen aktivieren.

- Google Chrome: Google hat auch begonnen, DoH seit Ende 2018 zusammen mit Mozilla zu testen, hat jedoch die Unterstützung in Chrome in Version 83 hinzugefügt, die im Mai 2020 veröffentlicht wurde. Der Browser aktualisiert automatisch DNS-Abfragen auf DoH, wenn der DNS-Dienstanbieter des Benutzers dies unterstützt.

- Microsoft Edge:Edge unterstützt auch DoH und nutzt denselben automatischen Upgrade-Mechanismus für DNS-Anfragen, vorausgesetzt, der DNS-Dienstanbieter unterstützt DoH.

- Opera:Der Opera-Browser hat auch DoH-Unterstützung integriert, sodass Benutzer die Funktion in den Einstellungen aktivieren können, um ihre DNS-Abfragen abzusichern.

- Safari:Apples Safari hat ebenfalls begonnen, DoH-Funktionen zu übernehmen, mit dem Ziel, die Privatsphäre und Sicherheit seiner Nutzer durch verschlüsselte DNS-Abfragen zu verbessern.

Betriebssysteme

- Windows:Microsoft hat DoH direkt in Windows integriert, beginnend mit Windows 10. Diese Integration auf Betriebssystemebene bedeutet, dass alle Apps und Dienste auf dem Windows-Gerät von DoH profitieren können, ohne dass eine individuelle Unterstützung innerhalb der Apps erforderlich ist.

- macOS:Apple hat durch Updates für macOS begonnen, die Unterstützung für verschlüsseltes DNS zu integrieren, einschließlich DoH und DNS über TLS (DoT). Dies ermöglicht es den Benutzern, die Netzwerkeinstellungen so zu konfigurieren, dass DoH für alle vom System gestellten DNS-Abfragen verwendet wird.

- Linux:Während Linux-Distributionen normalerweise nicht standardmäßig mit DoH aktiviert geliefert werden, gibt es viele Tools und Resolver wie „systemd-resolved“, „dnscrypt-proxy“ und „Cloudflare’s 1.1.1.1“, die Linux-Benutzer konfigurieren können, um DoH zu verwenden.

- Android: Android 9 (Pie) e versões mais recentes suportam DNS sobre TLS, e há um suporte crescente para DoH. Isso pode ser configurado usando uma opção de DNS privado nas configurações de rede (DoT por enquanto) ou através de aplicativos específicos projetados para habilitar DoH.

- iOS:Seit iOS 14 bietet Apple Unterstützung für verschlüsseltes DNS (sowohl DoH als auch DoT) und ermöglicht es Benutzern, die DNS-Einstellungen entweder auf Geräteebene oder für einzelne Netzwerke zu konfigurieren.

Wie DNS über HTTPS (DoH) funktioniert

DNS über HTTPS funktioniert, indem die Daten zwischen dem Gerät des Benutzers und dem DNS-Resolver verschlüsselt werden.

- Initiierung einer DNS-Abfrage:Wenn Benutzer versuchen, eine Website zu besuchen, muss der Browser den Domainnamen in eine IP-Adresse auflösen. Mit aktiviertem DoH wird die DNS-Abfrage nicht über eine unverschlüsselte Verbindung gesendet, sondern die Anfrage erfolgt über HTTPS.

- Kapselung der Anfrage in HTTPS:DoH nimmt die DNS-Anfrage und kapselt sie in einer standardmäßigen HTTPS-Anfrage, wobei die Daten mit SSL/TLS verschlüsselt werden.

- Übertragung an einen DoH-kompatiblen Resolver:Die verschlüsselte DNS-Anfrage wird dann an einen DNS-Resolver gesendet, der das DoH-Protokoll unterstützt. Diese Resolver sind dafür verantwortlich, die Abfrage von der Domain zur IP-Adresse zu interpretieren.

- Der Resolver verarbeitet die Abfrage:Der DoH-kompatible Resolver entschlüsselt die HTTPS-Anfrage, um auf die DNS-Abfrage zuzugreifen, verarbeitet sie, findet die entsprechende IP-Adresse für den angeforderten Domainnamen und bereitet dann eine DNS-Antwort vor.

- Verschlüsselte Antwort zurückgesendet:Der Resolver kapselt die DNS-Antwort in einer verschlüsselten HTTPS-Antwort und sendet sie zurück an das Gerät des Benutzers.

- Der Browser empfängt und entschlüsselt die Antwort:Sobald Ihr Gerät die verschlüsselte Antwort erhält, entschlüsselt es die Daten, um die DNS-Informationen zu extrahieren. Der Browser verwendet dann die bereitgestellte IP-Adresse, um eine sichere Verbindung mit dem Webserver herzustellen, der die Website hostet.

- Kontinuierliche sichere Kommunikation:Nach der initialen verschlüsselten DNS-Auflösung wird die weitere Kommunikation zwischen Ihrem Webbrowser und der Website weiterhin verschlüsselt, wodurch eine sichere Verbindung aufrechterhalten wird, die Ihre Daten vor Abhörern schützt.

Unterschiede zwischen DoH und DoT

DNS über HTTPS und DNS über TLS (DoT) sind beide Sicherheitsprotokolle, die entwickelt wurden, um die Privatsphäre Ihrer DNS-Abfragen zu schützen. Sie funktionieren jedoch auf leicht unterschiedliche Weise und in verschiedenen Teilen der Internetverbindungen.

- DoH funktioniert über HTTPS und verwendet Port 443, der derselbe Port ist, der für sicheres Surfen im Internet verwendet wird. DoT verwendet seinen eigenen festgelegten Port 853, um DNS-Abfragen zu verschlüsseln.

- Sowohl DoH als auch DoT verschlüsseln DNS-Abfragen, tun dies jedoch auf unterschiedlichen Ebenen der Internetkommunikation. DoH kapselt DNS innerhalb des HTTP-Verkehrs ein und macht es zu einem Teil der Webdaten. DoT verschlüsselt DNS-Abfragen auf der Transportschicht unter Verwendung von TLS (Transport Layer Security), hält den DNS-Verkehr jedoch von anderen Arten des Internetverkehrs getrennt.

- DoH kann leicht in Webbrowser und Anwendungen integriert werden, da es über HTTP funktioniert. DoT wird auf Betriebssystemebene oder auf DNS-Servern implementiert.

- Da DoH-Verkehr von normalem HTTPS-Verkehr nicht zu unterscheiden ist, ist es für ISPs oder jeden im Netzwerk viel schwieriger, DNS-Abfragen zu sehen oder zu blockieren. DoT kann aufgrund seiner einzigartigen Portnutzung einfacher zu blockieren sein.

- Sowohl DoH als auch DoT verbessern die Sicherheit und Privatsphäre im Vergleich zu traditionellen DNS-Anfragen, die unverschlüsselt sind. Die Wahl zwischen ihnen könnte von Ihren spezifischen Anforderungen an die Privatsphäre, dem Netzwerk, in dem Sie sich befinden, und den Geräten und Anwendungen, die Sie verwenden, abhängen.

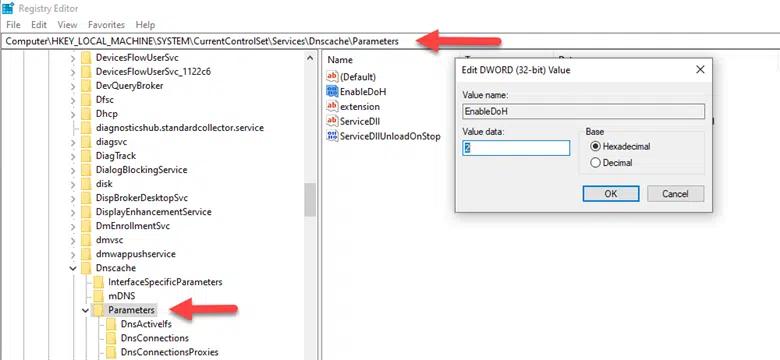

Aktivierung von DoH in Windows 10 über die Registrierung

- Klicken Sie auf das Menü „Start“, geben Sie „regedit“ ein und drücken Sie die Eingabetaste. Wenn Sie von der Benutzerkontensteuerung (UAC) aufgefordert werden, klicken Sie auf Ja.

- Navigieren Sie im Registrierungs-Editor zu folgendem Schlüssel „HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters“.

- Klicken Sie mit der rechten Maustaste auf den Schlüssel „Parameter“, wählen Sie Neu und dann DWORD (32-Bit) Wert. Nennen Sie diesen neuen Wert „EnableDoh“, setzen Sie die Wertdaten auf 2 und klicken Sie auf OK.

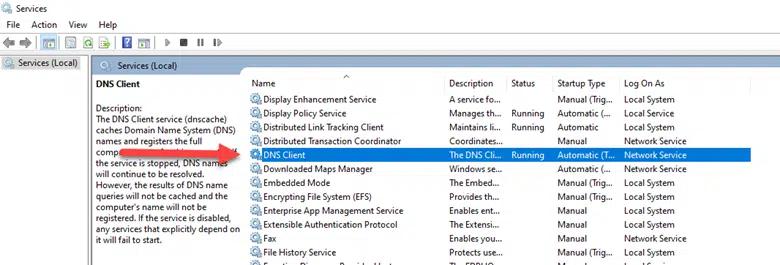

- Damit die Änderungen wirksam werden, starten Sie den „DNS-Clientdienst“ aus der App Dienste neu.

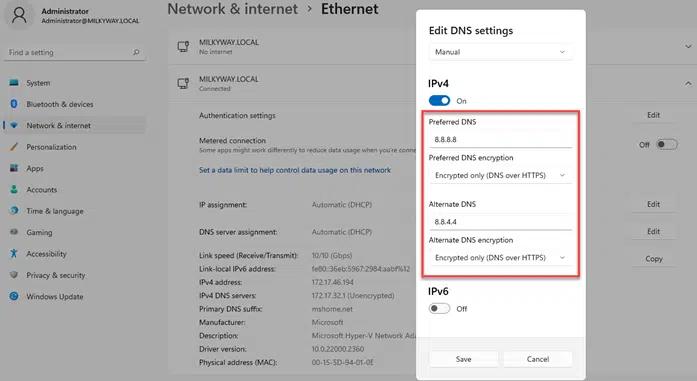

So aktivieren Sie DoH in Windows 10

Microsoft hat begonnen, DNS über HTTPS ab Windows 10 Version 20185 und später zu unterstützen. Im Folgenden sind die Schritte zum Aktivieren von DoH unter Windows 10 aufgeführt.

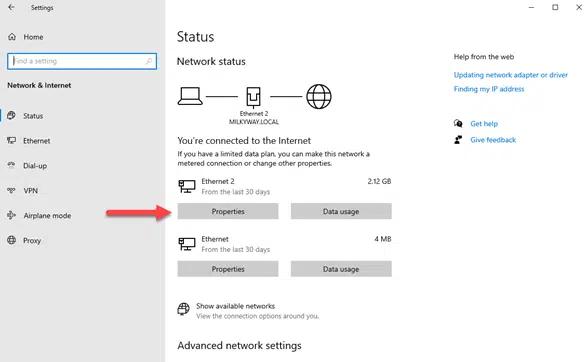

- Klicken Sie auf das Startmenü und klicken Sie auf das Symbol „Einstellungen“ oder drücken Sie „Win+I“, um die Einstellungen zu öffnen.

• Gehe zu Netzwerk & Internet – Status und klicke auf „Eigenschaften“ für deine aktive Internetverbindung.

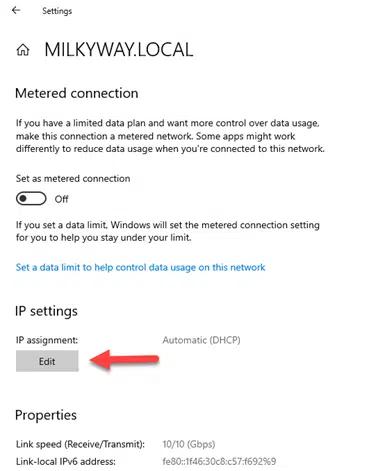

• Scrollen Sie nach unten zu den IP-Einstellungen und klicken Sie auf „Bearbeiten“ unter den DNS-Einstellungen.

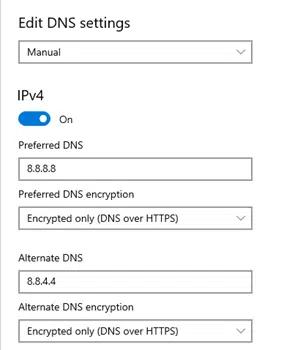

- Ändern Sie die Einstellung von „Automatisch (DHCP)“ auf „Manuell“.

• Geben Sie die IP-Adresse eines DNS-Servers an, der DoH unterstützt. Zum Beispiel Googles 8.8.8.8 und 8.8.4.4 für IPv4.

- Wählen Sie „Nur verschlüsselt (DNS über HTTPS)“ als bevorzugte und alternative DNS-Verschlüsselungsmethode aus.

- Klicken Sie auf „Speichern“, um Ihre DNS-Einstellungen anzuwenden.

So aktivieren Sie DoH in Windows 11

Befolgen Sie die folgenden Schritte, um DNS über HTTPS in Windows 11 zu aktivieren.

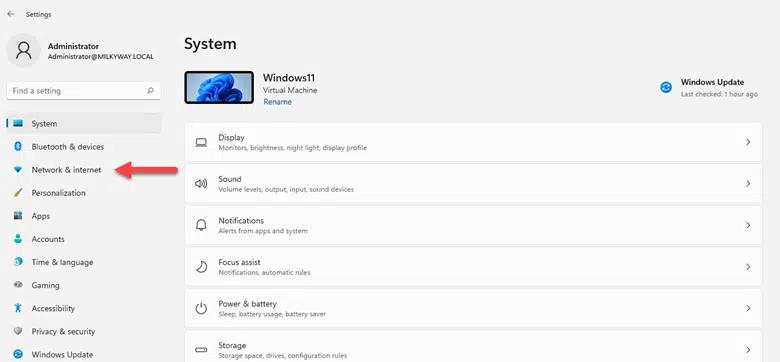

- Drücken Sie „Win+I“ auf Ihrer Tastatur, um die Einstellungen zu öffnen.

2. Klicken Sie auf den Abschnitt „Netzwerk & Internet“.

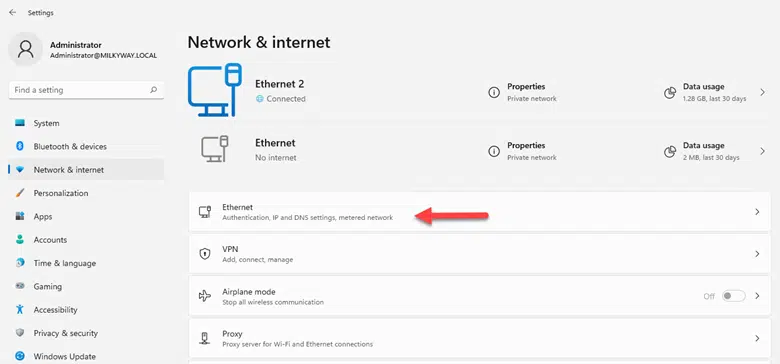

• Klicken Sie auf die Art der Verbindung, die Sie verwenden, Wi-Fi oder Ethernet). In diesem Beispiel haben wir „Ethernet“.

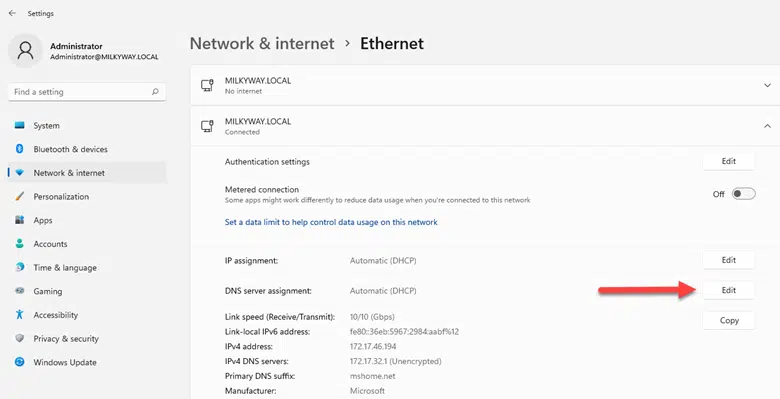

• Auf der Seite der Netzwerkeigenschaften klicken Sie auf die Schaltfläche „Bearbeiten“ im Abschnitt „DNS-Serverzuweisung“.

- Legen Sie die Adressen "Bevorzugter DNS" und "Alternativer DNS" fest. Sie können öffentliche DNS-Server verwenden, die DoH unterstützen. Zum Beispiel:

Für Cloudflare: 1.1.1.1 (Bevorzugter DNS) und 1.0.0.1 (Alternativer DNS)

Für Google: 8.8.8.8 (Bevorzugter DNS) und 8.8.4.4 (Alternativer DNS)

• Ändern Sie die Einstellung „Bevorzugte DNS-Verschlüsselung“ in „Nur verschlüsselt (DNS über HTTPS)“ für die Adressen „Bevorzugter DNS“ und „Alternativer DNS“.

- Klicken Sie auf die Schaltfläche „Speichern“, um die Einstellungen anzuwenden.

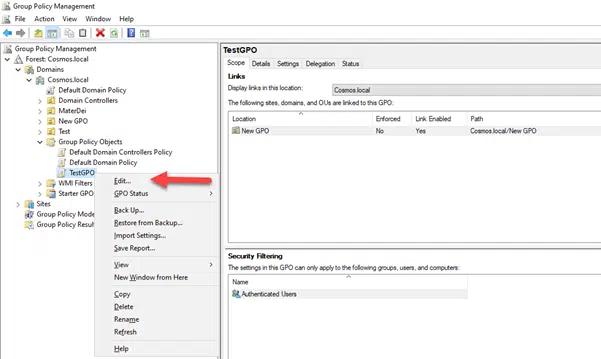

So aktivieren Sie DoH in einem Netzwerk mithilfe der Gruppenrichtlinie

Ändern der DNS über HTTPS-Einstellungen über Gruppenrichtlinie stellt sicher, dass alle Netzwerkgeräte DNS über HTTPS für ihre DNS-Abfragen verwenden.

- Drücken Sie „Win + R“, um den Ausführen-Dialog zu öffnen, geben Sie „gpmc.msc“ ein und drücken Sie die Eingabetaste. Gruppenrichtlinienverwaltung Das Konsolenfenster wird geöffnet.

2. Navigieren Sie zu einem vorhandenen GPO, für das Sie die Einstellung aktivieren möchten, klicken Sie mit der rechten Maustaste auf das GPO und wählen Sie „Bearbeiten“.

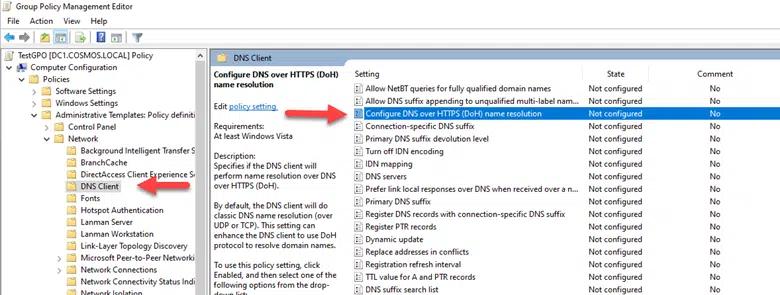

- Im Gruppenrichtlinien-Management Editor navigieren Sie zu „Computerkonfiguration - Richtlinien - Administrative Vorlagen - Netzwerk - DNS-Client.

• Suchen Sie die Einstellung „DNS über HTTPS (DoH) Namensauflösung konfigurieren“, klicken Sie mit der rechten Maustaste darauf und wählen Sie „Bearbeiten“.

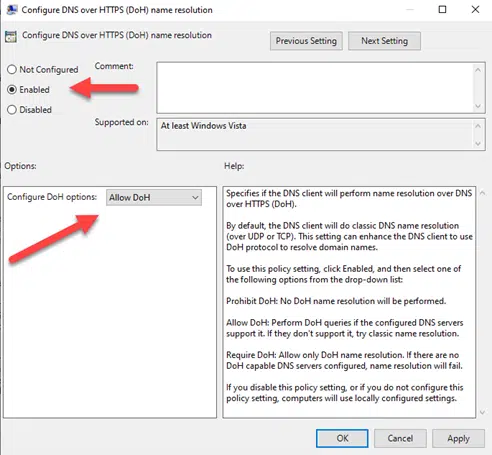

• Setzen Sie die Option auf „Aktiviert“, um die DoH-Richtlinie zu aktivieren, wählen Sie „DoH erlauben“ aus dem Dropdown-Menü im Abschnitt „DoH-Optionen konfigurieren“.

- Klicken Sie auf „Übernehmen“ und dann auf „OK“, um die Änderungen zu speichern. Schließen Sie den Gruppenrichtlinienverwaltungs-Editor.

• Um sicherzustellen, dass die neuen Einstellungen sofort angewendet werden, müssen Sie eine Gruppenrichtlinienaktualisierung auf den Clientmaschinen erzwingen. Dies kann erfolgen, indem Sie den Befehl „gpupdate /force“ in der Eingabeaufforderung auf jeder Clientmaschine ausführen oder die Maschinen neu starten.

Ausgewählte verwandte Inhalte:

Aktivierung von DoH in Browsern

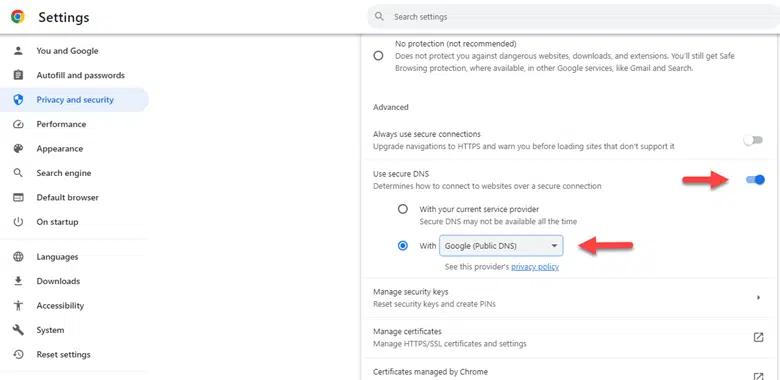

Google Chrome

- Öffnen Sie Chrome und klicken Sie auf die drei Punkte in der oberen rechten Ecke, um auf das Menü zuzugreifen.

- Gehe zu „Einstellungen“ – „Datenschutz und Sicherheit“ – „Sicherheit“.

- Scrollen Sie nach unten zu „Erweitert“ und suchen Sie nach der Option „Sichere DNS verwenden“.

- Aktivieren Sie „Sichere DNS verwenden“, indem Sie den Schalter umlegen.

- Sie können wählen, ob Sie den von Chrome ausgewählten Dienstanbieter verwenden oder einen benutzerdefinierten Anbieter aus der bereitgestellten Liste auswählen möchten.

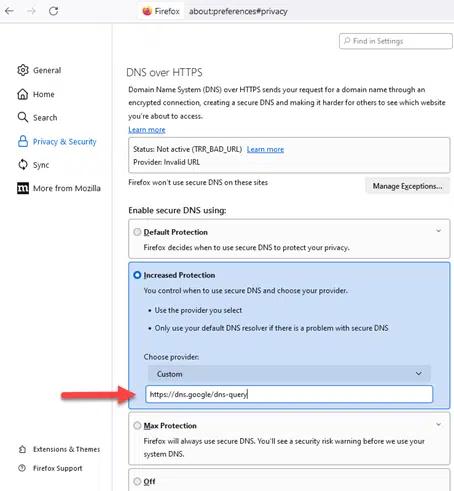

Mozilla Firefox

- Öffnen Sie Firefox und klicken Sie auf das Burger-Menü in der oberen rechten Ecke, und wählen Sie dann „Einstellungen“ aus.

- Klicken Sie auf die Einstellung „Datenschutz & Sicherheit“ auf der linken Seite.

- Scrollen Sie nach unten zum Abschnitt „DNS über HTTPS“.

- Wählen Sie „Erhöhte Sicherheit“ oder „Maximale Sicherheit“ entsprechend Ihrem Bedarf.

- Das Dropdown-Menü „Provider wählen“ wird standardmäßig aktiviert, zwei Anbieter „Cloudflare und NexDNS“ sind in Firefox verfügbar. Wenn Sie jedoch einen anderen Anbieter wie Google DoH oder Quad9 DoH-Server verwenden möchten, können Sie „Benutzerdefiniert“ auswählen und deren DoH-Server-URL in das Feld eingeben, wie unten gezeigt.

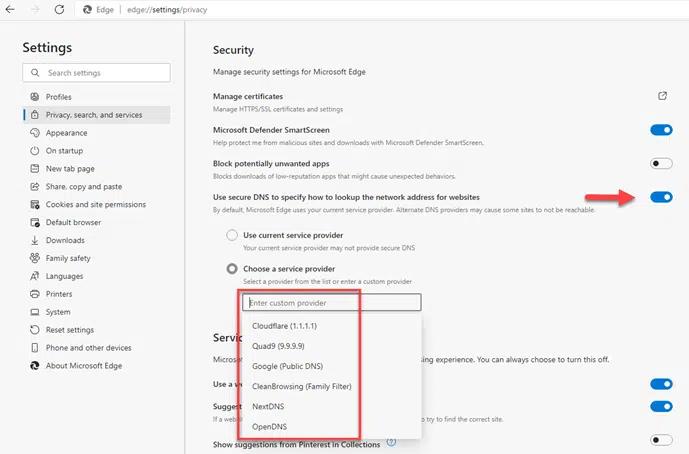

Microsoft Edge

- Öffnen Sie Edge und klicken Sie auf die drei Punkte in der oberen rechten Ecke, um das Menü zu öffnen.

- Klicken Sie auf „Einstellungen“ und dann auf „Datenschutz, Suche und Dienste“.

- Scrollen Sie nach unten zum Abschnitt „Sicherheit“.

- Finden Sie die Einstellung „Sicheren DNS verwenden, um zu bestimmen, wie die Netzwerkadresse für Websites abgerufen wird“ und aktivieren Sie sie.

- Sie haben die Möglichkeit, den von Edge ausgewählten Anbieter zu nutzen oder einen benutzerdefinierten Anbieter auszuwählen, indem Sie deren Details eingeben.

DNS über HTTPS (DoH) Anbieter

Seit der offiziellen Veröffentlichung von DoH im Oktober 2018 bieten mehrere DNS-Anbieter sichere und datenschutzorientierte DNS-over-HTTPS-Dienste an. Diese Anbieter bieten viele Funktionen über verschlüsseltes DNS hinaus, wie z. B. Inhaltsfilterung, Schutz vor bösartigen Websites und verbesserte Datenschutzoptionen. Im Folgenden sind einige bekannte DNS-over-HTTPS-Anbieter aufgeführt.

Cloudflare

Bietet schnelle Leistung, starke Datenschutzrichtlinien, keine Protokollierung von Benutzerdaten und Unterstützung für DNS über TLS (DoT) ebenfalls.

Lösungsadressen:

- IPv4: 1.1.1.1 und 1.0.0.1

- IPv6: 2606:4700:4700::1111 und 2606:4700:4700::1001

- DoH-URL: https://dns.cloudflare.com/dns-query

Bietet hohe Zuverlässigkeit und Leistung, integriert sich in die Sicherheitsinfrastruktur von Google und unterstützt auch DNS über TLS (DoT).

Lösungsadressen:

- IPv4: 8.8.8.8 und 8.8.4.4

- IPv6: 2001:4860:4860::8888 und 2001:4860:4860::8844

- DoH-URL: https://dns.google/dns-query

Quad9

Konzentrieren Sie sich auf Sicherheit und Datenschutz, blockieren Sie bösartige Domains und unterstützen Sie auch DNS über TLS (DoT).

Resolver-Adressen:

- IPv4: 9.9.9.9 und 149.112.112.112

- IPv6: 2620:fe::fe und 2620:fe::9

- DoH-URL: https://dns.quad9.net/dns-query

OpenDNS

Im Besitz von Cisco, bietet anpassbare Sicherheits- und Filteroptionen und integriert sich in Ciscos Sicherheitslösungen.

Resolver-Adressen

- IPv4: 208.67.222.222 und 208.67.220.220

- IPv6: 2620:119:35::35 und 2620:119:53::53

- DoH-URL: https://dns.opendns.com/dns-query

CleanBrowsing

Spezialisiert auf die Filterung von Inhalten und bietet DoH für ein sicheres Surferlebnis, insbesondere zum Schutz von Kindern online.

Lösungsadressen:

- IPv4: 185.228.168.168 und 185.228.169.169

- IPv6: 2a0d:2a00:1:: und 2a0d:2a00:2::

• DoH-URL: https://doh.cleanbrowsing.org/dns-query

Ausgewählte verwandte Inhalte:

Mögliche Konflikte von DoH mit bestehenden Cybersicherheitslösungen

Die Implementierung von DNS über HTTPS kann Konflikte mit bestehenden Cybersicherheitslösungen und -praktiken verursachen. Das Verständnis dieser potenziellen Konflikte kann Organisationen und Einzelpersonen helfen, ihre Cybersicherheitsstrategien anzupassen, um DoH effektiv zu berücksichtigen.

Netzwerküberwachung und Sichtbarkeit

Traditionelle Cybersicherheitswerkzeuge verlassen sich oft auf die Fähigkeit, den DNS-Verkehr zu überwachen, um Bedrohungen wie Malware, Phishing und Datenexfiltration zu erkennen und zu mindern. Da DoH DNS-Anfragen verschlüsselt, kann es die Sichtbarkeit verringern, die diese Werkzeuge in DNS-Abfragen haben, was potenziell böswillige Aktivitäten unbemerkt lassen kann.

Inhaltsfilterung und -blockierung

Viele Organisationen und Netzwerkadministratoren verwenden DNS-basiertes Filtern, um den Zugriff auf bösartige, unangemessene oder nicht konforme Websites zu blockieren. Mit DoH werden DNS-Abfragen verschlüsselt, was möglicherweise diese Inhaltsfilter umgeht, es sei denn, die Filterlösungen sind angepasst, um HTTPS-Verkehr zu inspizieren und zu steuern, oder haben Endpunkte, die so konfiguriert sind, dass sie spezifische, kontrollierte DoH-Server verwenden.

Datenverlustprävention

DLP-Systeme überwachen Datenbewegungen, um zu verhindern, dass sensible Informationen das sichere Netzwerkperimeter verlassen. Diese Systeme analysieren oft DNS-Abfragen auf Anzeichen von Datenexfiltration. DoH kann diesen Prozess komplizieren, indem es die Abfragen verschlüsselt, was erfordert, dass DLP Systeme ihre Überwachungsstrategien anpassen, möglicherweise durch das Entschlüsseln von DoH-Verkehr an Netzwerkgrenzen, was Datenschutzbedenken aufwerfen könnte.

Regulatorische Compliance

Organisationen, die regulatorischen Anforderungen für das Protokollieren und Überwachen des Netzwerkverkehrs unterliegen, könnten DoH als herausfordernd empfinden, da es DNS-Daten verschlüsselt, die ansonsten leicht zur Überwachung der Einhaltung verwendet werden könnten. Die Anpassung an diese Veränderungen, während die Einhaltung gewahrt bleibt, könnte Aktualisierungen der Netzwerkarchitektur und -richtlinien erforderlich machen.

Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS)

IDS- und IPS-Geräte scannen den Netzwerkverkehr nach Anzeichen verdächtigen Verhaltens. Durch die Verschlüsselung von DNS-Anfragen kann DoH die Fähigkeit dieser Systeme einschränken, potenziell bösartige DNS-Anfragen oder -Antworten zu analysieren, was Aktualisierungen oder Neukonfigurationen zur Analyse von HTTPS-Verkehr oder zur Verwendung alternativer Erkennungsmethoden erforderlich macht.

DNSSEC – die Quelle von DNS-Daten validieren

DNSSEC ist eine Reihe von Sicherheitsverbesserungen, die die Überprüfung der Identität des Root-DNS-Servers und des autoritativen DNS-Servers während des DNS-Auflösungsprozesses ermöglichen. Neben anderen Angriffen verhindert DNSSEC Angriffe auf DNS-Caches. Da es die Kommunikation zwischen einem DNS-Client und einem DNS-Server nicht verschlüsselt, ist es ein zusätzlicher Sicherheitsaspekt für das Domain Name System.

Fazit

Online-Privatsphäre und Sicherheit sind zunehmend wichtig. DNS über HTTPS verschlüsselt DNS-Abfragen und verbessert die Privatsphäre und Sicherheit der Benutzer. Obwohl es Herausforderungen gibt, stellt es einen bedeutenden Wandel in der Internetinfrastruktur und -verwaltung dar. Während DoH an Bedeutung gewinnt, werden sich die Diskussionen über die DNS-Verschlüsselung weiterentwickeln und die Entwicklung neuer Alternativen fördern.

FAQs

What is DNS over HTTPS?

DNS over HTTPS is an improvement to tradition DNS, as traditional DNS sends plain text queries to DNS servers which can be intercepted by adversaries, but DNS over HTTPS sends the encrypted queries to supported DNS over HTTPS resolvers throughout the process.

Should I use DNS over HTTPS?

Yes, you should use DNS over HTTPS for protecting your online privacy and security, which is more important than ever. DoH encrypts the process of translating website names into IP addresses, making it harder for others to see which websites you visit and giving you more online privacy and security.

Is DNS over HTTPS enabled by default?

Whether DNS over HTTPS is enabled by default depends on the browser or operating system you are using. As of start of 2020, some browsers have started to enable DoH by default, while others require users to manually turn it on. For example, Mozilla Firefox and Google Chrome were one of the first major browsers to enable DoH by default for users in certain regions. Operating systems like Windows and MacOS have also been working on integrating DoH directly into the OS, which allows all DNS traffic to be encrypted, not just traffic from web browsers.

How do I check DNS over HTTPS settings?

Checking DNS over HTTPS settings varies depending on the browser or operating system you are using. For most browsers you can enable or look for these settings, by going into “browser settings – Privacy & Security” section, for windows operating systems you can check DoH settings by going into “Settings – Network & Internet – Properties” for your active network connection.

Do Windows 10 and Windows 11 support DNS over HTTPS?

Yes.

Häufig gestellte Fragen

Teilen auf

Erfahren Sie mehr

Über den Autor

Dirk Schrader

VP of Security Research

Dirk Schrader ist Resident CISO (EMEA) und VP of Security Research bei Netwrix. Als 25-jähriger Veteran in der IT-Sicherheit mit Zertifizierungen als CISSP (ISC²) und CISM (ISACA) arbeitet er daran, die Cyber-Resilienz als modernen Ansatz zur Bekämpfung von Cyber-Bedrohungen voranzutreiben. Dirk hat an Cybersecurity-Projekten auf der ganzen Welt gearbeitet, beginnend in technischen und Support-Rollen zu Beginn seiner Karriere und dann übergehend in Vertriebs-, Marketing- und Produktmanagementpositionen sowohl bei großen multinationalen Konzernen als auch bei kleinen Startups. Er hat zahlreiche Artikel über die Notwendigkeit veröffentlicht, Änderungs- und Schwachstellenmanagement anzugehen, um Cyber-Resilienz zu erreichen.

Erfahren Sie mehr zu diesem Thema

Die nächsten fünf Minuten der Compliance: Aufbau einer identitätsorientierten Datensicherheit in der APAC-Region

Datenschutzgesetze der Bundesstaaten: Unterschiedliche Ansätze zum Datenschutz

Das CIA-Dreieck und seine Anwendung in der realen Welt

Was ist elektronisches Records Management?

Reguläre Ausdrücke für Anfänger: Wie man beginnt, sensible Daten zu entdecken