Wie können Sie privilegierte Benutzer für ihre Handlungen zur Verantwortung ziehen?

Jan 15, 2020

Die Kontrolle von privilegierten Benutzern ist herausfordernd, da gemeinsam genutzte Konten die Verantwortlichkeit verschleiern und das Risiko von data breaches oder Ausfallzeiten erhöhen. Die Integration von Netwrix Auditor mit der CyberArk Privileged Access Security Solution verknüpft Aktionen mit individuellen Identitäten und erfasst Video- und Tastatureingabeaktivitäten. Diese Sichtbarkeit ermöglicht es Organisationen, verdächtiges Verhalten zu erkennen, Zugriffsprobleme zu lösen und Compliance nachzuweisen, wodurch sichergestellt wird, dass privilegierte Benutzer für ihre Handlungen verantwortlich bleiben.

Warum ist es schwierig, die Aktivitäten privilegierter Benutzer zu kontrollieren?

In einer kürzlich durchgeführten Umfrage gaben 34% der Befragten zu, Passwörter oder Konten mit ihren Kollegen zu teilen. Das Teilen von Zugangsdaten ist eine potenziell riskante Aktivität, die zu Datenverletzungen und Systemausfällen führen kann. Diese Risiken sind deutlich höher, wenn es sich bei den betroffenen Konten um privilegierte Konten handelt, da sie weitreichenderen Zugriff auf sensible Daten und geschäftskritische Systeme haben. Sie müssen genau wissen, wer die mächtigen Konten verwendet, die von Ihrer Privileged Access Management (PAM) Lösung kontrolliert werden, und genau, was jede einzelne Person mit den erweiterten Berechtigungen macht.

Wie kann Netwrix Auditor helfen?

Durch die Integration von Netwrix Auditor und der CyberArk Privileged Access Security Solution können Sie verhindern, dass privilegierte Benutzer sich hinter gemeinsam genutzten Konten verstecken und verdächtige Aktivitäten rechtzeitig erkennen, um echten Schaden zu verhindern. Insbesondere können Sie Folgendes tun:

- Behalten Sie privilegierte Benutzer genau im Auge.

Bleiben Sie zuversichtlich, dass privilegierte Benutzer interne Richtlinien befolgen und ihre erweiterten Berechtigungen nicht missbrauchen, indem Sie jede Aktion in der CyberArk-Lösung überwachen. Zum Beispiel können Sie wissen, welcher Mitarbeiter die Anmeldeinformationen für den Produktionsserver verwendet hat und sowohl Video- als auch Tastatureingabeaufzeichnungen der genauen Aktionen dieses Benutzers mit den CyberArk Privileged Access Management-Fähigkeiten sammeln

- Schnell Fehlverhalten von privilegierten Benutzern erkennen und untersuchen.

Erkennen Sie ungewöhnliche Aktivitäten umgehend, damit Sie reagieren können, bevor es zu einem Sicherheitsvorfall oder Systemausfall kommt. Mit aller Sicherheitsintelligenz, die an die verantwortlichen Personen gebunden ist, können Sie problemlos ruchlose Insider aufspüren, die Privileged Accounts nutzen, anstatt mühsam komplizierte Muster des Missbrauchs von Privilegien zusammenfügen zu müssen.

- Lösen Sie Benutzerprobleme, bevor sie zu echten Problemen werden.

Überwachen Sie alle Aktivitäten von privilegierten Konten in CyberArk, um riskante Aktionen zu begrenzen und Geschäftsunterbrechungen zu vermeiden, die durch die Unfähigkeit der Benutzer verursacht werden, auf benötigte Ressourcen zuzugreifen.

- Weisen Sie Compliance mit weniger Aufwand nach.

Organisieren Sie alle Prüfungsdaten aus verschiedenen Systemen in einer einzigen durchsuchbaren Anzeige und speichern Sie Daten so lange wie nötig und durchsuchen Sie sie schnell, wenn Prüfer spezifische Informationen anfordern.

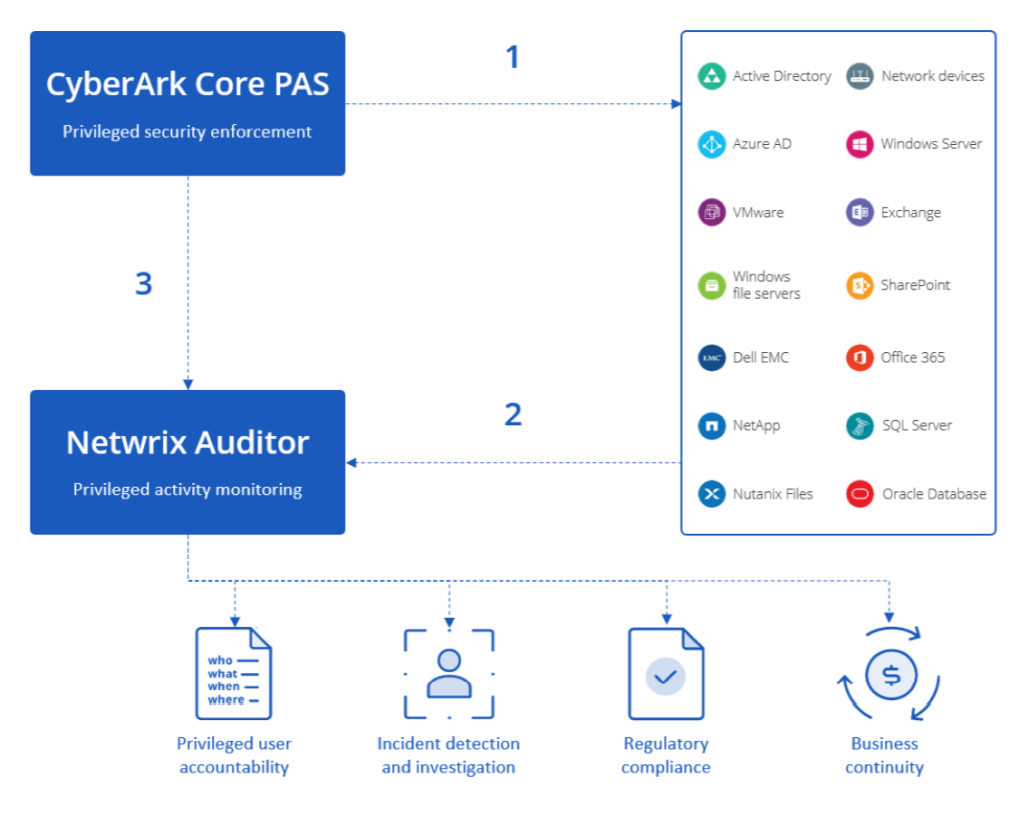

Wie funktioniert es?

- Privilegierte Benutzer führen Aktionen mit von CyberArk generierten Anmeldeinformationen aus

- Netwrix Auditor überwacht kontinuierlich das IT-Ökosystem auf verdächtige Aktivitäten und alarmiert Sie bei kritischen Ereignissen. Durch die Integration umfasst diese Überwachung das Sammeln von Daten aus der CyberArk Privileged Access Security Solution.

- Netwrix Auditor sammelt Daten von CyberArk, um die individuellen Identitäten zu enthüllen, die gemeinsame Konten nutzen, und ermöglicht so eine vollständige Verantwortlichkeit privilegierter Benutzer.

Wichtigste Erkenntnisse

Die Kombination von CyberArk's Expertise in der Sicherung von Privileged Access mit Netwrix's Kompetenz in Data Security Posture Management führt zu einer Lösung, die nicht nur privilegierte Anmeldeinformationen sichert, sondern Organisationen auch ermöglicht sicherzustellen, dass mächtige Rechte nicht missbraucht werden. Mit dem vollständigen Kontext um die Aktivitäten privilegierter Benutzer werden Sie in der Lage sein, Sicherheitsvorfälle zu erkennen und zu untersuchen, bevor sie zu einem Datenleck oder Compliance-Verstoß führen, oder Ihr Geschäft zum Stillstand bringen.

Um mehr über diese Integration zu erfahren, besuchen Sie bitte entweder den Netwrix Add-on Store oder den CyberArk Marketplace.

Teilen auf

Erfahren Sie mehr

Über den Autor

Jeff Melnick

Direktor für Systemtechnik

Jeff ist ehemaliger Director of Global Solutions Engineering bei Netwrix. Er ist ein langjähriger Netwrix-Blogger, Redner und Präsentator. Im Netwrix-Blog teilt Jeff Lifehacks, Tipps und Tricks, die Ihre Systemadministrationserfahrung erheblich verbessern können.

Erfahren Sie mehr zu diesem Thema

Beste Data Access Governance (DAG) Tools im Jahr 2026

Verletzung des Endpoint Management-Systems: Warum Privileged Access Management (PAM) jetzt entscheidend ist

7 BeyondTrust-Alternativen: Lösungen für privilegierten Zugriff, die 2026 bewertet werden sollen

Microsoft Entra ID: Was Sicherheitsteams wissen müssen

7 beste Privileged Access Management (PAM)-Lösungen im Jahr 2026