[Infografik] IT-Risiken für die Gesundheitsbranche: Erwartungen vs. Realität

Nov 15, 2018

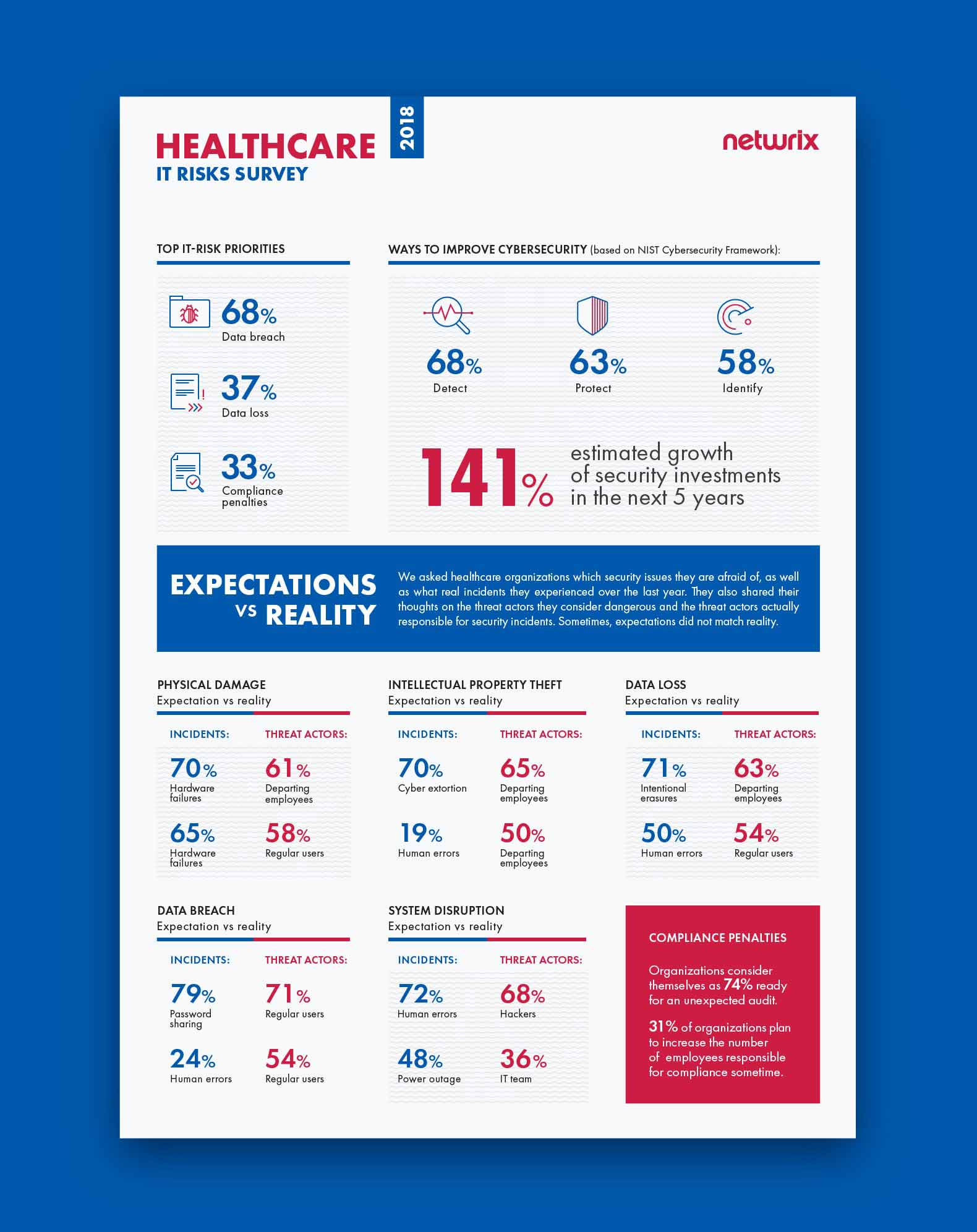

Gesundheitsorganisationen stehen vor schwerwiegenden IT-Risiken, bei denen die Erwartungen oft nicht der Realität entsprechen. Während data breaches als das größte Bedenken gelten, verursachen menschliche Fehler und Insider-Missbrauch die Mehrheit der Vorfälle, von Datenverlust bis hin zu Systemstörungen. Reale Fälle zeigen, dass physische Schäden, Diebstahl geistigen Eigentums, Ransomware und Compliance-Versäumnisse die Patientensicherheit und das Vertrauen gefährden. Mit Kosten pro Datensatzverletzung, die zu den höchsten in jeder Branche gehören, muss das Gesundheitswesen eine Identität-zuerst-Sicherheit und proaktive Risikoerkennung priorisieren.

Netwrix führte seine 2018 IT Risks Survey durch, um mehr darüber zu erfahren, wie Organisationen mit sechs gängigen IT-Risiken umgehen: physische Schäden, Diebstahl geistigen Eigentums, Datenverlust, Datenschutzverletzungen, Systemausfälle und Compliance-Strafen. Wir haben einige interessante Daten von 140 Gesundheitsorganisationen extrahiert, um mehr darüber zu erfahren, wie die Branche ihre Bedrohungen wahrnimmt. Vor allem wollten wir herausfinden, ob die Erwartungen bezüglich dieser Risiken der Realität entsprechen – das heißt, ob die Vorfälle, vor denen Organisationen am meisten Angst haben, dieselben sind, die sie im Laufe des Jahres erlebt haben, und ob die Bedrohungsakteure, vor denen sie Angst haben, tatsächlich für die realen Vorfälle verantwortlich sind.

Um zu veranschaulichen, wie gefährlich diese IT-Risiken für Unternehmen weltweit sein können, haben wir uns entschieden, die Umfrageergebnisse mit realen Beispielen zu untermauern, wie sie Gesundheitsorganisationen beeinflusst haben.

Ausgewählte verwandte Inhalte:

Physische Beschädigung

Physische Schäden sind jegliche Beschädigungen an den Hardware-Vermögenswerten einer Organisation, wie Server, Laptops und network devices. Bedrohungen, die zu physischen Schäden führen können, umfassen Naturkatastrophen, ungeeignete Lagerumgebungen, unzureichende Hardware-Wartung oder unsachgemäße Handhabung, Fehler der Mitarbeiter und gezielte Angriffe durch Hacker. Für Gesundheitsorganisationen kann physischer Schaden zum Verlust von geschützten persönlichen Gesundheitsinformationen (PHI), Systemausfällen und der Unfähigkeit, medizinische Dienstleistungen zu erbringen, führen. In einigen Fällen stellt physischer Schaden eine direkte Bedrohung für das Leben und Wohlbefinden von Patienten dar: Wenn kritische Ausrüstung außer Betrieb ist, erhalten Patienten möglicherweise nicht die dringend benötigte Versorgungsstufe.

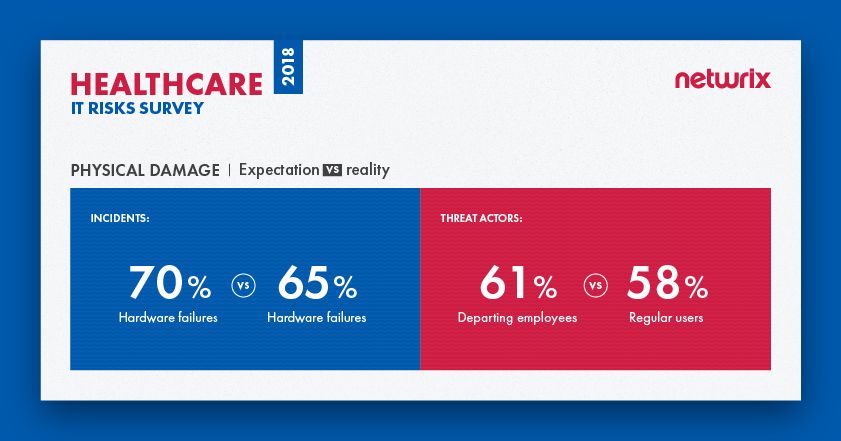

Die Umfrage zeigt, dass die Erwartungen insgesamt mit der Realität übereinstimmen, wenn es um physische Schäden geht. Gesundheitsorganisationen betrachten Hardwareausfälle als die gefährlichste Sicherheitsbedrohung und tatsächlich sind sie die Art von Vorfall, den Organisationen im letzten Jahr am häufigsten erlebt haben. Es gibt jedoch eine Diskrepanz zwischen den Bedrohungsakteuren, die Organisationen als gefährlich ansehen, und den Bedrohungsakteuren, die für reale Vorfälle verantwortlich sind. Die Mehrheit (61%) der Organisationen sieht ausscheidende Mitarbeiter als größte Bedrohung, während in Wirklichkeit reguläre Benutzer für die meisten Vorfälle verantwortlich sind (58%); unzufriedene Ex-Mitarbeiter liegen mit deutlichem Abstand auf dem dritten Platz (23%).

Fallstudie: Port Shepstone Krankenhaus in Flammen

Im Mai 2017 kam es zu einem Brand im Port Shepstone Provincial Hospital in Südafrika. Das Feuer brach im IT-Serverraum aus und zerstörte Computer sowie weitere Ausrüstung. 200 Patienten mussten in andere Krankenhäuser der Umgebung verlegt werden, und einige Krankenhausdienste (z.B. planmäßige Augenoperationen) waren vorübergehend nicht verfügbar. Ein Sprecher der Gemeinde, Simon April, sagte, dass das Krankenhaus möglicherweise auch Daten verloren hat, die auf seinen Servern gespeichert waren: „In Anbetracht der Tatsache, dass der Serverraum der zentrale Punkt ist, an dem die Informationen aufbewahrt werden, ist es möglich, dass Informationen verloren gegangen sind, es sei denn, es gibt ein Back-up-System.“

Diebstahl geistigen Eigentums

Geistiges Eigentum (IP) umfasst äußerst sensible Informationen, die durch Urheberrechts-, Marken- oder Geschäftsgeheimnisgesetze geschützt sind; Fälle, in denen eine Person vorsätzlich diese Vermögenswerte stiehlt oder missbraucht, werden als Diebstahl geistigen Eigentums bezeichnet. Das Risiko des IP-Diebstahls ist insbesondere für Pharmaunternehmen, die an der Forschung und Entwicklung neuer Medikamente beteiligt sind, eine besondere Sorge. Da diese Forschung äußerst wertvoll ist und die Rivalität zwischen Pharmaunternehmen intensiv ist, ist es nicht verwunderlich, dass wir oft Nachrichten über Hacker oder Insider sehen, die IP aus finanziellen Gründen oder aus Rache gestohlen oder zu stehlen versucht haben.

Diebstahl geistigen Eigentums kann durch den Wettbewerb zwischen Unternehmen angetrieben werden und kann auch von Hackern und böswilligen Insidern durchgeführt werden. In jedem Fall können die potenziellen Konsequenzen für Gesundheitsorganisationen den Verlust eines Wettbewerbsvorteils, eine Verlangsamung des Geschäftswachstums und den Verlust von äußerst wertvollen Plänen bezüglich der Arzneimittelentwicklung umfassen.

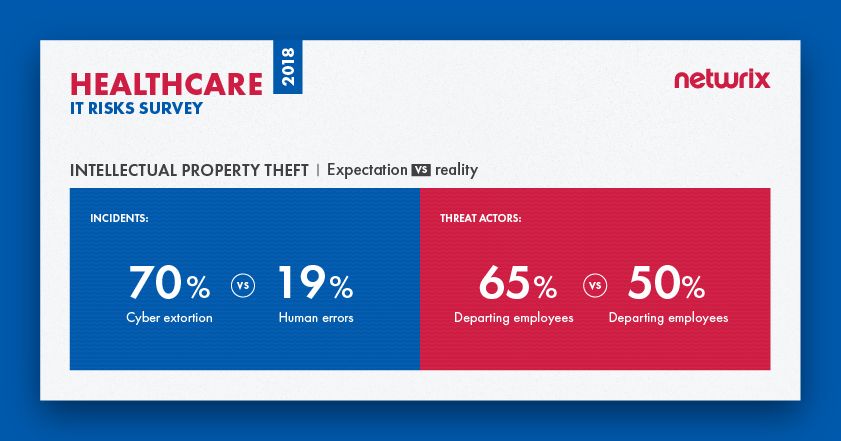

Die Umfrage zeigt, dass Gesundheitsorganisationen nicht immer verstehen, welche Aktivitäten eine Bedrohung für ihr geistiges Eigentum darstellen. Insgesamt gaben 70% der Unternehmen an, dass sie Angst vor Cybererpressung haben, aber menschliche Fehler waren tatsächlich für die meisten Vorfälle im letzten Jahr verantwortlich, die das geistige Eigentum von Gesundheitsorganisationen betrafen; Cybererpressung rangierte an vierter Stelle. Obwohl Diebstahl geistigen Eigentums meist mit böswilliger Absicht in Verbindung gebracht wird, sind menschliche Fehler wahrscheinlicher die Ursache für den Verlust wertvoller Geschäftsgeheimnisse, Patente und anderer sensibler Daten. Zum Beispiel könnten nachlässige IT-Teammitglieder unzufriedenen Mitarbeitern, die insgeheim bereit sind zu kündigen, übermäßige Zugriffsrechte gewähren, und normale Benutzer können Fehler machen, wie das Klicken auf einen Phishing-Link, der Malware herunterlädt und so geistiges Eigentum in Gefahr bringt.

In Bezug auf Bedrohungsakteure entsprechen die Erwartungen der Realität. Die Ergebnisse zeigen, dass Gesundheitsorganisationen genau verstehen, wer für sie am gefährlichsten ist – es sind die ausscheidenden Mitarbeiter, die in der Realität die meisten Probleme verursachen und vor denen die Organisationen Angst haben.

Fallstudie: Ehemalige Mitarbeiter von GlaxoSmithKline stehlen Geschäftsgeheimnisse

Im Jahr 2016 wurden fünf Personen, darunter zwei ehemalige Forschungswissenschaftler des Pharmariesen GlaxoSmithKline (GSK), in den USA beschuldigt, einen Plan ausgeheckt zu haben, um Geschäftsgeheimnisse zu stehlen und diese in China zu verkaufen. Laut Staatsanwaltschaft haben die beiden Wissenschaftler vertrauliche Daten über ein Dutzend oder mehr GSK-Produkte per E-Mail an ihre Partner gesendet, die vorhatten, die Geschäftsgeheimnisse über ein von ihnen in China gegründetes Unternehmen zu vermarkten und in direkte Konkurrenz zu GSK zu treten. Die gestohlenen Daten betrafen Informationen über die Entwicklung mehrerer biopharmazeutischer Produkte sowie Informationen über die Forschung, Entwicklung und Herstellung biopharmazeutischer Produkte von GSK. Im Jahr 2018 bekannten sich beide Wissenschaftler des geistigen Eigentumsdiebstahls für schuldig, aber der genaue Betrag des finanziellen Schadens muss noch berechnet werden.

Datenverlust

Datenverlust tritt in der Regel auf, wenn Informationen durch Fehler bei der Speicherung, Verarbeitung oder Übertragung zerstört werden. Datenverlust kann absichtlich sein (z. B. Löschung, Session Hijacking, Malware-Infiltrationen und IoT-Exploits) oder das Ergebnis menschlicher Fehler. Ein weiteres Szenario ist der Verlust oder Diebstahl eines tragbaren Geräts mit Zugriff auf sensible Daten. Die Folgen solcher Vorfälle für Gesundheitsorganisationen können schwerwiegend sein. Wenn die äußerst sensiblen Daten ihrer Kunden und Mitarbeiter, zu denen persönliche Informationen, Finanzdaten und Ergebnisse klinischer Untersuchungen gehören, in falsche Hände geraten, könnten sie für Phishing-Angriffe, Erpressung oder Betrug verwendet werden. Selbst wenn Patientendaten verloren gehen und nicht gestohlen werden, könnten lebenswichtige Gesundheitsverfahren verzögert und wichtige Entscheidungen weniger gut informiert sein. In beiden Fällen könnte das Unternehmen einen Verlust der Kundenloyalität, eine Verringerung der Geschäftsdynamik oder sogar Insolvenz erleben.

Der Verlust anderer Datentypen ist ebenfalls eine große Sorge für Gesundheitsorganisationen. Wenn beispielsweise ein Pharmaunternehmen Informationen über klinische Studien verliert, könnte es gezwungen sein, den gesamten Forschungs- und Entwicklungsprozess von vorne zu beginnen und daher nicht in der Lage sein, ein neues Produkt vor einem Konkurrenten auf den Markt zu bringen. Letztendlich kann das Unternehmen seinen Wettbewerbsvorteil und Marktanteil verlieren, zusätzlich zu der Zeit und dem Geld, die für die Reproduktion der Daten aufgewendet wurden.

Der Großteil des Datenverlusts (54%) in der Gesundheitsbranche wird durch reguläre Benutzer verursacht

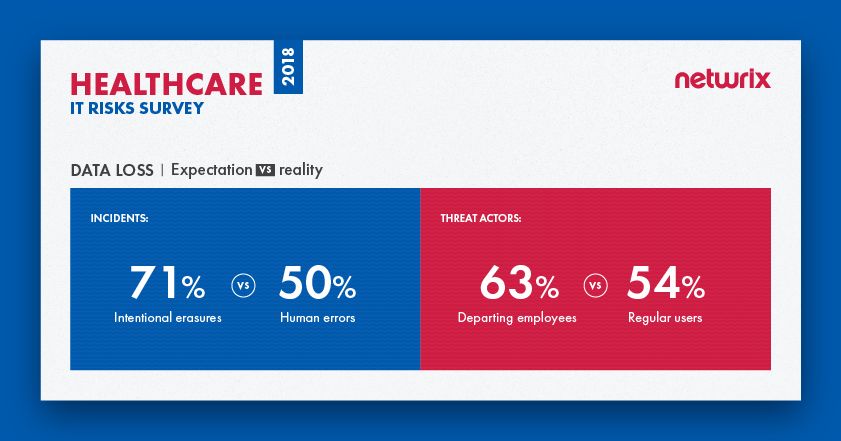

Die Umfrageergebnisse deuten darauf hin, dass die meisten Gesundheitsorganisationen absichtliche Löschungen fürchten, während sie in Wirklichkeit mehr Aufmerksamkeit auf menschliche Fehler richten sollten, die tatsächlich die Hauptursache für Vorfälle mit Datenverlust sind. Absichtliche Löschungen stehen nicht einmal unter den ersten fünf; sie wurden nur von 11 % der Befragten genannt, was weit weniger ist als andere Ursachen für Datenverlust (z. B. Hardwareausfälle und verlorene/gestohlene Geräte).

Hinsichtlich der Bedrohungsakteure sehen wir erneut, dass Organisationen nicht vollständig verstehen, vor wem sie sich fürchten müssen. Sie fürchten sich mehr vor ausscheidenden Mitarbeitern als vor irgendjemand anderem (63%), während es in Wirklichkeit reguläre Geschäftsanwender sind, die den meisten Datenverlust verursachen. Noch einmal, ausscheidende Mitarbeiter mögen gefährlich erscheinen, aber sie sind nicht einmal annähernd führend unter anderen Bedrohungsakteuren — nur 21% der Befragten gaben an, dass ausscheidende Mitarbeiter an tatsächlichen Vorfällen beteiligt waren.

Fallstudie: Ein Krebszentrum in Texas verliert große Mengen sensibler Daten

Im Jahr 2018 gab das Büro für Bürgerrechte des US-Gesundheitsministeriums seine viertgrößte HIPAA-Verletzungsstrafe bekannt, die an das University of Texas MD Anderson Cancer Center verhängt wurde. Der Fall geht auf drei Vorfälle in den Jahren 2012 und 2013 zurück: Einem Mitarbeiter wurde ein Laptop gestohlen und zwei USB-Sticks gingen verloren; alle Geräte speicherten elektronisch geschützte Gesundheitsinformationen (ePHI) von MD Anderson-Patienten.

Insgesamt gingen die PHI von 34.883 Patienten verloren und könnten unbefugten Personen zugänglich gewesen sein. Analysen ergaben, dass die tragbaren Geräte, die ePHI enthielten, nicht verschlüsselt waren, was einen direkten Verstoß gegen HIPAA darstellte. Aufgrund ihres Versäumnisses, die von HIPAA geforderten Sicherheitskontrollen zu implementieren, wurde MD Anderson dazu verurteilt, Strafen in Höhe von 4.348.000 Dollar zu zahlen.

Datenpanne

Leider ist die Gesundheitsbranche nicht fremd für Datenpannen. Zu den jüngsten Schlagzeilen machenden Vorfällen gehören die von Premera Blue Cross und Anthem, beide im Jahr 2015. Eine Datenpanne ist ein bestätigter Sicherheitsvorfall, bei dem sensible, geschützte oder vertrauliche Daten kopiert, übertragen, eingesehen, gestohlen oder von einer unbefugten Person verwendet werden. Im Falle der Gesundheitsbranche beinhalten Datenpannen oft den Kompromiss von PHI, aber einige Fälle umfassen auch andere Datentypen, wie Zahlungsinformationen oder persönlich identifizierbare Informationen (PII).

Laut dem Verizon 2018 DBIR ist das häufigste Bedrohungsmuster für Datenschutzverletzungen im Gesundheitswesen verschiedenartige Fehler, hauptsächlich in Form von Fehlzustellungen und unbeabsichtigten Offenlegungen. Die Folgen eines Datenlecks umfassen massive Lecks von äußerst sensiblen Daten, die auf dem Schwarzmarkt leicht verkauft oder für Erpressung und Betrug verwendet werden können, sowie Klagen von verärgerten Kunden, erhebliche Compliance-Strafen und Reputationsschäden.

68% der Gesundheitsorganisationen nannten Datenpannen als ihr höchstes IT-Risiko

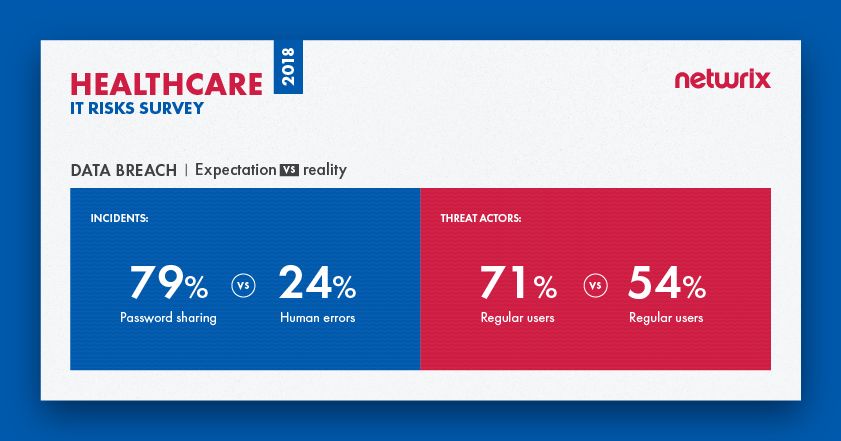

Die Mehrheit der Umfrageteilnehmer (68%) nannte Datenverletzungen als ihr Hauptanliegen unter den IT-Risiken. Die meisten Gesundheitsorganisationen (79%) bezeichneten das Teilen von Passwörtern als das gefährlichste Bedrohungsmuster. In Wirklichkeit wurden die meisten Verletzungen jedoch durch menschliche Fehler (24%) verursacht, wie unbeabsichtigte Offenlegungen oder das Klicken auf Phishing-Links. Die Erwartungen stimmten jedoch in Bezug auf die Bedrohungsakteure mit der Realität überein: Reguläre Benutzer werden als der Hauptbedrohungsakteur angesehen und sind es auch in Wirklichkeit.

Fallstudie: Premera Blue Cross steht im Zentrum des Datendiebstahl-Skandals

Im Jahr 2015 gab der Krankenversicherungsriese Premera Blue Cross bekannt, dass eine Datenbank mit Informationen über mehr als 11 Millionen Kunden bei einem Einbruch im Mai 2014 kompromittiert wurde. Ein Unternehmensmitarbeiter wurde Opfer eines Phishing-Angriffs, der es Hackern ermöglichte, Malware im Netzwerk des Versicherers zu installieren. In einer öffentlichen Erklärung sagte Premera, dass die Angreifer möglicherweise Zugang zu klinischen Informationen der Kunden, Bankkontonummern, Sozialversicherungsnummern, Geburtsdaten und mehr erhalten haben könnten.

Im April 2014 warnte das U.S. Office of Personnel Management (OPM) Premera, dass es „zahlreiche Sicherheitsmängel während einer routinemäßigen Überprüfung der Systeme von Premera festgestellt hat“ nur einen Monat bevor der Vorfall aufgedeckt wurde. Infolgedessen sah sich Premera Blue Cross mit einer erheblichen Sammelklage konfrontiert, die argumentierte, dass Premera es versäumt habe, die persönlichen Informationen seiner Kunden angemessen zu schützen und sie rechtzeitig über den Datenverstoß zu informieren. Darüber hinaus wird Premera laut Gerichtsdokumenten, die 2018 enthüllt wurden, nun beschuldigt, absichtlich einen Computer und Softwareprotokolle zerstört zu haben, die Beweise dafür hätten liefern können, dass Hacker Daten aus seinen Systemen gestohlen haben, nachdem die Sammelklage eingereicht worden war.

Systemstörung

Eine Systemstörung (oder Dienstunterbrechung) ist das Versagen bestimmter Systeme, ihre Hauptfunktion für einen Zeitraum zu erbringen oder auszuführen. Häufige Gründe sind Systemausfälle (einschließlich Stromausfälle), Naturkatastrophen, bösartige Techniken, die sowohl von Außenstehenden als auch von Insidern verwendet werden (z. B. DDoS-Angriffe, Sabotage und Ransomware) und menschliche Fehler. Für Gesundheitsorganisationen bedeutet ungeplante Ausfallzeiten, dass sie nicht effektiv funktionieren können, da die Störung jeden Aspekt ihres Betriebs beeinträchtigen könnte, von der Patientenversorgung über Aufnahmen bis hin zur Lieferkette und mehr. Zum Beispiel könnte eine Systemstörung verhindern, dass eine Organisation, die auf elektronische Patientenakten (EHR) angewiesen ist, Patienten registriert, Termine plant und Testergebnisse abruft. Systemstörungen schaffen auch Probleme für Organisationen, die klinische Gesundheitsversorgung für Patienten aus der Ferne mit IT (Telemedizin) anbieten, und für Pharmaunternehmen, die möglicherweise ihre Forschung nicht fortsetzen können und daher wertvolle Zeit und Geld verlieren.

Wieder einmal entsprechen die Erwartungen nicht der Realität. Obwohl menschliche Fehler (72%) als Hauptursache für Systemausfälle angesehen werden, sind die meisten Vorfälle tatsächlich auf Stromausfälle (48%) zurückzuführen; menschliche Fehler liegen an zweiter Stelle (45%). Und obwohl Gesundheitsorganisationen Hackern die meisten Systemstörungen zuschreiben, berichten sie, dass es tatsächlich die IT-Teammitglieder sind, die für die meisten echten Vorfälle verantwortlich sind (36%); Hacker hinken auf dem sechsten Platz hinterher, genannt von 29% der Befragten.

Fallstudie: NHS erleidet den größten Ransomware-Angriff aller Zeiten

Obwohl Ransomware nicht die Hauptursache für tatsächliche Systemunterbrechungen war, gibt es einen bekannten Fall, der die Folgen von Systemstörungen in der Gesundheitsbranche veranschaulicht, der mit Ransomware in Verbindung steht. Da mehrere Krankenhäuser gleichzeitig betroffen waren, gab es einen massiven öffentlichen Aufschrei. Sie haben es erraten — es ist der WannaCry NHS-Fall in Großbritannien.

Als sich der WannaCry-Cyberangriff 2017 weltweit ausbreitete, war der British NHS am stärksten betroffen. Krankenhäuser und Arztpraxen in England und Schottland gehörten zu mindestens 16 Gesundheitsdienstleistern, die von der Ransomware-Attacke getroffen wurden, die Malware namens Wanna Decryptor verwendete, um Daten zu verschlüsseln. Die Forderung nach Zahlungen von 300 bis 600 Dollar zur Wiederherstellung des Zugriffs war das geringste Problem – der Angriff verursachte erhebliche Störungen der Operationspläne im Vereinigten Königreich. Da der Angriff wichtige Systeme, einschließlich der Telefone, betraf, waren die Mitarbeiter gezwungen, auf Stift und Papier zurückzugreifen und ihre eigenen Mobiltelefone für den täglichen Betrieb zu verwenden. Sie mussten auch Patienten abweisen und Termine absagen; Patienten wurde geraten, medizinische Hilfe nur im Notfall zu suchen.

Strafen für Nichteinhaltung

Compliance-Strafen sind vielleicht kein exaktes IT-Risiko, aber sie sind ein großes Anliegen für Organisationen im Gesundheitswesen. Die Compliance-Standards werden strenger und regelmäßig kommen neue hinzu, daher wird die Einhaltung aller Anforderungen zunehmend schwieriger. Organisationen im Gesundheitswesen müssen nicht nur branchenspezifische Standards einhalten (z.B. HIPAA und das HITECH-Gesetz), sondern auch Standards wie PCI DSS, wenn sie Kreditkartenzahlungen akzeptieren. Die offensichtlichste Konsequenz der Nichteinhaltung sind enorme Bußgelder: Zum Beispiel können Strafen für HIPAA-Verstöße $50.000 erreichen oder bis zu $1,5 Millionen für wiederholte Verstöße.

Compliance-Standards erfordern von Organisationen den Nachweis, dass PHI und andere persönliche Daten von Patienten und Mitarbeitern jederzeit umfassend geschützt sind. Unsere Umfrage ergab, dass sich Gesundheitsorganisationen zu 74 % bereit für eine unerwartete Compliance-Prüfung halten. Etwa ein Drittel (31 %) der Organisationen gibt an, dass sie irgendwann die Anzahl der für Compliance verantwortlichen Mitarbeiter erhöhen wollen; andere (24 %) sagen jedoch, dass sie in Zukunft keine zusätzlichen Personen für Compliance-Aufgaben einstellen möchten.

Fallstudie: Anthem stimmt zu, die höchste HIPAA-Verletzungsstrafe in der Geschichte zu zahlen

Im Dezember 2014 kompromittierten Hacker eine Datenbank, die Anthem gehörte, dem zweitgrößten Krankenversicherer in den USA. Der Kompromiss wurde erst am 27. Januar 2015 entdeckt, nachdem ein Datenbankadministrator feststellte, dass seine Anmeldeinformationen verwendet wurden, um eine verdächtige Abfrage auszuführen. In der Zwischenzeit stahlen Hacker die Daten von 78 Millionen Versicherten, einschließlich ihrer Namen, Adressen, Geburtsdaten, medizinischen Identifikationsnummern, Beschäftigungsinformationen, E-Mail-Adressen und Sozialversicherungsnummern.

Im Jahr 2018 stimmte Anthem zu, eine Strafe von 16 Millionen Dollar für den Datenschutzverstoß von 2015 zu zahlen und einen robusten Korrekturmaßnahmenplan umzusetzen, um die von der Office of Civil Rights (OCR) während der Untersuchung festgestellten Compliance-Probleme zu adressieren. Diese Strafe ist mehr als das Dreifache des bisherigen Rekordvergleichsbetrags bei HIPAA-Verstößen von 5,55 Millionen Dollar, der 2016 gegen Advocate Health Care verhängt wurde.

Zusammenfassung und Zukunftspläne

Die Umfrageergebnisse zeigen, dass die Erwartungen von Gesundheitsorganisationen nicht unbedingt der Realität entsprechen. Tatsächlich richten menschliche Fehler oder böswillige Handlungen von Geschäftsnutzern in der Regel mehr Schaden an als Malware-Infiltrationen und andere Hackeraktivitäten.

Datenpannen stehen ganz oben auf der Liste der IT-Risiken, die die Branche am meisten beeinflussen, was keine Überraschung ist, wenn man die schwerwiegenden Konsequenzen bedenkt, mit denen Organisationen konfrontiert sind, wenn sie eine Datenpanne erleiden. Diese können Rechtsstreitigkeiten, Reputationsschäden, Verlust der Kundenloyalität, Aussetzung oder Verlust der Lizenz und natürlich finanzielle Schäden umfassen – die Ponemon Cost of Data Breach Study besagt, dass die Gesundheitsbranche die höchsten pro Kopf Kosten für Datenpannen aller Branchen hat (rund 408 Dollar für jeden verlorenen oder gestohlenen Datensatz).

Gesundheitsorganisationen nehmen diese Risiken ernst. Sie planen, ihre Sicherheitsinvestitionen in Zukunft um 141 % zu erhöhen, und sie betrachten die Erkennung von Sicherheitsvorfällen als den wichtigsten Weg zur Verbesserung der Cybersicherheit.

Sehen Sie sich hier die vollständigen Infografiken mit den Ergebnissen der IT-Risikoumfrage 2018 für die Gesundheitsbranche an:

FAQ

Wie kann man Datenpannen im Gesundheitswesen verhindern?

Die Verhinderung von Datenschutzverletzungen im Gesundheitswesen erfordert einen mehrschichtigen Verteidigungsansatz, der mit der Sicherheit der Identität beginnt. Die effektivste Strategie kombiniert Zugriffskontrollen, kontinuierliche Überwachung und Planung der Vorfallsreaktion. Implementieren Sie least privilege access-Prinzipien – medizinisches Personal sollte nur auf Patientendaten zugreifen, die für ihre spezifische Rolle notwendig sind. Setzen Sie Echtzeit-Überwachungssysteme ein, die ungewöhnliche Zugriffsmuster erkennen können, wie zum Beispiel eine Krankenschwester, die plötzlich Hunderte von Patientenakten außerhalb ihrer Abteilung abruft. Regelmäßiges Sicherheitsbewusstseinstraining ist entscheidend, da menschliche Fehler zur Mehrheit der Datenschutzverletzungen im Gesundheitswesen beitragen. Vergessen Sie nicht die Grundlagen: Patch-Management, Verschlüsselung von Daten im Ruhezustand und während der Übertragung sowie sichere Backup-Verfahren. Die wichtigste Erkenntnis, die die meisten Gesundheitsorganisationen übersehen: Es geht bei der Verhinderung von Verletzungen nicht um perfekte Sicherheit – es geht darum, Ihre Organisation zu einem schwierigeren Ziel als die Konkurrenz zu machen.

Was ist HIPAA-Konformität und warum ist sie wichtig?

HIPAA-Konformität ist das Rahmenwerk der Gesundheitsbranche zum Schutz der Privatsphäre von Patienten und zur Sicherung geschützter Gesundheitsinformationen (PHI). Sie ist wichtig, weil die Einhaltung über die Vermeidung von Bußgeldern hinausgeht (die Millionen von Dollar erreichen können). HIPAA-Konformität baut Vertrauen bei den Patienten auf, reduziert rechtliche Haftungsrisiken und schafft eine sicherheitsbewusste Kultur in Ihrer Organisation. Die Vorschrift umfasst drei Hauptbereiche: die Datenschutzregel (wer auf PHI zugreifen darf), die Sicherheitsregel (wie elektronische PHI geschützt werden sollen) und die Regel zur Benachrichtigung bei Datenschutzverletzungen (was zu tun ist, wenn etwas schiefgeht). Zukunftsorientierte Gesundheitsorganisationen sehen HIPAA eher als Wettbewerbsvorteil denn als Belastung – Patienten wählen zunehmend Anbieter, denen sie ihre sensibelsten Informationen anvertrauen.

Warum ist Cybersicherheit im Gesundheitswesen wichtig?

Die Cybersicherheit im Gesundheitswesen ist kritisch, da Patientensicherheit und data privacy in der modernen Medizin untrennbar sind. Wenn Cyberangriffe Krankenhaussysteme stören, gefährden sie nicht nur Daten – sie können lebenswichtige Behandlungen verzögern, Operationen absagen und Notaufnahmen dazu zwingen, Patienten umzuleiten. Gesundheitsorganisationen speichern einige der wertvollsten Daten im Dark Web: vollständige Krankengeschichten, Sozialversicherungsnummern, Versicherungsinformationen und Finanzdaten an einem Ort. Im Gegensatz zu Kreditkartennummern, die schnell gesperrt werden können, kann der Diebstahl medizinischer Identitäten Jahre zur Klärung benötigen und lebensbedrohlich sein, wenn gefälschte medizinische Unterlagen zu falschen Behandlungen führen. Der Anstieg vernetzter medizinischer Geräte und Telemedizin hat die Angriffsfläche exponentiell erweitert, was eine robuste Cybersicherheit nicht nur wichtig macht – sie ist essentiell für die Patientenversorgung und das Überleben der Organisation.

Was sind die größten IT-Risiken im Gesundheitswesen?

Die größten IT-Risiken im Gesundheitswesen kombinieren traditionelle Cyber-Bedrohungen mit branchenspezifischen Schwachstellen. Insider threats stehen ganz oben auf der Liste – Gesundheitsarbeiter mit legitimen Zugriff, die absichtlich oder versehentlich Patientendaten missbrauchen, sind für die Mehrheit der Vorfälle verantwortlich. Ransomware-Angriffe, die gezielt auf Gesundheitssysteme abzielen, haben exponentiell zugenommen, wobei Angreifer wissen, dass Krankenhäuser sich keine längeren Ausfallzeiten leisten können. Sicherheitslücken bei medizinischen Geräten stellen eine aufkommende Bedrohung dar, da immer mehr Geräte ohne angemessene Sicherheitskontrollen mit Krankenhausnetzwerken verbunden werden. Lieferkettenangriffe über Drittanbieter verschaffen Angreifern Hintertüren in die Netzwerke des Gesundheitswesens. Übersehen Sie nicht den menschlichen Faktor: Phishing-Angriffe, die Mitarbeiter dazu verleiten, Zugangsdaten preiszugeben oder Malware herunterzuladen, bleiben verheerend wirksam. Das gefährlichste Risiko ist die organisatorische Selbstzufriedenheit – anzunehmen, dass gute Absichten und regulatorische Konformität allein ausreichen, um ausgeklügelte, motivierte Angreifer abzuwehren.

Wie implementiert man Best Practices für Cybersicherheit im Gesundheitswesen?

Die Implementierung von Best Practices für die Cybersicherheit im Gesundheitswesen erfordert eine Balance zwischen Sicherheit und den betrieblichen Realitäten der Patientenversorgung. Beginnen Sie mit Identity Management und Access Management – stellen Sie sicher, dass jeder Benutzer über eindeutige Anmeldeinformationen verfügt und führen Sie eine Multi-Faktor-Authentifizierung in allen Systemen ein. Setzen Sie Netzwerksegmentierung ein, um kritische medizinische Geräte und Patientendatensysteme von der allgemeinen IT-Infrastruktur zu isolieren. Etablieren Sie eine kontinuierliche Überwachung, die Anomalien erkennen kann, ohne eine Alarmmüdigkeit bei den ohnehin schon beschäftigten IT-Teams zu erzeugen. Erstellen Sie speziell auf das Gesundheitswesen zugeschnittene Notfallreaktionspläne, bei denen Systemausfälle die Patientensicherheit direkt beeinträchtigen. Regelmäßige Schwachstellenbewertungen und Penetrationstests sollten sich sowohl auf IT-Systeme als auch auf medizinische Geräte konzentrieren. Am wichtigsten ist es, eine sicherheitsbewusste Kultur durch kontinuierliche Schulungen zu fördern, die dem Personal vermitteln, wie Cybersicherheit direkt mit der Qualität und Sicherheit der Patientenversorgung zusammenhängt.

Teilen auf

Erfahren Sie mehr

Über den Autor

Dirk Schrader

VP of Security Research

Dirk Schrader ist Resident CISO (EMEA) und VP of Security Research bei Netwrix. Als 25-jähriger Veteran in der IT-Sicherheit mit Zertifizierungen als CISSP (ISC²) und CISM (ISACA) arbeitet er daran, die Cyber-Resilienz als modernen Ansatz zur Bekämpfung von Cyber-Bedrohungen voranzutreiben. Dirk hat an Cybersecurity-Projekten auf der ganzen Welt gearbeitet, beginnend in technischen und Support-Rollen zu Beginn seiner Karriere und dann übergehend in Vertriebs-, Marketing- und Produktmanagementpositionen sowohl bei großen multinationalen Konzernen als auch bei kleinen Startups. Er hat zahlreiche Artikel über die Notwendigkeit veröffentlicht, Änderungs- und Schwachstellenmanagement anzugehen, um Cyber-Resilienz zu erreichen.

Erfahren Sie mehr zu diesem Thema

Markt für Lösungen im Bereich Privileged Access Management: Leitfaden 2026

Datenschutzgesetze der Bundesstaaten: Unterschiedliche Ansätze zum Datenschutz

Beispiel für Risikoanalyse: Wie man Risiken bewertet

Das CIA-Dreieck und seine Anwendung in der realen Welt

Was ist elektronisches Records Management?