Nutzen Sie Exchange Online Advanced Threat Protection optimal

Jan 24, 2019

Angreifer nutzen heutzutage eine Vielzahl von Wegen, um Organisationen mit Viren und Malware zu infiltrieren. Es gibt einen Premium-Dienst von Microsoft Exchange namens Exchange Online Advanced Threat Protection (ATP), der fünf verschiedene Funktionen bietet, die zusätzliche Sicherheitsebenen für Ihre E-Mails und Dokumente hinzufügen:

- Sichere Links

- Sichere Anhänge

- Spoof-Intelligenz

- Quarantäne

- Fortgeschrittene Anti-Phishing-Fähigkeiten

Dieser Blogbeitrag beschreibt die ersten drei dieser Funktionen.

Ausgewählte verwandte Inhalte:

Verfügbarkeit

ATP ist nur für Benutzer inbegriffen, die eine Lizenz für Office 365 Enterprise E5, Office 365 Education A5 und Microsoft 365 Business-Pläne besitzen. Wenn Sie nicht alle auf einen dieser Pläne upgraden möchten, können Sie ATP als zusätzliche Lizenz für 2 US-Dollar pro Benutzer pro Monat erwerben. Sie können ATP zu den folgenden Exchange- und Office 365-Abonnementplänen hinzufügen:

- Exchange Online Plan 1

- Exchange Online Plan 2

- Exchange Online Kiosk

- Exchange Online Protection

- Office 365 Business Essentials

- Office 365 Business Premium

- Office 365 Enterprise E1

- Office 365 Enterprise E3

- Office 365 Enterprise F1

- Office 365 A1

- Office 365 A3

Anforderungen

ATP kann mit jedem SMTP-Mail-Transfer-Agent verwendet werden, wie zum Beispiel Microsoft Exchange Server 2013. Für weitere Informationen überprüfen Sie die Abschnitte „Unterstützte Browser“ und „Unterstützte Sprachen“ im Exchange Admin Center in Exchange Online Protection.

Sichere Links

Die Safe Links-Funktion von ATP schützt in Echtzeit vor bösartigen Links in E-Mails und Office-Dokumenten. Sie ähnelt dem Unified Threat Management älterer Edge-Schutz- und Web-Schutz-Firewalls, bei denen die von den Nutzern angeklickten URLs vom Firewall abgefangen und durch einen Scan- und Hygieneprozess geleitet wurden, bevor der Inhalt in das Netzwerk gelassen wurde. Mit Safe Links durchläuft die ein- oder ausgehende E-Mail den Exchange Online Protection (EOP), der Spam und Phishing-Nachrichten herausfiltert, von denen er Kenntnis hat, und jede Nachricht durch eine Vielzahl von Antimalware-Erkennungsmotoren scannt.

Wenn Benutzer auf Links in Nachrichten klicken, die in ihrem Posteingang eingehen, überprüft der ATP-Dienst den Link und führt eine der folgenden Aktionen durch:

- Wenn die URL vom ATP-Dienst als sicher eingestuft wurde, darf sie geöffnet werden.

- Wenn die URL auf der „Do not rewrite“-Liste Ihrer Organisation steht, öffnet sich die Website einfach, wenn der Benutzer auf den Link klickt. Eine „Do not rewrite“-Liste ist gut für interne Systeme und Geschäftsanwendungen, die bestimmte Aktionen auf Basis von URLs durchführen, wie zum Beispiel Genehmigungen von Spesenabrechnungen per Ein-Klick.

- Wenn die URL auf einer benutzerdefinierten Sperrliste Ihrer Organisation konfiguriert ist, wird dem Benutzer eine Warnseite angezeigt.

- Wenn die URL vom ATP-Dienst als bösartig eingestuft wurde, wird dem Benutzer eine Warnseite angezeigt.

- Wenn die URL zu einer herunterladbaren Datei führt und die ATP-Safe-Links-Richtlinien Ihrer Organisation so konfiguriert sind, dass solche Inhalte überprüft werden, wird der ATP-Dienst die Datei vor dem Herunterladen scannen.

Um Ihre Safe Links-Richtlinie zu ändern, gehen Sie wie folgt vor:

- Navigieren Sie zu https://protection.office.com. Wählen Sie unter Threat management die Option Policy und klicken Sie dann auf Safe Links.

- Im Abschnitt „Richtlinien, die für die gesamte Organisation gelten“, wählen Sie Default und klicken Sie dann auf den Stift-Button, um die Richtlinienkonfiguration zu bearbeiten.

- Im Abschnitt „Die folgenden URLs blockieren“ können Sie Websites hinzufügen, die niemand in Ihrer Organisation besuchen können sollte. (Dies wird sie nicht davon abhalten, die Seite durch direkte Eingabe ihrer Adresse in die Adressleiste ihres Webbrowsers zu besuchen, aber es wird verhindern, dass sie einem Link in einer E-Mail oder einem Dokument folgen, um sie zu besuchen.)

- Im Abschnitt „Einstellungen, die für Inhalte außer E-Mails gelten“, lassen Sie alles aktiviert.

- Klicken Sie auf Save.

Wenn ein Benutzer auf einen Link in einer E-Mail oder einem Office-Dokument klickt, wird eine Nachricht wie diese angezeigt:

Abbildung 1. Wie Safe Links einen Benutzer darüber informiert, dass ein Link gescannt wird

Sichere Anhänge

Scann-Engines können unbekannte Malware und Viren übersehen, wenn diese gerade ausbrechen, bevor sie klassifiziert wurden und die Signaturen aktualisiert sind. Mit Safe Attachments werden Nachrichten mit unsicheren Anhängen – solche, die bekannten Signaturen nicht entsprechen – in eine abgeschottete virtuelle Umgebung gesendet, wo sie sicher geöffnet werden. Wenn der Dienst verdächtige Aktivitäten wie einen Virus oder Malware, die versuchen auszuführen, erkennt, wird die Nachricht abgelehnt oder unter Quarantäne gestellt. Wird keine verdächtige Aktivität festgestellt, wird die Nachricht dem Benutzer zugestellt.

Abbildung 2. Scannen von Anhängen mit dem ATP safe attachments service

Um Richtlinien für Safe Attachments zu konfigurieren, führen Sie diese Schritte aus:

- Gehen Sie zu https://protection.office.com. Wählen Sie im linken Bereich unter Bedrohungsmanagement die Option Richtlinie und klicken Sie dann auf Sichere Anhänge. Stellen Sie sicher, dass Sie die Option „ATP für SharePoint, OneDrive und Microsoft Teams aktivieren“ einschalten, falls diese angezeigt wird. (Planen Sie mindestens 30 Minuten ein, damit dies in allen globalen Office 365-Datenzentren von Microsoft wirksam wird.)

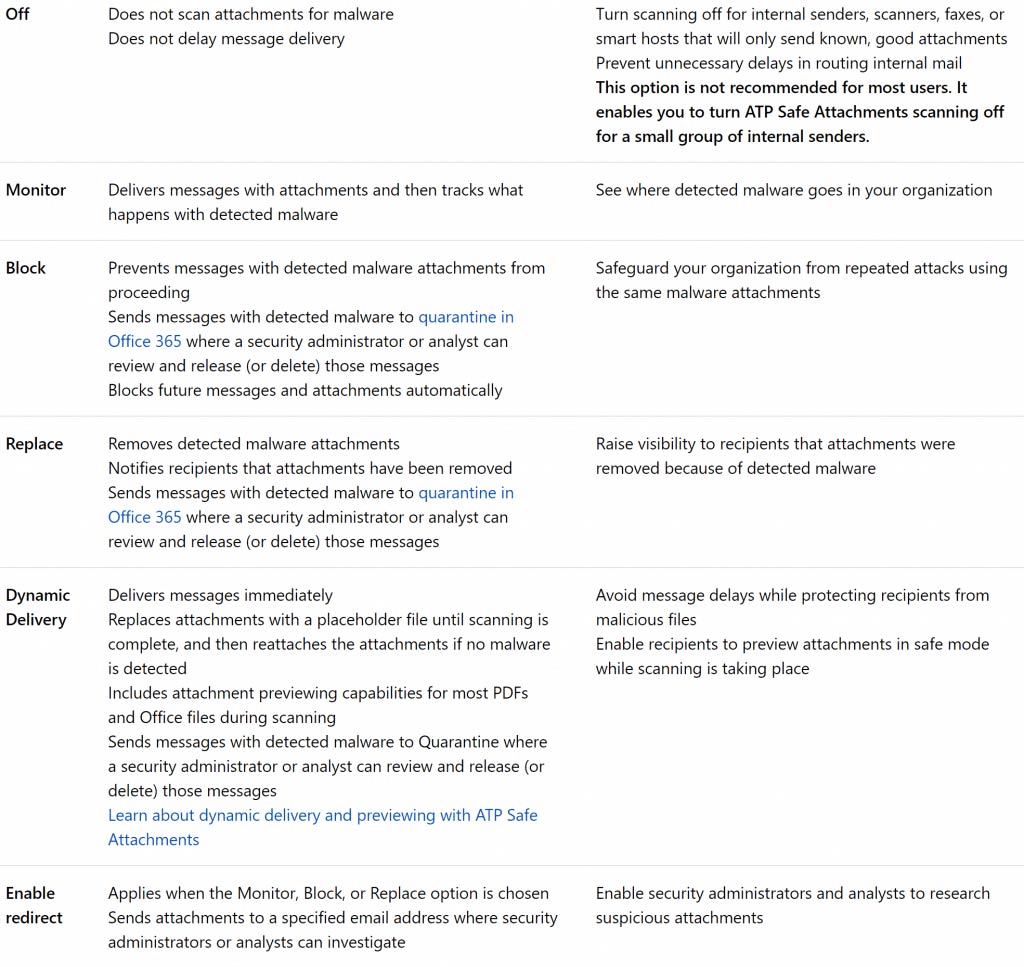

- Klicken Sie auf das +-Zeichen, um eine neue Safe Attachment Policy zu erstellen, und geben Sie dann einen Namen und eine Beschreibung für die Richtlinie ein. Die Tabelle unten erklärt die verfügbaren Einstellungen. Ich empfehle dynamische Zustellung für die meisten Empfänger. Es ist am sichersten, es wird den Hauptteil einer E-Mail nicht verzögern und ist für Benutzer, die nicht ständig vor ihrem Computer sind, praktisch transparent.

Abbildung 3. Optionen für die Safe Attachments-Richtlinie (Bild mit freundlicher Genehmigung von Microsoft Corporation)

Spoof Intelligence

Spoof-Intelligenz erkennt E-Mails, die so aussehen, als kämen sie von einem Benutzerkonto innerhalb der Domänen Ihrer Organisation. Insbesondere erkennt sie E-Mails mit einer Absenderadresse (oder einem Senderfeld in den Headern einer Nachricht), die mit einer der Domänen übereinstimmt, die auf Ihrem Office 365-Mandanten konfiguriert sind. Manchmal können diese Nachrichten legitim sein – zum Beispiel könnten Sie einen Marketing-Newsletter über einen separaten Dienst wie Aweber oder Mailchimp versenden, oder Ihr Kopierer und Scanner könnten E-Mails an Ihren Mandanten senden und eine „Von“-Adresse in Ihrem Mandanten haben. Aber manchmal ist es jemand, der sich als interner Benutzer ausgibt, um Menschen dazu zu bringen, einen Scheck zur Bezahlung einer gefälschten Rechnung zu senden, eine Auslandsüberweisung zu initiieren und so weiter.

Spoof-Intelligence sammelt alle verdächtigen Absender, die in Ihrem Mail-Verkehr erkannt werden, und präsentiert sie an einem praktischen Ort, an dem Sie entscheiden können, welche Absender Mails an Ihren Mandanten senden dürfen und welche blockiert werden sollten. Um diese Liste zu überprüfen, gehen Sie zur Seite für Sicherheit und Compliance und klicken Sie auf Anti-spam settings.

Fazit

Das ATP kann nicht alle bösartigen Angriffe abwehren, aber es ist ein gutes Werkzeug, das einen robusten Zero-Day-Schutz gegen unbekannte Malware und Viren bietet. Wenn Sie bereit sind, mehr über andere Office 365-Dienste zu erfahren, die beim Schutz sensibler Daten helfen, schauen Sie sich diesen Managing Office 365 Data Loss Prevention Blogbeitrag an.

FAQ

Was ist Microsoft Defender für Office 365?

Microsoft Defender für Office 365 (früher Advanced Threat Protection) ist ein cloudbasierter E-Mail-Sicherheitsdienst, der vor ausgeklügelten Bedrohungen wie Zero-Day-Malware, Phishing und Geschäfts-E-Mail-Kompromittierung schützt. Er erweitert den Exchange Online Protection um fortgeschrittene Funktionen, einschließlich Safe Attachments, Safe Links und Fähigkeiten zur Bedrohungsuntersuchung. Safe Attachments öffnet E-Mail-Anhänge in einer virtuellen Umgebung, um bösartiges Verhalten vor der Zustellung zu erkennen. Safe Links schreibt URLs um, um sie beim Anklicken der Nutzer gegen Microsofts Bedrohungsintelligenz-Datenbank zu prüfen. Der Dienst bietet auch Spoof-Intelligenz, Schutz vor Identitätsmissbrauch und detaillierte Bedrohungsanalysen. Plan 1 deckt den E-Mail-Schutz ab, während Plan 2 Bedrohungsjagd, automatisierte Untersuchung und Reaktionsfähigkeiten hinzufügt. Dieser umfassende Ansatz berücksichtigt die Realität, dass Angreifer sich einloggen und nicht einbrechen, was die E-Mail-Sicherheit entscheidend für den Schutz organisatorischer Daten und Identitäten macht.

Wie konfiguriert man Exchange Online Protection?

Das Konfigurieren von Exchange Online Protection erfordert administrativen Zugriff auf das Microsoft 365-Sicherheitscenter und die entsprechende Lizenzierung. Beginnen Sie, indem Sie das Security & Compliance Center unter protection.office.com aufrufen und zu den Richtlinien für Threat Management navigieren. Konfigurieren Sie Anti-Spam-Richtlinien, um Spam-Vertrauensstufen, Quarantäneaktionen und Listen erlaubter/blockierter Absender festzulegen. Richten Sie Anti-Malware-Richtlinien ein, um die Filterung von Anhängen, Reaktionen auf Malware-Erkennung und administrative Benachrichtigungen zu definieren. Erstellen Sie Mail-Fluss-Regeln, um spezifische Szenarien wie Warnungen bei externen E-Mails oder das Blockieren von Anhängen zu behandeln. Konfigurieren Sie die Verbindungsfilterung, um bestimmte IP-Adressen zuzulassen oder zu blockieren und das auf Verzeichnissen basierende Edge-Blocking zu aktivieren. Testen Sie Ihre Konfiguration mit dem integrierten Richtlinientester von Microsoft und überwachen Sie das Dashboard zum Schutzstatus gegen Bedrohungen. Denken Sie daran, Benachrichtigungen für Benutzer bei in Quarantäne befindlichen Nachrichten zu konfigurieren und schulen Sie die Benutzer im Überprüfen von Quarantäneinhalten. Regelmäßige Überprüfungen der Richtlinien stellen sicher, dass der Schutz mit sich entwickelnden Bedrohungen Schritt hält.

Wie aktiviert man Microsoft Defender für Office 365?

Die Aktivierung von Microsoft Defender für Office 365 erfordert eine angemessene Lizenzierung und Konfiguration über das Microsoft 365-Sicherheitscenter. Zuerst stellen Sie sicher, dass Benutzern über das Microsoft 365-Admincenter Lizenzen für Defender für Office 365 zugewiesen sind. Greifen Sie auf das Sicherheitscenter unter security.microsoft.com zu und navigieren Sie zu den Richtlinien für E-Mail & Zusammenarbeit. Erstellen Sie Richtlinien für Sichere Anhänge, indem Sie geschützte Benutzer definieren, die Aktion für das Scannen von Anhängen festlegen (blockieren, ersetzen oder dynamische Zustellung) und die Timeout-Einstellungen konfigurieren. Konfigurieren Sie Richtlinien für Sichere Links, um vor bösartigen URLs in E-Mails und Office-Dokumenten zu schützen, indem Sie das Scannen von URLs in Echtzeit und den Schutz bei Benutzerklicks aktivieren. Richten Sie Richtlinien zum Schutz vor Identitätsanmaßung ein, um Versuche der Domain- und Benutzerimitation zu erkennen. Aktivieren Sie Spoof-Intelligenz, um sich vor gefälschten Absendern zu schützen. Testen Sie Richtlinien mit dem Konfigurationsanalysator und simulieren Sie Angriffe mit dem Angriffssimulationstraining von Microsoft. Überwachen Sie die Wirksamkeit des Schutzes durch die Berichte zum Schutzstatus gegen Bedrohungen und passen Sie die Richtlinien basierend auf den organisatorischen Bedürfnissen und Veränderungen in der Bedrohungslandschaft an.

Ist Exchange Online Protection in Office 365 enthalten?

Exchange Online Protection (EOP) ist automatisch in allen Exchange Online-Abonnements und den meisten Microsoft 365-Plänen ohne zusätzliche Kosten enthalten. Dieser grundlegende Schutz bietet Anti-Spam- und Anti-Malware-Filterung für den gesamten E-Mail-Verkehr. Allerdings bietet EOP nur grundlegenden Schutz im Vergleich zu Microsoft Defender für Office 365, das eine separate Lizenzierung für erweiterte Funktionen erfordert. EOP umfasst Verbindungsfilterung, Empfängerfilterung, Validierung des Sender Policy Frameworks und grundlegenden Schutz vor Phishing. Es beinhaltet nicht Safe Attachments, Safe Links oder erweiterte Bedrohungsjagdfunktionen, die in Defender für Office 365 zu finden sind. Organisationen mit Standard-Sicherheitsanforderungen finden EOP oft ausreichend, während diejenigen, die sich mit ausgeklügelten Bedrohungen auseinandersetzen oder Compliance-Fähigkeiten benötigen, die erweiterten Funktionen von Defender für Office 365 benötigen. Das Verständnis dieses Unterschieds hilft Organisationen, angemessene Schutzniveaus zu wählen, ohne Lizenzen zu erwerben, die sie nicht benötigen.

Wie behebt man Probleme, wenn Safe Attachments nicht funktioniert?

Die Fehlersuche bei Safe Attachments erfordert eine systematische Überprüfung der Richtlinienkonfiguration, der Benutzerlizenzierung und des Mailflusses. Zuerst bestätigen Sie, dass betroffene Benutzer Defender für Office 365-Lizenzen zugewiesen bekommen haben und die Richtlinien korrekt angewendet wurden. Überprüfen Sie die Einstellungen der Safe Attachments-Richtlinie im Sicherheitscenter, um sicherzustellen, dass die korrekte Aktion konfiguriert ist (blockieren, ersetzen oder dynamische Zustellung). Stellen Sie sicher, dass Anhangstypen nicht vom Scannen ausgeschlossen sind und dass Dateigrößenlimits nicht überschritten wurden. Überprüfen Sie die Nachrichtenkopfzeilen auf X-MS-Exchange-Organization-SkipSafeAttachmentProcessing, um Nachrichten zu identifizieren, die umgangen wurden. Überprüfen Sie, ob Transportregeln oder andere Mailflussregeln die Verarbeitung von Safe Attachments stören. Überwachen Sie den Bericht zum Schutzstatus gegen Bedrohungen, um zu bestätigen, dass Anhänge verarbeitet werden. Bei anhaltenden Problemen verwenden Sie die Nachrichtenverfolgung, um spezifische E-Mails durch die Schutzpipeline zu verfolgen. Denken Sie daran, dass Safe Attachments die Verarbeitungszeit erhöht, sodass die dynamische Zustellung hilft, Sicherheit und Benutzererfahrung in Einklang zu bringen. Testen Sie mit bekanntermaßen schädlichen Dateien, um zu überprüfen, ob der Schutz korrekt funktioniert.

Teilen auf

Erfahren Sie mehr

Über den Autor

Jonathan Hassell

Berater

Autor, Berater und Redner zu einer Vielzahl von IT-Themen. Jonathan hat Bücher über Windows Server und verwandte Produkte geschrieben und weltweit über Themen von Netzwerken und Sicherheit bis hin zur Windows-Verwaltung gesprochen.

Erfahren Sie mehr zu diesem Thema

Nicht-menschliche Identitäten (NHI) erklärt und wie man sie sichert

12 Kritische Sicherheitsrisiken von Shadow AI, die Ihre Organisation 2026 Überwachen Muss

Datenschutzgesetze der Bundesstaaten: Unterschiedliche Ansätze zum Datenschutz

Beispiel für Risikoanalyse: Wie man Risiken bewertet

Das CIA-Dreieck und seine Anwendung in der realen Welt