Ein umfassender Blick auf automatisierte Benutzerkontooptionen und -praktiken

Dec 7, 2024

Manuelle Kontoerstellung ist fehleranfällig und skaliert nicht. Automatisiertes Benutzerkonto-Management beschleunigt das Onboarding und Offboarding, setzt das Prinzip der geringsten Rechte durch und hält Audit-Trails für die Compliance aufrecht. Die besten Tools integrieren mit HR- und Cloud-Verzeichnissen, unterstützen Zero Trust und MFA und bieten IT und Benutzern Self-Service-Funktionen — was sowohl die Sicherheit als auch die Produktivität steigert.

Jede Person in Ihrer Organisation benötigt ein Benutzerkonto, um auf Daten, Anwendungen, Server, Cloud-Dienste und andere Ressourcen zugreifen zu können. Wenn Sie nur wenige Konten haben, können Sie diese möglicherweise manuell erstellen, sichern und über ihren gesamten Lebenszyklus hinweg verwalten.

Manuelle Prozesse sind jedoch sehr anfällig für menschliche Fehler und lassen sich nicht skalieren, um den Anforderungen von etwas anderem als den kleinsten Unternehmen gerecht zu werden. Stattdessen benötigen die meisten Organisationen automatisierte Werkzeuge für das Benutzermanagement. Indem Sie die richtige Lösung wählen, kann Ihre Organisation die Effizienz und Genauigkeit erzielen, die für eine starke Sicherheit, regulatorische Konformität und Produktivität der Benutzer und IT-Teams erforderlich ist.

Dieser Artikel erläutert die Vorteile des automatisierten Benutzerkontenmanagements, beschreibt die wesentlichen Merkmale, auf die Sie bei einem Tool achten sollten, und untersucht die besten am Markt verfügbaren Lösungen. Wir werden auch die besten Praktiken im Benutzerkontenmanagement überprüfen und Anleitungen zur Umsetzung einer soliden Strategie geben.

Ausgewählte verwandte Inhalte:

Vorteile des automatisierten Benutzerkontenmanagements

Automatisiertes Account-Management bietet mehrere Vorteile, einschließlich der folgenden.

Zeit- und Ressourcenoptimierung

Die Automatisierung von Prozessen zur Verwaltung von Benutzerkonten kann die benötigte Zeit und Ressourcen für die Handhabung von Benutzerkonten während ihres gesamten Lebenszyklus erheblich reduzieren:

- Onboarding — Automatisierung ermöglicht ein schnelles Onboarding, um sicherzustellen, dass neuen Mitarbeitern, Auftragnehmern und anderen Benutzern schnell Zugang zu den erforderlichen Systemen und Anwendungen gewährt wird, damit sie vom ersten Tag an produktiv sein können.

- Rollenänderungen — Ein automatisiertes Werkzeug für das Benutzerkontenmanagement stellt ebenfalls sicher, dass einem Benutzer schnell der Zugang gewährt wird, den er für neue Rollen oder Verantwortlichkeiten benötigt, und dass Zugänge, die nicht mehr benötigt werden, umgehend entfernt werden.

- Offboarding — Wenn Personen die Organisation verlassen, kann das Tool automatisch die zugehörigen Benutzerkonten deaktivieren oder löschen.

Verbesserte Sicherheit und Compliance

Die Automatisierung des Benutzerkontenmanagements kann auch Ihre Sicherheitslage verbessern und dabei helfen, die Einhaltung von regulatorischen Anforderungen zu gewährleisten. Insbesondere können Sie sicherstellen, dass Zugriffsrichtlinien einheitlich auf alle Benutzer und Systeme angewendet werden und dass detaillierte Prüfpfade für alle Kontenaktivitäten automatisch zur späteren Verwendung aufrechterhalten werden.

Vereinfachte Benutzererfahrung

Automatisierung kann auch das Benutzererlebnis durch Funktionen wie die folgenden verbessern:

- Selbstbedienungsfunktionen — Benutzer können ihre eigenen Passwörter zurücksetzen oder Zugriff auf die benötigten Ressourcen anfordern, ohne die Frustration und Verzögerungen durch Helpdesk-Tickets.

- Single sign-on (SSO) —Die Ermöglichung für Benutzer, mit einem Satz von Anmeldeinformationen auf mehrere Anwendungen zuzugreifen, verringert die Passwortermüdung und steigert die Produktivität.

- Schnellere Bereitstellung des Zugangs — Automatisierte Bereitstellung bedeutet, dass Benutzer weniger Zeit darauf warten müssen, dass ein neues Konto oder neue Zugriffsrechte eingerichtet werden.

Wesentliche Funktionen von Benutzerkontenverwaltungstools

Kernkompetenzen

Bei der Bewertung von Werkzeugen für das Benutzerkontenmanagement stellen Sie sicher, dass Sie auf die folgenden wesentlichen Fähigkeiten achten:

- Breite Plattformunterstützung — Das ausgewählte Tool sollte die Systeme unterstützen, auf die Sie sich verlassen, und flexibel genug sein, um zukünftige Anforderungen zu erfüllen. Zum Beispiel nutzen die meisten Organisationen heute sowohl Active Directory (AD) als auch Entra ID (früher Azure AD), daher benötigen sie ein Tool, das zentrales Benutzerkonto-Management und konsistente Sicherheitsrichtlinien über die hybride Umgebung hinweg bietet.

- Identity Management — Die Automatisierung von Kontenverwaltungsprozessen hilft Organisationen sicherzustellen, dass sie genau die richtigen digitalen Identitäten haben, was das Risiko unbefugten Zugriffs verringert.

- Zugriffsmanagement — Automatisierung erleichtert die Durchsetzung des Principle of least privilege, das verlangt, dass jedem Benutzer genau der Zugriff gewährt wird, der für seine Arbeit notwendig ist, ohne unnötige Berechtigungen. Um dieses Ziel zu erreichen, verwenden moderne Lösungen rollenbasierte Zugriffskontrolle (RBAC) anstatt Zugriffsrechte direkt an Benutzer zu vergeben. Mit RBAC entwickeln Organisationen eine Reihe von Rollen, die den Arbeitsrollen entsprechen (wie Helpdesk-Techniker und Vertriebsmitarbeiter), erteilen jeder Rolle die entsprechenden Zugriffsrechte und weisen dann jedem Benutzer die passenden Rollen zu.

- Konfigurationsanalyse — Ein gutes Tool analysiert auch Benutzerkonfigurationen und -berechtigungen, um Schwachstellen wie übermäßige Berechtigungen und ungenutzte Konten zu identifizieren.

- Echtzeitüberwachung — Die richtige automatisierte Account-Management-Lösung verfolgt Änderungen an Benutzerberechtigungen und überwacht das Zugriffsverhalten, um sicherzustellen, dass Personen nur die für ihre Rollen notwendigen Rechte haben. Zum Beispiel ermöglicht das schnelle Erkennen ungewöhnlicher Anmeldeversuche oder Änderungen an Rollen eine prompte Reaktion auf potenzielle Bedrohungen.

- Compliance-Funktionen — Account-Management-Tools können Organisationen dabei unterstützen, die Einhaltung der Anforderungen von Datenschutzgesetzen wie der GDPR, Zahlungskartenstandards wie PCI DSS und Datenschutz- und Sicherheitsvorschriften für Gesundheitsinformationen wie HIPAA zu erreichen und nachzuweisen. Suchen Sie nach einer Lösung, die automatisch eine detaillierte Audit-Trail pflegt und anpassbare Berichterstattung bietet.

Emerging Trends

Um sicherzustellen, dass Ihre Investition langfristig Wert liefert, achten Sie auch darauf, die folgenden modernen Fähigkeiten in den Lösungen zu suchen, die Sie bewerten:

- Unterstützung für Zero Trust — Das Zero Trust-Sicherheitsmodell erfordert, dass keinem Benutzer, Gerät oder Netzwerk automatisch vertraut wird, selbst wenn es sich innerhalb des lokalen Netzwerks befindet. Stattdessen muss jede Zugriffsanforderung gründlich authentifiziert, autorisiert und verschlüsselt werden, bevor der Zugriff gewährt wird. Darüber hinaus erfordert Zero Trust eine kontinuierliche Überwachung und Analyse der Benutzeraktivität, Netzwerkaktivität und des Systemverhaltens, um eine schnelle Bedrohungserkennung und Reaktion zu gewährleisten.

- Passwortlose Authentifizierung — Passwortlose Authentifizierung schafft traditionelle Passwörter ab zugunsten von Optionen wie Biometrie, Hardware-Token und Einmalpasswörtern, die per Text, E-Mail oder Authentifizierungs-Apps gesendet werden. Dieser Ansatz verbessert die Sicherheit, indem er die ernsthaften Risiken im Zusammenhang mit schwachen oder gestohlenen Passwörtern beseitigt, verbessert das Benutzererlebnis, indem die Notwendigkeit entfällt, sich komplexe Passwörter zu merken, und reduziert die IT-Supportkosten, indem der Verwaltungsaufwand für Passwörter, einschließlich Anfragen zum Zurücksetzen von Passwörtern, verringert wird. Die Einführung kann jedoch bedeutende Änderungen an der bestehenden Infrastruktur und dem Benutzerverhalten erfordern.

- KI und maschinelles Lernen (ML) — Moderne Lösungen nutzen KI und ML, um Benutzerrollen und Verhaltensmuster genauer zu analysieren, die Kontoerstellung zu automatisieren und auf Basis historischer Daten Zugriffsanforderungen vorherzusagen, um sicherzustellen, dass Benutzer vom ersten Tag an die angemessenen Berechtigungen haben. KI und ML, um genaue Baselines des Benutzerverhaltens zu etablieren; verdächtige Abweichungen wie ungewöhnliche Anmeldeaktivitäten, Zugriffsversuche oder Datentransfers zu erkennen; und automatisch Protokolle zur Bedrohungsreaktion einzuleiten.

Detaillierter Vergleich der besten Tools für das User Account Management

Auf dem Markt gibt es heute viele Softwarelösungen für das Benutzerkontenmanagement. Unten finden Sie kurze Beschreibungen einiger der beliebtesten Lösungen, die Sie in Betracht ziehen möchten.

Netwrix Directory Manager

Netwrix Directory Manager automatisiert die Verwaltung von Benutzern und Gruppen, um Sicherheit, Compliance und Produktivität in Ihren lokalen AD-Domänen, Cloud-Umgebungen oder hybriden Ökosystemen zu verbessern. Es bietet Funktionen wie die folgenden:

- Automatisiertes Erstellen, Modifizieren und Löschen von AD-Gruppen

- Verbindung von lokalen AD, Entra ID und HR-Datenbanken, um sie aktuell zu halten und umfassendes Identity Management zu ermöglichen

- Ein Self-Service-Portal, das es Benutzern ermöglicht, ihre eigenen Informationen zu aktualisieren und Zugriff anzufordern

- Rollenbasierte Zugriffskontrolle

- Identifizierung und Verwaltung von inaktiven oder veralteten Benutzerkonten und Gruppen

- Periodische Überprüfungen des Benutzerzugriffs, um sicherzustellen, dass Mitarbeiter nur die für ihre aktuellen Rollen notwendigen Berechtigungen haben

SolarWinds Access Rights Manager

SolarWinds Access Rights Manager ist eine einheitliche Plattform, die Organisationen dabei unterstützt, den Benutzerzugriff in ihrer Active Directory- oder Entra ID-Umgebung zu verwalten. Insbesondere ermöglicht es Folgendes:

- Vereinfacht den Prozess des Erstellens und Entfernens von Benutzerkonten basierend auf vordefinierten Vorlagen

- Verfolgt Änderungen an Benutzerberechtigungen und Gruppenmitgliedschaften in Echtzeit

- Ermöglicht das Erstellen und Verwalten von Zugriffsrechten basierend auf Benutzerrollen

- Vereinfacht Compliance-Bemühungen durch die Erstellung detaillierter Berichte über Benutzerzugriffsrechte, Gruppenmitgliedschaften und Berechtigungsänderungen

- Verfolgt die Herkunft von Benutzerberechtigungen, um unnötige oder redundante Berechtigungen zu identifizieren

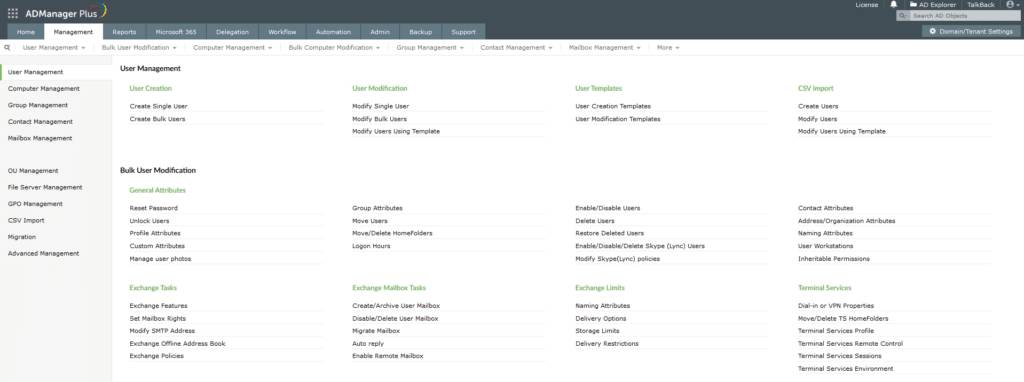

ManageEngine ADManager Plus

ADManager erleichtert die Arbeit beim Erstellen, Ändern und Löschen von Benutzerkonten auf Plattformen wie Active Directory, Exchange, Microsoft 365 und G Suite. Es unterstützt auch die Fernverwaltung von Benutzern.

Mit diesem Tool können Sie:

- Erstellen, aktualisieren oder löschen Sie Benutzerkonten in großen Mengen mithilfe von CSV-Dateien oder Vorlagen

- Verwenden Sie PowerShell-Skripte, um Aufgaben zu planen und manuelle Arbeit zu reduzieren

- Erstellen Sie einfach Berichte zu Themen wie inaktive Benutzer, Passwortablauf und Gruppenmitgliedschaften.

Eine kostenlose Testversion ermöglicht es Ihnen, dieses Produkt zu erkunden und zu sehen, wie es für Ihre spezielle Organisation funktioniert. Unten ist ein Screenshot, der die verschiedenen Managementoptionen zeigt.

Okta

Okta ist eine führende cloud-basierte Identity and Access Management Plattform, die flexible Benutzerkontenverwaltungsfunktionen bietet. Zu den wichtigsten Funktionen gehören:

- Automatisiertes Benutzerprovisioning und -deprovisioning über verbundene Systeme hinweg

- Ein Self-Service-Portal, das Benutzern ermöglicht, persönliche Informationen zu aktualisieren, Sicherheitseinstellungen zu verwalten und Kontoaktivitäten einzusehen

- Datenschutzkontrollen, die es Benutzern ermöglichen, ihre Zustimmungspräferenzen und Datenfreigabeoptionen zu verwalten

- Unterstützung für biometrische Authentifizierung und andere passwortlose Technologien

- Synchronisierung des Verzeichnisses mit bestehenden Benutzerverzeichnissen wie Active Directory oder LDAP

- SSO über eine breite Palette von Anwendungen

- Fortgeschrittene KI- und ML-Fähigkeiten

JumpCloud

JumpCloud ist eine SaaS-Lösung, die es Ihnen ermöglicht, Benutzerkonten mit einer einzigen Schnittstelle zu erstellen, zu verwalten und zu deaktivieren. Es macht mehrere Verzeichnisse oder lokale Infrastrukturen überflüssig. JumpCloud:

- Unterstützt Authentifizierungsprotokolle wie LDAP, SAML und RADIUS für Cloud-basierte und Legacy-Anwendungen

- Integriert sich mit Google Workspace und Microsoft 365

- Integriert sich mit Multifaktor-Authentifizierung (MFA), um von Benutzern zu verlangen, zusätzliche Verifizierungsmethoden bereitzustellen

- Ermöglicht die Anpassung von bedingten Zugriffsrichtlinien an spezifische Benutzergruppen oder Anwendungen für eine feingranulare Steuerung

- Ermöglicht Regeln, die von Benutzern verlangen, zusätzliche Authentifizierungsschritte basierend auf Faktoren wie Standort, Gerätetyp oder Risikostufe zu absolvieren

JumpCloud bietet eine kostenlose Testversion an, damit Sie es ausprobieren können, bevor Sie ein fest engagierter Kunde werden.

Oracle Identity Management

Oracle Identity Management hilft Organisationen dabei, Benutzeridentitäten effektiv zu verwalten und den Zugriff auf verschiedene Systeme zu steuern. Zum Beispiel macht es Folgendes:

- Automatisiert die Prozesse des Erstellens, Aktualisierens und Löschens von Benutzerkonten

- Ermöglicht Ihnen das Verwalten von Benutzerberechtigungen über Rollen, die Ihre Administratorenteams erstellen

- Kann Identitäten von autoritativen Quellen wie HR-Anwendungen oder bestehenden Verzeichnissen synchronisieren

- Ermöglicht Ihnen das Bearbeiten von Benutzerattributen, Eigenschaften, Rollen und Berechtigungen über eine einzige intuitive Schnittstelle

- Bietet Berichtsfunktionen zur Verfolgung von Benutzeraktivitäten, Zugriffsanfragen und Änderungen innerhalb des Systems

Oracle Identity Management ist darauf ausgelegt, für Millionen von Benutzern zu skalieren und nahtlos in die Oracle Cloud Infrastructure und Anwendungen zu integrieren. Es kann On-Premises oder als Oracle Cloud Infrastructure (OCI)-Instanz bereitgestellt werden.

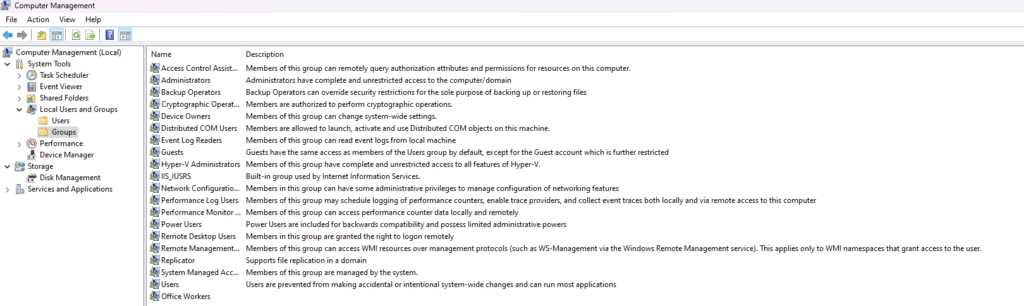

Windows-Computerverwaltungstool (compmgmt.msc)

Für Effizienz und Genauigkeit wird empfohlen, automatisierte Bereitstellungstools wie die oben beschriebenen zu nutzen, insbesondere bei der Verwaltung von Benutzerkonten in großem Umfang. Allerdings dient Microsofts Computer Management Tool als grundlegendes Windows-Benutzerverwaltungstool. Administratoren können lokale Benutzer und Gruppen erstellen, deaktivieren und löschen sowie Passwort-Resets durchführen. Der untenstehende Screenshot zeigt die standardmäßig verfügbaren Gruppen im Computer Management Tool auf einem Windows 11-Rechner.

Best Practices im User Account Management

Die Übernahme von Best Practices für das Benutzerkontenmanagement hilft Organisationen, die Verwaltung zu optimieren und gleichzeitig die Produktivität der Benutzer mit robuster Cybersicherheit in Einklang zu bringen.

- Implementieren Sie standardisierte Benennungskonventionen für Benutzer und Gruppen. Einheitliche Benennungen erleichtern die korrekte Bereitstellung, was die Sicherheit und Produktivität erhöht.

- Führen Sie regelmäßige Audits durch, um das Prinzip der geringsten Berechtigung durchzusetzen. Regelmäßige Audits der Benutzerzugriffsrechte sind entscheidend, um sicherzustellen, dass Personen angemessene Zugriffsrechte entsprechend ihrer aktuellen Rollen und Verantwortlichkeiten haben, sowie um Compliance-Vorschriften und Branchenstandards zu erfüllen. Die Durchführung dieser Überprüfungen durch automatisierte Software vereinfacht den Prozess und hilft, die Genauigkeit zu gewährleisten. Zum Beispiel erleichtert die Analyse von Audit-Protokollen die Identifizierung von überprivilegierten Konten.

- Setzen Sie starke Authentifizierungsmethoden um. Heutzutage gibt es so viele Möglichkeiten, ein Passwort zu kompromittieren, dass die Praxis, sich auf ein einzelnes Passwort zur Zugangsauthentifizierung zu verlassen, vollständig entmutigt werden sollte. Die Passwortauthentifizierung sollte durch Multifaktorauthentifizierung verstärkt werden, die eine zusätzliche Sicherheitsebene hinzufügt, wie zum Beispiel einen einmaligen Code. Ein noch effektiverer Ansatz ist die passwortlose Authentifizierung, die Technologien wie Gesichtserkennung oder FIDO-Schlüssel einbezieht.

- Automatisieren Sie Benachrichtigungen. Echtzeitwarnungen können Administratoren umgehend über verdächtige Aktivitäten wie einen Anstieg fehlgeschlagener Anmeldeversuche informieren, was eine schnelle Reaktion auf unbefugte Zugriffsversuche und andere Bedrohungen ermöglicht.

Implementierung einer Strategie für das User Account Management

Die Einführung einer effektiven Strategie für das Benutzerkontenmanagement umfasst die folgenden Schlüsselaktionen:

Bewerten Sie die Bedürfnisse Ihrer Organisation

Der erste Schritt bei der Entwicklung einer Strategie besteht darin, die Bedürfnisse Ihrer Organisation zu bewerten. Stellen Sie sicher, dass Sie:

- Führen Sie Interviews mit wichtigen Stakeholdern durch, um deren spezifische Bedürfnisse zu verstehen, und holen Sie Feedback von Endbenutzern ein, um mehr über ihre Erfahrungen mit den aktuellen Kontoverwaltungsprozessen zu erfahren und zu fragen, wie diese verbessert werden können.

- Erstellen Sie ein Inventar Ihrer bestehenden Tools und aktuellen Prozesse für das Onboarding und Offboarding von Benutzern, Zugriffsanfragen und Passwortmanagement.

- Listen Sie alle Compliance-Anforderungen auf, die für Ihre Organisation gelten und die Ihre Benutzerkontenverwaltungslösung erfüllen muss.

Wählen Sie die richtigen Werkzeuge aus

Erstellen Sie eine Liste potenzieller Lösungen und bewerten Sie die Fähigkeiten jedes Produkts. Die obigen Abschnitte liefern Details über beliebte Werkzeuge und Funktionen, nach denen Sie suchen sollten. Zusätzlich sollten Sie sicherstellen, dass der Preis in Ihr Budget passt und dabei nicht nur die Lizenzkosten, sondern auch laufende Kosten berücksichtigen; zum Beispiel werden Lösungen, die einfacher zu bedienen sind, wertvolle IT-Teamzeit sparen. Fordern Sie von den Anbietern der Lösungen, dass sie Anwendungsfälle präsentieren, die den Wert ihrer Angebote für Organisationen wie die Ihre demonstrieren.

Bereitstellen und Konfigurieren des ausgewählten Tools

Sobald ein Werkzeug erworben wurde, ist es an der Zeit, mit der Implementierung zu beginnen. Beginnen Sie mit einer Pilotgruppe, um das neue System zu testen, und führen Sie es dann schrittweise ein. Achten Sie darauf, das Prinzip der geringsten Rechte bei der Konfiguration von Benutzerrollenberechtigungen anzuwenden und aktivieren Sie die Multifaktorauthentifizierung für administrativen Zugang. Implementieren Sie umfassende Protokollierung für alle Benutzerkontenaktivitäten und richten Sie Alarme für verdächtige Aktivitäten oder Systemanomalien ein.

Integrieren Sie Ihr Tool für das Benutzerkontenmanagement mit HR-Systemen, um die automatisierte Bereitstellung und Deaktivierung von Konten zu ermöglichen und sicherzustellen, dass die Integration den regulatorischen Anforderungen entspricht

Bieten Sie Schulungen und Support an

Um Ihren ROI zu maximieren, entwickeln Sie Schulungen, um sowohl Administratoren als auch Endbenutzern die effektive Nutzung der Lösung zu erleichtern. Stellen Sie außerdem sicher, dass Sie während der Anfangsphasen der Implementierung Helpdesk-Unterstützung anbieten, um den Benutzern die Anpassung an ungewohnte Prozesse zu erleichtern.

Bieten Sie regelmäßige Auffrischungsschulungen an, überwachen Sie die Systemleistung und erbitten Sie Nutzerfeedback, um die Benutzererfahrung zu optimieren.

Fazit

Die manuelle Verwaltung von Benutzerkonten ist zu ressourcenintensiv und fehleranfällig, um für moderne Organisationen eine praktikable Option zu sein. Tatsächlich ist der Bedarf an automatisierter Benutzerbereitstellung und -verwaltung in die Höhe geschossen, da sich IT-Umgebungen auf die Cloud ausgedehnt haben. Indem Sie eine automatisierte Lösung für die Benutzerkontenverwaltung übernehmen, die den gesamten Lebenszyklus des Kontos abdeckt, kann Ihr Unternehmen die Sicherheit, Compliance sowie die Produktivität der Benutzer und IT-Teams dramatisch verbessern.

Teilen auf

Erfahren Sie mehr

Über den Autor

Jonathan Blackwell

Leiter der Softwareentwicklung

Seit 2012 hat Jonathan Blackwell, ein Ingenieur und Innovator, eine führende Rolle in der Ingenieurskunst übernommen, die Netwrix GroupID an die Spitze des Gruppen- und Benutzermanagements für Active Directory und Azure AD Umgebungen gebracht hat. Seine Erfahrung in Entwicklung, Marketing und Vertrieb ermöglicht es Jonathan, den Identity-Markt und die Denkweise der Käufer vollständig zu verstehen.

Erfahren Sie mehr zu diesem Thema

Die 7 besten Omada-Alternativen für IAM-Teams im mittleren Marktsegment im Jahr 2026

Konfigurationsmanagement für sichere Endpoint-Kontrolle

Erstellen Sie AD-Benutzer in Massen und senden Sie deren Anmeldeinformationen per E-Mail mit PowerShell

Wie man Passwörter mit PowerShell erstellt, ändert und testet

So fügen Sie AD-Gruppen hinzu und entfernen Objekte in Gruppen mit PowerShell