Netwrix Auditor for Windows File Servers: Kostenlose Community Edition

Überwachen Sie Dateiänderungen, Zugriffe und Berechtigungen mit kostenloser Windows File Server-Auditing-Software, die Ihre Daten sicher hält.

Überwachen Sie alle Aktivitäten Ihres Windows-Dateiservers

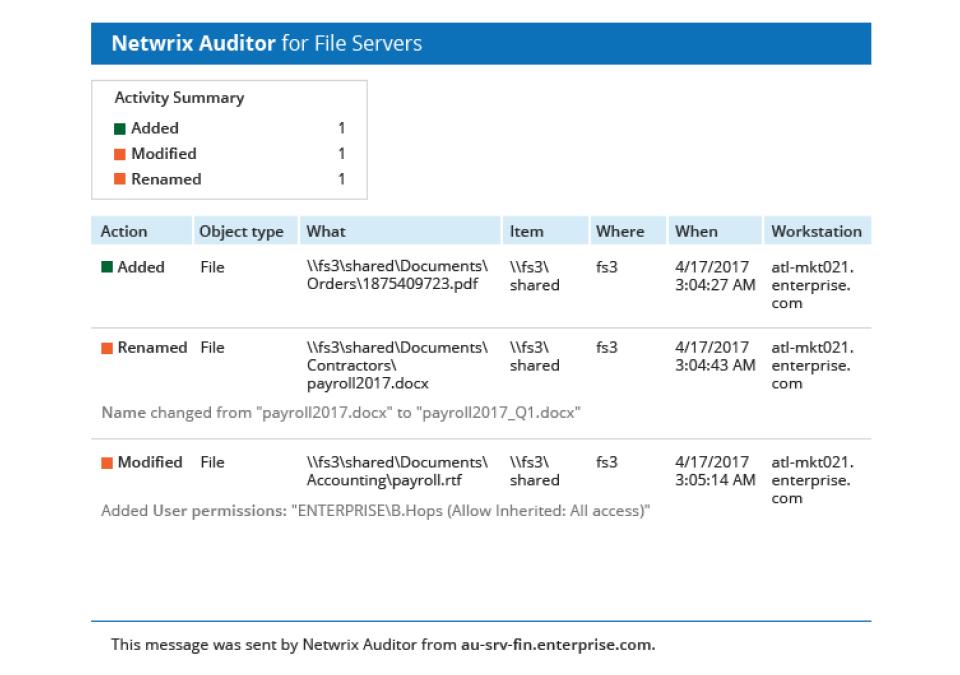

IT-Teams müssen Dateiserver überwachen, um unbefugten Dateizugriff, Berechtigungsänderungen und verdächtige Aktivitäten zu erkennen. Unsere kostenlose Edition von Netwrix Auditor for Windows-Dateiserver unterstützt dabei, indem sie Dateiänderungen, Berechtigungsanpassungen und Zugriffsversuche auf Ihren Windows-basierten Dateiservern verfolgt. Erhalten Sie klare tägliche Berichte, die detailliert beschreiben, was wann und von wo aus zugegriffen wurde.

Einblicke in den Dateiserver

Überwachen Sie Dateiänderungen, Berechtigungsmodifikationen und Zugriffsversuche auf all Ihren Windows-Dateiservern.

Kostenlos für immer, ohne Einschränkungen

Erschließen Sie den Wert kostenloser Software ohne versteckte Kosten oder Testzeiträume – nutzen Sie sie so lange, wie Sie benötigen.

Selbstbedienungs-Deployment

Richten Sie es ein, ohne Agenten auf Dateiservern zu installieren, um Systemunterbrechungen, Engpässe oder Ausfallzeiten zu vermeiden.

Netwrix-unterstützte Technologie

Basierend auf bewährter Technologie, der Tausende führender Organisationen für die Sicherheit von Dateiservern vertrauen.

Fähigkeiten

Kostenlose Funktionen, intelligentere Arbeitsabläufe

Verfolgen Sie Datei- und Ordneränderungen

Erhalten Sie Einblicke darüber, welche Dateien erstellt, geändert oder gelöscht werden, einschließlich umfassender Informationen darüber, was, wann und wo.

Überwachen Sie Berechtigungsänderungen

Erhalten Sie Berichte über Berechtigungsänderungen an sensiblen Ordnern, die sowohl die Werte vor als auch nach der Änderung anzeigen.

Erhalten Sie tägliche Aktivitätszusammenfassungen

Erhalten Sie tägliche Zusammenfassungen mit allen Dateiserver-Aktivitäten, die jeden Tag direkt an Ihren Posteingang gesendet werden.

Erkennen Sie alle Zugriffsversuche

Verfolgen Sie sowohl erfolgreiche als auch fehlgeschlagene Zugriffsversuche, um potenzielle Sicherheitsbedrohungen und verdächtige Aktivitäten zu identifizieren.