Wie man erkennt, wer ein Benutzerkonto in Active Directory aktiviert hat

Native Auditing

- Führen Sie gpedit.msc aus → Erstellen Sie eine neue GPO → Bearbeiten Sie diese: Navigieren Sie zu "Computerkonfiguration" → Richtlinien → Windows-Einstellungen → Sicherheitseinstellungen → Lokale Richtlinien → Überwachungsrichtlinie:

- Audit Account Management → Definieren → Erfolg.

- Gehe zum Event Log → Definieren:

- Stellen Sie die maximale Sicherheitsprotokollgröße auf 4 GB ein

- Stellen Sie die Aufbewahrungsmethode für das Sicherheitsprotokoll auf „Ereignisse bei Bedarf überschreiben“ ein.

- Verknüpfen Sie die neue GPO mit der OU, die Benutzerkonten enthält: Gehen Sie zu "Gruppenrichtlinienverwaltung" → Klicken Sie mit der rechten Maustaste auf die definierte OU → Wählen Sie "Vorhandene GPO verknüpfen" → Wählen Sie die erstellte GPO aus.

- Erzwingen Sie ein Gruppenrichtlinien-Update: Gehen Sie zu „Gruppenrichtlinienverwaltung“ → Klicken Sie mit der rechten Maustaste auf die definierte OU → Klicken Sie auf „Gruppenrichtlinien-Update“.

- Starten Sie adsiedit.msc → Verbinden Sie sich mit dem Standardnamenskontext → Klicken Sie mit der rechten Maustaste auf das Domain-DNS-Objekt mit dem Namen Ihrer Domain → Klicken Sie auf Eigenschaften → Wählen Sie die Registerkarte Sicherheit → Klicken Sie auf Erweitert → Wählen Sie die Registerkarte Überwachung → Fügen Sie den Prinzipal "Jeder" hinzu → Typ "Erfolg" → Wenden Sie dies auf "Dieses Objekt und untergeordnete Objekte" an → Klicken Sie auf Berechtigungen → Wählen Sie alle Kontrollkästchen außer den folgenden:

- Vollständige Kontrolle

- Inhaltsverzeichnis

- Lesen Sie alle Eigenschaften

- Leseberechtigungen → Klicken Sie auf „OK“.

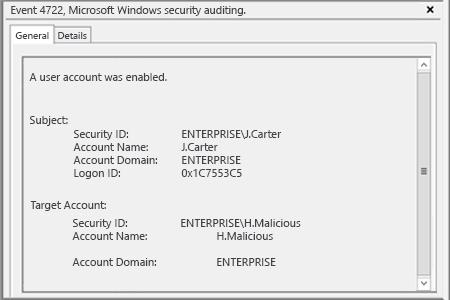

- Öffnen Sie den Ereignisanzeiger und suchen Sie im Sicherheitsprotokoll nach der Ereignis-ID 4722 (ein Benutzerkonto wurde aktiviert).

Netwrix Auditor for Active Directory

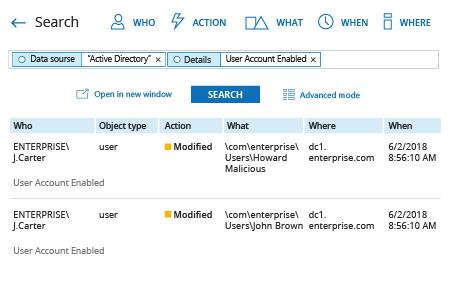

- Netwrix Auditor starten → Navigieren Sie zu „Suche“ → Klicken Sie auf „Erweiterter Modus“, falls nicht ausgewählt → Richten Sie die folgenden Filter ein:

- Filter = „Datenquelle“

Operator = „Gleich“

Wert = „Active Directory“ - Filter = „Details“

Operator = „Enthält“

Wert = „Benutzerkonto aktiviert“

- Filter = „Datenquelle“

- Klicken Sie auf die Schaltfläche „Suchen“ und überprüfen Sie, wer welche Benutzerkonten in Ihrem Active Directory aktiviert hat.

Um einen Alarm auszulösen, jedes Mal wenn jemand ein Benutzerkonto aktiviert:

- Navigieren Sie in den Suchergebnissen zu „Tools“ → Klicken Sie auf „Alert erstellen“ → Geben Sie den Namen des neuen Alerts an.

- Wechseln Sie zur Registerkarte „Empfänger“ → Klicken Sie auf "Empfänger hinzufügen" → Geben Sie die E-Mail-Adresse an, an die der Alarm gesendet werden soll.

- Klicken Sie auf „Hinzufügen“, um den Alarm zu speichern.

Teilen auf