Shadow-KI-Sicherheit

Verhindern Sie das Leaken sensibler Daten an KI-Tools über alle Endpoints hinweg

Mitarbeiter nutzen KI-Tools ohne Aufsicht und setzen sensible Daten durch Eingaben, Uploads, Freigaben und Zwischenablageaktionen aus, die traditionelle Sicherheitskontrollen umgehen.

Unkontrollierte Nutzung von KI-Tools

Mitarbeiter nutzen öffentliche LLMs und Copiloten außerhalb der IT-Governance. Sensible Daten werden ohne Sichtbarkeit oder Genehmigung geteilt, wodurch unkontrollierte Expositionspfade entstehen, die Sicherheitsteams nicht in Echtzeit überwachen oder kontrollieren können.

Sensiblen Daten in Eingabeaufforderungen offengelegt

Benutzer fügen geistiges Eigentum, Anmeldeinformationen und regulierte Daten in KI-Tools ein. Bis zu 10 % der Eingaben enthalten sensible Daten, was das Risiko von Lecks, Wiederverwendung und Compliance-Verstößen erhöht.

Begrenzte Sichtbarkeit der Endpoint-Aktivitäten

Sicherheitsteams fehlt die Einsicht, wie Daten über Endpunkte, Browser und Apps hinweg bewegt werden. Ohne Sichtbarkeit bei Uploads, Eingabeaufforderungen und Transfers bleibt unautorisierte KI-Nutzung bis zur nachträglichen Entdeckung verborgen.

Inkonsistente Durchsetzung von Richtlinien über Endpunkte hinweg

Hybrides Arbeiten und gemischte Betriebssysteme schaffen Durchsetzungslücken. Traditionelle Tools können keine konsistenten Richtlinien über Windows, macOS, Linux und Offline-Geräte hinweg anwenden, was das Risiko von Datenverlust erhöht.

Verhindern Sie Datenverluste an KI-Tools mit Echtzeit-Endpunktkontrollen

Netwrix Endpoint Protector bietet in Echtzeit eine inhaltsbewusste Verhinderung von Datenverlusten über Endpunkte, Anwendungen und KI-Tools hinweg. Es überprüft Daten in Bewegung und im Ruhezustand und setzt Richtlinien basierend auf Sensitivität, Benutzeridentität und Zielrisiko durch. Mit konsistentem Schutz über Betriebssysteme und Offline-Geräte hinweg erhalten Organisationen Sichtbarkeit und Kontrolle über die Nutzung von Shadow AI.

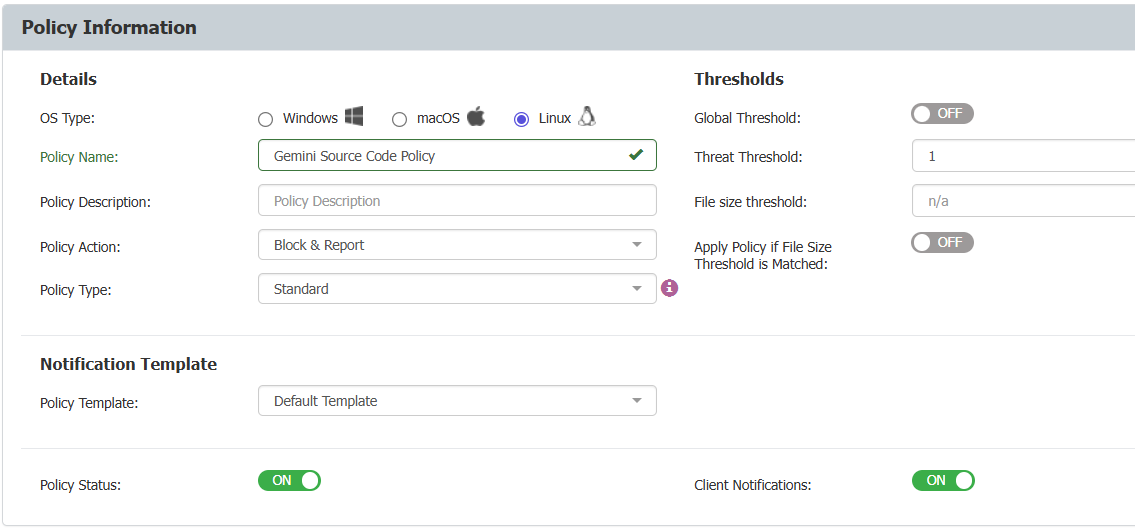

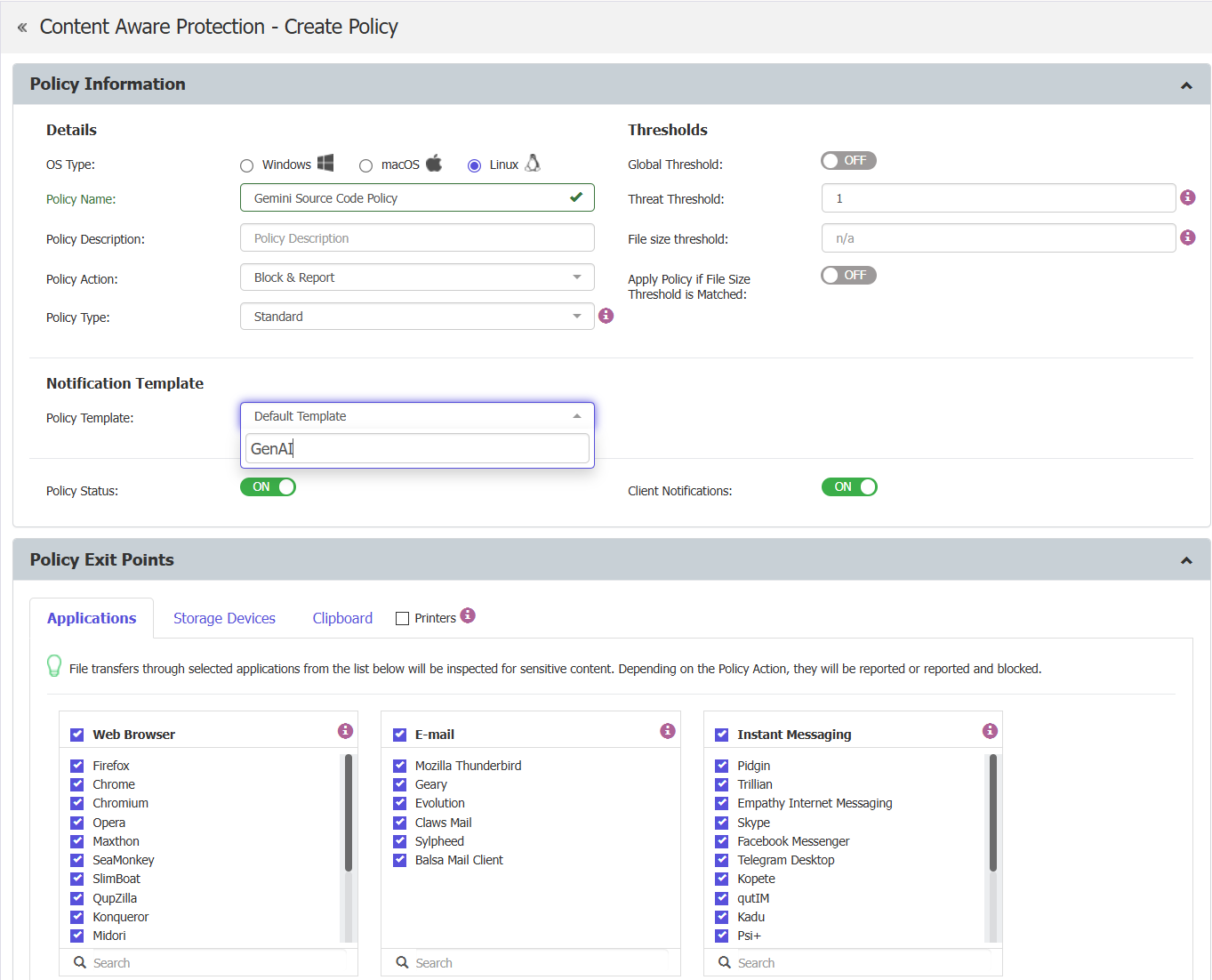

Blockieren Sie sensible Daten in KI-Tools

Verhindern Sie, dass Benutzer sensible Daten in KI-Eingabeaufforderungen eingeben, mit kontextbewussten Richtlinien, die Inhalte überprüfen und riskante Aktionen in Echtzeit blockieren.

Erhalten Sie Einblick in die Nutzung von KI

Überwachen Sie, wie Benutzer mit KI-Tools in Browsern, Apps und Endpunkten interagieren. Erkennen Sie Shadow-AI-Aktivitäten frühzeitig mit detaillierten Protokollen und Berichten.

Richtlinien durchsetzen, ohne die Arbeit zu unterbrechen

Wenden Sie granulare Kontrollen basierend auf Benutzer, Datentyp und Anwendung an. Erlauben Sie genehmigte KI-Tools und blockieren Sie riskantes Verhalten, um die Produktivität aufrechtzuerhalten.

Schützen Sie Daten auf allen Endpunkten

Durchsetzung konsistenter DLP-Richtlinien auf Windows-, macOS-, Linux- und Offline-Geräten zur Beseitigung von Lücken in hybriden und Remote-Umgebungen.

Funktionen, die Schatten-KI eliminieren