Prévention de la perte de données

Prévenir la perte de données sur les points de terminaison, les identités et les magasins de données avec la plateforme Netwrix

Lisez leurs témoignages

Fiable par

L'IA fantôme, les menaces internes, les points de terminaison hors ligne et les environnements multiplateformes peuvent créer des angles morts qui laissent les données sensibles vulnérables à l'exfiltration.

L'IA Shadow étend l'exposition des données

Les employés collent des données sensibles dans des outils d'IA et des copilotes en dehors de la supervision de la sécurité, créant des chemins d'exfiltration incontrôlés que les politiques DLP traditionnelles n'ont jamais été conçues pour détecter ou arrêter.

Risque interne au point de terminaison

Les initiés malveillants ou négligents peuvent déplacer des données sensibles via des applications, des navigateurs, des périphériques USB ou des imprimantes, contournant les contrôles de périmètre et augmentant le risque de perte de données non détectée.

Les systèmes d'exploitation mixtes créent des lacunes dans les politiques

Des contrôles incohérents entre les points de terminaison Windows, macOS et Linux créent des lacunes dans l'application, rendant difficile l'application de politiques de protection des données uniformes ou le maintien de la visibilité sur l'activité des utilisateurs.

Les points de terminaison hors ligne manquent de supervision

Les systèmes isolés et connectés de manière intermittente fonctionnent souvent sans surveillance continue, créant des angles morts où des données sensibles peuvent être copiées, déplacées ou supprimées sans détection.

Cas d'utilisation

Contrôler le mouvement des données entre les points de terminaison et l'IA

Bloquez les données sensibles dans les outils d'IA et les copilotes

Empêcher les données classifiées d'être saisies dans des outils d'IA générative et des copilotes intégrés en utilisant des politiques contextuelles basées sur la sensibilité des données, l'identité de l'utilisateur et le comportement de l'application.

Arrêter les transferts non autorisés de périphériques et USB

Appliquer des contrôles granulaires sur les clés USB et les médias externes pour empêcher la copie de données sensibles sur des points de terminaison Windows, macOS et Linux sans perturber les flux de travail légitimes.

Prévenir l'exfiltration de données via les navigateurs et les applications

Bloquez les téléchargements de données sensibles vers des applications web, des plateformes SaaS et des applications locales avec une application des politiques qui s'adapte à l'identité de l'utilisateur, à la sensibilité des fichiers et au risque de destination.

Imposer une protection cohérente sur des systèmes d'exploitation mixtes

Appliquez des politiques unifiées et contextuelles sur Windows, macOS et Linux pour éliminer les lacunes d'application et garantir une protection des données cohérente dans des environnements de points de terminaison hétérogènes.

Maintenir la protection sur les systèmes hors ligne et isolés

Étendez l'application des politiques aux points de terminaison isolés et connectés de manière intermittente, réduisant les angles morts où des données sensibles pourraient autrement être copiées, déplacées ou supprimées sans surveillance.

Réduisez le risque interne avec une application consciente du contexte

Corréler la sensibilité des données, l'identité de l'utilisateur et le contexte de l'appareil pour détecter les comportements à risque et bloquer automatiquement le mouvement non autorisé des données avant que l'exposition n'escalade.

L'approche de Netwrix

Capacités de prévention de la perte de données dans l'ensemble du portefeuille Netwrix

Voyez par vous-même

Prêt à faire le prochain pas?

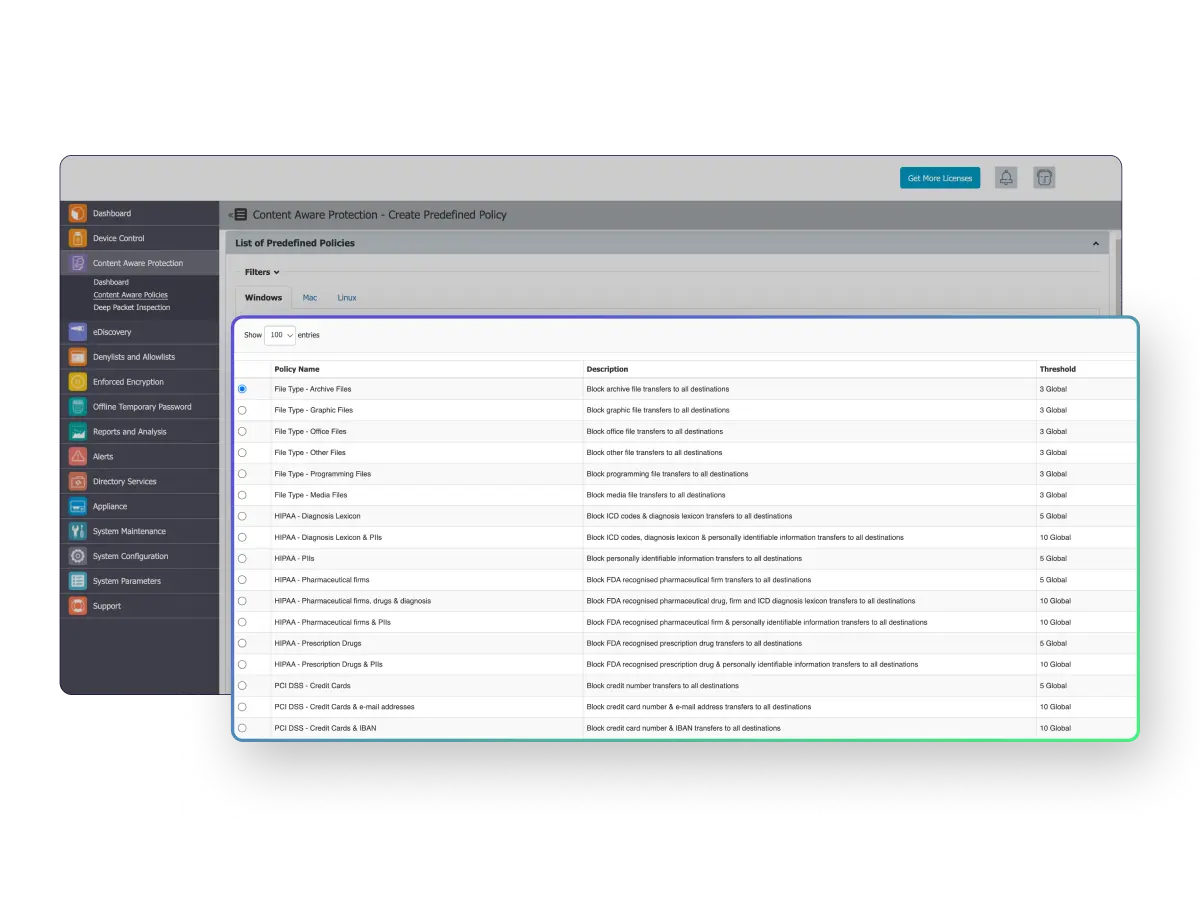

Application DLP pour les points de terminaison alimentés par des données et une identité

Netwrix propose un DLP de point de terminaison qui unifie la protection consciente du contenu pour les données en mouvement, le contrôle des appareils, le chiffrement appliqué avec MDM pour les USB, et l'eDiscovery pour les données au repos dans un cadre unique basé sur des politiques à travers Windows, macOS et Linux. Les politiques guidées par la sensibilité des données, l'identité de l'utilisateur et le contexte de l'appareil empêchent l'exfiltration à travers des applications, des outils d'IA et des périphériques, même sur des points de terminaison hors ligne ou isolés.

Application cohérente sur Windows, macOS et Linux

Appliquez des politiques DLP unifiées sur les points de terminaison Windows, macOS et Linux pour éliminer les lacunes de contrôle et garantir une protection cohérente, quel que soit le système d'exploitation ou la configuration de l'appareil.

Contrôlez les données sur plus de 40 types d'appareils

Bloquez ou limitez les transferts de données sensibles via des clés USB, Bluetooth, imprimantes et plus de 40 catégories de périphériques pour réduire les risques d'exfiltration internes.

Appliquer des politiques en utilisant l'identité et le contexte des données

Utilisez la sensibilité des données, l'identité de l'utilisateur et le contexte de l'appareil pour appliquer des contrôles précis qui réduisent les faux positifs et empêchent le mouvement non autorisé des données au point final.

Protégez les données même sur des systèmes hors ligne et isolés

Maintenir l'application des politiques et la visibilité sur les points de terminaison connectés de manière intermittente ou isolés pour prévenir l'exfiltration et réduire les zones d'ombre au-delà du réseau d'entreprise.

Fiable par des professionnels

FAQ sur la prévention de la perte de données

FAQ sur la prévention de la perte de données

Vous avez des questions ? Nous avons des réponses.

Voir DLP en action