Sécurité IA fantôme

Prévenir les fuites de données sensibles vers les outils d’IA sur tous les endpoints

Les employés utilisent des outils d’IA sans supervision, exposant des données sensibles via des invites, des téléchargements, des partages et des actions de presse-papiers qui contournent les contrôles de sécurité traditionnels.

Utilisation incontrôlée des outils d'IA

Les employés adoptent des LLM publics et des copilotes en dehors de la gouvernance informatique. Des données sensibles sont partagées sans visibilité ni approbation, créant des chemins d’exposition non gérés que les équipes de sécurité ne peuvent pas surveiller ou contrôler en temps réel.

Données sensibles exposées dans les invites

Les utilisateurs collent des propriétés intellectuelles, des identifiants et des données réglementées dans les outils d’IA. Jusqu’à 10 % des requêtes contiennent des données sensibles, ce qui augmente le risque de fuite, de réutilisation et de non-conformité.

Visibilité limitée sur l'activité des endpoints

Les équipes de sécurité manquent de visibilité sur la manière dont les données circulent entre les endpoints, navigateurs et applications. Sans visibilité sur les téléchargements, invites et transferts, l’utilisation non autorisée de l’IA reste cachée jusqu’à après l’exposition.

Application incohérente des politiques sur les endpoints

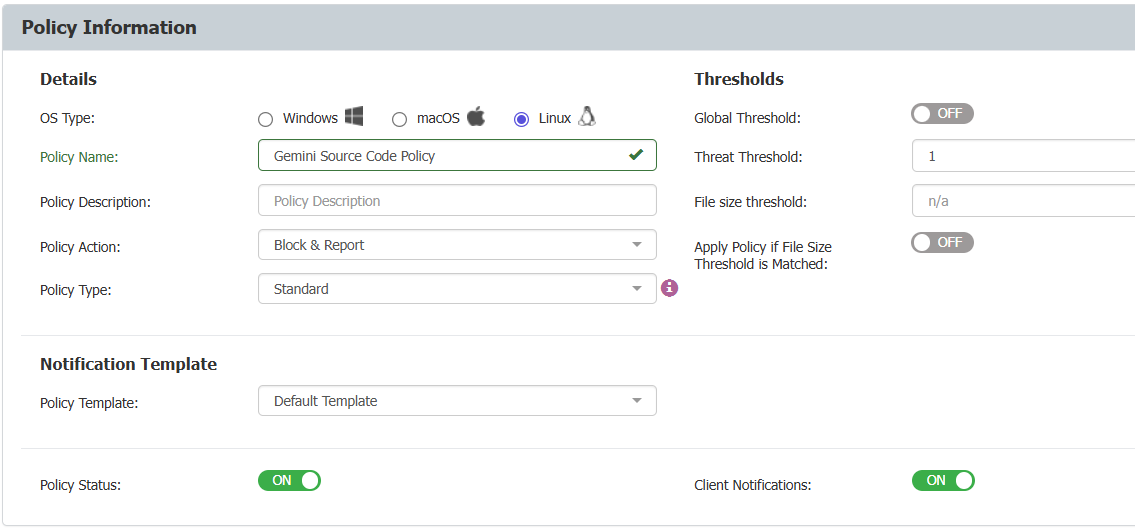

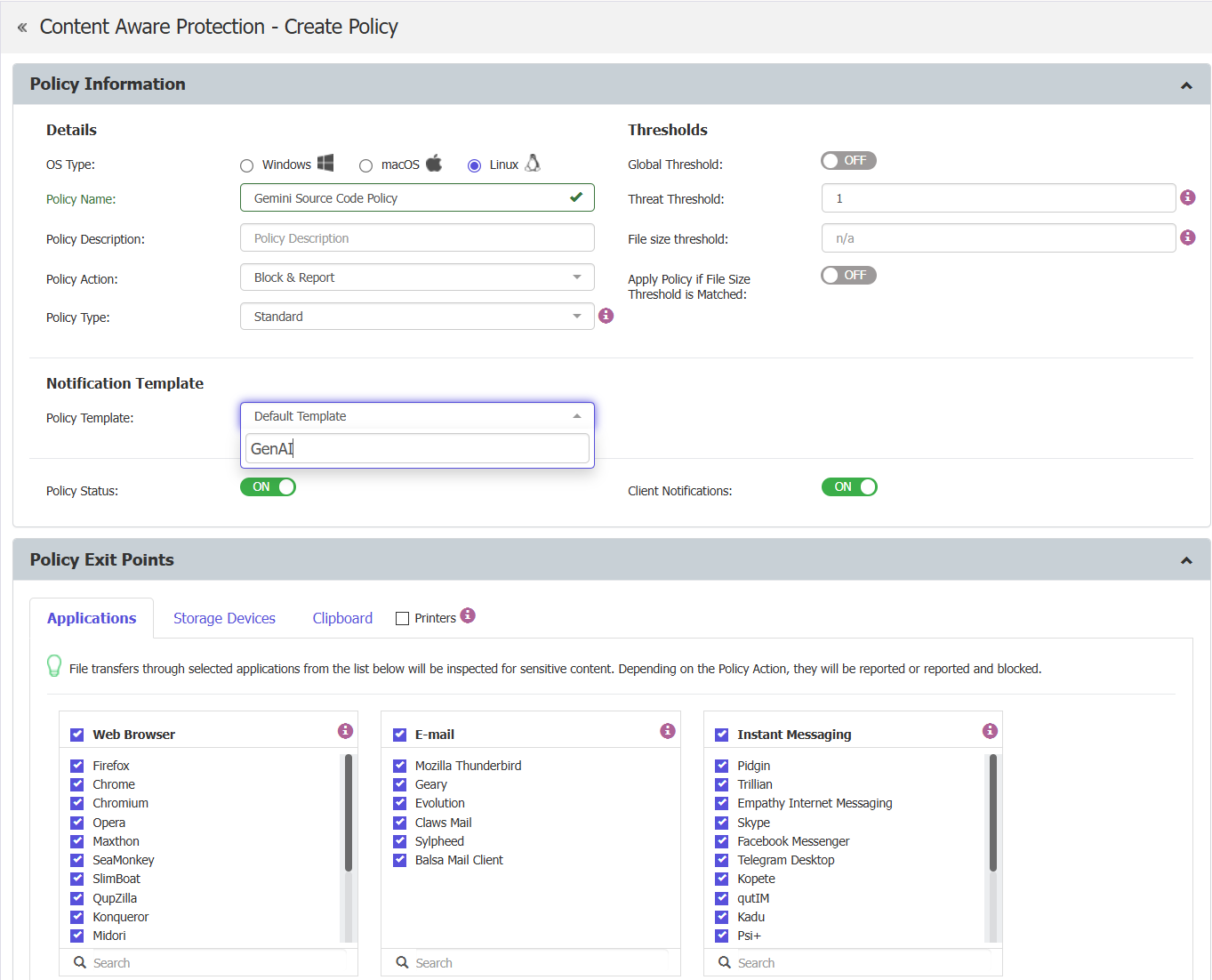

Le travail hybride et les systèmes d'exploitation mixtes créent des lacunes dans l'application des règles. Les outils traditionnels ne peuvent pas appliquer des politiques cohérentes sur Windows, macOS, Linux et les appareils hors ligne, augmentant le risque de perte de données.

Prévenez la perte de données vers les outils d'IA grâce à des contrôles en temps réel sur les endpoints

Netwrix Endpoint Protector offre une prévention des pertes de données en temps réel et contextuelle sur les points de terminaison, les applications et les outils d’IA. Il inspecte les données en mouvement et au repos et applique des politiques basées sur la sensibilité, l’identité de l’utilisateur et le risque de destination. Avec une protection cohérente sur les systèmes d’exploitation et les appareils hors ligne, les organisations gagnent en visibilité et contrôle sur l’utilisation de Shadow AI.

Bloquez les données sensibles dans les outils d'IA

Empêchez les utilisateurs de saisir des données sensibles dans les invites d’IA grâce à des politiques contextuelles qui inspectent le contenu et bloquent les actions risquées en temps réel.

Obtenez de la visibilité sur l'utilisation de l'IA

Surveillez comment les utilisateurs interagissent avec les outils d'IA sur les navigateurs, applications et endpoints. Détectez tôt l'activité de shadow AI grâce à des journaux détaillés et des rapports.

Appliquer les politiques sans perturber le travail

Appliquez des contrôles granulaires basés sur l'utilisateur, le type de données et l'application. Autorisez les outils d'IA approuvés tout en bloquant les comportements à risque pour maintenir la productivité.

Protégez les données sur tous les endpoints

Appliquez des politiques DLP cohérentes sur Windows, macOS, Linux et les appareils hors ligne pour éliminer les lacunes dans les environnements hybrides et distants.

Fonctionnalités qui éliminent l'IA fantôme