Befehle zum Speichern von Konfigurationsänderungen an Ihren Cisco-Netzwerkgeräten

Dec 23, 2023

Jedes Mal, wenn Sie ein neues Cisco-Gerät einsetzen, sei es um das Netzwerkwachstum zu bewältigen oder als Teil eines Produktaktualisierungszyklus, muss jemand es so konfigurieren, dass es Ihren einzigartigen Anforderungen entspricht. Aber das Konfigurieren von Switches oder Routern ist kein einmaliges Ereignis — Support-Teams müssen oft eine neue VLAN hinzufügen, einen Zugangsport zu einem Trunk ändern oder eine neue Route zur Routingtabelle hinzufügen.

Dieser Artikel erklärt, warum diese Arten von Änderungen temporär sind und erläutert die Befehle, die Sie verwenden müssen, damit sie auch nach einem Neustart des Geräts weiterhin wirksam bleiben.

Wie Änderungen an einem Cisco-Gerät gespeichert werden

Auf einem Cisco-Gerät ist die laufende Konfiguration die Menge an Konfigurationseinstellungen, die das Gerät aktiv verwendet. Die laufende Konfiguration wird im Arbeitsspeicher (RAM) des Geräts gespeichert und bestimmt, wie sich das Gerät in Bezug auf Routing, Switching, Schnittstelleneinstellungen und andere Netzwerkfunktionen verhält. Die laufende Konfiguration ist dynamisch, was bedeutet, dass sie von privilegierten Technikern während des Betriebs geändert werden kann.

Alle Einstellungsänderungen bleiben erhalten, solange das Gerät eingeschaltet ist. Die laufende Konfiguration wird jedoch nicht automatisch in einem dauerhafteren Speicher gespeichert. Wenn Sie Änderungen vornehmen und das Gerät aus irgendeinem Grund neu gestartet wird oder die Stromversorgung verliert, gehen alle diese Änderungen verloren, es sei denn, Sie haben zusätzliche Schritte unternommen, um Ihre Änderungen zu speichern. Dies liegt daran, dass das Gerät beim Neustart seine Konfiguration aus der Startkonfiguration lädt, die im nichtflüchtigen RAM (NVRAM) des Geräts gespeichert ist. Mit anderen Worten, die Startkonfiguration ist das, auf das das Gerät bei einem Neustart zurückgreift.

Netwrix Auditor für Netzwerkgeräte

Verbessern Sie die Sichtbarkeit, stellen Sie die Einhaltung sicher und erhöhen Sie die Sicherheit in Ihrem Netzwerk

Warum Sie Ihre Änderungen immer speichern sollten

Stellen Sie sich ein Worst-Case-Szenario vor: Änderungen wurden im Laufe eines Jahres an Cisco-Geräten vorgenommen, aber keine davon wurde in der Startup-Konfiguration gespeichert. Dann gibt es einen Stromausfall und alle Geräte starten neu.

Was tun Sie jetzt? Hat Ihre Organisation überhaupt all diese Änderungen dokumentiert? Es wäre wie die Horrorgeschichten von früher, bevor Office-Anwendungen Dokumente automatisch gespeichert haben, wo Schriftsteller ganze Manuskripte verloren haben. Kurz gesagt, es ist unerlässlich, dass Sie Änderungen an der laufenden Konfiguration speichern.

Testen Sie, bevor Sie speichern! Denken Sie daran, dass jede Änderung an der Konfiguration eines Cisco-Geräts die Netzwerkleistung und Sicherheit erheblich beeinflussen kann. Daher ist es von entscheidender Bedeutung, neue Einstellungen gründlich zu testen, bevor sie in der Startkonfigurationsdatei gespeichert werden.

So speichern Sie Ihre Änderungen

Hier ist die gute Nachricht: Sie können Ihre Konfigurationsänderungen mit einem einfachen Zwei-Wort-Befehl speichern:

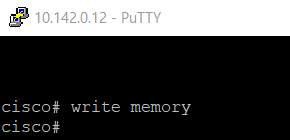

write memory

Unten ist eine Illustration des Befehls in einer Putty-Sitzung dargestellt:

So können Sie die laufende Konfiguration anzeigen und in die Startup-Konfigurationsdatei kopieren

Eine weitere Strategie, die Sie verwenden können, besteht darin, die gesamte Startkonfigurationsdatei mit den Einstellungen der laufenden Konfiguration zu überschreiben.

Sie können die Startkonfiguration einsehen, indem Sie den Befehl verwenden:

show startup-config

Um die aktuelle Startkonfigurationsdatei mit den Einstellungen der laufenden Konfiguration zu überschreiben, verwenden Sie den folgenden Befehl:

copy running-config startup-config

Alternativ können Sie diese abgekürzte Version des Befehls verwenden:

copy run start

Stellen Sie sicher, dass Sie im richtigen Cisco-Modus sind

Cisco-Geräte verwenden eine hierarchische Reihe von Modi, um sicherzustellen, dass ein Benutzer, wenn er sich mit einem Gerät verbindet, nur die Befehle ausführen kann, die seinen Berechtigungsstufen entsprechen. Der aktuelle Modus eines Benutzers wird durch die Art der Eingabeaufforderung angezeigt, die nach dem Namen des Cisco-Geräts erscheint, wie in der untenstehenden Tabelle dargestellt.

Um die aktive Konfigurationsdatei zu ändern, müssen Sie im Global Configuration-Modus sein.

Modus | Beschreibung | Aufforderung | Zugriffsmöglichkeiten |

|---|---|---|---|

|

Ausführungsmodus |

Ermöglicht eingeschränkten Zugriff zur Ansicht von Konfigurationseinstellungen und führt grundlegende Fehlerbehebungsbefehle aus, wie zum Beispiel ping und traceroute um die Konnektivität zu testen. |

Router> |

Dies ist der anfängliche oder Standardmodus, wenn sich ein Benutzer bei einem Cisco-Gerät anmeldet. |

|

Privileged Exec-Modus |

Ermöglicht dem Benutzer, alle Einstellungen zu sehen und Befehle auszuführen, wie zum Beispiel reload, welcher den Switch veranlasst, das Cisco IOS neu zu starten. Privileged Access sollte passwortgeschützt sein, um unbefugten Zugriff zu verhindern. |

Router# |

Während Sie sich im Exec-Modus befinden, geben Sie den Befehl enable aus. |

|

Globaler Konfigurationsmodus |

Ermöglicht schreibenden Zugriff, um die aktive Konfigurationsdatei zu ändern. |

Router(config)# |

Geben Sie im Privileged Exec-Modus den Befehl configure terminal ein. |

Wie Netwrix helfen kann

Um einen normalen, sicheren Betrieb für Ihr Unternehmen zu gewährleisten, reicht es nicht aus, Änderungen an Ihren laufenden Konfigurationseinstellungen zu speichern – Sie müssen auch die Aktivitäten auf Ihren Cisco-Geräten und der breiteren Netzwerkinfrastruktur überwachen.

Netwrix Auditor for Network Devices bietet vollständige Transparenz darüber, was in Ihrer Netzwerkinfrastruktur passiert, und benachrichtigt Sie über die Ereignisse, die Sie für am riskantesten halten. Es liefert klare, umsetzbare Informationen, die die Untersuchung erheblich vereinfachen und eine schnelle und effektive Reaktion ermöglichen.

Hier sind nur einige der Dinge, die Sie mit dieser Netwrix-Lösung machen können:

- Überwachen Sie Anmeldeversuche auf network devices, um verdächtige Ereignisse schnell zu erkennen.

- Überwachen Sie Passwort-Resets und Konfigurationsänderungen, um Bedrohungen in ihren Anfangsstadien zu erkennen.

- Erhalten Sie Benachrichtigungen über Hardwarefehler, damit Sie schnell reagieren und die Auswirkungen auf das Geschäft minimieren können.

- Überwachen Sie Scan-Aktivitäten, um Angreifer zu erkennen, die Aufklärungsarbeiten durchführen, um in Ihr Netzwerk einzudringen und sensible Daten zu stehlen.

Holen Sie sich den Leitfaden für bessere Netzwerksicherheit

Laden Sie heute das eBook zu den besten Praktiken für Netzwerksicherheit herunter!

Erfahren Sie mehrTeilen auf

Erfahren Sie mehr

Über den Autor

Tyler Reese

VP of Product Management, CISSP

Mit mehr als zwei Jahrzehnten in der Software-Sicherheitsbranche ist Tyler Reese bestens vertraut mit den sich schnell entwickelnden Identitäts- und Sicherheitsherausforderungen, denen Unternehmen heute gegenüberstehen. Derzeit ist er als Produktleiter für das Netwrix Identity and Access Management Portfolio tätig, wo seine Aufgaben die Bewertung von Markttrends, die Festlegung der Richtung für die IAM-Produktlinie und letztendlich die Erfüllung der Bedürfnisse der Endanwender umfassen. Seine berufliche Erfahrung reicht von IAM-Beratung für Fortune-500-Unternehmen bis hin zur Arbeit als Unternehmensarchitekt eines großen Direkt-an-Verbraucher-Unternehmens. Derzeit hält er die CISSP-Zertifizierung.

Erfahren Sie mehr zu diesem Thema

CUI-Schutz: Sicherer Umgang mit kontrollierten, nicht klassifizierten Informationen

Vertrauensstellungen in Active Directory

So richten Sie einen Azure Point-to-Site-VPN-Tunnel ein

Zehn nützlichste PowerShell-Befehle für Office 365

So kopieren Sie eine Cisco Running Config in die Startup Config, um Konfigurationsänderungen zu bewahren