Comprendre le DNS : Qu'est-ce que le DNS sur HTTPS (DoH) ?

Sep 27, 2024

Qu'est-ce que le DNS?

Le DNS (Domain Name System) est un composant clé de l'infrastructure Internet. Le DNS fonctionne comme un service de répertoire distribué qui traduit les noms de domaine lisibles par l'homme en adresses IP lisibles par la machine. Lorsque vous tapez une adresse de site Web dans votre navigateur, le système DNS aide votre navigateur à trouver le bon serveur sur Internet. Lorsque les gens tapent des noms comme www.test.com, le DNS traduit les noms de domaine en adresses IP afin que les navigateurs puissent charger les ressources Internet.

Le DNS utilise une base de données hiérarchique et distribuée pour gérer la correspondance des noms de domaine avec les adresses IP. Cette hiérarchie comprend des serveurs racines, des serveurs TLD (Top-Level Domain) et des serveurs DNS autoritaires. Pour améliorer l'efficacité et la vitesse, les réponses DNS sont souvent mises en cache à plusieurs niveaux, y compris sur votre machine locale et les serveurs DNS, de sorte que les requêtes répétées pour le même domaine peuvent être résolues plus rapidement.

Processus DNS traditionnel

Le processus DNS garantit que vous êtes dirigé vers le bon site Web associé au nom de domaine que vous avez saisi. Le processus DNS traditionnel implique les étapes suivantes.

- Demande de l'utilisateur: Lorsque vous tapez un nom de domaine dans votre navigateur, une requête DNS est initiée pour trouver l'adresse IP associée à ce domaine.

- Résolveur DNS: Votre requête va d'abord à un résolveur DNS, qui est généralement fourni par votre fournisseur d'accès Internet. Le rôle du résolveur est de trouver l'adresse IP en interrogeant d'autres serveurs DNS s'il n'a pas déjà les informations mises en cache.

- Serveur DNS Racine: Si le résolveur n'a pas la réponse, il interroge l'un des serveurs DNS racine. Les serveurs racine n'ont pas les adresses IP mais dirigent le résolveur vers les serveurs DNS appropriés de Domaine de Premier Niveau (TLD) (par exemple, pour .com ou .org).

- Serveur DNS TLD: Le serveur TLD dirige le résolveur vers le serveur DNS autoritaire pour le domaine spécifique.

- Serveur DNS autoritaire: Le serveur autoritaire conserve les enregistrements DNS réels pour le domaine, fournit l'adresse IP pour le domaine demandé.

- Réponse: Le résolveur reçoit l'adresse IP du serveur autoritaire et la renvoie à votre navigateur.

- Caching: Le résolveur et votre navigateur mettent en cache l'adresse IP pour les requêtes futures, réduisant ainsi la nécessité de répéter le processus de recherche.

Risques de sécurité associés au DNS traditionnel

Les opérations du système de noms de domaine traditionnel (DNS) présentent plusieurs risques de sécurité inhérents. Étant l'une des parties les plus anciennes de l'infrastructure Internet, le DNS n'a pas été conçu avec de solides fonctionnalités de sécurité, ce qui a conduit à son exploitation dans de nombreuses formes d'attaques informatiques. Voici quelques risques de sécurité clés associés au DNS traditionnel :

|

DNS Spoofing |

This attack involves inserting a false address record into the cache of a DNS server. If attackers can poison the DNS cache, they can redirect users to malicious websites without their knowledge, even if the users type the correct address into their browsers. This method can be used to spread malware or to conduct phishing attacks to steal user information. |

|

Man-in-the-Middle (MitM) Attacks |

Because traditional DNS queries and responses are not encrypted, they are susceptible to eavesdropping and interception. Attackers can use this vulnerability to insert themselves between the user and their DNS requests, redirecting them to fraudulent sites or spying on their internet activity. |

|

DNS Tunneling |

Attackers can utilize DNS queries and responses to smuggle data in and out of a network, bypassing traditional network security measures like firewalls. DNS tunneling can be used for data exfiltration, command and control of malware, or bypassing internet usage policies and restrictions. |

|

Distributed Denial of Service (DDoS) Attacks |

DNS servers can be targeted by DDoS attacks, whereby a network of compromised computers (a botnet) floods a DNS server with an overwhelming volume of queries. This can render the DNS service slow or completely unavailable, disrupting access to websites and online services for legitimate users. |

|

Domain Hijacking |

By exploiting vulnerabilities or through social engineering attacks (such as phishing), attackers can gain control of a domain’s DNS settings. They can then redirect the domain’s traffic to malicious sites, intercept emails and sensitive information, or disrupt access to the legitimate services hosted under the domain. |

|

Zero Day Vulnerabilities |

DNS queries and responses are transmitted in plaintext over the network. This makes them susceptible to interception by anyone with access to the network, including ISPs, network administrators, or malicious actors. Attackers can capture and analyze DNS traffic to monitor which websites users are visiting, potentially leading to privacy breaches. |

|

Eavesdropping |

DNS queries and responses are transmitted in plaintext over the network. This makes them susceptible to interception by anyone with access to the network, including ISPs, network administrators, or malicious actors. Attackers can capture and analyze DNS traffic to monitor which websites users are visiting, potentially leading to privacy breaches. |

|

DNS Amplification Attacks |

This type of DoS attack involves exploiting the DNS infrastructure to amplify the volume of traffic directed at a target. Attackers send small queries to open DNS resolvers that respond with large answers, overwhelming the target. This can lead to significant service disruptions and network congestion. |

|

DNS Rebinding |

DNS rebinding attacks involve manipulating DNS responses to make a victim’s browser communicate with internal network addresses or servers. This can expose internal network resources to the internet, potentially leading to unauthorized access or data breaches. |

Introduction à DNS over HTTPS (DoH)

DNS over HTTPS is an advancement in enhancing the security and privacy of internet users. DoH encrypts DNS queries using the HTTPS protocol, which secures communication over the web. By embedding DNS queries within the overall encrypted data traffic between a client and a server, DoH DNS provides a significant privacy advantage. It prevents third parties from seeing what websites you are trying to access. In addition to improved privacy, DoH also enhances security. It helps protect against certain cyber-attacks, such as DNS spoofing or eavesdropping.

L'adoption de DoH est en croissance, avec un support intégré dans de nombreux navigateurs web modernes, par exemple, Firefox, Chrome, et systèmes d'exploitation. Activer la connexion DoH implique de configurer votre navigateur web ou votre appareil entier pour utiliser un résolveur DNS qui prend en charge DNS sur HTTPS.

Get a demo for Secure DNS Management with Netwrix Endpoint Policy Manager

Importance du DNS sur HTTPS (DoH) dans l'amélioration de la confidentialité et de la sécurité

Traditional DNS queries and responses are sent over plaintext, making them vulnerable to DNS spoofing, eavesdropping, manipulation, or interception by hackers. This can pose significant risks, including the potential for privacy breaches, censorship, and security threats such as man-in-the-middle attacks. DoH resolves these issues by encrypting DNS requests and including them in the HTTPS protocol. HTTPS, being a secure version of HTTP, uses encryption (SSL/TLS) to protect the data transmitted between the user and the server. In regions where internet access is heavily monitored or restricted, encrypted DNS queries can bypass certain types of censorship and filtering, enabling access to information and websites that might otherwise be blocked.

Bien que DoH améliore la confidentialité et la sécurité, il est important de choisir un fournisseur DNS de confiance (voir DNSSEC), car le fournisseur aura la capacité de voir vos requêtes DNS. Avec son support, sa popularité et son intégration avec les navigateurs et les systèmes d'exploitation, il y a un débat en cours sur les risques de centralisation et le potentiel d'abus, car quelques grandes entreprises offrant des services DoH pourraient avoir accès à des données étendues sur le comportement des utilisateurs d'Internet.

DNS traditionnel vs DNS sur HTTPS (DoH)

Le DNS traditionnel et le DNS sur HTTPS sont tous deux des méthodes de résolution des noms de domaine en adresses IP, mais ils diffèrent considérablement en termes de confidentialité, de sécurité et d'implémentation. Le DNS sur HTTPS offre des avantages significatifs en matière de confidentialité et de sécurité par rapport au DNS non crypté. Bien qu'il nécessite une certaine configuration manuelle, pour de nombreux utilisateurs, les avantages l'emporteront sur ces petits inconvénients.

Features | Traditional DNS | DNS over HTTPS |

|---|---|---|

|

Encryption |

DNS queries and responses are transmitted in plaintext. This means that anyone with access to the network, such as malicious actors, can intercept and read the DNS queries and responses. |

Encrypts DNS queries and responses using HTTPS. This encryption prevents eavesdropping and tampering by making the DNS traffic unreadable to unauthorized parties. |

|

Privacy |

DNS queries are visible to network intermediaries like ISPs and can be used to track user browsing activities. ISPs and other entities can potentially log and monitor DNS requests to infer user behavior and interests. |

Provides enhanced privacy by encrypting DNS queries, so they cannot be easily monitored or logged by ISPs or other network observers. Helps prevent tracking of user browsing habits based on DNS traffic. |

|

Security |

Susceptible to attacks such as DNS spoofing or cache poisoning, where malicious actors can manipulate DNS responses to redirect users to malicious sites. Lack of encryption means DNS responses can be intercepted and altered. |

Improves security by ensuring that DNS responses are encrypted and cannot be tampered with during transit. Protects against DNS spoofing and cache poisoning by verifying the integrity of the DNS data. |

|

Performance |

Typically performs well and is widely supported across all networks and devices. No encryption overhead, so it may have lower latency compared to DoH. |

May introduce slight latency due to the encryption and decryption process. In many cases, the performance impact is minimal, and DoH can even offer performance benefits by reducing DNS filtering or interception. |

|

Implementation |

Universally supported and used by default in most systems and networks. Simple to configure, with no additional setup required for basic functionality. |

Requires support from both the client (browser or operating system) and the DNS resolver. Increasingly supported by modern browsers and operating systems but may need manual configuration or updates to enable. |

|

Centralization and Management |

DNS traffic is generally distributed among several DNS resolvers. Easier for network administrators to manage and monitor DNS traffic. |

Can centralize DNS traffic through fewer DoH providers, raising concerns about the concentration of DNS queries with these large entities. |

|

Use cases |

Suitable for general use where high privacy and security are not primary concerns. Commonly used in most networks and environments. |

Ideal for users and organizations prioritizing privacy and security. Useful in environments where protecting against DNS surveillance and tampering is critical. |

|

Reliability and Flexibility |

Operates over port 53, relies on a hierarchical model (root, TLD, authoritative servers) that can be susceptible to failures and attacks at various levels. |

Operates over port 443, allowing DoH traffic to blend with regular HTTPS traffic. This makes it harder for actors to block or censor content without disrupting all web traffic. |

Avantages de DNS sur HTTPS

DNS sur HTTPS offre plusieurs avantages par rapport au DNS traditionnel, car il se concentre sur l'amélioration de la confidentialité et de la sécurité des utilisateurs d'Internet.

Confidentialité et sécurité améliorées

DNS over HTTPS se distingue comme une amélioration significative grâce à son cryptage des requêtes DNS par rapport aux protocoles DNS traditionnels. Ce cryptage garantit que seul l'utilisateur et le résolveur DNS peuvent comprendre le contenu des requêtes et des réponses DNS. Les requêtes DNS sont enveloppées dans le même cryptage utilisé pour le trafic HTTPS, qui est le protocole sécurisant la plupart du trafic web. Cela signifie que les requêtes DNS se fondent dans le reste du trafic internet crypté, rendant beaucoup plus difficile pour toute entité interceptante d'isoler et de surveiller les demandes DNS d'un utilisateur.

Prévenir l'écoute clandestine

L'écoute clandestine dans le contexte de la communication sur Internet se produit lorsque des tiers, tels que des attaquants informatiques, des FAI ou même des agences gouvernementales, interceptent et surveillent les données transmises sur le réseau. Avec le DNS traditionnel, ces entités peuvent facilement voir et enregistrer les sites Web qu'un utilisateur tente de visiter, posant des risques significatifs pour la vie privée et la sécurité.

Protège les habitudes de navigation

DNS over HTTPS améliore considérablement la confidentialité des utilisateurs en protégeant les habitudes de navigation des fournisseurs d'accès Internet et des hackers potentiels. Les requêtes DNS traditionnelles sont effectuées en texte clair, ce qui rend les utilisateurs vulnérables aux entités malveillantes et peut révéler les habitudes de navigation et les sites web visités par un utilisateur. DoH aborde ces vulnérabilités en enveloppant les requêtes DNS dans un chiffrement HTTPS.

Empêche le spoofing DNS et les attaques de l'homme du milieu

DNS spoofing and man-in-the-middle attacks are common cyber-attacks that can lead to serious security breaches, including theft of sensitive information, delivery of malware, and redirection to malicious websites. DNS spoofing, also known as DNS cache poisoning, occurs when an attacker introduces corrupted DNS data into the cache of a DNS resolver. This manipulated data misleads the resolver into directing users to fraudulent websites even though they enter legitimate addresses. MitM (man-in-the-middle) attacks happen when attackers secretly intercept and alter the communication between user and DNS resolver. DoH mitigates these risks by using encryption and HTTPS to secure the communication channel between the user and the DNS resolver.

Compatibilité DoH et support avec les navigateurs et systèmes d'exploitation modernes

DNS over HTTPS bénéficie d'un large support et d'une compatibilité avec de nombreux navigateurs web modernes et systèmes d'exploitation.

Navigateurs Web

- Mozilla Firefox:Firefox a été l'un des pionniers dans l'adoption de DoH, l'offrant comme option depuis fin 2018, mais ajouté officiellement en février 2020. Les utilisateurs peuvent facilement activer DoH dans les paramètres du navigateur.

- Google Chrome: Google a également commencé à tester DoH depuis fin 2018 avec Mozilla, mais a ajouté le support dans Chrome dans la version 83, sortie en mai 2020. Le navigateur met automatiquement à niveau les requêtes DNS vers DoH si le fournisseur de services DNS de l'utilisateur le prend en charge.

- Microsoft Edge: Edge prend en charge DoH, en tirant parti du même mécanisme de mise à niveau automatique pour les requêtes DNS, à condition que le fournisseur de services DNS prenne en charge DoH.

- Opera:Le navigateur Opera a également intégré le support DoH, permettant aux utilisateurs d'activer la fonctionnalité dans les paramètres pour sécuriser leurs requêtes DNS.

- Safari:Safari d'Apple a également commencé à adopter des capacités DoH, avec des plans pour améliorer la confidentialité et la sécurité de ses utilisateurs grâce à des requêtes DNS cryptées.

Systèmes d'exploitation

- Windows:Microsoft a intégré DoH directement dans Windows, à partir de Windows 10. Cette intégration au niveau du système d'exploitation signifie que toutes les applications et services sur l'appareil Windows peuvent bénéficier de DoH sans avoir besoin d'un support individuel au sein des applications elles-mêmes.

- macOS:Apple, à travers les mises à jour de macOS, a commencé à intégrer le support pour DNS chiffré, y compris à la fois DoH et DNS sur TLS (DoT). Cela permet aux utilisateurs de configurer les paramètres réseau pour utiliser DoH pour toutes les requêtes DNS effectuées par le système.

- Linux:Bien que les distributions Linux ne soient généralement pas livrées avec DoH activé par défaut, il existe de nombreux outils et résolveurs tels que “systemd-resolved”, “dnscrypt-proxy” et “Cloudflare’s 1.1.1.1” que les utilisateurs de Linux peuvent configurer pour utiliser DoH.

- Android:Android 9 (Pie) et les versions plus récentes prennent en charge DNS over TLS, et il y a un soutien croissant pour DoH. Cela peut être configuré soit en utilisant une option DNS privée dans les paramètres réseau (DoT pour l'instant), soit via des applications spécifiques conçues pour activer DoH.

- iOS:À partir d'iOS 14, Apple a fourni un support pour DNS cryptés (à la fois DoH et DoT), permettant aux utilisateurs de configurer les paramètres DNS soit au niveau de l'appareil, soit pour chaque réseau individuel.

Comment fonctionne DNS over HTTPS (DoH)

DNS over HTTPS fonctionne en cryptant les données entre l'appareil de l'utilisateur et le résolveur DNS.

- Initiation d'une requête DNS :Lorsque les utilisateurs tentent de visiter un site Web, le navigateur doit résoudre le nom de domaine en une adresse IP. Avec DoH activé, plutôt que d'envoyer cette requête DNS sur une connexion non cryptée, la demande est effectuée via HTTPS.

- Encapsulation de la requête dans HTTPS :DoH prend la requête DNS et l'encapsule dans une requête HTTPS standard, en cryptant les données à l'aide de SSL/TLS.

- Transmission au résolveur compatible DoH :La requête DNS cryptée est ensuite envoyée à un résolveur DNS qui prend en charge le protocole DoH. Ces résolveurs sont responsables de l'interprétation de la requête du domaine à l'adresse IP.

- Le résolveur traite la requête :Le résolveur compatible DoH déchiffre la requête HTTPS pour accéder à la requête DNS, la traite, trouve l'adresse IP correspondante au nom de domaine demandé, puis prépare une réponse DNS.

- Réponse chiffrée renvoyée :Le résolveur encapsule la réponse DNS dans une réponse HTTPS chiffrée et la renvoie à l'appareil de l'utilisateur.

- Le navigateur reçoit et déchiffre la réponse :Une fois que votre appareil reçoit la réponse cryptée, il déchiffre les données pour extraire les informations DNS. Le navigateur utilise ensuite l'adresse IP fournie pour établir une connexion sécurisée avec le serveur web hébergeant le site.

- Communication Sécurisée Continue :Après la résolution DNS cryptée initiale, la communication entre votre navigateur web et le site web reste cryptée, maintenant une connexion sécurisée qui protège vos données des écouteurs.

Différences entre DoH et DoT

DNS over HTTPS et DNS over TLS (DoT) sont tous deux des protocoles de sécurité conçus pour protéger la confidentialité de vos requêtes DNS, cependant, ils fonctionnent de manière légèrement différente et sur différentes parties des connexions Internet.

- DoH fonctionne sur HTTPS et utilise le port 443, qui est le même port utilisé pour la navigation web sécurisée. DoT utilise son propre port désigné 853 pour chiffrer les requêtes DNS.

- À la fois DoH et DoT cryptent les requêtes DNS, mais ils le font à différents niveaux de communication Internet. DoH encapsule le DNS dans le trafic HTTP, le rendant partie des données web. DoT crypte les requêtes DNS au niveau de transport, en utilisant TLS (Transport Layer Security), mais garde le trafic DNS séparé des autres types de trafic Internet.

- DoH peut être facilement intégré dans les navigateurs web et les applications car il fonctionne via HTTP. DoT est implémenté au niveau du système d'exploitation ou sur les serveurs DNS.

- Parce que le trafic DoH est indistinguable du trafic HTTPS normal, il est beaucoup plus difficile pour les FAI ou quiconque sur un réseau de voir ou de bloquer les requêtes DNS. Le DoT peut être plus facile à bloquer en raison de son utilisation de ports uniques.

- À la fois DoH et DoT améliorent la sécurité et la confidentialité par rapport aux requêtes DNS traditionnelles, qui ne sont pas chiffrées. Le choix entre les deux peut dépendre de vos besoins spécifiques en matière de confidentialité, du réseau sur lequel vous vous trouvez et des appareils et applications que vous utilisez.

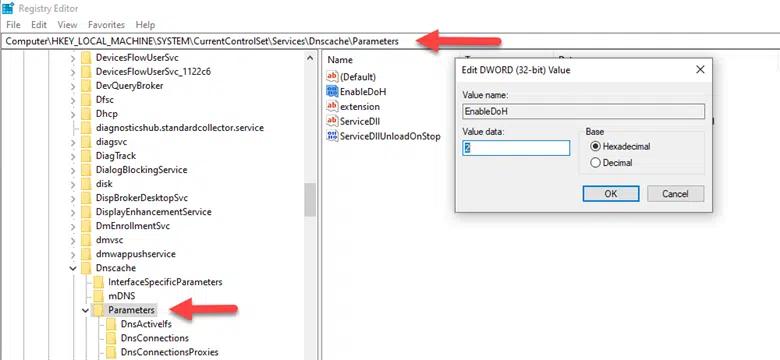

Activation de DoH dans Windows 10 via le registre

- Cliquez sur le menu « Démarrer », tapez « regedit » et appuyez sur Entrée. Si vous êtes invité par le Contrôle de compte d'utilisateur (UAC), cliquez sur Oui.

- Dans l'Éditeur du Registre, accédez à la clé suivante “HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters”.

- Faites un clic droit sur la clé « Parameters », sélectionnez Nouveau, puis Valeur DWORD (32 bits). Nommez cette nouvelle valeur « EnableDoh », définissez les données de valeur sur 2 et cliquez sur OK.

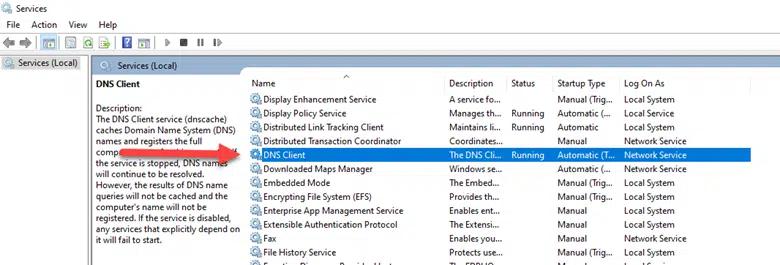

- Pour que les modifications prennent effet, redémarrez le “service Client DNS” depuis l'application Services.

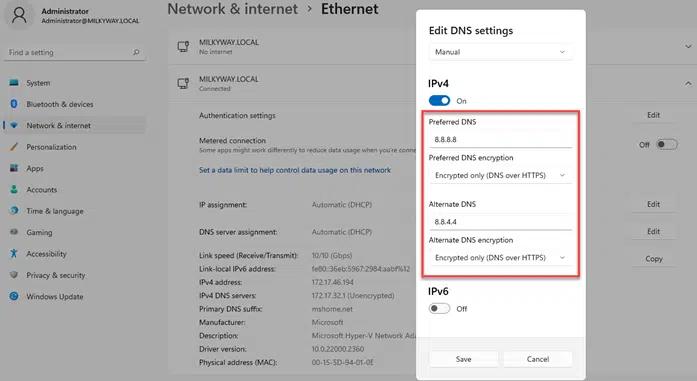

Comment activer DoH dans Windows 10

Microsoft a commencé à prendre en charge DNS sur HTTPS à partir de Windows 10 version 20185 et ultérieure. Voici les étapes pour activer DoH sur Windows 10.

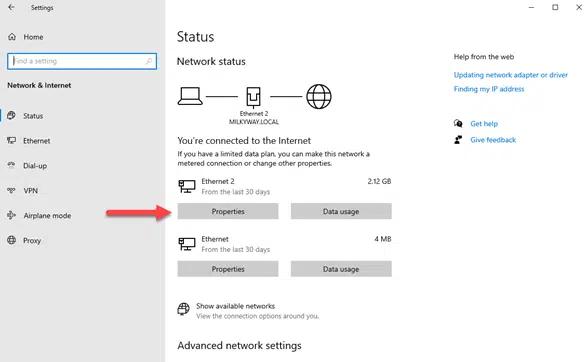

- Cliquez sur le menu Démarrer et cliquez sur l'icône « Paramètres » ou appuyez sur « Win+I » pour ouvrir les Paramètres.

• Allez dans Réseau et Internet – État et cliquez sur « Propriétés » pour votre connexion Internet active.

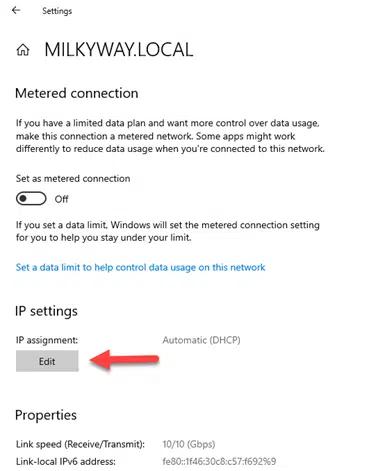

• Faites défiler vers le bas jusqu'aux paramètres IP et cliquez sur « Modifier » sous les paramètres DNS.

- Changez le paramètre de « Automatique (DHCP) » à « Manuel ».

• Fournissez l'adresse IP d'un serveur DNS qui prend en charge DoH. Par exemple, les adresses 8.8.8.8 et 8.8.4.4 de Google pour IPv4.

- Sélectionnez « Crittografato solo (DNS sur HTTPS) » comme méthode de cryptage DNS préférée et alternative.

- Cliquez sur “Enregistrer” pour appliquer vos paramètres DNS.

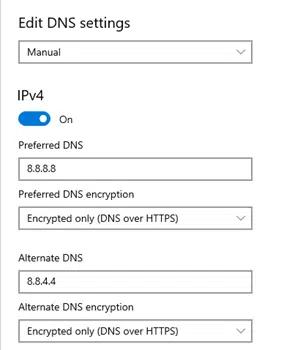

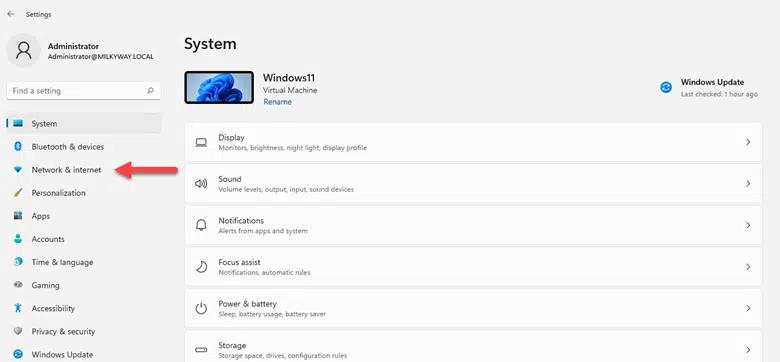

Comment activer DoH dans Windows 11

Suivez les étapes ci-dessous pour activer DNS sur HTTPS dans Windows 11.

- Appuyez sur “Win+I” sur votre clavier pour ouvrir les paramètres.

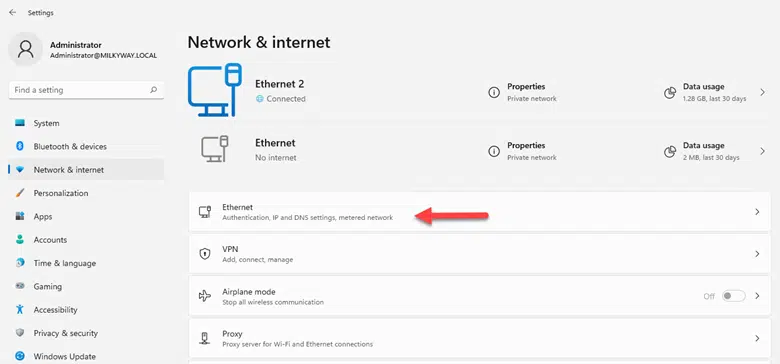

2. Cliquez sur la section « Réseau et Internet ».

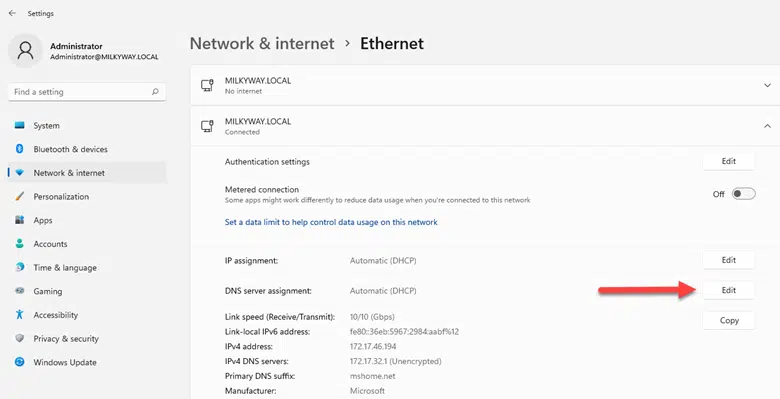

• Cliquez sur le type de connexion que vous utilisez, Wi-Fi ou Ethernet). Dans cet exemple, nous avons « Ethernet ».

• Dans la page des propriétés réseau, cliquez sur le bouton « Modifier » pour la section « Attribution du serveur DNS ».

- Définissez les adresses « DNS préféré » et « DNS alternatif ». Vous pouvez utiliser des serveurs DNS publics qui prennent en charge DoH. Par exemple :

Pour Cloudflare : 1.1.1.1 (DNS préféré) et 1.0.0.1 (DNS alternatif)

Pour Google : 8.8.8.8 (DNS préféré) et 8.8.4.4 (DNS alternatif)

• Changez le paramètre « Chiffrement DNS préféré » en « Chiffrement uniquement (DNS sur HTTPS) » pour les adresses « DNS préféré » et « DNS alternatif ».

- Cliquez sur le bouton « Enregistrer » pour appliquer les paramètres.

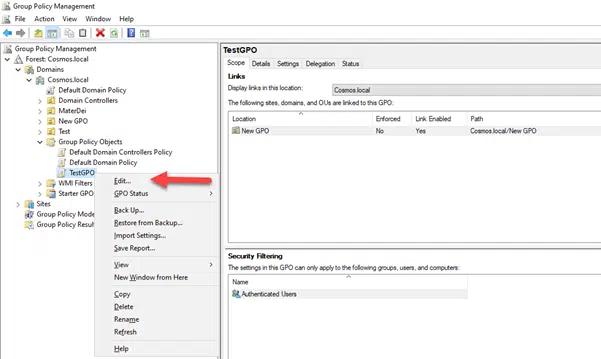

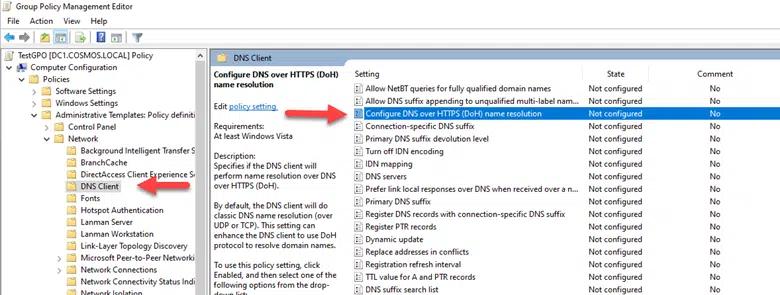

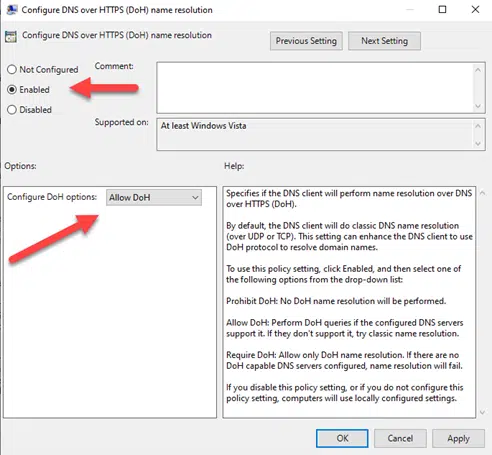

Comment activer DoH sur un réseau à l'aide de la stratégie de groupe

Modifier les paramètres DNS sur HTTPS via Stratégie de groupe garantit que tous les dispositifs réseau utilisent DNS sur HTTPS pour leurs requêtes DNS.

- Appuyez sur “Win + R” pour ouvrir la boîte de dialogue Exécuter, tapez “gpmc.msc” et appuyez sur Entrée.Gestion des stratégies de groupe La console s'ouvrira.

2. Naviguez vers un GPO existant pour lequel vous souhaitez activer le paramètre, faites un clic droit sur le GPO et choisissez « Modifier ».

- Dans le Gestion des stratégies de groupe Éditeur, accédez à « Configuration de l'ordinateur - Stratégies - Modèles administratifs - Réseau - Client DNS.

• Localisez le paramètre « Configurer la résolution de noms DNS sur HTTPS (DoH) », faites un clic droit dessus et sélectionnez « Modifier ».

• Définissez l'option sur « Activé » pour activer la politique DoH, sélectionnez « Autoriser DoH » dans le menu déroulant de la section « Configurer les options DoH ».

- Cliquez sur “Appliquer” puis sur “OK” pour enregistrer les modifications. Fermez l'Éditeur de gestion des stratégies de groupe.

• Pour garantir que les nouveaux paramètres sont appliqués immédiatement, vous devez forcer une mise à jour de la stratégie de groupe sur les machines clientes. Cela peut être fait en exécutant la commande “gpupdate /force” dans l'invite de commande sur chaque machine cliente, ou en redémarrant les machines.

Contenu connexe sélectionné :

Activer DoH dans les navigateurs

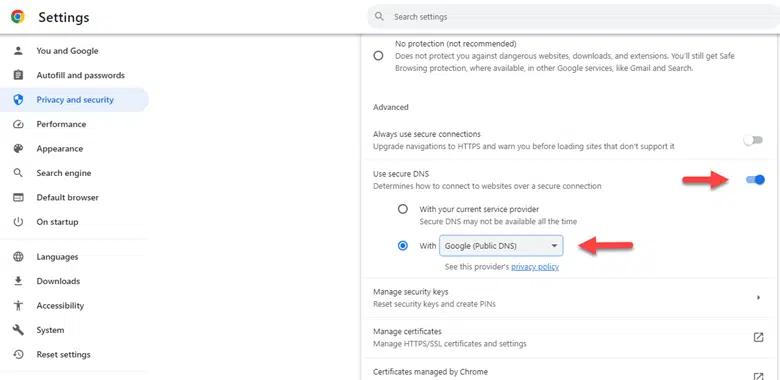

Google Chrome

- Ouvrez Chrome et cliquez sur les trois points dans le coin supérieur droit pour accéder au menu.

- Allez dans “Paramètres” – “Confidentialité et sécurité” – “Sécurité”.

- Faites défiler vers le bas jusqu'à « Avancé » et recherchez l'option « Utiliser DNS sécurisé ».

- Activez « Utiliser DNS sécurisé » en basculant l'interrupteur.

- Vous pouvez choisir d'utiliser le fournisseur de services choisi par Chrome ou sélectionner un fournisseur personnalisé dans la liste fournie.

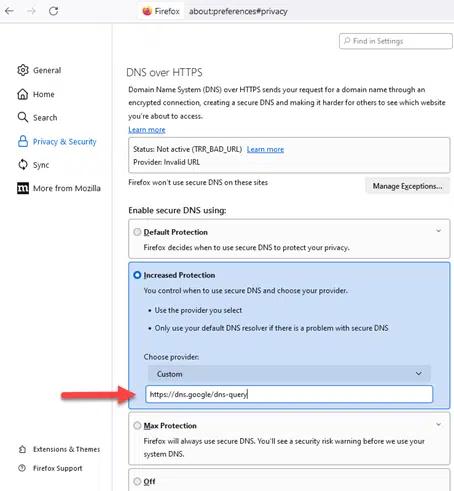

Mozilla Firefox

- Ouvrez Firefox et cliquez sur le menu hamburger dans le coin supérieur droit, puis sélectionnez « Paramètres ».

- Cliquez sur le paramètre « Confidentialité et Sécurité » sur le côté gauche.

- Faites défiler vers le bas jusqu'à la section « DNS over HTTPS ».

- Choisissez « Protection Accrue » ou « Protection Maximale », selon vos besoins.

- Le menu déroulant pour “Choisir un fournisseur” sera activé, par défaut deux fournisseurs “Cloudflare et NexDNS” sont disponibles dans Firefox, mais si vous souhaitez utiliser d'autres serveurs comme Google DoH ou Quad9 Doh, vous pouvez choisir “Personnalisé” et fournir l'URL de leur serveur DoH dans la boîte, comme indiqué ci-dessous.

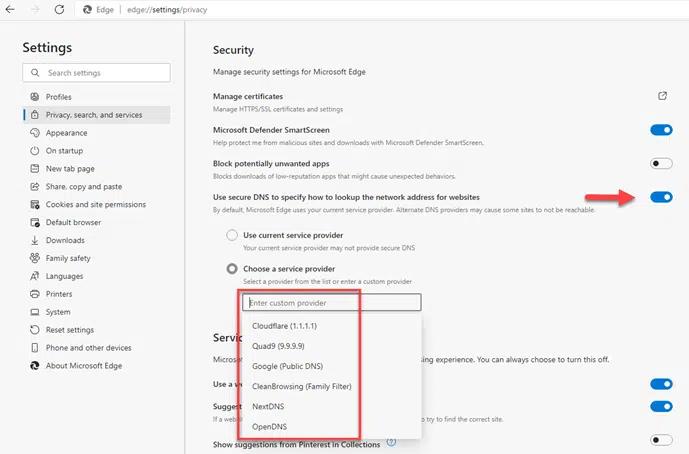

Microsoft Edge

- Ouvrez Edge et cliquez sur les trois points dans le coin supérieur droit pour ouvrir le menu.

- Cliquez sur « Paramètres », puis cliquez sur « Confidentialité, recherche et services ».

- Faites défiler vers le bas jusqu'à la section « Sécurité ».

- Trouvez le paramètre « Utiliser DNS sécurisé pour spécifier comment rechercher l'adresse réseau des sites Web » et activez-le.

- Vous avez la possibilité d'utiliser le fournisseur sélectionné par Edge ou de choisir un fournisseur personnalisé en entrant leurs détails.

Fournisseurs DNS sur HTTPS (DoH)

Depuis la sortie officielle de DoH en octobre 2018, plusieurs fournisseurs de DNS proposent des services DNS over HTTPS sécurisés et axés sur la confidentialité. Ces fournisseurs offrent de nombreuses fonctionnalités au-delà du DNS crypté, telles que le filtrage de contenu, la sécurité contre les sites Web malveillants et des options de confidentialité améliorées. Voici quelques fournisseurs de DNS over HTTPS bien connus.

Cloudflare

Offre des performances rapides, des politiques de confidentialité solides, aucune journalisation des données des utilisateurs et un support pour DNS over TLS (DoT).

Adresses de résolution:

- IPv4: 1.1.1.1 et 1.0.0.1

- IPv6: 2606:4700:4700::1111 et 2606:4700:4700::1001

- URL DoH: https://dns.cloudflare.com/dns-query

Fournit une grande fiabilité et des performances, s'intègre à l'infrastructure de sécurité de Google et prend également en charge DNS sur TLS (DoT).

Adresses de résolveur:

- IPv4: 8.8.8.8 et 8.8.4.4

- IPv6: 2001:4860:4860::8888 et 2001:4860:4860::8844

- URL DoH: https://dns.google/dns-query

Quad9

Concentrez-vous sur la sécurité et la confidentialité, bloquez les domaines malveillants et prenez également en charge DNS sur TLS (DoT).

Adresses de résolution:

- IPv4: 9.9.9.9 et 149.112.112.112

- IPv6: 2620:fe::fe et 2620:fe::9

- URL DoH: https://dns.quad9.net/dns-query

OpenDNS

Appartenant à Cisco, offre des options de sécurité et de filtrage personnalisables, et s'intègre aux solutions de sécurité de Cisco.

Adresses de résolution

- IPv4: 208.67.222.222 et 208.67.220.220

- IPv6: 2620:119:35::35 et 2620:119:53::53

- URL DoH: https://dns.opendns.com/dns-query

CleanBrowsing

Se spécialise dans le filtrage de contenu et propose DoH pour une expérience de navigation plus sûre, en se concentrant particulièrement sur la protection des enfants en ligne.

Adresses de résolution:

- IPv4: 185.228.168.168 et 185.228.169.169

- IPv6: 2a0d:2a00:1:: et 2a0d:2a00:2::

• URL DoH: https://doh.cleanbrowsing.org/dns-query

Contenu connexe sélectionné :

Conflits potentiels de DoH avec les solutions de cybersécurité existantes

Le déploiement de DNS over HTTPS peut créer des conflits avec les solutions et pratiques de cybersécurité existantes. Comprendre ces conflits potentiels peut aider les organisations et les individus à adapter leurs stratégies de cybersécurité pour accueillir efficacement DoH.

Surveillance et visibilité du réseau

Les outils de cybersécurité traditionnels s'appuient souvent sur la capacité de surveiller le trafic DNS pour détecter et atténuer des menaces telles que les logiciels malveillants, le phishing et l'exfiltration de données. Étant donné que DoH crypte les requêtes DNS, cela peut réduire la visibilité que ces outils ont sur les requêtes DNS, permettant potentiellement à des activités malveillantes de passer inaperçues.

Filtrage et Blocage de Contenu

De nombreuses organisations et administrateurs réseau utilisent le filtrage basé sur DNS pour bloquer l'accès à des sites Web malveillants, inappropriés ou non conformes. Avec DoH, les requêtes DNS sont cryptées, contournant potentiellement ces filtres de contenu à moins que les solutions de filtrage ne soient adaptées pour inspecter et contrôler le trafic HTTPS ou que des points de terminaison ne soient configurés pour utiliser des serveurs DoH spécifiques et contrôlés.

Prévention de la perte de données

Systèmes DLP surveillent les mouvements de données pour empêcher les informations sensibles de quitter le périmètre sécurisé du réseau. Ces systèmes analysent souvent les requêtes DNS à la recherche de signes d'exfiltration de données. DoH peut compliquer ce processus en cryptant les requêtes, nécessitant ainsi systèmes DLP pour ajuster leurs stratégies de surveillance, éventuellement en décryptant le trafic DoH aux frontières du réseau, ce qui pourrait soulever des préoccupations en matière de confidentialité.

Conformité réglementaire

Les organisations soumises à des exigences réglementaires pour l'enregistrement et l'inspection du trafic réseau pourraient trouver DoH difficile, car il crypte les données DNS qui pourraient autrement être facilement surveillées à des fins de conformité. S'adapter à ces changements tout en maintenant la conformité pourrait nécessiter des mises à jour de l'architecture et des politiques réseau.

Systèmes de Détection d'Intrusion (IDS) et Systèmes de Prévention d'Intrusion (IPS)

Les unités IDS et IPS analysent le trafic réseau à la recherche de signes d'activité suspecte. En chiffrant les requêtes DNS, DoH peut limiter la capacité de ces systèmes à analyser des requêtes ou des réponses DNS potentiellement malveillantes, nécessitant ainsi des mises à jour ou des reconfigurations pour analyser le trafic HTTPS ou utiliser des méthodes de détection alternatives.

DNSSEC – validation de la source des données DNS

DNSSEC est un ensemble d'améliorations de sécurité qui permettent de vérifier l'identité du serveur DNS racine et du serveur DNS autoritaire lors du processus de résolution DNS. En plus d'autres attaques, DNSSEC empêche les attaques sur les caches DNS. Comme il ne crypte pas la communication entre un client DNS et un serveur DNS, c'est un aspect de sécurité supplémentaire pour le système de noms de domaine.

Conclusion

La vie privée et la sécurité en ligne sont de plus en plus importantes. DNS over HTTPS crypte les requêtes DNS, améliorant la vie privée et la sécurité des utilisateurs. Bien qu'il fasse face à des défis, cela représente un changement significatif dans l'infrastructure et la gouvernance d'internet. À mesure que DoH prend de l'ampleur, les discussions sur le chiffrement DNS continueront d'évoluer, encourageant le développement de nouvelles alternatives.

FAQs

What is DNS over HTTPS?

DNS over HTTPS is an improvement to tradition DNS, as traditional DNS sends plain text queries to DNS servers which can be intercepted by adversaries, but DNS over HTTPS sends the encrypted queries to supported DNS over HTTPS resolvers throughout the process.

Should I use DNS over HTTPS?

Yes, you should use DNS over HTTPS for protecting your online privacy and security, which is more important than ever. DoH encrypts the process of translating website names into IP addresses, making it harder for others to see which websites you visit and giving you more online privacy and security.

Is DNS over HTTPS enabled by default?

Whether DNS over HTTPS is enabled by default depends on the browser or operating system you are using. As of start of 2020, some browsers have started to enable DoH by default, while others require users to manually turn it on. For example, Mozilla Firefox and Google Chrome were one of the first major browsers to enable DoH by default for users in certain regions. Operating systems like Windows and MacOS have also been working on integrating DoH directly into the OS, which allows all DNS traffic to be encrypted, not just traffic from web browsers.

How do I check DNS over HTTPS settings?

Checking DNS over HTTPS settings varies depending on the browser or operating system you are using. For most browsers you can enable or look for these settings, by going into “browser settings – Privacy & Security” section, for windows operating systems you can check DoH settings by going into “Settings – Network & Internet – Properties” for your active network connection.

Do Windows 10 and Windows 11 support DNS over HTTPS?

Yes.

FAQs

Partager sur

En savoir plus

À propos de l'auteur

Dirk Schrader

Vice-président de la Recherche en Sécurité

Dirk Schrader est un Resident CISO (EMEA) et VP of Security Research chez Netwrix. Fort d'une expérience de 25 ans dans la sécurité informatique avec des certifications telles que CISSP (ISC²) et CISM (ISACA), il œuvre pour promouvoir la cyber résilience comme approche moderne pour faire face aux menaces cybernétiques. Dirk a travaillé sur des projets de cybersécurité dans le monde entier, commençant par des rôles techniques et de support au début de sa carrière, puis évoluant vers des postes de vente, marketing et gestion de produit chez de grandes multinationales ainsi que dans de petites startups. Il a publié de nombreux articles sur la nécessité de s'attaquer à la gestion des changements et des vulnérabilités pour atteindre la cyber résilience.

En savoir plus sur ce sujet

Les cinq prochaines minutes de conformité : construire une sécurité des données axée sur l'identité à travers l'APAC

Lois sur la confidentialité des données par État : Différentes approches de la protection de la vie privée

Le Triangle CIA et son application dans le monde réel

Qu'est-ce que la gestion des documents électroniques ?

Expressions régulières pour débutants : Comment commencer à découvrir des données sensibles