Conseil de sécurité : Détectez les changements de permissions dans Active Directory

Dec 15, 2016

Dans ce conseil, je vais vous montrer comment activer auditing for changes to permissions on Active Directory objets. Les modifications suivantes enregistreront l’ID d’événement 5136 chaque fois que quelqu’un délègue ou modifie avec succès les autorisations sur un objet dans Active Directory.

Contenu connexe sélectionné :

La première étape consiste à activer l'audit des modifications du service d'annuaire sur les DCs, ce que vous pouvez faire en modifiant la politique Default Domain Controllers Policy de l'objet Group Policy Object (GPO).

- Connectez-vous à un serveur ou une station de travail, où les outils d'administration de serveur à distance (RSAT) sont installés, avec un compte disposant de privilèges d'administrateur de domaine.

- Ouvrez la Group Policy Management. Si vous travaillez sur un serveur Windows, la Gestion des stratégies de groupe se trouve dans le menu Outils du Gestionnaire de serveur.

- Dans la gestion des stratégies de groupe, développez votre forêt AD, Domains, votre domaine, puis l'unité d'organisation (OU) Domain Controllers.

- Cliquez avec le bouton droit sur la stratégie GPO Default Domain Controllers Policy, et sélectionnez Edit dans le menu.

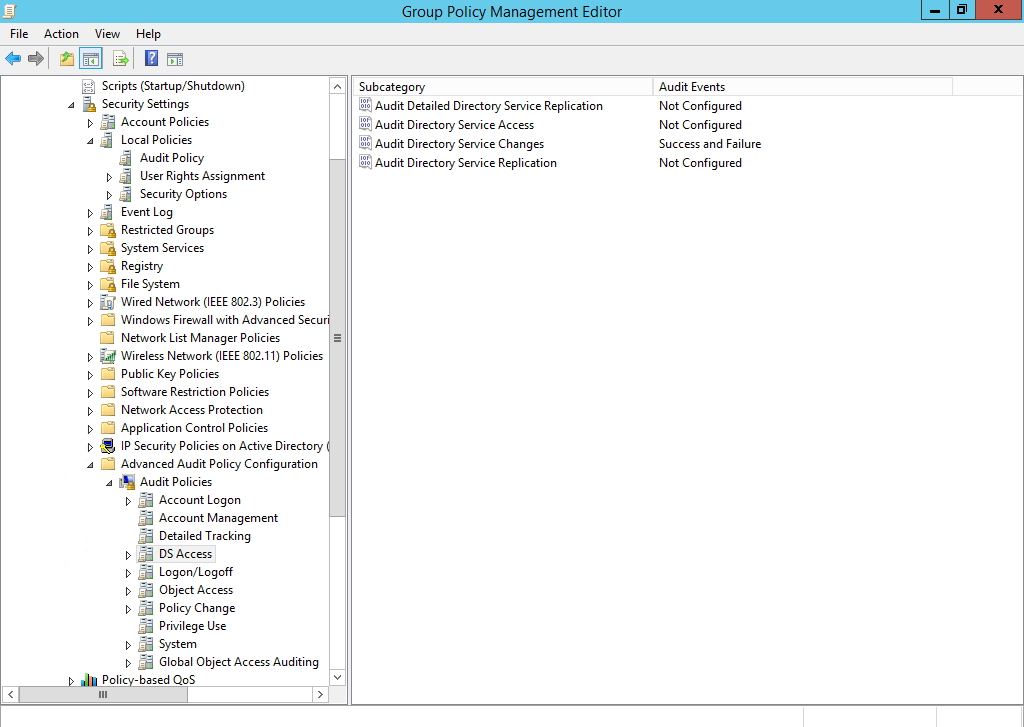

- Dans la fenêtre de l'Group Policy Management Editor, dans le volet de gauche sous Computer Configuration, déployez Policies > Windows Settings > Advanced Policy Configuration et cliquez sur DS Access.

- Double-cliquez Audit Directory Service Changes à droite.

- Dans la boîte de dialogue Properties de l'onglet Policy, cochez Configure the following audit events, et sélectionnez à la fois Success et Failure. Cliquez sur OK.

- Fermez l'éditeur de gestion des stratégies de groupe

Ajoutons maintenant une liste de contrôle d'accès système (SACL) au domaine pour auditer les permissions modifiées.

- Ouvrez Active Directory Users and Computers (ADUC).

- Ouvrez le menu View et assurez-vous que Advanced Features est coché à gauche. Si ce n'est pas le cas, cliquez sur Advanced Features pour l'activer.

- Dans le volet gauche, faites un clic droit sur votre AD domain et sélectionnez Propriétés dans le menu.

- Dans la boîte de dialogue Properties, passez à l'onglet Security et cliquez sur Advanced.

- Dans la boîte de dialogue des Advanced Security Settings, passez à l'onglet Auditing, et cliquez sur Ajouter.

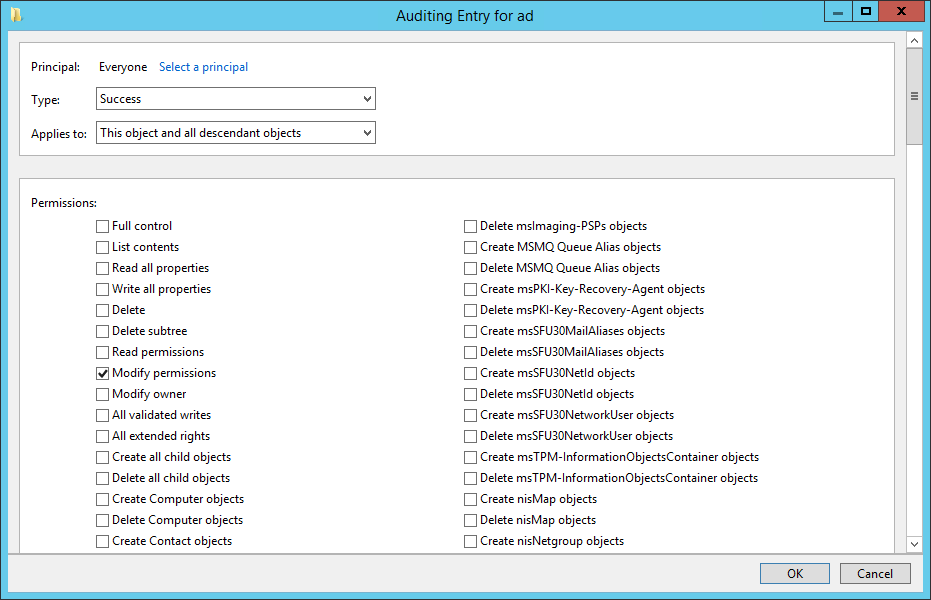

- Dans la boîte de dialogue Auditing Entry, cliquez sur Select a principal, tapez everyone dans Enter the object name to select de la boîte de dialogue Select User, Computer, Service Account, or Group, et cliquez sur OK.

- Dans la boîte de dialogue Auditing Entry, assurez-vous que le Type: est défini sur Succès et que Applies to: est défini sur Cet objet et tous les objets descendants.

- Sous Permissions, assurez-vous que Modify permissions soit la seule option sélectionnée, et cliquez sur OK.

- Dans les paramètres de Advanced Security Settings et les boîtes de dialogue des Properties, cliquez sur OK.

- Fermez ADUC.

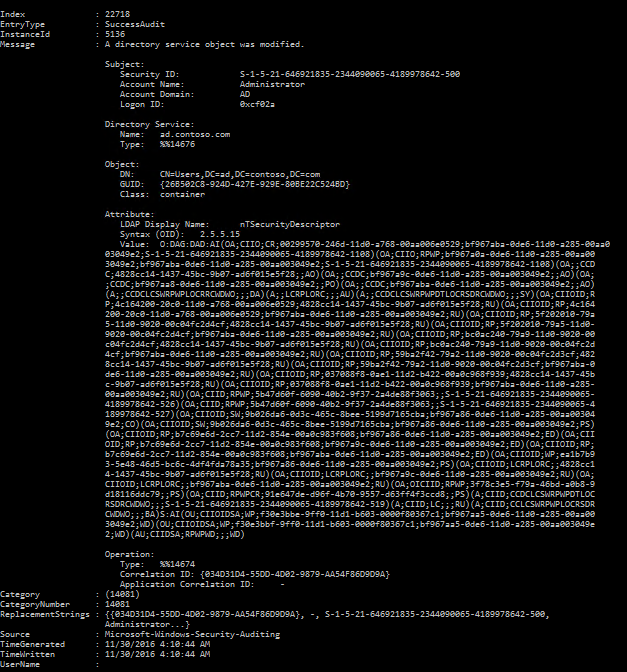

Pour prouver que les changements de permissions sont désormais enregistrés, j'ai délégué des permissions (en utilisant l'assistant de délégation de contrôle intégré à ADUC sur le conteneur User dans AD) à un groupe appelé Helpdesk afin que ses membres puissent réinitialiser les mots de passe des utilisateurs. Pour obtenir une liste des événements de sécurité, je me suis connecté à un contrôleur de domaine et j'ai exécuté la commande suivante dans PowerShell :

Get-EventLog Security -Newest 10 | Where-Object {$_.EventID -eq 5136} |

Format-List

Comme vous pouvez le voir dans la capture d'écran, un changement a été effectué sur les permissions du conteneur Users par le compte Administrateur, et la valeur du nouveau descripteur de sécurité (SDDL) est fournie, bien qu'elle soit dans un format assez illisible.

Contenu connexe sélectionné :

Partager sur

En savoir plus

À propos de l'auteur

Russell Smith

Consultant en TI

Consultant en TI et auteur spécialisé dans les technologies de gestion et de sécurité. Russell possède plus de 15 ans d'expérience dans le domaine des TI, il a écrit un livre sur la sécurité Windows et a coécrit un texte pour la série de cours académiques officiels de Microsoft (MOAC).

En savoir plus sur ce sujet

Alternatives à ManageEngine : Outils de Gestion et de Sécurité AD

Lois sur la confidentialité des données par État : Différentes approches de la protection de la vie privée

Exemple d'analyse des risques : Comment évaluer les risques

Le Triangle CIA et son application dans le monde réel

Qu'est-ce que la gestion des documents électroniques ?