6 outils pour protéger vos contrôleurs de domaine

Jun 3, 2016

Il existe de nombreuses actions que vous pouvez entreprendre en tant qu'administrateur pour réduire ou éliminer les risques associés à vos contrôleurs de domaine. Dans cet article, nous examinerons certains outils que vous pouvez utiliser pour aider à cela.

Surface d'attaque – Ce concept fait référence aux logiciels, protocoles et ports utilisés par les serveurs qui leur permettent de fonctionner. Ces éléments sont les zones de vulnérabilité et doivent être surveillés ou même désactivés s'ils ne sont pas nécessaires. En réduisant la surface d'attaque, vous pouvez considérablement diminuer la chance qu'un attaquant puisse accéder à une vulnérabilité actuelle ou future. Les outils et applications listés ci-dessous vous aideront à réduire votre surface d'attaque globale.

Assistant de configuration de la sécurité

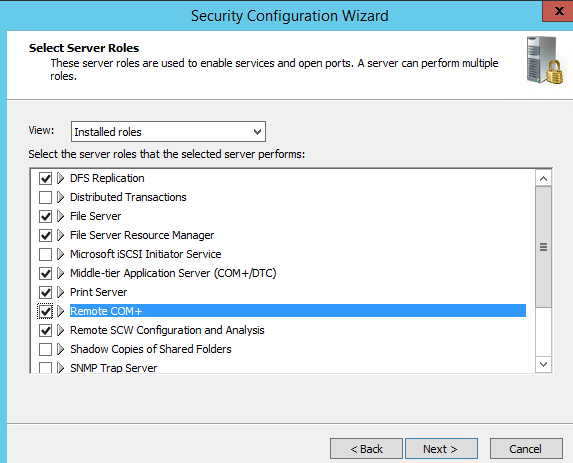

L'Assistant Configuration de la sécurité (SCW) peut être lancé à partir des Outils d'administration. Cet outil vous aide à créer une politique qui activera les services, les règles de pare-feu et d'autres paramètres qui permettront à votre serveur de remplir son rôle assigné. En faisant cela, il aidera également à désactiver les services, protocoles et ports qui ne sont pas nécessaires. L'assistant vous guidera à travers les étapes de création ou d'édition d'une politique pour les rôles installés sur le serveur. La figure 1 ci-dessous montre une capture d'écran de l'Assistant Configuration de la sécurité. Vous devez disposer de privilèges d'administrateur sur le serveur.

Figure 1

Les politiques de sécurité créées avec SCW peuvent être déployées en utilisant Group Policy. Pour que SCW fonctionne correctement, toutes les applications utilisant le protocole IP et les ports doivent être en cours d'exécution sur le serveur lorsque vous lancez SCW.

Microsoft Security Compliance Manager

Le Security Compliance Manager (SCM) est un outil gratuit qui vous permet de configurer et de gérer les ordinateurs dans votre environnement Active Directory en créant des politiques de base fondées sur les meilleures pratiques de sécurité.

AppLocker

AppLocker allows you to create rules that will allow or deny applications from running. AppLocker can control the following types of applications: .exe, .com, .js, .ps1, .vbs, .cmd, .bat, .mst, .msi, .msp, .dll and .ocx. If you do not want users to be able to store executable files on their home drive, you can restrict that using AppLocker. You can also restrict applications that are permitted to run on domain controllers.

Correctifs et mises à jour

Les contrôleurs de domaine doivent disposer des correctifs et mises à jour les plus récents. Il est cependant important de n'installer que les correctifs pertinents. Il se peut que vous deviez patcher et mettre à jour vos contrôleurs de domaine séparément des autres ordinateurs de votre environnement. Cela garantira que les contrôleurs de domaine disposent des mises à jour nécessaires sans installer de logiciels superflus.

Bureau à distance

L'accès à distance aux contrôleurs de domaine doit être restreint à l'aide de la stratégie de groupe uniquement aux personnes autorisées.

Navigation Web sur les contrôleurs de domaine

Il est déconseillé de permettre la navigation sur internet depuis les contrôleurs de domaine. Le problème est que lorsque vous êtes connecté en tant qu'administrateur, vous pourriez télécharger involontairement des logiciels malveillants.

Partager sur

En savoir plus

À propos de l'auteur

Troy Thompson

Administrateur réseau

Troy a travaillé dans l'administration réseau pendant plus de 25 ans, en tant qu'ingénieur réseau et administration de Microsoft Exchange au sein du Département de la Défense, en rédigeant des articles technologiques, des tutoriels, des livres blancs et des éditions techniques. Troy est un instructeur certifié de l'Académie Cisco (CCAI) et possède de nombreuses autres certifications, y compris CCNA, MSCE+I, Network+, A+ et Security+.

En savoir plus sur ce sujet

Violation du système Endpoint Management : pourquoi Privileged Access Management (PAM) est désormais crucial

Utiliser Windows Defender Credential Guard pour protéger les identifiants Privileged Access Management

Comment déployer n'importe quel script avec MS Intune

Guide pratique pour la mise en œuvre et la gestion des solutions d'accès à distance

Comment gérer les snapshots VMware