Prevenzione della perdita di dati

Prevenire la perdita di dati su endpoint, identità e archivi dati con la piattaforma Netwrix

Scopri come li abbiamo aiutati

Fidato da

L'IA ombra, le minacce interne, i punti finali offline e gli ambienti multipiattaforma possono creare punti ciechi che lasciano i dati sensibili vulnerabili all'exfiltrazione.

L'IA Shadow espande l'esposizione dei dati

I dipendenti incollano dati sensibili in strumenti di IA e copiloti al di fuori della supervisione della sicurezza, creando percorsi di esfiltrazione incontrollati che le politiche DLP tradizionali non sono mai state progettate per rilevare o fermare.

Rischio interno al punto finale

Gli insider malevoli o negligenti possono spostare dati sensibili attraverso app, browser, dispositivi USB o stampanti, eludendo i controlli perimetrali e aumentando il rischio di perdita di dati non rilevata.

I sistemi operativi misti creano lacune nelle politiche

I controlli incoerenti tra i punti finali Windows, macOS e Linux creano lacune nell'applicazione, rendendo difficile applicare politiche di protezione dei dati uniformi o mantenere la visibilità sulle attività degli utenti.

I punti finali offline mancano di supervisione

I sistemi isolati e connessi in modo intermittente spesso operano senza monitoraggio continuo, creando zone cieche in cui i dati sensibili possono essere copiati, spostati o rimossi senza rilevamento.

Casi d'uso

Controlla il movimento dei dati tra i punti finali e l'IA

Blocca i dati sensibili negli strumenti di IA e nei copiloti

Impedire l'inserimento di dati classificati in strumenti di IA generativa e copiloti integrati utilizzando politiche consapevoli del contesto basate sulla sensibilità dei dati, sull'identità dell'utente e sul comportamento dell'applicazione.

Interrompere i trasferimenti non autorizzati di USB e dispositivi

Imporre controlli granulari su unità USB e media esterni per prevenire la copia di dati sensibili attraverso punti finali Windows, macOS e Linux senza interrompere flussi di lavoro legittimi.

Prevenire l'exfiltrazione dei dati tramite browser e app

Blocca il caricamento di dati sensibili su app web, piattaforme SaaS e applicazioni locali con l'applicazione delle politiche che si adatta all'identità dell'utente, alla sensibilità dei file e al rischio di destinazione.

Imporre una protezione coerente su sistemi operativi misti

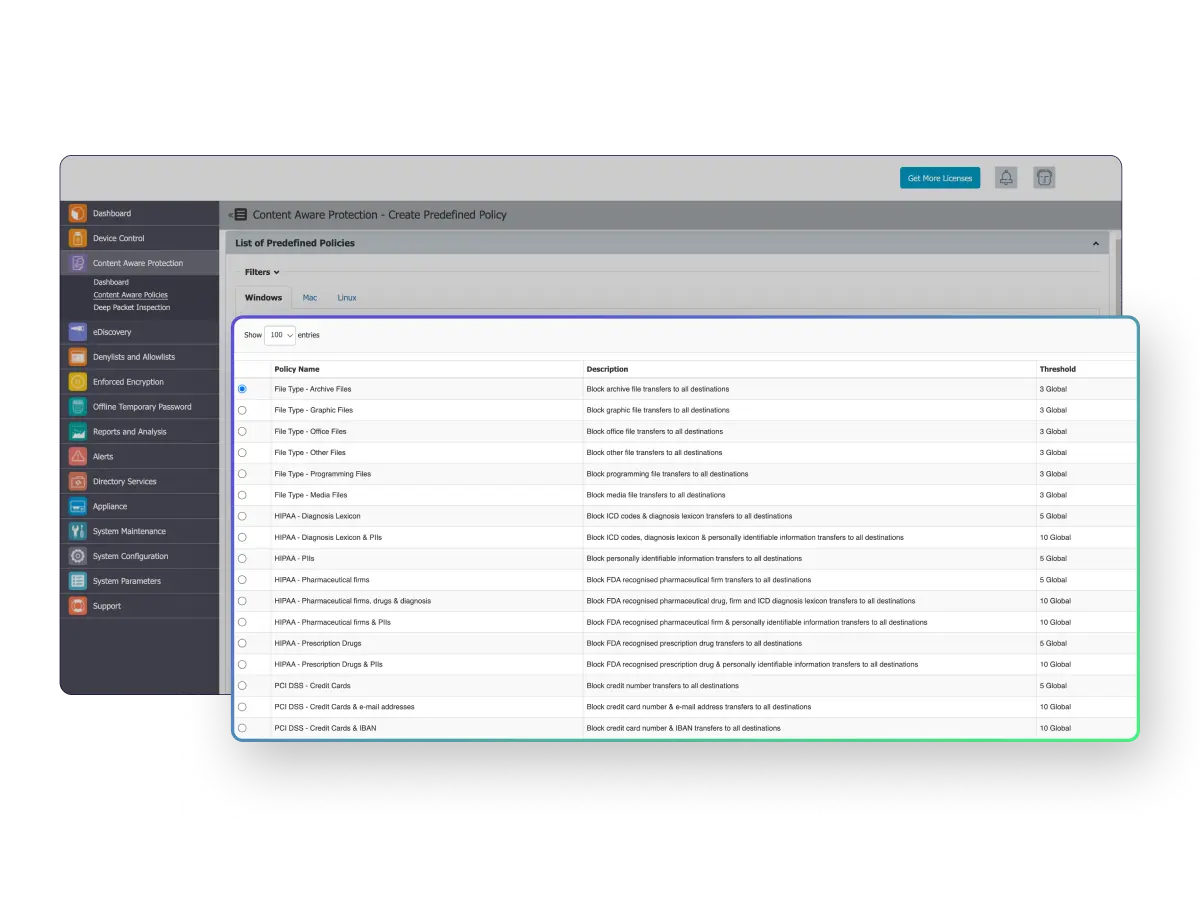

Applica politiche unificate e consapevoli del contesto su Windows, macOS e Linux per eliminare le lacune nell'applicazione e garantire una protezione dei dati coerente in ambienti di endpoint eterogenei.

Mantenere la protezione sui sistemi offline e isolati

Estendi l'applicazione delle politiche ai punti finali isolati e connessi in modo intermittente, riducendo i punti ciechi in cui i dati sensibili potrebbero altrimenti essere copiati, spostati o rimossi senza supervisione.

Riduci il rischio interno con un'applicazione consapevole del contesto

Correlare la sensibilità dei dati, l'identità dell'utente e il contesto del dispositivo per rilevare comportamenti a rischio e bloccare automaticamente il movimento non autorizzato dei dati prima che l'esposizione aumenti.

L'approccio di Netwrix

Capacità di prevenzione della perdita di dati nell'intero portafoglio di Netwrix

Vedi di persona

Pronto a fare il passo successivo?

Applicazione DLP per endpoint alimentati da dati e identità

Netwrix offre DLP per endpoint che unifica la protezione consapevole del contenuto per i dati in movimento, il controllo dei dispositivi, la crittografia forzata con MDM per USB e l'eDiscovery per i dati a riposo all'interno di un'unica struttura basata su politiche attraverso Windows, macOS e Linux. Le politiche guidate dalla sensibilità dei dati, dall'identità dell'utente e dal contesto del dispositivo prevengono l'exfiltrazione attraverso app, strumenti di IA e periferiche, anche su endpoint offline o isolati.

Applicazione coerente su Windows, macOS e Linux

Applica politiche DLP unificate su endpoint Windows, macOS e Linux per eliminare le lacune di controllo e garantire una protezione coerente indipendentemente dal sistema operativo o dalla configurazione del dispositivo.

Controlla i dati su più di 40 tipi di dispositivi

Blocca o limita il trasferimento di dati sensibili tramite unità USB, Bluetooth, stampanti e oltre 40 categorie di dispositivi periferici per ridurre i rischi di esfiltrazione guidati dall'insider.

Applicare politiche utilizzando identità e contesto dei dati

Utilizza la sensibilità dei dati, l'identità dell'utente e il contesto del dispositivo per applicare controlli precisi che riducano i falsi positivi e prevengano il movimento non autorizzato dei dati al punto finale.

Proteggi i dati anche su sistemi offline e isolati

Mantenere l'applicazione delle politiche e la visibilità su endpoint connessi in modo intermittente o isolati per prevenire l'exfiltrazione e ridurre i punti ciechi oltre la rete aziendale.

Fidato dai professionisti

Domande frequenti sulla prevenzione della perdita di dati

Domande frequenti sulla prevenzione della perdita di dati

Hai domande? Abbiamo risposte.

Guarda DLP in azione