Come iniziare con la sicurezza e la conformità di Microsoft 365 | Netwrix Blog | Insight per professionisti della cybersecurity e dell'IT

Jun 18, 2024

Nel 2022, Microsoft ha rinominato i suoi strumenti di conformità e gestione del rischio con il nome Microsoft Purview. Microsoft Purview offre una vasta gamma di funzionalità preziose, tra cui capacità precedentemente fornite da strumenti come Office 365 Security and Compliance, Microsoft 365 Security Center e Microsoft Compliance Manager.

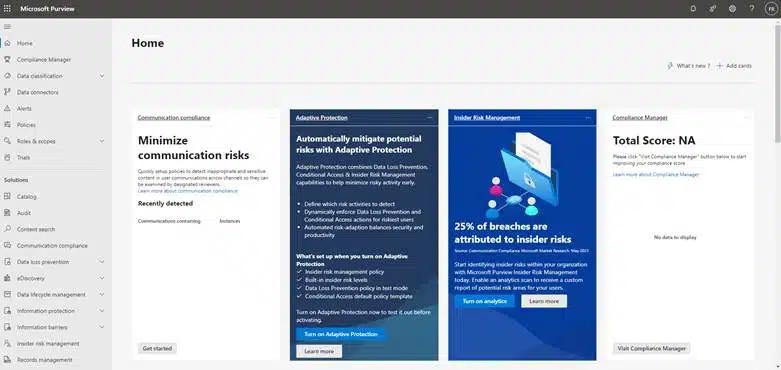

Dal portale Microsoft Purview, mostrato di seguito, è possibile eseguire una vasta gamma di compiti importanti, tra cui:

- Gestione della conformità

- Data Classification

- Prevenzione della perdita di dati (DLP)

- eDiscovery

- Protezione delle informazioni

- Gestione dei rischi interni

- Verifica e reporting

Inoltre, Microsoft offre la suite di soluzioni Defender, che include i seguenti prodotti:

- Defender per Office 365

- Defender for Identity

- Defender for Endpoint

- Defender for Cloud Apps

- Defender XDR

Questo articolo esplora tutti questi componenti e offre le migliori pratiche per costruire una strategia di sicurezza e conformità completa per Microsoft 365.

Microsoft Purview: Funzionalità di Sicurezza e Conformità di Microsoft 365

Gestione della conformità

Microsoft Purview Compliance Manager (precedentemente noto come Microsoft 365 Compliance Manager o Office 365 Compliance Manager) aiuta le organizzazioni a raggiungere, mantenere e dimostrare la conformità ai requisiti normativi. Fornisce strumenti per la protezione dei dati, la governance e la gestione del rischio attraverso servizi come Exchange Online, SharePoint Online, OneDrive for Business e Teams. Per accedere al portale di conformità di Microsoft Purview, vai su https://compliance.microsoft.com e inserisci le tue credenziali di Microsoft 365.

Data Classification

Questa funzionalità aiuta le organizzazioni a identificare e classificare informazioni sensibili, come informazioni personali identificabili (PII), dati finanziari e proprietà intellettuale, in ambienti Microsoft 365. Utilizza l'apprendimento automatico e il riconoscimento dei modelli per classificare automaticamente i dati in base a politiche e regole definite dalla tua organizzazione.

Gli amministratori possono creare ed applicare etichette personalizzate a documenti, email e altri contenuti per indicarne il livello di sensibilità e imporre misure di protezione adeguate.

Prevenzione della perdita di dati

La prevenzione della perdita di dati aiuta a prevenire la divulgazione accidentale o intenzionale di informazioni sensibili. Utilizza tecniche avanzate, tra cui il riconoscimento di parole chiave, il riconoscimento di modelli e l'apprendimento automatico, per analizzare email, documenti, chat e altri contenuti per identificare informazioni sensibili.

Inoltre, DLP può prevenire le violazioni delle data protection policy notificando agli utenti, bloccando la comunicazione, criptando o censurando i contenuti sensibili, mettendo in quarantena i messaggi per la revisione o applicando etichette di metadati per la classificazione e la protezione.

eDiscovery

eDiscovery permette alle organizzazioni di identificare, preservare, raccogliere e analizzare contenuti per scopi legali e di conformità come cause legali, indagini, richieste normative o audit interni. Le fonti di contenuto supportate includono caselle di posta Exchange Online, siti SharePoint Online, account OneDrive for Business, canali Microsoft Teams e altro.

Protezione delle informazioni

Purview Information Protection offre crittografia per proteggere i dati sensibili a riposo e in transito, oltre a capacità di gestione dei diritti per applicare la protezione a documenti e email sensibili che persiste anche quando vengono condivisi al di fuori dei confini dell'organizzazione. Microsoft 365 include una libreria di tipi predefiniti di informazioni sensibili (ad esempio, numeri di carte di credito, numeri di previdenza sociale, informazioni sanitarie) che le organizzazioni possono utilizzare per identificare e proteggere i dati sensibili.

Gestione dei rischi interni

Purview Insider Risk Management è progettato per identificare e mitigare i rischi interni, che includono sia dipendenti malintenzionati sia avversari che hanno compromesso le credenziali di utenti legittimi. Utilizza analisi comportamentali avanzate e apprendimento automatico per stabilire un'attività utente di base, modelli di comunicazione e comportamenti di accesso ai dati. Quando rileva attività sospette o potenziali violazioni delle politiche, avvisa gli amministratori di indagare e prendere le misure appropriate per affrontare minacce come l'esfiltrazione di dati, l'accesso non autorizzato a informazioni sensibili e la condivisione impropria di dati confidenziali con parti esterne.

Verifica e Reporting

Microsoft Purview offre strumenti di auditing e reporting per aiutare gli amministratori a esaminare e analizzare eventi legati alla sicurezza, identificare tendenze e generare rapporti per la conformità o audit interni. Le dashboard interattive offrono visibilità sulle configurazioni di sicurezza, metriche chiave, tendenze, allarmi di sicurezza, vulnerabilità e intelligence sulle minacce.

Famiglia di soluzioni Microsoft Defender

La suite di soluzioni Microsoft Defender offre strumenti aggiuntivi di valore per garantire la sicurezza e la conformità di Microsoft 365.

Defender per Office 365

Defender per Office 365 (precedentemente Office 365 Advanced Threat Protection) è un servizio di sicurezza email basato su cloud che fornisce protezione avanzata contro attacchi di phishing, malware, ransomware e altre minacce sofisticate negli ambienti email di Microsoft 365, inclusi Exchange Online e Outlook.

In particolare, protegge contro gli URL malevoli controllando i link nelle email e nei documenti in tempo reale rispetto a un elenco continuamente aggiornato di URL malevoli noti e bloccando l'accesso ai siti web sospetti per impedire agli utenti di accedere a siti falsi o scaricare malware. Inizio del modulo

Defender for Identity

Defender for Identity (precedentemente noto come Azure Advanced Threat Protection) aiuta le organizzazioni a proteggere le loro identità Active Directory e ibride. Fornisce visibilità in tempo reale sull'attività degli utenti, identifica comportamenti sospetti e avvisa i team di sicurezza di potenziali minacce alla sicurezza. Ad esempio, monitora le attività di ricognizione, lateral movement e privilege escalation, e controlla gli eventi di autenticazione, il traffico di rete e gli eventi di Active Directory alla ricerca di segni di compromissione o comportamenti sospetti.

Defender for Endpoint

Defender for Endpoint (precedentemente noto come Microsoft Defender Advanced Threat Protection) aiuta a proteggere desktop, laptop, dispositivi mobili, server e altri dispositivi contro le minacce informatiche. Offre protezione antivirus di nuova generazione (NGAV), rilevamento e risposta agli endpoint (EDR) e capacità di intelligence sulle minacce per prevenire, indagare e rispondere agli incidenti di sicurezza. Defender for Endpoint fornisce anche rapporti di valutazione delle vulnerabilità che danno priorità alle vulnerabilità in base al rischio e offre indicazioni sulle azioni di rimedio per ridurre la superficie di attacco.

Defender for Cloud Apps

Defender for Cloud Apps (precedentemente Microsoft Cloud App Security) è una soluzione di cloud access security broker (CASB) che aiuta a proteggere applicazioni e dati in Microsoft 365, Azure e altri servizi cloud di terze parti. Offre visibilità sull'utilizzo delle app, inclusi il numero di utenti e il traffico dati, e impone politiche di sicurezza e controlli di governance su applicazioni cloud. Il servizio include funzionalità DLP per prevenire la condivisione non autorizzata o la perdita di dati sensibili all'interno delle applicazioni cloud. Defender for Cloud Apps si integra con Entra ID per fornire accesso condizionale e funzionalità di protezione dell'identità.

Microsoft Defender XDR

Microsoft Defender XDR fornisce intelligence sulle minacce in tempo reale e azionabile per proteggere dalle minacce informatiche. Raccoglie e analizza dati di sicurezza provenienti da endpoint, reti, servizi cloud, feed di intelligence sulle minacce e altre fonti per identificare indicatori di compromissione (IOC). Ad esempio, può rilevare URL malevoli, indirizzi IP, hash di file e schemi di attacco associati a minacce informatiche note.

Defender XDR facilita anche le indagini sugli incidenti. Fornendo una visibilità completa sugli eventi di sicurezza, gli avvisi e i dati di telemetria provenienti da endpoint, reti e servizi cloud, permette ai team di sicurezza di analizzare l'ambito, l'impatto e le cause principali degli incidenti di sicurezza in modo che possano rispondere efficacemente. Lo strumento può persino eseguire automaticamente azioni di risposta, come isolare gli endpoint, mettere in quarantena i file o bloccare gli indirizzi IP malevoli. Si integra anche con Microsoft Sentinel e soluzioni di terze parti SIEM per un monitoraggio e un'analisi centralizzati.

Migliori pratiche per la conformità di Microsoft 365

L'implementazione delle migliori pratiche è essenziale per gestire efficacemente gli obblighi di conformità. Di seguito sono riportate alcune delle migliori pratiche da prendere in considerazione.

- Identifica quali requisiti di protezione dei dati e altre normative sono rilevanti per la tua industria e giurisdizione, come il GDPR, il HIPAA e il CCPA. Quando necessario, cerca la guida di esperti legali e della conformità su come interpretare le normative complesse ed affrontare efficacemente le sfide della compliance.

- Utilizza il portale di conformità Microsoft Purview come punto centrale per la gestione dei compiti relativi alla conformità. Familiarizzati con le sue funzionalità e capacità per valutare, gestire e riportare sulla conformità.

- Utilizza la funzione Compliance Score per valutare le configurazioni di conformità della tua organizzazione e identificare le aree di miglioramento. Personalizza la valutazione per dare priorità ai controlli e agli standard più rilevanti per gli obiettivi di conformità della tua organizzazione.

- Implementare politiche di Netwrix Data Classification e etichettatura per classificare le informazioni sensibili in base all'importanza, alla sensibilità o ai requisiti normativi. Applicare etichette a documenti, email e altri contenuti per facilitare l'applicazione dei controlli di accesso.

- Configura le politiche di DLP per proteggere le informazioni sensibili attraverso i servizi di Microsoft 365. Definisci regole per prevenire l'accesso non autorizzato, la condivisione o la perdita di dati sensibili.

- Abilita la registrazione degli audit per i servizi Microsoft 365 per tracciare le attività degli utenti e degli amministratori, l'accesso ai dati sensibili e le modifiche alla configurazione. Esamina regolarmente i log di audit per comportamenti sospetti che potrebbero indicare minacce alla sicurezza o violazioni della conformità.

- Fornire una comunicazione completa e formazione per educare tutti gli utenti riguardo ai requisiti di conformità, alle politiche di protezione dei dati e alle migliori pratiche per la gestione delle informazioni sensibili. Fornire canali chiari affinché possano segnalare tempestivamente incidenti di sicurezza o preoccupazioni relative alla conformità.

- Rivedi e aggiorna regolarmente le tue politiche e procedure di conformità per allinearle ai cambiamenti dei requisiti normativi, alle esigenze organizzative e alle minacce emergenti. Incorpora le lezioni apprese dagli incidenti o dagli audit per migliorare il tuo programma di conformità.

Migliori pratiche per la sicurezza di Microsoft 365

L'implementazione delle migliori pratiche per la sicurezza di Microsoft 365 può ridurre significativamente il rischio di minacce informatiche per la tua organizzazione. Di seguito sono riportate alcune pratiche essenziali da considerare.

- Aggiungi un ulteriore livello di sicurezza richiedendo agli utenti di autenticarsi con più fattori, come una password più un codice usa e getta.

- Utilizza controlli di accesso adattivi che prendono in considerazione fattori specifici come la posizione dell'utente, la conformità del dispositivo e il livello di rischio.

- Utilizzando la funzionalità Secure Score di Microsoft Defender XDR per identificare i miglioramenti di sicurezza consigliati per potenziare la tua postura di sicurezza.

- Migliora il rilevamento e la risposta alle minacce implementando Defender for Endpoint, Defender for Office 365 e Defender for Identity.

- Configura le DLP policies per prevenire la condivisione o la perdita non autorizzata di informazioni sensibili attraverso i servizi di Microsoft 365. Rivedi e aggiorna regolarmente tali politiche in base alle esigenze organizzative e ai cambiamenti nel panorama delle minacce.

- Sfrutta tecniche come il filtraggio delle email, la protezione da malware, la crittografia e le impostazioni di condivisione sicura.

- Monitora e revisiona i log di audit per rilevare attività di utenti e amministratori e indagare sulle minacce alla sicurezza.

- Fornire regolarmente ai dipendenti formazione sulla consapevolezza della sicurezza riguardo a minacce informatiche comuni come gli attacchi di phishing e le migliori pratiche per mantenere la sicurezza in tutto l'ambiente Microsoft 365.

- Rimani aggiornato con le ultime minacce alla sicurezza e le tendenze sfruttando i feed di intelligence sulle minacce e gli avvisi di sicurezza da Microsoft e altre fonti affidabili.

- Stabilire procedure chiare di risposta agli incidenti e praticarle regolarmente. Automatizzare le azioni di risposta quando è pratico.

Come Netwrix può aiutare

Netwrix offre soluzioni che migliorano la sicurezza e la conformità di Microsoft 365. Le capacità principali includono:

- Audit completo — Netwrix Auditor traccia e analizza le attività degli utenti e degli amministratori su servizi Microsoft 365, inclusi Exchange Online, SharePoint Online, OneDrive for Business e Teams. Grazie a questa profonda visibilità su impostazioni di configurazione, permessi e azioni degli utenti, le organizzazioni possono rilevare meglio comportamenti sospetti, far rispettare le politiche di sicurezza e soddisfare i requisiti di conformità.

- La governance dei dati — Netwrix Data Classification fornisce una completa scoperta dei dati e un'accurata data classification e tagging, permettendo una efficace governance dei dati.

- Rilevamento e risposta alle minacce — Netwrix Auditor aiuta le organizzazioni a rilevare e rispondere alle minacce alla sicurezza all'interno di Microsoft 365, inclusi insider threats, attacchi esterni e tentativi di esfiltrazione dei dati. Monitorando il comportamento degli utenti, analizzando i modelli di accesso e segnalando attività anomale, le organizzazioni possono identificare potenziali incidenti di sicurezza in tempo reale e prendere misure proattive per mitigare i rischi e minimizzare l'impatto delle violazioni di sicurezza.

- Conformità — Netwrix Data Classification consente alle organizzazioni di evitare pesanti sanzioni da parte dei regolatori identificando e proteggendo accuratamente i dati regolamentati da mandati come GDPR, HIPAA e SOX. Netwrix Auditor offre capacità di reporting e valutazione integrate che forniscono alle organizzazioni la visibilità necessaria per dimostrare la conformità agli auditor, ai regolatori e alle parti interessate, nonché identificare aree di miglioramento e rimedio.

Condividi su

Scopri di più

Informazioni sull'autore

Chris Brooks

Product Manager

Chris è un Netwrix Product Manager con 15 anni di esperienza nell'industria del software. Si specializza nello sviluppo di File Servers e soluzioni SharePoint e guida la consegna di prodotti per la gestione sicura dei dati che si allineano con le necessità dei clienti e le migliori pratiche del settore.

Scopri di più su questo argomento

Protezione CUI: Gestione sicura delle informazioni controllate non classificate

Alternative a ManageEngine: Strumenti di Gestione e Sicurezza AD

Creare utenti AD in massa e inviare le loro credenziali tramite PowerShell

Come creare, modificare e testare le password utilizzando PowerShell

Come aggiungere e rimuovere gruppi AD e oggetti nei gruppi con PowerShell