UEBA (User and Entity Behavior Analytics): guida completa a rilevamento, casi d'uso e implementazione

Apr 22, 2026

L'analisi del comportamento di utenti ed entità (UEBA) è una tecnologia di cybersecurity che utilizza l'apprendimento automatico e la valutazione del rischio per rilevare minacce analizzando i modelli di comportamento di utenti ed entità. UEBA stabilisce baseline comportamentali per utenti, dispositivi e applicazioni, quindi identifica anomalie che possono indicare minacce interne, account compromessi o attacchi avanzati che gli strumenti di sicurezza tradizionali non rilevano.

Cos'è UEBA?

L'analisi del comportamento di utenti ed entità (UEBA) è una tecnologia di cybersecurity progettata per individuare minacce che possono sfuggire agli strumenti di sicurezza tradizionali. Analizza continuamente come utenti ed entità si comportano nell'ambiente di un'organizzazione e segnala le attività che deviano dalla norma.

UEBA utilizza l'intelligenza artificiale (AI), il machine learning (ML) e la valutazione del rischio per stabilire una baseline comportamentale per utenti ed entità (come endpoint, server, applicazioni, account di servizio e persino dispositivi IoT). Quando il comportamento cambia improvvisamente, come un utente che accede a dati sensibili in orari insoliti o un server che effettua connessioni in uscita inaspettate, UEBA lancia l'allarme prima che si verifichino danni.

UEBA è emerso in risposta a un problema crescente: non tutte le minacce sembrano attacchi.

- Le minacce interne di solito coinvolgono credenziali legittime, rendendole invisibili alle difese basate sul perimetro.

- Le minacce persistenti avanzate (APT) si muovono lentamente e silenziosamente, fondendosi con l'attività normale per evitare di essere rilevate.

- Gli strumenti basati su regole e firme faticano con minacce sconosciute, affaticamento da avvisi e falsi positivi.

UEBA colma queste lacune concentrandosi sul comportamento, non solo sugli eventi. Invece di chiedere “Questa azione è in una blocklist?”, UEBA pone una domanda più potente: “Questo comportamento ha senso per questo utente o entità in questo momento?” Fornendo una visione contestuale dell’attività in tutta l’organizzazione, la tecnologia di cybersecurity UEBA è uno scudo efficace contro le minacce di sicurezza odierne.

UEBA vs. UBA: qual è la differenza?

UBA è un sottoinsieme di UEBA. Mentre l'analisi del comportamento degli utenti (UBA) si concentra esclusivamente sugli utenti umani e sulle loro azioni, UEBA analizza il comportamento attraverso:

- Utenti umani, inclusi dipendenti, appaltatori, consulenti, fornitori e utenti privilegiati

- Entità non umane come server, database, applicazioni, account di servizio e dispositivi

Questa portata ampliata è in linea con gli ambienti moderni in cui le macchine superano in numero le persone, e gli account di servizio compromessi o i sistemi che si comportano male possono essere altrettanto pericolosi quanto gli insider malintenzionati.

Scopri come prevenire gli attacchi basati sull'identità, ridurre i rischi e rispondere più rapidamente con Netwrix ITDR. Richiedi una demo.

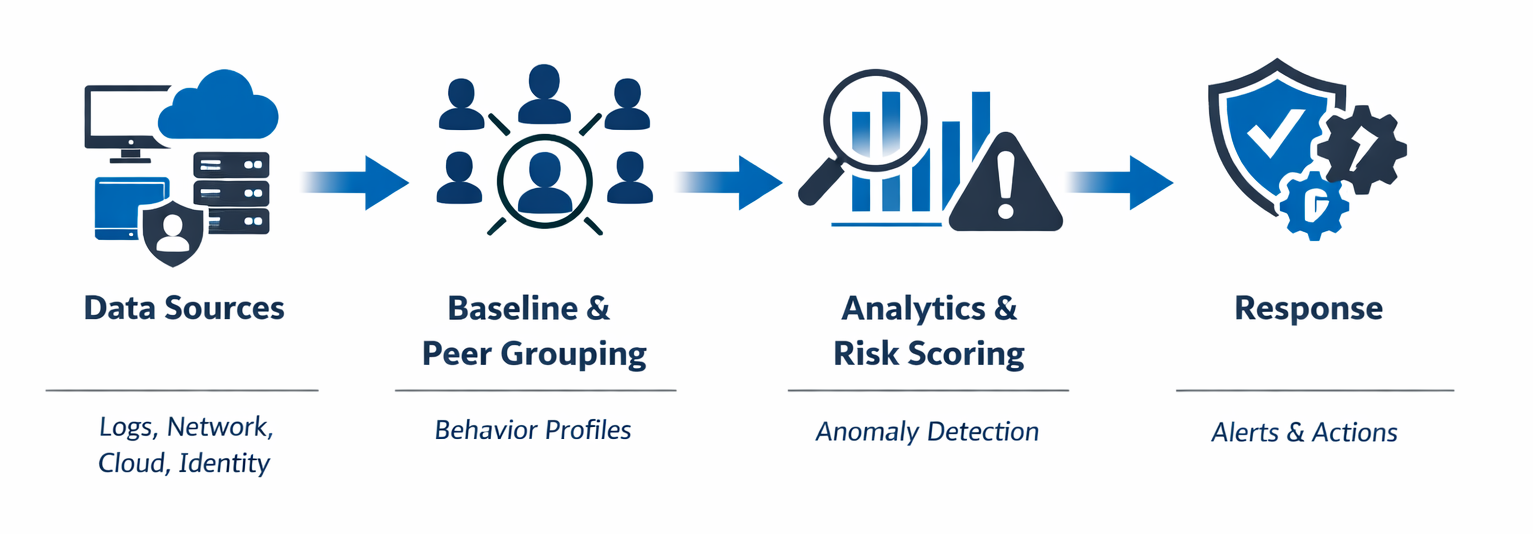

Come funziona UEBA

UEBA funziona monitorando continuamente l’attività nell’ambiente digitale di un’organizzazione, inclusa l’attività di utenti, dispositivi, applicazioni e rete. Impara cosa significa “normale” e identifica comportamenti che escono da questi schemi. Invece di analizzare eventi isolati, UEBA collega segnali da più fonti per costruire un contesto, facilitando il rilevamento di attività sottili e ad alto rischio.

Ecco una discussione dettagliata su come funziona UEBA.

Raccolta dati e fonti

I sistemi UEBA iniziano aggregando e correlando dati provenienti dall'intero ecosistema IT. Integrando attività da più fonti, creano una vista unificata di come utenti ed entità interagiscono con sistemi e dati. Le fonti di dati tipiche includono:

- Sistemi di Identity come Active Directory per eventi di autenticazione degli utenti

- Sistemi IAM per i registri di gestione degli accessi

- Connessioni VPN per modelli di accesso remoto

- Log di accesso al database, server di file, proxy web e log specifici delle applicazioni

- Strumenti di posta elettronica e collaborazione per i comportamenti di comunicazione

- Soluzioni di Endpoint detection and response (EDR) per attività a livello di dispositivo

- Servizi cloud e piattaforme SaaS

- Traffico di rete e dati SIEM esistenti

Questo posiziona UEBA per individuare modelli che sarebbero invisibili se ogni sistema analizzasse gli eventi in isolamento. Ciò garantisce anche che le attività sospette vengano rilevate anche quando gli aggressori tentano di mescolare azioni dannose su più sistemi.

Stabilire baseline e gruppi di pari

Una volta raccolti i dati, UEBA costruisce baseline comportamentali dinamiche per ogni utente ed entità. Queste baseline riflettono il comportamento normale, come gli orari di accesso, le posizioni geografiche, i modelli di accesso, i modelli di utilizzo delle applicazioni, i dispositivi utilizzati, i volumi di trasferimento dati e i carichi di lavoro tipici. Queste baseline si evolvono man mano che il comportamento cambia nel tempo, ad esempio quando qualcuno assume nuove responsabilità o cambia orari di lavoro.

UEBA utilizza anche l'analisi dei gruppi di pari, confrontando i comportamenti tra utenti o entità con ruoli, livelli di accesso o funzioni simili. Ad esempio, un analista di marketing che accede a database finanziari potrebbe essere insolito rispetto ai suoi colleghi di marketing. Oppure un utente finanziario che accede a sistemi di ingegneria può essere normale in un ruolo ma sospetto in un altro. Il raggruppamento per pari aggiunge un contesto critico, permettendo a UEBA di rilevare anomalie significative piuttosto che variazioni innocue.

Analisi e rilevamento delle anomalie

UEBA utilizza modelli di apprendimento automatico che analizzano continuamente i comportamenti di utenti ed entità rispetto a baseline stabilite e norme del gruppo di pari. Quando il comportamento devia significativamente (come accessi insoliti ai dati o posizioni di login anomale), UEBA assegna un punteggio di rischio basato su numerosi fattori, tra cui:

- Gravità della deviazione dalla baseline

- Sensibilità delle risorse accessibili

- Frequenza di anomalie contemporanee

- Contesto storico

- Correlazione delle informazioni sulle minacce

Una singola deviazione minore genera un punteggio di rischio basso, mentre più attività sospette che si verificano in sequenza attivano un avviso ad alta priorità.

Poiché UEBA si concentra sul comportamento e sul rischio piuttosto che su singoli eventi, riduce i falsi positivi. L'analisi contestuale riduce il rumore degli avvisi comprendendo le circostanze che circondano ogni evento. Ad esempio, un accesso da una posizione insolita potrebbe generare un avviso, ma se l'utente ha recentemente inviato una richiesta di viaggio e sta lavorando durante l'orario d'ufficio, il contesto suggerisce un'attività legittima.

Allerta e risposta

Quando UEBA rileva anomalie che superano le soglie del punteggio di rischio, genera avvisi arricchiti con contesto forense, inclusi cronologie, sistemi interessati, il comportamento specifico che ha attivato l’avviso, confronti pertinenti con la baseline, il punteggio di rischio calcolato e le azioni di risposta suggerite. Questo consente ai team di sicurezza di comprendere rapidamente cosa è successo e perché è importante. A seconda dell’integrazione e della configurazione, UEBA può anche attivare risposte automatiche, come:

- Blocco o disabilitazione temporanea degli account

- Applicazione dell'autenticazione step-up

- Limitare l'accesso alle risorse sensibili

- Terminazione della sessione per connessioni attive

- Segnalazione degli incidenti ai team di sicurezza

Oltre all'allerta e alla risposta in tempo reale, il sistema conserva dettagliati audit trail delle attività degli utenti, modelli comportamentali storici, risultati delle indagini e azioni di risposta intraprese. Questo supporta indagini a lungo termine, threat hunting e report di conformità.

Casi d'uso UEBA

UEBA è più efficace quando applicato a sfide di sicurezza reali in cui i controlli tradizionali non sono sufficienti. L'analisi avanzata fornisce visibilità su sottili cambiamenti comportamentali che indicano compromissione o intento dannoso.

Minacce interne (maliziose o negligenti)

Le minacce interne non sono sempre intenzionali. UEBA può identificare sia insider dannosi che dipendenti ben intenzionati e privileged users che commettono errori rischiosi. Gli esempi includono accesso eccessivo a file sensibili, insolita escalation di privilegi e download di dati al di fuori delle normali funzioni lavorative. Comprendendo il comportamento di base, UEBA può segnalare segnali di avvertimento prima che si verifichi un incidente serio.

Account compromessi e tentativi di forza bruta

Le credenziali rubate sono uno dei vettori di attacco più comuni. UEBA rileva account compromessi identificando modelli di accesso anomali come viaggi impossibili, orari di accesso insoliti, ripetuti fallimenti di autenticazione seguiti da successo e accessi da dispositivi non familiari. Il sistema riconosce anche modelli di attacchi brute-force su più account, anche quando i singoli tentativi di accesso falliti sono al di sotto delle soglie tradizionali. Anche quando le credenziali sono valide, UEBA può individuare comportamenti che non corrispondono al profilo dell’utente.

Rilevamento APT e movimento laterale

Le minacce persistenti avanzate (APT) sono progettate per eludere le difese perimetrali muovendosi lentamente e deliberatamente attraverso un ambiente. UEBA può scoprirle rilevando movimenti laterali, abuso di privilegi, attività di ricognizione e percorsi di accesso insoliti tra sistemi. Ad esempio, un account utente che accede a server mai visitati prima può indicare un attaccante che sta espandendo la propria presenza.

Esfiltrazione dei dati e correlazione DLP

UEBA svolge un ruolo fondamentale nel rilevare l'esfiltrazione dei dati. Può correlare il comportamento degli utenti con i modelli di movimento dei dati per identificare accessi anomali ai dati, trasferimenti di file di grandi dimensioni, caricamenti insoliti o stampa di documenti sensibili al di fuori dei modelli normali. Combinando gli avvisi DLP con il contesto comportamentale, i team di sicurezza possono distinguere tra attività aziendali legittime e furto di dati.

Visibilità delle compromissioni di IoT o server

Il monitoraggio della sicurezza tradizionale tende a trascurare le entità non umane. UEBA, invece, estende la visibilità a server, account di servizio e dispositivi IoT. Identifica anomalie come modelli di comunicazione insoliti, uso anomalo delle risorse, modelli di esecuzione dei servizi e traffico in uscita imprevisto. Questo aiuta a rilevare dispositivi compromessi che altrimenti potrebbero operare inosservati all'interno della rete.

Monitoraggio della privacy per ambienti regolamentati

In settori altamente regolamentati come sanità, finanza e governo, UEBA supporta gli sforzi di conformità monitorando l'accesso ai dati sensibili. Traccia chi ha avuto accesso a informazioni personali identificabili (PII), cartelle cliniche protette e dati finanziari, rilevando accessi non autorizzati o eccessivi che possono indicare violazioni della privacy. In questo modo, UEBA aiuta le aziende a rispettare regolamenti come GDPR, HIPAA e PCI DSS supportando al contempo indagini efficaci sugli incidenti.

Abilitazione strategica di Zero Trust e framework di conformità

UEBA supporta Zero Trust con la convalida continua della fiducia basata sul comportamento anziché su un'autenticazione una tantum. I punteggi di rischio generati da UEBA possono influenzare dinamicamente le decisioni di accesso e fornire l'intelligenza contestuale necessaria per applicare il principio del minimo privilegio. La piattaforma supporta anche framework di conformità come NIST, ISO 27001, PCI DSS e GDPR mantenendo registri dettagliati delle attività, dimostrando i controlli di sicurezza e fornendo prove della dovuta diligenza nella protezione delle informazioni sensibili.

Vantaggi dell'implementazione di UEBA

UEBA trasforma le operazioni di sicurezza dalla gestione reattiva degli avvisi alla caccia proattiva alle minacce e alla mitigazione del rischio. Aiuta le aziende a ottenere miglioramenti misurabili in rilevamento delle minacce, risposta agli incidenti e conformità.

Rileva minacce non individuate dagli strumenti tradizionali

Gli strumenti UEBA eccellono nel rilevare minacce sottili e sofisticate che bypassano gli strumenti di sicurezza tradizionali. Possono identificare minacce interne, uso improprio delle credenziali, avversari che si mimetizzano nell'attività normale della rete, exploit zero-day privi di firme, account legittimi compromessi che operano all'interno di permessi autorizzati e furto di dati. Analizzando i modelli comportamentali anziché gli indicatori noti di compromissione, UEBA chiude le lacune critiche di rilevamento sfruttate dagli attaccanti.

Fornisce una prioritizzazione basata sul rischio

UEBA assegna punteggi di rischio contestuali basati su fattori quali la cronologia del comportamento dell’utente, la sensibilità della risorsa accessibile, i confronti con il gruppo di pari e le attività sospette contemporanee. Questo approccio basato sul rischio consente ai centri operativi di sicurezza (SOC) di concentrarsi sulle minacce ad alta priorità che rappresentano un reale rischio aziendale anziché investigare ogni minima anomalia.

Migliora la velocità di risposta e automatizza i flussi di lavoro di contenimento

Combinando analisi in tempo reale, flussi di lavoro automatizzati e playbook predefiniti per scenari di minaccia comuni, e integrandosi con piattaforme SOAR per una risposta orchestrata, UEBA riduce significativamente i tempi di rilevamento e risposta agli incidenti. Azioni di contenimento automatizzate, come la sospensione dell’account, l’autenticazione avanzata e le restrizioni di accesso, possono ridurre al minimo il tempo di permanenza dell’attaccante e limitare i danni potenziali.

Migliora la preparazione per le verifiche e la rendicontazione della conformità

La conformità regolamentare richiede la dimostrazione di monitoraggio continuo, controlli di accesso e capacità di risposta agli incidenti. UEBA registra dati comportamentali e attività di accesso, mantiene tracce di audit delle attività e dei modelli di accesso degli utenti, fornisce prove dei controlli di sicurezza in funzione, genera report di conformità per framework come HIPAA, PCI DSS, GDPR e SOX, e documenta i processi di indagine per le richieste normative.

Riduce l'esposizione complessiva al rischio e i costi operativi

Rilevando le minacce precocemente e riducendo i falsi positivi, UEBA diminuisce la probabilità e l'impatto degli incidenti di sicurezza, come i costi delle violazioni associati alla perdita di dati, le sanzioni regolamentari e i danni alla reputazione. Allo stesso tempo, l'automazione e una priorità più intelligente riducono lo sforzo manuale per i team di sicurezza, aiutando le organizzazioni a migliorare la sicurezza controllando i costi operativi.

Netwrix Identity Threat Detection and Response

La soluzione Netwrix Identity Threat Detection and Response (ITDR) adotta un approccio completo alla sicurezza dell'identità: prevenendo proattivamente le minacce, rilevando e contenendo gli attacchi in tempo reale e consentendo un rapido recupero. Piuttosto che affidarsi esclusivamente al rilevamento reattivo, Netwrix ITDR valuta automaticamente Active Directory e Microsoft Entra ID per vulnerabilità e configurazioni errate, eliminando i percorsi di attacco prima che possano essere sfruttati. La soluzione incorpora analisi comportamentali che si allineano ai principi UEBA, aggiungendo inoltre un blocco proattivo delle minacce per fermare le minacce basate sull'identità come Kerberoasting, DCShadow, password spraying e attacchi Golden Ticket sul nascere.

Netwrix ITDR potenzia il rilevamento in stile UEBA con quattro capacità chiave:

- Identificazione proattiva del rischio: La soluzione valuta continuamente gli ambienti AD e Entra ID per configurazioni errate, privilegi eccessivi e falle di sicurezza sfruttate dagli aggressori. Identificando le vulnerabilità prima che diventino vettori di attacco, i team di sicurezza possono risolvere i rischi su larga scala anziché reagire agli incidenti dopo il fatto.

- Blocco proattivo delle minacce: Utilizzando tecnologia brevettata, Netwrix ITDR blocca in tempo reale modifiche rischiose e attività privilegiate non autorizzate. Ciò include la prevenzione delle modifiche ai gruppi Tier 0 come Domain Admins, il blocco dei tentativi di DCSync e l'intercettazione delle tecniche di furto delle credenziali prima che gli attaccanti possano stabilire la persistenza.

- Rilevamento e risposta in tempo reale: La soluzione applica analisi comportamentale e principi UEBA per rilevare anomalie sia negli utenti umani sia nelle identità non umane come gli account di servizio. Quando si verifica un'attività sospetta, sia essa movimento laterale, abuso di privilegi o segni di credenziali compromesse, Identity Threat Detection & Response genera avvisi contestuali e può attivare azioni automatiche di contenimento come la disabilitazione degli account o l'applicazione di autenticazione avanzata.

- Capacità di recupero rapido: Quando si verificano attacchi, Netwrix ITDR consente un rapido ripristino di AD e Entra ID annullando modifiche indesiderate o eseguendo un recupero completo della foresta. Ciò riduce al minimo i tempi di inattività e l'impatto aziendale di ransomware o incidenti distruttivi, garantendo che le organizzazioni possano riprendere rapidamente le operazioni.

Vantaggi chiave

- Protezione unificata dell'identità: Netwrix ITDR protegge sia AD che Entra ID da un'unica piattaforma, eliminando la proliferazione di strumenti e fornendo completa visibilità negli ambienti di identità ibridi.

- Tempo più rapido per ottenere valore: Con logica di rilevamento predefinita per minacce comuni all'identità, capacità di rimedio di massa e un'implementazione semplice rispetto alle piattaforme di analisi tradizionali, le organizzazioni possono ottenere rapidamente approfondimenti allineati a UEBA senza personalizzazioni estese.

Sfide e considerazioni

Implementare UEBA richiede una pianificazione attenta e aspettative realistiche. Comprendendo le sfide, le organizzazioni possono evitare errori comuni.

Falsi positivi e messa a punto

UEBA si basa su funzionamento su baseline comportamentali, quindi richiede un periodo iniziale di apprendimento per distinguere accuratamente tra attività normale e anomala. Durante la fase iniziale di implementazione, le organizzazioni possono sperimentare tassi più elevati di falsi positivi e volumi di avvisi mentre il sistema calibra il comportamento normale per ogni utente ed entità. I team di sicurezza devono investire tempo nella regolazione delle soglie di rilevamento, nel perfezionamento dei parametri di punteggio del rischio e nel fornire feedback sugli avvisi per migliorare la precisione del rilevamento nel tempo.

Privacy e conformità

Poiché UEBA analizza il comportamento degli utenti e i modelli di accesso, le organizzazioni devono garantire che la raccolta e l'elaborazione dei dati siano conformi alle normative sulla privacy come il GDPR e alle politiche interne di uso accettabile. Ciò include l'implementazione di politiche appropriate di conservazione dei dati, la restrizione dell'accesso alle analisi comportamentali, l'anonimizzazione dei dati ove possibile e il mantenimento della trasparenza sulle attività di monitoraggio.

Complessità di distribuzione

La complessità del deployment di UEBA dipende dalla maturità dei dati di un’organizzazione e dall’infrastruttura di sicurezza esistente. Integrare più fonti di dati, come piattaforme di identity, endpoint, servizi cloud e reti, richiede uno sforzo iniziale. Le organizzazioni con sistemi di logging frammentati e formati di dati incoerenti affrontano sfide di deployment più impegnative rispetto a quelle con ambienti di logging e monitoraggio ben integrati.

Gli sforzi di integrazione devono considerare la connessione di diverse fonti di dati, la normalizzazione dei formati di log tra i sistemi, garantire una larghezza di banda di rete sufficiente per l'ingestione dei dati e, potenzialmente, l'aggiornamento dell'infrastruttura per gestire maggiori richieste di elaborazione. Una pianificazione attenta e implementazioni a fasi aiutano a gestire questa complessità.

Copertura e qualità dei dati

UEBA è efficace solo quanto i dati che analizza. Dati di log incompleti, incoerenti o di scarsa qualità possono generare baseline inaccurate, limitare la precisione del rilevamento, ridurre l’intuizione contestuale e attivare avvisi inaffidabili. Per risultati affidabili, le organizzazioni dovrebbero garantire una copertura dati completa e di alta qualità dai sistemi di identity, endpoint, infrastruttura di rete, servizi cloud e applicazioni SaaS, e sistemi aziendali critici.

UEBA nello stack di sicurezza

UEBA migliora lo stack di sicurezza e la postura di sicurezza complessiva di un’azienda aggiungendo intelligenza comportamentale e contesto di identità che altre soluzioni non hanno. Mentre gli strumenti tradizionali si concentrano su firme, regole o modelli di rete, UEBA analizza come utenti ed entità si comportano effettivamente nel tempo.

UEBA, SIEM, EDR, XDR: un confronto rapido

La seguente tabella presenta un confronto tra UEBA, SIEM, EDR e XDR.

Capability | UEBA | SIEM | EDR | XDR |

|---|---|---|---|---|

|

Primary focus |

User and entity behavior |

Logs and events |

Endpoint activity |

Cross-domain threat detection |

|

What it analyzes |

Behavioral patterns across users, service accounts, and systems |

Security events and logs from multiple sources |

Processes, files, and activity on endpoints |

Endpoints, network, identities, cloud workloads, email |

|

Detection approach |

ML-driven baselines, anomaly detection, risk scoring |

Rule-based correlation and known indicators |

Signature and behavior-based endpoint detection |

Correlated analytics across multiple security layers |

|

Strengths |

Insider threat detection, account compromise, lateral movement |

Centralized visibility and compliance reporting |

Malware detection and endpoint response |

Unified detection and response with broad context |

|

Limitations alone |

Requires quality data and integrations |

Limited behavioral context, high alert noise |

Narrow endpoint scope |

Depends on quality of integrated signals, can be complex to deploy |

|

How it complements others |

Adds behavioral and identity context |

Acts as a data backbone for UEBA and XDR |

Supplies endpoint telemetry to UEBA and XDR |

Combines UEBA, SIEM, EDR, and NTA insights |

Roadmap di implementazione

Per implementare UEBA, le organizzazioni devono seguire un approccio graduale e guidato dai casi d'uso che costruisca una solida base per l'analisi comportamentale a lungo termine.

1. Definire l'ambito e dare priorità ai casi d'uso chiave

Inizia definendo prima i problemi di sicurezza che UEBA dovrebbe affrontare. I casi d'uso comuni ad alto valore includono minacce interne, account compromessi ed esfiltrazione di dati. Concentrandoti prima su un piccolo numero di scenari chiaramente definiti, puoi convalidare l'efficacia, regolare le rilevazioni e dimostrare successi precoci. Le organizzazioni dovrebbero coinvolgere le operazioni di sicurezza, la conformità e le unità aziendali per garantire che i casi d'uso selezionati siano allineati ai potenziali rischi di sicurezza e alle priorità aziendali.

2. Garantire la prontezza dei dati nei sistemi critici

L'efficacia di UEBA dipende da dati di alta qualità provenienti da tutto l'ambiente. Prima della distribuzione, le organizzazioni dovrebbero verificare che i log e i dati di attività siano disponibili e affidabili in tutti i sistemi di identità e piattaforme IAM, endpoint, email, traffico di rete, servizi cloud inclusi le applicazioni SaaS e i repository di dati sensibili. I log devono contenere dettagli sufficienti per l'analisi comportamentale, inclusi timestamp, identità utente, informazioni di origine e destinazione e tipi di azione.

3. Configurare le baseline e l’analisi tra pari durante la fase di apprendimento

Durante la distribuzione iniziale, UEBA richiede un periodo di apprendimento per stabilire le baseline comportamentali per utenti ed entità. Questo spesso copre da due a quattro settimane di dati di attività normale, anche se ambienti complessi potrebbero richiedere periodi più lunghi. Durante questa fase, configura gruppi di pari, come utenti con ruoli o livelli di accesso simili, per aggiungere contesto e migliorare il rilevamento delle anomalie. I team di sicurezza dovrebbero monitorare attentamente questa fase e perfezionare le impostazioni man mano che emergono i modelli.

4. Integra con SIEM, EDR, IAM e DLP

Le organizzazioni dovrebbero integrare i sistemi UEBA con i loro controlli di sicurezza esistenti per ottenere il massimo valore. Collega UEBA con:

- SIEM per acquisire avvisi e arricchirli con il contesto comportamentale.

- Piattaforme EDR per correlare le minacce degli endpoint con il comportamento degli utenti.

- Sistemi IAM per decisioni di controllo accessi in tempo reale.

- Soluzioni DLP per migliorare la protezione dei dati con approfondimenti comportamentali.

Queste integrazioni aiutano a correlare il comportamento con gli eventi in tutta la stack di sicurezza, fornendo una visibilità end-to-end.

5. Definire il routing degli avvisi e i flussi di lavoro per le indagini

Flussi di lavoro chiari assicurano che gli avvisi UEBA siano azionabili e non di disturbo. Le organizzazioni dovrebbero:

- Definisci i flussi di lavoro su come vengono instradati gli avvisi, chi li indaga e quali azioni di risposta sono appropriate in base ai livelli di rischio.

- Stabilire procedure di escalation per rilevamenti ad alto rischio.

- Crea playbook di indagine che guidano gli analisti attraverso scenari comuni.

- Implementa azioni di risposta automatizzate per scenari chiari come viaggi impossibili o compromissione evidente delle credenziali per ridurre i tempi di risposta.

6. Misurare il successo

Misura i programmi UEBA utilizzando metriche come il tempo medio per rilevare le minacce, i tassi di falsi positivi, la percentuale di avvisi che portano a incidenti confermati, la copertura dei sistemi critici e delle fonti di dati, e la riduzione delle compromissioni degli account e delle violazioni dei dati. Usa le informazioni delle revisioni per perfezionare le regole di rilevamento, regolare la valutazione del rischio e ampliare le fonti di dati. Il miglioramento continuo mantiene UEBA allineato con le minacce in evoluzione e le operazioni aziendali.

Lista di controllo per l'acquirente: selezione di una soluzione UEBA

Per scegliere la soluzione UEBA giusta tra le molte soluzioni UEBA disponibili, le organizzazioni dovrebbero valutare se supporta le loro esigenze di sicurezza e infrastruttura. Usa questa checklist per valutare i fornitori e ottenere un valore duraturo dal tuo investimento.

Analisi comportamentale scalabile su utenti, dispositivi e carichi di lavoro cloud

☐ Supporta l'analisi degli account utente, degli account di servizio e delle identità privilegiate

☐ Monitora endpoint, server, dispositivi IoT e infrastruttura di rete

☐ Copre ambienti multi-cloud inclusi AWS, Microsoft Entra e Google Cloud

☐ Gestisce il volume di dati attuale con margine di crescita

☐ Mantiene le prestazioni man mano che l'ambiente diventa complesso

Baseline dinamiche e raggruppamento per pari

☐ Stabilisce automaticamente le linee di base comportamentali per ogni utente e entità

☐ Si adatta continuamente alle baseline man mano che i comportamenti evolvono

☐ Crea gruppi di pari basati su ruoli, dipartimenti e modelli di accesso

☐ Consente il rilevamento contestuale di comportamenti anomali utilizzando confronti tra pari

☐ Consente la regolazione manuale dei gruppi di pari

Valutazione e prioritizzazione del rischio trasparenti

☐ Fornisce punteggi di rischio spiegabili e azionabili per le anomalie rilevate

☐ Mostra quali fattori hanno contribuito a ciascun calcolo del rischio e quale comportamento ha contribuito

☐ Consente la personalizzazione dei parametri di valutazione del rischio

☐ Prioritizza gli avvisi in base all'impatto aziendale e alla gravità della minaccia

☐ Riduce l'affaticamento da avvisi tramite una riduzione intelligente del rumore

Integrazione con la stack di sicurezza esistente

☐ Offre connettori predefiniti per la tua piattaforma SIEM (Splunk, QRadar, Sentinel, ecc.)

☐ Si integra con EDR, sistemi di identità, cloud IAM e soluzioni DLP

☐ Supporta API standard per integrazioni personalizzate

☐ Fornisce documentazione chiara e guide all'integrazione

Capacità di automazione per le azioni di risposta

☐ Attiva azioni automatiche di contenimento per anomalie ad alto rischio

☐ Supporta il blocco dell’account, la terminazione della sessione, le restrizioni di accesso e l’autenticazione step-up

☐ Consente la personalizzazione delle procedure di risposta automatizzata

Salvaguardie per la privacy e la conformità

☐ Include funzionalità di minimizzazione, anonimizzazione e pseudonimizzazione dei dati

☐ Supporta controlli di accesso basati sui ruoli per i dati comportamentali

☐ Fornisce politiche configurabili di conservazione dei dati

☐ Conforme a GDPR, CCPA e alle normative di settore pertinenti

☐ Genera tracce di audit e report di conformità

☐ Documenta le pratiche di gestione dei dati in modo trasparente

Tempo per il valore e supporto alla messa a punto

☐ Offre un'implementazione semplice con modifiche minime all'infrastruttura

☐ Include modelli di rilevamento preconfigurati per minacce comuni

☐ Fornisce un periodo di apprendimento di base ragionevole (tipicamente 2-4 settimane)

☐ Fornisce risultati rapidi con casi d'uso ad alta priorità

☐ Include servizi professionali e supporto per la messa a punto iniziale

Innovazione del fornitore e trasparenza della roadmap

☐ Dimostra impegno nello sviluppo e nel miglioramento del prodotto

☐ Condivide la roadmap del prodotto e le funzionalità in arrivo

☐ Mantiene una comunità attiva di utenti e una knowledge base

☐ Fornisce supporto clienti affidabile e risorse tecniche

Scenari del mondo reale

L'analisi comportamentale UEBA dimostra il suo valore rilevando minacce che altrimenti sfuggirebbero ai controlli di sicurezza tradizionali. Questi esempi pratici mostrano come l'analisi comportamentale identifichi precocemente attività sospette, trasformando dati grezzi in informazioni utili.

Trasferimenti di dati insoliti fuori orario

Un utente che normalmente accede a un insieme limitato di file durante l'orario lavorativo inizia improvvisamente a scaricare grandi volumi di dati sensibili a tarda notte. Sebbene non venga tecnicamente violata alcuna politica di sicurezza, il comportamento devia dalla baseline stabilita dell’utente. Soluzioni come Netwrix ITDR rilevano queste minacce interne in tempo reale correlando tempi di accesso insoliti con volumi anomali di dati e sensibilità delle risorse, avvisando i team di sicurezza di attività rischiose.

Primo accesso da un paese estero fuori dal gruppo di pari

Si verifica un accesso riuscito da un paese estero, una posizione da cui né l’utente né il suo gruppo di pari avevano mai effettuato accessi prima. Avviene durante l’orario lavorativo normale dell’utente in ufficio, creando uno scenario di viaggio impossibile. Sebbene le credenziali siano valide, UEBA riconosce questo come un potenziale compromesso dell’account basato sul comportamento storico, anomalie di posizione e analisi del gruppo di pari. Netwrix ITDR rileva questa deviazione e può attivare risposte automatiche (come autenticazione avanzata e blocco temporaneo dell’account) tramite integrazione con controlli di identità e sicurezza.

Aumento delle richieste di accesso a repository sensibili

Un utente inizia improvvisamente ad accedere a repository sensibili non correlati al suo ruolo, causando un picco nell’attività di accesso. Sebbene le singole richieste possano sembrare legittime isolate, UEBA correla questo comportamento attraverso sistemi di identità e dati, confrontandolo con la baseline dell’utente e il comportamento del gruppo di pari, identificando un potenziale tentativo di esfiltrazione di dati. Netwrix ITDR supporta questo caso d’uso correlando l’attività di identità con l’accesso a risorse sensibili, evidenziando modelli di accesso anomali e uso improprio dei privilegi che indicano un rischio di esfiltrazione dei dati. La rilevazione precoce consente ai team di limitare l’accesso e valutare se si è verificata un’esposizione dei dati.

Molti tentativi di accesso falliti seguiti da escalation di privilegi

Un account di servizio mostra ripetuti tentativi di autenticazione falliti su più sistemi, seguiti da un accesso riuscito e un’imprevista escalation di privilegi. UEBA correla questi eventi attraverso i sistemi di identità e segnala il comportamento come attività di forza bruta o tentativi di movimento laterale. Il sistema di punteggio del rischio dà priorità a questa catena di eventi ad alta gravità, consentendo ai team di sicurezza di contenerla rapidamente. Netwrix ITDR fornisce approfondimenti contestuali sulla timeline e sugli account interessati, migliorando la risposta.

Migliori pratiche

Le migliori pratiche come una configurazione attenta, la collaborazione interfunzionale e il miglioramento continuo sono essenziali per un'efficace implementazione del software UEBA.

Monitora sia gli utenti privilegiati che quelli non privilegiati

Sebbene gli amministratori e gli account privilegiati rappresentino il rischio più elevato, gli aggressori spesso prendono di mira o abusano di account non privilegiati come punti di ingresso. UEBA dovrebbe monitorare il comportamento di tutti i tipi di utenti, account di servizio e processi automatizzati per una visibilità completa.

Allineare la gravità dell'allerta con l'impatto aziendale

Non tutte le anomalie comportano lo stesso livello di rischio. Ad esempio, un accesso insolito a un ambiente di test richiede un'urgenza diversa rispetto a un accesso anomalo ai registri finanziari. Configura UEBA per mappare la gravità degli avvisi all'impatto aziendale, alla sensibilità dei dati e al contesto dell'utente. Questo aiuta i team di sicurezza a concentrarsi sugli incidenti più importanti.

Promuovere la collaborazione tra team

L'analisi comportamentale è più efficace quando i risultati tecnici sono arricchiti dal contesto organizzativo. I team di sicurezza hanno bisogno del contesto IT riguardo ai cambiamenti di sistema pianificati, alle finestre di manutenzione e alle attività amministrative legittime che potrebbero generare allarmi. Le risorse umane forniscono informazioni sugli eventi del ciclo di vita dei dipendenti, come cambi di ruolo, trasferimenti di reparto e cessazioni, che spiegano i cambiamenti comportamentali. La collaborazione tra sicurezza, IT e risorse umane consente una migliore interpretazione del comportamento degli utenti, riducendo i falsi positivi e supportando le indagini.

Usa UEBA come controllo complementare

UEBA aggiunge intelligenza comportamentale al tuo ecosistema di sicurezza. Quando integrato con soluzioni SIEM, EDR e IAM, UEBA fornisce contesto comportamentale e di identità che migliora la precisione del rilevamento e la risposta in tutto lo stack di sicurezza.

Rivedere e perfezionare continuamente i modelli

Il comportamento degli utenti evolve nel tempo a causa di cambiamenti di ruolo, nuove applicazioni e variazioni nei modelli di lavoro. Documenta le modifiche ai processi aziendali, alla struttura organizzativa e alle piattaforme tecnologiche che potrebbero influenzare i modelli comportamentali e adatta di conseguenza le configurazioni UEBA. Rivedi regolarmente le baseline, i gruppi di pari e i modelli di valutazione del rischio per mantenere l’accuratezza.

Prevenire proattivamente le minacce, rilevare e contenere gli attacchi più rapidamente e recuperare velocemente per mantenere la resilienza della tua azienda con Netwrix ITDR. Richiedi una demo.

Domande frequenti

Condividi su

Scopri di più

Informazioni sull'autore

Tyler Reese

Vicepresidente della Gestione Prodotti, CISSP

Con più di due decenni nel settore della sicurezza del software, Tyler Reese conosce intimamente le sfide di identità e sicurezza in rapida evoluzione che le aziende affrontano oggi. Attualmente, ricopre il ruolo di direttore del prodotto per il portfolio di Netwrix Identity and Access Management, dove le sue responsabilità includono la valutazione delle tendenze di mercato, la definizione della direzione per la linea di prodotti IAM e, in ultima analisi, la soddisfazione delle esigenze degli utenti finali. La sua esperienza professionale spazia dalla consulenza IAM per le aziende Fortune 500 al lavoro come architetto aziendale di una grande compagnia diretta al consumatore. Attualmente detiene la certificazione CISSP.

Scopri di più su questo argomento

Esempio di Analisi del Rischio: Come Valutare i Rischi

Il Triangolo CIA e la sua applicazione nel mondo reale

Creare utenti AD in massa e inviare le loro credenziali tramite PowerShell

Come aggiungere e rimuovere gruppi AD e oggetti nei gruppi con PowerShell

Attributi di Active Directory: Ultimo accesso