Come rilevare accessi al di fuori delle località affidabili in Microsoft Entra ID

Netwrix Auditor for Microsoft EntraID

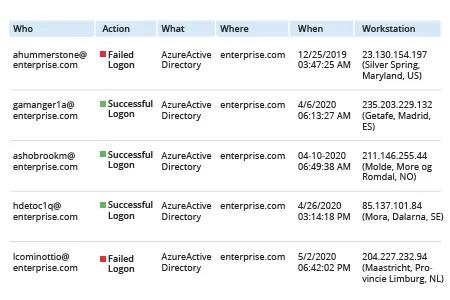

1. Avvia Netwrix Auditor → Vai su "Cerca" → Specifica i seguenti criteri:

- Filtro – "Origine dati"

Operatore – "Uguale"

Valore – "Azure AD" - Filtro – "Tipo di oggetto"

Operatore – "Uguale"

Valore – "Accesso" - Filtro – "Workstation"

Operatore – "Non contiene"

Valore – Un indirizzo IP o una località da escludere

È possibile escludere diversi indirizzi IP o località aggiungendo ulteriori filtri “Workstation”.

2. Fai clic su “Cerca”:

Per salvare questo rapporto per un utilizzo futuro, clicca su “Strumenti” -> Clicca su “Salva come rapporto” -> Specifica un nome per il tuo rapporto -> Clicca su “Salva”.

Scopri di più su Netwrix Auditor for Microsoft Entra ID

Soluzione nativa

- Apri portal.azure.com -> Clicca su “Azure Active Directory”.

- Nella sezione Monitoraggio, clicca su “Sign-ins”.

- Clicca su Scarica -> CSV.

- Importa il file risultante in Microsoft Excel:

- In Excel, fai clic su File -> Apri -> Scegli il file che hai appena scaricato.

- Nella procedura guidata di importazione del testo, scegliere Tipo di dati = “Delimitato” e selezionare la casella “I miei dati hanno intestazioni” -> Fare clic su Avanti.

- Nella sezione Delimitatori, seleziona “Virgola” -> Fai clic su Avanti.

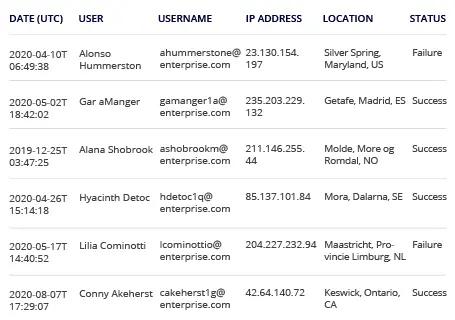

- Scorri l'anteprima dei campi e scegli “Non importare colonna (salta)”, lasciando solo le seguenti colonne: Data (UTC), Utente, Nome utente, Indirizzo IP, Località, Stato. (Per maggiori dettagli sul login, puoi anche lasciare selezionati i campi “Applicazione”, “Risorsa”, “Requisito di autenticazione”, “Browser”, “Sistema Operativo”.) -> Clicca su “Fine”.

- Filtra per località affidabili (o indirizzi IP) utilizzando la colonna “Località” (o “Indirizzo IP”).

- Rivedi i risultati:

Individua più facilmente gli accessi sospetti al tuo ID Microsoft Entra

Molte organizzazioni operano con una forza lavoro remota ampliata da diversi mesi ormai. Sebbene la maggior parte delle sfide legate all'attivazione dei lavoratori a distanza siano state affrontate, permangono ancora gravi problemi di sicurezza. In particolare, non possiamo più fare affidamento sulle tradizionali regole del firewall per controllare l'accesso, specialmente man mano che le minacce diventano più sofisticate.

Le politiche di accesso condizionale di Microsoft Entra ID consentono di controllare l'accesso degli utenti alle risorse e persino di implementare MFA in base alla posizione di accesso. Tuttavia, con così tanti lavoratori remoti e applicazioni cloud, la superficie di attacco è notevolmente più ampia e, pertanto, è fondamentale tenere traccia degli eventi di accesso ad Azure.

I log di audit degli ID Microsoft Entra registrano tutti gli eventi di accesso, ma non è possibile filtrare efficacemente le voci per escludere le posizioni note (sicure), lasciandovi con un volume impossibile di informazioni da elaborare manualmente.

Netwrix Auditor for Microsoft Entra ID facilita il controllo degli accessi per sicurezza e conformità fornendo report di sicurezza su tentativi di accesso riusciti e falliti al tuo Microsoft Entra ID e alle applicazioni cloud. La comoda funzione di ricerca ti permette di filtrare i record non necessari e trovare rapidamente le informazioni che stai cercando. Puoi anche salvare la tua ricerca come un report personalizzato a cui puoi iscrivere gli stakeholder, e impostare un allarme per assicurarti di essere immediatamente a conoscenza di qualsiasi tentativo di accesso sospetto.

Condividi su