Teams-Ausbreitung: Verwaltung der Proliferation von Microsoft Teams

Feb 12, 2026

Teams-Sprawl tritt auf, wenn die Erstellung von Microsoft Teams die Governance übersteigt, was zu unverwalteten Arbeitsbereichen, unklarer Eigentümerschaft und unkontrollierter Datenexposition führt. Da jedes Team eine Microsoft 365-Gruppe und verbundene Dienste generiert, erhöht Sprawl das Zugriffsrisiko, kompliziert die Compliance und steigert die Betriebskosten. Um dies zu verhindern, sind Lebenszykluskontrollen, Durchsetzung der Eigentümerschaft und Sichtbarkeit über Teams, SharePoint und Identität erforderlich.

Die Ausbreitung von Teams ist eines der am meisten übersehenen Sicherheitsrisiken in Microsoft 365-Umgebungen. Wenn alle Ihre Mitarbeiter Teams auf Anfrage erstellen können, ohne Genehmigung, Namenskonventionen oder Ablaufrichtlinien, resultiert dies in Hunderten von unregierten Arbeitsbereichen ohne klare Eigentümerschaft, inkonsistenten Namen und verstreuten Daten.

Diese Governance-Lücke schafft messbares Risiko. Der Netwrix 2025 Cybersecurity Trends Report hat ergeben, dass Fehler oder Nachlässigkeit von Geschäftsanwendern seit drei aufeinander folgenden Jahren zu den drei größten Sicherheitsherausforderungen gehören.

Die Ausbreitung von Teams ist ein klassisches Beispiel dafür, wie dieses Risiko sich manifestiert: gut gemeinte Kollaborationsentscheidungen, die ohne Leitplanken Sicherheits- und Compliance-Risiken in der gesamten Organisation schaffen.

Was ist die Ausbreitung von Microsoft Teams und warum passiert das?

Die Ausbreitung von Microsoft Teams ist die unkontrollierte Vermehrung von Teams, Kanälen und Inhalten in Ihrer Microsoft 365-Umgebung. Es geht über zu viele Teams hinaus. Es passiert, wenn die Rate der Teamerstellung die Fähigkeit einer Organisation übersteigt, die Eigentümerschaft zu verfolgen, Zugriffssteuerungen durchzusetzen und die Daten in jedem Arbeitsbereich zu inventarisieren.

Das Problem verschärft sich schnell, da Teams nicht isoliert existiert. Jedes Team erstellt eine zugrunde liegende Microsoft 365-Gruppe, eine SharePoint-Website, ein gemeinsames Postfach und ein OneNote-Notizbuch. Diese Proliferation schafft echte Sicherheits- und Compliance-Risiken, nicht nur digitales Durcheinander.

Warum passiert das? Microsoft 365 ermöglicht standardmäßig die Erstellung von Teams, und die Plattform wird ohne Genehmigungsworkflow, ohne Benennungsanforderungen und ohne Ablaufrichtlinien ausgeliefert. Von dort aus treiben vier Faktoren die Ausbreitung tiefer in die Umgebung voran:

- Permissive Standards schaffen die Grundlage: Die Erstellung von Microsoft 365-Gruppen ist für alle Benutzer sofort aktiviert. Es gibt keinen nativen Genehmigungsmechanismus, keine Durchsetzung von Benennungsrichtlinien und kein automatisches Lebenszyklusmanagement, es sei denn, Sie konfigurieren es selbst.

- Die Pandemie hat alles beschleunigt: Als die Organisationen 2020 hastig den Remote-Arbeitsplatz ermöglichten, priorisierten die IT-Teams, Teams zum Laufen zu bringen, anstatt es zu verwalten. Diese Erblast aus 2020-2021 bleibt oft unbeachtet.

- Technische Fachkenntnisse schaffen Barrieren: Das Teams Admin Center kann die Erstellung von Teams nicht einschränken. Diese Governance-Kontrolle liegt in Microsoft Entra ID PowerShell und im Entra Admin Center. Organisationen, denen die PowerShell-Expertise fehlt, können Drittanbieter-Governance-Plattformen nutzen, die vorlagenbasierte Automatisierung bieten, ohne dass Skriptkenntnisse erforderlich sind.

- Unzureichende Sichtbarkeit verschärft das Problem:Native Nutzungsberichte zeigen nur begrenzte Aktivitätsdaten für die letzten 28 Tage. Es gibt kein natives Reporting für inaktive oder aufgegebene Teams. Sie können nicht reparieren, was Sie nicht sehen können, und die nativen Werkzeuge von Microsoft lassen erhebliche Sichtbarkeitslücken.

Diese Ursachen schaffen nicht nur operationale Kopfschmerzen. Sie schaffen konkrete Sicherheits-, Compliance- und finanzielle Risiken, die sich verschlimmern, je länger die Ausbreitung unbeachtet bleibt.

Anzeichen dafür, dass Ihre Organisation ein Teams-Sprawl-Problem hat

Wenn eine der folgenden Aussagen Ihnen bekannt vorkommt, hat sich die Ausbreitung wahrscheinlich bereits festgesetzt:

- Teams ohne aktive Eigentümer: Teams ohne Eigentümer oder Teams mit fünf oder mehr Eigentümern haben die Verantwortung so weit verwässert, dass niemand tatsächlich für das verantwortlich ist, was sich in ihnen befindet.

- Seit über 90 Tagen keine Aktivität: Inaktive Teams ohne Archivierungsstrategie für abgeschlossene Projekte weisen auf fehlende Lebenszyklusrichtlinien hin. Jedes inaktive Team hat weiterhin Berechtigungen und Daten.

- Unkontrollierter Gästezugang:Ein Teams-Update vom November 2025 (MC1182004) ermöglichte es den Benutzern, standardmäßig Chats mit jeder E-Mail-Adresse zu starten. Wenn Sie die Richtlinien für den Gästezugang in letzter Zeit nicht überprüft haben, haben externe Benutzer möglicherweise mehr Zugriff, als Ihnen bewusst ist.

- Doppelte und inkonsistente Benennungen: Mehrere Teams mit ähnlichen Namen, generischen Bezeichnungen wie "Projekt" oder "Test" und Teams, denen der Kontext in ihren Beschreibungen fehlt, deuten auf fehlende Benennungsstandards hin.

- Keine Ablaufrichtlinien konfiguriert: Wenn Teams unabhängig von der Nutzung unbegrenzt bestehen bleiben, bleibt jedes abgeschlossene Projektteam aktiv und zugänglich, was Ihre Angriffsfläche vergrößert und Compliance-Prüfungen kompliziert.

- Unbeschränkte Teamerstellung: Wenn Sie keine Erstellungseinschränkungen über Microsoft Entra ID konfiguriert haben, kann jeder Benutzer neue Teams ohne Aufsicht erstellen. Dies ist die Standardeinstellung Microsoft 365 Konfiguration, und die meisten Organisationen ändern dies nie.

Die geschäftlichen und sicherheitstechnischen Risiken der Teams-Ausbreitung

Ungesteuerte Teamumgebungen schaffen Risiken in Bezug auf Sicherheitsanfälligkeit, Compliance-Fehler und Betriebskosten. Jedes einzelne verstärkt die anderen, und zusammen sprechen sie dafür, die Ausbreitung als Sicherheitsproblem und nicht als IT-Hausmeisteraufgabe zu behandeln.

1. Sicherheitsaussetzung

Das unmittelbarste Risiko ist unbefugter Zugriff. Wenn Teams ohne Aufsicht proliferieren, bricht das Mitgliedermanagement zusammen. Ehemalige Mitarbeiter behalten den Zugriff, Gastbenutzer verweilen unbegrenzt, und Berechtigungszuweisungen häufen sich ohne entsprechende Entfernung. Das Ergebnis ist Zugriffskontrolle Privilegienansammlung, die mit jedem nicht verwalteten Team schlimmer wird.

Dieses Zugangsproblem führt zu einem Sichtbarkeitsproblem von Daten. PHI, PII, Kontrollierte Unklassifizierte Informationen (CUI) und Finanzunterlagen verteilen sich über unkontrollierte Teams, was ein zentrales Inventar unmöglich macht.

Native Microsoft-Tools können Ihnen zeigen, was in einem bestimmten Team steckt, aber sie bieten nicht die Audit-Protokolle die erforderlich sind, um sensible Daten in Hunderten von proliferierten Teams und deren zugehörigen SharePoint-Seiten zu lokalisieren.

In der Zwischenzeit schafft die unregulierte Erstellung von Teams effektiv Schatten-IT innerhalb einer Plattform, die verwaltet werden soll. Die Mitarbeiter handeln nicht böswillig, aber wenn jeder ein Arbeitsbereich erstellen und Daten ohne IT-Überwachung speichern kann, umgehen sie die Kontrollen, die genau für dieses Risiko eingerichtet wurden.

2. Nichteinhaltungen

Die Ausweitung von Teams schafft eine Exposition gegenüber mehreren regulatorischen Rahmenbedingungen:

- HIPAA: Wenn PHI in unüberwachten Teams landet, verlieren Organisationen die Fähigkeit, den Zugriff auf geschützte Gesundheitsinformationen mit minimalen Rechten durchzusetzen. Tritt ein Verstoß auf, geht die 60-tägige Benachrichtigungspflicht davon aus, dass Sie identifizieren können, wo die PHI gespeichert ist, und in Hunderten von nicht verwalteten Teams können Sie das nicht.

- SOC 2:Die Prüfer erwarten Beweise dafür, dass die Zugangskontrollen konsistent in Ihrer Umgebung angewendet werden. Die Ausbreitung von Teams schafft genau die Art von Inkonsistenz, nach der sie suchen: Arbeitsbereiche mit nicht verwalteter Mitgliedschaft, ohne Verantwortlichkeit für das Eigentum und ohne Prüfpfad, der zeigt, wer auf was zugegriffen hat.

- CMMC 2.0: Für Verteidigungsauftragnehmer untergräbt die Ausbreitung die Zugangskontrollpraktiken, die von den Prüfern bewertet werden. Wenn Ihre Teams-Umgebung keinen kontrollierten Zugang zu kontrollierten nicht klassifizierten Informationen nachweisen kann, kann diese Lücke Ihre Vertragsberechtigung kosten.

- GDPR: Proliferierte Teams behalten persönliche Daten über die Notwendigkeit hinaus, was die Erfüllung des "Rechts auf Vergessenwerden" praktisch unmöglich macht, wenn Sie nicht alle Instanzen der Daten einer Person finden können.

eDiscovery verstärkt diese Compliance-Risiken. Microsoft Teams unterstützt eDiscovery über Microsoft Purview, aber die Ausbreitung macht es betrieblich unpraktisch.

Die Suche nach Inhalten wird exponentiell schwierig in Hunderten von unverwalteten Teams, die Identifizierung von Arbeitsbereichen für die rechtliche Aufbewahrung wird nahezu unmöglich, und die Überwachung der Kommunikationskonformität kann nicht skalieren.

3. Operative und finanzielle Kosten

Sicherheits- und Compliance-Risiken erhalten die meiste Aufmerksamkeit, aber die Ausbreitung verursacht auch eine ständige Belastung der IT-Ressourcen. Jedes unregierte Team ist ein Arbeitsplatz, den irgendwann jemand triagieren muss:

- Eigentum bestimmen

- Bewertung, ob es sensible Daten enthält

- Entscheiden, ob es archiviert oder gelöscht werden soll

Diese Triage erfolgt in den meisten Organisationen nicht proaktiv, sodass sie sich bis zu einer Compliance-Prüfung oder einem Sicherheitsvorfall anhäuft, wodurch die Bereinigung zu einem Notfall wird, anstatt ein routinemäßiger Prozess zu sein.

Die Speicherkosten summieren sich im Hintergrund. Jedes Team generiert eine zugehörige SharePoint-Website, und inaktive Teams behalten Dateien, Chatverläufe und freigegebene Dokumente unbegrenzt, es sei denn, es sind Ablauf- oder Aufbewahrungsrichtlinien vorhanden.

Organisationen mit Hunderten von verwaisten Teams zahlen für Speicherplatz, der keinen geschäftlichen Zweck erfüllt und eine Haftung schafft, die sie nicht berücksichtigt haben.

Dann gibt es die Entdeckungskosten. Wenn rechtliche oder Compliance-Teams in einer nicht regulierten Umgebung während eines Rechtsstreits oder einer behördlichen Untersuchung suchen müssen, steigen die eDiscovery-Verarbeitungskosten mit der Anzahl der beteiligten Arbeitsbereiche.

Was eine gezielte Suche sein sollte, wird zu einer breiten Durchsuchung von Hunderten von Teams mit inkonsistenten Bezeichnungen, unklarer Eigentümerschaft und keiner Datenklassifizierung. Diese Ineffizienz schlägt sich direkt in abrechenbaren Stunden, verzögerten Zeitplänen und erhöhter Exposition während des Entdeckungsprozesses nieder.

Wie man eine neue Teams-Ausbreitung verhindert

Die Governance-Kontrollen für die Erstellung, Benennung und Ablauf von Teams befinden sich auf der Ebene von Microsoft Entra ID, nicht im Teams Admin Center. Die Prävention richtig zu gestalten bedeutet, vier Dinge auf Verzeichnisebene zu konfigurieren.

Erschaffung von Teams einschränken

Verwenden Sie Microsoft Entra ID PowerShell oder das Entra-Administrationscenter, um eine dedizierte Sicherheitsgruppe zu erstellen, die alle Benutzer enthält, die berechtigt sind, Teams zu erstellen. Konfigurieren Sie dann die Einstellungen auf Verzeichnisebene, um die Erstellung auf diese Gruppe zu beschränken. Das AzureADPreview-Modul hat am 30. März 2025 das Ende des Supports erreicht, daher empfiehlt Microsoft jetzt das Microsoft Graph PowerShell SDK für langfristigen Support.

Vermeiden Sie pauschale Einschränkungen, die IT-Engpässe schaffen. Das Ziel ist es, die Erstellung über Benutzer zu kanalisieren, die Ihre Namenskonventionen und Anforderungen an die Datenklassifizierung verstehen, und nicht die Selbstbedienungszusammenarbeit vollständig zu eliminieren.

Implementierung von Benennungsrichtlinien

Konfigurieren Sie die Benennungsrichtlinien in Microsoft Entra ID (Entra-Administrationscenter → Gruppen → Benennungsrichtlinie). Verwenden Sie feste Zeichenfolgen oder dynamische Attribute wie [Abteilung], [Unternehmen] oder [Büro], um eine konsistente Benennung über alle Microsoft 365-Gruppen-Workloads hinweg durchzusetzen, einschließlich Teams, Outlook, SharePoint, Planner und Viva Engage.

Konsistente Benennungen verbessern nicht nur die Organisation. Sie machen die Festlegung des Prüfungsumfangs, die Compliance-Suchen und die Entscheidungen über den Lebenszyklus in großem Maßstab praktikabel. Wenn Teams vorhersehbare Benennungsschemata folgen, wird die Identifizierung von Eigentum, Zweck und Sensibilitätsgrad unkompliziert.

Konfiguration von Ablaufrichtlinien

Legen Sie Ablaufrichtlinien über Microsoft Entra ID (Gruppen → Ablauf) fest, um Teams nach einem festgelegten Zeitraum, typischerweise 365 Tage, automatisch ablaufen zu lassen. Teams mit aktiver Nutzung erneuern sich automatisch etwa 35 Tage vor dem Ablauf, sodass produktive Teams nicht betroffen sind. Alle Teamleiter erhalten 30 Tage vor Ablauf Benachrichtigungen zur Erneuerung.

Dies ist die effektivste Kontrolle gegen Streuwachstum. Ohne Ablauf bleibt jedes abgeschlossene Projektteam unbegrenzt bestehen und sammelt Berechtigungen und Daten, die niemand aktiv verwaltet.

Durchsetzung der Eigentumsanforderungen

Eigentum ist die Grundlage jeder anderen Governance-Kontrolle. Ohne einen verantwortlichen Eigentümer werden Benennungspolitiken nicht durchgesetzt, Ablaufverlängerungen nicht bewertet und Entscheidungen über sensible Daten nicht getroffen.

Erfordere mindestens zwei Eigentümer für alle Teams. Führen Sie vierteljährliche Eigentümerprüfungen mit Microsoft Entra ID Access Reviews durch und definieren Sie Eskalationsverfahren zur Zuweisung neuer Eigentümer, wenn aktuelle Eigentümer die Organisation verlassen.

Wie man das bestehende Teams-Chaos bereinigt

Governance-Richtlinien verhindern neue Ausbreitung, aber sie sprechen nicht die Teams an, die bereits ohne Aufsicht existieren. Ein strukturierter Reinigungsprozess verläuft in fünf Phasen.

Phase 1: Bestandsbewertung

Beginnen Sie mit dem Export eines vollständigen Inventars Ihrer aktuellen Teams-Umgebung, einschließlich Teamnamen, Eigentumsstatus, Aktivitätsniveaus und Sichtbarkeitseinstellungen. Identifizieren Sie Bereinigungskandidaten basierend auf:

- Inaktivität: Teams ohne Aktivität für 90-180 Tage

- Fehlende Eigentümerschaft: Teams ohne aktiven Eigentümer oder ohne Eigentümer überhaupt

- Duplikate: Mehrere Teams mit ähnlichen oder identischen Namen

- Einzelmitglied-Teams: Arbeitsbereiche, die erstellt, aber nie zur Zusammenarbeit genutzt wurden

Phase 2: Kommunikation mit den Stakeholdern

Benachrichtigen Sie die Teamleiter über inaktive Teams, legen Sie Zeitpläne für die Bereinigung fest (in der Regel 30-60 Tage Vorankündigung) und bieten Sie klare Prozesse für die Teamleiter an, um ihre Teams zu erneuern oder zu rechtfertigen. Kommunikation ist entscheidend, da das Löschen von Teams ohne Vorankündigung organisatorische Spannungen schafft und das Vertrauen in die IT-Governance untergräbt.

Phase 3: Archivierung inaktiver Teams

Das Archivieren macht Teams schreibgeschützt, während alle Inhalte erhalten bleiben. Für regulierte Branchen sollte das Archivieren Ihre Standardaktion sein, anstatt sofort zu löschen. Archivierte Teams behalten ihre Daten aus Compliance-Gründen, während sie aus der aktiven Zusammenarbeit entfernt werden und eine weitere Berechtigungsansammlung verhindert wird.

Phase 4: Löschen unnötiger Teams

Die Löschung sollte nur nach Bestätigung erfolgen, dass:

- Es gelten keine Aufbewahrungsrichtlinien

- Daten haben keinen Compliance-Wert

- Es existieren keine rechtlichen Rückhalte

- Die benötigten Daten wurden exportiert

- Die Genehmigung der Stakeholder wurde eingeholt

Gelöschte Teams treten in einen 30-tägigen Soft-Delete-Zustand ein, bevor sie dauerhaft entfernt werden, was ein Wiederherstellungsfenster bietet, falls etwas vorzeitig entfernt wurde.

Phase 5: Konfiguration der Aufbewahrungsrichtlinien

Konfigurieren Sie Aufbewahrungsrichtlinien für Teams-Kanalnachrichten und Chats über Microsoft Purview, bevor Sie mit der großflächigen Löschung beginnen. Die Aufbewahrungsdauer sollte mit Ihren gesetzlichen Anforderungen übereinstimmen. Ohne diese Richtlinien besteht das Risiko, dass bei Bereinigungsmaßnahmen versehentlich Daten gelöscht werden, die einen Compliance-Wert haben.

Sobald die Bereinigung abgeschlossen ist, besteht die fortwährende Herausforderung darin, die Governance ohne ständige manuelle Anstrengungen aufrechtzuerhalten. Die in dem obigen Abschnitt zur Prävention behandelten Ablaufrichtlinien, Eigentumsüberprüfungen und Erstellungseinschränkungen verhindern, dass sich die Ausbreitung wieder aufbaut.

Wie Netwrix die Governance von Teams unterstützt

Governance-Richtlinien und Bereinigungsskripte befassen sich mit der strukturellen Seite der Team-Ausweitung. Aber die tiefere Herausforderung ist die Sichtbarkeit:

- Knowing who has access to what data across hundreds of teams and their associated SharePoint sites

- Erkennung, wenn Berechtigungen abweichen

- Produzieren von Prüfungsnachweisen, die von den Regulierungsbehörden tatsächlich akzeptiert werden

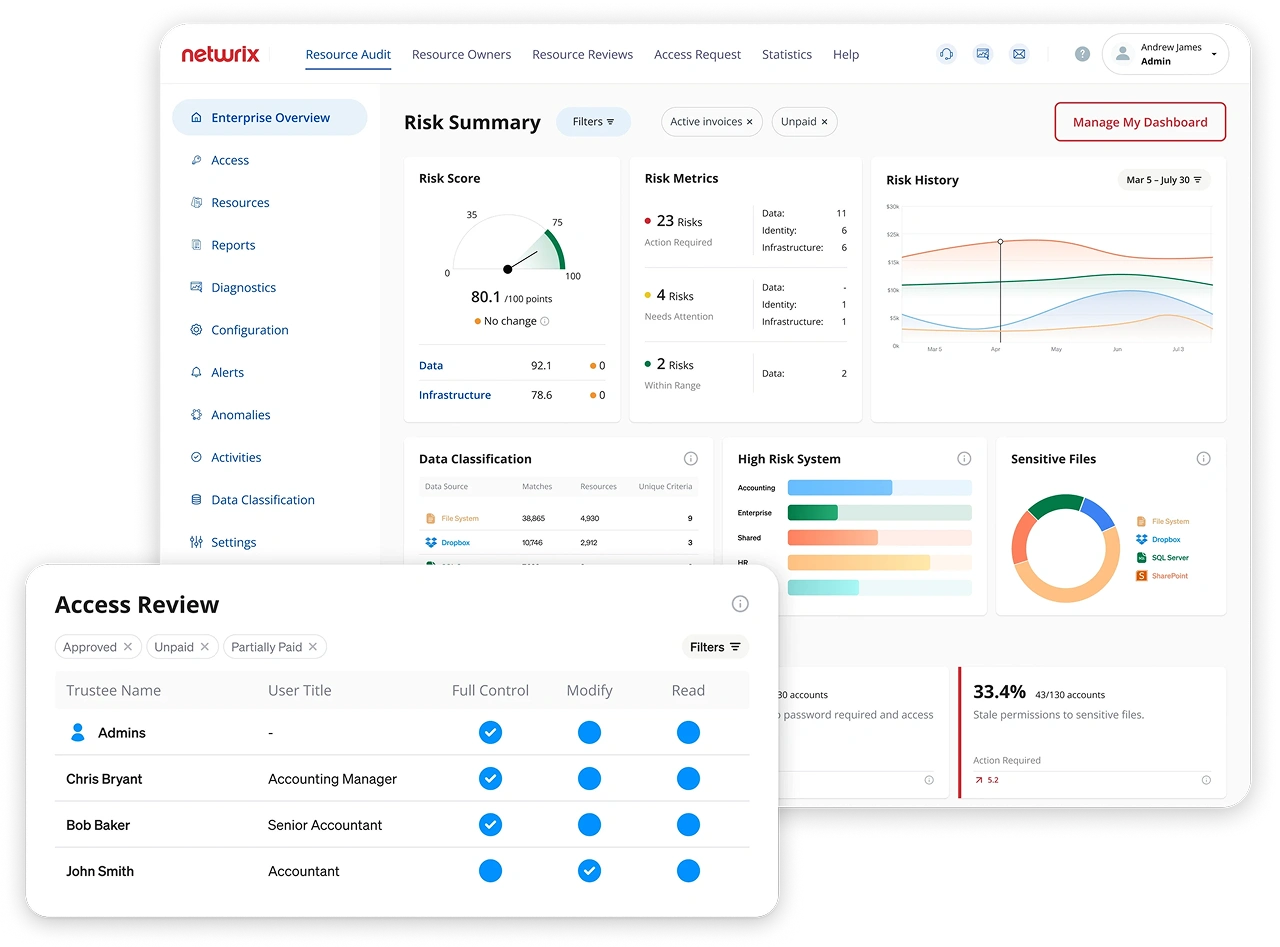

Das ist die Lücke, die die nativen Tools von Microsoft offen lassen, und wo Netwrix passt.Netwrix 1Secure bietet ab dem ersten Tag Sichtbarkeit in Ihre Microsoft 365-Umgebung, ohne komplexe Implementierungen. Für SharePoint Online verfolgt 1Secure die Datenzugriffsaktivitäten, zeigt Standorte sensibler Daten an und überwacht Berechtigungsänderungen in Ihrer Kollaborationsumgebung.

Risikobewertungs-Dashboards heben die Probleme hervor, die die Ausbreitung von Teams verursacht: übermäßige Berechtigungen, offener Zugang zu sensiblen Daten, inaktive Konten mit anhaltendem Zugriff und Berechtigungskonfigurationen, die gegen die Unternehmensrichtlinien verstoßen. KI-basierte Empfehlungen zur Behebung helfen den Teams, Prioritäten zu setzen, was zuerst behoben werden soll.

Netwrix Auditor bietet die tiefgehende, compliance-orientierte Prüfung, die regulierte Branchen benötigen. Mit schneller Bereitstellung und Berichten, die innerhalb von Stunden verfügbar sind, liefert Auditor Prüfpfade über Teams, SharePoint, Active Directory und Dateiserver. Die Google-ähnliche interaktive Suche ermöglicht es Ermittlern, die Frage "Wer hat auf was zugegriffen und wann" in Ihrer gesamten Umgebung zu beantworten, nicht nur in einem Team zur gleichen Zeit.

Vordefinierte Compliance-Zuordnungen für HIPAA, SOC 2, GDPR, PCI DSS und CMMC bedeuten, dass die Vorbereitung auf Audits das Abrufen von Berichten anstelle der manuellen Sammlung von Beweisen wird.

Für privilegierten Zugriff in Ihrer Microsoft 365-Umgebung, Netwrix Privilege Secure bietet eine bedarfsorientierte Bereitstellung, die dauerhafte Administratorrechte eliminiert, mit Sitzungsaufzeichnung für Prüfpfade.

Die meisten Organisationen mangelt es nicht an Governance-Absichten. Ihnen fehlt die Fähigkeit, klar zu erkennen, was in ihrer Teams-Umgebung passiert, um entsprechend zu handeln. Netwrix schließt diese Lücke, ohne die Komplexität eines bereits überlasteten Sicherheitsteams zu erhöhen.

Buchen Sie eine Demo um Netwrix in Aktion zu sehen und herauszufinden, wie schnell Sie von unregulierten Auswüchsen zu prüfbarem Kontroll wechseln können.

Häufig gestellte Fragen zur Teams-Ausbreitung

Teilen auf

Erfahren Sie mehr

Über den Autor

Dirk Schrader

VP of Security Research

Dirk Schrader ist Resident CISO (EMEA) und VP of Security Research bei Netwrix. Als 25-jähriger Veteran in der IT-Sicherheit mit Zertifizierungen als CISSP (ISC²) und CISM (ISACA) arbeitet er daran, die Cyber-Resilienz als modernen Ansatz zur Bekämpfung von Cyber-Bedrohungen voranzutreiben. Dirk hat an Cybersecurity-Projekten auf der ganzen Welt gearbeitet, beginnend in technischen und Support-Rollen zu Beginn seiner Karriere und dann übergehend in Vertriebs-, Marketing- und Produktmanagementpositionen sowohl bei großen multinationalen Konzernen als auch bei kleinen Startups. Er hat zahlreiche Artikel über die Notwendigkeit veröffentlicht, Änderungs- und Schwachstellenmanagement anzugehen, um Cyber-Resilienz zu erreichen.

Erfahren Sie mehr zu diesem Thema

Beste Data Access Governance (DAG) Tools im Jahr 2026

Microsoft Entra ID: Was Sicherheitsteams wissen müssen

RBAC vs ABAC: Welches soll man wählen?

Die Top 9 Identity and Access Management (IAM)-Lösungen für Ihr Unternehmen

Ein tiefer Einblick in NetSuite-Rollen und -Berechtigungen