Identifizieren Sie sensible Daten, beheben Sie Zugriffsrisiken und implementieren Sie Kontrollen, bevor Sie Copilot aktivieren

Copilot-Bereitschaft

Bereiten Sie Microsoft Copilot mit voller Transparenz über sensible Daten, Zugriffsrisiken und KI-Aktivitäten vor, bevor es Dinge offenlegt, die nicht geteilt werden sollten.

Microsoft Copilot verstärkt bestehende Datenrisiken. Sensible Daten, übermäßige Berechtigungen und versteckte Zugriffswege ermöglichen es der KI, Informationen weit über die Absicht hinaus offenzulegen. Ohne Sichtbarkeit und Kontrolle riskieren Organisationen Überfreigaben, Compliance-Verstöße und Datenlecks in großem Umfang.

Unkontrollierte Datenverbreitung

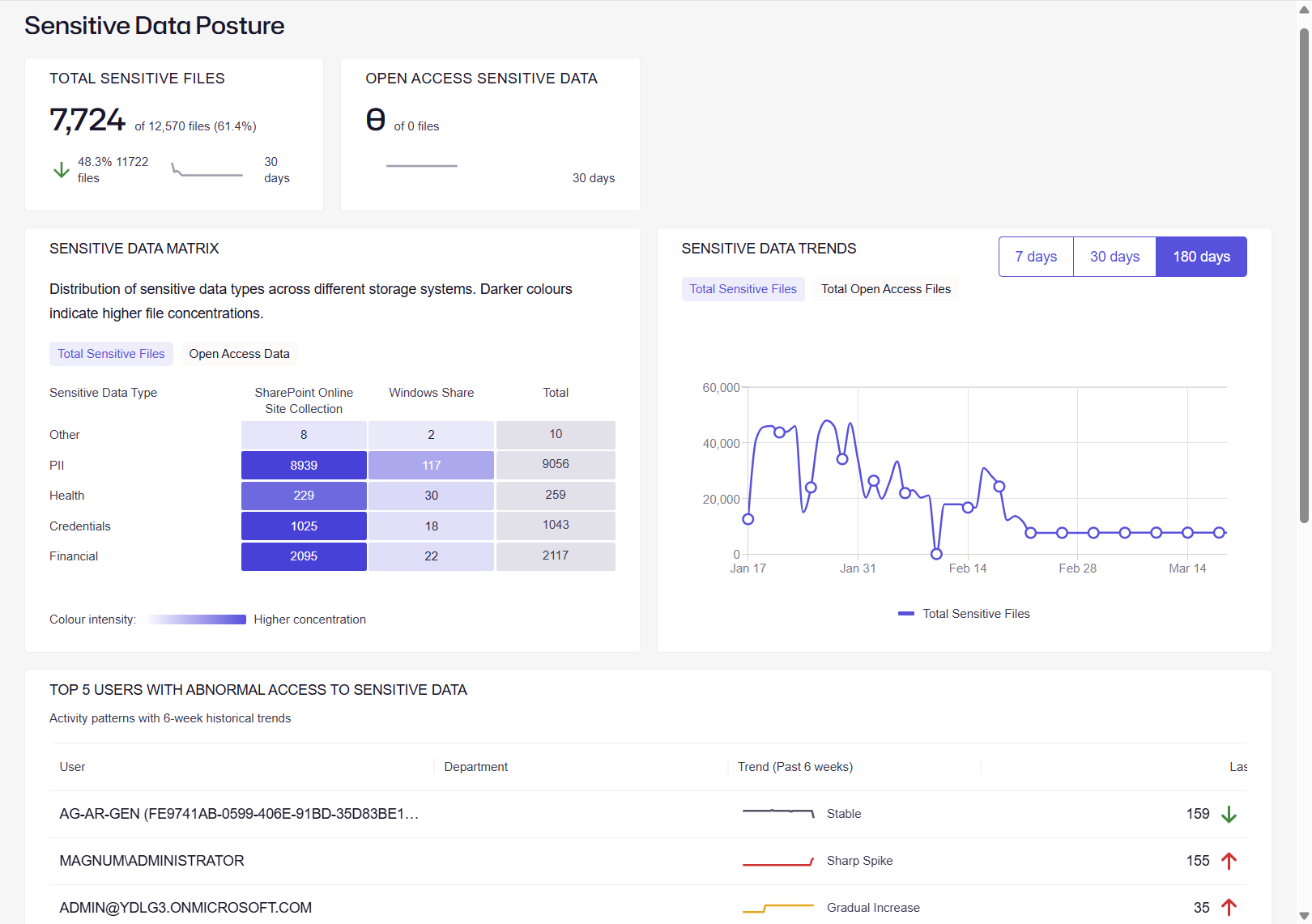

Die Ausbreitung sensibler Daten über Microsoft 365, Dateifreigaben und Cloud-Apps lässt Organisationen im Unklaren darüber, worauf Copilot zugreifen und was es offenlegen kann.

Übermäßiger und versteckter Zugriff

Überberechtigte Benutzer, veraltete Konten und Schattenadministratoren erweitern stillschweigend den Zugriff, wodurch Copilot Daten weit über die vorgesehenen Zielgruppen hinaus anzeigen kann.

Unsichtbare Zugriffswege

Versteckte Zugriffswege und Fehlkonfigurationen erschweren es, zu verstehen, wer tatsächlich Zugriff auf sensible Daten hat, bevor KI sie zu nutzen beginnt.

Keine Sichtbarkeit von KI-gesteuerten Risiken

Mangelnde Transparenz bei der Datennutzung und Benutzeraktivität verhindert, dass Teams riskante Copilot-Interaktionen erkennen, bevor sensible Daten offengelegt werden.

Warum Netwrix für die Copilot-Bereitschaft?

Kontrollieren Sie Copilot, bevor es Ihre Daten kontrolliert

Gewinnen Sie die volle Kontrolle über das Copilot-Risiko, indem Sie sensible Daten entdecken, übermäßigen Zugriff beheben und unsichere KI-Interaktionen stoppen. Überwachen Sie die Nutzung in Echtzeit, um Anomalien frühzeitig zu erkennen, die Exposition zu reduzieren und sicherzustellen, dass Copilot nur sichere, konforme Informationen anzeigt.

Wissen, worauf Copilot zugreifen kann

Hören Sie auf, manuelle Tabellen zu erstellen. Automatisieren Sie wiederkehrende Zugriffsüberprüfungen, sammeln Sie Genehmigungen und exportieren Sie Nachweise in Formaten, die von Prüfern akzeptiert werden.

Reduzieren Sie die KI-gesteuerte Datenexposition

Reduzieren Sie das unkontrollierte Anwachsen von Zugriffsrechten mit dynamischen Gruppen, zeitlich begrenzter Mitgliedschaft und automatisierter Berechtigungsrücknahme, sodass Personen nur den Zugriff behalten, den sie wirklich noch benötigen.

Riskante Copilot-Interaktionen stoppen

Übertragen Sie Überprüfungen und Genehmigungen an Geschäftsinhaber, die den Kontext am besten kennen. Die IT bleibt außerhalb der Warteschlange, während die Governance stärker wird.

Verschaffen Sie sich vollständige Transparenz über KI-Aktivitäten

Erhalten Sie eine einzige Informationsquelle darüber, wer Zugang zu was hat, wer es genehmigt hat und wann es abläuft. Erstellen Sie auditbereite Berichte mit einem Klick.

End-to-End-Sicherheit und Einsatzbereitschaft von Copilot

Wie führt man Copilot sicher ein?

Schritt Nr. 1: Entdecken

Entdecken

Das IT-Team arbeitet fieberhaft daran, sich auf eine vierteljährliche Prüfung vorzubereiten. Manager sind in Tabellenkalkulationen begraben, während sie versuchen zu überprüfen, welche Benutzer noch Zugang zu Finanzsystemen haben. Überprüfungen sind langsam, unvollständig und fehleranfällig.

Schritt #2: Klassifizieren

Klassifizieren

Wenden Sie eine hochpräzise Klassifizierung an, um sensible Daten zu kennzeichnen und sicherzustellen, dass Copilot-Interaktionen durch den Geschäftskontext und Compliance-Anforderungen gesteuert werden.

Schritt Nr. 3: Audit

Audit

Analysieren Sie Berechtigungen, Identitäten und Zugriffswege, um zu verstehen, wer und was über Copilot auf sensible Daten zugreifen kann.

Schritt #4: Sichern

Sicher

Beheben Sie übermäßigen Zugriff, setzen Sie das Prinzip der geringsten Rechte durch und blockieren Sie die Verwendung sensibler Daten in riskanten Copilot-Eingaben oder externen KI-Tools.

Schritt #5: Überwachen

Überwachen

Überwachen Sie kontinuierlich die Benutzeraktivität, Copilot-Interaktionen und Datenzugriffsmuster, um Anomalien zu erkennen und Datenexposition in Echtzeit zu verhindern.

Schritt #6: Verwalten

Verwalten

Mit Netwrix Directory Management automatisieren Organisationen Zugriffsüberprüfungen, setzen das Prinzip der geringsten Rechte durch und vereinfachen die Compliance-Berichterstattung. Geschäftsinhaber bleiben verantwortlich, die IT-Arbeitslast sinkt und Nachweise für Audits sind jederzeit bereit zum Teilen.

Bereit loszulegen?

"Das Support-Team ist sehr sachkundig und lösungsorientiert. Das Produkt ist sowohl in der Konfiguration als auch im täglichen Gebrauch benutzerfreundlich."

Anonymous, Manager, IT-Sicherheit und Risikomanagement

Software