UEBA (User and Entity Behavior Analytics): vollständiger Leitfaden zur Erkennung, Anwendungsfällen und Implementierung

Apr 22, 2026

User and Entity Behavior Analytics (UEBA) ist eine Cybersicherheitstechnologie, die maschinelles Lernen und Risikobewertung verwendet, um Bedrohungen durch Analyse von Verhaltensmustern von Benutzern und Entitäten zu erkennen. UEBA erstellt Verhaltensgrundlagen für Benutzer, Geräte und Anwendungen und identifiziert dann Anomalien, die auf Insider-Bedrohungen, kompromittierte Konten oder fortgeschrittene Angriffe hinweisen können, die traditionelle Sicherheitstools übersehen.

Was ist UEBA?

User and Entity Behavior Analytics (UEBA) ist eine Cybersicherheitstechnologie, die darauf ausgelegt ist, Bedrohungen zu erkennen, die traditionelle Sicherheitstools umgehen können. Sie analysiert kontinuierlich, wie sich Benutzer und Entitäten im Umfeld einer Organisation verhalten, und markiert Aktivitäten, die von der Norm abweichen.

UEBA verwendet künstliche Intelligenz (AI), maschinelles Lernen (ML) und Risikobewertung, um eine Verhaltensgrundlage für Benutzer und Entitäten (wie Endpunkte, Server, Anwendungen, Dienstkonten und sogar IoT-Geräte) zu erstellen. Wenn sich das Verhalten plötzlich ändert, etwa wenn ein Benutzer zu ungewöhnlichen Zeiten auf sensible Daten zugreift oder ein Server unerwartete ausgehende Verbindungen herstellt, schlägt UEBA Alarm, bevor Schaden entsteht.

UEBA entstand als Reaktion auf ein wachsendes Problem: Nicht alle Bedrohungen sehen wie Angriffe aus.

- Insider-Bedrohungen beinhalten in der Regel legitime Anmeldeinformationen, wodurch sie für perimeterbasierte Abwehrmaßnahmen unsichtbar sind.

- Advanced Persistent Threats (APTs) bewegen sich langsam und unauffällig und verschmelzen mit normalen Aktivitäten, um eine Entdeckung zu vermeiden.

- Regelbasierte und signaturbasierte Tools haben Schwierigkeiten mit unbekannten Bedrohungen, Alarmmüdigkeit und Fehlalarmen.

UEBA schließt diese Lücken, indem es sich auf Verhalten und nicht nur auf Ereignisse konzentriert. Anstatt zu fragen „Ist diese Aktion auf einer Blockliste?“, stellt UEBA eine stärkere Frage: „Ergibt dieses Verhalten für diesen Benutzer oder diese Entität gerade Sinn?“ Durch die Bereitstellung einer kontextbewussten Ansicht der Aktivitäten in der gesamten Organisation ist die UEBA-Cybersicherheitstechnologie ein wirksamer Schutzschild gegen heutige Sicherheitsbedrohungen.

UEBA vs. UBA: Was ist der Unterschied?

UBA ist ein Teilbereich von UEBA. Während sich die Benutzerverhaltensanalyse (UBA) ausschließlich auf menschliche Benutzer und deren Aktionen konzentriert, analysiert UEBA das Verhalten über:

- Menschliche Benutzer, einschließlich Mitarbeiter, Auftragnehmer, Berater, Anbieter und privilegierte Benutzer

- Nicht-menschliche Entitäten wie Server, Datenbanken, Anwendungen, Dienstkonten und Geräte

Dieser erweiterte Umfang entspricht modernen Umgebungen, in denen Maschinen Menschen zahlenmäßig übertreffen, und kompromittierte Dienstkonten oder fehlverhaltende Systeme genauso gefährlich sein können wie böswillige Insider.

Erfahren Sie, wie Sie Identitäts-basierte Angriffe verhindern, Risiken reduzieren und schneller mit Netwrix ITDR reagieren können. Fordern Sie eine Demo an.

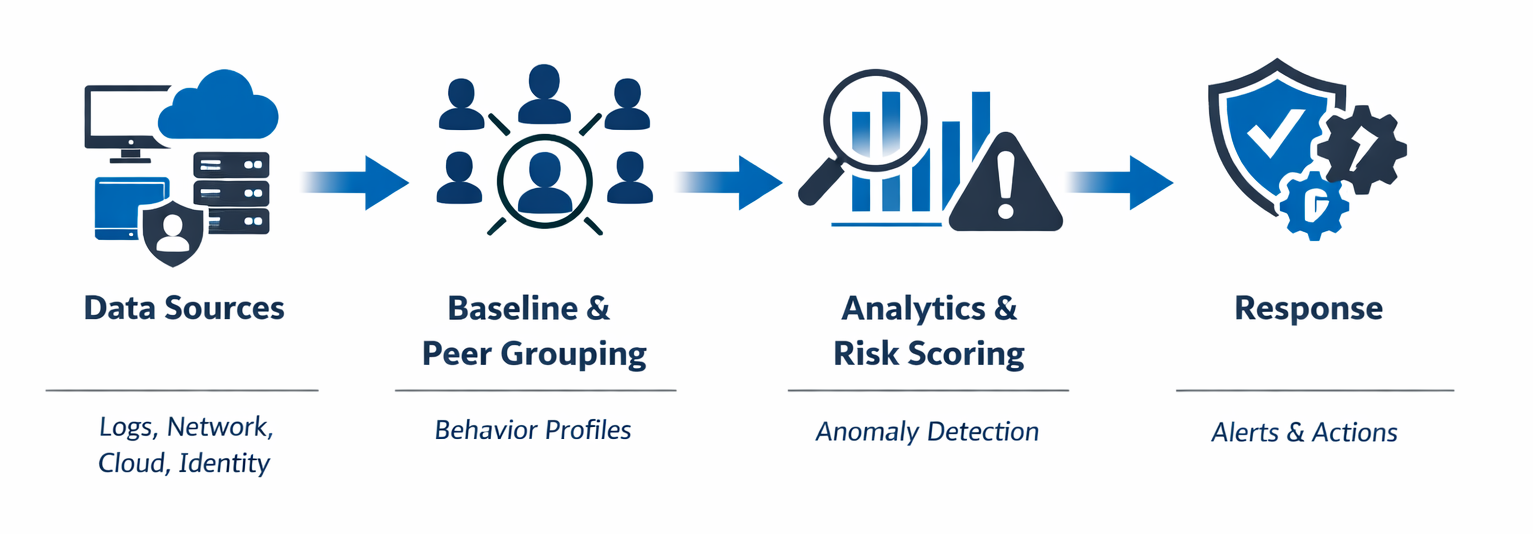

Wie UEBA funktioniert

UEBA funktioniert, indem es kontinuierlich Aktivitäten in der digitalen Umgebung einer Organisation überwacht, einschließlich Benutzer-, Geräte-, Anwendungs- und Netzwerkaktivitäten. Es lernt, wie „normal“ aussieht, und erkennt Verhaltensweisen, die außerhalb dieser Muster liegen. Anstatt isolierte Ereignisse zu analysieren, verbindet UEBA Signale aus mehreren Quellen, um Kontext zu schaffen, was die Erkennung subtiler, risikoreicher Aktivitäten erleichtert.

Hier ist eine ausführliche Diskussion darüber, wie UEBA funktioniert.

Datenerfassung und Quellen

UEBA-Systeme beginnen damit, Daten aus dem gesamten IT-Ökosystem zu aggregieren und zu korrelieren. Durch das Einbeziehen von Aktivitäten aus mehreren Quellen entsteht eine einheitliche Sicht darauf, wie Benutzer und Entitäten mit Systemen und Daten interagieren. Typische Datenquellen umfassen:

- Identity-Systeme wie Active Directory für Benutzer-Authentifizierungsereignisse

- IAM-Systeme für Zugriffsverwaltungsprotokolle

- VPN-Verbindungen für Remote-Zugriffsmuster

- Datenbankzugriffsprotokolle, Dateiserver, Web-Proxies und anwendungsspezifische Protokolle

- E-Mail- und Kollaborationstools für Kommunikationsverhalten

- Endpoint detection and response (EDR)-Lösungen für Aktivitäten auf Geräteebene

- Cloud-Dienste und SaaS-Plattformen

- Netzwerkverkehr und vorhandene SIEM-Daten

Dies ermöglicht UEBA, Muster zu erkennen, die unsichtbar wären, wenn jedes System Ereignisse isoliert analysieren würde. Es stellt auch sicher, dass verdächtige Aktivitäten erkannt werden, selbst wenn Angreifer versuchen, bösartige Aktionen über mehrere Systeme zu vermischen.

Festlegung von Baselines und Peer-Gruppen

Sobald Daten gesammelt sind, erstellt UEBA dynamische Verhaltensgrundlagen für jeden Benutzer und jede Entität. Diese Grundlagen spiegeln normales Verhalten wider, wie Anmeldezeiten, geografische Standorte, Zugriffsmuster, Nutzungsmuster von Anwendungen, verwendete Geräte, Datenübertragungsvolumen und typische Arbeitslasten. Diese Grundlagen entwickeln sich weiter, wenn sich das Verhalten im Laufe der Zeit ändert, z. B. wenn jemand neue Verantwortlichkeiten übernimmt oder zu anderen Arbeitszeiten wechselt.

UEBA verwendet auch Peer-Group-Analysen, bei denen das Verhalten von Benutzern oder Entitäten mit ähnlichen Rollen, Zugriffsrechten oder Funktionen verglichen wird. Zum Beispiel könnte ein Marketing-Analyst, der auf Finanzdatenbanken zugreift, im Vergleich zu seinen Marketing-Kollegen ungewöhnlich sein. Oder ein Finanzbenutzer, der auf Ingenieursysteme zugreift, kann in einer Rolle normal, in einer anderen jedoch verdächtig sein. Die Gruppierung nach Peers fügt einen wichtigen Kontext hinzu, der es UEBA ermöglicht, bedeutende Anomalien statt harmloser Abweichungen zu erkennen.

Analyse und Anomalieerkennung

UEBA verwendet maschinelle Lernmodelle, die kontinuierlich das Verhalten von Benutzern und Entitäten anhand etablierter Baselines und Peer-Group-Normen analysieren. Wenn das Verhalten erheblich abweicht (z. B. ungewöhnlicher Datenzugriff oder abnormale Anmeldeorte), weist UEBA eine Risikobewertung basierend auf zahlreichen Faktoren zu, darunter:

- Schweregrad der Abweichung vom Basiswert

- Sensibilität der zugegriffenen Ressourcen

- Häufigkeit gleichzeitiger Anomalien

- Historischer Kontext

- Korrelation von Bedrohungsinformationen

Eine einzelne geringfügige Abweichung erzeugt eine niedrige Risikobewertung, während mehrere verdächtige Aktivitäten in Folge eine Alarmmeldung mit hoher Priorität auslösen.

Da sich UEBA auf Verhalten und Risiko statt auf einzelne Ereignisse konzentriert, reduziert es Fehlalarme. Kontextbezogene Analysen verringern das Alarmrauschen, indem sie die Umstände jedes Ereignisses verstehen. Zum Beispiel könnte eine Anmeldung von einem ungewöhnlichen Ort einen Alarm auslösen, aber wenn der Benutzer kürzlich einen Reiseantrag gestellt hat und während der Geschäftszeiten arbeitet, deutet der Kontext auf eine legitime Aktivität hin.

Alarmierung und Reaktion

Wenn UEBA Anomalien erkennt, die die Risikobewertungsschwellen überschreiten, erzeugt es Warnungen, die mit forensischem Kontext angereichert sind, einschließlich Zeitlinien, betroffener Systeme, des spezifischen Verhaltens, das die Warnung ausgelöst hat, relevanter Basislinienvergleiche, der berechneten Risikobewertung und vorgeschlagener Reaktionsmaßnahmen. Dies ermöglicht Sicherheitsteams, schnell zu verstehen, was passiert ist und warum es wichtig ist. Je nach Integration und Konfiguration kann UEBA auch automatisierte Reaktionen auslösen, wie zum Beispiel:

- Vorübergehendes Sperren oder Deaktivieren von Konten

- Durchsetzung der Step-up-Authentifizierung

- Zugriff auf sensible Ressourcen einschränken

- Sitzungsbeendigung für aktive Verbindungen

- Weiterleitung von Vorfällen an Sicherheitsteams

Zusätzlich zur Echtzeitwarnung und -reaktion bewahrt das System detaillierte Prüfpfade der Benutzeraktivitäten, historische Verhaltensmuster, Untersuchungsergebnisse und ergriffene Reaktionsmaßnahmen auf. Dies unterstützt langfristige Untersuchungen, Threat Hunting und Compliance-Berichte.

UEBA-Anwendungsfälle

UEBA ist am effektivsten, wenn es auf reale Sicherheitsherausforderungen angewendet wird, bei denen traditionelle Kontrollen versagen. Fortschrittliche Analysen bieten Einblick in subtile Verhaltensänderungen, die auf eine Kompromittierung oder böswillige Absicht hinweisen.

Insider-Bedrohungen (böswillig oder fahrlässig)

Insider-Bedrohungen sind nicht immer absichtlich. UEBA kann sowohl böswillige Insider als auch gutmeinende Mitarbeiter und privileged users erkennen, die riskante Fehler machen. Beispiele sind übermäßiger Zugriff auf sensible Dateien, ungewöhnliche Privilegieneskalation und das Herunterladen von Daten außerhalb der normalen Arbeitsfunktionen. Durch das Verständnis des Basisverhaltens kann UEBA Warnzeichen erkennen, bevor ein schwerwiegender Vorfall eintritt.

Kompromittierte Konten und Brute-Force-Angriffe

Gestohlene Anmeldedaten sind einer der häufigsten Angriffsvektoren. UEBA erkennt kompromittierte Konten, indem es anormale Anmeldemuster identifiziert, wie unmögliche Reisen, ungewöhnliche Zugriffszeiten, wiederholte Authentifizierungsfehler gefolgt von Erfolg und Zugriffe von unbekannten Geräten. Das System erkennt auch Brute-Force-Angriffsmuster über mehrere Konten hinweg, selbst wenn einzelne fehlgeschlagene Anmeldeversuche unter den traditionellen Schwellenwerten liegen. Selbst wenn Anmeldedaten gültig sind, kann UEBA Verhaltensweisen erkennen, die nicht zum Benutzerprofil passen.

APT-Erkennung und laterale Bewegung

Advanced Persistent Threats (APTs) sind darauf ausgelegt, Perimeterschutzmaßnahmen zu umgehen, indem sie sich langsam und gezielt durch eine Umgebung bewegen. UEBA kann sie aufdecken, indem es laterale Bewegungen, Missbrauch von Privilegien, Aufklärungsaktivitäten und ungewöhnliche Zugriffswege zwischen Systemen erkennt. Zum Beispiel kann ein Benutzerkonto, das auf Server zugreift, die es zuvor nie verwendet hat, darauf hinweisen, dass ein Angreifer seine Position ausweitet.

Datenexfiltration und DLP-Korrelation

UEBA spielt eine entscheidende Rolle bei der Erkennung von Datenexfiltration. Es kann das Benutzerverhalten mit Datenbewegungsmustern korrelieren, um anormalen Datenzugriff, große Dateiübertragungen, ungewöhnliche Uploads oder das Drucken sensibler Dokumente außerhalb normaler Muster zu erkennen. Durch die Kombination von DLP-Warnungen mit Verhaltenskontext können Sicherheitsteams legitime Geschäftsaktivitäten von Datendiebstahl unterscheiden.

Sichtbarkeit von IoT- oder Serverkompromittierungen

Traditionelle Sicherheitsüberwachung übersieht oft nicht-menschliche Entitäten. UEBA hingegen erweitert die Sichtbarkeit auf Server, Servicekonten und IoT-Geräte. Es erkennt Anomalien wie ungewöhnliche Kommunikationsmuster, abnormale Ressourcennutzung, Muster bei der Dienstausführung und unerwarteten ausgehenden Datenverkehr. Dies hilft, kompromittierte Geräte zu erkennen, die sonst unbemerkt im Netzwerk operieren könnten.

Datenschutzüberwachung für regulierte Umgebungen

In stark regulierten Branchen wie Gesundheitswesen, Finanzen und Regierung unterstützt UEBA die Compliance-Bemühungen, indem es den Zugriff auf sensible Daten überwacht. Es verfolgt, wer auf personenbezogene Daten (PII), geschützte Gesundheitsakten und Finanzdaten zugegriffen hat, und erkennt unbefugten oder übermäßigen Zugriff, der auf Datenschutzverletzungen hinweisen kann. Auf diese Weise hilft UEBA Unternehmen, Vorschriften wie GDPR, HIPAA und PCI DSS einzuhalten und unterstützt gleichzeitig effektive Vorfalluntersuchungen.

Strategische Ermöglichung von Zero Trust und Compliance-Rahmenwerken

UEBA unterstützt Zero Trust durch kontinuierliche Validierung des Vertrauens basierend auf Verhalten statt einmaliger Authentifizierung. Die von UEBA generierten Risikobewertungen können Zugriffsentscheidungen dynamisch beeinflussen und die kontextuelle Intelligenz bereitstellen, die zur Durchsetzung des Prinzips der geringsten Privilegien erforderlich ist. Die Plattform unterstützt auch Compliance-Rahmenwerke wie NIST, ISO 27001, PCI DSS und GDPR, indem sie detaillierte Aktivitätsprotokolle führt, Sicherheitskontrollen nachweist und Belege für die gebotene Sorgfalt beim Schutz sensibler Informationen liefert.

Vorteile der Implementierung von UEBA

UEBA verwandelt Sicherheitsoperationen von reaktivem Alarmmanagement zu proaktivem Bedrohungsmanagement und Risikominderung. Es hilft Unternehmen, messbare Verbesserungen in Bedrohungserkennung, Vorfallreaktion und Compliance zu erzielen.

Erkennt Bedrohungen, die von herkömmlichen Tools übersehen werden

UEBA-Tools zeichnen sich darin aus, subtile und ausgeklügelte Bedrohungen zu erkennen, die traditionelle Sicherheitstools umgehen. Sie können Insider-Bedrohungen, Missbrauch von Zugangsdaten, Gegner, die sich in normalen Netzwerkaktivitäten verstecken, Zero-Day-Exploits ohne Signaturen, kompromittierte legitime Konten, die innerhalb autorisierter Berechtigungen agieren, und Datendiebstahl identifizieren. Durch die Analyse von Verhaltensmustern statt bekannter Kompromittierungsindikatoren schließt UEBA kritische Erkennungslücken, die Angreifer ausnutzen.

Bietet risikobasierte Priorisierung

UEBA weist kontextbezogene Risikobewertungen basierend auf Faktoren wie dem Benutzerverlauf, der Sensitivität der aufgerufenen Ressource, Vergleichen mit Peer-Gruppen und gleichzeitigen verdächtigen Aktivitäten zu. Dieser risikobasierte Ansatz ermöglicht es Security Operations Centers (SOCs), sich auf hochprioritäre Bedrohungen zu konzentrieren, die ein echtes Geschäftsrisiko darstellen, anstatt jede kleine Anomalie zu untersuchen.

Verbessert die Reaktionsgeschwindigkeit und automatisiert Containment-Workflows

Durch die Kombination von Echtzeitanalysen, automatisierten Workflows und vorgefertigten Playbooks für häufige Bedrohungsszenarien sowie die Integration mit SOAR-Plattformen für orchestrierte Reaktionen reduziert UEBA die Erkennungs- und Reaktionszeiten bei Vorfällen erheblich. Automatisierte Eindämmungsmaßnahmen wie Kontosperrung, erweiterte Authentifizierung und Zugriffsbeschränkungen können die Verweildauer von Angreifern minimieren und potenzielle Schäden begrenzen.

Verbessert die Audit-Bereitschaft und die Compliance-Berichterstattung

Regulatorische Compliance erfordert den Nachweis von kontinuierlicher Überwachung, Zugangskontrollen und Vorfallreaktionsfähigkeiten. UEBA zeichnet Verhaltensdaten und Zugriffsaktivitäten auf, führt Prüfpfade der Benutzeraktivitäten und Zugriffsmuster, liefert Nachweise für die Funktionsweise von Sicherheitskontrollen, erstellt Compliance-Berichte für Rahmenwerke wie HIPAA, PCI DSS, GDPR und SOX und dokumentiert Untersuchungsprozesse für behördliche Anfragen.

Reduziert das Gesamtrisiko und die Betriebskosten

Durch frühzeitige Erkennung von Bedrohungen und Reduzierung von Fehlalarmen senkt UEBA die Wahrscheinlichkeit und Auswirkungen von Sicherheitsvorfällen, wie z. B. Kosten durch Datenverluste, regulatorische Geldstrafen und Reputationsschäden. Gleichzeitig reduzieren Automatisierung und intelligentere Priorisierung den manuellen Aufwand für Sicherheitsteams und helfen Organisationen, die Sicherheit zu verbessern und gleichzeitig die Betriebskosten zu kontrollieren.

Netwrix Identity Threat Detection and Response

Die Lösung Netwrix Identity Threat Detection and Response (ITDR) verfolgt einen ganzheitlichen Ansatz für Identitätssicherheit: proaktive Bedrohungsprävention, Erkennung und Eindämmung von Angriffen in Echtzeit sowie schnelle Wiederherstellung. Anstatt sich ausschließlich auf reaktive Erkennung zu verlassen, bewertet Netwrix ITDR automatisch Active Directory und Microsoft Entra ID auf Schwachstellen und Fehlkonfigurationen und beseitigt Angriffswege, bevor sie ausgenutzt werden können. Die Lösung integriert Verhaltensanalysen, die mit den UEBA-Prinzipien übereinstimmen, und fügt proaktives Bedrohungsblocking hinzu, um identitätsbasierte Bedrohungen wie Kerberoasting, DCShadow, Passwort-Spraying und Golden Ticket-Angriffe im Keim zu ersticken.

Netwrix ITDR verbessert die UEBA-ähnliche Erkennung mit vier wichtigen Funktionen:

- Proaktive Risikoerkennung: Die Lösung bewertet kontinuierlich AD- und Entra ID-Umgebungen auf Fehlkonfigurationen, übermäßige Berechtigungen und Sicherheitslücken, die Angreifer ausnutzen. Durch die Identifizierung von Schwachstellen, bevor sie zu Angriffsvektoren werden, können Sicherheitsteams Risiken im großen Maßstab beheben, anstatt nachträglich auf Vorfälle zu reagieren.

- Proaktives Bedrohungsblockieren: Mit patentierter Technologie blockiert Netwrix ITDR risikoreiche Änderungen und unautorisierte privilegierte Aktivitäten in Echtzeit. Dazu gehört die Verhinderung von Änderungen an Tier-0-Gruppen wie Domain Admins, das Blockieren von DCSync-Versuchen und das Abfangen von Techniken zum Diebstahl von Anmeldeinformationen, bevor Angreifer Persistenz etablieren können.

- Echtzeit-Erkennung und -Reaktion: Die Lösung wendet Verhaltensanalysen und UEBA-Prinzipien an, um Anomalien sowohl bei menschlichen Benutzern als auch bei nicht-menschlichen Identitäten wie Dienstkonten zu erkennen. Wenn verdächtige Aktivitäten auftreten, sei es laterale Bewegung, Missbrauch von Privilegien oder Anzeichen kompromittierter Anmeldeinformationen, generiert Identity Threat Detection & Response kontextbezogene Warnungen und kann automatisierte Eindämmungsmaßnahmen auslösen, wie z. B. das Deaktivieren von Konten oder das Erzwingen einer erweiterten Authentifizierung.

- Schnelle Wiederherstellungsfunktionen: Wenn Angriffe auftreten, ermöglicht Netwrix ITDR die schnelle Wiederherstellung von AD und Entra ID durch Rückgängigmachung unerwünschter Änderungen oder durch vollständige Forest-Wiederherstellung. Dies minimiert Ausfallzeiten und reduziert die geschäftlichen Auswirkungen von Ransomware oder zerstörerischen Vorfällen, sodass Organisationen schnell den Betrieb wieder aufnehmen können.

Hauptvorteile

- Vereinheitlichter Identitätsschutz: Netwrix ITDR schützt sowohl AD als auch Entra ID von einer einzigen Plattform aus, beseitigt Tool-Vielfalt und bietet vollständige Transparenz über hybride Identitätsumgebungen.

- Schnellere Wertschöpfung: Mit vorgefertigter Erkennungslogik für häufige Identitätsbedrohungen, Massenbehebungsfunktionen und einer unkomplizierten Bereitstellung im Vergleich zu traditionellen Analyseplattformen können Organisationen schnell UEBA-konforme Erkenntnisse ohne umfangreiche Anpassungen erzielen.

Herausforderungen und Überlegungen

Die Implementierung von UEBA erfordert sorgfältige Planung und realistische Erwartungen. Durch das Verständnis der Herausforderungen können Organisationen häufige Fallstricke vermeiden.

Falschmeldungen und Feinabstimmung

UEBA basiert auf Verhaltensgrundlagen, daher ist eine anfängliche Lernphase erforderlich, um normal von abnormal zu unterscheiden. Während der frühen Implementierung können Organisationen höhere Raten von Fehlalarmen und Alarmvolumen erleben, da das System das normale Verhalten für jeden Benutzer und jede Entität kalibriert. Sicherheitsteams müssen Zeit investieren, um Erkennungsschwellen anzupassen, Risikobewertungsparameter zu verfeinern und Feedback zu Alarmen zu geben, um die Erkennungsgenauigkeit im Laufe der Zeit zu verbessern.

Datenschutz und Compliance

Da UEBA das Benutzerverhalten und Zugriffsverhalten analysiert, müssen Organisationen sicherstellen, dass die Datenerfassung und -verarbeitung den Datenschutzbestimmungen wie der DSGVO und internen Richtlinien zur akzeptablen Nutzung entsprechen. Dies umfasst die Umsetzung geeigneter Datenaufbewahrungsrichtlinien, die Einschränkung des Zugriffs auf Verhaltensanalysen, die Anonymisierung von Daten, wo möglich, und die Aufrechterhaltung der Transparenz über Überwachungsaktivitäten.

Bereitstellungskomplexität

Die Komplexität der UEBA-Bereitstellung hängt von der Datenreife einer Organisation und der vorhandenen Sicherheitsinfrastruktur ab. Die Integration mehrerer Datenquellen wie Identity-Plattformen, Endpunkte, Cloud-Dienste und Netzwerke erfordert anfänglichen Aufwand. Organisationen mit fragmentierten Protokollierungssystemen und inkonsistenten Datenformaten stehen vor größeren Bereitstellungsherausforderungen als solche mit gut integrierten Protokollierungs- und Überwachungsumgebungen.

Integrationsbemühungen müssen die Verbindung verschiedener Datenquellen, die Normalisierung von Protokollformaten über Systeme hinweg, die Sicherstellung ausreichender Netzwerkbandbreite für die Datenaufnahme und gegebenenfalls die Aufrüstung der Infrastruktur zur Bewältigung erhöhter Verarbeitungsanforderungen berücksichtigen. Sorgfältige Planung und schrittweise Einführung helfen, diese Komplexität zu bewältigen.

Datenabdeckung und -qualität

UEBA ist nur so effektiv wie die Daten, die es analysiert. Unvollständige, inkonsistente oder qualitativ minderwertige Protokolldaten können ungenaue Baselines erzeugen, die Erkennungsgenauigkeit einschränken, den kontextuellen Einblick verringern und unzuverlässige Warnungen auslösen. Für verlässliche Ergebnisse sollten Organisationen eine umfassende, hochwertige Datenabdeckung aus Identity-Systemen, Endpunkten, Netzwerkinfrastruktur, Cloud-Diensten und SaaS-Anwendungen sowie kritischen Geschäftssystemen sicherstellen.

UEBA im Sicherheits-Stack

UEBA verbessert den Sicherheits-Stack und die gesamte Sicherheitslage eines Unternehmens, indem es Verhaltensintelligenz und Identitätskontext hinzufügt, die andere Lösungen nicht bieten. Während traditionelle Tools sich auf Signaturen, Regeln oder Netzwerk-Muster konzentrieren, analysiert UEBA, wie sich Benutzer und Entitäten tatsächlich im Laufe der Zeit verhalten.

UEBA, SIEM, EDR, XDR: ein schneller Vergleich

Die folgende Tabelle zeigt einen Vergleich zwischen UEBA, SIEM, EDR und XDR.

Capability | UEBA | SIEM | EDR | XDR |

|---|---|---|---|---|

|

Primary focus |

User and entity behavior |

Logs and events |

Endpoint activity |

Cross-domain threat detection |

|

What it analyzes |

Behavioral patterns across users, service accounts, and systems |

Security events and logs from multiple sources |

Processes, files, and activity on endpoints |

Endpoints, network, identities, cloud workloads, email |

|

Detection approach |

ML-driven baselines, anomaly detection, risk scoring |

Rule-based correlation and known indicators |

Signature and behavior-based endpoint detection |

Correlated analytics across multiple security layers |

|

Strengths |

Insider threat detection, account compromise, lateral movement |

Centralized visibility and compliance reporting |

Malware detection and endpoint response |

Unified detection and response with broad context |

|

Limitations alone |

Requires quality data and integrations |

Limited behavioral context, high alert noise |

Narrow endpoint scope |

Depends on quality of integrated signals, can be complex to deploy |

|

How it complements others |

Adds behavioral and identity context |

Acts as a data backbone for UEBA and XDR |

Supplies endpoint telemetry to UEBA and XDR |

Combines UEBA, SIEM, EDR, and NTA insights |

Implementierungsfahrplan

Um UEBA zu implementieren, müssen Organisationen einen phasenweisen, anwendungsfallorientierten Ansatz verfolgen, der eine starke Grundlage für langfristige Verhaltensanalysen schafft.

1. Umfang festlegen und wichtige Anwendungsfälle priorisieren

Beginnen Sie damit, die Sicherheitsprobleme zu definieren, die UEBA zuerst angehen soll. Häufige wertvolle Anwendungsfälle sind Insider-Bedrohungen, kompromittierte Konten und Datenexfiltration. Indem Sie sich zunächst auf eine kleine Anzahl klar definierter Szenarien konzentrieren, können Sie die Wirksamkeit validieren, Erkennungen optimieren und frühe Erfolge demonstrieren. Organisationen sollten Sicherheitsoperationen, Compliance und Geschäftsbereiche einbeziehen, um sicherzustellen, dass die ausgewählten Anwendungsfälle mit potenziellen Sicherheitsrisiken und Geschäftsprioritäten übereinstimmen.

2. Sicherstellung der Datenbereitschaft in kritischen Systemen

Die Wirksamkeit von UEBA hängt von hochwertigen Daten aus Ihrer gesamten Umgebung ab. Vor der Bereitstellung sollten Organisationen überprüfen, ob Protokolle und Aktivitätsdaten in Identitätssystemen und IAM-Plattformen, Endpunkten, E-Mails, Netzwerkverkehr, Cloud-Diensten einschließlich SaaS-Anwendungen und sensiblen Datenbanken verfügbar und zuverlässig sind. Protokolle sollten ausreichende Details für die Verhaltensanalyse enthalten, einschließlich Zeitstempel, Benutzeridentitäten, Quell- und Zielinformationen sowie Aktionstypen.

3. Konfigurieren Sie Baselines und Peer-Analysen während der Lernphase

Während der Erstbereitstellung benötigt UEBA eine Lernphase, um Verhaltensgrundlagen für Benutzer und Entitäten zu etablieren. Dies umfasst oft zwei bis vier Wochen normaler Aktivitätsdaten, obwohl komplexe Umgebungen längere Zeiträume erfordern können. In dieser Phase konfigurieren Sie Peer-Gruppen, wie Benutzer mit ähnlichen Rollen oder Zugriffsrechten, um Kontext hinzuzufügen und die Anomalieerkennung zu verbessern. Sicherheitsteams sollten diese Phase genau überwachen und die Einstellungen verfeinern, sobald Muster erkennbar werden.

4. Integration mit SIEM, EDR, IAM und DLP

Organisationen sollten UEBA-Systeme mit ihren bestehenden Sicherheitskontrollen integrieren, um den größten Nutzen zu erzielen. Verbinden Sie UEBA mit:

- SIEM zur Erfassung von Warnmeldungen und deren Anreicherung mit Verhaltenskontext.

- EDR-Plattformen zur Korrelation von Endpoint-Bedrohungen mit dem Benutzerverhalten.

- IAM-Systeme für Echtzeit-Zugriffskontrollentscheidungen.

- DLP-Lösungen zur Verbesserung des Datenschutzes mit Verhaltensanalysen.

Diese Integrationen helfen dabei, Verhalten mit Ereignissen über den gesamten Sicherheits-Stack hinweg zu korrelieren und bieten so eine durchgehende Sichtbarkeit.

5. Definieren Sie die Weiterleitung von Warnungen und Untersuchungs-Workflows

Klare Workflows stellen sicher, dass UEBA-Warnungen handlungsfähig statt störend sind. Organisationen sollten:

- Definieren Sie Workflows, wie Warnungen weitergeleitet werden, wer sie untersucht und welche Reaktionsmaßnahmen basierend auf Risikostufen angemessen sind.

- Legen Sie Eskalationsverfahren für Hochrisikoerkennungen fest.

- Erstellen Sie Untersuchungs-Playbooks, die Analysten durch häufige Szenarien führen.

- Implementieren Sie automatisierte Reaktionsmaßnahmen für eindeutige Szenarien wie unmögliche Reisen oder offensichtliche Kompromittierung von Zugangsdaten, um die Reaktionszeit zu verkürzen.

6. Erfolg messen

Messen Sie UEBA-Programme anhand von Kennzahlen wie der durchschnittlichen Erkennungszeit von Bedrohungen, der Rate von Fehlalarmen, dem Prozentsatz der Warnungen, die zu bestätigten Vorfällen führen, der Abdeckung kritischer Systeme und Datenquellen sowie der Verringerung von Kontoübernahmen und Datenverletzungen. Nutzen Sie Erkenntnisse aus Überprüfungen, um Erkennungsregeln zu verfeinern, Risikobewertungen anzupassen und Datenquellen zu erweitern. Kontinuierliche Verbesserungen halten UEBA im Einklang mit sich entwickelnden Bedrohungen und Geschäftsabläufen.

Checkliste für Käufer: Auswahl einer UEBA-Lösung

Um die richtige UEBA-Lösung aus den vielen verfügbaren UEBA-Lösungen auszuwählen, sollten Organisationen bewerten, ob sie ihre Sicherheitsanforderungen und Infrastruktur unterstützt. Verwenden Sie diese Checkliste, um Anbieter zu bewerten und einen nachhaltigen Wert aus Ihrer Investition zu erzielen.

Skalierbare Verhaltensanalysen über Benutzer, Geräte und Cloud-Arbeitslasten hinweg

☐ Unterstützt die Analyse von Benutzerkonten, Dienstkonten und privilegierten Identitäten

☐ Überwacht Endpunkte, Server, IoT-Geräte und Netzwerkinfrastruktur

☐ Deckt Multi-Cloud-Umgebungen ab, einschließlich AWS, Microsoft Entra und Google Cloud

☐ Bewältigt Ihr aktuelles Datenvolumen mit Wachstumsspielraum

☐ Erhält die Leistung, wenn Ihre Umgebung komplexer wird

Dynamische Baselines und Peer-Gruppierung

☐ Stellt automatisch Verhaltensgrundlagen für jeden Benutzer und jede Entität her

☐ Passt Baselines kontinuierlich an, wenn sich Verhaltensweisen entwickeln

☐ Erstellt Peer-Gruppen basierend auf Rollen, Abteilungen und Zugriffsmustern

☐ Ermöglicht kontextgesteuerte Erkennung anomalen Verhaltens durch Peer-Vergleiche

☐ Ermöglicht die manuelle Anpassung von Peer-Gruppen

Transparente Risikobewertung und Priorisierung

☐ Bietet erklärbare und umsetzbare Risikobewertungen für erkannte Anomalien

☐ Zeigt, welche Faktoren zu jeder Risikoberechnung beigetragen haben und welches Verhalten dazu beigetragen hat

☐ Ermöglicht die Anpassung der Risikobewertungsparameter

☐ Priorisiert Warnungen basierend auf Geschäftsauswirkungen und Bedrohungsschwere

☐ Reduziert Alarmmüdigkeit durch intelligente Geräuschunterdrückung

Integration mit bestehendem Sicherheits-Stack

☐ Bietet vorgefertigte Konnektoren für Ihre SIEM-Plattform (Splunk, QRadar, Sentinel usw.)

☐ Integriert sich mit EDR, Identitätssystemen, Cloud IAM und DLP-Lösungen

☐ Unterstützt Standard-APIs für benutzerdefinierte Integrationen

☐ Bietet klare Dokumentation und Integrationsanleitungen

Automatisierungsfunktionen für Reaktionsmaßnahmen

☐ Löst automatisierte Eindämmungsmaßnahmen bei Hochrisiko-Anomalien aus

☐ Unterstützt Kontosperrung, Sitzungsbeendigung, Zugriffsbeschränkungen und Step-up-Authentifizierung

☐ Ermöglicht die Anpassung automatisierter Reaktions-Playbooks

Datenschutz- und Compliance-Schutzmaßnahmen

☐ Beinhaltet Funktionen zur Datenminimierung, Anonymisierung und Pseudonymisierung

☐ Unterstützt rollenbasierte Zugriffskontrollen für Verhaltensdaten

☐ Bietet konfigurierbare Datenaufbewahrungsrichtlinien

☐ Entspricht GDPR, CCPA und relevanten Branchenvorschriften

☐ Erstellt Prüfpfade und Compliance-Berichte

☐ Dokumentiert Datenverarbeitungspraktiken transparent

Zeit bis zum Nutzen und Unterstützung bei der Feinabstimmung

☐ Bietet eine unkomplizierte Bereitstellung mit minimalen Änderungen an der Infrastruktur

☐ Enthält vorkonfigurierte Erkennungsmodelle für häufige Bedrohungen

☐ Bietet eine angemessene Basislernphase (typischerweise 2-4 Wochen)

☐ Liefert schnelle Erfolge bei hochpriorisierten Anwendungsfällen

☐ Beinhaltet professionelle Dienstleistungen und Support für die Erstkonfiguration

Innovationen des Anbieters und Transparenz der Roadmap

☐ Zeigt Engagement für Produktentwicklung und -verbesserung

☐ Teilt die Produkt-Roadmap und kommende Funktionen

☐ Pflegt eine aktive Benutzer-Community und Wissensdatenbank

☐ Bietet zuverlässigen Kundensupport und technische Ressourcen

Szenarien aus der Praxis

Verhaltensanalysen UEBA beweisen ihren Wert durch die Erkennung von Bedrohungen, die sonst traditionelle Sicherheitskontrollen umgehen würden. Diese praktischen Beispiele zeigen, wie Verhaltensanalysen verdächtige Aktivitäten frühzeitig erkennen und rohe Analysen in umsetzbare Erkenntnisse verwandeln.

Ungewöhnliche Datenübertragungen außerhalb der Geschäftszeiten

Ein Benutzer, der normalerweise während der Geschäftszeiten auf eine begrenzte Anzahl von Dateien zugreift, beginnt plötzlich spät in der Nacht große Mengen sensibler Daten herunterzuladen. Obwohl keine Sicherheitsrichtlinie technisch verletzt wird, weicht das Verhalten von der etablierten Basislinie des Benutzers ab. Lösungen wie Netwrix ITDR erkennen solche Insider-Bedrohungen in Echtzeit, indem sie ungewöhnliche Zugriffszeiten mit abnormalem Datenvolumen und Ressourcensensitivität korrelieren und Sicherheitsteams vor riskanten Aktivitäten warnen.

Erstmalige Anmeldung aus einem ausreißerischen Peer-Group-Land

Eine erfolgreiche Anmeldung erfolgt aus einem fremden Land, einem Ort, von dem weder der Benutzer noch seine Peer-Gruppe zuvor zugegriffen haben. Dies geschieht während der normalen Arbeitszeit des Benutzers im Büro und schafft ein unmögliches Reiseszenario. Obwohl die Anmeldedaten gültig sind, erkennt UEBA dies als potenzielle Kontokomprimittierung basierend auf historischem Verhalten, Standortanomalien und Peer-Group-Analyse. Netwrix ITDR erkennt diese Abweichung und kann automatisierte Reaktionen auslösen (wie Step-up-Authentifizierung und vorübergehende Kontosperrung) durch Integration mit Identitäts- und Sicherheitskontrollen.

Anstieg der Zugriffsanfragen auf sensible Repositories

Ein Benutzer beginnt plötzlich, auf sensible Repositories zuzugreifen, die nicht mit seiner Rolle zusammenhängen, was einen Anstieg der Zugriffsaktivitäten auslöst. Obwohl die einzelnen Anfragen isoliert betrachtet legitim erscheinen mögen, korreliert UEBA dieses Verhalten über Identitäts- und Datensysteme hinweg, vergleicht es mit der Basislinie des Benutzers und dem Verhalten der Peer-Gruppe und identifiziert einen potenziellen Versuch der Datenexfiltration. Netwrix ITDR unterstützt diesen Anwendungsfall, indem es Identitätsaktivitäten mit dem Zugriff auf sensible Ressourcen korreliert, abnormalen Zugriffsmustern und Missbrauch von Privilegien hervorhebt, die auf ein Risiko der Datenexfiltration hinweisen. Früherkennung ermöglicht es Teams, den Zugriff einzuschränken und zu bewerten, ob eine Datenexposition stattgefunden hat.

Mehrere fehlgeschlagene Anmeldungen gefolgt von Privilegieneskalation

Ein Dienstkonto zeigt wiederholte fehlgeschlagene Authentifizierungsversuche auf mehreren Systemen, gefolgt von erfolgreicher Anmeldung und unerwarteter Privilegieneskalation. UEBA korreliert diese Ereignisse über Identitätssysteme hinweg und kennzeichnet das Verhalten als Brute-Force-Aktivität oder seitliche Bewegungsversuche. Das Risikobewertungssystem priorisiert diese Kette von Ereignissen mit hoher Schwere, sodass Sicherheitsteams sie schnell eindämmen können. Netwrix ITDR bietet kontextuelle Einblicke in den Zeitverlauf und die betroffenen Konten und verbessert die Reaktion.

Beste Praktiken

Best Practices wie durchdachte Konfiguration, funktionsübergreifende Zusammenarbeit und kontinuierliche Verfeinerung sind entscheidend für eine effektive UEBA-Softwarebereitstellung.

Überwachen Sie sowohl privilegierte als auch nicht privilegierte Benutzer

Während Administratoren und privilegierte Konten das höchste Risiko darstellen, zielen Angreifer häufig auf nicht privilegierte Konten als Einstiegspunkte ab oder missbrauchen diese. UEBA sollte das Verhalten aller Benutzertypen, Dienstkonten und automatisierten Prozesse überwachen, um umfassende Sichtbarkeit zu gewährleisten.

Schweregrad der Warnung mit Geschäftsauswirkung abstimmen

Nicht alle Anomalien bergen das gleiche Risiko. Zum Beispiel erfordert eine ungewöhnliche Anmeldung in einer Testumgebung eine andere Dringlichkeit als ein abnormaler Zugriff auf Finanzdaten. Konfigurieren Sie UEBA so, dass die Schwere der Warnungen auf Geschäftsauswirkungen, Datensensitivität und Benutzerkontext abgebildet wird. Dies hilft Sicherheitsteams, sich auf die wichtigsten Vorfälle zu konzentrieren.

Fördern Sie die Zusammenarbeit zwischen Teams

Verhaltensanalysen sind am effektivsten, wenn technische Erkenntnisse mit organisatorischem Kontext angereichert werden. Sicherheitsteams benötigen IT-Kontext zu geplanten Systemänderungen, Wartungsfenstern und legitimen administrativen Aktivitäten, die Alarme auslösen könnten. Die Personalabteilung liefert Informationen über Mitarbeiterlebenszyklusereignisse wie Rollenwechsel, Abteilungswechsel und Kündigungen, die Verhaltensänderungen erklären. Die Zusammenarbeit zwischen Sicherheit, IT und Personal ermöglicht eine bessere Interpretation des Benutzerverhaltens, reduziert Fehlalarme und unterstützt Untersuchungen.

Verwenden Sie UEBA als ergänzende Kontrolle

UEBA fügt Ihrem Sicherheitsökosystem Verhaltensintelligenz hinzu. Wenn es mit SIEM-, EDR- und IAM-Lösungen integriert wird, bietet UEBA Verhaltens- und Identitätskontext, der die Erkennungsgenauigkeit und Reaktion im gesamten Sicherheitsstack verbessert.

Modelle kontinuierlich überprüfen und verfeinern

Das Benutzerverhalten entwickelt sich im Laufe der Zeit aufgrund von Rollenänderungen, neuen Anwendungen und Veränderungen der Arbeitsmuster. Dokumentieren Sie Änderungen an Geschäftsprozessen, Organisationsstrukturen und Technologieplattformen, die das Verhalten beeinflussen könnten, und passen Sie die UEBA-Konfigurationen entsprechend an. Überprüfen Sie regelmäßig Baselines, Peer-Gruppen und Risikobewertungsmodelle, um die Genauigkeit zu gewährleisten.

Bedrohen Sie proaktiv, erkennen und enthalten Sie Angriffe schneller und erholen Sie sich schnell, um Ihr Unternehmen mit Netwrix ITDR widerstandsfähig zu halten. Fordern Sie eine Demo an.

FAQs

Teilen auf

Erfahren Sie mehr

Über den Autor

Tyler Reese

VP of Product Management, CISSP

Mit mehr als zwei Jahrzehnten in der Software-Sicherheitsbranche ist Tyler Reese bestens vertraut mit den sich schnell entwickelnden Identitäts- und Sicherheitsherausforderungen, denen Unternehmen heute gegenüberstehen. Derzeit ist er als Produktleiter für das Netwrix Identity and Access Management Portfolio tätig, wo seine Aufgaben die Bewertung von Markttrends, die Festlegung der Richtung für die IAM-Produktlinie und letztendlich die Erfüllung der Bedürfnisse der Endanwender umfassen. Seine berufliche Erfahrung reicht von IAM-Beratung für Fortune-500-Unternehmen bis hin zur Arbeit als Unternehmensarchitekt eines großen Direkt-an-Verbraucher-Unternehmens. Derzeit hält er die CISSP-Zertifizierung.

Erfahren Sie mehr zu diesem Thema

Beispiel für Risikoanalyse: Wie man Risiken bewertet

Das CIA-Dreieck und seine Anwendung in der realen Welt

Erstellen Sie AD-Benutzer in Massen und senden Sie deren Anmeldeinformationen per E-Mail mit PowerShell

So fügen Sie AD-Gruppen hinzu und entfernen Objekte in Gruppen mit PowerShell

Active Directory-Attribute: Letzte Anmeldung