AD CS Angriffsschutz

Stoppen Sie zertifikatbasierte Identitätsangriffe, bevor sie Ihre Anmeldeinformationen umgehen, Privilegien eskalieren und unentdeckt bleiben.

AD CS ist eine wachsende und weitgehend unüberwachte Angriffsfläche für Identitäten. Angreifer nutzen das Vertrauen in Zertifikate aus, um MFA zu umgehen, Privilegien zu eskalieren und persistenten Zugriff aufrechtzuerhalten, selbst nach Passwortzurücksetzungen oder Kontodeaktivierungen.

AD CS ist eine übersehene Angriffsfläche

Active Directory Certificate Services ist weit verbreitet, wird aber selten überwacht, wodurch Organisationen einer wachsenden Klasse von Identitätsangriffen ausgesetzt sind, die Anmeldeinformationen, MFA und traditionelle Erkennung vollständig umgehen.

Zertifikate überdauern das Zurücksetzen von Anmeldeinformationen

Einmal ausgestellte Zertifikate bleiben auch nach Passwortänderungen oder Kontodeaktivierung gültig. Angreifer, die ein Zertifikat erhalten, behalten einen dauerhaften Zugriff, den Standard-Identitätssicherheitskontrollen nicht widerrufen können.

Falsch konfigurierte Vorlagen ermöglichen die Eskalation von Berechtigungen

Unsichere Zertifikatvorlageneinstellungen erlauben es Benutzern mit niedrigen Berechtigungen, Zertifikate für privilegierte Konten zu registrieren, was eine Eskalation von Berechtigungen, laterale Bewegungen und die Übernahme von Domänen durch dokumentierte ESC-Techniken ermöglicht.

Begrenzte Sichtbarkeit der Zertifikatsaktivität

Das native Windows-Logging für AD CS ist unvollständig und wird selten in Echtzeit überwacht. Verteidiger haben keine Einsicht darüber, wer welches Zertifikat angefordert hat, welche Vorlage verwendet wurde und ob SANs manipuliert wurden.

Erkennen, blockieren und prüfen Sie zertifikatbasierte Angriffe in Echtzeit

Netwrix bietet Echtzeit-Transparenz und Blockierung über den gesamten AD CS-Lebenszyklus hinweg, von Anmeldeanfragen bis zur Ausstellung und Nutzung von Zertifikaten. Durch das Abfangen verdächtiger Zertifikatsaktivitäten, bevor sie abgeschlossen sind, verhindert Netwrix, dass Angreifer das Vertrauen in Zertifikate ausnutzen, um Anmeldeinformationen zu umgehen, Privilegien zu erhöhen und unentdeckt in der Umgebung zu verbleiben.

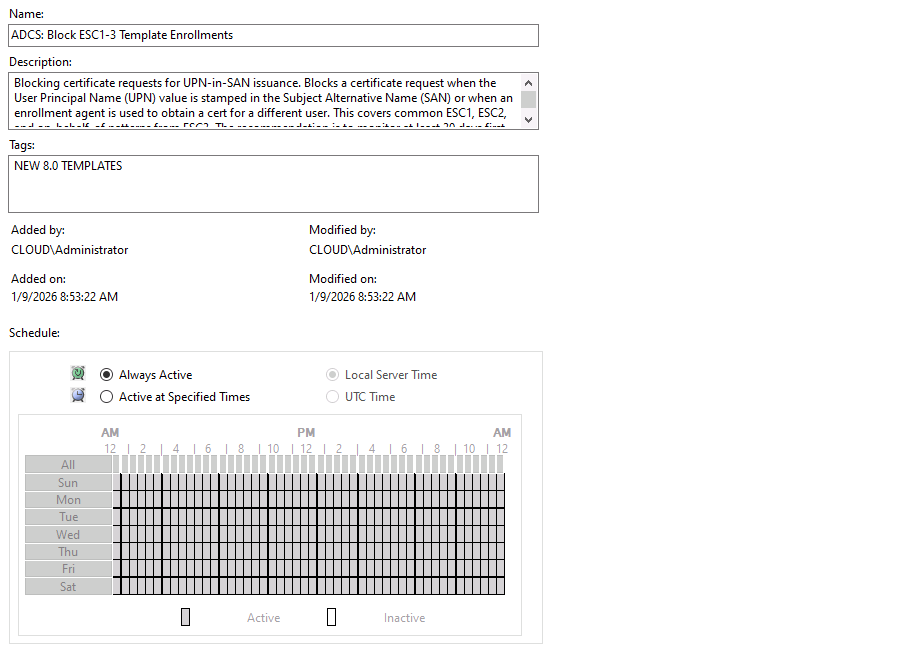

Stoppen Sie Angriffe, bevor Zertifikate ausgestellt werden

Abfangen von Zertifikatsanmeldeanforderungen bei der CA vor der Ausstellung, Erfassen des vollständigen Anforderungskontexts, um Missbrauch in Echtzeit zu erkennen und zu blockieren, nicht nachträglich.

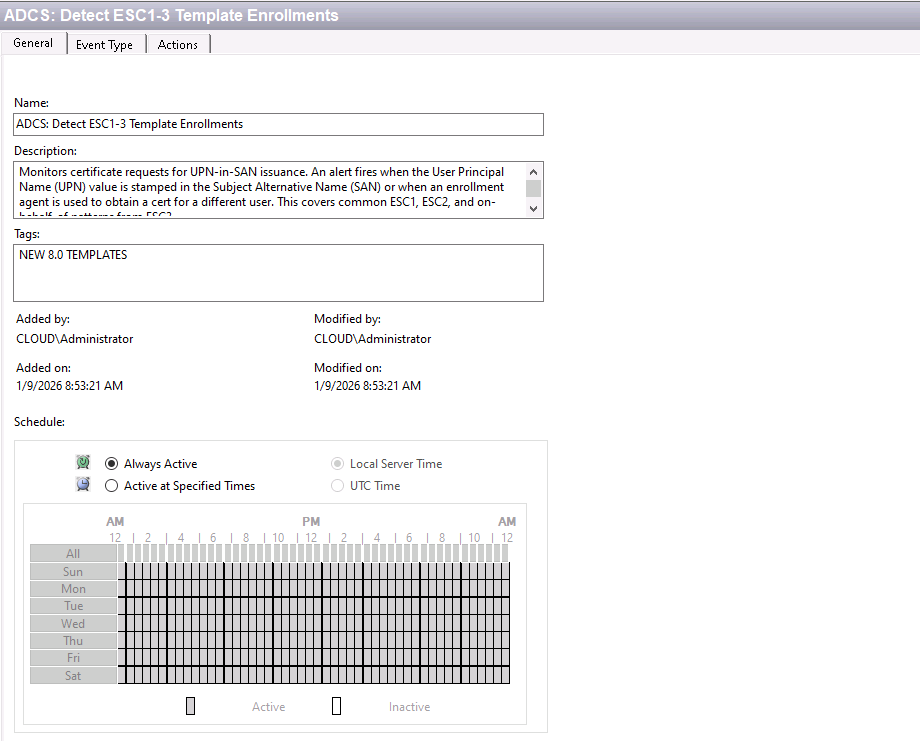

Blockieren Sie das gesamte ESC-Angriffspektrum

Anfragen, die den dokumentierten ESC1–ESC4-Angriffsmustern entsprechen, automatisch ablehnen, bevor ein Zertifikat ausgestellt wird.

Überprüfen Sie jede Vorlage und CA-Änderung

Verfolgen Sie jede Änderung an Zertifikatvorlagen-ACLs, CA-Flags, Einstellungen des Enrollment-Agenten und Ausstellungsvoraussetzungen, um Fehlkonfigurationen zu erkennen, bevor Angreifer sie ausnutzen.

Verfolgen Sie jedes Zertifikat vom Antrag bis zur Anmeldung

Korrelation der Ausstellung von Zertifikaten mit Authentifizierungsereignissen, um unautorisierte zertifikatbasierte Anmeldungen, schwache Kontozuordnungen und fehlende SID-Erweiterungsszenarien zu identifizieren.

Schließen Sie die Identitätssicherheitsabdeckung ga

Die meisten Identity-Sicherheitslösungen stoppen bei Anmeldeinformationen. Netwrix erweitert die Erkennung von Identitätsbedrohungen auf den Zertifikatkanal und deckt Angriffspfade ab, die traditionelle Tools übersehen.

Funktionen, die die Erkennung und Blockierung von AD CS-Bedrohungen unterstützen