Prevención de pérdida de datos

Prevenga la pérdida de datos en puntos finales, identidades y almacenes de datos con la plataforma Netwrix

Lee sus historias

Confiado por

La IA en la sombra, las amenazas internas, los puntos finales fuera de línea y los entornos multiplataforma pueden crear puntos ciegos que dejan los datos sensibles vulnerables a la exfiltración.

La IA de sombra amplía la exposición de datos

Los empleados pegan datos sensibles en herramientas de IA y copilotos fuera de la supervisión de seguridad, creando caminos de exfiltración incontrolados que las políticas tradicionales de DLP nunca fueron diseñadas para detectar o detener.

Riesgo interno en el punto final

Los insiders maliciosos o descuidados pueden mover datos sensibles a través de aplicaciones, navegadores, dispositivos USB o impresoras, eludiendo los controles perimetrales y aumentando el riesgo de pérdida de datos no detectada.

Los sistemas operativos mixtos crean brechas en las políticas

Los controles inconsistentes en los puntos finales de Windows, macOS y Linux crean brechas de cumplimiento, lo que dificulta la aplicación de políticas uniformes de protección de datos o el mantenimiento de la visibilidad de la actividad del usuario.

Los puntos finales fuera de línea carecen de supervisión

Los sistemas aislados y conectados intermitentemente a menudo operan sin monitoreo continuo, creando puntos ciegos donde los datos sensibles pueden ser copiados, movidos o eliminados sin detección.

Casos de uso

Controlar el movimiento de datos a través de puntos finales y IA

Bloquear datos sensibles en herramientas de IA y copilotos

Evitar que se ingresen datos clasificados en herramientas de IA generativa y copilotos integrados utilizando políticas conscientes del contexto basadas en la sensibilidad de los datos, la identidad del usuario y el comportamiento de la aplicación.

Detener transferencias no autorizadas de USB y dispositivos

Imponer controles granulares sobre unidades USB y medios externos para evitar la copia de datos sensibles a través de puntos finales de Windows, macOS y Linux sin interrumpir flujos de trabajo legítimos.

Prevenir la exfiltración de datos a través de navegadores y aplicaciones

Bloquee las cargas de datos sensibles a aplicaciones web, plataformas SaaS y aplicaciones locales con la aplicación de políticas que se adapta a la identidad del usuario, la sensibilidad del archivo y el riesgo de destino.

Imponer una protección consistente en sistemas operativos mixtos

Aplica políticas unificadas y contextuales en Windows, macOS y Linux para eliminar las brechas de aplicación y garantizar una protección de datos consistente en entornos de puntos finales heterogéneos.

Mantener la protección en sistemas fuera de línea y aislados

Extienda la aplicación de políticas a los puntos finales desconectados y conectados intermitentemente, reduciendo los puntos ciegos donde los datos sensibles podrían ser copiados, movidos o eliminados sin supervisión.

Reduce el riesgo interno con una aplicación consciente del contexto

Correlaciona la sensibilidad de los datos, la identidad del usuario y el contexto del dispositivo para detectar comportamientos de riesgo y bloquear automáticamente el movimiento no autorizado de datos antes de que la exposición escale.

El enfoque de Netwrix

Capacidades de prevención de pérdida de datos en todo el portafolio de Netwrix

Véalo por ti mismo

¿Listo para dar el siguiente paso?

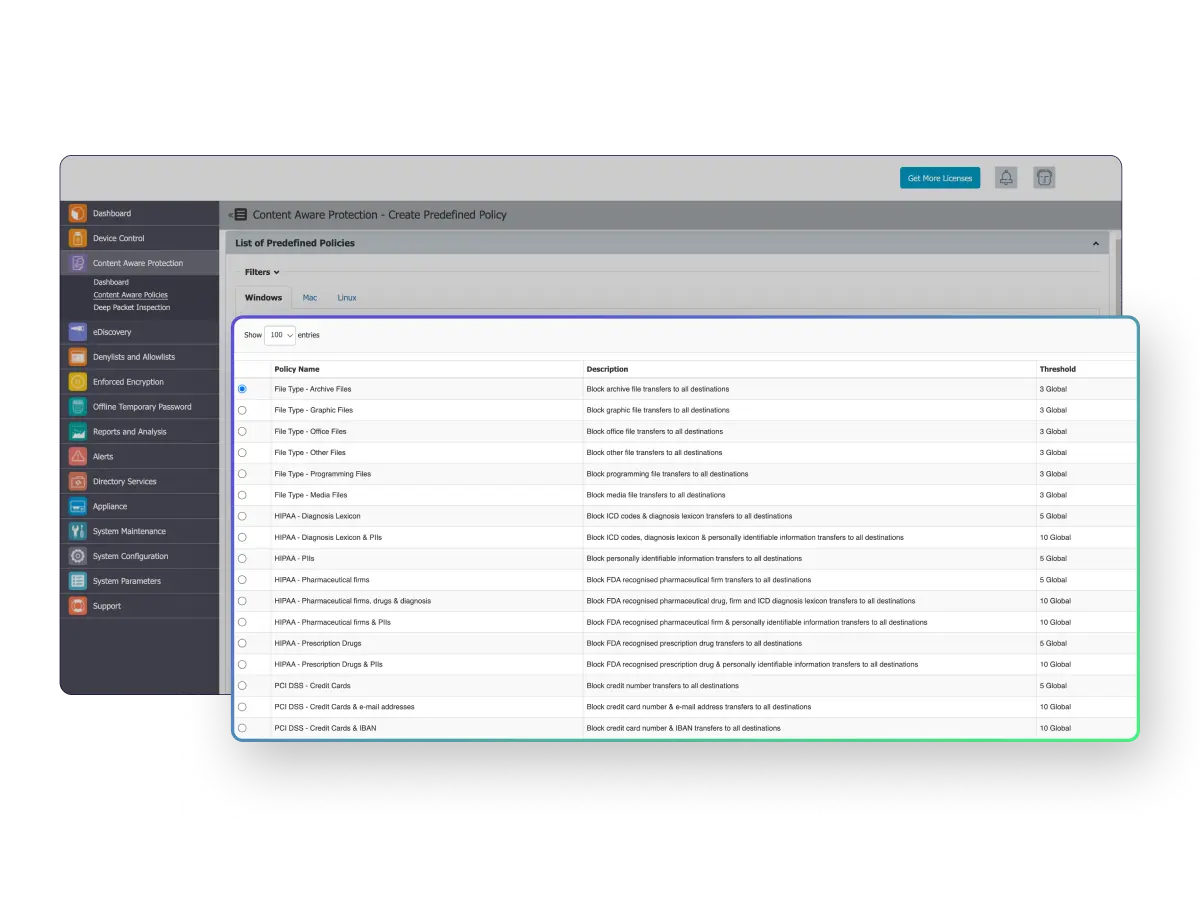

Cumplimiento de DLP para puntos finales impulsados por datos e identidad

Netwrix ofrece DLP de endpoint que unifica la protección consciente del contenido para datos en movimiento, control de dispositivos, cifrado forzado con MDM para USBs y eDiscovery para datos en reposo dentro de un marco impulsado por políticas único a través de Windows, macOS y Linux. Las políticas impulsadas por la sensibilidad de los datos, la identidad del usuario y el contexto del dispositivo previenen la exfiltración a través de aplicaciones, herramientas de IA y periféricos, incluso en endpoints desconectados o aislados.

Aplicación consistente en Windows, macOS y Linux

Aplica políticas de DLP unificadas en los endpoints de Windows, macOS y Linux para eliminar brechas de control y garantizar una protección consistente independientemente del sistema operativo o la configuración del dispositivo.

Controla datos en más de 40 tipos de dispositivos

Bloquee o restrinja las transferencias de datos sensibles a través de unidades USB, Bluetooth, impresoras y más de 40 categorías de dispositivos periféricos para reducir los riesgos de exfiltración impulsados por insiders.

Hacer cumplir políticas utilizando identidad y contexto de datos

Utiliza la sensibilidad de los datos, la identidad del usuario y el contexto del dispositivo para aplicar controles precisos que reduzcan los falsos positivos y prevengan el movimiento no autorizado de datos en el punto final.

Protege los datos incluso en sistemas desconectados y aislados

Mantener la aplicación de políticas y la visibilidad en puntos finales conectados intermitentemente o aislados para prevenir la exfiltración y reducir los puntos ciegos más allá de la red corporativa.

Confiado por profesionales

Preguntas frecuentes sobre la prevención de la pérdida de datos

Preguntas frecuentes sobre la prevención de pérdida de datos

¿Tienes preguntas? Tenemos respuestas.

Ver DLP en acción