Netwrix Identity Management

Detección y análisis de riesgos de identidad

Detecte continuamente riesgos como derechos en conflicto, violaciones de segregación de funciones y cuentas inactivas con Netwrix Identity Management

¿Por qué Netwrix para la detección y análisis de riesgos de identidad?

Obtenga visibilidad continua sobre amenazas basadas en identidades, aplique controles basados en políticas para prevenir la escalada y reduzca su superficie de ataque con Netwrix Identity Management.

Identifique riesgos de acceso ocultos

Desde cuentas inactivas hasta la acumulación de privilegios y derechos de acceso conflictivos, Netwrix descubre riesgos de identidad antes de que se conviertan en brechas.

Aplique controles basados en políticas

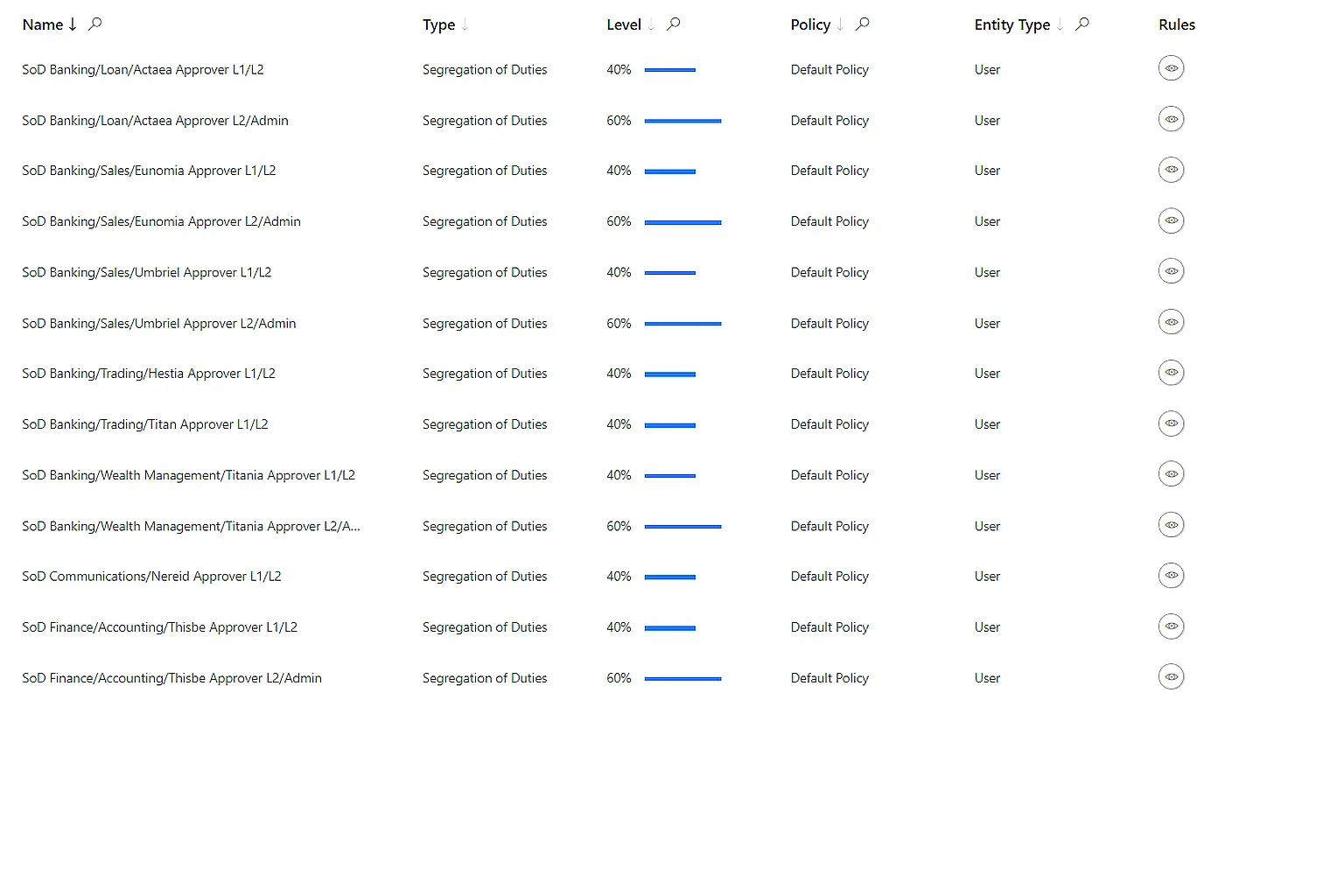

Defina reglas para la segregación de funciones (SoD), conflictos de derechos, identidades inactivas y haga cumplir o remedie automáticamente con la aplicación automatizada de SoD.

Remedie los riesgos de identidad

Automatice la detección, priorización y acción sobre los riesgos de identidad para que su equipo de seguridad pueda concentrarse en los problemas de mayor impacto.

Demuestre cumplimiento y gobernanza

Los registros de auditoría detallados e informes de análisis de riesgos le ayudan a demostrar el control de los riesgos de identidad a los auditores, reguladores y partes interesadas.

Funciones que permiten la detección y análisis de riesgos de identidad

Ejemplo:

Las cuentas inactivas revelan riesgos ocultos

Durante un escaneo programado, Netwrix Identity Management detecta múltiples cuentas de usuario inactivas que no han iniciado sesión durante más de tres meses. Varias de estas cuentas aún mantienen privilegios elevados, creando posibles puntos de entrada para atacantes.

Conflictos de segregación de deberes identificados

Un análisis más profundo descubre una violación de la política en el departamento de finanzas donde un usuario puede tanto crear como aprobar pagos a proveedores. Esta combinación conflictiva infringe los controles internos e introduce un riesgo de fraude.

La aplicación automatizada de políticas remedia problemas

Las políticas predefinidas desactivan automáticamente las cuentas inactivas y revocan los permisos en conflicto. Se envían notificaciones a los propietarios de los datos para su validación, y todas las acciones correctivas se registran con fines de auditoría.

Los paneles de riesgo destacan la exposición restante

Los equipos de seguridad y cumplimiento revisan paneles que muestran los riesgos actuales de identidad clasificados por gravedad. Esta visibilidad ayuda a priorizar la remediación adicional y monitorear la postura de riesgo general de la organización en tiempo real.

Los informes listos para auditoría confirman el cumplimiento

Cuando los auditores solicitan evidencia, TI exporta informes detallados que muestran los riesgos identificados, las acciones de remediación y el historial de cumplimiento de políticas. Estos registros demuestran un monitoreo continuo y una gobernanza efectiva.

Resultado

Con Netwrix Identity Management, las organizaciones detectan y mitigan riesgos relacionados con la identidad, como cuentas inactivas, acumulación de privilegios y violaciones de la segregación de funciones. Los controles de políticas automatizados, análisis en tiempo real y reportes detallados reducen la exposición, hacen cumplir el principio de mínimo privilegio y simplifican el cumplimiento regulatorio.

¿Listo para comenzar?

"Con Netwrix Identity Manager, ahorramos una cantidad considerable de tiempo, tanto en la gestión diaria del equipo de TI como en la gestión de acceso y derechos en general. Netwrix Identity Manager también detecta cualquier cambio en nuevas incorporaciones o derechos otorgados en otro lugar, así que podemos obtener rápidamente información y actuar en consecuencia."

Michel Tournier, CIO

Wendel