Identifique datos sensibles, corrija riesgos de acceso e implemente controles antes de habilitar Copilot

Preparación para Copilot

Prepare Microsoft Copilot con visibilidad completa de datos sensibles, riesgos de acceso y actividad de IA, antes de que exponga lo que no debería compartirse.

Microsoft Copilot amplifica los riesgos de datos existentes. Los datos sensibles, los permisos excesivos y las rutas de acceso ocultas permiten que la IA revele información mucho más allá de la intención. Sin visibilidad y control, las organizaciones corren el riesgo de compartir en exceso, incumplir normativas y sufrir fugas de datos a gran escala.

Expansión descontrolada de datos

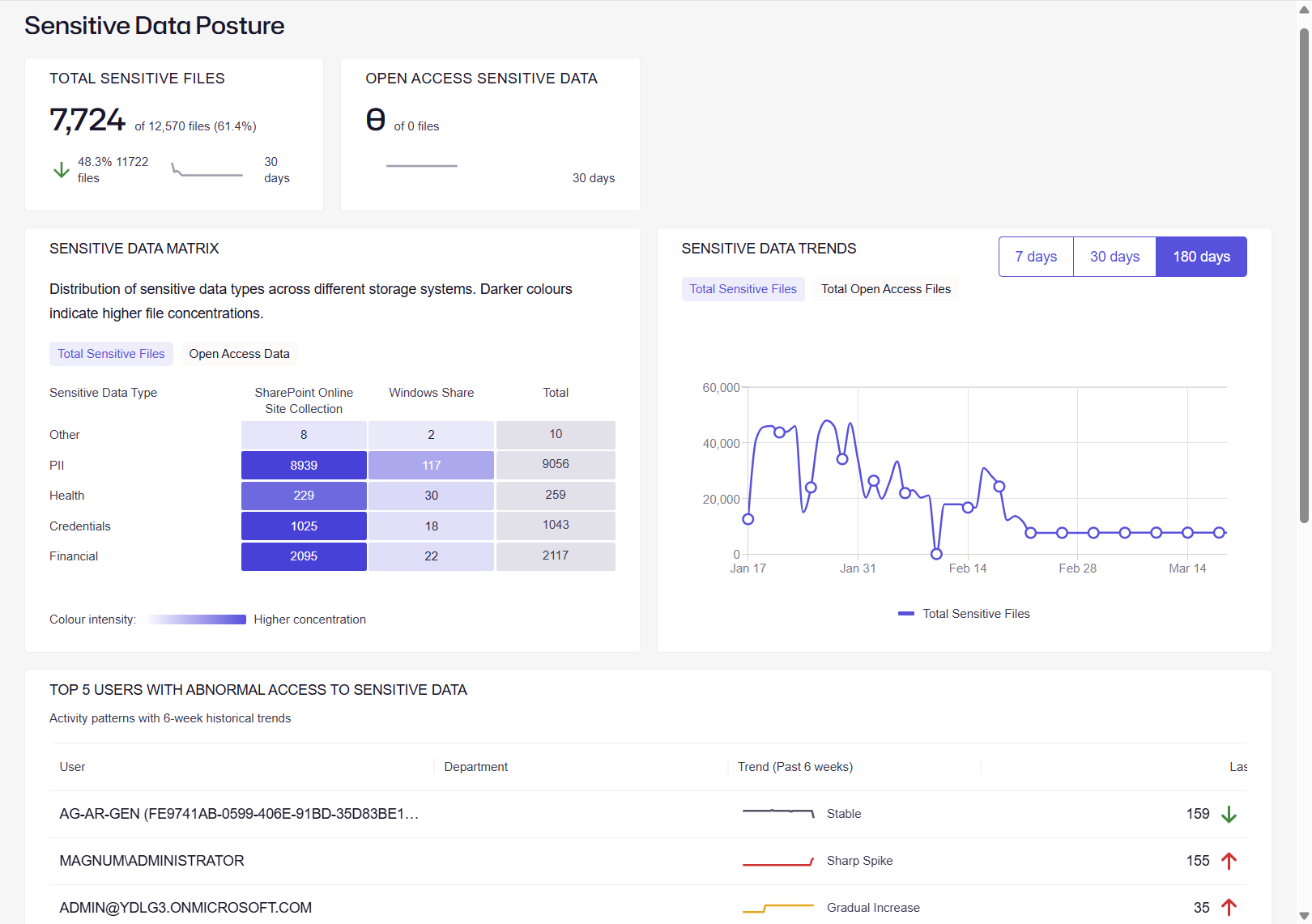

La proliferación de datos sensibles en Microsoft 365, recursos compartidos y aplicaciones en la nube deja a las organizaciones sin saber a qué puede acceder y qué puede exponer Copilot.

Acceso excesivo y oculto

Los usuarios con permisos excesivos, las cuentas obsoletas y los administradores en la sombra amplían silenciosamente el acceso, lo que permite a Copilot mostrar datos mucho más allá de las audiencias previstas.

Rutas de acceso invisibles

Los caminos de acceso ocultos y las configuraciones incorrectas dificultan entender quién tiene realmente acceso a datos sensibles antes de que la IA comience a usarlos.

Sin visibilidad del riesgo impulsado por IA

La falta de visibilidad sobre el uso de datos y la actividad del usuario impide que los equipos detecten interacciones riesgosas de Copilot antes de que se expongan datos sensibles.

¿Por qué Netwrix para la preparación de Copilot?

Controla Copilot antes de que controle tus datos

Obtenga control total sobre el riesgo de Copilot descubriendo datos sensibles, corrigiendo accesos excesivos y deteniendo interacciones inseguras con IA. Supervise el uso en tiempo real para detectar anomalías temprano, reducir la exposición y garantizar que Copilot solo muestre información segura y conforme.

Sepa a qué puede acceder Copilot

Deje de crear hojas de cálculo manuales. Automatice las revisiones de acceso recurrentes, recolecte aprobaciones y exporte evidencia en formatos que los auditores aceptan.

Reducir la exposición de datos impulsada por IA

Reduzca el aumento de acceso con grupos dinámicos, membresía limitada por tiempo y desaprovisionamiento automatizado para que las personas solo conserven el acceso que aún necesitan.

Detener interacciones riesgosas con Copilot

Delegue revisiones y aprobaciones a los propietarios del negocio que conocen mejor el contexto. TI se mantiene fuera de la cola mientras la gobernanza se fortalece.

Obtenga visibilidad completa de la actividad de IA

Obtenga una única fuente de verdad sobre quién tiene acceso a qué, quién lo aprobó y cuándo expira. Genere informes listos para auditoría con un clic.

Seguridad y preparación integral de Copilot

¿Cómo implementar Copilot de forma segura?

Paso n.º 1: Descubrir

Descubrir

El equipo de TI se apresura a prepararse para una auditoría trimestral. Los gerentes están sepultados en hojas de cálculo tratando de verificar qué usuarios aún tienen acceso a los sistemas financieros. Las revisiones son lentas, incompletas y propensas a errores.

Paso #2: Clasificar

Clasificar

Aplique una clasificación de alta fidelidad para etiquetar datos sensibles, asegurando que las interacciones de Copilot estén gobernadas por el contexto empresarial y los requisitos de cumplimiento.

Paso n.º 3: Auditoría

Auditoría

Analice permisos, identidades y rutas de acceso para comprender quién y qué puede acceder a datos sensibles a través de Copilot.

Paso #4: Asegurar

Seguro

Remedie el acceso excesivo, aplique el principio de menor privilegio y bloquee que los datos sensibles se usen en indicaciones riesgosas de Copilot o herramientas externas de IA.

Paso #5: Monitorear

Monitorear

Monitoree continuamente la actividad del usuario, las interacciones con Copilot y los patrones de acceso a datos para detectar anomalías y prevenir la exposición de datos en tiempo real.

Paso #6: Gobernar

Gobernar

Con Netwrix Directory Management, las organizaciones automatizan las revisiones de acceso, hacen cumplir el principio de mínimo privilegio y simplifican la generación de informes de cumplimiento. Los propietarios de negocios se mantienen responsables, la carga de trabajo de TI disminuye y la evidencia de auditoría siempre está lista para compartir.

¿Listo para comenzar?

"El equipo de soporte es altamente conocedor y orientado a soluciones. El producto es fácil de usar tanto en la configuración como en el uso diario."

Anonymous, Gerente de IT Security and Risk Management

Software