Guide complet de la politique de mot de passe Active Directory

Aug 9, 2024

Weak or stolen passwords remain a leading entry point for attackers targeting Active Directory. Strong password policies — covering length, complexity, reuse, lockout, and auditing — are essential to reduce account takeover risks and ensure compliance. Modern best practices favor long, complex passwords, supported by tools like self-service resets and policy enforcement, to balance security with usability.

L'une des méthodes les plus courantes pour les attaquants de s'infiltrer dans un réseau d'entreprise est de compromettre le nom d'utilisateur et le mot de passe d'un compte d'utilisateur légitime. Les noms d'utilisateur sont généralement faciles à deviner car ils suivent une norme établie dans une organisation donnée, telle que FirstnameLastname@domain.com.

Malheureusement, compromettre des mots de passe basiques est également étonnamment facile pour les acteurs de menaces aujourd'hui. Par exemple, ils peuvent exécuter un programme qui teste divers mots de passe potentiels pour un compte d'utilisateur spécifique. Lorsqu'ils trouvent le bon, ils peuvent s'infiltrer dans le réseau et commencer à se déplacer latéralement pour voler des données sensibles, déclencher un rançongiciel ou causer d'autres dommages.

Par conséquent, il est essentiel d'établir une politique de mot de passe stricte qui rend les mots de passe difficiles à deviner. Si votre organisation utilise Active Directory (AD) comme principal magasin d'identité, cet article peut aider. Il explique les paramètres de politique de mot de passe de domaine disponibles dans AD, montre comment vérifier votre politique actuelle et détaille les pratiques exemplaires de politique de mot de passe à suivre. Puis il explore comment les solutions tierces peuvent vous aider à tirer parti des avantages des politiques de mot de passe strictes sans frustrer les utilisateurs ou augmenter le volume d'appels au service d'assistance.

Avantages de politiques de mots de passe robustes

Les politiques de mots de passe définissent des normes pour la composition des mots de passe, telles que la longueur minimale du mot de passe et les exigences de complexité. Elles peuvent également empêcher la réutilisation des mots de passe précédents, contrôler la fréquence à laquelle les mots de passe doivent être changés et même garantir qu'un nombre excessif de tentatives de connexion échouées entraînera le verrouillage du compte.

Avoir des exigences de mot de passe fortes et cohérentes pour toutes les politiques de comptes d'utilisateurs peut considérablement réduire le risque de compromission de compte en déjouant les attaques de password spraying, de force brute et de remplissage d'identifiants. De plus, avoir des politiques de mot de passe solides est nécessaire pour se conformer à un large éventail de réglementations et de normes industrielles, telles que HIPAA et GDPR.

Comment configurer les stratégies de mot de passe Active Directory

Comment configurer votre politique de mots de passe

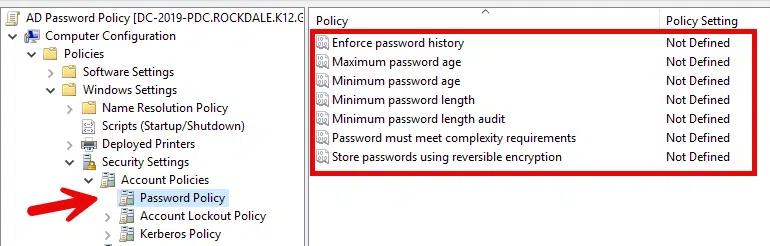

Pour configurer la politique de mots de passe, ouvrez la console Group Policy Management (GPMC) sur un serveur Windows et naviguez jusqu'à Configuration de l'ordinateur > Paramètres Windows > Paramètres de sécurité > Stratégies de compte. Sélectionnez Password Policy et configurez chacun des paramètres de la politique sur la droite.

Quels paramètres devriez-vous choisir ? Les approches de la gestion des mots de passe ont considérablement évolué ces dernières années, les meilleures pratiques actuelles mettant moins l'accent sur les changements fréquents de mot de passe et davantage sur la force des mots de passe. Les paramètres par défaut de Microsoft doivent être considérés comme un point de départ ; pour une sécurité renforcée et une conformité, envisagez les orientations suivantes :

Paramétrage | Description | Default | Meilleures pratiques |

|---|---|---|---|

|

Appliquez l'historique des mots de passe |

Le nombre de mots de passe uniques qu'un utilisateur doit créer avant de pouvoir réutiliser un ancien mot de passe |

24 |

Appliquez l'historique des mots de passe pour empêcher les utilisateurs de réutiliser constamment leurs anciens mots de passe. |

|

Âge maximum du mot de passe |

Combien de temps un mot de passe peut-il exister avant d'expirer et que l'utilisateur doive en choisir un autre |

42 jours |

Envisagez de définir un âge maximal élevé pour les mots de passe et de forcer les utilisateurs à les changer uniquement lorsqu'un événement tel qu'une violation le rend prudent. |

|

Âge maximal du mot de passe |

Combien de temps un mot de passe doit-il exister avant que l'utilisateur soit autorisé à le modifier |

1 jour |

Conservez le paramètre par défaut pour empêcher les utilisateurs de contourner le paramètre « enforce password history » en effectuant plusieurs réinitialisations de mot de passe à la suite afin de réutiliser un mot de passe préféré. |

|

Longueur minimale du mot de passe |

Le nombre minimum de caractères qu'un mot de passe peut contenir |

7 |

Microsoft recommande un paramètre d'au moins 12 caractères car les outils modernes de craquage de mots de passe peuvent craquer des chaînes de 8 caractères en quelques secondes. |

|

Audit de la longueur minimale des mots de passe |

Permet aux administrateurs d'auditer les changements de mot de passe qui violeraient une potentielle nouvelle politique de longueur minimale de mot de passe avant de l'appliquer réellement. |

1 |

Microsoft recommande de laisser la politique d'audit activée pendant trois à six mois pour détecter tous les logiciels qui ne prennent pas en charge la longueur minimale de mot de passe proposée. |

|

Le mot de passe doit répondre aux exigences de complexité |

Contrôle si les mots de passe doivent répondre aux deux exigences suivantes : Un mot de passe ne peut pas contenir le nom de compte de l'utilisateur ou le nom affiché. Un mot de passe doit inclure des caractères de 3 des catégories suivantes : Lettres majuscules Lettres minuscules Chiffres de base 10 Caractères spéciaux, tels que $ ou % |

Activé |

Gardez le paramètre de complexité des mots de passe activé. Exiger que les mots de passe répondent à des exigences de complexité peut ralentir les attaques automatisées et réduire la probabilité que les utilisateurs réutilisent les mêmes mots de passe sur plusieurs comptes. |

|

Stockez les mots de passe en utilisant le chiffrement réversible |

Prend en charge les applications qui exigent que les utilisateurs saisissent un mot de passe pour l'authentification |

Désactivé |

Gardez ce paramètre désactivé pour empêcher les attaquants de déchiffrer les mots de passe qu'ils parviennent à voler. |

Renforcez la sécurité avec Netwrix Password Policy Enforcer

Découvrez comment Netwrix simplifie l'application de politiques de mots de passe sécurisées et conformes

Comment configurer votre politique de verrouillage de compte

Vous devriez compléter votre politique de mots de passe par une politique de verrouillage de compte pour garantir que les adversaires n'obtiennent pas de tentatives illimitées pour deviner un mot de passe de compte.

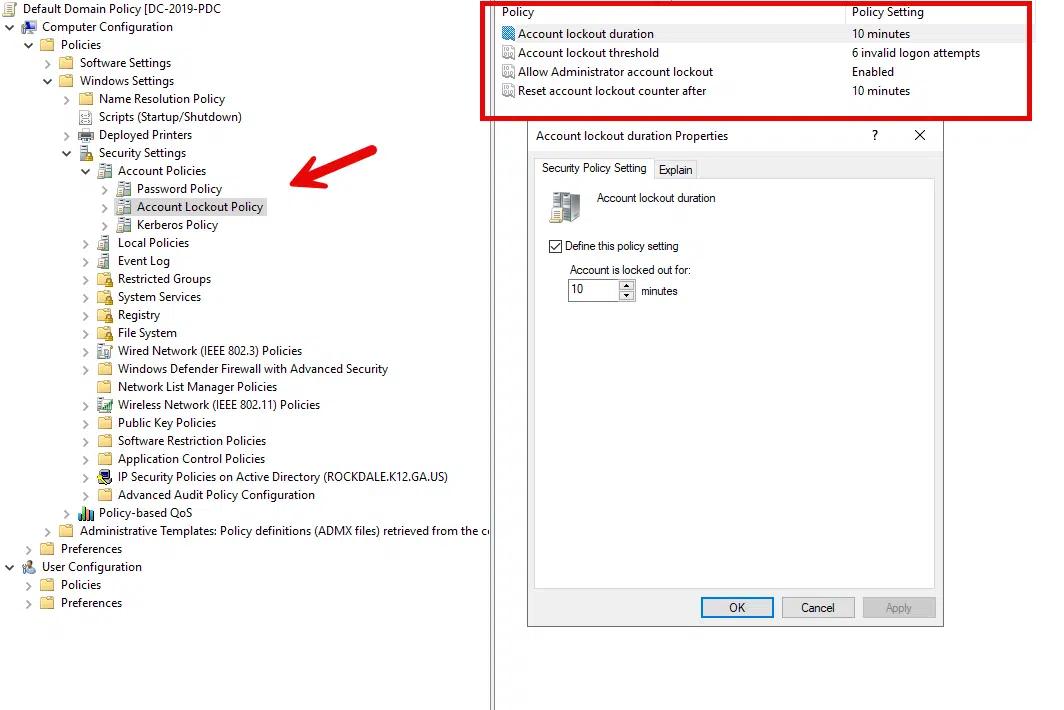

Dans GPMC, sous Politiques de compte, sélectionnez Account Lockout Policies. Les paramètres disponibles apparaîtront à droite. En particulier, vous pouvez spécifier le nombre de tentatives de connexion échouées qui déclencheront un verrouillage et la durée de ce verrouillage.

Durée de verrouillage du compte : Le nombre de minutes pendant lesquelles un compte sera verrouillé après avoir atteint le nombre maximal de tentatives de connexion échouées.

Seuil de verrouillage de compte : Le nombre de tentatives de connexion échouées qui déclenchera le verrouillage du compte

Autoriser le verrouillage du compte Administrateur : Détermine si le compte Administrateur intégré sera soumis à la politique de verrouillage de compte.

Réinitialiser le compteur de verrouillage de compte après : Détermine le nombre de minutes qui doivent s'écouler après une tentative de connexion échouée avant que le compteur de tentatives de connexion échouées soit remis à zéro.

Comment modifier vos politiques de mots de passe

À un moment donné, vous pourriez avoir besoin de mettre à jour votre politique de mots de passe ou votre politique de verrouillage de compte. Par exemple, vous pourriez vouloir un paramètre différent après un incident de sécurité ou avoir besoin de vous conformer à de nouvelles exigences réglementaires. Modifier votre GPO de politique de mots de passe existante est aussi simple que de retourner dans GPMC et de changer les paramètres. Le processus ne prend que quelques minutes à compléter.

Comment créer différentes politiques de mots de passe pour différents groupes

Active Directory prend en charge des stratégies de mot de passe à granularité fine, ce qui vous permet d'appliquer différentes politiques à différents groupes et utilisateurs. (Notez que votre niveau fonctionnel de forêt doit être au moins Windows Server 2008.) Par exemple, vous pouvez exiger que des groupes à haut risque comme les administrateurs aient des mots de passe plus longs et les changent plus fréquemment que les autres utilisateurs.

Vous pouvez créer et gérer des politiques de mots de passe à granularité fine de deux manières :

- Dans le Centre de gestion Active Directory (ADAC), cliquez sur votre domaine, naviguez jusqu'au dossier Système, cliquez sur le conteneur des paramètres de mot de passe et configurez un objet de paramètres de mot de passe (PSO). Appliquez ensuite le PSO aux groupes souhaités.

- Alternativement, vous pouvez utiliser la commande PowerShell New-ADFineGrainedPasswordPolicy.

Comment surveiller et dépanner la politique de mots de passe

Comment vérifier la politique de mot de passe dans Active Directory

Vous devriez surveiller attentivement les paramètres de votre politique de mot de passe Active Directory. Les méthodes pour ce faire incluent les suivantes :

- Console de gestion de stratégie de groupe — Une option consiste à utiliser GPMC, comme montré précédemment.

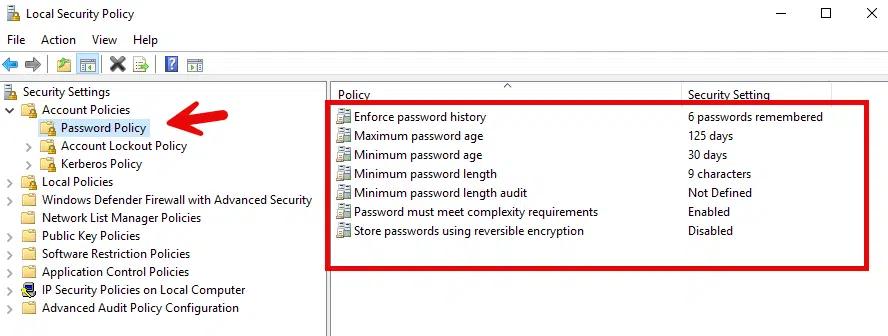

- Stratégie de sécurité locale — Pour ouvrir cet outil sur un ordinateur joint à un domaine, tapez secpol.msc dans la boîte de dialogue Exécuter ou dans la barre de recherche. Ensuite, naviguez jusqu'aux paramètres de la politique de mots de passe.

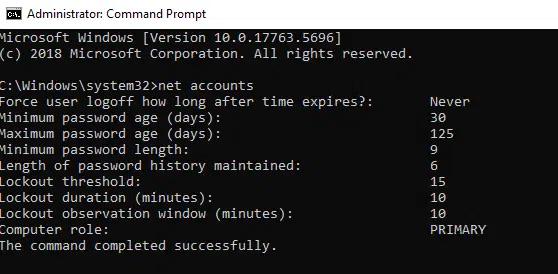

- Invite de commande — Vous pouvez ouvrir une invite de commande avec des privilèges administratifs et utiliser la commande net accounts pour afficher les paramètres actuels de la politique de mot de passe.

- PowerShell — Une autre manière d'afficher les paramètres de politique de mot de passe du domaine consiste à utiliser la commande Get-ADDefaultDomainPasswordPolicy.

Comment résoudre les problèmes de politique de mots de passe

Si un utilisateur ne reçoit pas la politique de mot de passe la plus récente, vous pouvez exécuter les commandes suivantes sur sa machine pour enquêter et tenter de résoudre le problème :

- gpresult /r — Affiche les GPOs appliqués à l'utilisateur et à l'ordinateur

- gpupdate /force — Applique les paramètres GPO actuels

Les problèmes de politique de mots de passe peuvent également être liés à des problèmes de réplication du contrôleur de domaine (DC) — si tous les DC n'ont pas les mêmes paramètres de politique de mots de passe, les utilisateurs pourraient rencontrer des résultats incohérents selon le DC auquel ils s'authentifient. Pour voir les échecs de réplication ou les retards entre les contrôleurs de domaine, utilisez la commande repadmin /replsummary.

Surmonter les défis courants des politiques de mots de passe

Le défi le plus fondamental dans la mise en œuvre des politiques de mots de passe est de trouver un équilibre entre le désir d'une sécurité renforcée et la réalité selon laquelle les utilisateurs répondent souvent à des règles trop strictes de manière à compromettre la sécurité. Par exemple, exiger des changements fréquents de mot de passe atténue le risque lié aux bases de données de mots de passe volées — mais cela peut amener les utilisateurs à recourir à des solutions de contournement qui compromettent la sécurité, comme le choix de mots de passe moins robustes ou l'ajout simple d'un chiffre à la fin de leur mot de passe à chaque fois. De même, exiger des utilisateurs de créer des mots de passe longs et complexes réduit le risque que les pirates puissent deviner ou craquer ces mots de passe pour accéder au réseau d'entreprise. Cependant, les utilisateurs pourraient être tentés de noter leurs mots de passe pour éviter des verrouillages frustrants.

Une communication adéquate peut aider à atténuer ce problème. Les équipes de sécurité ne doivent pas seulement informer les utilisateurs des exigences relatives aux mots de passe, mais aussi expliquer pourquoi elles sont nécessaires et comment tenter de les contourner peut conduire à des violations et à d'autres incidents de sécurité. Lorsque la politique de mots de passe est modifiée, assurez-vous que votre équipe d'assistance technique soit prête à fournir un soutien supplémentaire aux utilisateurs.

Il existe également des outils tiers qui peuvent aider. En particulier, envisagez les types de solutions suivants :

- Le logiciel d'application de politique de mots de passe vous permet de mettre en œuvre des modifications de la politique de mots de passe progressivement, en fournissant une période de grâce pendant laquelle les utilisateurs sont encouragés mais pas forcés de se conformer aux nouvelles exigences.

- Les outils de gestion de mots de passe facilitent la conformité des utilisateurs avec des politiques strictes. Le logiciel va générer et stocker un mot de passe fort et unique pour chacun de leurs comptes et le saisir pour eux chaque fois que c'est nécessaire. Ainsi, un utilisateur doit créer et se souvenir d'un seul mot de passe — celui de l'application de gestion de mots de passe.

- Le logiciel de réinitialisation de mot de passe en libre-service permet aux utilisateurs de réinitialiser ou de changer leurs mots de passe de manière sécurisée et de déverrouiller leurs comptes sans avoir à appeler le service d'assistance. Puisque les verrouillages sont moins pénibles, les utilisateurs sont moins enclins à essayer de les éviter avec des solutions de contournement non sécurisées.

Conclusion

Des politiques de mots de passe robustes sont un élément clé dans une stratégie de cybersécurité solide. En suivant les meilleures pratiques détaillées ici, vous pouvez réduire le risque de prise de contrôle de compte par des adversaires, renforçant ainsi la sécurité et la conformité.

Pour ajouter une couche supplémentaire de sécurité, exigez une authentification multifacteur (MFA) au lieu de simplement un identifiant utilisateur et un mot de passe, en particulier pour des cas d'utilisation à risque tels que les connexions administratives et les demandes d'accès à des données sensibles ou réglementées.

Pour plus d'informations, lisez notre politique de mots de passe pour une sécurité renforcée dans AD.

Prévention de l'expiration des mots de passe

Découvrez comment arrêter l'expiration des mots de passe tout en préservant la sécurité

En savoir plusFAQ

Partager sur

En savoir plus

À propos de l'auteur

Ian Andersen

Vice-président de l'ingénierie avant-vente

Ian a plus de deux décennies d'expérience dans le domaine de l'IT, avec une spécialisation dans la gouvernance des données et des accès. En tant que VP de l'Ingénierie Avant-Vente chez Netwrix, il est responsable de garantir un déploiement de produit fluide et l'intégration de Identity Management pour les clients dans le monde entier. Sa longue carrière l'a positionné pour répondre aux besoins des organisations de toutes tailles, avec des postes qui incluent la direction de l'équipe d'architecture de sécurité pour une institution financière américaine du Fortune 100 et la fourniture de solutions de sécurité aux petites et moyennes entreprises.

En savoir plus sur ce sujet

Créez des utilisateurs AD en masse et envoyez leurs identifiants par e-mail à l'aide de PowerShell

Comment créer, modifier et tester des mots de passe en utilisant PowerShell

Utiliser Windows Defender Credential Guard pour protéger les identifiants Privileged Access Management

Qu'est-ce que Microsoft LAPS : Comment pouvez-vous renforcer sa sécurité ?

Étapes pour contrôler les droits d'administrateur local