Comment pouvez-vous tenir les utilisateurs privilégiés responsables de leurs actions ?

Jan 15, 2020

Contrôler les utilisateurs privilégiés est difficile car les comptes partagés obscurcissent la responsabilité et augmentent le risque de data breaches ou de temps d'arrêt. L'intégration de Netwrix Auditor avec la solution de sécurité d'accès privilégié CyberArk associe les actions aux identités individuelles, capturant l'activité vidéo et au niveau des frappes. Cette visibilité permet aux organisations de détecter les comportements suspects, de résoudre les problèmes d'accès et de prouver la conformité, assurant ainsi que les utilisateurs privilégiés restent responsables de leurs actions.

Pourquoi est-il difficile de contrôler l'activité des utilisateurs privilégiés ?

Dans une récente enquête, 34 % des répondants ont admis partager des mots de passe ou des comptes avec leurs collègues. Partager des identifiants est une activité potentiellement risquée, qui peut entraîner des violations de données et des arrêts de système. Ces risques sont considérablement plus élevés lorsque les comptes impliqués sont des comptes privilégiés, car ils ont un accès bien plus important aux données sensibles et aux systèmes critiques pour l'entreprise. Vous devez savoir avec certitude qui utilise les comptes puissants contrôlés par votre solution de Privileged Access Management (PAM) et précisément ce que chaque individu fait avec les permissions élevées.

Comment Netwrix Auditor peut-il aider ?

En intégrant Netwrix Auditor et la solution CyberArk Privileged Access Security, vous pouvez empêcher les utilisateurs privilégiés de se cacher derrière des comptes partagés et détecter les activités suspectes à temps pour prévenir de véritables dommages. Plus précisément, vous pouvez :

- Surveillez de près les utilisateurs privilégiés.

Restez confiant que les utilisateurs privilégiés respectent les politiques internes et n'abusent pas de leurs permissions élevées en auditant chaque action dans la solution CyberArk. Par exemple, vous pouvez savoir quel employé a utilisé les identifiants pour le serveur de production et rassembler à la fois des enregistrements vidéo et au niveau des frappes de ce que l'utilisateur a exactement fait avec les capacités de gestion de session privilégiée de CyberArk

- Repérez et enquêtez rapidement sur les comportements abusifs des utilisateurs privilégiés.

Détectez rapidement toute activité inhabituelle afin de pouvoir réagir avant qu'elle ne conduise à un incident de sécurité ou à une interruption du système. Avec toute l'intelligence de sécurité liée aux individus responsables, vous pouvez facilement découvrir les initiés malveillants utilisant des comptes privilégiés, au lieu de devoir laborieusement reconstituer des schémas complexes d'abus de privilèges.

- Résolvez les problèmes des utilisateurs avant qu'ils ne deviennent de réels problèmes.

Surveillez toute l'activité des comptes privilégiés dans CyberArk pour limiter les actions risquées et les interruptions d'activité causées par l'incapacité des utilisateurs à accéder aux ressources nécessaires.

- Prouvez la conformité avec moins d'effort.

Organisez toutes les données d'audit de différents systèmes dans un affichage unique et interrogeable, stockez les données aussi longtemps que nécessaire et triez-les rapidement chaque fois que les auditeurs demandent des informations spécifiques.

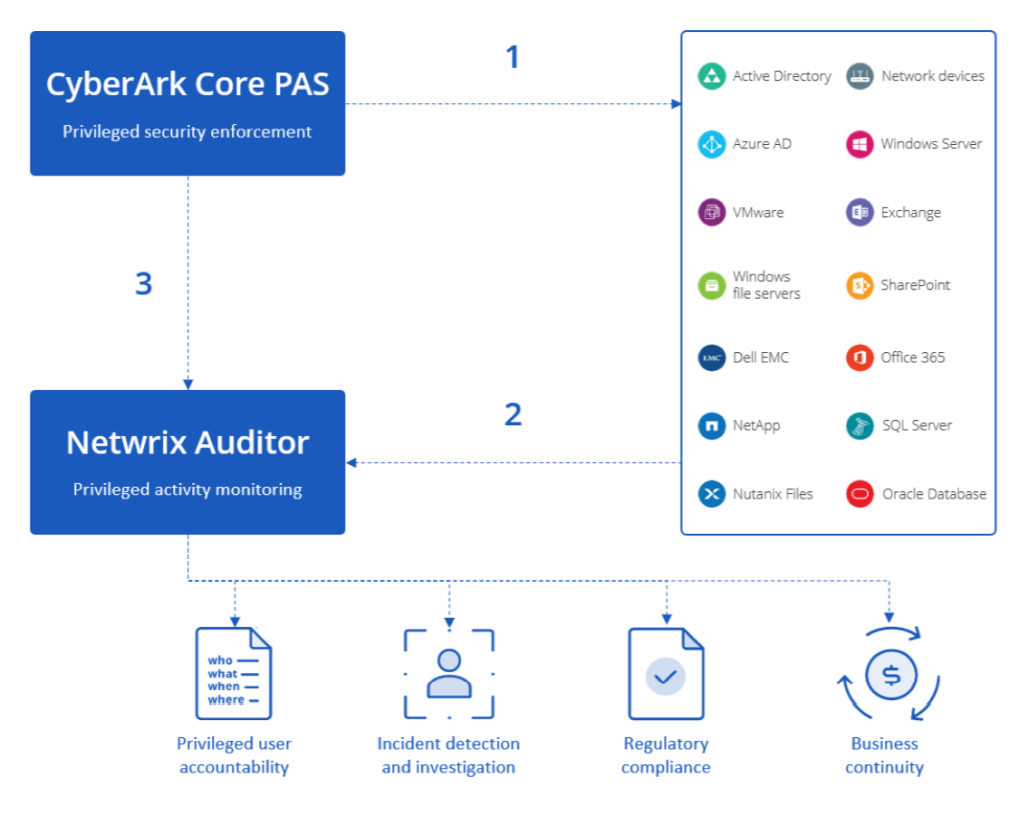

Comment cela fonctionne-t-il ?

- Les utilisateurs privilégiés effectuent des actions en utilisant des identifiants générés par CyberArk

- Netwrix Auditor surveille en continu l'écosystème informatique pour détecter toute activité suspecte et vous alerte en cas d'événements critiques. Avec l'intégration, cet audit inclut la collecte de données provenant de la solution CyberArk Privileged Access Security.

- Netwrix Auditor collecte des données depuis CyberArk pour révéler les identités individuelles utilisant des comptes partagés, permettant une pleine responsabilité des utilisateurs privilégiés.

Principaux enseignements

En combinant l’expertise de CyberArk dans la sécurisation des accès à privilèges avec la maîtrise de Netwrix en matière de data-centric security aboutit à une solution qui non seulement sécurise les identifiants privilégiés, mais permet également aux organisations de s'assurer que les droits élevés ne sont pas abusés. Grâce au contexte complet autour de l'activité des utilisateurs privilégiés, vous serez en mesure de détecter et d'enquêter sur les incidents de sécurité avant qu'ils ne conduisent à une violation, un manquement à la conformité ou un arrêt de votre activité.

Pour en savoir plus sur cette intégration, veuillez visiter soit Netwrix Add-on Store soit le CyberArk Marketplace.

Partager sur

En savoir plus

À propos de l'auteur

Jeff Melnick

Directeur de l'ingénierie des systèmes

Jeff est un ancien directeur de l'ingénierie des solutions mondiales chez Netwrix. Il est un blogueur, conférencier et présentateur de longue date chez Netwrix. Dans le blog Netwrix, Jeff partage des astuces et des conseils qui peuvent améliorer de manière significative votre expérience en administration système.

En savoir plus sur ce sujet

Meilleurs outils de gouvernance de l'accès aux données (DAG) en 2026

Violation du système Endpoint Management : pourquoi Privileged Access Management (PAM) est désormais crucial

7 alternatives à BeyondTrust : solutions d'accès privilégié à évaluer en 2026

Microsoft Entra ID : Ce que les équipes de sécurité doivent savoir

7 meilleures solutions de Privileged Access Management (PAM) en 2026