Prévention des attaques AD CS

Arrêtez les attaques d'identité basées sur les certificats avant qu'elles ne contournent vos identifiants, n'escaladent les privilèges et ne persistent de manière indétectée.

AD CS est une surface d'attaque d'identité en croissance et largement non surveillée. Les attaquants exploitent la confiance dans les certificats pour contourner la MFA, escalader les privilèges et maintenir un accès persistant, même après des réinitialisations de mot de passe ou la désactivation du compte.

AD CS est une surface d'attaque négligée

Active Directory Certificate Services est largement déployé mais rarement surveillé, laissant les organisations exposées à une classe croissante d’attaques d’identité qui contournent complètement les identifiants, le MFA et la détection traditionnelle.

Les certificats durent plus longtemps que les réinitialisations d’identifiants

Une fois délivrés, les certificats restent valides même après des changements de mot de passe ou la désactivation du compte. Les attaquants qui obtiennent un certificat conservent un accès persistant que les contrôles standard de sécurité d’identité ne peuvent révoquer.

Les modèles mal configurés permettent l'escalade des privilèges

Des paramètres de modèle de certificat non sécurisés permettent aux utilisateurs à faible privilège d’enregistrer des certificats pour des comptes privilégiés, ce qui permet l’escalade de privilèges, le mouvement latéral et la prise de contrôle de domaine via des techniques ESC documentées.

Visibilité limitée sur l'activité des certificats

La journalisation native de Windows pour AD CS est incomplète et rarement surveillée en temps réel. Les défenseurs manquent de visibilité sur qui a demandé quel certificat, quel modèle a été utilisé et si les SAN ont été manipulés.

Détectez, bloquez et auditez les attaques basées sur les certificats en temps réel

Netwrix offre une visibilité et un blocage en temps réel sur l'ensemble du cycle de vie d'AD CS, des demandes d'inscription à l'émission et à l'utilisation des certificats. En interceptant les activités suspectes liées aux certificats avant leur achèvement, Netwrix empêche les attaquants d'exploiter la confiance accordée aux certificats pour contourner les identifiants, élever les privilèges et persister de manière indétectée dans l'environnement.

Arrêtez les attaques avant que les certificats ne soient délivrés

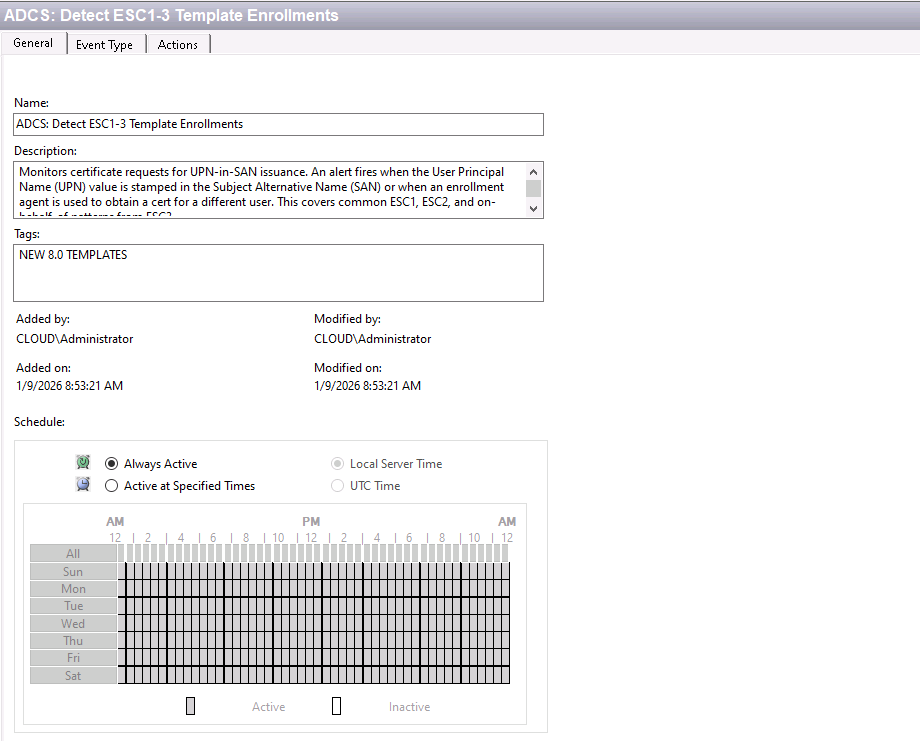

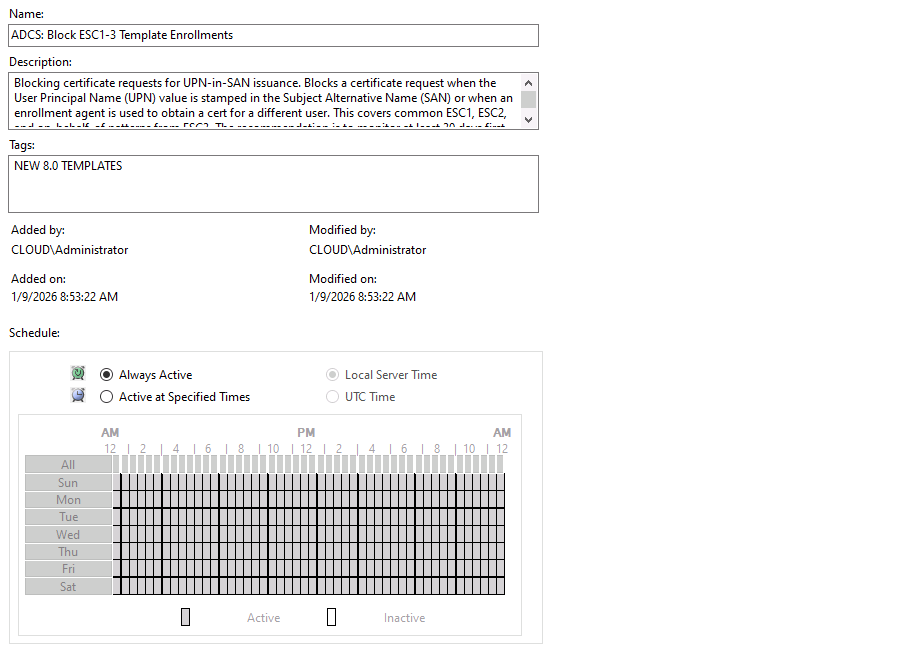

Interceptez les demandes d'enregistrement de certificat auprès de la CA avant l'émission, en capturant le contexte complet de la demande pour détecter et bloquer les abus en temps réel, pas après coup.

Bloquez tout le spectre des attaques ESC

Refuser automatiquement les demandes correspondant aux modèles d'attaque documentés ESC1–ESC4, avant qu'un certificat ne soit jamais délivré.

Auditez chaque modification de modèle et de CA

Suivez chaque modification des ACL des modèles de certificat, des indicateurs CA, des paramètres de l'agent d'enrôlement et des exigences d'émission pour détecter les mauvaises configurations avant que les attaquants ne les exploitent.

Suivez chaque certificat de la demande à la connexion

Corrélez l’émission de certificats avec les événements d’authentification pour identifier les connexions non autorisées basées sur des certificats, les mappages de comptes faibles et les scénarios d’extension SID manquants.

Clore la couverture de sécurité d'identité ga

La plupart des solutions de sécurité d'identité s'arrêtent aux identifiants. Netwrix étend la détection des menaces d'identité au canal des certificats, couvrant les voies d'attaque que les outils traditionnels manquent.

Fonctionnalités qui alimentent la détection et le blocage des menaces AD CS