Identifiez les données sensibles, corrigez les risques d'accès et mettez en place des contrôles avant d'activer Copilot

Préparation à Copilot

Préparez Microsoft Copilot avec une visibilité complète sur les données sensibles, les risques d'accès et l'activité de l'IA, avant qu'il n'expose ce qui ne doit pas être partagé.

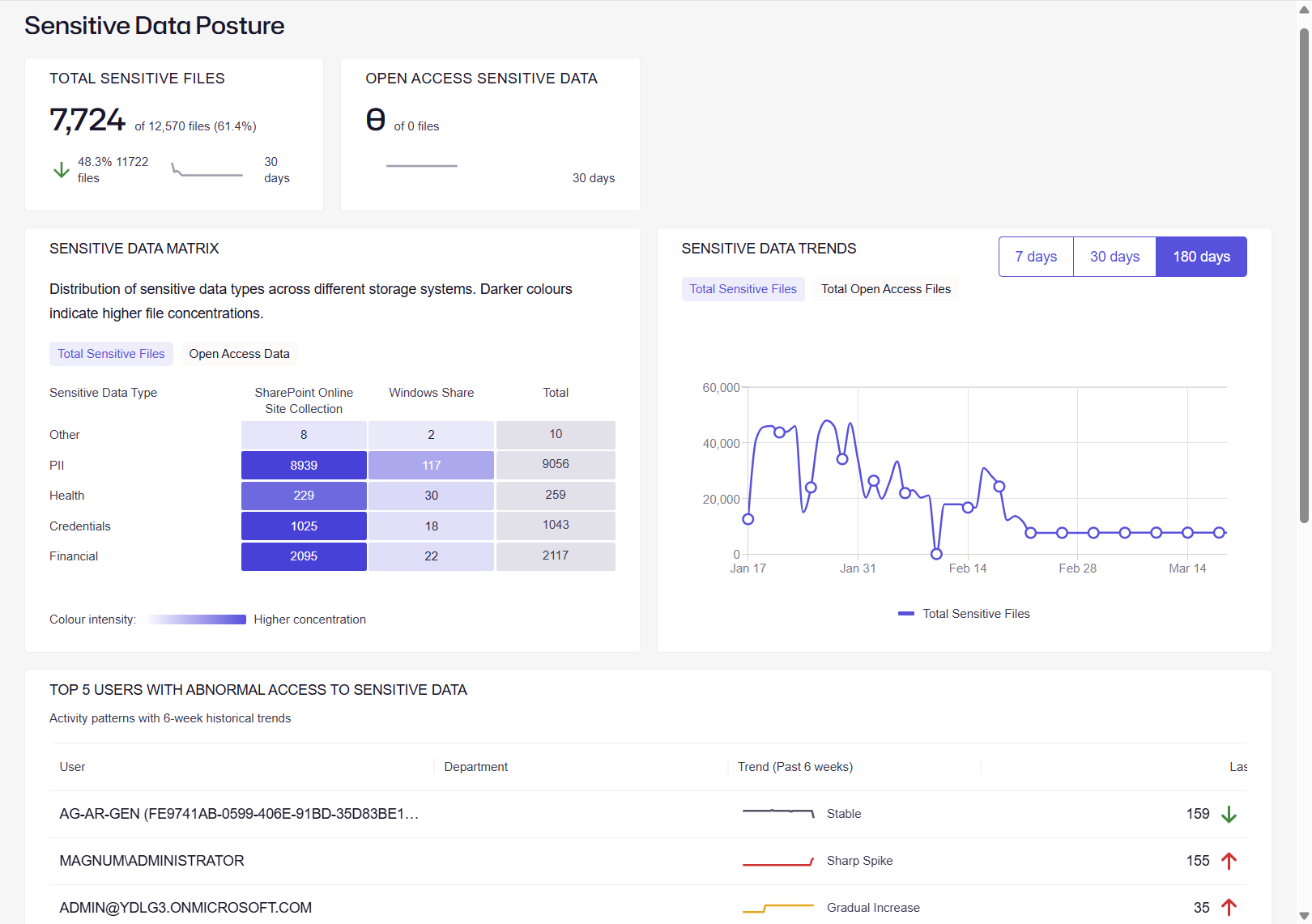

Microsoft Copilot amplifie les risques de données existants. Les données sensibles, les permissions excessives et les chemins d'accès cachés permettent à l'IA de faire remonter des informations bien au-delà de l'intention. Sans visibilité ni contrôle, les organisations risquent le partage excessif, les violations de conformité et les fuites de données à grande échelle.

Prolifération incontrôlée des données

La dispersion de données sensibles sur Microsoft 365, les partages de fichiers et les applications cloud laisse les organisations ignorantes de ce à quoi Copilot peut accéder et exposer.

Accès excessif et caché

Les utilisateurs avec des permissions excessives, les comptes obsolètes et les administrateurs fantômes étendent silencieusement l'accès, permettant à Copilot de faire apparaître des données bien au-delà des audiences prévues.

Chemins d'accès invisibles

Les chemins d'accès cachés et les mauvaises configurations rendent difficile de savoir qui a réellement accès aux données sensibles avant que l'IA ne commence à les utiliser.

Aucune visibilité sur le risque piloté par l'IA

Le manque de visibilité sur l'utilisation des données et l'activité des utilisateurs empêche les équipes de détecter les interactions risquées de Copilot avant que des données sensibles ne soient exposées.

Pourquoi Netwrix pour la préparation à Copilot ?

Contrôlez Copilot avant qu'il ne contrôle vos données

Prenez le contrôle total des risques liés à Copilot en découvrant les données sensibles, en corrigeant les accès excessifs et en arrêtant les interactions IA non sécurisées. Surveillez l'utilisation en temps réel pour détecter rapidement les anomalies, réduire l'exposition et garantir que Copilot ne présente que des informations sécurisées et conformes.

Savoir ce à quoi Copilot peut accéder

Arrêtez de créer des tableaux manuels. Automatisez les revues d'accès récurrentes, collectez les approbations et exportez les preuves dans des formats acceptés par les auditeurs.

Réduire l'exposition des données pilotée par l'IA

Réduisez l'accumulation des accès avec des groupes dynamiques, une appartenance limitée dans le temps et une déprovisionnement automatique afin que les personnes conservent uniquement l'accès dont elles ont encore besoin.

Arrêter les interactions risquées avec Copilot

Déléguez les revues et approbations aux propriétaires d'entreprise qui connaissent le mieux le contexte. L'IT reste en dehors de la file d'attente tandis que la gouvernance se renforce.

Obtenez une visibilité complète sur l'activité de l'IA

Obtenez une source unique de vérité pour savoir qui a accès à quoi, qui l'a approuvé et quand cela expire. Générez des rapports prêts pour l'audit en un clic.

Sécurité et préparation Copilot de bout en bout

Comment déployer Copilot en toute sécurité ?

Étape n°1 : Découvrir

Découvrir

L'équipe informatique s'active pour se préparer à un audit trimestriel. Les responsables sont submergés de tableurs en essayant de vérifier quels utilisateurs ont encore accès aux systèmes financiers. Les révisions sont lentes, incomplètes et sujettes à erreurs.

Étape n°2 : Classifier

Classer

Appliquez une classification haute fidélité pour étiqueter les données sensibles, garantissant que les interactions de Copilot sont régies par le contexte commercial et les exigences de conformité.

Étape n° 3 : Audit

Audit

Analysez les autorisations, les identités et les chemins d'accès pour comprendre qui et quoi peut accéder aux données sensibles via Copilot.

Étape n°4 : Sécuriser

Sécurisé

Corrigez les accès excessifs, appliquez le principe du moindre privilège et bloquez l'utilisation de données sensibles dans des invites Copilot risquées ou des outils d'IA externes.

Étape n°5 : Surveiller

Surveiller

Surveillez en continu l'activité des utilisateurs, les interactions avec Copilot et les modèles d'accès aux données pour détecter les anomalies et prévenir l'exposition des données en temps réel.

Étape n°6 : Gouverner

Gérer

Avec Netwrix Directory Management, les organisations automatisent les révisions d'accès, appliquent le principe du moindre privilège et simplifient les rapports de conformité. Les responsables d'entreprise restent responsables, la charge de travail informatique diminue et les preuves d'audit sont toujours prêtes à être partagées.

Prêt à commencer ?

"L'équipe de support est très compétente et orientée vers les solutions. Le produit est convivial tant dans la configuration que dans l'utilisation quotidienne."

Anonymous, Manager, IT Security and Risk Management

Software