Come copiare una Cisco Running Config nella startup config per preservare le modifiche alla configurazione

Sep 10, 2019

Gli amministratori di rete spesso devono regolare le impostazioni di configurazione dei loro switch e router Cisco. Tuttavia, poiché il file di configurazione attivo è memorizzato nella memoria volatile, qualsiasi modifica apportata andrà persa se il dispositivo viene spento o riavviato. In questo articolo, vi mostreremo come copiare la configurazione attiva nella configurazione di avvio per assicurare che queste modifiche siano mantenute. Vi dimostreremo anche come copiare il file di configurazione attivo nella configurazione di avvio per preservare queste modifiche.

The Cisco IOS

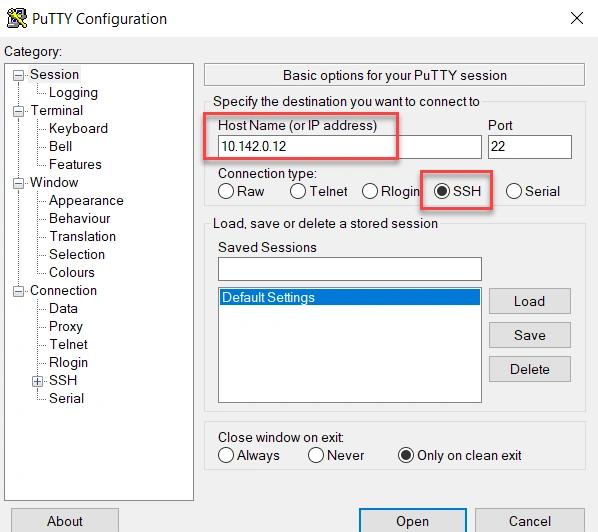

Cisco IOS, o Internetwork Operating System, è il software principale che alimenta i router e gli switch Cisco, consentendo la connettività di rete, la sicurezza e funzionalità avanzate. Fornisce anche un'interfaccia a riga di comando (CLI) che permette agli amministratori di rete di inserire comandi in un programma di emulazione terminale. La CLI può essere accessibile tramite tre metodi: la console, Telnet e Secure Shell (SSH). I comandi disponibili dipendono dalla modalità Cisco in cui l'utente si trova attualmente. In questo caso, utilizzeremo Putty per connetterci da remoto a uno switch Cisco su una rete locale tramite SSH. L'uso di Telnet per configurare un dispositivo è insicuro e non dovrebbe essere utilizzato per distribuzioni regolari. La configurazione iniziale potrebbe richiedere l'uso di una connessione console o telnet.

Modalità Cisco

Le diverse modalità sui dispositivi Cisco forniscono livelli di accesso strutturati e gerarchici per garantire che gli utenti possano eseguire solo comandi entro i loro permessi. Limitare l'accesso è fondamentale per la salute della tua rete perché eventuali configurazioni errate sui dispositivi possono degradare le prestazioni o addirittura interrompere le connessioni. Gli utenti possono confermare in quale modalità si trovano utilizzando il prompt della CLI.

Ecco una panoramica concisa delle varie modalità Cisco, dei relativi prompt e delle azioni consentite in ciascuna.

Modalità EXEC (modalità utente)

- Prompt: Router>

- Questa è la modalità iniziale quando un utente effettua l'accesso a un dispositivo Cisco. Offre all'utente un accesso limitato al sistema, consentendogli solo di visualizzare le impostazioni di configurazione e di eseguire comandi di base per la risoluzione dei problemi come ping e traceroute.

Modalità EXEC privilegiata (modalità enable)

- Prompt: Router#

- Questa modalità fornisce un accesso di livello superiore per visualizzare configurazioni e statistiche. Si accede inserendo il comando “enable” dalla Modalità EXEC Utente. Permette all'utente di visualizzare tutte le impostazioni ed eseguire comandi privilegiati come “reload”, che indica allo switch di riavviare il Cisco IOS.

- L'accesso privilegiato dovrebbe essere protetto da password per prevenire l'accesso non autorizzato.

Modalità di configurazione globale

- Router(config)#

- I comandi dati in modalità Configurazione Globale influenzano l'intero dispositivo. Mentre le modalità EXEC e Privileged EXEC sono di sola lettura, la modalità Configurazione Globale offre all'utente accesso scrivibile per modificare il file di configurazione attivo. Per utilizzare la modalità Configurazione Globale, entra in modalità Privileged EXEC e poi esegui il comando “configure terminal”. Sono accettati anche numerosi scorciatoie, come config t.

Modalità di configurazione dell'interfaccia

- Router(config-if)#

- Gli utenti possono accedere a questa modalità dalla modalità di configurazione globale per configurare interfacce specifiche inserendo comandi come “interface FastEthernet 0/0.”

Queste sono le modalità che gli utenti del supporto Cisco utilizzeranno più frequentemente. Altre modalità includono la modalità di configurazione della linea, la modalità di configurazione del router, la modalità di configurazione VLAN e la modalità di configurazione della subinterfaccia. Di seguito è riportata una schermata della nostra sessione SSH su uno switch chiamato Cisco Switch 101. Qui, l'utente è passato dalla modalità EXEC privilegiata alla modalità di configurazione globale.

Il comando “Show”

Per modificare una qualsiasi delle impostazioni di configurazione del dispositivo, devi prima conoscere quali sono queste impostazioni. Questo rende il comando “show” particolarmente utile, poiché viene utilizzato per visualizzare la configurazione attuale e lo stato di qualsiasi dispositivo Cisco. Può essere eseguito dalla modalità User EXEC e dalla modalità Privileged EXEC. Alcuni degli esempi più comuni di questo comando includono i seguenti:

show running-config — Mostra la configurazione attiva corrente del dispositivo.

show startup-config — Mostra la configurazione che verrà caricata al prossimo riavvio del dispositivo.

show version — Mostra informazioni dettagliate sulla versione del software, uptime e dettagli hardware del dispositivo Cisco.

Dove sono memorizzati i file di configurazione

I router e gli switch Cisco utilizzano vari tipi di memoria per gestire funzioni designate e memorizzano diversi tipi di informazioni. La configurazione in esecuzione e la configurazione di avvio sono memorizzate in tipi separati di memoria. Ecco un riassunto dei principali tipi di memoria e del modo in cui ciascuno viene utilizzato.

- RAM (Memoria ad Accesso Casuale) — Questa è la memoria volatile dove il dispositivo memorizza la sua configurazione in esecuzione, le tabelle di instradamento e i dati operativi, che vengono persi al riavvio.

- ROM (Memoria Solo Lettura) — La ROM memorizza un programma di bootstrap che viene caricato quando lo switch si accende per la prima volta. Questo programma localizza la completa immagine Cisco IOS e la carica nella RAM.

- Flash memory — This memory can be either inside the device or on a removable memory card. Flash memory stores fully functional Cisco IOS images and is the default location where the switch searches for its Cisco IOS at boot time. Flash memory also can be used to store other files, including backup copies of configuration files.

- NVRAM (RAM non volatile) — NVRAM memorizza il file di configurazione iniziale o di avvio che viene utilizzato quando il dispositivo Cisco viene acceso o ricaricato.

Comprensione delle due configurazioni

Prima, spieghiamo lo scopo di ogni configurazione.

- Configurazione in Esecuzione — Questa è la configurazione attiva memorizzata nella RAM del dispositivo. Qualsiasi modifica apportata al dispositivo viene immediatamente riflessa qui. Poiché la RAM è dinamica, un riavvio o una perdita di alimentazione causerà il ripristino del dispositivo all'ultima configurazione salvata.

- Configurazione iniziale — Questa è la configurazione che il dispositivo carica all'avvio ed è memorizzata nella NVRAM del dispositivo. Qualsiasi modifica apportata qui è persistente attraverso i riavvii.

Entrambe le configurazioni presentano impostazioni identiche. Di seguito è riportato un esempio del running-config del nostro switch di test.

Cisco Switch 101# show running-config

Building configuration...

Current configuration: 1067 bytes

!

! Last configuration change at 11:23:54 UTC Tue Feb 17 2023 by admin

!

version 15.1

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

!

hostname Cisco Switch 101

!

boot-start-marker

boot-end-marker

!

!

enable secret 5 $1$mERr$2T3mEi2Kt7PF9Fv9A4A2..

!

no aaa new-model

!

!

ip cef

no ip domain lookup

!

!

interface FastEthernet0/0

ip address 10.142.0.12 255.255.255.0

duplex auto

speed auto

!

interface FastEthernet0/1

no ip address

shutdown

duplex auto

speed auto

!

!

ip default-gateway 10.142.0.1

ip classless

!

line con 0

exec-timeout 0 0

privilege level 15

logging synchronous

line aux 0

line vty 0 4

login

!

end

Copia running-config in startup-config

In questo esempio, rinomineremo prima il nostro switch in “cisco” utilizzando il comando “hostname”. Ora vogliamo salvare la configurazione attiva nella configurazione di avvio utilizzando il comando “copy” come mostrato di seguito.

copy running-config startup-config

Puoi anche utilizzare il comando abbreviato:

Copy run start

Questo sovrascriverà il file di configurazione di avvio corrente.

È possibile anche copiare la configurazione in esecuzione su una fonte esterna, come un server TFTP, come mostrato nell'esempio sottostante per il nostro switch appena rinominato.

cisco# copy running-config tftp:

Address or name of remote host []? 10.137.14.55

Destination filename [running-config]?

!!

cisco#

La spiegazione dettagliata di questa sequenza di comandi è la seguente:

1. Il comando “copy running-config tftp:” avvia il processo.

2. Quando viene richiesto l'indirizzo del server TFTP, fornire “10.137.14.55”.

3. Successivamente lo switch richiede il nome del file di destinazione. Premendo “Enter” qui verrà creato il nome predefinito “running-config”.

4. Il simbolo “!!” indica che il trasferimento è stato completato con successo.

È possibile anche copiare la configurazione di avvio su un server TFTP. Le migliori pratiche di sicurezza raccomandano di mantenere backup esterni delle configurazioni per tutti i dispositivi Cisco in modo da prepararsi a potenziali guasti dei dispositivi e altri disastri.

Cancellare il contenuto della NVRAM

Riavviare o spegnere un dispositivo Cisco cancellerà le impostazioni di configurazione in esecuzione. Se desideri cancellare il file di configurazione iniziale contenuto nella NVRAM, puoi utilizzare il comando:

cisco# erase startup-config

Il dispositivo ti chiederà quindi di confermare che vuoi eseguire l'azione.

Una volta completato il processo, la configurazione di avvio memorizzata nella NVRAM verrà cancellata. Se si riavvia il dispositivo senza prima salvare un'altra configurazione nella configurazione di avvio, il dispositivo si avvierà con le impostazioni predefinite. Le impostazioni predefinite per uno switch o router Cisco sono le seguenti:

- Tutte le interfacce sono abilitate.

- L'auto-negoziazione è abilitata per le porte che possono utilizzarla (duplex auto e speed auto).

- Tutte le interfacce fanno parte della VLAN 1.

Quindi è possibile aggiungere impostazioni di configurazione come il nome host e l'indirizzo IP del dispositivo, la maschera di sottorete e il gateway predefinito.

Perché è necessario monitorare le modifiche alla configurazione Cisco

Improper modifications or unauthorized access to your Cisco network devices can result in reduced network efficiency and business disruptions. Therefore, it is crucial to implement consistent audit processes and vigilantly monitor activity within your network infrastructure.

Netwrix Auditor for Network Devices offre una visibilità completa sulla tua infrastruttura di rete e ti avvisa sugli eventi che consideri più pericolosi. Queste informazioni chiare e azionabili ti consentono di semplificare notevolmente le tue indagini sugli incidenti di sicurezza. Ecco solo alcuni dei passi che puoi compiere verso una maggiore sicurezza della rete con uno strumento di auditing Cisco di Netwrix:

- Verificate i tentativi di accesso ai dispositivi di rete e assicuratevi che ogni accesso riuscito sia pienamente autorizzato.

- Monitora i reset delle password e le modifiche alla configurazione.

- Rimani consapevole dei malfunzionamenti hardware con allarmi automatici.

- Tracciare le singole scansioni di rete per determinare rapidamente se ogni istanza fosse un controllo pianificato dello stato della rete o un attaccante che effettua attività di ricognizione prima di tentare un data breach.

Non è sufficiente salvare le impostazioni della configurazione in esecuzione. È necessario monitorarle e altri aspetti della tua infrastruttura di rete per garantire operazioni normali e sicure per la tua azienda.

Condividi su

Informazioni sull'autore

Scopri di più su questo argomento

Protezione CUI: Gestione sicura delle informazioni controllate non classificate

Gestione della configurazione per il controllo sicuro degli endpoint

Leggi sulla Privacy dei Dati per Stato: Diversi Approcci alla Protezione della Privacy

Esempio di Analisi del Rischio: Come Valutare i Rischi

Il Triangolo CIA e la sua applicazione nel mondo reale