Comprendere il DNS: Cos'è il DNS over HTTPS (DoH)?

Sep 27, 2024

Che cos'è il DNS?

DNS (Domain Name System) è un componente chiave dell'infrastruttura di Internet. Il DNS funge da servizio di directory distribuito che traduce i nomi di dominio leggibili dall'uomo in indirizzi IP leggibili dalla macchina. Quando digiti un indirizzo web nel tuo browser, il sistema DNS aiuta il tuo browser a trovare il server giusto su Internet. Quando le persone digitano nomi come www.test.com, il DNS traduce i nomi di dominio in indirizzi IP in modo che i browser possano caricare le risorse di Internet.

DNS utilizza un database gerarchico e distribuito per gestire la mappatura dei nomi di dominio agli indirizzi IP. Questa gerarchia include server root, server TLD (Top-Level Domain) e server DNS autorevoli. Per migliorare l'efficienza e la velocità, le risposte DNS vengono spesso memorizzate nella cache a diversi livelli, inclusi il computer locale e i server DNS, in modo che le query ripetute per lo stesso dominio possano essere risolte più rapidamente.

Processo DNS tradizionale

Il processo DNS garantisce che tu venga indirizzato al sito web corretto associato al nome di dominio che hai inserito. Il processo DNS tradizionale prevede i seguenti passaggi.

- Richiesta dell'utente: Quando digiti un nome di dominio nel tuo browser, viene avviata una query DNS per trovare l'indirizzo IP associato a quel dominio.

- Risolutore DNS: La tua query va prima a un risolutore DNS, che è tipicamente fornito dal tuo provider di servizi Internet. Il compito del risolutore è trovare l'indirizzo IP interrogando altri server DNS se non ha già le informazioni memorizzate nella cache.

- Server DNS Radice: Se il risolutore non ha la risposta, interroga uno dei server DNS radice. I server radice non hanno gli indirizzi IP ma indirizzano il risolutore ai server DNS appropriati del Dominio di Primo Livello (TLD) (ad es., per .com o .org).

- Server DNS TLD: Il server TLD indirizza il risolutore al server DNS autorevole per il dominio specifico.

- Server DNS autoritativo: Il server autoritativo mantiene i record DNS effettivi per il dominio, fornisce l'indirizzo IP per il dominio richiesto.

- Risposta: Il risolutore riceve l'indirizzo IP dal server autorevole e lo restituisce al tuo browser.

- Caching: Il risolutore e il tuo browser memorizzano nella cache l'indirizzo IP per richieste future, riducendo la necessità di ripetere il processo di ricerca.

Rischi per la sicurezza associati al DNS tradizionale

Le operazioni del sistema dei nomi di dominio tradizionale (DNS) presentano diversi rischi di sicurezza intrinseci. Essendo una delle parti più antiche dell'infrastruttura di internet, il DNS non è stato progettato con forti caratteristiche di sicurezza, il che ha portato alla sua sfruttamento in molte forme di attacchi informatici. Di seguito sono riportati alcuni dei principali rischi di sicurezza associati al DNS tradizionale:

|

DNS Spoofing |

This attack involves inserting a false address record into the cache of a DNS server. If attackers can poison the DNS cache, they can redirect users to malicious websites without their knowledge, even if the users type the correct address into their browsers. This method can be used to spread malware or to conduct phishing attacks to steal user information. |

|

Man-in-the-Middle (MitM) Attacks |

Because traditional DNS queries and responses are not encrypted, they are susceptible to eavesdropping and interception. Attackers can use this vulnerability to insert themselves between the user and their DNS requests, redirecting them to fraudulent sites or spying on their internet activity. |

|

DNS Tunneling |

Attackers can utilize DNS queries and responses to smuggle data in and out of a network, bypassing traditional network security measures like firewalls. DNS tunneling can be used for data exfiltration, command and control of malware, or bypassing internet usage policies and restrictions. |

|

Distributed Denial of Service (DDoS) Attacks |

DNS servers can be targeted by DDoS attacks, whereby a network of compromised computers (a botnet) floods a DNS server with an overwhelming volume of queries. This can render the DNS service slow or completely unavailable, disrupting access to websites and online services for legitimate users. |

|

Domain Hijacking |

By exploiting vulnerabilities or through social engineering attacks (such as phishing), attackers can gain control of a domain’s DNS settings. They can then redirect the domain’s traffic to malicious sites, intercept emails and sensitive information, or disrupt access to the legitimate services hosted under the domain. |

|

Zero Day Vulnerabilities |

DNS queries and responses are transmitted in plaintext over the network. This makes them susceptible to interception by anyone with access to the network, including ISPs, network administrators, or malicious actors. Attackers can capture and analyze DNS traffic to monitor which websites users are visiting, potentially leading to privacy breaches. |

|

Eavesdropping |

DNS queries and responses are transmitted in plaintext over the network. This makes them susceptible to interception by anyone with access to the network, including ISPs, network administrators, or malicious actors. Attackers can capture and analyze DNS traffic to monitor which websites users are visiting, potentially leading to privacy breaches. |

|

DNS Amplification Attacks |

This type of DoS attack involves exploiting the DNS infrastructure to amplify the volume of traffic directed at a target. Attackers send small queries to open DNS resolvers that respond with large answers, overwhelming the target. This can lead to significant service disruptions and network congestion. |

|

DNS Rebinding |

DNS rebinding attacks involve manipulating DNS responses to make a victim’s browser communicate with internal network addresses or servers. This can expose internal network resources to the internet, potentially leading to unauthorized access or data breaches. |

Introduzione a DNS over HTTPS (DoH)

DNS over HTTPS est une avancée dans l'amélioration de la sécurité et de la confidentialité des utilisateurs d'internet. DoH crypte les requêtes DNS en utilisant le protocole HTTPS, qui sécurise la communication sur le web. En intégrant les requêtes DNS dans le trafic de données globalement crypté entre un client et un serveur, DoH DNS offre un avantage significatif en matière de confidentialité. Il empêche les tiers de voir quels sites web vous essayez d'accéder. En plus d'améliorer la confidentialité, DoH renforce également la sécurité. Il aide à se protéger contre certains cyberattaques, telles que le spoofing DNS ou l'écoute clandestine.

L'adozione di DoH sta crescendo, con supporto integrato in molti moderni browser web, ad esempio, Firefox, Chrome e sistemi operativi. Abilitare la connessione DoH comporta la configurazione del browser web o dell'intero dispositivo per utilizzare un risolutore DNS che supporta DNS su HTTPS.

Get a demo for Secure DNS Management with Netwrix Endpoint Policy Manager

Importanza del DNS su HTTPS (DoH) nel migliorare la privacy e la sicurezza

Traditional DNS queries and responses are sent over plaintext, making them vulnerable to DNS spoofing, eavesdropping, manipulation, or interception by hackers. This can pose significant risks, including the potential for privacy breaches, censorship, and security threats such as man-in-the-middle attacks. DoH resolves these issues by encrypting DNS requests and including them in the HTTPS protocol. HTTPS, being a secure version of HTTP, uses encryption (SSL/TLS) to protect the data transmitted between the user and the server. In regions where internet access is heavily monitored or restricted, encrypted DNS queries can bypass certain types of censorship and filtering, enabling access to information and websites that might otherwise be blocked.

Sebbene DoH migliori la privacy e la sicurezza, è importante scegliere un provider DNS affidabile (vedi DNSSEC), poiché il provider avrà la possibilità di vedere le tue query DNS. Con il suo supporto, la popolarità e l'integrazione con browser e sistemi operativi, c'è un dibattito in corso sui rischi di centralizzazione e sul potenziale abuso, poiché alcune grandi aziende che offrono servizi DoH potrebbero avere accesso a dati estesi sul comportamento degli utenti di Internet.

DNS tradizionale vs DNS su HTTPS (DoH)

DNS tradizionale e DNS su HTTPS sono entrambi metodi per risolvere i nomi di dominio in indirizzi IP, ma differiscono significativamente in termini di privacy, sicurezza e implementazione. DNS su HTTPS offre vantaggi significativi in termini di privacy e sicurezza rispetto al DNS non crittografato. Anche se richiede alcune configurazioni manuali, per molti utenti, i benefici supereranno questi piccoli inconvenienti.

Features | Traditional DNS | DNS over HTTPS |

|---|---|---|

|

Encryption |

DNS queries and responses are transmitted in plaintext. This means that anyone with access to the network, such as malicious actors, can intercept and read the DNS queries and responses. |

Encrypts DNS queries and responses using HTTPS. This encryption prevents eavesdropping and tampering by making the DNS traffic unreadable to unauthorized parties. |

|

Privacy |

DNS queries are visible to network intermediaries like ISPs and can be used to track user browsing activities. ISPs and other entities can potentially log and monitor DNS requests to infer user behavior and interests. |

Provides enhanced privacy by encrypting DNS queries, so they cannot be easily monitored or logged by ISPs or other network observers. Helps prevent tracking of user browsing habits based on DNS traffic. |

|

Security |

Susceptible to attacks such as DNS spoofing or cache poisoning, where malicious actors can manipulate DNS responses to redirect users to malicious sites. Lack of encryption means DNS responses can be intercepted and altered. |

Improves security by ensuring that DNS responses are encrypted and cannot be tampered with during transit. Protects against DNS spoofing and cache poisoning by verifying the integrity of the DNS data. |

|

Performance |

Typically performs well and is widely supported across all networks and devices. No encryption overhead, so it may have lower latency compared to DoH. |

May introduce slight latency due to the encryption and decryption process. In many cases, the performance impact is minimal, and DoH can even offer performance benefits by reducing DNS filtering or interception. |

|

Implementation |

Universally supported and used by default in most systems and networks. Simple to configure, with no additional setup required for basic functionality. |

Requires support from both the client (browser or operating system) and the DNS resolver. Increasingly supported by modern browsers and operating systems but may need manual configuration or updates to enable. |

|

Centralization and Management |

DNS traffic is generally distributed among several DNS resolvers. Easier for network administrators to manage and monitor DNS traffic. |

Can centralize DNS traffic through fewer DoH providers, raising concerns about the concentration of DNS queries with these large entities. |

|

Use cases |

Suitable for general use where high privacy and security are not primary concerns. Commonly used in most networks and environments. |

Ideal for users and organizations prioritizing privacy and security. Useful in environments where protecting against DNS surveillance and tampering is critical. |

|

Reliability and Flexibility |

Operates over port 53, relies on a hierarchical model (root, TLD, authoritative servers) that can be susceptible to failures and attacks at various levels. |

Operates over port 443, allowing DoH traffic to blend with regular HTTPS traffic. This makes it harder for actors to block or censor content without disrupting all web traffic. |

Vantaggi di DNS su HTTPS

DNS su HTTPS offre diversi vantaggi rispetto al DNS tradizionale, poiché si concentra sul miglioramento della privacy e della sicurezza per gli utenti di Internet.

Maggiore privacy e sicurezza

DNS over HTTPS si distingue come un miglioramento significativo grazie alla sua crittografia delle query DNS rispetto ai protocolli DNS tradizionali. Questa crittografia garantisce che solo l'utente e il risolutore DNS possano comprendere il contenuto delle query e delle risposte DNS. Le query DNS sono avvolte nella stessa crittografia utilizzata per il traffico HTTPS, che è il protocollo che protegge la maggior parte del traffico web. Ciò significa che le query DNS si mescolano con il resto del traffico internet crittografato, rendendo molto più difficile per qualsiasi entità di intercettazione isolare e monitorare le richieste DNS di un utente.

Prevenire l'intercettazione

L'intercettazione nel contesto della comunicazione su Internet avviene quando terze parti, come attaccanti informatici, ISP o persino agenzie governative, intercettano e monitorano i dati trasmessi attraverso la rete. Con il DNS tradizionale, queste entità possono facilmente vedere e registrare i siti web che un utente tenta di visitare, ponendo significativi rischi per la privacy e la sicurezza.

Protegge le abitudini di navigazione

DNS over HTTPS migliora significativamente la privacy degli utenti proteggendo le abitudini di navigazione da Internet Service Providers e potenziali hacker. Le query DNS tradizionali vengono effettuate in testo semplice, il che rende gli utenti vulnerabili a entità malevole e può rivelare le abitudini di navigazione e i siti web visitati da un utente. DoH affronta queste vulnerabilità avvolgendo le query DNS in crittografia HTTPS.

Previene lo spoofing DNS e gli attacchi man in the middle

DNS spoofing and man-in-the-middle attacks are common cyber-attacks that can lead to serious security breaches, including theft of sensitive information, delivery of malware, and redirection to malicious websites. DNS spoofing, also known as DNS cache poisoning, occurs when an attacker introduces corrupted DNS data into the cache of a DNS resolver. This manipulated data misleads the resolver into directing users to fraudulent websites even though they enter legitimate addresses. MitM (man-in-the-middle) attacks happen when attackers secretly intercept and alter the communication between user and DNS resolver. DoH mitigates these risks by using encryption and HTTPS to secure the communication channel between the user and the DNS resolver.

Compatibilità DoH e supporto con browser e sistemi operativi moderni

DNS over HTTPS ha un ampio supporto e compatibilità con molti dei moderni browser web e sistemi operativi.

Browser Web

- Mozilla Firefox:Firefox è stato uno dei pionieri nell'adozione di DoH, offrendolo come opzione dalla fine del 2018, ma aggiunto ufficialmente a febbraio 2020. Gli utenti possono facilmente abilitare DoH nelle impostazioni del browser.

- Google Chrome: Google ha anche iniziato a testare DoH dalla fine del 2018 insieme a Mozilla, ma ha aggiunto il supporto in Chrome nella versione 83, rilasciata a maggio 2020. Il browser aggiorna automaticamente le query DNS a DoH se il provider di servizi DNS dell'utente lo supporta.

- Microsoft Edge: Edge supporta anche DoH, sfruttando lo stesso meccanismo di aggiornamento automatico per le query DNS, a condizione che il fornitore di servizi DNS supporti DoH.

- Opera:Il browser Opera ha anche integrato il supporto DoH, consentendo agli utenti di abilitare la funzione nelle impostazioni per proteggere le loro query DNS.

- Safari:Safari di Apple ha iniziato ad adottare anche le funzionalità DoH, con piani per migliorare la privacy e la sicurezza per i suoi utenti attraverso query DNS crittografate.

Sistemi Operativi

- Windows:Microsoft ha incorporato DoH direttamente in Windows, a partire da Windows 10. Questa integrazione a livello di sistema operativo significa che tutte le app e i servizi sul dispositivo Windows possono beneficiare di DoH senza necessitare di supporto individuale all'interno delle app stesse.

- macOS:Apple, attraverso gli aggiornamenti a macOS, ha iniziato a integrare il supporto per DNS crittografati, inclusi sia DoH che DNS su TLS (DoT). Questo consente agli utenti di configurare le impostazioni di rete per utilizzare DoH per tutte le query DNS effettuate dal sistema.

- Linux:Sebbene le distribuzioni Linux di solito non vengano fornite con DoH abilitato per impostazione predefinita, ci sono molti strumenti e resolver come “systemd-resolved”, “dnscrypt-proxy” e “Cloudflare’s 1.1.1.1” che gli utenti Linux possono configurare per utilizzare DoH.

- Android:Android 9 (Pie) e versioni più recenti supportano DNS over TLS, e c'è un crescente supporto per DoH. Questo può essere configurato utilizzando un'opzione DNS privata nelle impostazioni di rete (DoT per ora) o tramite app specifiche progettate per abilitare DoH.

- iOS:A partire da iOS 14, Apple ha fornito supporto per DNS crittografati (sia DoH che DoT), consentendo agli utenti di configurare le impostazioni DNS sia a livello di dispositivo che per singola rete.

Come funziona DNS over HTTPS (DoH)

DNS over HTTPS funziona crittografando i dati tra il dispositivo dell'utente e il risolutore DNS.

- Inizio di una query DNS:Quando gli utenti tentano di visitare un sito web, il browser deve risolvere il nome di dominio in un indirizzo IP. Con DoH abilitato, invece di inviare questa query DNS su una connessione non crittografata, la richiesta viene effettuata tramite HTTPS.

- Incapsulamento della Query in HTTPS:DoH prende la richiesta DNS e la incapsula all'interno di una richiesta HTTPS standard, crittografando i dati utilizzando SSL/TLS.

- Trasmissione al risolutore compatibile con DoH:La query DNS crittografata viene quindi inviata a un risolutore DNS che supporta il protocollo DoH. Questi risolutori sono responsabili dell'interpretazione della query del dominio in indirizzo IP.

- Il risolutore elabora la query:Il risolutore compatibile con DoH decripta la richiesta HTTPS per accedere alla query DNS, la elabora, trova l'indirizzo IP corrispondente per il nome di dominio richiesto e poi prepara una risposta DNS.

- Risposta crittografata inviata:Il risolutore incapsula la risposta DNS in una risposta HTTPS crittografata e la invia di nuovo al dispositivo dell'utente.

- Il browser riceve e decifra la risposta:Una volta che il dispositivo riceve la risposta crittografata, decripta i dati per estrarre le informazioni DNS. Il browser quindi utilizza l'indirizzo IP fornito per stabilire una connessione sicura con il server web che ospita il sito.

- Comunicazione Sicura Continua:Dopo la risoluzione iniziale del DNS crittografato, la comunicazione successiva tra il tuo browser web e il sito web continua a essere crittografata, mantenendo una connessione sicura che protegge i tuoi dati da ascoltatori.

Differenze tra DoH e DoT

DNS over HTTPS e DNS over TLS (DoT) sono entrambi protocolli di sicurezza progettati per proteggere la privacy delle tue query DNS, tuttavia, funzionano in modi leggermente diversi e su parti diverse delle connessioni Internet.

- DoH funziona su HTTPS e utilizza la porta 443, che è la stessa porta utilizzata per la navigazione web sicura. DoT utilizza la propria porta designata 853 per crittografare le query DNS.

- Sia DoH che DoT crittografano le query DNS, ma lo fanno a livelli diversi della comunicazione su Internet. DoH incapsula il DNS all'interno del traffico HTTP, rendendolo parte dei dati web. DoT crittografa le query DNS a livello di trasporto, utilizzando TLS (Transport Layer Security), ma mantiene il traffico DNS separato da altri tipi di traffico Internet.

- DoH può essere facilmente integrato nei browser web e nelle applicazioni perché opera tramite HTTP. DoT è implementato a livello di sistema operativo o sui server DNS.

- Poiché il traffico DoH è indistinguibile dal normale traffico HTTPS, è molto più difficile per gli ISP o chiunque su una rete vedere o bloccare le query DNS. Il DoT può essere più facile da bloccare a causa del suo utilizzo di porte uniche.

- Sia DoH che DoT migliorano la sicurezza e la privacy rispetto alle tradizionali query DNS, che sono non criptate. La scelta tra di essi potrebbe dipendere dalle tue esigenze specifiche di privacy, dalla rete su cui ti trovi e dai dispositivi e dalle applicazioni che utilizzi.

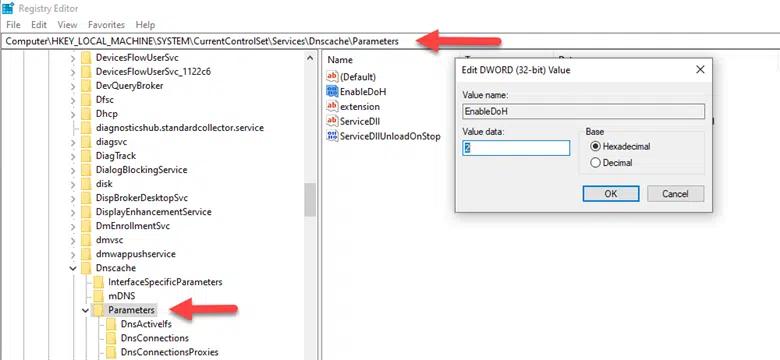

Abilitazione DoH in Windows 10 tramite registro

- Fai clic sul menu “Start”, digita “regedit” e premi Invio. Se richiesto dal Controllo dell'account utente (UAC), fai clic su Sì.

- Nell'Editor del Registro, naviga alla seguente chiave “HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters”.

- Fai clic con il tasto destro sulla chiave “Parameters”, seleziona Nuovo e poi Valore DWORD (32 bit). Dai a questo nuovo valore il nome “EnableDoh”, imposta i dati del valore su 2 e fai clic su OK.

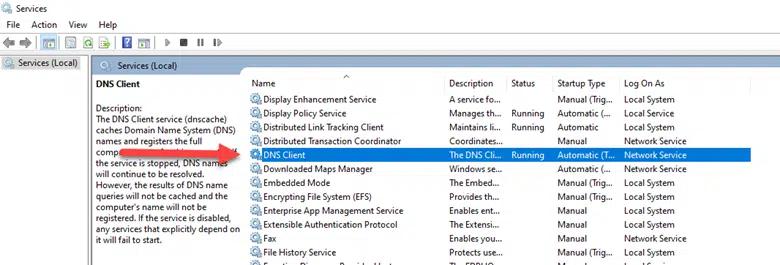

- Per rendere effettive le modifiche, riavvia il “servizio Client DNS” dall'app Servizi.

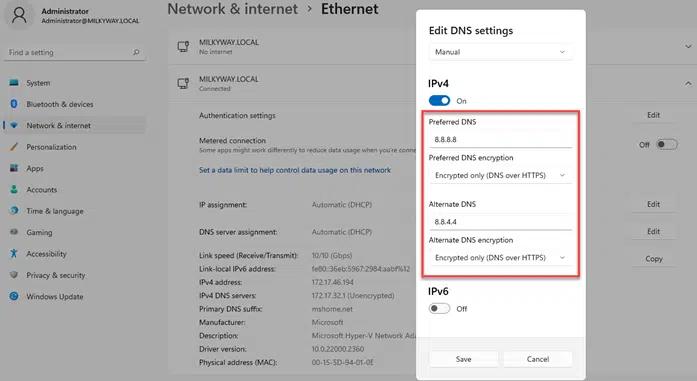

Come abilitare DoH in Windows 10

Microsoft ha iniziato a supportare DNS su HTTPS da Windows 10 versione 20185 e successive. Di seguito sono riportati i passaggi per abilitare DoH su Windows 10.

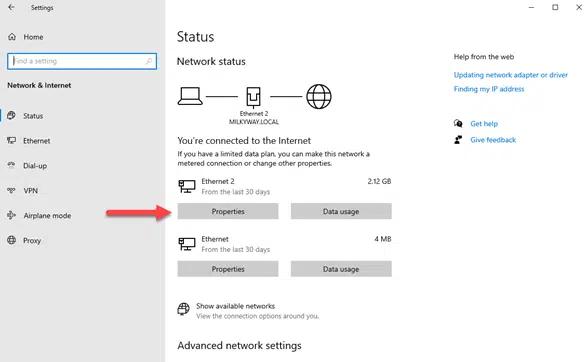

- Fai clic sul menu Start e fai clic sull'icona “Impostazioni” oppure premi “Win+I” per aprire le Impostazioni.

• Vai su Rete e Internet – Stato e fai clic su “Proprietà” per la tua connessione Internet attiva.

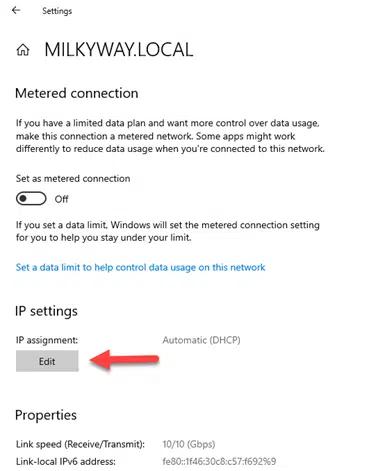

• Scorri verso il basso fino alle impostazioni IP e fai clic su “Modifica” sotto le impostazioni DNS.

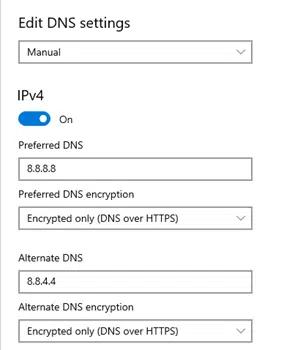

- Cambia l'impostazione da “Automatico (DHCP)” a “Manuale”.

• Fornire l'indirizzo IP di un server DNS che supporta DoH. Ad esempio, 8.8.8.8 e 8.8.4.4 di Google per IPv4.

- Seleziona “Solo crittografato (DNS su HTTPS)” come metodo di crittografia DNS preferito e alternativo.

- Fai clic su “Salva” per applicare le impostazioni DNS.

Come abilitare DoH in Windows 11

Segui i passaggi qui sotto per abilitare DNS su HTTPS in Windows 11.

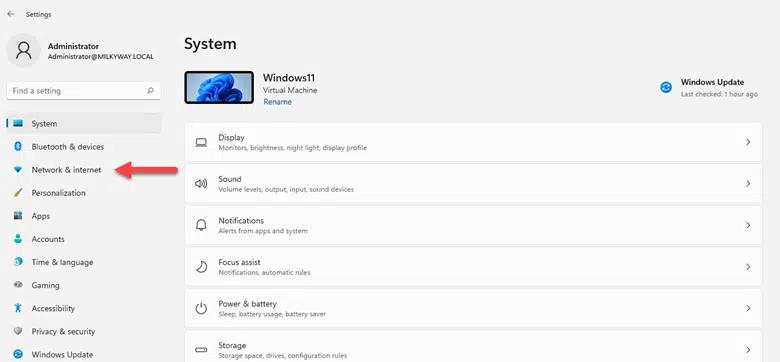

- Premi “Win+I” sulla tastiera per aprire le impostazioni.

2. Fai clic sulla sezione “Rete e internet”.

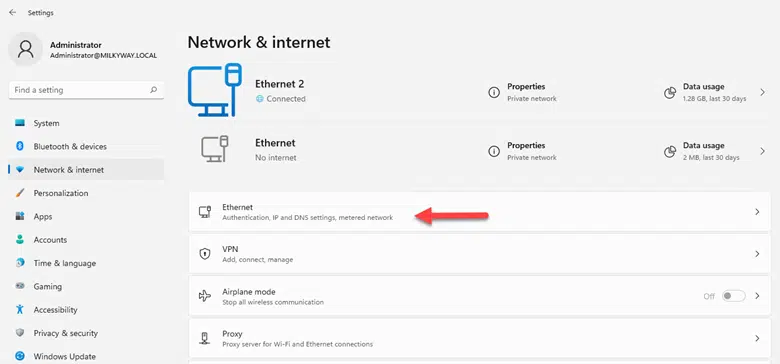

• Fai clic sul tipo di connessione che stai utilizzando, Wi-Fi o Ethernet). In questo esempio, abbiamo “Ethernet”.

• Nella pagina delle proprietà di rete, fai clic sul pulsante "Modifica" per la sezione "Assegnazione del server DNS".

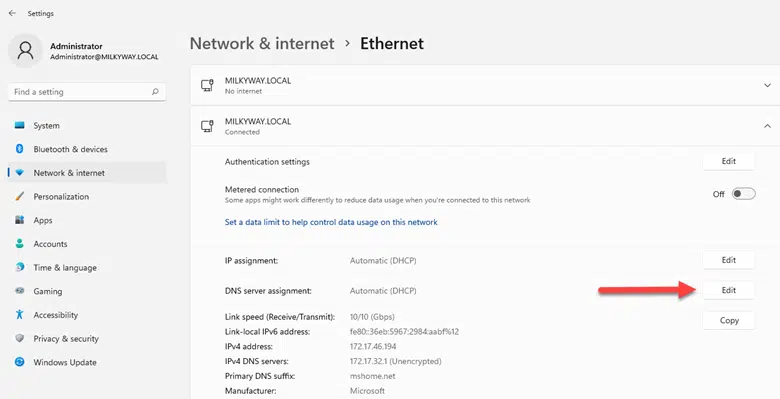

- Imposta gli indirizzi “DNS preferito” e “DNS alternativo”. Puoi utilizzare server DNS pubblici che supportano DoH. Ad esempio:

Per Cloudflare: 1.1.1.1 (DNS preferito) e 1.0.0.1 (DNS alternativo)

Per Google: 8.8.8.8 (DNS preferito) e 8.8.4.4 (DNS alternativo)

• Modifica l'impostazione "Crittografia DNS preferita" in "Solo crittografato (DNS su HTTPS)" per gli indirizzi "DNS preferito" e "DNS alternativo".

- Fai clic sul pulsante “Salva” per applicare le impostazioni.

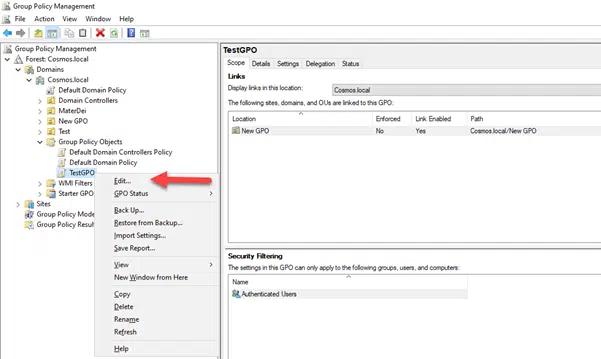

Come abilitare DoH su una rete utilizzando Criteri di gruppo

Modificare le impostazioni DNS su HTTPS tramite Criteri di gruppo garantisce che tutti i dispositivi di rete utilizzino DNS su HTTPS per le loro query DNS.

- Premi “Win + R” per aprire la finestra Esegui, digita “gpmc.msc” e premi Invio.Gestione Criteri di Gruppo La Console verrà aperta.

2. Naviga a un GPO esistente per il quale desideri abilitare l'impostazione, fai clic destro sul GPO e scegli “Modifica”.

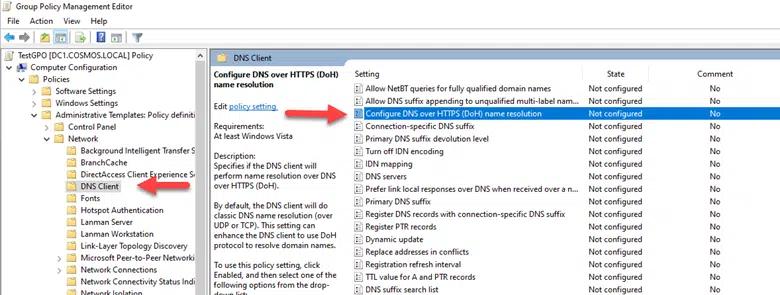

- Nel Gestione delle Criteri di Gruppo Editor, naviga su “Configurazione computer - Criteri - Modelli amministrativi - Rete - Client DNS.

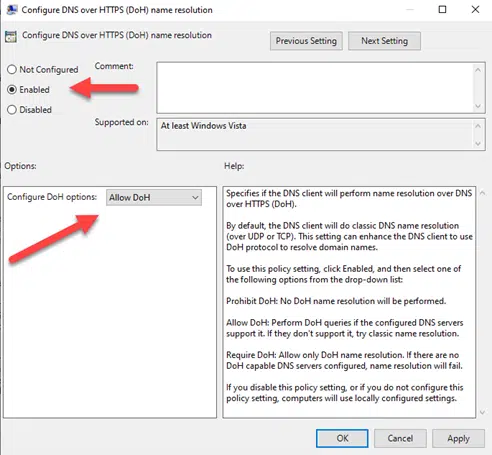

• Trova l'impostazione “Configura la risoluzione dei nomi DNS tramite HTTPS (DoH)”, fai clic destro su di essa e seleziona “Modifica”.

• Imposta l'opzione su “Abilitato” per attivare la Politica DoH, seleziona “Consenti DoH” dal menu a discesa nella sezione “Configura opzioni DoH”.

- Fai clic su “Applica” e poi su “OK” per salvare le modifiche. Chiudi l'Editor di gestione dei criteri di gruppo.

• Per garantire che le nuove impostazioni vengano applicate immediatamente, è necessario forzare un aggiornamento della Group Policy sulle macchine client. Questo può essere fatto eseguendo il comando “gpupdate /force” nel Prompt dei comandi su ciascuna macchina client, oppure riavviando le macchine.

Contenuti correlati selezionati:

Abilitare DoH nei browser

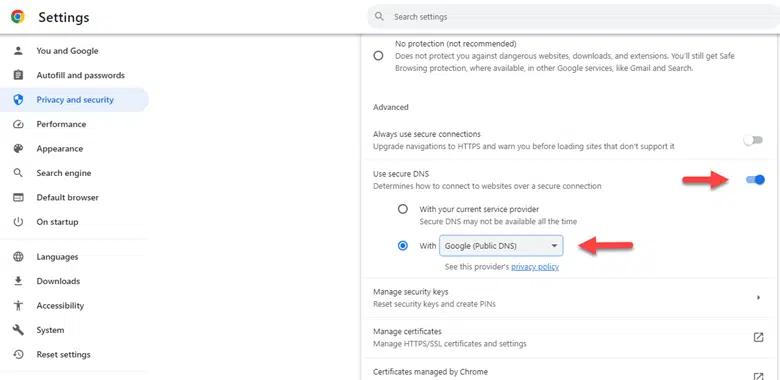

Google Chrome

- Apri Chrome e fai clic sui tre puntini nell'angolo in alto a destra per accedere al menu.

- Vai su “Impostazioni” – “Privacy e sicurezza” – “Sicurezza”.

- Scorri verso il basso fino a “Avanzate” e cerca l'opzione “Usa DNS sicuri”.

- Attiva “Usa DNS sicuri” attivando l'interruttore.

- Puoi scegliere di utilizzare il fornitore di servizi scelto da Chrome o selezionare un fornitore personalizzato dall'elenco fornito.

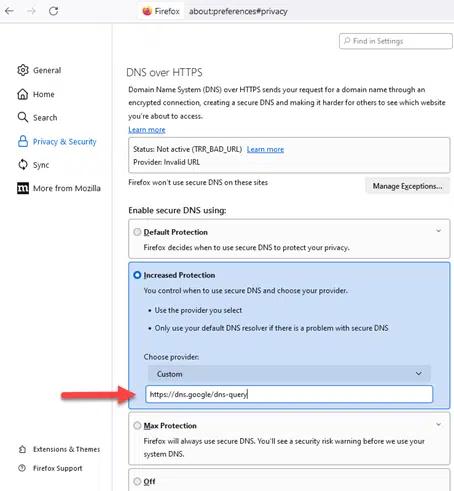

Mozilla Firefox

- Apri Firefox e fai clic sul menu hamburger nell'angolo in alto a destra, quindi seleziona “Impostazioni”.

- Clicca sull'impostazione “Privacy e Sicurezza” sul lato sinistro.

- Scorri verso il basso fino alla sezione “DNS over HTTPS”.

- Scegli “Protezione Aumentata” o “Massima Protezione”, in base alle tue esigenze.

- Il menu a discesa per “Scegli Provider” sarà abilitato, di default sono disponibili due provider “Cloudflare e NexDNS” in Firefox, ma se desideri utilizzare altri server come Google DoH o Quad9 Doh, puoi scegliere “Personalizzato” e fornire l'URL del loro server DoH nella casella, come mostrato di seguito.

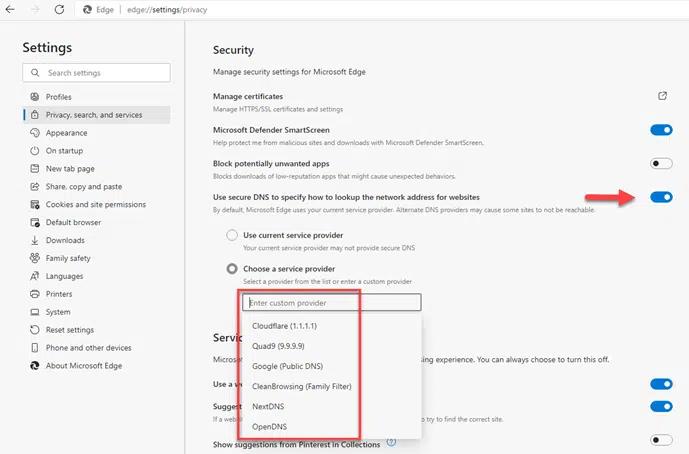

Microsoft Edge

- Apri Edge e fai clic sui tre puntini nell'angolo in alto a destra per aprire il menu.

- Clicca su “Impostazioni” e poi su “Privacy, ricerca e servizi”.

- Scorri verso il basso fino alla sezione “Sicurezza”.

- Trova l'impostazione “Usa DNS sicuri per specificare come cercare l'indirizzo di rete per i siti web” e attivala.

- Hai la possibilità di utilizzare il fornitore selezionato da Edge o di scegliere un fornitore personalizzato inserendo i loro dettagli.

Fornitori DNS su HTTPS (DoH)

Dalla pubblicazione ufficiale di DoH nell'ottobre 2018, diversi fornitori di DNS offrono servizi DNS over HTTPS sicuri e incentrati sulla privacy. Questi fornitori offrono molte funzionalità oltre al DNS crittografato, come il filtraggio dei contenuti, la sicurezza da siti web dannosi e opzioni di privacy migliorate. Di seguito sono riportati alcuni fornitori di DNS over HTTPS ben noti.

Cloudflare

Offre prestazioni rapide, forti politiche sulla privacy, nessun logging dei dati degli utenti e supporto per DNS over TLS (DoT).

Indirizzi di risoluzione:

- IPv4: 1.1.1.1 e 1.0.0.1

- IPv6: 2606:4700:4700::1111 e 2606:4700:4700::1001

- URL DoH: https://dns.cloudflare.com/dns-query

Fornisce alta affidabilità e prestazioni, si integra con l'infrastruttura di sicurezza di Google e supporta anche DNS su TLS (DoT).

Indirizzi del risolutore:

- IPv4: 8.8.8.8 e 8.8.4.4

- IPv6: 2001:4860:4860::8888 e 2001:4860:4860::8844

- URL DoH: https://dns.google/dns-query

Quad9

Concentrati sulla sicurezza e sulla privacy, blocca i domini dannosi e supporta anche DNS su TLS (DoT).

Indirizzi di risoluzione:

- IPv4: 9.9.9.9 e 149.112.112.112

- IPv6: 2620:fe::fe e 2620:fe::9

- URL DoH: https://dns.quad9.net/dns-query

OpenDNS

Posseduto da Cisco, offre opzioni di sicurezza e filtraggio personalizzabili e si integra con le soluzioni di sicurezza di Cisco.

Indirizzi di risoluzione

- IPv4: 208.67.222.222 e 208.67.220.220

- IPv6: 2620:119:35::35 e 2620:119:53::53

- URL DoH: https://dns.opendns.com/dns-query

CleanBrowsing

Si specializza nella filtrazione dei contenuti e offre DoH per un'esperienza di navigazione più sicura, particolarmente focalizzata sulla protezione dei bambini online.

Indirizzi di risoluzione:

- IPv4: 185.228.168.168 e 185.228.169.169

- IPv6: 2a0d:2a00:1:: e 2a0d:2a00:2::

• URL DoH: https://doh.cleanbrowsing.org/dns-query

Contenuti correlati selezionati:

Potenziali conflitti di DoH con le soluzioni di cybersecurity esistenti

Il deployment di DNS over HTTPS può creare conflitti con le soluzioni e le pratiche di cybersecurity esistenti. Comprendere questi potenziali conflitti può aiutare le organizzazioni e gli individui ad adattare le loro strategie di cybersecurity per accogliere efficacemente DoH.

Monitoraggio e visibilità della rete

Gli strumenti di cybersecurity tradizionali spesso si basano sulla capacità di monitorare il traffico DNS per rilevare e mitigare minacce come malware, phishing e esfiltrazione di dati. Poiché DoH cripta le richieste DNS, può ridurre la visibilità che questi strumenti hanno sulle query DNS, permettendo potenzialmente che attività malevole passino inosservate.

Filtraggio e Blocco dei Contenuti

Molte organizzazioni e amministratori di rete utilizzano il filtraggio basato su DNS per bloccare l'accesso a siti web dannosi, inappropriati o non conformi. Con DoH, le query DNS sono crittografate, potenzialmente eludendo questi filtri di contenuto a meno che le soluzioni di filtraggio non siano adattate per ispezionare e controllare il traffico HTTPS o non abbiano endpoint configurati per utilizzare server DoH specifici e controllati.

Prevenzione della perdita di dati

Sistemi DLP monitorano i movimenti dei dati per prevenire che informazioni sensibili lascino il perimetro sicuro della rete. Questi sistemi spesso analizzano le query DNS per segni di esfiltrazione dei dati. DoH può complicare questo processo crittografando le query, richiedendo quindi sistemi DLP per adattare le loro strategie di monitoraggio, possibilmente decrittografando il traffico DoH ai confini della rete, il che potrebbe sollevare preoccupazioni sulla privacy.

Conformità normativa

Le organizzazioni soggette a requisiti normativi per la registrazione e l'ispezione del traffico di rete potrebbero trovare DoH impegnativo, poiché crittografa i dati DNS che altrimenti potrebbero essere facilmente monitorati per scopi di conformità. Adattarsi a questi cambiamenti mantenendo la conformità potrebbe richiedere aggiornamenti all'architettura e alle politiche di rete.

Sistemi di Rilevamento delle Intrusioni (IDS) e Sistemi di Prevenzione delle Intrusioni (IPS)

Le unità IDS e IPS esaminano il traffico di rete alla ricerca di segni di attività sospetta. Cifrando le query DNS, DoH può limitare la capacità di questi sistemi di analizzare richieste o risposte DNS potenzialmente dannose, rendendo necessarie aggiornamenti o riconfigurazioni per analizzare il traffico HTTPS o utilizzare metodi di rilevamento alternativi.

DNSSEC – convalida della fonte dei dati DNS

DNSSEC è un insieme di miglioramenti della sicurezza che consentono la verifica dell'identità del server DNS radice e del server DNS autorevole durante il processo di risoluzione DNS. Oltre ad altri attacchi, DNSSEC previene gli attacchi sulle cache DNS. Poiché non cripta la comunicazione tra un client DNS e un server DNS, è un ulteriore aspetto di sicurezza per il Domain Name System.

Conclusione

La privacy e la sicurezza online sono sempre più importanti. DNS over HTTPS cripta le query DNS, migliorando la privacy e la sicurezza degli utenti. Anche se affronta delle sfide, rappresenta un cambiamento significativo nell'infrastruttura e nella governance di internet. Man mano che DoH guadagna terreno, le discussioni sulla crittografia DNS continueranno ad evolversi, incoraggiando lo sviluppo di nuove alternative.

FAQs

What is DNS over HTTPS?

DNS over HTTPS is an improvement to tradition DNS, as traditional DNS sends plain text queries to DNS servers which can be intercepted by adversaries, but DNS over HTTPS sends the encrypted queries to supported DNS over HTTPS resolvers throughout the process.

Should I use DNS over HTTPS?

Yes, you should use DNS over HTTPS for protecting your online privacy and security, which is more important than ever. DoH encrypts the process of translating website names into IP addresses, making it harder for others to see which websites you visit and giving you more online privacy and security.

Is DNS over HTTPS enabled by default?

Whether DNS over HTTPS is enabled by default depends on the browser or operating system you are using. As of start of 2020, some browsers have started to enable DoH by default, while others require users to manually turn it on. For example, Mozilla Firefox and Google Chrome were one of the first major browsers to enable DoH by default for users in certain regions. Operating systems like Windows and MacOS have also been working on integrating DoH directly into the OS, which allows all DNS traffic to be encrypted, not just traffic from web browsers.

How do I check DNS over HTTPS settings?

Checking DNS over HTTPS settings varies depending on the browser or operating system you are using. For most browsers you can enable or look for these settings, by going into “browser settings – Privacy & Security” section, for windows operating systems you can check DoH settings by going into “Settings – Network & Internet – Properties” for your active network connection.

Do Windows 10 and Windows 11 support DNS over HTTPS?

Yes.

Domande frequenti

Condividi su

Scopri di più

Informazioni sull'autore

Dirk Schrader

VP della Ricerca sulla Sicurezza

Dirk Schrader è un Resident CISO (EMEA) e VP of Security Research presso Netwrix. Con 25 anni di esperienza nella sicurezza informatica e certificazioni come CISSP (ISC²) e CISM (ISACA), lavora per promuovere la cyber resilience come approccio moderno per affrontare le minacce informatiche. Dirk ha lavorato a progetti di cybersecurity in tutto il mondo, iniziando con ruoli tecnici e di supporto all'inizio della sua carriera per poi passare a posizioni di vendita, marketing e gestione prodotti sia in grandi multinazionali che in piccole startup. Ha pubblicato numerosi articoli sull'esigenza di affrontare la gestione dei cambiamenti e delle vulnerabilità per raggiungere la cyber resilience.

Scopri di più su questo argomento

I prossimi cinque minuti di conformità: costruire la Data Security That Starts with Identity in tutto l'APAC

Leggi sulla Privacy dei Dati per Stato: Diversi Approcci alla Protezione della Privacy

Il Triangolo CIA e la sua applicazione nel mondo reale

Cos'è la gestione dei documenti elettronici?

Espressioni regolari per principianti: Come iniziare a scoprire dati sensibili