Comandi per salvare le modifiche alla configurazione dei dispositivi di rete Cisco

Dec 23, 2023

Ogni volta che si implementa un nuovo dispositivo Cisco, sia per gestire la crescita della rete sia come parte di un ciclo di aggiornamento del prodotto, qualcuno deve configurarlo per soddisfare le esigenze specifiche. Ma configurare switch o router non è un evento una tantum — i team di supporto spesso devono aggiungere una nuova VLAN, cambiare una porta di accesso in un trunk o aggiungere un nuovo percorso alla tabella di routing.

Questo articolo spiega perché questi tipi di modifiche sono temporanee e dettaglia i comandi che è necessario utilizzare affinché rimangano in vigore dopo il riavvio del dispositivo.

Come vengono memorizzate le modifiche a un dispositivo Cisco

Su un dispositivo Cisco, la configurazione attiva è l'insieme delle impostazioni di configurazione che il dispositivo sta utilizzando attivamente. La configurazione attiva è memorizzata nella memoria ad accesso casuale (RAM) del dispositivo e determina il comportamento del dispositivo in termini di instradamento, commutazione, impostazioni dell'interfaccia e altre funzioni di rete. La configurazione attiva è dinamica, il che significa che può essere modificata dai tecnici privilegiati durante il funzionamento.

Qualsiasi modifica delle impostazioni rimane intatta finché il dispositivo rimane acceso. Tuttavia, la configurazione in esecuzione non viene automaticamente salvata in una memoria più permanente. Se apporti modifiche e il dispositivo viene riavviato o perde alimentazione in qualche modo, tutte queste modifiche andranno perse a meno che tu non abbia preso ulteriori misure per salvare le tue modifiche. Questo perché, al riavvio, il dispositivo carica la sua configurazione dalla configurazione di avvio, che è memorizzata nella memoria ad accesso casuale non volatile (NVRAM) del dispositivo. In altre parole, la config di avvio è ciò a cui il dispositivo ritorna in caso di riavvio.

Netwrix Auditor for Network Devices

Migliora la visibilità, assicura la conformità e potenzia la sicurezza in tutta la tua rete

Perché dovresti sempre salvare le tue modifiche

Considerate uno scenario peggiore: sono state apportate modifiche ai dispositivi Cisco nel corso di un anno ma nessuna di esse è stata salvata nella configurazione di avvio. Poi c'è un'interruzione di corrente e tutti i dispositivi si riavviano.

Cosa fai ora? La tua organizzazione ha documentato tutti quei cambiamenti? Sarebbe come le storie dell'orrore di quando le applicazioni Office non salvavano automaticamente i documenti e gli scrittori perdevano interi manoscritti. In breve, è imperativo che tu salvi le modifiche apportate alla configurazione in uso.

Testare prima di salvare! Ricorda che apportare modifiche alla configurazione di un dispositivo Cisco può influenzare notevolmente le prestazioni e la sicurezza della rete. Pertanto, è fondamentale testare accuratamente tutte le nuove impostazioni prima di salvarle nel file di configurazione iniziale.

Come salvare le modifiche

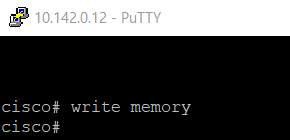

Ecco la buona notizia: Puoi salvare le modifiche alla configurazione utilizzando un semplice comando di due parole:

write memory

Di seguito è illustrato il comando in una sessione di Putty:

Come visualizzare la configurazione in esecuzione e copiarla nel file di configurazione di avvio

Un'altra strategia che puoi utilizzare è sovrascrivere l'intero file di configurazione di avvio con le impostazioni della configurazione in esecuzione.

Puoi visualizzare la configurazione di avvio utilizzando il comando:

show startup-config

Per sovrascrivere il file di configurazione di avvio corrente con le impostazioni della configurazione in esecuzione, utilizzare il seguente comando:

copy running-config startup-config

In alternativa, puoi utilizzare questa versione abbreviata del comando:

copy run start

Assicurati di essere nella modalità Cisco corretta

I dispositivi Cisco utilizzano un insieme gerarchico di modalità per garantire che, quando un utente si connette a un dispositivo, possa eseguire solo i comandi che si allineano ai loro livelli di autorizzazione. La modalità corrente di un utente è indicata dal tipo di prompt visualizzato dopo il nome del dispositivo Cisco, come mostrato nella tabella sottostante.

Per modificare il file di configurazione attivo, è necessario essere in modalità Global Configuration.

Modalità | Descrizione | Prompt | Come accedere |

|---|---|---|---|

|

Modalità exec |

Consente un accesso limitato per visualizzare le impostazioni di configurazione ed eseguire comandi di base per la risoluzione dei problemi, come ping e traceroute per testare la connettività. |

Router> |

Questa è la modalità iniziale o predefinita quando un utente effettua l'accesso a un dispositivo Cisco. |

|

Modalità Exec privilegiata |

Consente all'utente di visualizzare tutte le impostazioni ed eseguire comandi, come reload, che indica allo switch di riavviare il Cisco IOS. L'accesso privilegiato dovrebbe essere protetto da password per prevenire accessi non autorizzati. |

Router# |

Mentre sei in modalità Exec, emetti il comando enable. |

|

Modalità di configurazione globale |

Fornisce accesso scrivibile per modificare il file di configurazione attivo. |

Router(config)# |

Dalla modalità Privileged Exec, inserisci il comando configure terminal. |

Come Netwrix può aiutare

Per garantire operazioni normali e sicure per la tua azienda, non è sufficiente salvare le modifiche alle impostazioni di configurazione in esecuzione — è necessario anche monitorare l'attività sui tuoi dispositivi Cisco e sull'infrastruttura di rete più ampia.

Netwrix Auditor for Network Devices offre una visibilità completa su ciò che accade nell'infrastruttura di rete e ti avvisa sugli eventi che consideri i più rischiosi. Fornisce informazioni chiare e utili che semplificano notevolmente le indagini e consentono una risposta pronta ed efficace.

Ecco solo alcune delle cose che puoi fare con questa soluzione Netwrix:

- Verifica i tentativi di accesso ai network devices per individuare tempestivamente eventi sospetti.

- Monitora i reset delle password e i cambiamenti di configurazione per individuare le minacce nelle loro fasi iniziali.

- Ricevi avvisi sul malfunzionamento dell'hardware in modo da poter rispondere prontamente e minimizzare l'impatto aziendale.

- Traccia l'attività di scansione per rilevare gli attaccanti che conducono ricognizioni per aiutarli a violare la tua rete e rubare dati sensibili.

Ottieni la guida per una migliore sicurezza della rete

Scarica oggi l'eBook sulle Migliori Pratiche di Sicurezza della Rete!

Scopri di piùCondividi su

Scopri di più

Informazioni sull'autore

Tyler Reese

Vicepresidente della Gestione Prodotti, CISSP

Con più di due decenni nel settore della sicurezza del software, Tyler Reese conosce intimamente le sfide di identità e sicurezza in rapida evoluzione che le aziende affrontano oggi. Attualmente, ricopre il ruolo di direttore del prodotto per il portfolio di Netwrix Identity and Access Management, dove le sue responsabilità includono la valutazione delle tendenze di mercato, la definizione della direzione per la linea di prodotti IAM e, in ultima analisi, la soddisfazione delle esigenze degli utenti finali. La sua esperienza professionale spazia dalla consulenza IAM per le aziende Fortune 500 al lavoro come architetto aziendale di una grande compagnia diretta al consumatore. Attualmente detiene la certificazione CISSP.

Scopri di più su questo argomento

Protezione CUI: Gestione sicura delle informazioni controllate non classificate

Fiducie in Active Directory

Come configurare un tunnel VPN Point-to-Site di Azure

Dieci comandi PowerShell più utili per Office 365

Come copiare una Cisco Running Config nella startup config per preservare le modifiche alla configurazione