Introdução à Segurança e Conformidade do Microsoft 365 | Netwrix Blog | Insights para Profissionais de Cibersegurança e TI

Jun 18, 2024

Em 2022, a Microsoft renomeou suas ferramentas de conformidade e gestão de riscos sob o nome Microsoft Purview. O Microsoft Purview oferece uma série de funcionalidades valiosas, incluindo capacidades anteriormente fornecidas por ferramentas como Office 365 Security and Compliance, Microsoft 365 Security Center e Microsoft Compliance Manager.

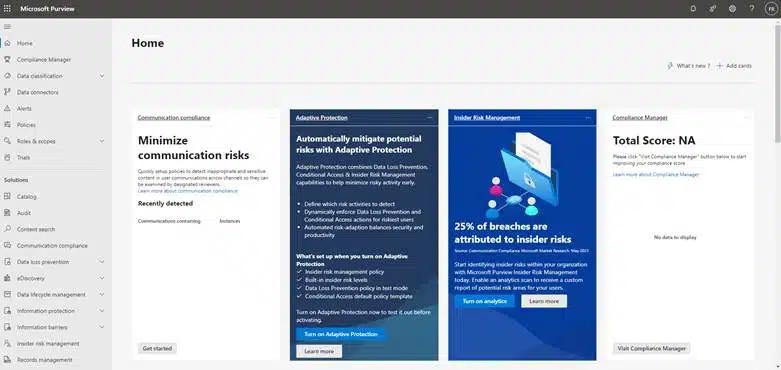

Do portal Microsoft Purview, mostrado abaixo, você pode realizar uma ampla gama de tarefas importantes, incluindo:

- Gestão de conformidade

- Classificação de dados

- Prevenção de perda de dados (DLP)

- eDiscovery

- Proteção de informações

- Gestão de riscos internos

- Auditoria e relatórios

Além disso, a Microsoft oferece o conjunto de soluções Defender, que inclui os seguintes produtos:

- Defender para Office 365

- Defender for Identity

- Defender for Endpoint

- Defender for Cloud Apps

- Defender XDR

Este artigo explora todos esses componentes e oferece as melhores práticas para construir uma estratégia abrangente de segurança e conformidade do Microsoft 365.

Microsoft Purview: Recursos de Segurança e Conformidade do Microsoft 365

Gestão de Conformidade

O Microsoft Purview Compliance Manager (anteriormente conhecido como Microsoft 365 Compliance Manager ou Office 365 Compliance Manager) ajuda organizações a alcançar, manter e comprovar a conformidade com requisitos regulatórios. Ele fornece ferramentas para proteção de dados, governança e gestão de riscos em serviços como Exchange Online, SharePoint Online, OneDrive for Business e Teams. Para acessar o portal de conformidade do Microsoft Purview, vá até https://compliance.microsoft.com e insira suas credenciais do Microsoft 365.

Data Classification

Este recurso ajuda organizações a identificar e classificar informações sensíveis, como informações pessoais identificáveis (PII), dados financeiros e propriedade intelectual, em ambientes Microsoft 365. Utiliza aprendizado de máquina e reconhecimento de padrões para classificar automaticamente os dados com base em políticas e regras definidas pela sua organização.

Os administradores podem criar e aplicar rótulos personalizados a documentos, e-mails e outros conteúdos para indicar o nível de sensibilidade e impor medidas de proteção adequadas.

Prevenção de Perda de Dados

Prevenção de perda de dados ajuda a prevenir a divulgação acidental ou intencional de informações sensíveis. Utiliza técnicas avançadas, incluindo correspondência de palavras-chave, reconhecimento de padrões e aprendizado de máquina, para analisar e-mails, documentos, conversas e outros conteúdos para identificar informações sensíveis.

Além disso, o DLP pode prevenir violações de data protection policy ao notificar usuários, bloquear comunicações, criptografar ou redigir conteúdo sensível, colocar mensagens em quarentena para revisão ou aplicar rótulos de metadados para classificação e proteção.

eDiscovery

eDiscovery permite que organizações identifiquem, preservem, colem e analisem conteúdos para fins legais e de conformidade, como litígios, investigações, solicitações regulatórias ou auditorias internas. As fontes de conteúdo suportadas incluem caixas de correio do Exchange Online, sites do SharePoint Online, contas do OneDrive for Business, canais do Microsoft Teams e mais.

Proteção de Informações

O Purview Information Protection oferece criptografia para proteger dados sensíveis em repouso e em trânsito, bem como capacidades de gerenciamento de direitos para aplicar proteção a documentos e e-mails sensíveis que persistem mesmo quando são compartilhados fora dos limites da organização. O Microsoft 365 inclui uma biblioteca de tipos predefinidos de informações sensíveis (por exemplo, números de cartão de crédito, números de Segurança Social, informações de saúde) que as organizações podem usar para identificar e proteger dados sensíveis.

Gestão de Riscos Internos

Purview Insider Risk Management é projetado para identificar e mitigar riscos internos, o que inclui tanto funcionários mal-intencionados quanto adversários que comprometeram credenciais legítimas de usuários. Utiliza análises comportamentais avançadas e aprendizado de máquina para estabelecer atividades padrão dos usuários, padrões de comunicação e comportamentos de acesso a dados. Quando detecta atividades suspeitas ou possíveis violações de políticas, alerta os administradores para investigar e tomar as medidas apropriadas para enfrentar ameaças como exfiltração de dados, acesso não autorizado a informações sensíveis e compartilhamento impróprio de dados confidenciais com partes externas.

Auditoria e Relatórios

O Microsoft Purview oferece ferramentas de auditoria e relatórios para ajudar administradores a revisar e analisar eventos relacionados à segurança, identificar tendências e gerar relatórios para conformidade ou auditorias internas. Painéis interativos proporcionam visibilidade em configurações de segurança, métricas principais, tendências, alertas de segurança, vulnerabilidades e inteligência de ameaças.

Família de Soluções Microsoft Defender

O pacote Microsoft Defender oferece ferramentas adicionais valiosas para garantir a segurança e conformidade do Microsoft 365.

Defender para Office 365

Defender for Office 365 (anteriormente Office 365 Advanced Threat Protection) é um serviço de segurança de e-mail baseado na nuvem que oferece proteção avançada contra ataques de phishing, malware, ransomware e outras ameaças sofisticadas em ambientes de e-mail do Microsoft 365, incluindo Exchange Online e Outlook.

Em particular, protege contra URLs maliciosas verificando links em e-mails e documentos em tempo real contra uma lista continuamente atualizada de URLs maliciosas conhecidas e bloqueando o acesso a sites suspeitos para impedir que os usuários acessem sites falsos ou façam download de malware. Topo do Formulário

Defender for Identity

Defender for Identity (anteriormente Azure Advanced Threat Protection) ajuda organizações a protegerem seus Active Directory e identidades híbridas. Ele oferece visibilidade em tempo real sobre a atividade do usuário, identifica comportamentos suspeitos e alerta as equipes de segurança sobre potenciais ameaças à segurança. Por exemplo, ele monitora atividades de reconhecimento, lateral movement e privilege escalation, e acompanha eventos de autenticação, tráfego de rede e eventos do Active Directory em busca de sinais de comprometimento ou comportamento suspeito.

Defender for Endpoint

Defender for Endpoint (anteriormente Microsoft Defender Advanced Threat Protection) ajuda a proteger desktops, laptops, dispositivos móveis, servidores e outros dispositivos contra ameaças cibernéticas. Ele oferece proteção antivírus de próxima geração (NGAV), detecção e resposta a incidentes em endpoints (EDR) e capacidades de inteligência contra ameaças para prevenir, investigar e responder a incidentes de segurança. Defender for Endpoint também fornece relatórios de avaliação de vulnerabilidade que priorizam vulnerabilidades com base no risco e oferece orientações sobre ações de remediação para reduzir a superfície de ataque.

Defender for Cloud Apps

Defender for Cloud Apps (anteriormente Microsoft Cloud App Security) é uma solução de corretor de segurança de acesso à nuvem (CASB) que ajuda a proteger aplicações e dados no Microsoft 365, Azure e outros serviços de nuvem de terceiros. Proporciona visibilidade sobre o uso de aplicações, incluindo o número de usuários e o tráfego de dados, e impõe políticas de segurança e controles de governança em aplicações na nuvem. O serviço inclui recursos de DLP para prevenir o compartilhamento não autorizado ou vazamento de dados sensíveis dentro de aplicações na nuvem. Defender for Cloud Apps integra-se com Entra ID para fornecer acesso condicional e recursos de proteção de identidade.

Microsoft Defender XDR

O Microsoft Defender XDR oferece inteligência de ameaças em tempo real e acionável para proteger contra ameaças cibernéticas. Ele coleta e analisa dados de segurança de endpoints, redes, serviços em nuvem, feeds de inteligência de ameaças e outras fontes para identificar indicadores de comprometimento (IOCs). Por exemplo, ele pode identificar URLs maliciosas, endereços IP, hashes de arquivos e padrões de ataque associados a ameaças cibernéticas conhecidas.

Defender XDR também facilita a investigação de incidentes. Ao fornecer visibilidade abrangente sobre eventos de segurança, alertas e dados de telemetria de endpoints, redes e serviços na nuvem, permite que as equipes de segurança analisem o escopo, impacto e causas raízes dos incidentes de segurança para que possam responder de forma eficaz. A ferramenta pode até executar automaticamente ações de resposta, como isolar endpoints, colocar arquivos em quarentena ou bloquear endereços IP maliciosos. Integra-se também com o Microsoft Sentinel e soluções de terceiros SIEM para monitoramento e análise centralizados.

Melhores práticas para conformidade do Microsoft 365

A implementação de melhores práticas é essencial para gerenciar eficazmente as obrigações de conformidade. Abaixo estão algumas melhores práticas a considerar.

- Identifique quais requisitos de proteção de dados e outras regulamentações são relevantes para a sua indústria e jurisdição, como GDPR, HIPAA e CCPA. Quando apropriado, busque orientação de especialistas jurídicos e de conformidade sobre como interpretar regulamentações complexas e enfrentar eficazmente os desafios de compliance.

- Utilize o portal de conformidade Microsoft Purview como seu centro principal para gerenciar tarefas relacionadas à conformidade. Familiarize-se com seus recursos e capacidades para avaliar, gerenciar e relatar sobre conformidade.

- Utilize o recurso Compliance Score para avaliar as configurações de conformidade da sua organização e identificar áreas para melhoria. Personalize a avaliação para priorizar controles e padrões mais relevantes para os objetivos de conformidade da sua organização.

- Implemente políticas de Netwrix Data Classification e rotulagem para classificar informações sensíveis com base na importância, sensibilidade ou requisitos regulatórios. Aplique rótulos a documentos, e-mails e outros conteúdos para facilitar a aplicação de controles de acesso.

- Configure políticas de DLP para proteger informações sensíveis nos serviços do Microsoft 365. Defina regras para prevenir o acesso não autorizado, compartilhamento ou vazamento de dados sensíveis.

- Ative o registro de auditoria para os serviços do Microsoft 365 para rastrear atividades de usuários e administradores, acesso a dados sensíveis e alterações de configuração. Revise regularmente os registros de auditoria para comportamentos suspeitos que possam indicar ameaças à segurança ou violações de conformidade.

- Forneça comunicação e treinamento abrangentes para educar todos os usuários sobre os requisitos de conformidade, políticas de proteção de dados e melhores práticas para o manuseio de informações sensíveis. Disponibilize canais claros para que eles possam relatar incidentes de segurança ou preocupações com conformidade prontamente.

- Revise e atualize suas políticas e procedimentos de conformidade regularmente para se alinhar com os requisitos regulatórios em mudança, necessidades organizacionais e ameaças emergentes. Incorpore lições aprendidas de incidentes ou auditorias para aprimorar seu programa de conformidade.

Melhores práticas para a segurança do Microsoft 365

A implementação das melhores práticas de segurança para o Microsoft 365 pode reduzir significativamente o risco de ameaças cibernéticas para a sua organização. Abaixo estão algumas das melhores práticas essenciais a considerar.

- Adicione uma camada extra de segurança exigindo que os usuários se autentiquem com múltiplos fatores, como uma senha e um código de uso único.

- Faça uso de controles de acesso adaptativos que consideram fatores específicos como localização do usuário, conformidade do dispositivo e nível de risco.

- Utilizando o recurso Secure Score do Microsoft Defender XDR para identificar melhorias de segurança recomendadas e aprimorar sua postura de segurança.

- Melhore a detecção e resposta a ameaças implementando Defender for Endpoint, Defender for Office 365 e Defender for Identity.

- Configure DLP policies para evitar o compartilhamento ou vazamento não autorizado de informações sensíveis nos serviços do Microsoft 365. Revise e atualize regularmente essas políticas com base nas necessidades organizacionais e nas mudanças na paisagem de ameaças.

- Aproveite técnicas como filtragem de e-mails, proteção contra malware, criptografia e configurações seguras de compartilhamento.

- Monitore e revise os registros de auditoria para detectar atividades de usuários e administradores e investigar ameaças à segurança.

- Forneça regularmente treinamento de conscientização sobre segurança aos funcionários sobre ameaças cibernéticas comuns, como ataques de phishing e melhores práticas para manter a segurança em todo o ambiente do Microsoft 365.

- Mantenha-se atualizado com as últimas ameaças e tendências de segurança, aproveitando os feeds de inteligência de ameaças e os avisos de segurança da Microsoft e outras fontes confiáveis.

- Estabeleça procedimentos claros de resposta a incidentes e pratique-os regularmente. Automatize as ações de resposta sempre que prático.

Como a Netwrix pode ajudar

A Netwrix oferece soluções que aprimoram a segurança e conformidade do Microsoft 365. As principais capacidades incluem:

- Auditoria abrangente — Netwrix Auditor rastreia e analisa a atividade de usuários e administradores em serviços do Microsoft 365, incluindo Exchange Online, SharePoint Online, OneDrive for Business e Teams. Com essa visibilidade profunda das configurações, permissões e ações dos usuários, as organizações podem detectar melhor comportamentos suspeitos, fazer cumprir políticas de segurança e atender aos requisitos de conformidade.

- Governança de dados — Netwrix Data Classification oferece descoberta de dados abrangente e classificação de dados precisa data classification e etiquetagem, possibilitando uma governança de dados data governance.

- Detecção e resposta a ameaças — Netwrix Auditor ajuda organizações a detectar e responder a ameaças de segurança dentro do Microsoft 365, incluindo insider threats, ataques externos e tentativas de exfiltração de dados. Ao monitorar o comportamento do usuário, analisar padrões de acesso e alertar sobre atividades anômalas, as organizações podem identificar incidentes de segurança potenciais em tempo real e tomar medidas proativas para mitigar riscos e minimizar o impacto de violações de segurança.

- Conformidade — Netwrix Data Classification capacita organizações a evitar penalidades custosas de reguladores ao identificar e proteger com precisão dados regulados por mandatos como GDPR, HIPAA e SOX. Netwrix Auditor oferece capacidades integradas de relatórios e avaliação que fornecem às organizações a visibilidade necessária para demonstrar conformidade a auditores, reguladores e partes interessadas, bem como identificar áreas para melhoria e remediação.

Compartilhar em

Saiba Mais

Sobre o autor

Chris Brooks

Gerente de Produto

Chris é um Netwrix Product Manager com 15 anos de experiência na indústria de software. Ele é especialista no desenvolvimento de servidores de arquivos e soluções SharePoint e lidera a entrega de produtos de gerenciamento de dados seguros que estão alinhados com as necessidades dos clientes e as melhores práticas da indústria.

Saiba mais sobre este assunto

Proteção de CUI: Manipulação segura de informações controladas não classificadas

Alternativas ao ManageEngine: Ferramentas de Gestão e Segurança de AD

Criar usuários do AD em massa e enviar suas credenciais por e-mail usando PowerShell

Como criar, alterar e testar senhas usando PowerShell

Como adicionar e remover grupos AD e objetos nos grupos com PowerShell