UEBA (User and Entity Behavior Analytics): guia completo para detecção, casos de uso e implementação

Apr 22, 2026

A análise de comportamento de usuários e entidades (UEBA) é uma tecnologia de cibersegurança que utiliza aprendizado de máquina e pontuação de risco para detectar ameaças analisando padrões de comportamento de usuários e entidades. UEBA estabelece linhas de base comportamentais para usuários, dispositivos e aplicações, e então identifica anomalias que podem indicar ameaças internas, contas comprometidas ou ataques avançados que as ferramentas de segurança tradicionais não detectam.

O que é UEBA?

A análise de comportamento de usuários e entidades (UEBA) é uma tecnologia de cibersegurança projetada para identificar ameaças que podem escapar das ferramentas tradicionais de segurança. Ela analisa continuamente como usuários e entidades se comportam no ambiente de uma organização e sinaliza atividades que desviam da norma.

UEBA utiliza inteligência artificial (AI), aprendizado de máquina (ML) e pontuação de risco para estabelecer uma linha de base comportamental para usuários e entidades (como endpoints, servidores, aplicativos, contas de serviço e até dispositivos IoT). Quando o comportamento muda repentinamente, como um usuário acessando dados sensíveis em horários incomuns ou um servidor fazendo conexões de saída inesperadas, o UEBA dispara o alarme antes que ocorra algum dano.

UEBA surgiu em resposta a um problema crescente: nem todas as ameaças parecem ataques.

- Ameaças internas geralmente envolvem credenciais legítimas, tornando-as invisíveis para defesas baseadas em perímetro.

- Ameaças persistentes avançadas (APTs) movem-se lentamente e silenciosamente, misturando-se com a atividade normal para evitar a detecção.

- Ferramentas baseadas em regras e assinaturas enfrentam dificuldades com ameaças desconhecidas, fadiga de alertas e falsos positivos.

UEBA resolve essas lacunas focando no comportamento, não apenas nos eventos. Em vez de perguntar “Esta ação está em uma blocklist?”, UEBA faz uma pergunta mais poderosa: “Esse comportamento faz sentido para este usuário ou entidade agora?” Ao fornecer uma visão contextualizada da atividade em toda a organização, a tecnologia de cibersegurança UEBA é um escudo eficaz contra as ameaças de segurança atuais.

UEBA vs. UBA: qual é a diferença?

UBA é um subconjunto de UEBA. Enquanto a análise de comportamento do usuário (UBA) foca exclusivamente em usuários humanos e suas ações, UEBA analisa o comportamento em:

- Usuários humanos, incluindo funcionários, contratados, consultores, fornecedores e usuários privilegiados

- Entidades não humanas, como servidores, bancos de dados, aplicações, contas de serviço e dispositivos

Este escopo ampliado está alinhado com ambientes modernos onde as máquinas superam em número as pessoas, e contas de serviço comprometidas ou sistemas com mau funcionamento podem ser tão perigosos quanto insiders maliciosos.

Descubra como prevenir ataques baseados em identidade, reduzir riscos e responder mais rápido com Netwrix ITDR. Solicite uma demonstração.

Como o UEBA funciona

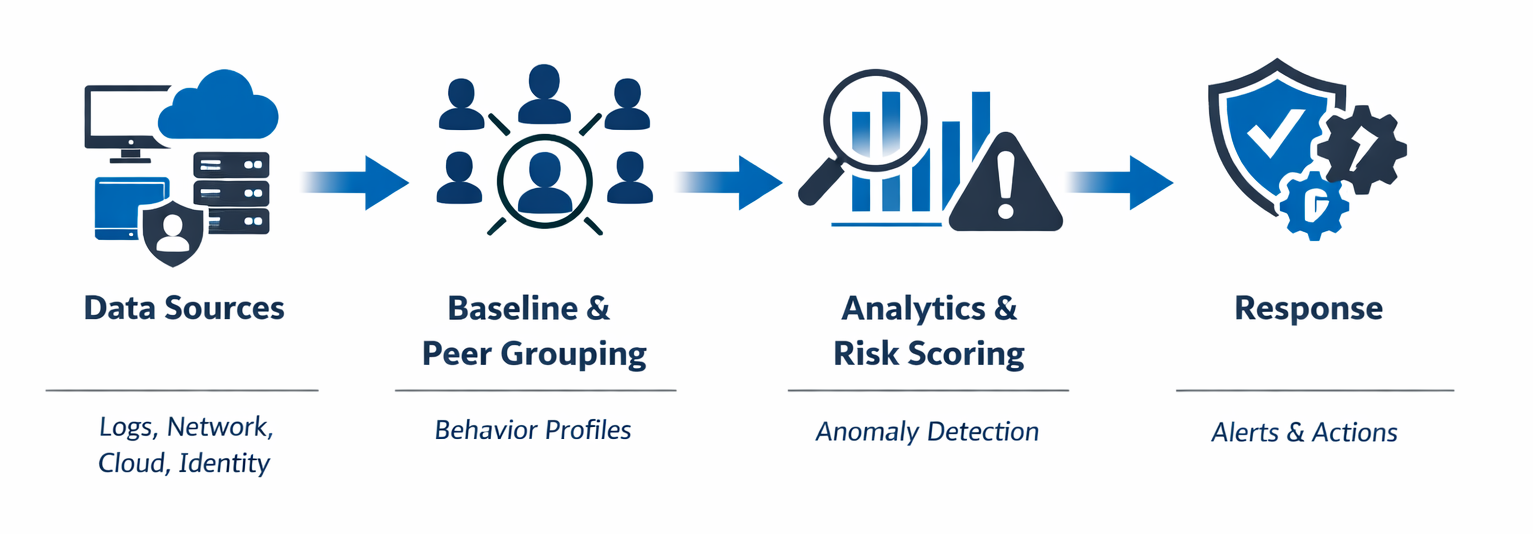

UEBA funciona monitorando continuamente a atividade no ambiente digital de uma organização, incluindo a atividade de usuários, dispositivos, aplicativos e rede. Ele aprende como é o “normal” e identifica comportamentos que fogem a esses padrões. Em vez de analisar eventos isolados, o UEBA conecta sinais de várias fontes para construir contexto, facilitando a detecção de atividades sutis e de alto risco.

Aqui está uma discussão detalhada sobre como o UEBA funciona.

Coleta de dados e fontes

Os sistemas UEBA começam agregando e correlacionando dados de todo o ecossistema de TI. Ao reunir atividades de várias fontes, criam uma visão unificada de como usuários e entidades interagem com sistemas e dados. As fontes de dados típicas incluem:

- Sistemas de Identity como Active Directory para eventos de autenticação de usuários

- Sistemas IAM para logs de gerenciamento de acesso

- Conexões VPN para padrões de acesso remoto

- Logs de acesso a banco de dados, servidores de arquivos, proxies web e logs específicos de aplicativos

- Ferramentas de email e colaboração para comportamentos de comunicação

- Soluções de Endpoint detection and response (EDR) para atividades em nível de dispositivo

- Serviços em nuvem e plataformas SaaS

- Tráfego de rede e dados SIEM existentes

Isso posiciona o UEBA para identificar padrões que seriam invisíveis se cada sistema analisasse os eventos isoladamente. Isso também garante que atividades suspeitas sejam detectadas mesmo quando os atacantes tentam misturar ações maliciosas em vários sistemas.

Estabelecendo linhas de base e grupos de pares

Uma vez coletados os dados, o UEBA constrói linhas de base comportamentais dinâmicas para cada usuário e entidade. Essas linhas de base refletem o comportamento normal, como horários de login, localizações geográficas, padrões de acesso, padrões de uso de aplicativos, dispositivos usados, volumes de transferência de dados e cargas de trabalho típicas. Essas linhas de base evoluem conforme o comportamento muda ao longo do tempo, como quando alguém assume novas responsabilidades ou muda para horários de trabalho diferentes.

UEBA também utiliza a análise de grupos pares, onde compara o comportamento entre usuários ou entidades com funções, níveis de acesso ou papéis semelhantes. Por exemplo, um analista de marketing acessando bancos de dados financeiros pode ser incomum em comparação com seus pares de marketing. Ou um usuário financeiro acessando sistemas de engenharia pode ser normal em um papel, mas suspeito em outro. A agrupação por pares adiciona um contexto crítico, permitindo que o UEBA detecte anomalias significativas em vez de variações inofensivas.

Análise e detecção de anomalias

UEBA utiliza modelos de aprendizado de máquina que analisam continuamente os comportamentos de usuários e entidades em relação a linhas de base estabelecidas e normas do grupo de pares. Quando o comportamento se desvia significativamente (como acesso incomum a dados ou locais de login anormais), o UEBA atribui uma pontuação de risco com base em vários fatores, incluindo:

- Gravidade da desvio em relação à linha de base

- Sensibilidade dos recursos acessados

- Frequência de anomalias simultâneas

- Contexto histórico

- Correlação de inteligência de ameaças

Uma única pequena divergência gera uma pontuação de risco baixa, enquanto múltiplas atividades suspeitas ocorrendo em sequência acionam um alerta de alta prioridade.

Porque o UEBA foca no comportamento e no risco em vez de em eventos isolados, ele reduz falsos positivos. A análise contextual reduz o ruído de alertas ao entender as circunstâncias que cercam cada evento. Por exemplo, um login de um local incomum pode disparar um alerta, mas se o usuário enviou recentemente uma solicitação de viagem e está trabalhando durante o horário comercial, o contexto sugere uma atividade legítima.

Alertas e resposta

Quando o UEBA detecta anomalias que excedem os limites de pontuação de risco, ele gera alertas enriquecidos com contexto forense, incluindo cronogramas, sistemas afetados, o comportamento específico que acionou o alerta, comparações relevantes com a linha de base, a pontuação de risco calculada e ações de resposta sugeridas. Isso permite que as equipes de segurança entendam rapidamente o que aconteceu e por que isso é importante. Dependendo da integração e configuração, o UEBA também pode acionar respostas automatizadas, tais como:

- Bloqueio ou desativação temporária de contas

- Aplicação da autenticação step-up

- Limitando o acesso a recursos sensíveis

- Encerramento de sessão para conexões ativas

- Escalonando incidentes para as equipes de segurança

Além de alertas e respostas em tempo real, o sistema preserva trilhas de auditoria detalhadas das atividades dos usuários, padrões comportamentais históricos, resultados de investigações e ações de resposta tomadas. Isso apoia investigações de longo prazo, caça a ameaças e relatórios de conformidade.

Casos de uso UEBA

UEBA é mais eficaz quando aplicado a desafios de segurança do mundo real onde os controles tradicionais falham. A análise avançada fornece visibilidade sobre mudanças comportamentais sutis que indicam comprometimento ou intenção maliciosa.

Ameaças internas (maliciosas ou negligentes)

As ameaças internas nem sempre são intencionais. UEBA pode identificar tanto insiders maliciosos quanto funcionários bem-intencionados e privileged users que cometem erros arriscados. Exemplos incluem acesso excessivo a arquivos sensíveis, escalonamento incomum de privilégios e download de dados fora das funções normais de trabalho. Ao entender o comportamento base, UEBA pode sinalizar sinais de alerta antes que um incidente sério ocorra.

Contas comprometidas e tentativas de força bruta

Credenciais roubadas são um dos vetores de ataque mais comuns. UEBA detecta contas comprometidas identificando padrões anormais de login, como viagens impossíveis, horários de acesso incomuns, falhas repetidas de autenticação seguidas de sucesso e acesso a partir de dispositivos desconhecidos. O sistema também reconhece padrões de ataques de força bruta em várias contas, mesmo quando tentativas individuais de login falhadas ficam abaixo dos limites tradicionais. Mesmo quando as credenciais são válidas, UEBA pode identificar comportamentos que não correspondem ao perfil do usuário.

Detecção de APT e movimento lateral

As ameaças persistentes avançadas (APTs) são projetadas para evitar defesas perimetrais movendo-se lenta e deliberadamente por um ambiente. UEBA pode detectá-las identificando movimentação lateral, abuso de privilégios, atividades de reconhecimento e caminhos de acesso incomuns entre sistemas. Por exemplo, uma conta de usuário acessando servidores que nunca acessou antes pode indicar que um invasor está expandindo sua presença.

Exfiltração de dados e correlação DLP

UEBA desempenha um papel crítico na detecção de exfiltração de dados. Ele pode correlacionar o comportamento do usuário com os padrões de movimentação de dados para identificar acessos anormais a dados, grandes transferências de arquivos, uploads incomuns ou impressão de documentos sensíveis fora dos padrões normais. Ao combinar alertas DLP com contexto comportamental, as equipes de segurança podem distinguir entre atividades comerciais legítimas e roubo de dados.

Visibilidade de comprometimento de IoT ou servidor

O monitoramento de segurança tradicional tende a ignorar entidades não humanas. UEBA, por outro lado, amplia a visibilidade para servidores, contas de serviço e dispositivos IoT. Identifica anomalias como padrões incomuns de comunicação, uso anormal de recursos, padrões de execução de serviços e tráfego de saída inesperado. Isso ajuda a detectar dispositivos comprometidos que poderiam operar despercebidos dentro da rede.

Monitoramento de privacidade para ambientes regulamentados

Em setores altamente regulamentados, como saúde, finanças e governo, o UEBA auxilia os esforços de conformidade monitorando o acesso a dados sensíveis. Ele rastreia quem acessou informações pessoais identificáveis (PII), registros de saúde protegidos e dados financeiros, detectando acessos não autorizados ou excessivos que podem indicar violações de privacidade. Dessa forma, o UEBA ajuda as empresas a cumprir regulamentações como GDPR, HIPAA e PCI DSS, ao mesmo tempo que apoia investigações eficazes de incidentes.

Capacitação estratégica de Zero Trust e frameworks de conformidade

UEBA suporta Zero Trust validando continuamente a confiança com base no comportamento em vez de autenticação única. As pontuações de risco geradas pelo UEBA podem influenciar dinamicamente as decisões de acesso e fornecer a inteligência contextual necessária para aplicar o princípio do menor privilégio. A plataforma também suporta frameworks de conformidade como NIST, ISO 27001, PCI DSS e GDPR, mantendo registros detalhados de atividades, demonstrando controles de segurança e fornecendo evidências de diligência na proteção de informações sensíveis.

Benefícios da implementação do UEBA

UEBA transforma as operações de segurança da gestão reativa de alertas para a caça proativa de ameaças e mitigação de riscos. Ajuda as empresas a alcançar melhorias mensuráveis em detecção de ameaças, resposta a incidentes e conformidade.

Detecta ameaças não identificadas por ferramentas tradicionais

As ferramentas UEBA se destacam na detecção de ameaças sutis e sofisticadas que passam despercebidas pelas ferramentas de segurança tradicionais. Elas podem identificar ameaças internas, uso indevido de credenciais, adversários que se misturam à atividade normal da rede, exploits zero-day sem assinaturas, contas legítimas comprometidas que operam dentro de permissões autorizadas e roubo de dados. Ao analisar padrões comportamentais em vez de indicadores conhecidos de comprometimento, a UEBA fecha lacunas críticas de detecção exploradas por atacantes.

Fornece priorização baseada em risco

UEBA atribui pontuações de risco contextuais com base em fatores como histórico de comportamento do usuário, sensibilidade do recurso acessado, comparações com grupos pares e atividades suspeitas simultâneas. Essa abordagem baseada em risco permite que os centros de operações de segurança (SOCs) se concentrem em ameaças de alta prioridade que representam risco comercial genuíno, em vez de investigar cada pequena anomalia.

Aprimora a velocidade de resposta e automatiza fluxos de trabalho de contenção

Ao combinar análises em tempo real, fluxos de trabalho automatizados e playbooks pré-construídos para cenários comuns de ameaça, e ao integrar-se com plataformas SOAR para resposta orquestrada, o UEBA reduz significativamente os tempos de detecção e resposta a incidentes. Ações automatizadas de contenção, como suspensão de conta, autenticação reforçada e restrições de acesso, podem minimizar o tempo de permanência do invasor e limitar os danos potenciais.

Melhora a preparação para auditorias e relatórios de conformidade

A conformidade regulatória exige demonstrar monitoramento contínuo, controles de acesso e capacidades de resposta a incidentes. UEBA registra dados comportamentais e atividade de acesso, mantém trilhas de auditoria das atividades e padrões de acesso dos usuários, fornece evidências dos controles de segurança em operação, gera relatórios de conformidade para frameworks como HIPAA, PCI DSS, GDPR e SOX, e documenta processos de investigação para consultas regulatórias.

Reduz a exposição geral ao risco e o custo operacional

Ao detectar ameaças precocemente e reduzir falsos positivos, UEBA diminui a probabilidade e o impacto de incidentes de segurança, como custos de violação associados à perda de dados, multas regulatórias e danos à reputação. Ao mesmo tempo, a automação e a priorização mais inteligente reduzem o esforço manual das equipes de segurança, ajudando as organizações a melhorar a segurança enquanto controlam os custos operacionais.

Netwrix Identity Threat Detection and Response

A solução Netwrix Identity Threat Detection and Response (ITDR) adota uma abordagem abrangente para a segurança de identidade: prevenindo ameaças proativamente, detectando e contendo ataques em tempo real e permitindo uma recuperação rápida. Em vez de depender apenas da detecção reativa, o Netwrix ITDR avalia automaticamente o Active Directory e o Microsoft Entra ID em busca de vulnerabilidades e configurações incorretas, eliminando caminhos de ataque antes que possam ser explorados. A solução incorpora análises comportamentais alinhadas aos princípios UEBA, além de adicionar bloqueio proativo de ameaças para impedir ameaças baseadas em identidade como Kerberoasting, DCShadow, password spraying e ataques Golden Ticket em sua origem.

Netwrix ITDR aprimora a detecção no estilo UEBA com quatro capacidades principais:

- Identificação proativa de riscos: A solução avalia continuamente os ambientes AD e Entra ID em busca de configurações incorretas, privilégios excessivos e falhas de segurança que os invasores exploram. Ao identificar vulnerabilidades antes que se tornem vetores de ataque, as equipes de segurança podem remediar riscos em escala, em vez de reagir a incidentes após o fato.

- Bloqueio proativo de ameaças: Usando tecnologia patenteada, Netwrix ITDR bloqueia alterações arriscadas e atividades privilegiadas não autorizadas em tempo real. Isso inclui impedir modificações em grupos Tier 0 como Domain Admins, bloquear tentativas de DCSync e interceptar técnicas de roubo de credenciais antes que os atacantes possam estabelecer persistência.

- Detecção e resposta em tempo real: A solução aplica análises comportamentais e princípios UEBA para detectar anomalias tanto em usuários humanos quanto em identidades não humanas, como contas de serviço. Quando ocorre uma atividade suspeita, seja movimentação lateral, abuso de privilégios ou sinais de credenciais comprometidas, Identity Threat Detection & Response gera alertas contextuais e pode acionar ações automáticas de contenção, como desabilitar contas ou aplicar autenticação reforçada.

- Capacidades de recuperação rápida: Quando ocorrem ataques, o Netwrix ITDR permite a rápida restauração do AD e do Entra ID revertendo alterações indesejadas ou realizando a recuperação completa da floresta. Isso minimiza o tempo de inatividade e reduz o impacto comercial de ransomware ou incidentes destrutivos, garantindo que as organizações possam retomar as operações rapidamente.

Principais vantagens

- Proteção unificada de identidade: Netwrix ITDR protege tanto AD quanto Entra ID a partir de uma única plataforma, eliminando a proliferação de ferramentas e proporcionando visibilidade completa em ambientes híbridos de identidade.

- Tempo mais rápido para obter valor: Com lógica de detecção pré-construída para ameaças comuns de identidade, capacidades de remediação em massa e implantação simples em comparação com plataformas tradicionais de análise, as organizações podem rapidamente alcançar insights alinhados ao UEBA sem personalização extensa.

Desafios e considerações

Implementar UEBA requer planejamento cuidadoso e expectativas realistas. Ao entender os desafios, as organizações podem evitar armadilhas comuns.

Falsos positivos e ajuste

UEBA baseia-se em linhas de base comportamentais, portanto, requer um período inicial de aprendizado para distinguir com precisão entre atividade normal e anormal. Durante a implantação inicial, as organizações podem experimentar taxas mais altas de falsos positivos e volumes de alertas enquanto o sistema calibra o comportamento normal de cada usuário e entidade. As equipes de segurança devem investir tempo ajustando os limites de detecção, refinando os parâmetros de pontuação de risco e fornecendo feedback sobre alertas para melhorar a precisão da detecção ao longo do tempo.

Privacidade e conformidade

Como o UEBA analisa o comportamento do usuário e os padrões de acesso, as organizações devem garantir que a coleta e o processamento de dados estejam em conformidade com regulamentos de privacidade, como o GDPR, e políticas internas de uso aceitável. Isso inclui implementar políticas adequadas de retenção de dados, restringir o acesso à análise comportamental, anonimizar dados sempre que possível e manter a transparência sobre as atividades de monitoramento.

Complexidade de implantação

A complexidade da implantação do UEBA depende da maturidade dos dados de uma organização e da infraestrutura de segurança existente. Integrar múltiplas fontes de dados, como plataformas de identity, endpoints, serviços em nuvem e redes, requer esforço inicial. Organizações com sistemas de registro fragmentados e formatos de dados inconsistentes enfrentam desafios de implantação mais difíceis do que aquelas com ambientes de registro e monitoramento bem integrados.

Os esforços de integração devem considerar a conexão de diversas fontes de dados, a normalização dos formatos de log entre sistemas, garantir largura de banda de rede suficiente para ingestão de dados e, potencialmente, atualizar a infraestrutura para lidar com demandas de processamento aumentadas. Planejamento cuidadoso e implantações em fases ajudam a gerenciar essa complexidade.

Cobertura e qualidade dos dados

UEBA é tão eficaz quanto os dados que analisa. Dados de log incompletos, inconsistentes ou de baixa qualidade podem gerar linhas de base imprecisas, limitar a precisão da detecção, reduzir a percepção contextual e disparar alertas não confiáveis. Para resultados sólidos, as organizações devem garantir uma cobertura abrangente e de alta qualidade dos dados provenientes de sistemas de identity, endpoints, infraestrutura de rede, serviços em nuvem e aplicativos SaaS, e sistemas empresariais críticos.

UEBA na pilha de segurança

UEBA aprimora a pilha de segurança e a postura geral de segurança de uma empresa ao adicionar inteligência comportamental e contexto de identidade que outras soluções não possuem. Enquanto as ferramentas tradicionais focam em assinaturas, regras ou padrões de rede, UEBA analisa como os usuários e entidades realmente se comportam ao longo do tempo.

UEBA, SIEM, EDR, XDR: uma comparação rápida

A tabela a seguir apresenta uma comparação entre UEBA, SIEM, EDR e XDR.

Capability | UEBA | SIEM | EDR | XDR |

|---|---|---|---|---|

|

Primary focus |

User and entity behavior |

Logs and events |

Endpoint activity |

Cross-domain threat detection |

|

What it analyzes |

Behavioral patterns across users, service accounts, and systems |

Security events and logs from multiple sources |

Processes, files, and activity on endpoints |

Endpoints, network, identities, cloud workloads, email |

|

Detection approach |

ML-driven baselines, anomaly detection, risk scoring |

Rule-based correlation and known indicators |

Signature and behavior-based endpoint detection |

Correlated analytics across multiple security layers |

|

Strengths |

Insider threat detection, account compromise, lateral movement |

Centralized visibility and compliance reporting |

Malware detection and endpoint response |

Unified detection and response with broad context |

|

Limitations alone |

Requires quality data and integrations |

Limited behavioral context, high alert noise |

Narrow endpoint scope |

Depends on quality of integrated signals, can be complex to deploy |

|

How it complements others |

Adds behavioral and identity context |

Acts as a data backbone for UEBA and XDR |

Supplies endpoint telemetry to UEBA and XDR |

Combines UEBA, SIEM, EDR, and NTA insights |

Roteiro de implementação

Para implementar UEBA, as organizações devem seguir uma abordagem faseada e orientada por casos de uso que construa uma base sólida para análises comportamentais de longo prazo.

1. Definir o escopo e priorizar os casos de uso principais

Comece definindo primeiro os problemas de segurança que o UEBA deve abordar. Casos de uso comuns de alto valor incluem ameaças internas, contas comprometidas e exfiltração de dados. Ao focar inicialmente em um pequeno número de cenários claramente definidos, você pode validar a eficácia, ajustar as detecções e demonstrar ganhos iniciais. As organizações devem envolver operações de segurança, conformidade e unidades de negócios para garantir que os casos de uso selecionados estejam alinhados com os riscos potenciais de segurança e prioridades comerciais.

2. Garantir a prontidão dos dados em sistemas críticos

A eficácia do UEBA depende de dados de alta qualidade em todo o seu ambiente. Antes da implantação, as organizações devem verificar se os logs e os dados de atividade estão disponíveis e são confiáveis em sistemas de identidade e plataformas IAM, endpoints, e-mail, tráfego de rede, serviços em nuvem, incluindo aplicativos SaaS, e repositórios de dados sensíveis. Os logs devem conter detalhes suficientes para análise comportamental, incluindo carimbos de data e hora, identidades de usuário, informações de origem e destino e tipos de ação.

3. Configure linhas de base e análises entre pares durante a fase de aprendizado

Durante a implantação inicial, o UEBA requer um período de aprendizado para estabelecer linhas de base comportamentais para usuários e entidades. Isso geralmente abrange de duas a quatro semanas de dados de atividade normal, embora ambientes complexos possam exigir períodos mais longos. Durante essa fase, configure grupos pares, como usuários com funções ou níveis de acesso semelhantes, para adicionar contexto e melhorar a detecção de anomalias. As equipes de segurança devem monitorar essa fase de perto e ajustar as configurações conforme os padrões surgem.

4. Integrar com SIEM, EDR, IAM e DLP

As organizações devem integrar os sistemas UEBA com seus controles de segurança existentes para obter o máximo valor. Conecte UEBA com:

- SIEM para ingerir alertas e enriquecê-las com contexto comportamental.

- Plataformas EDR para correlacionar ameaças em endpoints com o comportamento do usuário.

- Sistemas IAM para decisões de controle de acesso em tempo real.

- Soluções DLP para aprimorar a proteção de dados com insights comportamentais.

Essas integrações ajudam a correlacionar comportamentos com eventos em toda a pilha de segurança, proporcionando visibilidade de ponta a ponta.

5. Defina o encaminhamento de alertas e os fluxos de trabalho de investigação

Fluxos de trabalho claros garantem que os alertas UEBA sejam acionáveis em vez de disruptivos. As organizações devem:

- Defina fluxos de trabalho sobre como os alertas são encaminhados, quem os investiga e quais ações de resposta são apropriadas com base nos níveis de risco.

- Estabeleça procedimentos de escalonamento para detecções de alto risco.

- Crie playbooks de investigação que orientem os analistas por cenários comuns.

- Implemente ações de resposta automatizadas para cenários claros, como viagens impossíveis ou comprometimento óbvio de credenciais, para reduzir o tempo de resposta.

6. Medir o sucesso

Meça os programas UEBA usando métricas como tempo médio para detectar ameaças, taxas de falsos positivos, porcentagem de alertas que levam a incidentes confirmados, cobertura de sistemas críticos e fontes de dados, e redução em comprometimentos de contas e vazamentos de dados. Use os insights das revisões para refinar regras de detecção, ajustar a pontuação de risco e expandir as fontes de dados. A melhoria contínua mantém o UEBA alinhado com ameaças em evolução e operações comerciais.

Lista de verificação do comprador: selecionando uma solução UEBA

Para escolher a solução UEBA certa entre as muitas soluções UEBA disponíveis, as organizações devem avaliar se ela suporta suas necessidades de segurança e infraestrutura. Use esta lista de verificação para avaliar fornecedores e obter um valor duradouro no seu investimento.

Análise comportamental escalável entre usuários, dispositivos e cargas de trabalho na nuvem

☐ Suporta a análise de contas de usuário, contas de serviço e identidades privilegiadas

☐ Monitora endpoints, servidores, dispositivos IoT e infraestrutura de rede

☐ Abrange ambientes multi-cloud, incluindo AWS, Microsoft Entra e Google Cloud

☐ Lida com seu volume atual de dados com espaço para crescimento

☐ Mantém o desempenho à medida que seu ambiente se torna complexo

Linhas de base dinâmicas e agrupamento por pares

☐ Estabelece automaticamente linhas de base comportamentais para cada usuário e entidade

☐ Adapta continuamente as linhas de base à medida que os comportamentos evoluem

☐ Cria grupos de pares com base em funções, departamentos e padrões de acesso

☐ Permite a detecção contextual de comportamentos anômalos usando comparações entre pares

☐ Permite ajuste manual dos grupos de pares

Pontuação e priorização de riscos transparentes

☐ Fornece pontuações de risco explicáveis e acionáveis para anomalias detectadas

☐ Mostra quais fatores contribuíram para cada cálculo de risco e qual comportamento contribuiu para isso

☐ Permite a personalização dos parâmetros de pontuação de risco

☐ Prioriza alertas com base no impacto nos negócios e na gravidade da ameaça

☐ Reduz a fadiga de alertas através da redução inteligente de ruído

Integração com a pilha de segurança existente

☐ Oferece conectores pré-construídos para sua plataforma SIEM (Splunk, QRadar, Sentinel, etc.)

☐ Integra-se com EDR, sistemas de identidade, cloud IAM e soluções DLP

☐ Suporta APIs padrão para integrações personalizadas

☐ Fornece documentação clara e guias de integração

Capacidades de automação para ações de resposta

☐ Aciona ações automatizadas de contenção para anomalias de alto risco

☐ Suporta bloqueio de conta, término de sessão, restrições de acesso e autenticação step-up

☐ Permite a personalização de playbooks de resposta automatizada

Salvaguardas de privacidade e conformidade

☐ Inclui recursos de minimização, anonimização e pseudonimização de dados

☐ Suporta controles de acesso baseados em função para dados comportamentais

☐ Fornece políticas configuráveis de retenção de dados

☐ Está em conformidade com GDPR, CCPA e regulamentos relevantes do setor

☐ Gera trilhas de auditoria e relatórios de conformidade

☐ Documenta práticas de manuseio de dados de forma transparente

Tempo para valor e suporte de ajuste

☐ Oferece implantação simples com mudanças mínimas na infraestrutura

☐ Inclui modelos de detecção pré-configurados para ameaças comuns

☐ Fornece um período razoável de aprendizado básico (normalmente 2-4 semanas)

☐ Entrega resultados rápidos com casos de uso de alta prioridade

☐ Inclui serviços profissionais e suporte para ajuste inicial

Inovação do fornecedor e transparência do roadmap

☐ Demonstra compromisso com o desenvolvimento e aprimoramento do produto

☐ Compartilha o roadmap do produto e as capacidades futuras

☐ Mantém uma comunidade ativa de usuários e base de conhecimento

☐ Oferece suporte ao cliente confiável e recursos técnicos

Cenários do mundo real

A análise comportamental UEBA comprova seu valor ao detectar ameaças que, de outra forma, passariam despercebidas pelos controles de segurança tradicionais. Estes exemplos práticos mostram como a análise comportamental identifica atividades suspeitas precocemente, transformando análises brutas em insights acionáveis.

Transferências incomuns de dados fora do horário

Um usuário que normalmente acessa um conjunto limitado de arquivos durante o horário comercial começa repentinamente a baixar grandes volumes de dados sensíveis tarde da noite. Embora nenhuma política de segurança seja tecnicamente violada, o comportamento se desvia da linha de base estabelecida do usuário. Soluções como Netwrix ITDR detectam essas ameaças internas em tempo real correlacionando horários de acesso incomuns com volume anormal de dados e sensibilidade dos recursos, alertando as equipes de segurança sobre atividades de risco.

Primeiro login estrangeiro de um outlier do grupo de pares

Um login bem-sucedido ocorre a partir de um país estrangeiro, um local que nem o usuário nem seu grupo de pares acessaram antes. Isso ocorre durante o horário normal de trabalho do usuário no escritório, criando um cenário de viagem impossível. Embora as credenciais sejam válidas, o UEBA reconhece isso como uma possível violação da conta com base no comportamento histórico, anomalias de localização e análise do grupo de pares. Netwrix ITDR detecta essa divergência e pode acionar respostas automatizadas (como autenticação reforçada e bloqueio temporário da conta) por meio da integração com controles de identidade e segurança.

Aumento nas solicitações de acesso a repositórios sensíveis

Um usuário começa repentinamente a acessar repositórios sensíveis não relacionados ao seu papel, desencadeando um pico na atividade de acesso. Embora as solicitações individuais possam parecer legítimas isoladamente, o UEBA correlaciona esse comportamento em sistemas de identidade e dados, comparando-o com a linha de base do usuário e o comportamento do grupo de pares e identificando uma possível tentativa de exfiltração de dados. Netwrix ITDR suporta esse caso de uso correlacionando a atividade de identidade com o acesso a recursos sensíveis, destacando padrões anormais de acesso e uso indevido de privilégios que indicam risco de exfiltração de dados. A detecção precoce permite que as equipes restrinjam o acesso e avaliem se ocorreu exposição de dados.

Múltiplas tentativas de login falhadas seguidas de escalonamento de privilégios

Uma conta de serviço mostra tentativas repetidas de autenticação falhadas em vários sistemas, seguidas de login bem-sucedido e escalonamento inesperado de privilégios. O UEBA correlaciona esses eventos em sistemas de identidade e sinaliza o comportamento como atividade de força bruta ou tentativas de movimento lateral. A pontuação de risco do sistema prioriza essa cadeia de eventos de alta gravidade, permitindo que as equipes de segurança a contenham rapidamente. Netwrix ITDR fornece insights contextuais sobre a linha do tempo e as contas afetadas, melhorando a resposta.

Melhores práticas

Boas práticas como configuração cuidadosa, colaboração multifuncional e refinamento contínuo são essenciais para uma implantação eficaz do software UEBA.

Monitore tanto usuários privilegiados quanto não privilegiados

Embora administradores e contas privilegiadas representem o maior risco, os atacantes frequentemente miram ou abusam de contas não privilegiadas como pontos de entrada. UEBA deve monitorar o comportamento de todos os tipos de usuários, contas de serviço e processos automatizados para visibilidade abrangente.

Alinhar a severidade do alerta com o impacto nos negócios

Nem todas as anomalias apresentam o mesmo nível de risco. Por exemplo, um login incomum em um ambiente de teste requer uma urgência diferente do acesso anormal a registros financeiros. Configure o UEBA para mapear a gravidade dos alertas ao impacto nos negócios, à sensibilidade dos dados e ao contexto do usuário. Isso ajuda as equipes de segurança a focar nos incidentes que mais importam.

Promover a colaboração entre equipes

A análise comportamental é mais eficaz quando as descobertas técnicas são enriquecidas com o contexto organizacional. As equipes de segurança precisam de contexto de TI sobre mudanças planejadas no sistema, janelas de manutenção e atividades administrativas legítimas que possam disparar alertas. O RH fornece informações sobre eventos do ciclo de vida dos funcionários, como mudanças de função, transferências de departamento e desligamentos, que explicam as mudanças comportamentais. A colaboração entre segurança, TI e RH permite uma melhor interpretação do comportamento do usuário, reduzindo falsos positivos e apoiando investigações.

Use UEBA como um controle complementar

UEBA adiciona inteligência comportamental ao seu ecossistema de segurança. Quando integrado com soluções SIEM, EDR e IAM, UEBA fornece contexto comportamental e de identidade que melhora a precisão da detecção e a resposta em toda a pilha de segurança.

Revisar e aprimorar continuamente os modelos

O comportamento do usuário evolui ao longo do tempo devido a mudanças de função, novos aplicativos e alterações nos padrões de trabalho. Documente as mudanças nos processos de negócios, na estrutura organizacional e nas plataformas tecnológicas que possam impactar os padrões comportamentais e ajuste as configurações do UEBA de acordo. Revise regularmente as linhas de base, os grupos de pares e os modelos de pontuação de risco para manter a precisão.

Previna ameaças proativamente, detecte e contenha ataques mais rapidamente e recupere-se rapidamente para manter seu negócio resiliente com Netwrix ITDR. Solicite uma demonstração.

Perguntas frequentes

Compartilhar em

Saiba Mais

Sobre o autor

Tyler Reese

VP de Gestão de Produto, CISSP

Com mais de duas décadas na indústria de segurança de software, Tyler Reese tem um conhecimento íntimo dos desafios de identidade e segurança que evoluem rapidamente e com os quais as empresas se deparam hoje. Atualmente, ele atua como diretor de produto para o portfólio de Netwrix Identity and Access Management, onde suas responsabilidades incluem avaliar tendências de mercado, definir a direção para a linha de produtos IAM e, em última análise, atender às necessidades dos usuários finais. Sua experiência profissional varia desde consultoria em IAM para empresas Fortune 500 até atuar como arquiteto empresarial de uma grande empresa de venda direta ao consumidor. Atualmente, ele possui a certificação CISSP.

Saiba mais sobre este assunto

Exemplo de Análise de Risco: Como Avaliar Riscos

O Triângulo da CIA e Sua Aplicação no Mundo Real

Criar usuários do AD em massa e enviar suas credenciais por e-mail usando PowerShell

Como adicionar e remover grupos AD e objetos nos grupos com PowerShell

Atributos do Active Directory: Último Logon