Como visualizar logs do AD no Event Viewer ou Netwrix Auditor

Solução Nativa vs. Netwrix Auditor for Active Directory

Netwrix Auditor for Active Directory

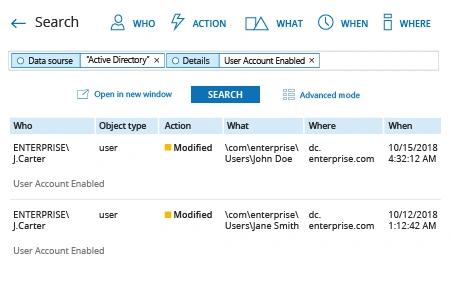

- Execute o Netwrix Auditor → Acesse “Pesquisa” → Clique em “Modo avançado” se não estiver selecionado → Configure os filtros a seguir:

- Filtro = “Fonte de dados”

Operador = “Igual a”

Valor = “Active Directory” - Filtro = “Detalhes”

Operador = “Contém”

Valor = “Conta de Usuário Ativada”

- Filtro = “Fonte de dados”

- Clique no botão “Pesquisar” e revise seu relatório.

Solução Nativa

Para registrar eventos do AD, você precisa configurar a auditoria primeiro:

- Abra o console de Gerenciamento de Política de Grupo (gpmc.msc) em qualquer controlador de domínio no domínio de destino → Clique em Iniciar → Vá para Ferramentas Administrativas do Windows (Windows Server 2016) ou Ferramentas Administrativas → Escolha Gerenciamento de Política de Grupo.

- Navegue até Domain Controllers. Clique com o botão direito na política do controlador de domínio efetivo e selecione Editar.

- No Editor de Gerenciamento de Política de Grupo, escolha Configuração do Computador → Vá para Políticas → Vá para Configurações do Windows → Vá para Configurações de Segurança → Vá para Políticas Locais → Vá para Política de Auditoria. Defina as seguintes políticas de auditoria:

- Auditoria de gerenciamento de contas: "Sucesso"

- Audite o acesso ao serviço de diretório: "Sucesso"

- Audite eventos de logon: "Sucesso" e "Falha"

Alternativamente, você pode configurar políticas avançadas de auditoria: No Group Policy Management Editor, expanda Configuração do Computador → Vá para Políticas → Vá para Configurações do Windows → Vá para Configurações de Segurança → Vá para Configuração de Política de Auditoria Avançada → Vá para Políticas de Auditoria. Defina as seguintes políticas de auditoria:

- Gestão de Contas

- Auditoria de Gerenciamento de Contas de Computador: "Sucesso"

- Auditoria de Distribution Group Management: "Sucesso"

- Auditoria de Security Group Management: "Sucesso"

- Auditoria de Gerenciamento de Contas de Usuário: "Sucesso"

- DS Access

- Auditar Acesso ao Serviço de Diretório: "Sucesso"

- Logon/Logoff

- Auditoria de Logoff: "Sucesso"

- Registro de Auditoria: "Sucesso"

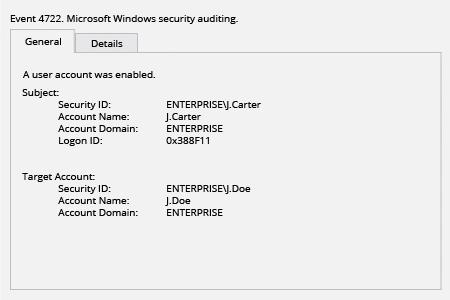

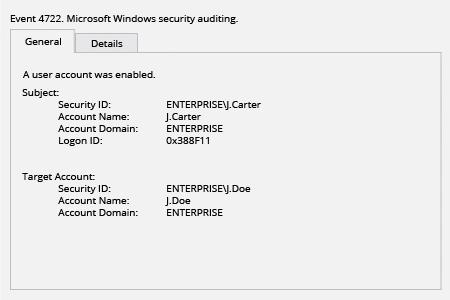

Cada tipo de evento no log possui seu próprio ID de Evento. Abaixo estamos procurando pelo evento “uma conta de usuário foi habilitada”.

- Clique com o botão direito em Start → Escolha Visualizador de Eventos.

- Clique em Windows logs → Escolha o log de Security.

- Clique em “Filter Current Log”.

- Especifique o ID do evento “4722” e clique em OK.

- Revise os resultados.

Mantenha um Olho nas Alterações do Seu Active Directory

O Active Directory (AD) é essencial para a gestão de contas, incluindo tanto contas de computadores quanto de usuários. Em particular, o serviço Active Directory permite controlar o acesso a dados e aplicações nos seus servidores de arquivos e outros componentes da sua rede. Portanto, é crucial acompanhar as alterações no seu Active Directory e identificar prontamente qualquer atividade maliciosa ou imprópria para garantir a segurança da sua infraestrutura e dados. Por exemplo, você precisa rastrear as mudanças nos seus GPOs.

O Visualizador de Eventos é a solução nativa para revisão de logs de segurança. É gratuito e está incluído no pacote de ferramentas administrativas de todos os sistemas Microsoft Windows. Depois de ativar a auditoria do Active Directory, o Windows Server registra eventos no log de Security no controlador de domínio. O log de eventos de segurança registra as seguintes informações:

- Ação realizada

- O usuário que realizou a ação

- O sucesso do evento e quaisquer erros que ocorreram

- A hora em que o evento ocorreu

Você pode exportar eventos do Visualizador de Eventos. No entanto, diferentes tipos de eventos têm diferentes esquemas, o que complica a análise do arquivo de auditoria de eventos. Além disso, o Visualizador de Eventos exige que os administradores aprendam os números específicos de ID de evento que desejam pesquisar ou filtrar, o que complica ainda mais o monitoramento de alterações em objetos do AD. Por exemplo, o artigo acima mostra como filtrar registros para o evento “uma conta de usuário foi habilitada”.

Além disso, as soluções de auditoria nativas não fornecem a visibilidade completa de que você precisa. Os dados são difíceis de ler devido à falta de formatação e às descrições enigmáticas. Além disso, a busca no registro de eventos é lenta: Mesmo com o tamanho padrão do log, você terá que gastar um tempo significativo esperando que a busca termine, o que atrasará sua resposta a ameaças.

Ao contrário de soluções nativas, Netwrix Auditor for Active Directory oferece alertas e relatórios pré-configurados e personalizados que convertem dados de eventos dos logs do Active Directory em um formato claro e de fácil leitura. Em vez de passar horas revirando arquivos de log com o Event Viewer, Netwrix Auditor fornece os dados de que você precisa de maneira rápida e fácil, ajudando a acelerar a resposta a ameaças e simplificar a preparação para auditorias de conformidade.

Compartilhar em