Entendiendo DNS: ¿Qué es DNS sobre HTTPS (DoH)?

Sep 27, 2024

¿Qué es DNS?

DNS (Sistema de Nombres de Dominio) es un componente clave de la infraestructura de Internet. DNS funciona como un servicio de directorio distribuido que traduce nombres de dominio legibles por humanos en direcciones IP legibles por máquinas. Cuando escribes una dirección de sitio web en tu navegador, el sistema DNS ayuda a tu navegador a encontrar el servidor correcto en Internet. Cuando las personas escriben nombres como www.test.com, DNS traduce los nombres de dominio en direcciones IP para que los navegadores puedan cargar recursos de Internet.

DNS utiliza una base de datos jerárquica y distribuida para gestionar la asignación de nombres de dominio a direcciones IP. Esta jerarquía incluye servidores raíz, servidores TLD (Dominio de Nivel Superior) y servidores DNS autorizados. Para mejorar la eficiencia y la velocidad, las respuestas de DNS a menudo se almacenan en caché en varios niveles, incluyendo en su máquina local y en los servidores DNS, por lo que las consultas repetidas para el mismo dominio pueden resolverse más rápido.

Proceso DNS tradicional

El proceso de DNS asegura que seas dirigido al sitio web correcto asociado con el nombre de dominio que ingresaste. El proceso tradicional de DNS implica los siguientes pasos.

- Solicitud del usuario: Cuando escribes un nombre de dominio en tu navegador, se inicia una consulta DNS para encontrar la dirección IP asociada con ese dominio.

- Resolver DNS: Su consulta primero va a un resolver DNS, que generalmente es proporcionado por su proveedor de servicios de Internet. La tarea del resolver es encontrar la dirección IP consultando otros servidores DNS si no tiene la información almacenada en caché.

- Servidor DNS raíz: Si el resolvedor no tiene la respuesta, consulta uno de los servidores DNS raíz. Los servidores raíz no tienen las direcciones IP, sino que dirigen al resolvedor a los servidores DNS del Dominio de Nivel Superior (TLD) apropiados (por ejemplo, para .com o .org).

- Servidor DNS TLD: El servidor TLD dirige al resolutor al servidor DNS autoritativo para el dominio específico.

- Servidor DNS autoritativo: El servidor autoritativo mantiene los registros DNS reales para el dominio, proporciona la dirección IP para el dominio solicitado.

- Respuesta: El resolvedor recibe la dirección IP del servidor autoritativo y la devuelve a tu navegador.

- Caché: El resolutor y tu navegador almacenan en caché la dirección IP para futuras solicitudes, reduciendo la necesidad de repetir el proceso de búsqueda.

Riesgos de seguridad asociados con el DNS tradicional

Las operaciones del Sistema de Nombres de Dominio (DNS) tradicional presentan varios riesgos de seguridad inherentes. Al ser una de las partes más antiguas de la infraestructura de internet, el DNS no fue diseñado con características de seguridad sólidas, lo que ha llevado a su explotación en muchas formas de ciberataques. A continuación se presentan algunos riesgos de seguridad clave asociados con el DNS tradicional:

|

Suplantación de DNS |

Este ataque implica insertar un registro de dirección falso en la caché de un servidor DNS. Si los atacantes pueden envenenar la caché de DNS, pueden redirigir a los usuarios a sitios web maliciosos sin su conocimiento, incluso si los usuarios escriben la dirección correcta en sus navegadores. Este método puede usarse para propagar malware o para realizar ataques de phishing para robar información del usuario. |

|

Ataques Man-in-the-Middle (MitM) |

Debido a que las consultas y respuestas DNS tradicionales no están encriptadas, son susceptibles a la escucha clandestina y la interceptación. Los atacantes pueden usar esta vulnerabilidad para insertarse entre el usuario y sus solicitudes DNS, redirigiéndolos a sitios fraudulentos o espiando su actividad en internet. |

|

Túneles DNS |

Los atacantes pueden utilizar consultas y respuestas DNS para contrabandear datos dentro y fuera de una red, eludiendo medidas de seguridad de red tradicionales como cortafuegos. El túnel DNS puede usarse para la exfiltración de datos, el comando y control de malware, o eludir políticas y restricciones de uso de internet. |

|

Ataques de Denegación de Servicio Distribuido (DDoS) |

Los servidores DNS pueden ser objeto de ataques DDoS, donde una red de computadoras comprometidas (un botnet) inunda un servidor DNS con un volumen abrumador de consultas. Esto puede hacer que el servicio DNS sea lento o completamente inalcanzable, interrumpiendo el acceso a sitios web y servicios en línea para usuarios legítimos. |

|

Secuestro de Dominio |

Al explotar vulnerabilidades o a través de ataques de ingeniería social (como phishing), los atacantes pueden obtener el control de la configuración DNS de un dominio. Luego pueden redirigir el tráfico del dominio a sitios maliciosos, interceptar correos electrónicos e información sensible, o interrumpir el acceso a los servicios legítimos alojados bajo el dominio. |

|

Vulnerabilidades de Día Cero |

Las consultas y respuestas DNS se transmiten en texto claro a través de la red. Esto las hace susceptibles a la interceptación por cualquier persona con acceso a la red, incluidos los ISP, administradores de red o actores maliciosos. Los atacantes pueden capturar y analizar el tráfico DNS para monitorear qué sitios web están visitando los usuarios, lo que potencialmente puede llevar a violaciones de privacidad. |

|

Escucha clandestina |

Las consultas y respuestas DNS se transmiten en texto claro a través de la red. Esto las hace susceptibles a la interceptación por cualquier persona con acceso a la red, incluidos los ISP, administradores de red o actores maliciosos. Los atacantes pueden capturar y analizar el tráfico DNS para monitorear qué sitios web están visitando los usuarios, lo que potencialmente puede llevar a violaciones de privacidad. |

|

Ataques de Amplificación DNS |

Este tipo de ataque DoS implica explotar la infraestructura DNS para amplificar el volumen de tráfico dirigido a un objetivo. Los atacantes envían pequeñas consultas a resolutores DNS abiertos que responden con respuestas grandes, abrumando al objetivo. Esto puede llevar a interrupciones significativas del servicio y congestión de la red. |

|

Rebinding de DNS |

Los ataques de rebinding de DNS implican manipular las respuestas DNS para hacer que el navegador de una víctima se comunique con direcciones o servidores de red internos. Esto puede exponer los recursos de la red interna a internet, lo que potencialmente puede llevar a accesos no autorizados o violación de datoses. |

Introducción a DNS sobre HTTPS (DoH)

DNS sobre HTTPS es un avance en la mejora de la seguridad y la privacidad de los usuarios de internet. DoH cifra las consultas DNS utilizando el protocolo HTTPS, que asegura la comunicación a través de la web. Al incrustar las consultas DNS dentro del tráfico de datos cifrado general entre un cliente y un servidor, DoH DNS proporciona una ventaja significativa en términos de privacidad. Evita que terceros vean qué sitios web estás intentando acceder. Además de mejorar la privacidad, DoH también mejora la seguridad. Ayuda a proteger contra ciertos ciberataques, como el spoofing de DNS o la escucha clandestina.

La adopción de DoH está creciendo, con soporte integrado en muchos navegadores web modernos, por ejemplo, Firefox, Chrome, y sistemas operativos. Habilitar la conexión DoH implica configurar su navegador web o todo el dispositivo para usar un resolvedor DNS que soporte DNS sobre HTTPS.

Gestión de DNS segura con Netwrix Endpoint Policy Manager

Configure y aplique fácilmente políticas de DNS en todos los puntos finales con Netwrix

Importancia de DNS sobre HTTPS (DoH) en la mejora de la privacidad y la seguridad

Las consultas y respuestas DNS tradicionales se envían en texto plano, lo que las hace vulnerables al spoofing de DNS, la interceptación, la manipulación o la escucha por parte de hackers. Esto puede representar riesgos significativos, incluyendo la posibilidad de violaciones de privacidad, censura y amenazas de seguridad como ataques de hombre en el medio. DoH resuelve estos problemas al encriptar las solicitudes DNS e incluirlas en el protocolo HTTPS. HTTPS, siendo una versión segura de HTTP, utiliza encriptación (SSL/TLS) para proteger los datos transmitidos entre el usuario y el servidor. En regiones donde el acceso a Internet está fuertemente monitoreado o restringido, las consultas DNS encriptadas pueden eludir ciertos tipos de censura y filtrado, permitiendo el acceso a información y sitios web que de otro modo podrían estar bloqueados.

Si bien DoH mejora la privacidad y la seguridad, es importante seleccionar un proveedor de DNS de confianza (ver DNSSEC), ya que el proveedor tendrá la capacidad de ver tus consultas DNS. Con su apoyo, popularidad e integración con navegadores y sistemas operativos, hay un debate en curso sobre los riesgos de centralización y el potencial de abuso, ya que unas pocas empresas importantes que ofrecen servicios de DoH podrían tener acceso a datos extensos sobre el comportamiento de los usuarios de internet.

DNS tradicional vs DNS sobre HTTPS (DoH)

DNS tradicional y DNS sobre HTTPS son ambos métodos para resolver nombres de dominio en direcciones IP, pero difieren significativamente en términos de privacidad, seguridad e implementación. DNS sobre HTTPS ofrece ventajas significativas en términos de privacidad y seguridad en comparación con DNS no cifrado. Aunque requiere alguna configuración manual, para muchos usuarios, los beneficios superarán estas pequeñas inconveniencias.

Características | DNS Tradicional | DNS sobre HTTPS |

|---|---|---|

|

Cifrado |

Las consultas y respuestas DNS se transmiten en texto plano. Esto significa que cualquier persona con acceso a la red, como actores maliciosos, puede interceptar y leer las consultas y respuestas DNS. |

Cifra las consultas y respuestas DNS utilizando HTTPS. Este cifrado previene la escucha y la manipulación al hacer que el tráfico DNS sea ilegible para partes no autorizadas. |

|

Privacidad |

Las consultas DNS son visibles para intermediarios de red como los ISP y pueden ser utilizadas para rastrear las actividades de navegación del usuario. Los ISP y otras entidades pueden potencialmente registrar y monitorear las solicitudes DNS para inferir el comportamiento e intereses del usuario. |

Proporciona una mayor privacidad al cifrar las consultas DNS, por lo que no pueden ser fácilmente monitoreadas o registradas por los ISP u otros observadores de la red. Ayuda a prevenir el rastreo de los hábitos de navegación del usuario basado en el tráfico DNS. |

|

Seguridad |

Susceptible a ataques como el envenenamiento de caché DNS, donde actores maliciosos pueden manipular las respuestas DNS para redirigir a los usuarios a sitios maliciosos. La falta de cifrado significa que las respuestas DNS pueden ser interceptadas y alteradas. |

Mejora la seguridad al garantizar que las respuestas DNS estén cifradas y no puedan ser manipuladas durante el tránsito. Protege contra el envenenamiento de caché DNS al verificar la integridad de los datos DNS. |

|

Rendimiento |

Generalmente funciona bien y es ampliamente compatible en todas las redes y dispositivos. Sin sobrecarga de cifrado, por lo que puede tener una latencia más baja en comparación con DoH. |

Puede introducir una ligera latencia debido al proceso de cifrado y descifrado. En muchos casos, el impacto en el rendimiento es mínimo, y DoH puede incluso ofrecer beneficios de rendimiento al reducir el filtrado o la interceptación de DNS. |

|

Implementación |

Universalmente soportado y utilizado por defecto en la mayoría de sistemas y redes. Simple de configurar, sin necesidad de configuración adicional para la funcionalidad básica. |

Requiere soporte tanto del cliente (navegador o sistema operativo) como del resolutor DNS. Cada vez más soportado por navegadores y sistemas operativos modernos, pero puede necesitar configuración manual o actualizaciones para habilitar. |

|

Centralización y Gestión |

El tráfico DNS generalmente se distribuye entre varios resolutores DNS. Más fácil para los administradores de red gestionar y monitorear el tráfico DNS. |

Puede centralizar el tráfico DNS a través de menos proveedores de DoH, lo que genera preocupaciones sobre la concentración de consultas DNS con estas grandes entidades. |

|

Casos de uso |

Adecuado para uso general donde la alta privacidad y seguridad no son preocupaciones primarias. Comúnmente utilizado en la mayoría de redes y entornos. |

Ideal para usuarios y organizaciones que priorizan la privacidad y la seguridad. Útil en entornos donde protegerse contra la vigilancia y manipulación de DNS es crítico. |

|

Confiabilidad y Flexibilidad |

Opera sobre el puerto 53, se basa en un modelo jerárquico (raíz, TLD, servidores autorizados) que puede ser susceptible a fallos y ataques en varios niveles. |

Opera sobre el puerto 443, permitiendo que el tráfico de DoH se mezcle con el tráfico HTTPS regular. Esto dificulta que los actores bloqueen o censuren contenido sin interrumpir todo el tráfico web. |

Beneficios de DNS sobre HTTPS

DNS sobre HTTPS proporciona varios beneficios sobre el DNS tradicional, ya que se centra en mejorar la privacidad y la seguridad de los usuarios de internet.

Privacidad y seguridad mejoradas

DNS sobre HTTPS se destaca como una mejora significativa debido a su cifrado de consultas DNS sobre protocolos DNS tradicionales. Este cifrado asegura que solo el usuario y el resolvedor DNS puedan entender el contenido de las consultas y respuestas DNS. Las consultas DNS están envueltas en el mismo cifrado utilizado para el tráfico HTTPS, que es el protocolo que asegura la mayor parte del tráfico web. Esto significa que las consultas DNS se mezclan con el resto del tráfico de internet cifrado, lo que hace que sea mucho más difícil para cualquier entidad interceptora distinguir y monitorear las solicitudes DNS de un usuario.

Prevención de escuchas

La escucha clandestina en el contexto de la comunicación por internet es cuando terceros, como atacantes cibernéticos, ISP o incluso agencias gubernamentales, interceptan y monitorean los datos que se transmiten a través de la red. Con el DNS tradicional, estas entidades pueden ver y registrar fácilmente los sitios web que un usuario intenta visitar, lo que plantea riesgos significativos para la privacidad y la seguridad.

Protege los hábitos de navegación

DNS sobre HTTPS mejora significativamente la privacidad del usuario al proteger los hábitos de navegación de los Proveedores de Servicios de Internet y posibles hackers. Las consultas DNS tradicionales se realizan en texto plano, lo que deja a los usuarios vulnerables a entidades maliciosas y puede revelar los hábitos de navegación y los sitios web visitados por un usuario. DoH aborda estas vulnerabilidades al envolver las consultas DNS en cifrado HTTPS.

Previene el spoofing de DNS y los ataques de hombre en el medio

El spoofing de DNS y los ataques de hombre en el medio son ataques cibernéticos comunes que pueden llevar a graves violaciones de seguridad, incluyendo el robo de información sensible, la entrega de malware y la redirección a sitios web maliciosos. El spoofing de DNS, también conocido como envenenamiento de caché de DNS, ocurre cuando un atacante introduce datos de DNS corruptos en la caché de un resolvedor de DNS. Estos datos manipulados engañan al resolvedor para que dirija a los usuarios a sitios web fraudulentos, incluso cuando ingresan direcciones legítimas. Los ataques MitM (hombre en el medio) ocurren cuando los atacantes interceptan y alteran secretamente la comunicación entre el usuario y el resolvedor de DNS. DoH mitiga estos riesgos utilizando cifrado y HTTPS para asegurar el canal de comunicación entre el usuario y el resolvedor de DNS.

Compatibilidad DoH y soporte con navegadores y sistemas operativos modernos

DNS sobre HTTPS tiene un amplio soporte y compatibilidad con muchos de los navegadores web modernos y sistemas operativos.

Navegadores Web

- Mozilla Firefox:Firefox fue uno de los pioneros en adoptar DoH, ofreciéndolo como una opción desde finales de 2018, pero se añadió oficialmente en febrero de 2020. Los usuarios pueden habilitar fácilmente DoH dentro de la configuración del navegador.

- Google Chrome: Google también ha comenzado a probar DoH desde finales de 2018 junto con Mozilla, pero agregó soporte en Chrome en la versión 83, lanzada en mayo de 2020. El navegador actualiza automáticamente las consultas DNS a DoH si el proveedor de servicios DNS del usuario lo admite.

- Microsoft Edge:Edge también admite DoH, aprovechando el mismo mecanismo de actualización automática para consultas DNS, siempre que el proveedor de servicios DNS admita DoH.

- Opera:El navegador Opera también ha integrado soporte para DoH, lo que permite a los usuarios habilitar la función en la configuración para asegurar sus consultas DNS.

- Safari:Safari de Apple también ha comenzado a adoptar capacidades de DoH, con planes para mejorar la privacidad y la seguridad de sus usuarios a través de consultas DNS encriptadas.

Sistemas Operativos

- Windows: Microsoft ha incorporado DoH directamente en Windows, comenzando con Windows 10. Esta integración a nivel de sistema operativo significa que todas las aplicaciones y servicios en el dispositivo Windows pueden beneficiarse de DoH sin necesidad de soporte individual dentro de las propias aplicaciones.

- macOS:Apple, a través de actualizaciones a macOS, ha comenzado a integrar soporte para DNS encriptado, incluyendo tanto DoH como DNS sobre TLS (DoT). Esto permite a los usuarios configurar la configuración de red para utilizar DoH para todas las consultas DNS realizadas por el sistema.

- Linux:Aunque las distribuciones de Linux no suelen venir con DoH habilitado por defecto, hay muchas herramientas y resolutores como “systemd-resolved”, “dnscrypt-proxy” y “Cloudflare’s 1.1.1.1” que los usuarios de Linux pueden configurar para usar DoH.

- Android:Android 9 (Pie) y versiones más recientes admiten DNS sobre TLS, y hay un creciente soporte para DoH. Esto se puede configurar utilizando una opción de DNS privado en la configuración de red (DoT por ahora) o a través de aplicaciones específicas diseñadas para habilitar DoH.

- iOS:A partir de iOS 14, Apple ha proporcionado soporte para DNS encriptado (tanto DoH como DoT), permitiendo a los usuarios configurar la configuración de DNS ya sea a nivel de dispositivo o por red individual.

Cómo funciona DNS sobre HTTPS (DoH)

DNS sobre HTTPS funciona cifrando los datos entre el dispositivo del usuario y el resolvedor DNS.

- Iniciación de una consulta DNS:Cuando los usuarios intentan visitar un sitio web, el navegador necesita resolver el nombre de dominio en una dirección IP. Con DoH habilitado, en lugar de enviar esta consulta DNS a través de una conexión no encriptada, la solicitud se realiza a través de HTTPS.

- Encapsulación de la consulta en HTTPS:DoH toma la solicitud DNS y la encapsula dentro de una solicitud HTTPS estándar, cifrando los datos utilizando SSL/TLS.

- Transmisión al resolutor compatible con DoH:La consulta DNS cifrada se envía a un resolutor DNS que admite el protocolo DoH. Estos resolutores son responsables de interpretar la consulta del dominio a la dirección IP.

- El resolutor procesa la consulta:El resolutor compatible con DoH descifra la solicitud HTTPS para acceder a la consulta DNS, la procesa, encuentra la dirección IP correspondiente al nombre de dominio solicitado y luego prepara una respuesta DNS.

- Respuesta Encriptada Enviada de Vuelta:El resolutor encapsula la respuesta DNS en una respuesta HTTPS encriptada y la envía de vuelta al dispositivo del usuario.

- El navegador recibe y descifra la respuesta:Una vez que su dispositivo recibe la respuesta encriptada, descifra los datos para extraer la información DNS. Luego, el navegador utiliza la dirección IP proporcionada para establecer una conexión segura con el servidor web que aloja el sitio web.

- Comunicación Segura Continua:Después de la resolución inicial de DNS encriptada, la comunicación adicional entre su navegador web y el sitio web continúa siendo encriptada, manteniendo una conexión segura que protege sus datos de los espías.

Diferencias entre DoH y DoT

DNS sobre HTTPS y DNS sobre TLS (DoT) son protocolos de seguridad diseñados para proteger la privacidad de tus consultas DNS; sin embargo, funcionan de maneras ligeramente diferentes y en diferentes partes de las conexiones a internet.

- DoH funciona sobre HTTPS y utiliza el puerto 443, que es el mismo puerto utilizado para la navegación web segura. DoT utiliza su propio puerto designado 853 para cifrar las consultas DNS.

- Tanto DoH como DoT encriptan las consultas DNS, pero lo hacen en diferentes capas de comunicación en internet. DoH encapsula DNS dentro del tráfico HTTP, convirtiéndolo en parte de los datos web. DoT encripta las consultas DNS en la capa de transporte, utilizando TLS (Transport Layer Security), pero mantiene el tráfico DNS separado de otros tipos de tráfico de internet.

- DoH se puede integrar fácilmente en navegadores web y aplicaciones porque opera a través de HTTP. DoT se implementa a nivel del sistema operativo o en servidores DNS.

- Debido a que el tráfico de DoH es indistinguible del tráfico normal de HTTPS, es mucho más difícil para los ISP o cualquier persona en una red ver o bloquear las consultas DNS. DoT puede ser más fácil de bloquear debido a su uso de puertos únicos.

- Tanto DoH como DoT mejoran la seguridad y la privacidad en comparación con las consultas DNS tradicionales, que no están encriptadas. La elección entre ellos puede depender de tus necesidades específicas de privacidad, la red en la que te encuentras y los dispositivos y aplicaciones que utilizas.

Habilitación de DoH en Windows 10 a través del registro

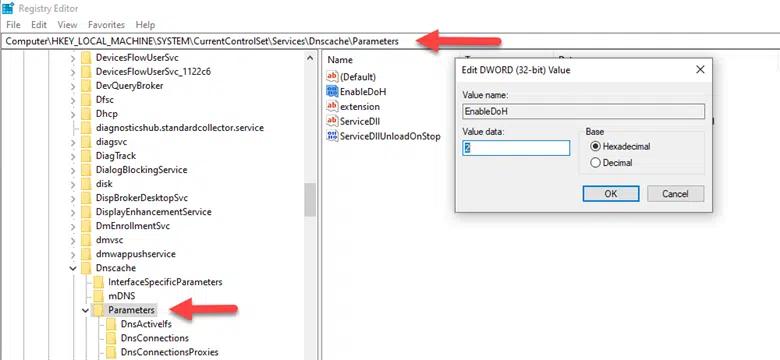

- Haz clic en el menú “Inicio”, escribe “regedit” y presiona Enter. Si se te solicita el Control de Cuentas de Usuario (UAC), haz clic en Sí.

- En el Editor del Registro, navega a la siguiente clave “HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters”.

- Haz clic derecho en la clave “Parameters”, selecciona Nuevo y luego Valor DWORD (32 bits). Nombra este nuevo valor “EnableDoh”, establece el dato del Valor en 2 y haz clic en Aceptar.

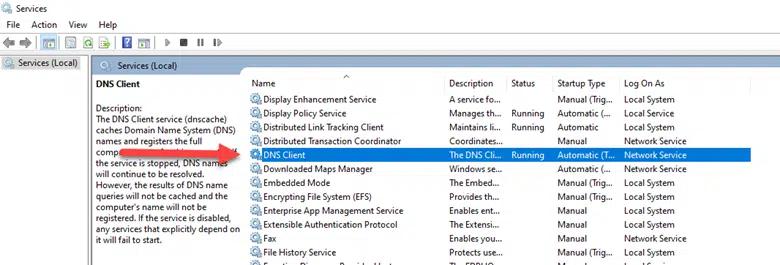

- Para que los cambios surtan efecto, reinicie el “servicio de cliente DNS” desde la aplicación Servicios.

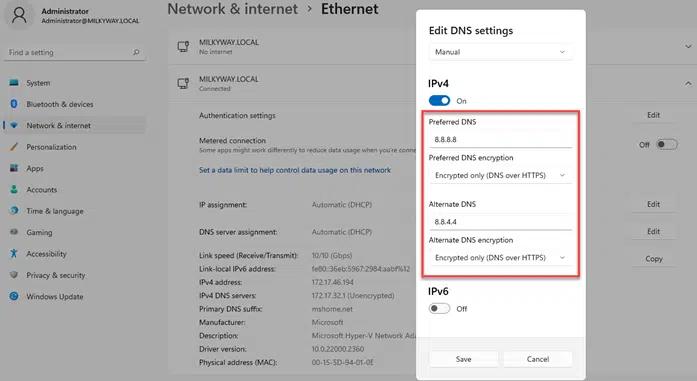

Cómo habilitar DoH en Windows 10

Microsoft ha comenzado a soportar DNS sobre HTTPS desde la versión 20185 de Windows 10 y posteriores. A continuación se presentan los pasos para habilitar DoH en Windows 10.

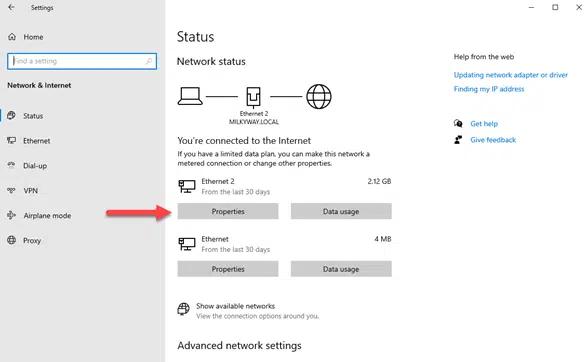

- Haga clic en el menú de Inicio y haga clic en el icono de “Configuración” o presione “Win+I” para abrir Configuración.

• Ve a Red e Internet – Estado y haz clic en “Propiedades” para tu conexión a internet activa.

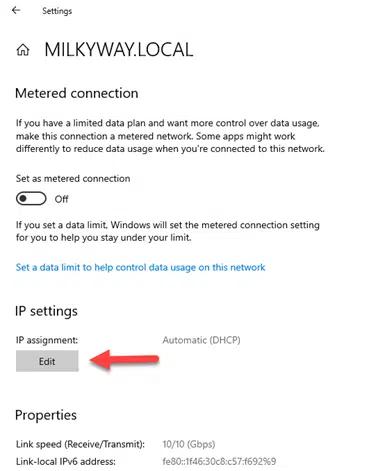

• Desplázate hacia abajo hasta la configuración de IP y haz clic en “Editar” bajo la configuración de DNS.

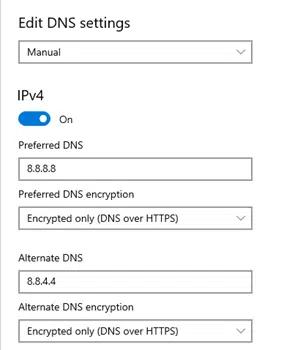

- Cambia la configuración de “Automático (DHCP)” a “Manual”.

• Proporcione la dirección IP de un servidor DNS que soporte DoH. Por ejemplo, 8.8.8.8 y 8.8.4.4 de Google para IPv4.

- Seleccione “Solo cifrado (DNS sobre HTTPS)” como el método de cifrado DNS preferido y alternativo.

- Haga clic en “Guardar” para aplicar la configuración de su DNS.

Cómo habilitar DoH en Windows 11

Sigue los pasos a continuación para habilitar DNS sobre HTTPS en Windows 11.

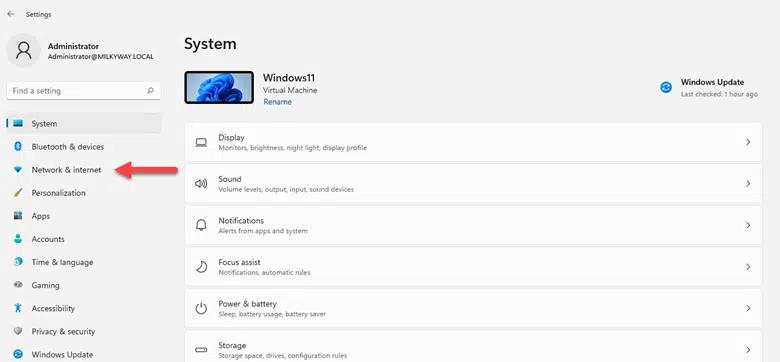

- Presiona “Win+I” en tu teclado para abrir la configuración.

2. Haga clic en la sección “Red e internet”.

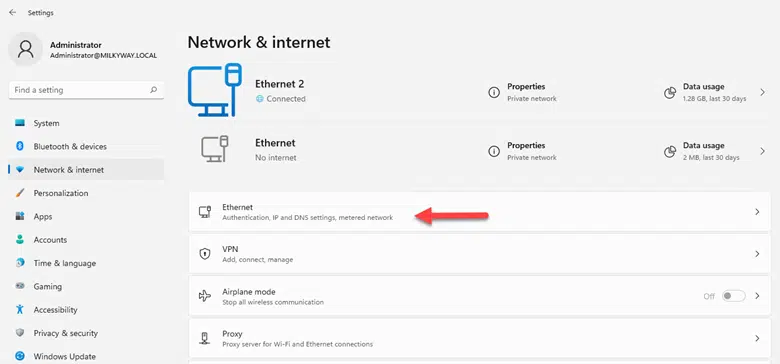

• Haga clic en el tipo de conexión que está utilizando, Wi-Fi o Ethernet). En este ejemplo, tenemos “Ethernet”.

• En la página de propiedades de la red, haga clic en el botón “Editar” para la sección “Asignación del servidor DNS”.

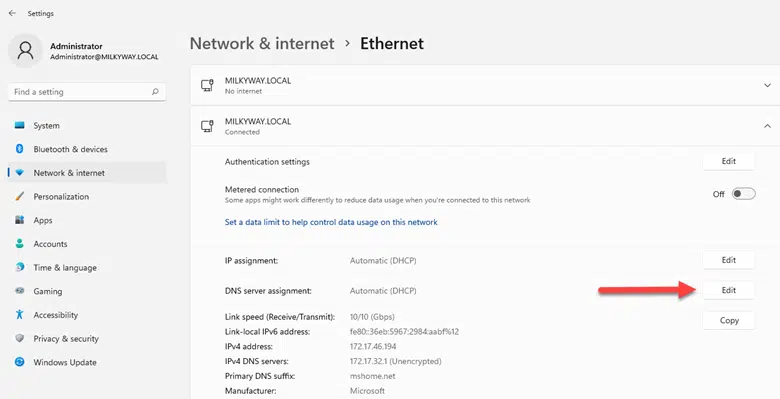

- Establezca las direcciones de “DNS preferido” y “DNS alternativo”. Puede utilizar servidores DNS públicos que admitan DoH. Por ejemplo:

Para Cloudflare: 1.1.1.1 (DNS preferido) y 1.0.0.1 (DNS alternativo)

Para Google: 8.8.8.8 (DNS preferido) y 8.8.4.4 (DNS alternativo)

• Cambia la configuración de “Cifrado DNS preferido” a “Solo cifrado (DNS sobre HTTPS)” para las direcciones de “DNS preferido” y “DNS alternativo”.

- Haga clic en el botón “Guardar” para aplicar la configuración.

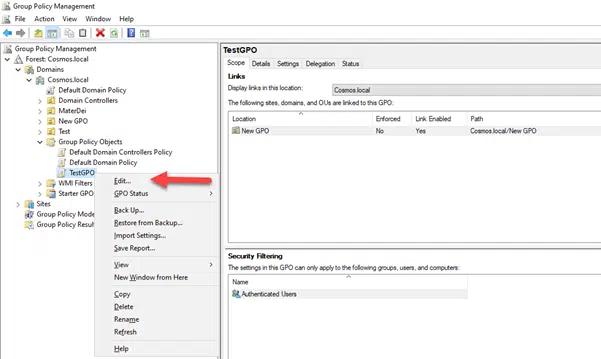

Cómo habilitar DoH en toda una red utilizando la Directiva de Grupo

Cambiar la configuración de DNS sobre HTTPS a través de Política de Grupo asegura que todos los dispositivos de red utilicen DNS sobre HTTPS para sus consultas DNS.

- Presiona “Win + R” para abrir el cuadro de diálogo Ejecutar, escribe “gpmc.msc” y presiona Enter.Administración de Políticas de Grupo Se abrirá la consola.

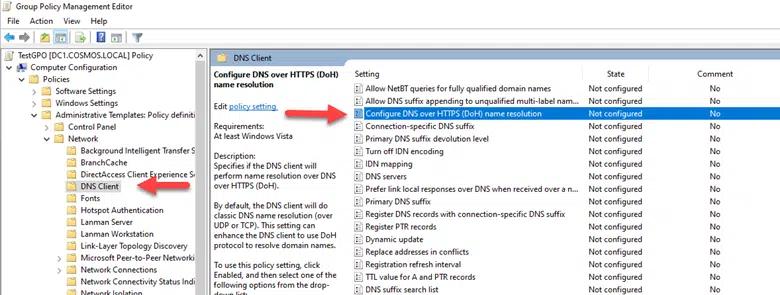

2. Navega a un GPO existente para el cual deseas habilitar la configuración, haz clic derecho en el GPO y elige “Editar”.

- En el Editor de Directivas de Grupo navega a “Configuración del equipo - Políticas - Plantillas administrativas - Red - Cliente DNS.

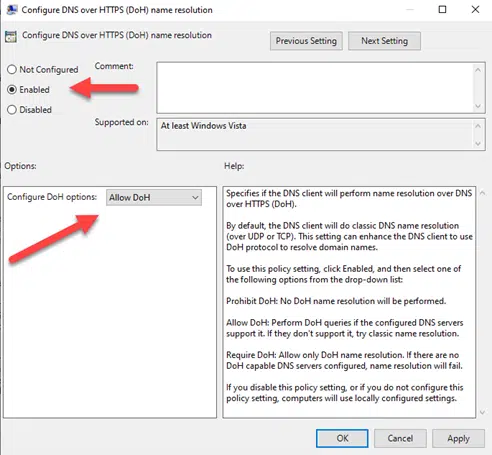

• Localiza la configuración “Configurar la resolución de nombres DNS sobre HTTPS (DoH)”, haz clic derecho sobre ella y selecciona “Editar”.

• Establezca la opción en “Habilitado” para activar la política de DoH, seleccione “Permitir DoH” en el menú desplegable en la sección “Configurar opciones de DoH”.

- Haga clic en “Aplicar” y luego en “Aceptar” para guardar los cambios. Cierre el Editor de Administración de Políticas de Grupo.

• Para asegurarte de que la nueva configuración se aplique de inmediato, necesitas forzar una actualización de la Política de Grupo en las máquinas cliente. Esto se puede hacer ejecutando el comando “gpupdate /force” en el símbolo del sistema en cada máquina cliente, o reiniciando las máquinas.

Contenido relacionado seleccionado:

Habilitando DoH en navegadores

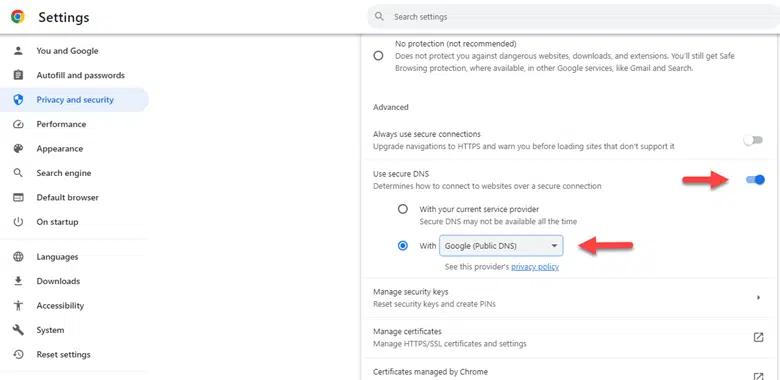

Google Chrome

- Abre Chrome y haz clic en los tres puntos en la esquina superior derecha para acceder al menú.

- Ve a “Configuración” – “Privacidad y seguridad” – “Seguridad”.

- Desplázate hacia abajo hasta “Avanzado” y busca la opción “Usar DNS seguro”.

- Activa “Usar DNS seguro” moviendo el interruptor.

- Puedes elegir utilizar el proveedor de servicios seleccionado por Chrome o seleccionar un proveedor personalizado de la lista proporcionada.

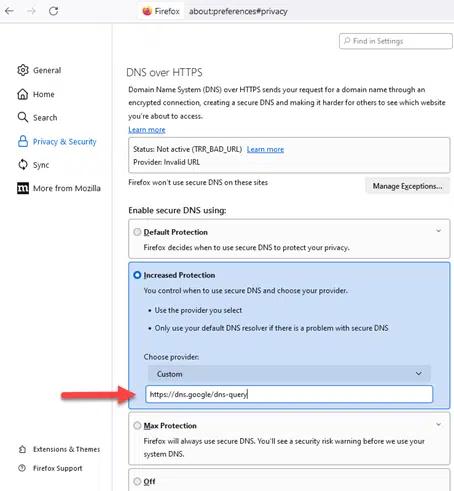

Mozilla Firefox

- Abre Firefox y haz clic en el menú de hamburguesa en la esquina superior derecha, luego selecciona “Configuración”.

- Haga clic en la configuración de “Privacidad y Seguridad” en el lado izquierdo.

- Desplázate hacia abajo hasta la sección “DNS sobre HTTPS”.

- Elija “Protección Aumentada” o “Máxima Protección”, según su necesidad.

- El menú desplegable para “Elegir Proveedor” estará habilitado, por defecto hay dos proveedores “Cloudflare y NexDNS” disponibles en Firefox, pero si deseas usar cualquier otro, por ejemplo, servidores Google DoH o Quad9 Doh, puedes elegir “Personalizado” y proporcionar la URL de su servidor DoH en el cuadro, como se muestra a continuación.

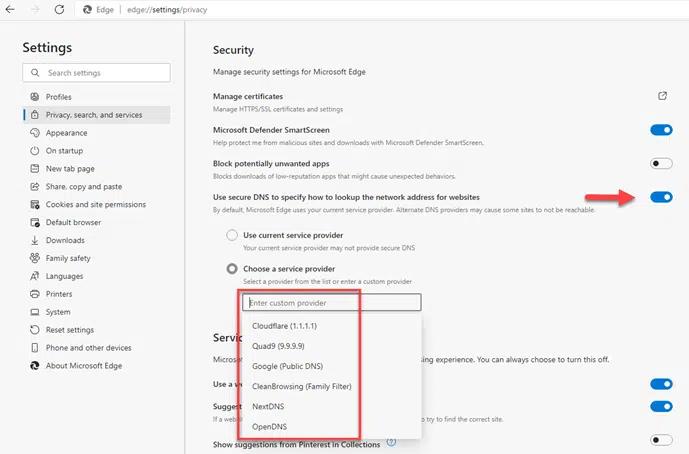

Microsoft Edge

- Abre Edge y haz clic en los tres puntos en la esquina superior derecha para abrir el menú.

- Haga clic en “Configuración” y luego haga clic en “Privacidad, búsqueda y servicios”.

- Desplázate hacia abajo hasta la sección de “Seguridad”.

- Encuentra la configuración “Usar DNS seguro para especificar cómo buscar la dirección de red de los sitios web” y actívala.

- Tienes la opción de usar el proveedor seleccionado por Edge o elegir un proveedor personalizado ingresando sus detalles.

Proveedores de DNS sobre HTTPS (DoH)

Desde el lanzamiento oficial de DoH en octubre de 2018, varios proveedores de DNS ofrecen servicios de DNS sobre HTTPS seguros y enfocados en la privacidad. Estos proveedores ofrecen muchas características más allá del DNS cifrado, como filtrado de contenido, seguridad contra sitios web maliciosos y opciones de privacidad mejoradas. A continuación, se presentan algunos proveedores de DNS sobre HTTPS bien conocidos.

Cloudflare

Ofrece un rendimiento rápido, políticas de privacidad sólidas, sin registro de datos de usuario y soporte para DNS sobre TLS (DoT) también.

Resolver Direcciones:

- IPv4: 1.1.1.1 y 1.0.0.1

- IPv6: 2606:4700:4700::1111 y 2606:4700:4700::1001

- URL de DoH: https://dns.cloudflare.com/dns-query

Proporciona alta fiabilidad y rendimiento, se integra con la infraestructura de seguridad de Google y también admite DNS sobre TLS (DoT).

Resolver Direcciones:

- IPv4: 8.8.8.8 y 8.8.4.4

- IPv6: 2001:4860:4860::8888 y 2001:4860:4860::8844

- URL de DoH: https://dns.google/dns-query

Quad9

Enfóquese en la seguridad y la privacidad, bloquea dominios maliciosos y también admite DNS sobre TLS (DoT).

Resolver Direcciones:

- IPv4: 9.9.9.9 y 149.112.112.112

- IPv6: 2620:fe::fe y 2620:fe::9

- URL DoH: https://dns.quad9.net/dns-query

OpenDNS

Propiedad de Cisco, ofrece opciones de seguridad y filtrado personalizables, e integra con las soluciones de seguridad de Cisco.

Resolver Direcciones

- IPv4: 208.67.222.222 y 208.67.220.220

- IPv6: 2620:119:35::35 y 2620:119:53::53

- URL de DoH: https://dns.opendns.com/dns-query

CleanBrowsing

Se especializa en filtrar contenido y ofrece DoH para una experiencia de navegación más segura, centrada especialmente en proteger a los niños en línea.

Resolver Direcciones:

- IPv4: 185.228.168.168 y 185.228.169.169

- IPv6: 2a0d:2a00:1:: y 2a0d:2a00:2::

• URL DoH: https://doh.cleanbrowsing.org/dns-query

Contenido relacionado seleccionado a mano:

Conflictos potenciales de DoH con soluciones de ciberseguridad existentes

La implementación de DNS sobre HTTPS puede crear conflictos con las soluciones y prácticas de ciberseguridad existentes. Comprender estos conflictos potenciales puede ayudar a las organizaciones y a los individuos a adaptar sus estrategias de ciberseguridad para acomodar DoH de manera efectiva.

Monitoreo y Visibilidad de Red

Las herramientas tradicionales de ciberseguridad a menudo dependen de la capacidad de monitorear el tráfico DNS para detectar y mitigar amenazas como malware, phishing y exfiltración de datos. Dado que DoH cifra las solicitudes DNS, puede reducir la visibilidad que estas herramientas tienen sobre las consultas DNS, permitiendo potencialmente que las actividades maliciosas pasen desapercibidas.

Filtrado y Bloqueo de Contenido

Muchas organizaciones y administradores de red utilizan filtrado basado en DNS para bloquear el acceso a sitios web maliciosos, inapropiados o no conformes. Con DoH, las consultas DNS están cifradas, lo que puede eludir estos filtros de contenido a menos que las soluciones de filtrado se adapten para inspeccionar y controlar el tráfico HTTPS o tengan puntos finales configurados para usar servidores DoH específicos y controlados.

Prevención de Pérdida de Datos

Sistemas DLP monitorean los movimientos de datos para evitar que la información sensible salga del perímetro de red seguro. Estos sistemas a menudo analizan las consultas DNS en busca de signos de exfiltración de datos. DoH puede complicar este proceso al cifrar las consultas, lo que requiere DLP sistemas para ajustar sus estrategias de monitoreo, posiblemente descifrando el tráfico de DoH en los límites de la red, lo que podría generar preocupaciones de privacidad.

Cumplimiento Regulatorio

Las organizaciones sujetas a requisitos regulatorios para registrar e inspeccionar el tráfico de red pueden encontrar DoH desafiante, ya que cifra los datos DNS que de otro modo podrían ser fácilmente monitoreados para fines de cumplimiento. Adaptarse a estos cambios mientras se mantiene el cumplimiento podría requerir actualizaciones a la arquitectura y políticas de la red.

Sistemas de Detección de Intrusiones (IDS) y Sistemas de Prevención de Intrusiones (IPS)

Las unidades IDS e IPS escanean el tráfico de la red en busca de signos de actividad sospechosa. Al cifrar las consultas DNS, DoH puede limitar la capacidad de estos sistemas para analizar solicitudes o respuestas DNS potencialmente maliciosas, lo que requiere actualizaciones o reconfiguraciones para analizar el tráfico HTTPS o utilizar métodos de detección alternativos.

DNSSEC – validando la fuente de datos DNS

DNSSEC es un conjunto de mejoras de seguridad que permiten la verificación de la identidad del servidor DNS raíz y del servidor DNS autoritativo durante el proceso de resolución DNS. Además de otros ataques, DNSSEC previene ataques en cachés DNS. Como no cifra la comunicación entre un cliente DNS y un servidor DNS, es un aspecto de seguridad adicional para el Sistema de Nombres de Dominio.

Conclusión

La privacidad y la seguridad en línea son cada vez más importantes. DNS sobre HTTPS cifra las consultas DNS, mejorando la privacidad y seguridad del usuario. Aunque enfrenta desafíos, representa un cambio significativo en la infraestructura y gobernanza de internet. A medida que DoH gana impulso, las discusiones sobre el cifrado DNS seguirán evolucionando, fomentando el desarrollo de nuevas alternativas.

FAQs

What is DNS over HTTPS?

DNS over HTTPS is an improvement to tradition DNS, as traditional DNS sends plain text queries to DNS servers which can be intercepted by adversaries, but DNS over HTTPS sends the encrypted queries to supported DNS over HTTPS resolvers throughout the process.

Should I use DNS over HTTPS?

Yes, you should use DNS over HTTPS for protecting your online privacy and security, which is more important than ever. DoH encrypts the process of translating website names into IP addresses, making it harder for others to see which websites you visit and giving you more online privacy and security.

Is DNS over HTTPS enabled by default?

Whether DNS over HTTPS is enabled by default depends on the browser or operating system you are using. As of start of 2020, some browsers have started to enable DoH by default, while others require users to manually turn it on. For example, Mozilla Firefox and Google Chrome were one of the first major browsers to enable DoH by default for users in certain regions. Operating systems like Windows and MacOS have also been working on integrating DoH directly into the OS, which allows all DNS traffic to be encrypted, not just traffic from web browsers.

How do I check DNS over HTTPS settings?

Checking DNS over HTTPS settings varies depending on the browser or operating system you are using. For most browsers you can enable or look for these settings, by going into “browser settings – Privacy & Security” section, for windows operating systems you can check DoH settings by going into “Settings – Network & Internet – Properties” for your active network connection.

Do Windows 10 and Windows 11 support DNS over HTTPS?

Yes.

Preguntas frecuentes

Compartir en

Aprende más

Acerca del autor

Dirk Schrader

Vicepresidente de Investigación de Seguridad

Dirk Schrader es un Resident CISO (EMEA) y VP de Security Research en Netwrix. Con 25 años de experiencia en seguridad informática y certificaciones como CISSP (ISC²) y CISM (ISACA), trabaja para promover la ciberresiliencia como un enfoque moderno para enfrentar las amenazas cibernéticas. Dirk ha trabajado en proyectos de ciberseguridad en todo el mundo, comenzando en roles técnicos y de soporte al inicio de su carrera y luego pasando a posiciones de ventas, marketing y gestión de productos tanto en grandes corporaciones multinacionales como en pequeñas startups. Ha publicado numerosos artículos sobre la necesidad de abordar la gestión de cambios y vulnerabilidades para lograr la ciberresiliencia.

Aprende más sobre este tema

Los próximos cinco minutos de cumplimiento: construyendo seguridad de datos basada en la identidad a través de APAC

Leyes de Privacidad de Datos por Estado: Diferentes Enfoques para la Protección de la Privacidad

El Triángulo de la CIA y su Aplicación en el Mundo Real

¿Qué es la gestión de registros electrónicos?

Expresiones Regulares para Principiantes: Cómo Empezar a Descubrir Datos Sensibles