Comenzando con la seguridad y cumplimiento de Microsoft 365 | Netwrix Blog | Perspectivas para profesionales de ciberseguridad y TI

Jun 18, 2024

En 2022, Microsoft renombró sus herramientas de cumplimiento y gestión de riesgos bajo el nombre de Microsoft Purview. Microsoft Purview ofrece una gran cantidad de funcionalidades valiosas, incluyendo capacidades anteriormente proporcionadas por herramientas como Office 365 Security and Compliance, Microsoft 365 Security Center y Microsoft Compliance Manager.

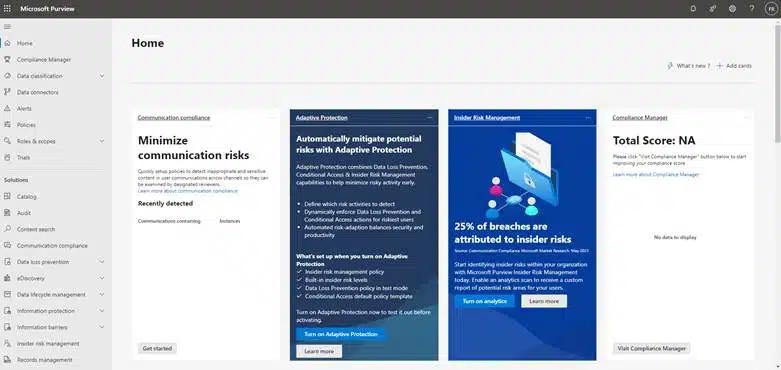

Desde el portal de Microsoft Purview, que se muestra a continuación, puede realizar una amplia gama de tareas importantes, que incluyen:

- Gestión de cumplimiento

- Clasificación de datos

- Prevención de pérdida de datos (DLP)

- eDiscovery

- Protección de la información

- Gestión de riesgos internos

- Auditoría y reportes

Además, Microsoft ofrece el conjunto de soluciones Defender, que incluye los siguientes productos:

- Defender para Office 365

- Defender for Identity

- Defender for Endpoint

- Defender for Cloud Apps

- Defender XDR

Este artículo explora todos estos componentes y ofrece las mejores prácticas para construir una estrategia integral de seguridad y cumplimiento de Microsoft 365.

Microsoft Purview: Características de seguridad y cumplimiento de Microsoft 365

Gestión de cumplimiento

Microsoft Purview Compliance Manager (anteriormente Microsoft 365 Compliance Manager o Office 365 Compliance Manager) ayuda a las organizaciones a lograr, mantener y demostrar el cumplimiento de los requisitos regulatorios. Proporciona herramientas para la protección de datos, la gobernanza y la gestión de riesgos en servicios como Exchange Online, SharePoint Online, OneDrive for Business y Teams. Para acceder al portal de cumplimiento de Microsoft Purview, vaya a https://compliance.microsoft.com e introduzca sus credenciales de Microsoft 365.

Data Classification

Esta función ayuda a las organizaciones a identificar y clasificar información sensible, como información personal identificable (PII), datos financieros y propiedad intelectual, en entornos de Microsoft 365. Utiliza aprendizaje automático y reconocimiento de patrones para clasificar automáticamente los datos basándose en políticas y reglas definidas por su organización.

Los administradores pueden crear y aplicar etiquetas personalizadas a documentos, correos electrónicos y otro contenido para indicar su nivel de sensibilidad y aplicar las medidas de protección adecuadas.

Prevención de pérdida de datos

La prevención de pérdida de datos ayuda a prevenir la divulgación accidental o intencional de información sensible. Utiliza técnicas avanzadas, incluyendo coincidencia de palabras clave, reconocimiento de patrones y aprendizaje automático, para analizar correos electrónicos, documentos, chats y otros contenidos para identificar información sensible.

Además, DLP puede prevenir las violaciones de la política de protección de datos al notificar a los usuarios, bloquear la comunicación, cifrar o redactar contenido sensible, poner mensajes en cuarentena para su revisión o aplicar etiquetas de metadatos para la clasificación y protección.

eDiscovery

eDiscovery permite a las organizaciones identificar, preservar, recolectar y analizar contenido para propósitos legales y de cumplimiento como litigios, investigaciones, solicitudes regulatorias o auditorías internas. Las fuentes de contenido compatibles incluyen buzones de Exchange Online, sitios de SharePoint Online, cuentas de OneDrive for Business, canales de Microsoft Teams y más.

Protección de la Información

Purview Information Protection ofrece cifrado para proteger datos sensibles en reposo y en tránsito, así como capacidades de gestión de derechos para aplicar protección a documentos y correos electrónicos sensibles que persiste incluso cuando se comparten fuera de los límites de la organización. Microsoft 365 incluye una biblioteca de tipos de información sensible predefinidos (por ejemplo, números de tarjetas de crédito, números de Seguridad Social, información de salud) que las organizaciones pueden utilizar para identificar y proteger datos sensibles.

Gestión de riesgos internos

Purview Insider Risk Management está diseñado para identificar y mitigar riesgos internos, lo que incluye tanto a empleados malintencionados como a adversarios que han comprometido credenciales legítimas de usuarios. Utiliza analíticas avanzadas de comportamiento y aprendizaje automático para establecer una actividad base de usuario, patrones de comunicación y comportamientos de acceso a datos. Cuando detecta actividad sospechosa o posibles violaciones de políticas, alerta a los administradores para investigar y tomar las acciones apropiadas para abordar amenazas como la exfiltración de datos, el acceso no autorizado a información sensible y la compartición inapropiada de datos confidenciales con partes externas.

Auditoría y Reportes

Microsoft Purview ofrece herramientas de auditoría e informes para ayudar a los administradores a revisar y analizar eventos relacionados con la seguridad, identificar tendencias y generar informes para el cumplimiento o auditorías internas. Los paneles interactivos ofrecen visibilidad en las configuraciones de seguridad, métricas clave, tendencias, alertas de seguridad, vulnerabilidades e inteligencia de amenazas.

Familia de soluciones Microsoft Defender

La suite de soluciones Microsoft Defender ofrece herramientas adicionales valiosas para garantizar la seguridad y el cumplimiento de Microsoft 365.

Defender para Office 365

Defender for Office 365 (anteriormente Office 365 Advanced Threat Protection) es un servicio de seguridad de correo electrónico basado en la nube que ofrece protección avanzada contra ataques de phishing, malware, ransomware y otras amenazas sofisticadas en entornos de correo electrónico de Microsoft 365, incluyendo Exchange Online y Outlook.

En particular, protege contra URLs maliciosas comprobando enlaces en correos electrónicos y documentos en tiempo real contra una lista continuamente actualizada de URLs maliciosas conocidas y bloqueando el acceso a sitios web sospechosos para prevenir que los usuarios accedan a sitios falsos o descarguen malware. Parte superior del formulario

Defender for Identity

Defender for Identity (anteriormente Azure Advanced Threat Protection) ayuda a las organizaciones a proteger sus Active Directory e identidades híbridas. Proporciona visibilidad en tiempo real de la actividad del usuario, identifica comportamientos sospechosos y alerta a los equipos de seguridad sobre posibles amenazas a la seguridad. Por ejemplo, vigila actividades de reconocimiento, lateral movement y privilege escalation, y monitorea eventos de autenticación, tráfico de red y eventos de Active Directory en busca de señales de compromiso o comportamiento sospechoso.

Defender for Endpoint

Defender for Endpoint (anteriormente Microsoft Defender Advanced Threat Protection) ayuda a proteger escritorios, portátiles, dispositivos móviles, servidores y otros dispositivos contra amenazas cibernéticas. Proporciona protección antivirus de próxima generación (NGAV), detección y respuesta de endpoints (EDR) y capacidades de inteligencia contra amenazas para prevenir, investigar y responder a incidentes de seguridad. Defender for Endpoint también ofrece informes de evaluación de vulnerabilidades que priorizan las vulnerabilidades basándose en el riesgo y brinda orientación sobre acciones de remediación para reducir la superficie de ataque.

Defender for Cloud Apps

Defender for Cloud Apps (anteriormente Microsoft Cloud App Security) es una solución de corredor de seguridad de acceso a la nube (CASB) que ayuda a proteger aplicaciones y datos en Microsoft 365, Azure y otros servicios en la nube de terceros. Proporciona visibilidad del uso de aplicaciones, incluyendo el número de usuarios y el tráfico de datos, y hace cumplir políticas de seguridad y controles de gobernanza a través de aplicaciones en la nube. El servicio incluye características de DLP para prevenir la compartición no autorizada o la fuga de datos sensibles dentro de aplicaciones en la nube. Defender for Cloud Apps se integra con Entra ID para proporcionar acceso condicional y características de protección de identidad.

Microsoft Defender XDR

Microsoft Defender XDR ofrece inteligencia de amenazas en tiempo real y accionable para proteger contra amenazas cibernéticas. Recopila y analiza datos de seguridad de endpoints, redes, servicios en la nube, fuentes de inteligencia de amenazas y otras fuentes para identificar indicadores de compromiso (IOCs). Por ejemplo, puede detectar URLs maliciosas, direcciones IP, hashes de archivos y patrones de ataque asociados con amenazas cibernéticas conocidas.

Defender XDR también facilita la investigación de incidentes. Al proporcionar una visibilidad completa de los eventos de seguridad, alertas y datos de telemetría de endpoints, redes y servicios en la nube, permite a los equipos de seguridad analizar el alcance, impacto y causas raíz de los incidentes de seguridad para que puedan responder de manera efectiva. La herramienta incluso puede ejecutar automáticamente acciones de respuesta, como aislar endpoints, poner en cuarentena archivos o bloquear direcciones IP maliciosas. También se integra con Microsoft Sentinel y soluciones de terceros SIEM para monitoreo y análisis centralizados.

Mejores prácticas para el cumplimiento de Microsoft 365

La implementación de las mejores prácticas es esencial para gestionar eficazmente las obligaciones de cumplimiento. A continuación, se presentan algunas de las mejores prácticas a considerar.

- Identifique qué requisitos de protección de datos y otras regulaciones son relevantes para su industria y jurisdicción, como GDPR, HIPAA y CCPA. Cuando sea apropiado, busque orientación de expertos legales y de cumplimiento sobre cómo interpretar regulaciones complejas y abordar eficazmente los desafíos de cumplimiento.

- Utilice el portal de cumplimiento de Microsoft Purview como su centro neurálgico para gestionar tareas relacionadas con el cumplimiento. Familiarícese con sus características y capacidades para evaluar, gestionar e informar sobre el cumplimiento.

- Utilice la función de Puntuación de Cumplimiento para evaluar las configuraciones de cumplimiento de su organización e identificar áreas de mejora. Personalice la evaluación para priorizar los controles y estándares más relevantes para los objetivos de cumplimiento de su organización.

- Implemente Netwrix Data Classification y políticas de etiquetado para clasificar información sensible basada en la importancia, sensibilidad o requisitos regulatorios. Aplique etiquetas a documentos, correos electrónicos y otros contenidos para facilitar la aplicación de controles de acceso.

- Configure políticas de DLP para proteger la información sensible a través de los servicios de Microsoft 365. Defina reglas para prevenir el acceso no autorizado, la compartición o la fuga de datos sensibles.

- Habilite el registro de auditoría para los servicios de Microsoft 365 para rastrear las actividades de usuarios y administradores, el acceso a datos sensibles y los cambios de configuración. Revise regularmente los registros de auditoría en busca de comportamientos sospechosos que podrían indicar amenazas de seguridad o violaciones de cumplimiento.

- Proporcione comunicación y formación integral para educar a todos los usuarios sobre los requisitos de cumplimiento, las políticas de protección de datos y las mejores prácticas para el manejo de información sensible. Proporcione canales claros para que informen incidentes de seguridad o preocupaciones de cumplimiento con prontitud.

- Revise y actualice sus políticas y procedimientos de cumplimiento regularmente para alinearse con los requisitos regulatorios cambiantes, las necesidades organizativas y las amenazas emergentes. Incorpore las lecciones aprendidas de incidentes o auditorías para mejorar su programa de cumplimiento.

Mejores prácticas para la seguridad de Microsoft 365

La implementación de las mejores prácticas para la seguridad de Microsoft 365 puede reducir significativamente el riesgo de amenazas cibernéticas para su organización. A continuación, se presentan algunas prácticas esenciales a tener en cuenta.

- Añada una capa adicional de seguridad exigiendo a los usuarios autenticarse con múltiples factores, como una contraseña más un código de un solo uso.

- Haga uso de controles de acceso adaptativos que consideren factores específicos como la ubicación del usuario, el cumplimiento del dispositivo y el nivel de riesgo.

- Utilizando la función Secure Score de Microsoft Defender XDR para identificar mejoras de seguridad recomendadas que potencien su postura de seguridad.

- Mejore la detección y respuesta ante amenazas implementando Defender for Endpoint, Defender for Office 365 y Defender for Identity.

- Configure las políticas de DLP para evitar el intercambio o la filtración no autorizados de información sensible a través de los servicios de Microsoft 365. Revise y actualice regularmente esas políticas en función de los requisitos organizativos y los cambios en el panorama de amenazas.

- Aproveche técnicas como el filtrado de correo electrónico, protección contra malware, cifrado y configuraciones de compartición segura.

- Monitoree y revise los registros de auditoría para detectar la actividad de usuarios y administradores e investigar amenazas de seguridad.

- Proporcione capacitación regular sobre conciencia de seguridad a los empleados acerca de amenazas cibernéticas comunes como ataques de phishing y las mejores prácticas para mantener la seguridad en todo el entorno de Microsoft 365.

- Manténgase actualizado con las últimas amenazas y tendencias de seguridad aprovechando las fuentes de inteligencia de amenazas y los avisos de seguridad de Microsoft y otras fuentes confiables.

- Establezca procedimientos claros de respuesta ante incidentes y practíquelos regularmente. Automatice las acciones de respuesta siempre que sea práctico.

Cómo Netwrix puede ayudar

Netwrix ofrece soluciones que mejoran la seguridad y el cumplimiento de Microsoft 365. Las capacidades clave incluyen:

- Auditoría exhaustiva — Netwrix Auditor registra y analiza la actividad de usuarios y administradores en los servicios de Microsoft 365, incluyendo Exchange Online, SharePoint Online, OneDrive for Business y Teams. Con esta profunda visibilidad en la configuración, permisos y acciones de los usuarios, las organizaciones pueden detectar mejor comportamientos sospechosos, hacer cumplir políticas de seguridad y satisfacer los requisitos de cumplimiento.

- Data governance — Netwrix Data Classification provides comprehensive data discovery and accurate data classification and tagging, enabling effective data governance.

- Detección y respuesta ante amenazas — Netwrix Auditor ayuda a las organizaciones a detectar y responder a amenazas de seguridad dentro de Microsoft 365, incluyendo insider threats, ataques externos e intentos de exfiltración de datos. Al monitorear el comportamiento de los usuarios, analizar patrones de acceso y alertar sobre actividades anómalas, las organizaciones pueden identificar incidentes de seguridad potenciales en tiempo real y tomar medidas proactivas para mitigar riesgos y minimizar el impacto de las violaciones de seguridad.

- Cumplimiento — Netwrix Data Classification permite a las organizaciones evitar costosas sanciones de los reguladores al identificar y proteger de manera precisa los datos regulados por mandatos como GDPR, HIPAA y SOX. Netwrix Auditor ofrece capacidades integradas de informes y evaluación que proporcionan a las organizaciones la visibilidad que necesitan para demostrar el cumplimiento a auditores, reguladores e interesados, así como identificar áreas para la mejora y la remediación.

Compartir en

Aprende más

Acerca del autor

Chris Brooks

Product Manager

Chris es un Netwrix Product Manager con 15 años de experiencia en la industria del software. Se especializa en el desarrollo de servidores de archivos y soluciones SharePoint y lidera la entrega de productos de gestión de datos seguros que se alinean con las necesidades de los clientes y las mejores prácticas de la industria.

Aprende más sobre este tema

Protección de CUI: Manejo seguro de información controlada no clasificada

Alternativas a ManageEngine: Herramientas de Gestión y Seguridad de AD

Crear usuarios de AD en masa y enviar sus credenciales por correo electrónico usando PowerShell

Cómo crear, cambiar y probar contraseñas usando PowerShell

Cómo agregar y eliminar grupos de AD y objetos en grupos con PowerShell