¿Qué es el NIST Cybersecurity Framework?

Mar 24, 2021

Con las amenazas cibernéticas evolucionando rápidamente y el volumen de datos expandiéndose exponencialmente, muchas organizaciones tienen dificultades para garantizar la seguridad adecuada. Implementar un marco sólido de ciberseguridad (CSF) puede ayudarte a proteger tu negocio.

Uno de los mejores marcos proviene del National Institute of Standards and Technology. Esta guía ofrece una visión general del NIST CSF, incluyendo sus principios, beneficios y componentes clave.

Contenido relacionado seleccionado:

Propósito y beneficios del NIST Cybersecurity Framework

El Marco de NIST ofrece orientación para organizaciones que buscan gestionar y reducir mejor su riesgo de ciberseguridad. Es importante entender que no se trata de un conjunto de reglas, controles o herramientas. Más bien, ofrece un conjunto de procesos que pueden ayudar a las organizaciones a medir la madurez de sus sistemas actuales de ciberseguridad y gestión de riesgos e identificar pasos para fortalecerlos.

La implementación del marco de ciberseguridad NIST es voluntaria, pero puede ser enormemente valiosa para organizaciones de todos los tamaños, tanto en el sector privado como en el público, por varias razones:

- Es fácil de entender y usar.

- Está pensado para ser personalizado — las organizaciones pueden priorizar las actividades que les ayudarán a mejorar sus sistemas de seguridad.

- Es basado en el riesgo — ayuda a las organizaciones a determinar cuáles activos están más en riesgo y tomar medidas para protegerlos primero.

Contenido relacionado seleccionado:

Beneficios del NIST CSF

El uso del NIST CSF ofrece múltiples beneficios. En particular, puede ayudarte a:

- Obtenga una mejor comprensión de los riesgos de seguridad actuales

- Priorice las actividades que sean más críticas

- Identificar estrategias de mitigación

- Evalúe herramientas y procesos potenciales

- Mida el ROI de las inversiones en ciberseguridad

- Comunique eficazmente con todos los interesados, incluidos los equipos de TI, negocios y ejecutivos

Contenido relacionado seleccionado:

Componentes del NIST Cybersecurity Framework

El NIST CSF incluye tres componentes:

- Core

- Niveles de implementación

- Perfiles

Core

El núcleo presenta objetivos de ciberseguridad de alto nivel de una manera organizada, utilizando un lenguaje no técnico para facilitar la comunicación entre diferentes equipos. En el nivel más alto, hay cinco funciones:

- Identificar — Determinar los riesgos de ciberseguridad para todos los activos de la empresa, incluyendo personal, sistemas e información

- Proteger — Implementando sistemas para salvaguardar los activos más vitales

- Detectar — Identificando eventos activos de ciberseguridad que podrían representar una amenaza para su entorno

- Responder — Tomar medidas contra las amenazas para prevenir o mitigar el daño

- Recuperar — Restaurar capacidades o servicios dañados por una amenaza

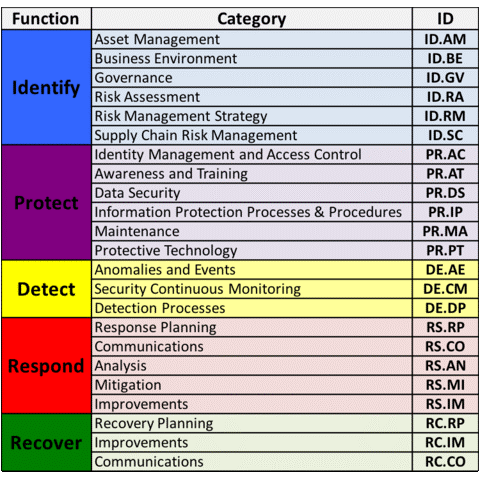

Cada función se divide en categorías, como se muestra a continuación. Hay 23 categorías de NIST CSF en total.

Cada categoría tiene subcategorías — declaraciones orientadas a resultados para crear o mejorar un programa de ciberseguridad, como “Los sistemas de información externos están catalogados” o “Se investigan las notificaciones de los sistemas de detección.” Cabe señalar que no se especifican los medios para lograr cada resultado; depende de su organización identificar o desarrollar las medidas apropiadas.

Funciones y Categorías del Núcleo de NIST CSF

Niveles de implementación

El NIST CSF tiene cuatro niveles de implementación, que describen el nivel de madurez de las prácticas de gestión de riesgos de una organización. En otras palabras, te ayudan a medir tu progreso en la reducción de riesgos de ciberseguridad y evaluar si tus actividades actuales son apropiadas para tu presupuesto, requisitos regulatorios y nivel de riesgo deseado. Los niveles son:

- Nivel 1: Parcial — Métodos de gestión de riesgos informales, inexistentes o no sistemáticos

- Nivel 2: Informado sobre riesgos — Implementación parcial y aislada o procesos de gestión de riesgos no finalizados

- Nivel 3: Repetible — Políticas y procedimientos formales y estructurados y programas robustos de gestión de riesgos

- Nivel 4: Adaptativo — Programas de gestión de riesgos receptivos que se adaptan y mejoran continuamente

Recuerde que no es necesario, ni siquiera recomendable, intentar llevar cada área al Nivel 4. En su lugar, determine cuáles son las áreas más críticas para su negocio y trabaje para mejorar esas. NIST CSF sugiere que progrese a un nivel superior solo cuando hacerlo reduciría el riesgo de ciberseguridad y sería rentable.

Contenido relacionado seleccionado:

Perfiles

Los perfiles son esencialmente representaciones del estado de ciberseguridad de su organización en un momento dado. Las organizaciones a menudo tienen múltiples perfiles, como un perfil de su estado inicial antes de implementar cualquier medida de seguridad como parte de su uso del NIST CSF, y un perfil de su estado objetivo deseado. Estos perfiles le ayudan a construir una hoja de ruta para reducir el riesgo de ciberseguridad y medir su progreso.

Cada perfil tiene en cuenta tanto los elementos centrales que considera importantes (funciones, categorías y subcategorías) como los requisitos comerciales, la tolerancia al riesgo y los recursos de su organización. Pero los perfiles no están destinados a ser rígidos; puede que descubra que necesita agregar o eliminar categorías y subcategorías, o revisar su tolerancia al riesgo o recursos en una nueva versión de un perfil.

Comenzando con NIST CSF

NIST ofrece una Excel spreadsheet que te ayudará a comenzar a usar el NIST CFS. La hoja de cálculo puede parecer abrumadora al principio. Una forma de trabajar con ella es agregar dos columnas: Nivel y Prioridad. En la columna de Nivel, evalúa el nivel de madurez actual de tu organización para cada subcategoría en la escala de 1–4 explicada anteriormente. Usa la columna de Prioridad para identificar tus objetivos de ciberseguridad más importantes; por ejemplo, podrías calificar cada subcategoría como Baja, Media o Alta. Este webinar puede guiarte a través del proceso.

A medida que avances, resiste la tentación de complicar demasiado las cosas. Intentar hacer todo a la vez a menudo conduce a lograr muy poco. Recuerda que el marco es simplemente una guía para ayudarte a enfocar tus esfuerzos, así que no tengas miedo de personalizar el CSF.

Además, recuerde que la ciberseguridad es un viaje, no un destino, por lo que su trabajo será continuo. Con estas lecciones aprendidas, su organización debería estar bien preparada para avanzar hacia una postura de ciberseguridad más robusta.

FAQ

- ¿Qué es el NIST Cybersecurity Framework?

El NIST Cybersecurity Framework (CSF) es un conjunto de pautas voluntarias que ayudan a las empresas a evaluar y mejorar su postura de ciberseguridad.

- ¿Para qué se utiliza el marco NIST?

El marco ayuda a las organizaciones a implementar procesos para identificar y mitigar riesgos, y detectar, responder y recuperarse de ciberataques.

- ¿Quién debe usar el NIST Cybersecurity Framework?

Organizaciones de cualquier industria, tamaño y madurez pueden utilizar el marco para mejorar sus programas de ciberseguridad.

- ¿Debería nuestra organización implementar el NIST Cybersecurity Framework?

Debería considerar implementar NIST CSF si necesita fortalecer su programa de ciberseguridad y mejorar sus procesos de gestión de riesgos y cumplimiento.

- ¿Cuáles son los cinco elementos del marco de ciberseguridad NIST?

El NIST CSF tiene cinco funciones principales: Identificar, Proteger, Detectar, Responder y Recuperar.

- ¿Cuáles son las tres partes del marco de ciberseguridad NIST?

El NIST CSF consta de tres componentes principales: núcleo, niveles de implementación y perfiles.

Compartir en

Aprende más

Acerca del autor

Mike Tierney

Exvicepresidente de Éxito del Cliente

Exvicepresidente de Éxito del Cliente en Netwrix. Cuenta con una trayectoria diversa construida a lo largo de 20 años en la industria del software, habiendo ocupado los cargos de CEO, COO y VP de Gestión de Productos en varias empresas enfocadas en seguridad, cumplimiento y en aumentar la productividad de los equipos de TI.

Aprende más sobre este tema

Las 7 mejores alternativas a Omada para equipos IAM de mercado medio en 2026

Protección de CUI: Manejo seguro de información controlada no clasificada

Mercado de soluciones de Privileged Access Management: guía 2026

Leyes de Privacidad de Datos por Estado: Diferentes Enfoques para la Protección de la Privacidad

Ejemplo de Análisis de Riesgos: Cómo Evaluar los Riesgos