Una mirada exhaustiva a las opciones y prácticas de cuentas de usuario automatizadas

Dec 7, 2024

La provisión manual de cuentas es propensa a errores y no escala. La gestión automatizada de cuentas de usuario acelera la incorporación y desvinculación, hace cumplir el principio de mínimo privilegio y mantiene registros de auditoría para el cumplimiento. Las mejores herramientas se integran con los directorios de RRHH y la nube, soportan Zero Trust y MFA, y otorgan a TI y a los usuarios capacidades de autoservicio — aumentando tanto la seguridad como la productividad.

Cada individuo en su organización necesita una cuenta de usuario para acceder a datos, aplicaciones, servidores, servicios en la nube y otros recursos. Si solo tiene unas pocas cuentas, puede ser capaz de crearlas, asegurarlas y gobernarlas a lo largo de su ciclo de vida utilizando procesos manuales.

Sin embargo, los procesos manuales son muy propensos a errores humanos y no escalan para satisfacer las necesidades de más que los negocios más pequeños. En cambio, la mayoría de las organizaciones necesitan herramientas automatizadas de gestión de usuarios. Al elegir la solución adecuada, su organización puede obtener la eficiencia y precisión requeridas para una seguridad sólida, cumplimiento regulatorio y productividad del usuario y del equipo de TI.

Este artículo explica los beneficios de la gestión automatizada de cuentas de usuario, detalla las características esenciales que se deben buscar en una herramienta y explora las mejores soluciones disponibles en el mercado. También revisaremos las mejores prácticas en la gestión de cuentas de usuario y ofreceremos orientación para implementar una estrategia sólida.

Contenido relacionado seleccionado:

Beneficios de la gestión automatizada de cuentas de usuario

La gestión automatizada de cuentas ofrece múltiples ventajas, incluyendo las siguientes.

Optimización de tiempo y recursos

Automatizar los procesos de gestión de cuentas de usuario puede reducir significativamente el tiempo y los recursos necesarios para manejar las cuentas de usuario a lo largo de su ciclo de vida:

- Incorporación — La automatización permite una rápida incorporación para asegurar que los nuevos empleados, contratistas y otros usuarios puedan obtener acceso rápido a los sistemas y aplicaciones necesarios para habilitar la productividad desde el primer día.

- Cambios de rol — Una herramienta automatizada de gestión de cuentas de usuario también ayuda a garantizar que un usuario pueda obtener rápidamente el acceso que necesita para manejar nuevos roles o responsabilidades, y que el acceso que ya no requiere sea eliminado prontamente.

- Offboarding — Cuando las personas dejan la organización, la herramienta puede desactivar o eliminar automáticamente las cuentas de usuario asociadas.

Seguridad y cumplimiento mejorados

Automatizar la gestión de cuentas de usuario también puede elevar su postura de seguridad y ayudar a mantener el cumplimiento con los requisitos regulatorios. En particular, puede asegurarse de que las políticas de acceso se apliquen uniformemente en todos los usuarios y sistemas, y que se mantengan automáticamente rastreos de auditoría detallados para todas las actividades de las cuentas para su uso posterior.

Experiencia de usuario simplificada

La automatización también puede mejorar la experiencia del usuario a través de características como las siguientes:

- Capacidades de autoservicio — Los usuarios pueden restablecer sus propias contraseñas o solicitar acceso a los recursos que necesitan sin la frustración y los retrasos de los tickets de servicio técnico.

- Single sign-on (SSO) —Permitir a los usuarios acceder a múltiples aplicaciones con un solo conjunto de credenciales reduce la fatiga de contraseñas y aumenta la productividad.

- Provisionamiento de acceso más rápido — La provisión automatizada significa que los usuarios pasan menos tiempo esperando que se configure una nueva cuenta o nuevos derechos de acceso.

Características clave de las herramientas de gestión de cuentas de usuario

Capacidades principales

Al evaluar herramientas de gestión de cuentas de usuario, asegúrese de verificar las siguientes capacidades esenciales:

- Amplio soporte de plataformas — La herramienta que seleccione debe soportar los sistemas en los que confía y ser flexible para satisfacer sus necesidades futuras. Por ejemplo, la mayoría de las organizaciones hoy en día utilizan tanto Active Directory (AD) como Entra ID (anteriormente Azure AD), por lo que necesitan una herramienta que incluya la gestión centralizada de cuentas de usuario y políticas de seguridad consistentes en todo el entorno híbrido.

- Identity Management — Automatizar los procesos de gestión de cuentas ayuda a las organizaciones a asegurarse de que cuentan con el conjunto exacto de identidades digitales, lo que reduce el riesgo de acceso no autorizado.

- Gestión de acceso — La automatización facilita la aplicación del principle of least privilege, que exige que a cada usuario se le otorgue exactamente el acceso necesario para realizar su trabajo, sin permisos innecesarios. Para lograr este objetivo, las soluciones modernas utilizan el control de acceso basado en roles (RBAC), en lugar de asignar derechos de acceso directamente a los usuarios. Con RBAC, las organizaciones desarrollan un conjunto de roles que corresponden a roles laborales (como Técnico de Helpdesk y Representante de Ventas), otorgan a cada rol los derechos de acceso correspondientes y luego asignan a cada usuario los roles apropiados.

- Análisis de configuración — Una buena herramienta también analizará las configuraciones y permisos de usuario para identificar vulnerabilidades como permisos excesivos y cuentas no utilizadas.

- Monitoreo en tiempo real — La solución automatizada adecuada para la gestión de cuentas rastreará los cambios en los permisos de usuario y monitoreará el comportamiento de acceso para ayudar a asegurar que las personas tengan solo los derechos necesarios para desempeñar sus roles. Por ejemplo, detectar rápidamente intentos de inicio de sesión inusuales o cambios en los roles permite respuestas prontas ante posibles amenazas.

- Funciones de cumplimiento — Las herramientas de gestión de cuentas pueden ayudar a las organizaciones a lograr y demostrar el cumplimiento de los requisitos de leyes de protección de datos como el GDPR, estándares de tarjetas de pago como PCI DSS y regulaciones de privacidad y seguridad de la información sanitaria como HIPAA. Busque una solución que mantenga automáticamente un registro de auditoría detallado y ofrezca informes personalizables.

Tendencias emergentes

Para asegurarse de que su inversión ofrezca valor a largo plazo, asegúrese también de buscar las siguientes capacidades modernas en las soluciones que evalúe:

- Soporte para Zero Trust — El modelo de seguridad Zero Trust requiere que ningún usuario, dispositivo o red sea automáticamente confiable, incluso si se encuentra dentro de la red local. En su lugar, cada solicitud de acceso debe ser autenticada, autorizada y cifrada minuciosamente antes de conceder el acceso. Además, Zero Trust exige un monitoreo y análisis continuo de la actividad del usuario, la actividad de la red y el comportamiento del sistema para asegurar una detección y respuesta rápida ante amenazas.

- Autenticación sin contraseña — La autenticación sin contraseña elimina las contraseñas tradicionales a favor de opciones como la biometría, tokens de hardware y contraseñas de un solo uso enviadas por mensaje de texto, correo electrónico o aplicaciones de autenticación. Este enfoque mejora la seguridad al eliminar los graves riesgos asociados con contraseñas débiles o robadas, mejora la experiencia del usuario al quitar la necesidad de recordar contraseñas complejas y reduce los costos de soporte de TI al disminuir la sobrecarga de la gestión de contraseñas, incluyendo las solicitudes de restablecimiento de contraseña. Sin embargo, la adopción puede requerir cambios significativos en la infraestructura existente y en el comportamiento de los usuarios.

- AI y machine learning (ML) — Las soluciones modernas aprovechan la AI y el ML para analizar más precisamente los roles de usuario y los patrones de comportamiento, automatizar la creación de cuentas y predecir los requisitos de acceso basados en datos históricos para ayudar a asegurar que los usuarios tengan los permisos adecuados desde el primer día. AI y ML para establecer líneas base precisas del comportamiento del usuario; detectar desviaciones sospechosas como actividad de inicio de sesión inusual, intentos de acceso o transferencias de datos; e iniciar automáticamente los protocolos de respuesta ante amenazas.

Comparación detallada de las mejores herramientas de gestión de cuentas de usuario

Hay muchas soluciones de software de gestión de cuentas de usuario disponibles en el mercado hoy en día. A continuación se presentan breves descripciones de algunas de las soluciones más populares que puede considerar.

Netwrix Directory Manager

Netwrix Directory Manager automatiza la gestión de usuarios y grupos para mejorar la seguridad, el cumplimiento y la productividad en sus dominios AD locales, entorno en la nube o ecosistema híbrido. Cuenta con características como las siguientes:

- Creación, modificación y eliminación automatizadas de grupos de AD

- Conexión de AD local, Entra ID y bases de datos de RRHH para mantenerlas actualizadas y habilitar una gestión de identidades integral

- Un portal de autoservicio que permite a los usuarios actualizar su propia información y solicitar acceso

- Control de acceso basado en roles

- Identificación y manejo de cuentas de usuario y grupos inactivos u obsoletos

- Revisiones periódicas del acceso de los usuarios para asegurar que los empleados solo tengan los permisos necesarios para sus roles actuales

SolarWinds Access Rights Manager

SolarWinds Access Rights Manager es una plataforma unificada que ayuda a las organizaciones a gestionar el acceso de los usuarios en todo su entorno de Active Directory o Entra ID. En particular, lo hace:

- Simplifica el proceso de creación y eliminación de cuentas de usuario basado en plantillas predefinidas

- Rastrea los cambios en los permisos de usuario y las membresías de grupo en tiempo real

- Permite la creación y gestión de derechos de acceso basados en roles de usuario

- Simplifica los esfuerzos de cumplimiento generando informes detallados sobre los derechos de acceso de los usuarios, las membresías de grupos y los cambios de permisos

- Rastrea el origen de los permisos de usuario para identificar permisos innecesarios o redundantes

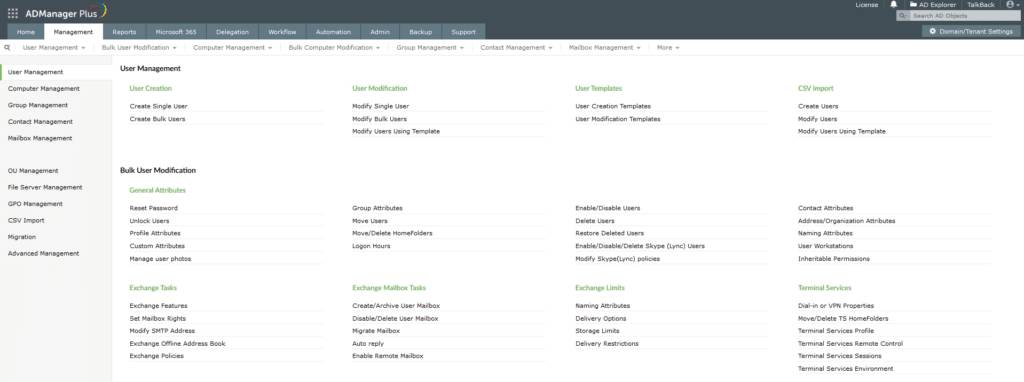

ManageEngine ADManager Plus

ADManager facilita el trabajo de crear, modificar y eliminar cuentas de usuario en plataformas como Active Directory, Exchange, Microsoft 365 y G Suite. También soporta la gestión remota de usuarios.

Con esta herramienta, puedes:

- Cree, actualice o elimine cuentas de usuario en masa utilizando archivos CSV o plantillas

- Utilice scripts de PowerShell para programar tareas y reducir el trabajo manual

- Genere informes fácilmente sobre temas como usuarios inactivos, caducidad de contraseñas y membresías de grupos.

Una prueba gratuita le permite explorar este producto y ver cómo funciona para su organización en particular. A continuación se muestra una captura de pantalla que muestra las diversas opciones de gestión.

Okta

Okta es una plataforma líder basada en la nube para identity and access management que ofrece capacidades flexibles de gestión de cuentas de usuario. Algunas de sus características clave incluyen:

- Provisionamiento y desaprovisionamiento automatizado de usuarios en sistemas conectados

- Un portal de autoservicio que permite a los usuarios actualizar información personal, gestionar configuraciones de seguridad y ver la actividad de la cuenta

- Controles de privacidad que permiten a los usuarios gestionar sus preferencias de consentimiento y opciones de compartición de datos

- Soporte para autenticación biométrica y otras tecnologías sin contraseña

- Sincronización del directorio con directorios de usuarios existentes como Active Directory o LDAP

- SSO a través de una amplia gama de aplicaciones

- Capacidades avanzadas de IA y ML

JumpCloud

JumpCloud es una solución SaaS que permite aprovisionar, gestionar y desaprovisionar cuentas de usuario mediante una única interfaz. Elimina la necesidad de múltiples directorios o infraestructura local. JumpCloud:

- Admite protocolos de autenticación como LDAP, SAML y RADIUS para aplicaciones tanto basadas en la nube como heredadas

- Se integra con Google Workspace y Microsoft 365

- Se integra con la autenticación multifactor (MFA) para requerir que los usuarios proporcionen métodos de verificación suplementarios

- Permite la personalización de políticas de acceso condicional para grupos de usuarios específicos o aplicaciones para un control detallado

- Permite reglas que requieren que los usuarios completen pasos adicionales de autenticación basados en factores como la ubicación, el tipo de dispositivo o el nivel de riesgo

JumpCloud ofrece una prueba gratuita para que puedas probarlo antes de convertirte en un cliente comprometido.

Oracle Identity Management

Oracle Identity Management ayuda a las organizaciones a gobernar eficazmente las identidades de los usuarios y gestionar el acceso a diversos sistemas. Por ejemplo, lo hace:

- Automatiza los procesos de creación, actualización y eliminación de cuentas de usuario

- Le permite gestionar los permisos de usuario a través de roles que crean sus equipos de administración

- Puede sincronizar identidades desde fuentes autorizadas como aplicaciones de RRHH o directorios existentes

- Le permite editar atributos de usuario, propiedades, roles y permisos utilizando una única interfaz intuitiva

- Proporciona capacidades de informes para rastrear actividades de usuarios, solicitudes de acceso y cambios realizados dentro del sistema

Oracle Identity Management está diseñado para escalar a millones de usuarios e integrarse sin problemas con Oracle Cloud Infrastructure y aplicaciones. Puede implementarse localmente o como una instancia de Oracle Cloud Infrastructure (OCI).

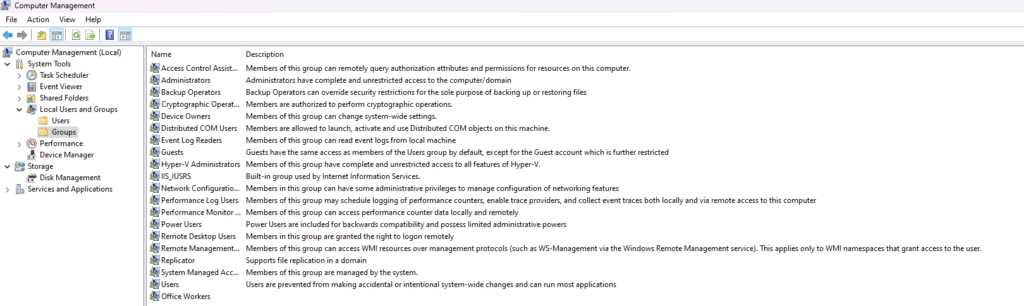

Herramienta de gestión de computadoras Windows (compmgmt.msc)

Para eficiencia y precisión, se recomienda utilizar herramientas de aprovisionamiento automatizadas como las descritas anteriormente, especialmente al gestionar cuentas de usuario a gran escala. Sin embargo, la herramienta Computer Management de Microsoft sirve como una herramienta básica de gestión de usuarios de Windows. Los administradores pueden crear, deshabilitar y eliminar usuarios y grupos locales, así como realizar restablecimientos de contraseña. La captura de pantalla a continuación muestra los grupos predeterminados disponibles en la herramienta Computer Management en una máquina con Windows 11.

Mejores prácticas en la gestión de cuentas de usuario

La adopción de las mejores prácticas para la gestión de cuentas de usuario ayuda a las organizaciones a optimizar la administración mientras equilibran la productividad del usuario con una ciberseguridad robusta.

- Implemente convenciones de nomenclatura estándar para usuarios y grupos. La nomenclatura consistente facilita el aprovisionamiento preciso, lo que mejora la seguridad y la productividad.

- Realice auditorías regulares para hacer cumplir el principio de mínimo privilegio. Las auditorías regulares de los derechos de acceso de los usuarios son vitales para asegurar que los individuos tengan los derechos de acceso apropiados basados en sus roles y responsabilidades actuales, así como para cumplir con las regulaciones de cumplimiento y los estándares de la industria. La realización de estas revisiones a través de software automatizado agiliza el proceso y ayuda a garantizar la precisión. Por ejemplo, analizar los registros de auditoría facilita la identificación de cuentas con exceso de privilegios.

- Implemente métodos de autenticación robustos. Hoy en día hay tantas formas de comprometer una contraseña que la práctica de depender de una sola contraseña para la autenticación de acceso debería desalentarse completamente. La autenticación por contraseña debería reforzarse con la autenticación multifactor, que añade una capa extra de seguridad, como un código de un solo uso. Un enfoque aún más efectivo es la autenticación sin contraseña, que incorpora tecnologías como el reconocimiento facial o las llaves FIDO.

- Automatice las notificaciones. Las alertas en tiempo real pueden notificar a los administradores de manera oportuna sobre actividades sospechosas, como un aumento en los intentos fallidos de inicio de sesión, facilitando una respuesta rápida a los intentos de acceso no autorizado y otras amenazas.

Implementando una estrategia de gestión de cuentas de usuario

Adoptar una estrategia efectiva de gestión de cuentas de usuario implica las siguientes acciones clave:

Evalúe las necesidades de su organización

El primer paso para desarrollar una estrategia es evaluar las necesidades de su organización. Asegúrese de:

- Realice entrevistas con los principales interesados para comprender sus necesidades específicas y obtenga comentarios de los usuarios finales para aprender sobre su experiencia con los procesos actuales de gestión de cuentas y pregunte cómo se pueden mejorar.

- Cree un inventario de sus herramientas existentes y procesos actuales para la incorporación y salida de usuarios, solicitudes de acceso y gestión de contraseñas.

- Enumere todos los requisitos de cumplimiento aplicables a su organización que su solución de gestión de cuentas de usuario debe cumplir.

Seleccione las Herramientas Adecuadas

Elabore una lista de soluciones candidatas y evalúe las capacidades de cada producto. Las secciones anteriores proporcionan detalles sobre herramientas populares y funcionalidades a buscar. Además, asegúrese de que el precio se ajuste a su presupuesto, teniendo en cuenta no solo los costos de licencia sino también los costos continuos; por ejemplo, soluciones que son más fáciles de usar ahorrarán tiempo valioso del equipo de TI. Solicite que los proveedores de soluciones presenten casos de uso que demuestren el valor que sus ofertas han brindado para organizaciones como la suya.

Despliegue y configure la herramienta seleccionada

Una vez que se ha comprado una herramienta, es hora de proceder con la implementación. Comience con un grupo piloto para probar el nuevo sistema y luego implántelo por etapas. Asegúrese de aplicar el principio de menor privilegio al configurar los permisos de roles de usuario y habilite la autenticación multifactor para el acceso administrativo. Implemente un registro completo para todas las actividades de las cuentas de usuario y configure alertas para actividades sospechosas o anomalías del sistema.

Integre su herramienta de gestión de cuentas de usuario con sistemas de RRHH para habilitar la provisión y desactivación automatizada de cuentas, y asegúrese de que la integración cumpla con los requisitos regulatorios

Proporcionar Formación y Soporte

Para maximizar su ROI, desarrolle capacitación para ayudar tanto a los administradores como a los usuarios finales a utilizar la solución de manera efectiva. Además, asegúrese de ofrecer soporte de helpdesk durante las fases iniciales de implementación para ayudar a los usuarios a adaptarse a procesos no familiares.

Ofrezca actualizaciones periódicas de capacitación, monitoree el rendimiento del sistema y solicite comentarios de los usuarios para optimizar las experiencias de usuario.

Conclusión

La gestión manual de cuentas de usuario es demasiado intensiva en recursos y propensa a errores para ser una opción viable para las organizaciones modernas. De hecho, la necesidad de aprovisionamiento y gestión de usuarios automatizados ha explotado a medida que los entornos de TI se han expandido a la nube. Al adoptar una solución automatizada de gestión de cuentas de usuario que maneje todo el ciclo de vida de la cuenta, su empresa puede mejorar drásticamente la seguridad, el cumplimiento y la productividad de los usuarios y del equipo de TI.

Compartir en

Aprende más

Acerca del autor

Jonathan Blackwell

Jefe de Desarrollo de Software

Desde 2012, Jonathan Blackwell, un ingeniero e innovador, ha proporcionado liderazgo en ingeniería que ha colocado a Netwrix GroupID a la vanguardia de la gestión de grupos y usuarios para entornos de Active Directory y Azure AD. Su experiencia en desarrollo, marketing y ventas permite a Jonathan comprender completamente el mercado de Identity Management y la forma de pensar de los compradores.

Aprende más sobre este tema

Las 7 mejores alternativas a Omada para equipos IAM de mercado medio en 2026

Gestión de configuración para el control seguro de Endpoint

Crear usuarios de AD en masa y enviar sus credenciales por correo electrónico usando PowerShell

Cómo crear, cambiar y probar contraseñas usando PowerShell

Cómo agregar y eliminar grupos de AD y objetos en grupos con PowerShell