Expansion des équipes : Gérer la prolifération de Microsoft Teams

Feb 12, 2026

L'étalement des équipes se produit lorsque la création de Microsoft Teams dépasse la gouvernance, entraînant des espaces de travail non gérés, une propriété peu claire et une exposition incontrôlée des données. Comme chaque équipe génère un groupe Microsoft 365 et des services connectés, l'étalement augmente le risque d'accès, complique la conformité et augmente le coût opérationnel. Pour l'empêcher, il faut des contrôles de cycle de vie, une application de la propriété et une visibilité à travers Teams, SharePoint et l'identité.

L'expansion des équipes est l'un des risques de sécurité les plus négligés dans les environnements Microsoft 365. Lorsque tous vos employés peuvent créer des équipes à la demande, sans approbation, conventions de nommage ou politiques d'expiration, le résultat est des centaines d'espaces de travail non régis, sans propriété claire, avec des noms incohérents et des données éparpillées.

Cette lacune de gouvernance crée un risque mesurable. Le Rapport sur les Tendances de Cybersécurité 2025 de Netwrix a révélé que les erreurs ou la négligence des utilisateurs professionnels se classent parmi les trois principaux défis de sécurité depuis trois années consécutives.

L'expansion des équipes est un exemple typique de la manière dont ce risque se manifeste : des décisions de collaboration bien intentionnées qui, sans garde-fous, créent une exposition à la sécurité et à la conformité dans toute l'organisation.

Qu'est-ce que l'expansion de Microsoft Teams et pourquoi cela se produit-il ?

L'expansion de Microsoft Teams est la prolifération incontrôlée d'équipes, de canaux et de contenu dans votre environnement Microsoft 365. Cela va au-delà d'avoir trop d'équipes. C'est ce qui se passe lorsque le taux de création d'équipes dépasse la capacité d'une organisation à suivre la propriété, à faire respecter les contrôles d'accès et à inventorier les données à l'intérieur de chaque espace de travail.

Le problème s'aggrave rapidement car Teams n'existe pas en isolation. Chaque équipe crée un groupe Microsoft 365 sous-jacent, un site SharePoint, une boîte aux lettres partagée et un carnet de notes OneNote. Cette prolifération crée une véritable exposition à la sécurité et à la conformité, pas seulement du désordre numérique.

Alors pourquoi cela se produit-il? Microsoft 365 permet la création d'équipes par défaut, et la plateforme est livrée sans flux d'approbation, sans exigences de nommage et sans politiques d'expiration. À partir de là, quatre facteurs approfondissent l'expansion dans l'environnement :

- Les paramètres permissifs créent la base : La création de groupes Microsoft 365 est activée pour tous les utilisateurs dès le départ. Il n'y a pas de mécanisme d'approbation natif, pas d'application de politique de nommage et pas de gestion automatique du cycle de vie à moins que vous ne le configuriez vous-même.

- La pandémie a tout accéléré : Lorsque les organisations se sont précipitées pour permettre le travail à distance en 2020, les équipes informatiques ont donné la priorité à la mise en route de Teams plutôt qu'à sa gouvernance. Cette prolifération héritée de 2020-2021 reste souvent sans réponse.

- Les exigences en matière d'expertise technique créent des barrières : Le Centre d'administration Teams ne peut pas restreindre la création d'équipes. Ce contrôle de gouvernance se trouve dans Microsoft Entra ID PowerShell et le centre d'administration Entra. Les organisations manquant d'expertise PowerShell peuvent utiliser des plateformes de gouvernance tierces qui offrent une automatisation basée sur des modèles sans nécessiter de connaissances en script.

- Une visibilité inadéquate aggrave le problème :Les rapports d'utilisation natifs montrent des données d'activité limitées pour les 28 derniers jours seulement. Il n'y a pas de rapport natif pour les équipes inactives ou abandonnées. Vous ne pouvez pas réparer ce que vous ne pouvez pas voir, et les outils natifs de Microsoft laissent d'importantes lacunes de visibilité.

Ces causes profondes ne créent pas seulement des maux de tête opérationnels. Elles créent une exposition concrète en matière de sécurité, de conformité et financière qui s'aggrave tant que l'étalement n'est pas traité.

Signes que votre organisation a un problème d'expansion de Teams

Si l'une des affirmations suivantes vous semble familière, il est probable que l'étalement se soit déjà installé :

- Équipes sans propriétaires actifs : Les équipes sans propriétaire, ou les équipes avec cinq propriétaires ou plus, ont dilué la responsabilité au point où personne n'est réellement responsable de ce qui s'y trouve.

- Aucune activité depuis plus de 90 jours : Les équipes inactives sans stratégie d'archivage pour les projets terminés indiquent des politiques de cycle de vie manquantes. Chaque équipe inactive conserve encore des autorisations et des données.

- Accès non contrôlé des invités :Une mise à jour de Teams de novembre 2025 (MC1182004) a permis aux utilisateurs de commencer des discussions avec n'importe quelle adresse e-mail par défaut. Si vous n'avez pas récemment audité les politiques d'accès des invités, les utilisateurs externes peuvent avoir plus d'accès que vous ne le réalisez.

- Nommage dupliqué et incohérent : Plusieurs équipes avec des noms similaires, des étiquettes génériques comme "Projet" ou "Test," et des équipes manquant de contexte dans leurs descriptions indiquent des normes de nommage manquantes.

- Aucune politique d'expiration configurée : Si les équipes persistent indéfiniment, quel que soit leur usage, chaque équipe de projet terminée reste active et accessible, élargissant votre surface d'attaque et compliquant les audits de conformité.

- Création d'équipe sans restrictions : Si vous n'avez pas configuré de restrictions de création via Microsoft Entra ID, chaque utilisateur peut créer de nouvelles équipes sans supervision. C'est la valeur par défaut Microsoft 365 configuration, et la plupart des organisations ne la changent jamais.

Les risques commerciaux et de sécurité de l'expansion de Teams

Les environnements d'équipes non gouvernés créent des risques en matière d'exposition à la sécurité, d'échecs de conformité et de coûts opérationnels. Chacun d'eux complique les autres, et ensemble, ils plaident en faveur du traitement de l'étalement comme un problème de sécurité plutôt que comme une tâche de gestion informatique.

1. Exposition à la sécurité

Le risque le plus immédiat est l'accès non autorisé. Lorsque les équipes prolifèrent sans supervision, la gestion des membres se dégrade. Les anciens employés conservent l'accès, les utilisateurs invités restent indéfiniment, et les attributions de permissions s'accumulent sans suppression correspondante. Le résultat est contrôle d'accès l'accumulation de privilèges qui s'aggrave avec chaque équipe non gérée.

Ce problème d'accès alimente un problème de visibilité des données. Les PHI, PII, Informations Contrôlées Non Classifiées (CUI) et les dossiers financiers se dispersent à travers des équipes non contrôlées, rendant impossible un inventaire centralisé.

Les outils Microsoft natifs peuvent vous montrer ce qui se trouve à l'intérieur d'une équipe spécifique, mais ils ne fournissent pas les pistes d'audit nécessaires pour localiser des données sensibles à travers des centaines d'équipes proliférées et leurs sites SharePoint associés.

En attendant, la création d'équipes non régulées crée effectivement une informatique fantôme à l'intérieur d'une plateforme qui est censée être gérée. Les employés n'agissent pas de manière malveillante, mais lorsque n'importe qui peut créer un espace de travail et stocker des données sans supervision informatique, ils contournent les contrôles qui ont été mis en place précisément pour ce type de risque.

2. Échecs de conformité

L'expansion des équipes crée une exposition à plusieurs cadres réglementaires :

- HIPAA: Lorsque la PHI se retrouve dans des équipes non surveillées, les organisations perdent la capacité d'appliquer un accès à privilèges minimaux aux informations de santé protégées. Si une violation se produit, l'exigence de notification de 60 jours suppose que vous pouvez identifier où se trouve la PHI, et dans des centaines d'équipes non régulées, vous ne pouvez pas.

- SOC 2:Les auditeurs s'attendent à des preuves que les contrôles d'accès sont appliqués de manière cohérente dans votre environnement. L'expansion des équipes crée exactement le type d'incohérence qu'ils recherchent : des espaces de travail avec des membres non gérés, sans responsabilité de propriété et sans trace d'audit montrant qui a accédé à quoi.

- CMMC 2.0: Pour les entrepreneurs de la défense, l'étalement compromet les pratiques de contrôle d'accès que les évaluateurs examinent. Si votre environnement Teams ne peut pas démontrer un accès contrôlé à des Informations Non Classifiées Contrôlées, cette lacune peut vous coûter votre éligibilité au contrat.

- GDPR: Les équipes proliférées conservent des données personnelles au-delà de la nécessité, rendant l'exécution du "droit à l'oubli" pratiquement impossible lorsque vous ne pouvez pas localiser toutes les instances des données d'une personne.

eDiscovery complique ces risques de conformité. Microsoft Teams prend en charge eDiscovery via Microsoft Purview, mais l'expansion le rend opérationnellement impraticable.

La recherche de contenu devient exponentiellement difficile à travers des centaines d'équipes non gérées, identifier des espaces de travail pour la conservation légale devient presque impossible, et la surveillance de la conformité à la communication ne peut pas évoluer.

3. Coûts opérationnels et financiers

Les risques de sécurité et de conformité attirent le plus d'attention, mais l'étalement crée également une pression constante sur les ressources informatiques. Chaque équipe non régulée est un espace de travail que quelqu'un doit finalement trier :

- Déterminer la propriété

- Évaluer si cela contient des données sensibles

- Décider s'il faut archiver ou supprimer

Cette triage ne se fait pas de manière proactive dans la plupart des organisations, donc elle s'accumule jusqu'à ce qu'un audit de conformité ou un incident de sécurité force la question, moment où le nettoyage devient une urgence plutôt qu'un processus de routine.

Les coûts de stockage s'accumulent en arrière-plan. Chaque équipe génère un site SharePoint associé, et les équipes inactives conservent des fichiers, l'historique des discussions et des documents partagés indéfiniment, sauf si des politiques d'expiration ou de conservation sont en place.

Les organisations avec des centaines d'équipes orphelines paient pour un stockage qui n'a aucun but commercial et crée une responsabilité qu'elles n'ont pas prise en compte.

Ensuite, il y a le coût de la découverte. Lorsque les équipes juridiques ou de conformité doivent rechercher dans un environnement non réglementé lors de litiges ou d'enquêtes réglementaires, les coûts de traitement de l'eDiscovery augmentent avec le nombre d'espaces de travail impliqués.

Ce qui devrait être une recherche ciblée devient un large balayage à travers des centaines d'équipes avec des noms incohérents, une propriété peu claire et aucune classification des données. Cette inefficacité se traduit directement en heures facturables, en délais prolongés et en une exposition accrue lors du processus de découverte lui-même.

Comment prévenir la nouvelle expansion de Teams

Les contrôles de gouvernance pour la création, la nomination et l'expiration des équipes se trouvent au niveau de Microsoft Entra ID, et non dans le Centre d'administration Teams. Bien faire la prévention signifie configurer quatre choses au niveau du répertoire.

Restreindre la création d'équipe

Utilisez Microsoft Entra ID PowerShell ou le centre d'administration Entra pour créer un groupe de sécurité dédié contenant tous les utilisateurs autorisés à créer des équipes. Configurez ensuite les paramètres au niveau du répertoire pour limiter la création à ce groupe. Le module AzureADPreview a atteint la fin du support le 30 mars 2025, Microsoft recommande donc désormais le SDK Microsoft Graph PowerShell pour un support à long terme.

Évitez les restrictions générales qui créent des goulets d'étranglement en informatique. L'objectif est de canaliser la création à travers des utilisateurs qui comprennent vos conventions de nommage et vos exigences de classification des données, et non d'éliminer complètement la collaboration en libre-service.

Mise en œuvre des politiques de nommage

Configurez les politiques de nommage dans Microsoft Entra ID (Centre d'administration Entra → Groupes → Politique de nommage). Utilisez des chaînes fixes ou des attributs dynamiques tels que [Département], [Entreprise] ou [Bureau] pour imposer une nomenclature cohérente dans toutes les charges de travail des groupes Microsoft 365, y compris Teams, Outlook, SharePoint, Planner et Viva Engage.

Une nomenclature cohérente fait plus que d'améliorer l'organisation. Elle rend pratiques à grande échelle la définition du périmètre des audits, les recherches de conformité et les décisions sur le cycle de vie. Lorsque les équipes suivent des schémas de nommage prévisibles, identifier la propriété, le but et le niveau de sensibilité devient simple.

Configuration des politiques d'expiration

Définissez des politiques d'expiration via Microsoft Entra ID (Groupes → Expiration) pour expirer automatiquement les équipes après une période définie, généralement 365 jours. Les équipes avec une utilisation active se renouvellent automatiquement environ 35 jours avant l'expiration, de sorte que les équipes productives ne soient pas affectées. Tous les propriétaires d'équipe reçoivent des notifications de renouvellement à 30 jours.

C'est le contrôle le plus efficace contre l'accumulation de l'étalement. Sans expiration, chaque équipe de projet terminée persiste indéfiniment, accumulant des autorisations et des données que personne ne gouverne activement.

Faire respecter les exigences de propriété

La propriété est la base de tout autre contrôle de gouvernance. Sans un propriétaire responsable, les politiques de nomination ne sont pas appliquées, les renouvellements d'expiration ne sont pas évalués et les décisions concernant les données sensibles ne sont pas prises.

Exige un minimum de deux propriétaires pour toutes les équipes. Mettez en œuvre des examens trimestriels de la propriété à l'aide de Microsoft Entra ID Access Reviews et définissez des procédures d'escalade pour attribuer de nouveaux propriétaires lorsque les propriétaires actuels quittent l'organisation.

Comment nettoyer le désordre existant des équipes

Les politiques de gouvernance empêchent la nouvelle expansion, mais elles ne s'attaquent pas aux équipes qui existent déjà sans supervision. Un processus de nettoyage structuré se déroule en cinq phases.

Phase 1 : Évaluation de l'inventaire

Commencez par exporter un inventaire complet de votre environnement Teams actuel, y compris les noms des équipes, le statut de propriété, les niveaux d'activité et les paramètres de visibilité. Identifiez les candidats à nettoyer en fonction de :

- Inactivité : Équipes sans activité pendant 90-180 jours

- Propriété manquante : Équipes sans propriétaire actif ou sans propriétaire du tout

- Doublons : Plusieurs équipes avec des noms similaires ou identiques

- Équipes à membre unique : Espaces de travail créés mais jamais utilisés pour la collaboration

Phase 2 : Communication avec les parties prenantes

Informer les propriétaires d'équipes des équipes inactives, établir des délais de nettoyage (généralement un préavis de 30 à 60 jours) et fournir des processus clairs pour que les propriétaires renouvellent ou justifient le maintien de leurs équipes. La communication est essentielle, car la suppression d'équipes sans préavis crée des frictions organisationnelles et sape la confiance dans la gouvernance informatique.

Phase 3 : Archivage des équipes inactives

L'archivage rend les équipes en lecture seule tout en préservant tout le contenu. Pour les secteurs réglementés, l'archivage devrait être votre action par défaut plutôt que la suppression immédiate. Les équipes archivées conservent leurs données à des fins de conformité tout en les retirant de la collaboration active et en empêchant l'accumulation de permissions supplémentaires.

Phase 4 : Suppression des équipes inutiles

La suppression ne doit avoir lieu qu'après avoir confirmé que :

- Aucune politique de conservation ne s'applique

- Les données n'ont aucune valeur de conformité

- Aucun maintien légal n'existe

- Les données nécessaires ont été exportées

- L'approbation des parties prenantes a été obtenue

Les équipes supprimées entrent dans un état de suppression douce de 30 jours avant la suppression permanente, offrant une fenêtre de récupération si quelque chose a été supprimé prématurément.

Phase 5 : Configuration des politiques de conservation

Configurez les politiques de conservation pour les messages et les discussions des canaux Teams via Microsoft Purview avant de commencer une suppression à grande échelle. La durée de conservation doit être conforme à vos exigences réglementaires. Sans ces politiques en place, les efforts de nettoyage risquent de supprimer accidentellement des données ayant une valeur de conformité.

Une fois le nettoyage terminé, le défi permanent est de maintenir la gouvernance sans effort manuel constant. Les politiques d'expiration, les examens de propriété et les restrictions de création abordées dans la section de prévention ci-dessus empêchent la reconstruction de l'expansion.

Comment Netwrix soutient la gouvernance des équipes

Les politiques de gouvernance et les scripts de nettoyage traitent l'aspect structurel de l'expansion des équipes. Mais le défi plus profond est la visibilité :

- Knowing who has access to what data across hundreds of teams and their associated SharePoint sites

- Détection lorsque les autorisations dérivent

- Produire des preuves d'audit que les régulateurs acceptent réellement

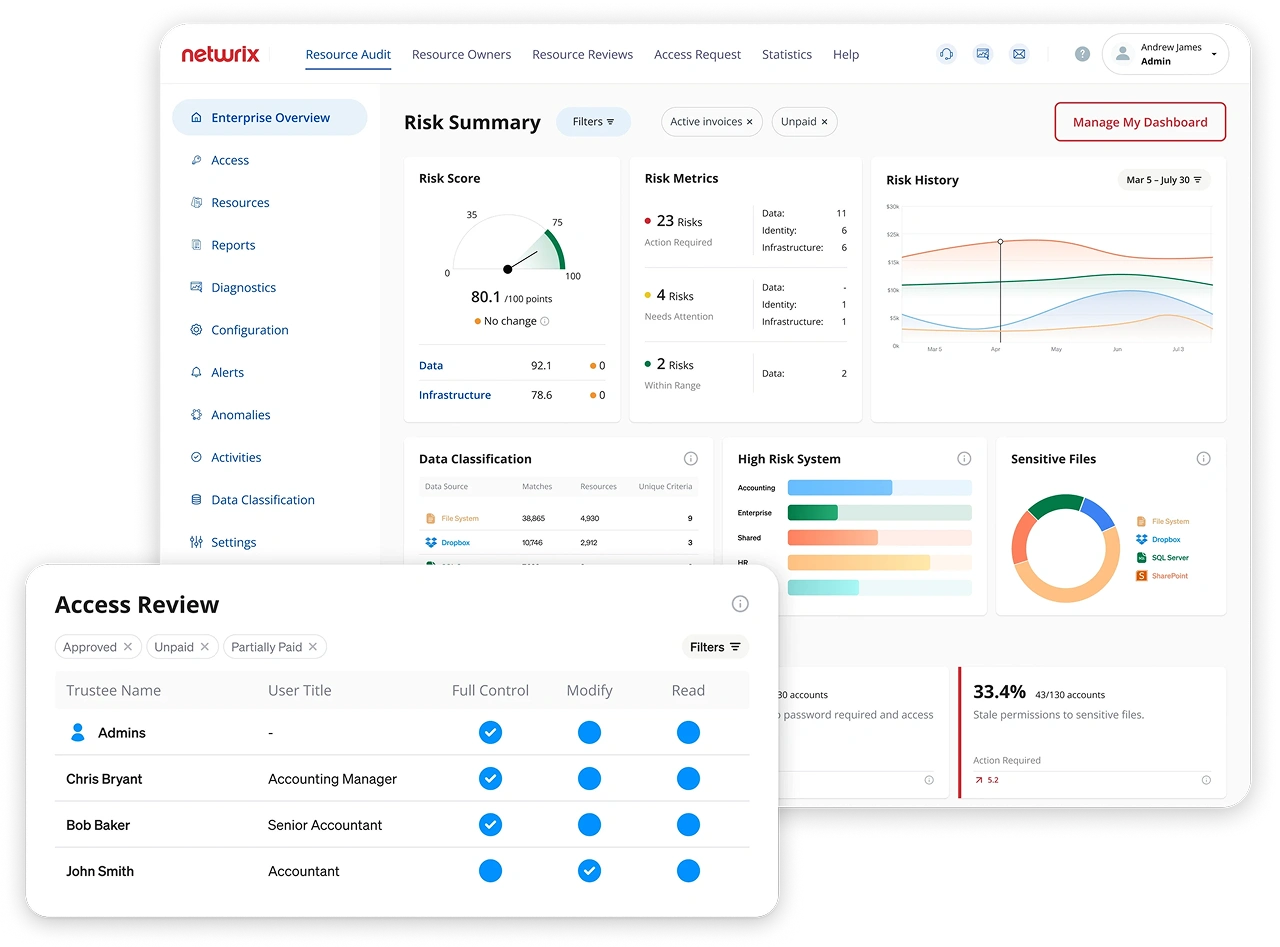

C'est le vide que laissent les outils natifs de Microsoft, et où s'intègre Netwrix.Netwrix 1Secure offre une visibilité sur votre environnement Microsoft 365 dès le premier jour sans déploiements complexes. Pour SharePoint Online, 1Secure suit l'activité d'accès aux données, met en évidence les emplacements de données sensibles et surveille les changements de permissions dans votre environnement de collaboration.

Les tableaux de bord d'évaluation des risques mettent en évidence les problèmes créés par l'expansion des équipes : permissions excessives, accès ouvert à des données sensibles, comptes dormants avec accès persistant et configurations de permissions qui violent la politique organisationnelle. Les recommandations de remédiation basées sur l'IA aident les équipes à prioriser ce qu'il faut réparer en premier.

Netwrix Auditor fournit l'audit approfondi axé sur la conformité dont les industries réglementées ont besoin. Avec un déploiement rapide et des rapports disponibles en quelques heures, Auditor fournit des pistes de vérification à travers Teams, SharePoint, Active Directory et les serveurs de fichiers. La recherche interactive similaire à Google permet aux enquêteurs de répondre "qui a accédé à quoi, et quand" dans l'ensemble de votre environnement, pas seulement dans une équipe à la fois.

Les mappages de conformité prédéfinis pour HIPAA, SOC 2, GDPR, PCI DSS et CMMC signifient que la préparation à l'audit devient le tirage de rapports plutôt que la collecte manuelle de preuves.

Pour un accès privilégié au sein de votre environnement Microsoft 365, Netwrix Privilege Secure fournit un provisionnement juste-à-temps qui élimine les privilèges d'administrateur permanents, avec enregistrement des sessions pour les pistes d'audit.

La plupart des organisations ne manquent pas d'intention de gouvernance. Elles manquent de la capacité à voir clairement ce qui se passe dans leur environnement Teams pour pouvoir agir. Netwrix comble cette lacune sans ajouter de complexité à une équipe de sécurité déjà étirée.

Réservez une démo pour voir Netwrix en action et découvrir à quelle vitesse vous pouvez passer d'une expansion non régulée à un contrôle auditif.

Questions fréquentes sur l'expansion de Teams

Partager sur

En savoir plus

À propos de l'auteur

Dirk Schrader

Vice-président de la Recherche en Sécurité

Dirk Schrader est un Resident CISO (EMEA) et VP of Security Research chez Netwrix. Fort d'une expérience de 25 ans dans la sécurité informatique avec des certifications telles que CISSP (ISC²) et CISM (ISACA), il œuvre pour promouvoir la cyber résilience comme approche moderne pour faire face aux menaces cybernétiques. Dirk a travaillé sur des projets de cybersécurité dans le monde entier, commençant par des rôles techniques et de support au début de sa carrière, puis évoluant vers des postes de vente, marketing et gestion de produit chez de grandes multinationales ainsi que dans de petites startups. Il a publié de nombreux articles sur la nécessité de s'attaquer à la gestion des changements et des vulnérabilités pour atteindre la cyber résilience.

En savoir plus sur ce sujet

Meilleurs outils de gouvernance de l'accès aux données (DAG) en 2026

Microsoft Entra ID : Ce que les équipes de sécurité doivent savoir

RBAC contre ABAC : Lequel choisir ?

Les 9 meilleures solutions d'Identity and Access Management (IAM) pour votre entreprise

Plongée approfondie dans les rôles et les permissions de NetSuite