UEBA (User and Entity Behavior Analytics) : guide complète sur la détection, les cas d'utilisation et la mise en œuvre

Apr 22, 2026

L'analyse du comportement des utilisateurs et des entités (UEBA) est une technologie de cybersécurité qui utilise l'apprentissage automatique et le scoring des risques pour détecter les menaces en analysant les comportements des utilisateurs et des entités. UEBA établit des bases comportementales pour les utilisateurs, les appareils et les applications, puis identifie les anomalies pouvant indiquer des menaces internes, des comptes compromis ou des attaques avancées que les outils de sécurité traditionnels ne détectent pas.

Qu'est-ce que UEBA ?

L’analyse du comportement des utilisateurs et des entités (UEBA) est une technologie de cybersécurité conçue pour détecter les menaces pouvant échapper aux outils de sécurité traditionnels. Elle analyse en continu la manière dont les utilisateurs et les entités se comportent dans l’environnement d’une organisation et signale les activités qui s’écartent de la norme.

UEBA utilise l'intelligence artificielle (AI), l'apprentissage automatique (ML) et le scoring de risque pour établir une base comportementale pour les utilisateurs et les entités (comme les endpoints, serveurs, applications, comptes de service et même les appareils IoT). Lorsque le comportement change soudainement, comme un utilisateur accédant à des données sensibles à des heures inhabituelles ou un serveur effectuant des connexions sortantes inattendues, UEBA déclenche l'alarme avant que des dommages ne surviennent.

UEBA est apparu en réponse à un problème croissant : toutes les menaces ne ressemblent pas à des attaques.

- Les menaces internes impliquent généralement des identifiants légitimes, ce qui les rend invisibles aux défenses basées sur le périmètre.

- Les menaces persistantes avancées (APT) se déplacent lentement et silencieusement, se fondant dans l'activité normale pour éviter la détection.

- Les outils basés sur des règles et des signatures ont du mal avec les menaces inconnues, la fatigue des alertes et les faux positifs.

UEBA comble ces lacunes en se concentrant sur le comportement, pas seulement sur les événements. Au lieu de demander « Cette action est-elle sur une blocklist ? », UEBA pose une question plus puissante : « Ce comportement a-t-il du sens pour cet utilisateur ou cette entité en ce moment ? » En fournissant une vue contextuelle de l’activité à travers l’organisation, la technologie de cybersécurité UEBA est un bouclier efficace contre les menaces de sécurité actuelles.

UEBA vs. UBA : quelle est la différence ?

UBA est un sous-ensemble de UEBA. Alors que l'analyse du comportement des utilisateurs (UBA) se concentre uniquement sur les utilisateurs humains et leurs actions, UEBA analyse le comportement à travers :

- Utilisateurs humains, y compris les employés, les contractants, les consultants, les fournisseurs et utilisateurs privilégiés

- Entités non humaines telles que serveurs, bases de données, applications, comptes de service et appareils

Cette portée élargie correspond aux environnements modernes où les machines sont plus nombreuses que les personnes, et où les comptes de service compromis ou les systèmes défaillants peuvent être tout aussi dangereux que les initiés malveillants.

Découvrez comment prévenir les attaques basées sur l'identité, réduire les risques et répondre plus rapidement avec Netwrix ITDR. Obtenez une démo.

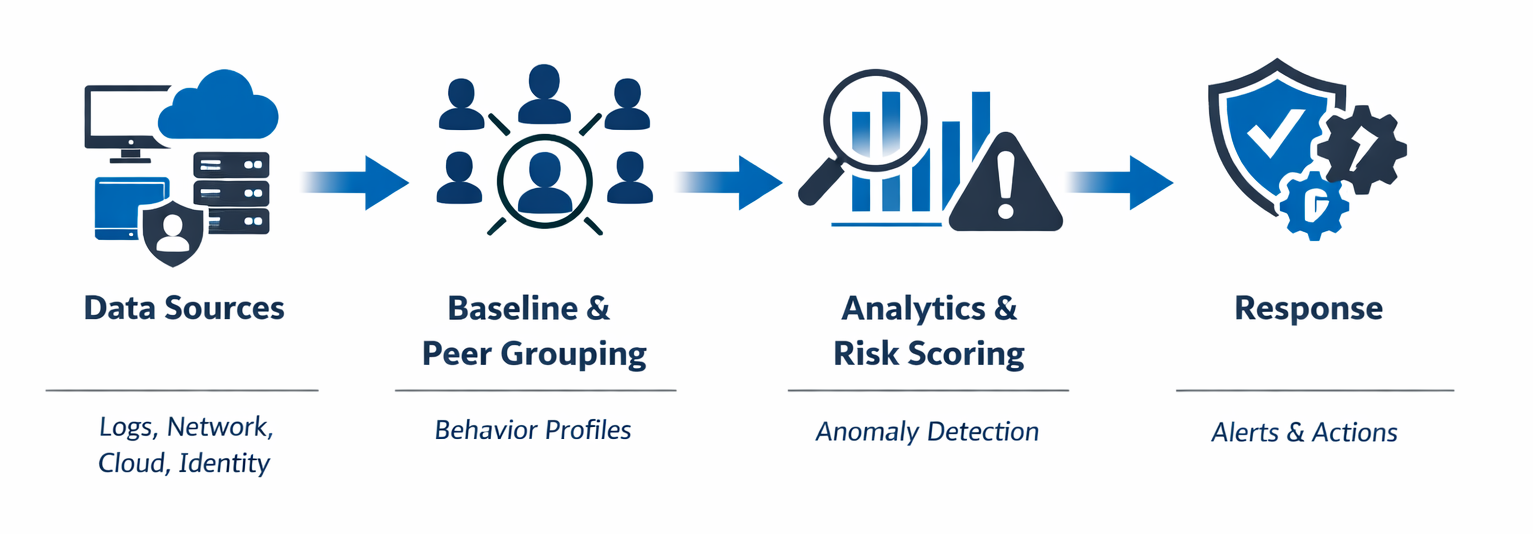

Comment fonctionne UEBA

UEBA fonctionne en surveillant en continu l’activité dans l’environnement numérique d’une organisation, y compris l’activité des utilisateurs, des appareils, des applications et du réseau. Il apprend ce à quoi ressemble le “normal” et identifie les comportements qui sortent de ces schémas. Au lieu d’analyser des événements isolés, UEBA relie des signaux provenant de plusieurs sources pour construire un contexte, ce qui facilite la détection d’activités subtiles et à haut risque.

Voici une discussion détaillée sur le fonctionnement de UEBA.

Collecte de données et sources

Les systèmes UEBA commencent par agréger et corréler les données provenant de l'ensemble de l'écosystème informatique. En recueillant les activités de plusieurs sources, ils créent une vue unifiée de la manière dont les utilisateurs et les entités interagissent avec les systèmes et les données. Les sources de données typiques incluent :

- Systèmes d'Identity tels que Active Directory pour les événements d'authentification des utilisateurs

- Systèmes IAM pour les journaux de gestion des accès

- Connexions VPN pour les modèles d'accès à distance

- Journaux d'accès aux bases de données, serveurs de fichiers, proxies web et journaux spécifiques aux applications

- Outils de messagerie électronique et de collaboration pour les comportements de communication

- Solutions d’Endpoint detection and response (EDR) pour les activités au niveau des appareils

- Services cloud et plateformes SaaS

- Trafic réseau et données SIEM existantes

Cela permet à UEBA de repérer des modèles qui seraient invisibles si chaque système analysait les événements isolément. Cela garantit également que les activités suspectes sont détectées même lorsque les attaquants tentent de mélanger des actions malveillantes sur plusieurs systèmes.

Établir des bases de référence et des groupes de pairs

Une fois les données collectées, UEBA établit des bases comportementales dynamiques pour chaque utilisateur et entité. Ces bases reflètent le comportement normal, comme les heures de connexion, les emplacements géographiques, les modèles d'accès, les modèles d'utilisation des applications, les appareils utilisés, les volumes de transfert de données et les charges de travail typiques. Ces bases évoluent au fil du temps en fonction des changements de comportement, par exemple lorsqu'une personne assume de nouvelles responsabilités ou modifie ses horaires de travail.

UEBA utilise également l'analyse des groupes de pairs, où il compare le comportement entre des utilisateurs ou entités ayant des rôles, niveaux d'accès ou fonctions similaires. Par exemple, un analyste marketing accédant à des bases de données financières pourrait être inhabituel comparé à ses pairs marketing. Ou un utilisateur financier accédant à des systèmes d'ingénierie peut être normal dans un rôle mais suspect dans un autre. Le regroupement par pairs ajoute un contexte critique, permettant à UEBA de détecter des anomalies significatives plutôt que des variations sans importance.

Analyse et détection d'anomalies

UEBA utilise des modèles d’apprentissage automatique qui analysent en continu les comportements des utilisateurs et des entités par rapport à des bases de référence établies et aux normes du groupe de pairs. Lorsque le comportement dévie significativement (comme un accès inhabituel aux données ou des emplacements de connexion anormaux), UEBA attribue un score de risque basé sur de nombreux facteurs, notamment :

- Gravité de la déviation par rapport à la référence

- Sensibilité des ressources consultées

- Fréquence des anomalies simultanées

- Contexte historique

- Corrélation des renseignements sur les menaces

Une seule déviation mineure génère un score de risque faible, tandis que plusieurs activités suspectes se produisant en séquence déclenchent une alerte à haute priorité.

Parce que UEBA se concentre sur le comportement et le risque plutôt que sur des événements uniques, il réduit les faux positifs. L'analyse contextuelle réduit le bruit des alertes en comprenant les circonstances entourant chaque événement. Par exemple, une connexion depuis un lieu inhabituel peut déclencher une alerte, mais si l'utilisateur a récemment soumis une demande de voyage et travaille pendant les heures ouvrables, le contexte suggère une activité légitime.

Alertes et réponse

Lorsque UEBA détecte des anomalies dépassant les seuils de score de risque, il génère des alertes enrichies de contexte judiciaire, incluant des chronologies, les systèmes affectés, le comportement spécifique qui a déclenché l’alerte, des comparaisons pertinentes avec la ligne de base, le score de risque calculé et les actions de réponse suggérées. Cela permet aux équipes de sécurité de comprendre rapidement ce qui s’est passé et pourquoi cela importe. Selon l’intégration et la configuration, UEBA peut également déclencher des réponses automatisées, telles que :

- Verrouillage ou désactivation temporaire des comptes

- Application de l'authentification renforcée

- Limiter l'accès aux ressources sensibles

- Terminaison de session pour les connexions actives

- Escalade des incidents aux équipes de sécurité

En plus de l’alerte et de la réponse en temps réel, le système conserve des pistes d’audit détaillées des activités des utilisateurs, des comportements historiques, des résultats d’enquête et des actions de réponse prises. Cela soutient les enquêtes à long terme, la chasse aux menaces et les rapports de conformité.

Cas d'utilisation UEBA

UEBA est plus efficace lorsqu'il est appliqué à des défis de sécurité réels où les contrôles traditionnels sont insuffisants. L'analyse avancée offre une visibilité sur les changements comportementaux subtils qui indiquent une compromission ou une intention malveillante.

Menaces internes (malveillantes ou négligentes)

Les menaces internes ne sont pas toujours intentionnelles. UEBA peut identifier à la fois les insiders malveillants et les employés bien intentionnés ainsi que les privileged users qui commettent des erreurs risquées. Les exemples incluent un accès excessif à des fichiers sensibles, une escalade inhabituelle des privilèges et le téléchargement de données en dehors des fonctions normales du travail. En comprenant le comportement de base, UEBA peut signaler des signes d’alerte avant qu’un incident grave ne survienne.

Comptes compromis et tentatives par force brute

Les identifiants volés sont l’un des vecteurs d’attaque les plus courants. UEBA détecte les comptes compromis en identifiant des schémas de connexion anormaux tels que des déplacements impossibles, des heures d’accès inhabituelles, des échecs d’authentification répétés suivis d’un succès, et des accès depuis des appareils inconnus. Le système reconnaît également les schémas d’attaques par force brute sur plusieurs comptes, même lorsque les tentatives de connexion échouées individuelles sont inférieures aux seuils traditionnels. Même lorsque les identifiants sont valides, UEBA peut repérer un comportement qui ne correspond pas au profil de l’utilisateur.

Détection des APT et mouvement latéral

Les menaces persistantes avancées (APT) sont conçues pour échapper aux défenses périmétriques en se déplaçant lentement et délibérément dans un environnement. UEBA peut les détecter en identifiant les mouvements latéraux, les abus de privilèges, les activités de reconnaissance et les chemins d'accès inhabituels entre systèmes. Par exemple, un compte utilisateur accédant à des serveurs jamais visités auparavant peut indiquer qu’un attaquant étend sa présence.

Exfiltration de données et corrélation DLP

UEBA joue un rôle crucial dans la détection de l'exfiltration de données. Il peut corréler le comportement des utilisateurs avec les modèles de déplacement des données pour identifier un accès anormal aux données, des transferts de fichiers volumineux, des téléchargements inhabituels ou l'impression de documents sensibles en dehors des schémas normaux. En combinant les alertes DLP avec le contexte comportemental, les équipes de sécurité peuvent distinguer les activités commerciales légitimes du vol de données.

Visibilité des compromissions IoT ou serveur

La surveillance de sécurité traditionnelle a tendance à négliger les entités non humaines. UEBA, en revanche, étend la visibilité aux serveurs, comptes de service et appareils IoT. Il identifie des anomalies telles que des schémas de communication inhabituels, une utilisation anormale des ressources, des schémas d'exécution de services et un trafic sortant inattendu. Cela aide à détecter les appareils compromis qui pourraient autrement fonctionner sans être remarqués au sein du réseau.

Surveillance de la confidentialité pour les environnements réglementés

Dans les secteurs fortement réglementés tels que la santé, la finance et le gouvernement, UEBA aide les efforts de conformité en surveillant l'accès aux données sensibles. Il suit qui a accédé aux informations personnelles identifiables (PII), aux dossiers médicaux protégés et aux données financières, détectant les accès non autorisés ou excessifs pouvant indiquer des violations de la vie privée. Ainsi, UEBA aide les entreprises à respecter des réglementations telles que le GDPR, la HIPAA et le PCI DSS tout en soutenant des enquêtes efficaces sur les incidents.

Mise en œuvre stratégique de Zero Trust et des cadres de conformité

UEBA prend en charge Zero Trust en validant continuellement la confiance basée sur le comportement plutôt que sur une authentification ponctuelle. Les scores de risque générés par UEBA peuvent influencer dynamiquement les décisions d'accès et fournir l'intelligence contextuelle nécessaire pour appliquer le principe du moindre privilège. La plateforme prend également en charge des cadres de conformité tels que NIST, ISO 27001, PCI DSS et GDPR en maintenant des journaux d'activité détaillés, en démontrant les contrôles de sécurité et en fournissant des preuves de la diligence raisonnable dans la protection des informations sensibles.

Avantages de la mise en œuvre de UEBA

UEBA transforme les opérations de sécurité de la gestion réactive des alertes à la chasse proactive aux menaces et à l'atténuation des risques. Il aide les entreprises à réaliser des améliorations mesurables dans la détection des menaces, la réponse aux incidents et la conformité.

Détecte les menaces manquées par les outils traditionnels

Les outils UEBA excellent dans la détection de menaces subtiles et sophistiquées qui contournent les outils de sécurité traditionnels. Ils peuvent identifier les menaces internes, les usages abusifs de credentials, les adversaires qui se fondent dans l'activité réseau normale, les exploits zero-day sans signatures, les comptes légitimes compromis opérant avec des permissions autorisées, et le vol de données. En analysant les comportements plutôt que les indicateurs connus de compromission, UEBA comble des lacunes critiques de détection exploitées par les attaquants.

Fournit une priorisation basée sur les risques

UEBA attribue des scores de risque contextuels basés sur des facteurs tels que l’historique du comportement utilisateur, la sensibilité de la ressource consultée, les comparaisons avec le groupe de pairs et les activités suspectes simultanées. Cette approche basée sur le risque permet aux centres d’opérations de sécurité (SOC) de se concentrer sur les menaces prioritaires qui représentent un véritable risque commercial plutôt que d’enquêter sur chaque anomalie mineure.

Améliore la vitesse de réponse et automatise les workflows de confinement

En combinant l’analyse en temps réel, les workflows automatisés et les playbooks préconçus pour les scénarios de menace courants, et en s’intégrant aux plateformes SOAR pour une réponse orchestrée, UEBA réduit considérablement les temps de détection et de réponse aux incidents. Les actions automatisées de confinement, telles que la suspension de compte, l’authentification renforcée et les restrictions d’accès, peuvent minimiser le temps de présence de l’attaquant et limiter les dommages potentiels.

Améliore la préparation aux audits et les rapports de conformité

La conformité réglementaire nécessite de démontrer une surveillance continue, des contrôles d'accès et des capacités de réponse aux incidents. UEBA enregistre les données comportementales et l'activité d'accès, maintient des pistes d'audit des activités des utilisateurs et des modèles d'accès, fournit des preuves des contrôles de sécurité en fonctionnement, génère des rapports de conformité pour des cadres tels que HIPAA, PCI DSS, GDPR et SOX, et documente les processus d'enquête pour les demandes réglementaires.

Réduit l'exposition globale aux risques et les coûts opérationnels

En détectant les menaces tôt et en réduisant les faux positifs, UEBA diminue la probabilité et l'impact des incidents de sécurité, tels que les coûts des violations liés à la perte de données, les amendes réglementaires et les dommages à la réputation. En même temps, l'automatisation et une priorisation plus intelligente réduisent l'effort manuel des équipes de sécurité, aidant les organisations à améliorer la sécurité tout en contrôlant les coûts opérationnels.

Netwrix Identity Threat Detection and Response

La solution Netwrix Identity Threat Detection and Response (ITDR) adopte une approche globale de la sécurité des identités : prévention proactive des menaces, détection et confinement des attaques en temps réel, et facilitation d'une récupération rapide. Plutôt que de se fier uniquement à la détection réactive, Netwrix ITDR évalue automatiquement Active Directory et Microsoft Entra ID pour détecter vulnérabilités et mauvaises configurations, éliminant ainsi les vecteurs d'attaque avant qu'ils ne puissent être exploités. La solution intègre des analyses comportementales conformes aux principes UEBA tout en ajoutant un blocage proactif des menaces pour stopper les menaces basées sur l'identité telles que Kerberoasting, DCShadow, password spraying et les attaques Golden Ticket dès leur apparition.

Netwrix ITDR améliore la détection de type UEBA avec quatre capacités clés :

- Identification proactive des risques : La solution évalue en continu les environnements AD et Entra ID à la recherche de mauvaises configurations, de privilèges excessifs et de failles de sécurité exploitées par les attaquants. En identifiant les vulnérabilités avant qu'elles ne deviennent des vecteurs d'attaque, les équipes de sécurité peuvent remédier aux risques à grande échelle plutôt que de réagir aux incidents après coup.

- Blocage proactif des menaces : Grâce à une technologie brevetée, Netwrix ITDR bloque en temps réel les modifications risquées et les activités privilégiées non autorisées. Cela inclut la prévention des modifications des groupes Tier 0 tels que Domain Admins, le blocage des tentatives de DCSync et l'interception des techniques de vol d'identifiants avant que les attaquants ne puissent établir une persistance.

- Détection et réponse en temps réel : La solution applique des analyses comportementales et les principes UEBA pour détecter les anomalies tant chez les utilisateurs humains que chez les identités non humaines comme les comptes de service. Lorsqu'une activité suspecte survient, qu'il s'agisse de mouvements latéraux, d'abus de privilèges ou de signes de compromission des identifiants, Identity Threat Detection & Response génère des alertes contextuelles et peut déclencher des actions automatiques de confinement telles que la désactivation des comptes ou la mise en place d'une authentification renforcée.

- Capacités de récupération rapide : Lorsque des attaques se produisent, Netwrix ITDR permet une restauration rapide d’AD et d’Entra ID en annulant les modifications indésirables ou en effectuant une récupération complète de la forêt. Cela minimise les temps d’arrêt et réduit l’impact commercial des ransomwares ou des incidents destructeurs, garantissant que les organisations peuvent reprendre rapidement leurs opérations.

Avantages clés

- Protection unifiée de l'identité : Netwrix ITDR protège à la fois AD et Entra ID depuis une plateforme unique, éliminant la prolifération des outils et offrant une visibilité complète sur les environnements d'identité hybrides.

- Temps plus rapide pour obtenir de la valeur : Avec une logique de détection préconstruite pour les menaces d'identité courantes, des capacités de remédiation en masse et un déploiement simple par rapport aux plateformes d'analyse traditionnelles, les organisations peuvent rapidement obtenir des insights alignés sur UEBA sans personnalisation étendue.

Défis et considérations

La mise en œuvre de UEBA nécessite une planification minutieuse et des attentes réalistes. En comprenant les défis, les organisations peuvent éviter les pièges courants.

Faux positifs et réglages

UEBA repose sur des bases comportementales, il nécessite donc une période d'apprentissage initiale pour distinguer avec précision les activités normales des activités anormales. Lors du déploiement initial, les organisations peuvent rencontrer des taux plus élevés de faux positifs et un volume d'alertes plus important, car le système calibre le comportement normal de chaque utilisateur et entité. Les équipes de sécurité doivent investir du temps pour ajuster les seuils de détection, affiner les paramètres d'évaluation des risques et fournir des retours sur les alertes afin d'améliorer la précision de la détection au fil du temps.

Confidentialité et conformité

Parce que UEBA analyse le comportement des utilisateurs et les modèles d'accès, les organisations doivent s'assurer que la collecte et le traitement des données respectent les réglementations sur la confidentialité telles que le RGPD et les politiques internes d'utilisation acceptable. Cela inclut la mise en œuvre de politiques appropriées de conservation des données, la restriction de l'accès aux analyses comportementales, l'anonymisation des données lorsque cela est possible, et le maintien de la transparence concernant les activités de surveillance.

Complexité de déploiement

La complexité du déploiement de UEBA dépend de la maturité des données d’une organisation et de l’infrastructure de sécurité existante. L’intégration de plusieurs sources de données, telles que les plateformes d’identity, les endpoints, les services cloud et les réseaux, nécessite un effort initial. Les organisations avec des systèmes de journalisation fragmentés et des formats de données incohérents rencontrent des défis de déploiement plus importants que celles disposant d’environnements de journalisation et de surveillance bien intégrés.

Les efforts d'intégration doivent prendre en compte la connexion de diverses sources de données, la normalisation des formats de journaux entre les systèmes, la garantie d'une bande passante réseau suffisante pour l'ingestion des données, et éventuellement la mise à niveau de l'infrastructure pour gérer des demandes de traitement accrues. Une planification minutieuse et des déploiements par phases aident à gérer cette complexité.

Couverture et qualité des données

UEBA n’est efficace que si les données qu’il analyse le sont. Des données de journalisation incomplètes, incohérentes ou de faible qualité peuvent générer des bases de référence inexactes, limiter la précision de la détection, réduire la compréhension contextuelle et déclencher des alertes peu fiables. Pour des résultats fiables, les organisations doivent garantir une couverture complète et de haute qualité des données issues des systèmes d’identity, des endpoints, de l’infrastructure réseau, des services cloud et des applications SaaS, ainsi que des systèmes métier critiques.

UEBA dans la pile de sécurité

UEBA améliore la pile de sécurité et la posture globale de sécurité d’une entreprise en ajoutant une intelligence comportementale et un contexte d’identité que d’autres solutions n’ont pas. Alors que les outils traditionnels se concentrent sur les signatures, règles ou modèles réseau, UEBA analyse comment les utilisateurs et entités se comportent réellement au fil du temps.

UEBA, SIEM, EDR, XDR : une comparaison rapide

Le tableau suivant présente une comparaison entre UEBA, SIEM, EDR et XDR.

Capability | UEBA | SIEM | EDR | XDR |

|---|---|---|---|---|

|

Primary focus |

User and entity behavior |

Logs and events |

Endpoint activity |

Cross-domain threat detection |

|

What it analyzes |

Behavioral patterns across users, service accounts, and systems |

Security events and logs from multiple sources |

Processes, files, and activity on endpoints |

Endpoints, network, identities, cloud workloads, email |

|

Detection approach |

ML-driven baselines, anomaly detection, risk scoring |

Rule-based correlation and known indicators |

Signature and behavior-based endpoint detection |

Correlated analytics across multiple security layers |

|

Strengths |

Insider threat detection, account compromise, lateral movement |

Centralized visibility and compliance reporting |

Malware detection and endpoint response |

Unified detection and response with broad context |

|

Limitations alone |

Requires quality data and integrations |

Limited behavioral context, high alert noise |

Narrow endpoint scope |

Depends on quality of integrated signals, can be complex to deploy |

|

How it complements others |

Adds behavioral and identity context |

Acts as a data backbone for UEBA and XDR |

Supplies endpoint telemetry to UEBA and XDR |

Combines UEBA, SIEM, EDR, and NTA insights |

Feuille de route de mise en œuvre

Pour mettre en œuvre UEBA, les organisations doivent suivre une approche progressive et axée sur les cas d'utilisation qui établit une base solide pour l'analyse comportementale à long terme.

1. Définir le périmètre et prioriser les cas d'utilisation clés

Commencez par définir les problèmes de sécurité que UEBA doit d'abord résoudre. Les cas d'utilisation courants à forte valeur ajoutée incluent les menaces internes, les comptes compromis et l'exfiltration de données. En vous concentrant d'abord sur un petit nombre de scénarios clairement définis, vous pouvez valider l'efficacité, ajuster les détections et démontrer des succès précoces. Les organisations doivent impliquer les opérations de sécurité, la conformité et les unités commerciales pour s'assurer que les cas d'utilisation sélectionnés correspondent aux risques de sécurité potentiels et aux priorités commerciales.

2. Assurer la disponibilité des données dans les systèmes critiques

L'efficacité de l'UEBA dépend de données de haute qualité provenant de l'ensemble de votre environnement. Avant le déploiement, les organisations doivent vérifier que les journaux et les données d'activité sont disponibles et fiables sur les systèmes d'identité et les plateformes IAM, les endpoints, les emails, le trafic réseau, les services cloud, y compris les applications SaaS, et les référentiels de données sensibles. Les journaux doivent contenir suffisamment de détails pour l'analyse comportementale, y compris les horodatages, les identités des utilisateurs, les informations de source et de destination, ainsi que les types d'action.

3. Configurez les bases de référence et l’analyse entre pairs pendant la phase d’apprentissage

Lors du déploiement initial, UEBA nécessite une période d’apprentissage pour établir des bases comportementales pour les utilisateurs et les entités. Cela s’étend souvent sur deux à quatre semaines de données d’activité normale, bien que des environnements complexes puissent nécessiter des périodes plus longues. Pendant cette phase, configurez des groupes pairs, tels que des utilisateurs avec des rôles ou niveaux d’accès similaires, pour ajouter du contexte et améliorer la détection des anomalies. Les équipes de sécurité doivent surveiller cette phase de près et affiner les paramètres au fur et à mesure que les modèles émergent.

4. Intégrer avec SIEM, EDR, IAM et DLP

Les organisations devraient intégrer les systèmes UEBA à leurs contrôles de sécurité existants pour en tirer le meilleur parti. Connectez UEBA avec :

- SIEM pour ingérer les alertes et les enrichir avec un contexte comportemental.

- Plateformes EDR pour corréler les menaces des endpoints avec le comportement des utilisateurs.

- Systèmes IAM pour des décisions de contrôle d'accès en temps réel.

- Solutions DLP pour renforcer la protection des données grâce à des analyses comportementales.

Ces intégrations aident à corréler le comportement avec les événements sur l’ensemble de la pile de sécurité, offrant une visibilité de bout en bout.

5. Définir le routage des alertes et les workflows d’enquête

Des workflows clairs garantissent que les alertes UEBA sont exploitables plutôt que perturbatrices. Les organisations devraient :

- Définissez les workflows sur la manière dont les alertes sont acheminées, qui les enquête et quelles actions de réponse sont appropriées en fonction des niveaux de risque.

- Établissez des procédures d'escalade pour les détections à haut risque.

- Créez des playbooks d'investigation qui guident les analystes à travers des scénarios courants.

- Mettez en œuvre des actions de réponse automatisées pour des scénarios évidents tels que des déplacements impossibles ou une compromission manifeste des identifiants afin de réduire le temps de réponse.

6. Mesurer le succès

Mesurez les programmes UEBA en utilisant des indicateurs tels que le temps moyen de détection des menaces, les taux de faux positifs, le pourcentage d’alertes menant à des incidents confirmés, la couverture des systèmes critiques et des sources de données, ainsi que la réduction des compromissions de comptes et des violations de données. Utilisez les informations des revues pour affiner les règles de détection, ajuster la notation des risques et élargir les sources de données. L’amélioration continue permet à UEBA de rester aligné avec l’évolution des menaces et des opérations commerciales.

Liste de contrôle de l’acheteur : choisir une solution UEBA

Pour choisir la bonne solution UEBA parmi les nombreuses solutions UEBA disponibles, les organisations doivent évaluer si elle répond à leurs besoins en matière de sécurité et d'infrastructure. Utilisez cette liste de contrôle pour évaluer les fournisseurs et obtenir une valeur durable de votre investissement.

Analyse comportementale évolutive sur les utilisateurs, les appareils et les charges de travail cloud

☐ Prend en charge l'analyse des comptes utilisateurs, des comptes de service et des identités privilégiées

☐ Surveille les endpoints, serveurs, appareils IoT et infrastructure réseau

☐ Couvre les environnements multi-cloud, y compris AWS, Microsoft Entra et Google Cloud

☐ Gère votre volume de données actuel avec une marge de croissance

☐ Maintient la performance à mesure que votre environnement devient complexe

Lignes de base dynamiques et regroupement par pairs

☐ Établit automatiquement des bases comportementales pour chaque utilisateur et entité

☐ Adapte continuellement les bases de référence à mesure que les comportements évoluent

☐ Crée des groupes de pairs basés sur les rôles, départements et modèles d'accès

☐ Permet la détection contextuelle des comportements anormaux via des comparaisons entre pairs

☐ Permet l’ajustement manuel des groupes de pairs

Évaluation et priorisation des risques transparentes

☐ Fournit des scores de risque explicables et exploitables pour les anomalies détectées

☐ Montre quels facteurs ont contribué à chaque calcul de risque et quel comportement y a contribué

☐ Permet la personnalisation des paramètres de notation des risques

☐ Priorise les alertes en fonction de l'impact commercial et de la gravité de la menace

☐ Réduit la fatigue des alertes grâce à une réduction intelligente du bruit

Intégration avec la pile de sécurité existante

☐ Propose des connecteurs préconstruits pour votre plateforme SIEM (Splunk, QRadar, Sentinel, etc.)

☐ S’intègre avec EDR, les systèmes d’identité, cloud IAM et les solutions DLP

☐ Prend en charge les API standard pour les intégrations personnalisées

☐ Fournit une documentation claire et des guides d'intégration

Fonctionnalités d'automatisation pour les actions de réponse

☐ Déclenche des actions de confinement automatisées pour les anomalies à haut risque

☐ Prend en charge le verrouillage de compte, la terminaison de session, les restrictions d’accès et l’authentification renforcée

☐ Permet la personnalisation des playbooks de réponse automatisée

Garanties de confidentialité et de conformité

☐ Comprend des fonctionnalités de minimisation, d’anonymisation et de pseudonymisation des données

☐ Prend en charge les contrôles d'accès basés sur les rôles pour les données comportementales

☐ Fournit des politiques configurables de conservation des données

☐ Conforme au GDPR, CCPA et aux réglementations sectorielles pertinentes

☐ Génère des pistes d’audit et des rapports de conformité

☐ Documente les pratiques de gestion des données de manière transparente

Temps jusqu’à la valeur et support de réglage

☐ Offre un déploiement simple avec des modifications minimales de l'infrastructure

☐ Comprend des modèles de détection préconfigurés pour les menaces courantes

☐ Fournit une période d'apprentissage de base raisonnable (généralement 2 à 4 semaines)

☐ Offre des gains rapides avec des cas d'utilisation à haute priorité

☐ Comprend des services professionnels et un support pour l’ajustement initial

Innovation du fournisseur et transparence de la feuille de route

☐ Montre un engagement envers le développement et l'amélioration du produit

☐ Partage la feuille de route du produit et les fonctionnalités à venir

☐ Maintient une communauté d’utilisateurs active et une base de connaissances

☐ Fournit un support client fiable et des ressources techniques

Scénarios réels

L'analyse comportementale UEBA prouve sa valeur en détectant des menaces qui autrement échapperaient aux contrôles de sécurité traditionnels. Ces exemples pratiques montrent comment l'analyse comportementale identifie tôt les activités suspectes, transformant les analyses brutes en informations exploitables.

Transferts de données inhabituels en dehors des heures de bureau

Un utilisateur qui accède généralement à un ensemble limité de fichiers pendant les heures de bureau commence soudainement à télécharger de grandes quantités de données sensibles tard dans la nuit. Bien qu’aucune politique de sécurité ne soit techniquement violée, ce comportement dévie de la ligne de base établie de l’utilisateur. Des solutions comme Netwrix ITDR détectent ces menaces internes en temps réel en corrélant des horaires d’accès inhabituels avec un volume de données anormal et la sensibilité des ressources, alertant les équipes de sécurité sur les activités à risque.

Première connexion depuis un pays étranger hors du groupe de pairs

Une connexion réussie a lieu depuis un pays étranger, un endroit d’où ni l’utilisateur ni son groupe de pairs n’avaient accédé auparavant. Cela se produit pendant les heures normales de travail de l’utilisateur au bureau, créant un scénario de déplacement impossible. Bien que les identifiants soient valides, UEBA reconnaît cela comme une compromission potentielle du compte basée sur le comportement historique, les anomalies de localisation et l’analyse du groupe de pairs. Netwrix ITDR détecte cette déviation et peut déclencher des réponses automatisées (telles que l’authentification renforcée et le verrouillage temporaire du compte) via une intégration avec les contrôles d’identité et de sécurité.

Pic de demandes d’accès à des référentiels sensibles

Un utilisateur commence soudainement à accéder à des référentiels sensibles sans rapport avec son rôle, déclenchant une augmentation de l’activité d’accès. Bien que les demandes individuelles puissent sembler légitimes isolément, UEBA corrèle ce comportement à travers les systèmes d’identité et de données, le comparant à la ligne de base de l’utilisateur et au comportement du groupe de pairs, identifiant une tentative potentielle d’exfiltration de données. Netwrix ITDR prend en charge ce cas d’usage en corrélant l’activité d’identité avec l’accès aux ressources sensibles, mettant en évidence des schémas d’accès anormaux et un usage abusif des privilèges indiquant un risque d’exfiltration de données. La détection précoce permet aux équipes de restreindre l’accès et d’évaluer si une exposition de données a eu lieu.

Multiples échecs de connexion suivis d’une escalade de privilèges

Un compte de service montre des tentatives d’authentification répétées échouées sur plusieurs systèmes, suivies d’une connexion réussie et d’une escalade de privilèges inattendue. UEBA corrèle ces événements à travers les systèmes d’identité et signale ce comportement comme une activité de force brute ou des tentatives de mouvement latéral. Le système de notation des risques priorise cette chaîne d’événements à haute gravité, permettant aux équipes de sécurité de la contenir rapidement. Netwrix ITDR fournit un aperçu contextuel de la chronologie et des comptes affectés, améliorant la réponse.

Bonnes pratiques

Les meilleures pratiques telles qu'une configuration réfléchie, la collaboration interfonctionnelle et l'amélioration continue sont essentielles pour un déploiement efficace du logiciel UEBA.

Surveillez les utilisateurs privilégiés et non privilégiés

Bien que les administrateurs et les comptes privilégiés présentent le risque le plus élevé, les attaquants ciblent souvent ou abusent des comptes non privilégiés comme points d'entrée. UEBA doit surveiller le comportement de tous les types d'utilisateurs, comptes de service et processus automatisés pour une visibilité complète.

Aligner la gravité de l'alerte avec l'impact commercial

Toutes les anomalies ne présentent pas le même niveau de risque. Par exemple, une connexion inhabituelle à un environnement de test nécessite une urgence différente d’un accès anormal aux dossiers financiers. Configurez UEBA pour mapper la gravité des alertes à l’impact commercial, à la sensibilité des données et au contexte utilisateur. Cela aide les équipes de sécurité à se concentrer sur les incidents les plus importants.

Favoriser la collaboration inter-équipes

L'analyse comportementale est plus efficace lorsque les résultats techniques sont enrichis par le contexte organisationnel. Les équipes de sécurité ont besoin du contexte IT concernant les changements système planifiés, les fenêtres de maintenance et les activités administratives légitimes susceptibles de déclencher des alertes. Les ressources humaines fournissent des informations sur les événements du cycle de vie des employés tels que les changements de rôle, les transferts de département et les départs qui expliquent les changements de comportement. La collaboration entre la sécurité, l'IT et les ressources humaines permet une meilleure interprétation du comportement des utilisateurs, réduisant les faux positifs tout en soutenant les enquêtes.

Utilisez UEBA comme contrôle complémentaire

UEBA ajoute une intelligence comportementale à votre écosystème de sécurité. Lorsqu'il est intégré aux solutions SIEM, EDR et IAM, UEBA fournit un contexte comportemental et d'identité qui améliore la précision de la détection et la réponse dans l'ensemble de la pile de sécurité.

Réviser et affiner continuellement les modèles

Le comportement des utilisateurs évolue au fil du temps en raison des changements de rôle, des nouvelles applications et des modifications des modes de travail. Documentez les changements des processus métier, de la structure organisationnelle et des plateformes technologiques susceptibles d’impacter les comportements, et ajustez les configurations UEBA en conséquence. Passez régulièrement en revue les bases de référence, les groupes de pairs et les modèles d’évaluation des risques pour maintenir la précision.

Prévenez proactivement les menaces, détectez et contenez les attaques plus rapidement, et récupérez rapidement pour maintenir la résilience de votre entreprise avec Netwrix ITDR. Obtenez une démo.

FAQ

Partager sur

En savoir plus

À propos de l'auteur

Tyler Reese

Vice-président de la gestion de produit, CISSP

Avec plus de deux décennies d'expérience dans l'industrie de la sécurité logicielle, Tyler Reese connaît intimement les défis d'identité et de sécurité en rapide évolution auxquels les entreprises sont confrontées aujourd'hui. Actuellement, il occupe le poste de directeur de produit pour le portefeuille Netwrix Identity and Access Management, où ses responsabilités incluent l'évaluation des tendances du marché, la définition de la direction de la gamme de produits IAM et, en fin de compte, la satisfaction des besoins des utilisateurs finaux. Son expérience professionnelle s'étend de la consultation en IAM pour des entreprises du Fortune 500 à l'architecture d'entreprise d'une grande société de vente directe aux consommateurs. Il détient actuellement la certification CISSP.

En savoir plus sur ce sujet

Exemple d'analyse des risques : Comment évaluer les risques

Le Triangle CIA et son application dans le monde réel

Créez des utilisateurs AD en masse et envoyez leurs identifiants par e-mail à l'aide de PowerShell

Comment ajouter et supprimer des groupes AD et des objets dans des groupes avec PowerShell

Attributs Active Directory : Dernière connexion