Spiegazione degli attacchi di estrazione NTDS.dit

In un attacco di estrazione NTDS.dit, gli avversari esfiltrano il file del database di Active Directory da un controller di dominio e scaricano il materiale delle credenziali. Successivamente, decifrano e riutilizzano le credenziali per un accesso diffuso e persistente in tutta la rete.

Attributo | Dettagli |

|---|---|

|

Tipo di attacco |

Accesso alle credenziali (estrazione NTDS.dit) |

|

Livello di impatto |

Critico, possibile compromissione completa di AD |

|

Obiettivo |

Controller di dominio (AD DS) |

|

Vettore di attacco principale |

Privileged access + esfiltrazione NTDS.dit |

|

Motivazione |

Spionaggio, ransomware, persistenza |

|

Metodi comuni di prevenzione |

Admin tiering, MFA per account privilegiati, rotazione krbtgt, backup criptati, monitoraggio attività shadow copy |

Fattore di rischio | Livello |

|---|---|

|

Danno potenziale |

Critico |

|

Facilità di esecuzione |

Medio |

|

Probabilità |

Medio-Alto |

Dati sensibili della directory a rischio nel tuo ambiente?

Parla con i nostri esperti per scoprire come rilevare l'accesso a NTDS.dit e proteggere i dati critici dell'identità.

Cos'è NTDS.dit e qual è il suo ruolo in Active Directory?

Il file NTDS.dit è il database principale di Active Directory (AD) che memorizza informazioni critiche su tutti gli oggetti AD, come utenti, credenziali, computer, gruppi e le loro appartenenze, e gli hash delle password. Questi dati consentono l'autenticazione, l'autorizzazione e i servizi di directory in un dominio Windows, motivo per cui gli attaccanti spesso prendono di mira questo file nelle campagne di furto delle credenziali.

Ecco alcuni fatti interessanti sul file NTDS.dit:

- Per impostazione predefinita, il file NTDS.dit si trova in: C:\Windows\NTDS\ntds.dit.

- Tecnicamente, NTDS.dit è costruito sul motore di archiviazione estensibile (Extensible Storage Engine, ESE), un motore di database leggero che organizza i suoi contenuti in tabelle, indici e registri delle transazioni per query rapide e un recupero affidabile.

- Il file stesso non può essere letto isolatamente. Dipende dalle chiavi di registro SYSTEM e SECURITY, poiché la Boot Key (syskey) di queste chiavi è necessaria per decrittare campi sensibili come gli hash delle password.

- La dimensione del file dipende dall'ambiente. Nelle piccole organizzazioni può essere solo di pochi megabyte, mentre nelle grandi imprese con migliaia di account e oggetti, il database può crescere fino a gigabyte.

Come funziona l'estrazione di NTDS.dit

Questa sezione descrive l'esecuzione passo dopo passo dell'attacco di estrazione NTDS.dit, discute i metodi di attacco comuni e spiega perché l'estrazione delle password NTDS.dit è un obiettivo primario per gli aggressori che cercano credenziali a livello di dominio per un accesso persistente e ad alto impatto in tutta l'azienda.

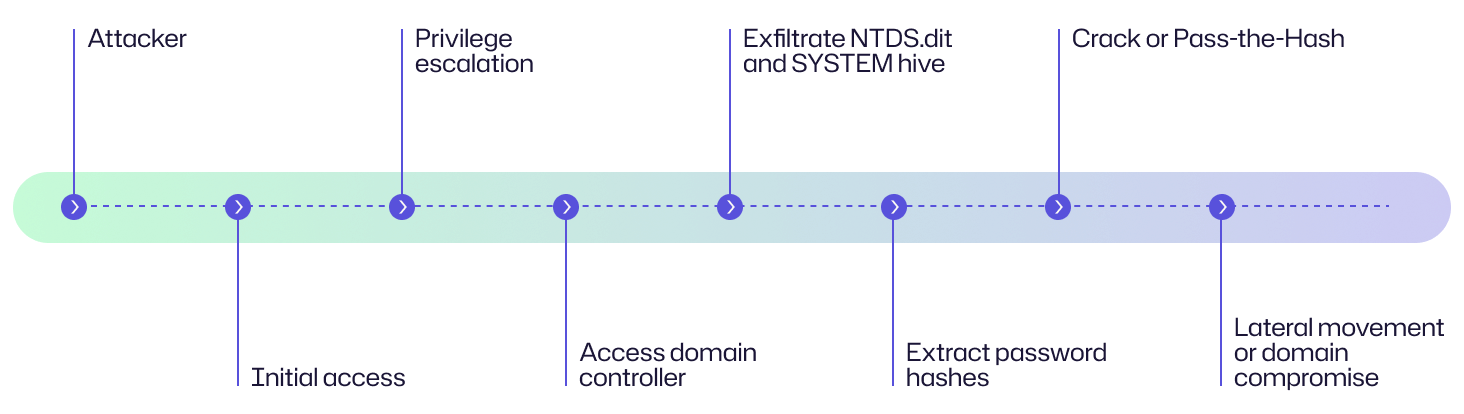

Esecuzione passo dopo passo

Un attacco di estrazione NTDS.dit si sviluppa in una serie di passaggi. L'attacco inizia con una violazione iniziale, ruba il file NTDS.dit (e la chiave SYSTEM) copiandoli da un domain controller, recupera e decripta gli hash delle password, decifra o riutilizza quelle credenziali e infine ottiene il compromesso a livello di dominio.

- Accesso iniziale: Gli aggressori ottengono l'accesso iniziale alla rete target tramite metodi come campagne di phishing, sfruttamento di vulnerabilità software, uso di credenziali rubate e sfruttamento di configurazioni errate.

- Acquisizione dei privilegi: L’attaccante ottiene quindi privilegi elevati (Domain Admin o SYSTEM locale su un domain controller).

- Accesso al controller di dominio: Con diritti elevati, l'attore ottiene l'accesso al file system e alle hive del registro del controller di dominio, sia su un host attivo, uno snapshot o un'immagine di backup.

- Acquisizione di NTDS.dit: L'avversario ottiene una copia del file NTDS.dit (o un estratto logico del suo contenuto) tramite meccanismi di snapshot/backup, utility amministrative o rubando un'immagine di disco virtuale. L'obiettivo è una copia offline che può essere analizzata al di fuori dell'ambiente DC attivo.

- Recupero della hive SYSTEM: L'attaccante acquisisce anche la hive di registro SYSTEM (e talvolta SECURITY) perché contengono il materiale della chiave di avvio necessario per interpretare o decrittografare alcuni campi protetti in NTDS.dit.

- Analisi / decrittazione off-host: Utilizzando i file copiati e il materiale chiave, l'avversario analizza il database ed estrae gli hash delle password e i blob delle credenziali. Strumenti come

secretsdump.py(Impacket) eDSInternalssono comunemente usati a questo scopo. Il hive SYSTEM contiene la Boot Key (SYSKEY), che gli attaccanti usano per decrittare la Password Encryption Key (PEK) memorizzata in NTDS.dit. Questa PEK viene poi utilizzata per decrittare gli hash NTLM, le chiavi Kerberos e altri dati di credenziali protetti dal database. - Sfruttamento delle credenziali: Dopo aver estratto gli hash delle password, gli aggressori o decifrano gli hash NTLM utilizzando strumenti come Hashcat o John the Ripper per ottenere le password in chiaro, oppure sfruttano tecniche Pass-the-Hash (PtH) per autenticarsi direttamente usando gli hash senza decifrarli, permettendo così un movimento laterale più rapido all'interno della rete.

- Obiettivi post-sfruttamento: Con le credenziali, gli aggressori si muovono lateralmente all'interno dell'ambiente AD, accedono a risorse sensibili, persistono e possono pivotare verso identità cloud e sistemi esterni.

Metodi di attacco

Gli aggressori utilizzano tecniche furtive e apparentemente legittime per ottenere NTDS.dit e dati di directory correlati. Scelgono un metodo che bilancia al meglio furtività, facilità e impatto per l'ambiente di destinazione.

Metodo | Descrizione |

|---|---|

|

Copia offline diretta (rischiosa) |

Gli avversari possono fermare i servizi AD e copiare direttamente il database. Questo metodo produce una copia pulita ma è dirompente e facilmente rilevabile. Gli avversari raramente scelgono questo metodo a meno che non controllino il DC. |

|

Volume Shadow Copy Service (VSS) / abuso degli snapshot |

Gli attori minacciosi sfruttano meccanismi di snapshot e backup (come vssadmin, ntdsutil) per ottenere una copia di file bloccati come NTDS.dit e la chiave di registro SYSTEM senza fermare i servizi. In alternativa, gli attaccanti con privilegi sufficienti possono usare DCSync per estrarre le credenziali, bypassando la necessità di esfiltrazione dei file. Questi metodi sono meno dirompenti e sfuggono a rilevamenti semplicistici. |

|

Abuso di PowerShell e strumenti amministrativi |

Gli attaccanti trasformano strumenti amministrativi legittimi, come i moduli PowerShell (incluso |

|

Compromissione della virtualizzazione / furto dell’immagine del disco |

Gli attaccanti possono rubare un VMDK/VHD o uno snapshot di un DC da hypervisor o sistemi di backup, così da poter analizzare un’immagine offline fuori dall’ambiente di produzione. |

|

Compromissione del backup |

I backup contengono artefatti AD come NTDS.dit e chiavi di registro. Se gli attaccanti riescono ad accedere a questi backup, hanno un modo a basso rischio per ottenere una copia del database. |

Persistenza

I dati NTDS.dit estratti funzionano per gli aggressori molto tempo dopo la violazione, permettendo loro di riutilizzare le credenziali, falsificare ticket e mantenere l'accesso in tutto l'ambiente.

- Durata del valore: Il materiale estratto da NTDS.dit rimane utile molto tempo dopo una compromissione iniziale. Gli aggressori possono decifrare le password offline ed eseguire attacchi come il pass-the-hash in qualsiasi momento.

- Backup come capsule del tempo: I backup vecchi possono includere credenziali e le chiavi krbtgt per lunghi periodi. Poiché molte organizzazioni non ruotano frequentemente la chiave, anche copie obsolete possono facilitare compromissioni a lungo termine.

- Conseguenze a livello di dominio: Con gli hash per account ad alto privilegio o per l’account krbtgt, gli aggressori possono falsificare i ticket Kerberos, impersonare account e mantenere un accesso persistente a livello di dominio.

- Pivoting tra ambienti: Le credenziali rubate da AD possono funzionare al di fuori della rete aziendale (per SSO, federazioni cloud e VPN), permettendo agli aggressori di saltare ad altri sistemi e rubare dati.

Diagramma del flusso di attacco

Per aiutarti a comprendere l’attacco di estrazione NTDS.dit, ecco un diagramma di flusso che spiega la catena degli eventi, accompagnato da un esempio dal punto di vista di un’organizzazione.

In uno stabilimento di produzione, un dipendente clicca su un link dannoso e l’attaccante ottiene l’accesso iniziale a una workstation utente. L’attaccante eleva i privilegi e si sposta lateralmente fino a ottenere diritti di amministratore su un server che può raggiungere un domain controller. Utilizzando l’accesso di backup del server, copia silenziosamente uno snapshot Volume Shadow contenente NTDS.dit e il hive SYSTEM. Fuori sede, estrae gli hash delle password e recupera le credenziali di diversi account ad alto privilegio. Con queste credenziali, falsifica l’accesso ai servizi collegati al cloud e si muove lateralmente attraverso la rete aziendale, esfiltrando proprietà intellettuale sensibile.

Esempi di estrazione di NTDS.dit

Gli incidenti reali dimostrano che il dump di NTDS.dit è una via ad alto impatto per la persistenza a lungo termine, il movimento laterale e il furto di dati.

Caso | Impatto |

|---|---|

|

Akira ransomware (2024) |

Il ransomware Akira è emerso a marzo 2023 e a gennaio 2024 aveva colpito oltre 250 organizzazioni in Nord America, Europa e Australia, generando circa 42 milioni di dollari in proventi da ransomware. Gli attori hanno spesso tentato di copiare la chiave di registro SYSTEM e il file NTDS.dit dai domain controller per ottenere account utente e le loro hash delle password. In un incidente significativo del 2024, gli operatori del ransomware Akira hanno preso di mira il database AD spegnendo la macchina virtuale del domain controller, copiando i file VMDK su un'altra VM ed estraendo i file NTDS.dit e SYSTEM hive. Usando credenziali rubate, hanno elevato i privilegi a domain administrator e compromesso ulteriori sistemi in poche ore. |

|

Mustang Panda (2023) |

Mustang Panda (noto anche come Stately Taurus) è un gruppo APT cinese che ha condotto una campagna di cyber-spionaggio pluriennale da almeno il secondo trimestre 2021 al terzo trimestre 2023, prendendo di mira un governo del Sud-est asiatico. Gli attori della minaccia hanno utilizzato lo strumento vssadmin per creare una copia shadow del volume dell'unità C:\ sul DC, quindi hanno recuperato il file NTDS.dit dalla copia shadow insieme al file SYSTEM contenente la chiave di avvio per decriptare NTDS.dit. Gli aggressori hanno raccolto ed esfiltrato documenti sensibili dalle reti compromesse. Si sono concentrati sul mantenimento di un accesso a lungo termine per una raccolta continua di informazioni da funzionari e dipendenti governativi presi di mira. |

|

Volt Typhoon (2023) |

Volt Typhoon, un gruppo di minaccia sponsorizzato dallo stato cinese, ha condotto una campagna di cyber-spionaggio prendendo di mira organizzazioni di infrastrutture critiche negli Stati Uniti da almeno il 2021 fino al 2023, con prove che indicano che hanno mantenuto accesso persistente in alcuni ambienti vittima per almeno cinque anni. La campagna si è concentrata sui settori delle comunicazioni, energia, trasporti e acqua e acque reflue negli Stati Uniti e nei territori statunitensi, incluso Guam. Per ottenere il completo compromesso del dominio, gli attori di Volt Typhoon si sono mossi lateralmente verso i domain controller, quindi hanno eseguito il comando Windows nativo vssadmin per creare copie shadow del volume. Hanno copiato NTDS.dit e la chiave di registro SYSTEM dalle copie shadow del volume, quindi hanno esfiltrato questi file per decifrare le password offline. |

|

RA World (2024) |

RA World, precedentemente noto come RA Group, ha colpito organizzazioni nei settori manifatturiero e sanitario negli Stati Uniti, Europa e Sud-est asiatico da marzo 2024 in poi. Dopo una compromissione iniziale, RA World ha utilizzato lo strumento Impacket per eseguire comandi remoti che hanno copiato il database NTDS dai domain controller ed esportato le chiavi SYSTEM e SAM. Questi file hanno permesso a RA World di decifrare le credenziali offline e ottenere privilegi di domain administrator, supportando le loro operazioni di ransomware multi-estorsione in cui hanno rubato dati sensibili, criptato sistemi e minacciato di pubblicare le informazioni rubate sul loro sito di leak se non venivano soddisfatte le richieste di riscatto. |

Conseguenze dell'estrazione di NTDS.dit

Il file NTDS.dit funge da chiave per il sistema di autenticazione di un’organizzazione. Con ogni hash di password e biglietto Kerberos a disposizione di un attaccante, gli effetti possono propagarsi su finanza, operazioni, reputazione ed esposizione normativa.

Area di impatto | Descrizione |

|---|---|

|

Finanziario |

L’estrazione di NTDS.dit può portare a perdite finanziarie significative sia dirette che indirette. Le organizzazioni affrontano spese immediate per la risposta agli incidenti, le indagini forensi e il ripristino del sistema. Sostengono anche costi indiretti derivanti da potenziali frodi e tempi di inattività prolungati che interrompono le operazioni aziendali. Se è coinvolto un ransomware, i pagamenti del riscatto, il furto di dati o la rivendita delle credenziali possono amplificare ulteriormente le perdite. |

|

Operativo |

Un ambiente Active Directory compromesso con credenziali rubate e hash delle password può paralizzare i processi fondamentali di autenticazione e accesso e altre operazioni del domain controller, interrompendo gli accessi degli utenti, le group policy e le applicazioni collegate al dominio. Questo malfunzionamento operativo può bloccare servizi automatizzati, flussi di lavoro critici e persino intere unità aziendali che si basano sull’accesso basato sull’identità. |

|

Reputazionale |

L’esposizione delle credenziali e l’accesso non autorizzato a sistemi sensibili possono danneggiare gravemente la reputazione di un’organizzazione. Clienti, partner e stakeholder potrebbero perdere fiducia nella capacità dell’azienda di proteggere i loro dati, portando a contratti persi, pubblicità negativa ed erosione a lungo termine del marchio. |

|

Legale/normativo |

Il furto di dati delle credenziali di Active Directory può attivare leggi sulle violazioni dei dati come GDPR, HIPAA o altre normative regionali sulla privacy. Quando ciò accade, le organizzazioni potrebbero essere tenute a informare le autorità e gli utenti interessati entro un determinato periodo di tempo. Oltre a potenziali multe o cause legali, possono anche affrontare ripercussioni reputazionali e un controllo più rigoroso da parte dei regolatori. |

Obiettivi comuni dell’estrazione di NTDS.dit: chi è a rischio?

Qualsiasi organizzazione che utilizza Active Directory è un potenziale bersaglio per un attacco di estrazione NTDS.dit, e questo riguarda quasi tutti. Vediamo chi è più a rischio.

Aziende con Active Directory

Quasi tutte le grandi aziende si affidano ad Active Directory per gestire utenti, dispositivi e accessi. Infatti, il 99% delle aziende Fortune 500 lo fa. Poiché AD è così profondamente integrato nelle operazioni quotidiane, gli aggressori sanno che comprometterlo significa ottenere un controllo immediato e ampio. Una volta che mettono le mani su NTDS.dit, possono muoversi lateralmente attraverso l'intera rete con una resistenza minima.

Organizzazioni con configurazioni ibride di AD e Entra ID

Gli ambienti ibridi, dove AD on-premises si sincronizza con Microsoft Entra ID, ampliano la superficie di attacco. Compromettendo il file NTDS.dit on-premises, gli aggressori non ottengono solo accesso locale; possono pivotare verso le risorse cloud. La sincronizzazione degli hash delle password, l'autenticazione federata e l'autenticazione pass-through creano tutti dei percorsi. Quando emergono comportamenti sospetti nel cloud, gli aggressori hanno già decifrato password, aumentato privilegi e stabilito persistenza in entrambi gli ambienti.

Settori ad alto valore

I settori sanitario, governativo, finanziario, della difesa e dell'istruzione detengono grandi quantità di dati sensibili (cartelle cliniche, informazioni finanziarie, proprietà intellettuale e asset classificati), rendendoli obiettivi principali per spionaggio e ransomware. Gli aggressori sanno anche che i tempi di inattività in questi settori sono costosi, il che dà loro più potere per costringere le vittime a pagare.

Obiettivi specifici: domain controller, repository di backup e DC virtualizzati

I domain controller sono sempre il premio principale, ma gli aggressori cercano anche modi indiretti per ottenere NTDS.dit. Backup, snapshot di sistema e immagini di domain controller virtualizzati (come file VMDK o Hyper-V) contengono copie esatte dei database AD. Se questi backup non sono criptati o isolati, diventano il percorso più facile per un furto completo di credenziali.

Valutazione del rischio

Per valutare il rischio di un attacco di estrazione NTDS.dit, considera tre fattori chiave: l'impatto potenziale se gli aggressori ottengono il tuo database Active Directory, quanto è difficile per loro effettuare l'estrazione e quanto è probabile un tentativo del genere nel tuo ambiente. Insieme, questi fattori evidenziano l'importanza di proteggere e monitorare i controller di dominio e gli artefatti AD per la sicurezza aziendale.

Fattore di rischio | Livello |

|---|---|

|

Danno potenziale |

Critico |

|

Facilità di esecuzione |

Medio |

|

Probabilità |

Medio–Alto |

Come prevenire l’estrazione di NTDS.dit

Proteggere il database di Active Directory richiede una difesa a più livelli che limiti l'esposizione dei privilegi, applichi un'autenticazione forte e monitori continuamente comportamenti sospetti. Le seguenti misure possono ridurre significativamente il rischio di estrazione di NTDS.dit.

Limitare l'accesso privilegiato

Gli aggressori possono estrarre NTDS.dit solo se ottengono diritti amministrativi o a livello SYSTEM, quindi minimizzare l'esposizione dei privilegi è fondamentale.

- Limita l'appartenenza a Domain Admins, Enterprise Admins e ad altri gruppi con privilegi elevati solo al personale essenziale.

- Applicare un modello di amministrazione a livelli (Tier 0–2) per isolare account e server critici.

Queste misure impediscono il movimento laterale e garantiscono che la compromissione di un livello inferiore (come una workstation) non conduca direttamente a un domain controller.

Applicare un'autenticazione forte

Le credenziali deboli o riutilizzate rimangono uno dei punti di accesso più semplici per gli avversari. Dovresti:

- Applica l'autenticazione a più fattori (MFA) per tutti gli account privilegiati e gli amministratori di servizio per bloccare il replay delle credenziali e gli attacchi brute-force.

- Disabilita o blocca i protocolli di autenticazione legacy come NTLM e l'autenticazione di base che gli aggressori possono sfruttare per bypassare i controlli di sicurezza.

Rafforzare i controller di dominio

La migliore difesa contro l'estrazione di NTDS.dit inizia rendendo i controller di dominio il più difficile possibile da compromettere. Considera quanto segue:

- Esegui i controller di dominio su server dedicati e protetti isolati nel proprio segmento di rete, senza condivisioni di file, senza servizi web, niente esposto a internet.

- Applicare regolarmente patch per OS e Active Directory per chiudere le vulnerabilità note.

- Disabilita ogni servizio e porta non necessari, a partire da Print Spooler, che è stato ripetutamente sfruttato per ottenere accesso SYSTEM. Usa regole firewall rigorose che consentano solo il traffico AD essenziale. Ogni servizio extra, porta aperta e condivisione amministrativa su un domain controller può esporre NTDS.dit ad accessi non autorizzati.

Monitora attività sospette

La rilevazione precoce può fare la differenza tra un'intrusione e una compromissione completa del dominio.

- Abilita la registrazione e la verifica da riga di comando per strumenti come ntdsutil.exe, vssadmin.exe, wmic.exe e altre utility di snapshot spesso utilizzate per accedere o copiare NTDS.dit.

- Monitora gli ID evento di Windows come 325, 327 e 4104, che possono rivelare tentativi sospetti di accesso o copia di NTDS.dit.

- ID evento 325: Registrato da ESENT quando un database come ntds.dit viene collegato o accesso. Potrebbe indicare un accesso non autorizzato al database AD.

- ID evento 327: evento ESENT che mostra il distacco o lo spegnimento del database. È utile per individuare attività di copia o dump di NTDS.dit.

- ID evento 4104: evento di registrazione del blocco script PowerShell. Rivela l'esecuzione di script o comandi sospetti (come ntdsutil, vssadmin) utilizzati per l'estrazione di NTDS.dit.

- Utilizzare soluzioni EDR e SIEM per rilevare e segnalare modelli insoliti di accesso a file o hive del registro.

Proteggi i backup

Poiché i file NTDS.dit e SYSTEM hive sono spesso inclusi nei backup, proteggere tali backup è importante quanto proteggere il controller di dominio stesso.

- Cripta sempre i backup di AD, limita l'accesso alle posizioni di archiviazione dei backup e assicurati che la tua infrastruttura di backup sia protetta contro manomissioni.

- Ruota regolarmente la password dell'account krbtgt per invalidare eventuali ticket Kerberos rubati che potrebbero essere usati per la persistenza.

Adottare framework di sicurezza

Framework come zero trust e Microsoft’s Enterprise Access Model forniscono modi strutturati per rafforzare la sicurezza di AD.

- Implementa i principi di zero trust per verificare ogni richiesta di accesso, anche dall'interno della rete.

- Utilizzare Microsoft LAPS (Local Administrator Password Solution) o strumenti simili per garantire che le password degli amministratori locali siano uniche e ruotate automaticamente. Questo può limitare i movimenti laterali se un host viene compromesso.

Audit e test regolari

Anche con i controlli in atto, la convalida continua è essenziale. Devi:

- Eseguire regolarmente audit di Active Directory per identificare escalation di privilegi non autorizzate, modifiche ai membri dei gruppi e configurazioni errate.

- Pianifica test di penetrazione o esercitazioni red team focalizzate su scenari di AD e furto di credenziali per verificare le difese e scoprire eventuali lacune nella rilevazione.

Come Netwrix può aiutare

Netwrix offre diversi prodotti e funzionalità che possono aiutare a mitigare o rilevare le condizioni che portano agli attacchi di estrazione di NTDS.dit. Si concentra su rilevamento e risposta, audit trail, governance degli accessi, visibilità del rischio e allerta, colmando le lacune che gli strumenti tradizionali potrebbero non rilevare. La tabella seguente mostra come le offerte di Netwrix possono supportare la tua difesa contro il furto di NTDS.dit:

Prodotto / soluzione Netwrix | Come aiuta a prevenire o rilevare l'estrazione di NTDS.dit |

|---|---|

|

Questo prodotto fornisce la registrazione delle modifiche di configurazione, delle modifiche agli oggetti AD e delle attività degli utenti in Active Directory, Windows Server e altri sistemi IT. Può rilevare modifiche anomale ai controller di dominio, alle appartenenze ai gruppi e agli accessi non autorizzati a file critici e al registro di sistema. Può anche rilevare tentativi di accesso non autorizzati ai controller di dominio e segnalare l'attività del servizio Volume Shadow Copy (comunemente usato nell'estrazione di NTDS.dit). |

|

|

Questo prodotto offre accesso privilegiato just-in-time, gestisce e applica l'uso degli account privilegiati ed elimina gli account privilegiati permanenti. Limita chi può avviare sessioni privilegiate sui controller di dominio e applica flussi di approvazione per l'accesso ai DC. Limitando quali account possono agire sui DC (e per quanto tempo), controlla direttamente il tipo di accesso necessario a un attaccante per estrarre NTDS.dit. |

|

|

Questo prodotto valuta il rischio delle autorizzazioni di accesso, aiuta a identificare account con privilegi eccessivi e percorsi di accesso rischiosi. È utile per restringere chi può accedere a cosa e ridurre il numero di account che potrebbero raggiungere un DC. |

|

|

Questo prodotto automatizza e controlla le modifiche alla directory (utenti, gruppi, autorizzazioni). Può aiutare a far rispettare le best practice relative all'appartenenza ai gruppi e prevenire l'aumento incontrollato dei privilegi, in modo che meno account siano in ruoli ad alto rischio. |

|

|

La soluzione ITDR monitora i percorsi di identità, le escalation e i comportamenti insoliti basati sull'identità in tempo reale. Qui possono emergere schemi anomali di abuso di credenziali o AD, specialmente se combinati con altri controlli di rilevamento. La soluzione blocca modifiche rischiose e fornisce azioni di risposta automatizzate sia per ambienti Active Directory on-premises sia ibridi. |

Proteggi i dati sensibili di Active Directory e rileva accessi non autorizzati con Netwrix Identity Threat Detection & Response (ITDR). Scarica la tua prova gratuita.

Strategie di rilevamento, mitigazione e risposta

Per difendersi dall’estrazione di NTDS.dit e dai tentativi correlati di compromissione di Active Directory, le organizzazioni necessitano di una strategia completa che copra rilevamento, mitigazione e risposta. Ecco alcune misure pratiche.

Rilevamento

Rilevando precocemente attività sospette che prendono di mira il file NTDS.dit, i team di sicurezza possono prevenire la compromissione completa del dominio. Le misure di rilevamento precoce includono:

- Monitora l'uso sospetto degli strumenti: Traccia esecuzioni insolite di ntdsutil.exe, esentutl.exe, vssadmin.exe e utility di backup. Gli attaccanti tendono ad abusare di questi strumenti per creare o copiare snapshot del database AD.

- Rivedi gli eventi di creazione delle copie shadow: Cerca gli ID evento 7036 (avvio/arresto del servizio) e 8222 (creazione copia shadow VSS), specialmente quando vengono avviati al di fuori delle finestre di manutenzione o da utenti non amministratori.

- Traccia i tentativi di accesso al file NTDS.dit: Configura l'auditing sui domain controller per rilevare letture dirette, copie o spostamenti del file NTDS.dit e del registro di sistema SYSTEM.

- Rilevare l'abuso di replica (DCSync): Monitorare le richieste di replica della directory da sistemi non-DC. Devono attivarsi avvisi se le API DRSUAPI o DS replication vengono invocate da host o account non autorizzati.

- Correlare comportamenti amministrativi insoliti: Indagare anomalie come improvvise escalation di privilegi, nuovi compiti di shadow copy o replicazione di dominio da endpoint inattesi.

Mitigazione

I controlli di mitigazione riducono la probabilità che gli aggressori ottengano o sfruttino i dati del domain controller. I passaggi chiave includono:

- Applica un modello di suddivisione amministrativa: Implementa la struttura Tier 0/1/2 di Microsoft per isolare gli account ad alto privilegio (come gli amministratori DC) dai sistemi a fiducia inferiore. Questo impedisce che una compromissione nei livelli inferiori raggiunga quelli superiori.

- Usa l'accesso privilegiato just-in-time (JIT): Fornisci diritti elevati temporanei agli amministratori o a account specifici solo quando necessario, tramite soluzioni come Netwrix Privilege Secure. Questo minimizza i privilegi permanenti, limita il tempo di esposizione per l'accesso di alto livello e riduce il rischio di furto o uso improprio delle credenziali.

- Ruotare regolarmente la password krbtgt due volte: Ruotare la password dell'account krbtgt due volte consecutive per invalidare eventuali ticket Kerberos contraffatti o memorizzati nella cache, come quelli creati negli attacchi Golden Ticket. Questo garantisce che i ticket emessi in precedenza diventino inutilizzabili.

- Richiedere l'autenticazione multi-fattore (MFA): Applicare la MFA per tutti gli accessi privilegiati e amministrativi, inclusi RDP, PowerShell remoting e console di gestione AD.

- Backup sicuri: Crittografa i backup di AD e limita l'accesso a essi. Questo impedisce agli aggressori di recuperare NTDS.dit tramite i dati di backup.

- Disabilita i metodi di autenticazione legacy: Disattiva i protocolli obsoleti come NTLM, LM o Basic Authentication dove possibile per ridurre i vettori di furto delle credenziali. Invece, applica Kerberos o meccanismi di autenticazione moderni (OAuth, SAML o basati su certificato).

- Applicare la segmentazione della rete: Isolare i controller di dominio in un segmento di rete dedicato e ristretto. Solo i server jump amministrativi autorizzati o i sistemi Tier 0 dovrebbero avere accesso di rete ai DC.

Risposta

Se viene rilevata un’estrazione di NTDS.dit o una compromissione del dominio, intraprendere azioni di risposta rapide e strutturate.

- Isolare i controller di dominio compromessi: Disconnettere immediatamente i sistemi interessati dalla rete per contenere la violazione e prevenire ulteriori movimenti laterali o esfiltrazione di dati. Disabilitare le loro connessioni di replica e bloccare la comunicazione con altri DC.

- Ruota le credenziali privilegiate: Reimposta tutti gli account amministrativi, di servizio e condivisi, iniziando dalle identità Tier 0 come Domain Admins, Enterprise Admins e account di servizio collegati ai domain controllers. Dopo il contenimento, considera di ruotare nuovamente la chiave krbtgt per invalidare completamente eventuali ticket Kerberos residui o token non autorizzati.

- Ricostruire l'infrastruttura compromessa: Se vengono confermati meccanismi di persistenza o manomissioni del DC, ricostruire i controller di dominio interessati da fonti pulite e affidabili invece di ripristinare da backup potenzialmente infetti. Dopo la ricostruzione, riapplicare le baseline di sicurezza e aggiornare tutti i sistemi prima di rimetterli online.

- Eseguire un'analisi forense: Esaminare copie shadow, dati di backup, registri eventi e dump di memoria per tracciare l'attività degli aggressori, identificare i meccanismi di persistenza e rilevare eventuali tentativi di esfiltrazione dei dati. Concentrarsi sull'analisi dell'accesso a NTDS.dit, degli eventi di replica e dell'uso di PowerShell o strumenti amministrativi per segni di furto di credenziali. Correlare i risultati con l'intelligence sulle minacce.

- Notifica i regolatori se si è verificata una violazione dei dati: Se sono state esposte credenziali sensibili o dati degli utenti, segui le procedure della tua organizzazione per la risposta agli incidenti e la notifica legale. Alcune normative, come il GDPR (72 ore) e l'HIPAA (60 giorni), richiedono la segnalazione di una violazione confermata entro tempi specifici. Notifica le autorità regolatorie competenti, i clienti interessati e i partner come richiesto.

Impatto specifico per settore

Gli attacchi informatici che prendono di mira NTDS in Windows e altri sistemi di identity possono avere conseguenze devastanti in tutti i settori. L'impatto varia a seconda del settore, ma include comunemente violazioni normative, perdite finanziarie e danni reputazionali a lungo termine.

Settore | Impatto |

|---|---|

|

Sanità |

Una violazione negli ambienti sanitari viola la conformità HIPAA, espone le Protected Health Information (PHI) e consente agli aggressori di rubare, manipolare o criptare i dati dei pazienti tramite ransomware. Gli aggressori possono anche utilizzare credenziali AD compromesse per interrompere i sistemi ospedalieri, ritardare le cure ai pazienti e accedere ai dispositivi medici, mettendo potenzialmente a rischio vite umane. |

|

Finanza |

Le istituzioni finanziarie affrontano violazioni PCI-DSS, trasferimenti di fondi non autorizzati e furto di credenziali bancarie o informazioni di trading dei clienti. Gli aggressori possono elevare i privilegi attraverso i sistemi di pagamento, portando a frodi su larga scala, furto d'identità e sanzioni regolamentari. I tempi di inattività prolungati o l'esposizione dei dati possono anche danneggiare gravemente la credibilità e la fiducia dei clienti. |

|

Governo |

Nel settore pubblico, le compromissioni di AD possono portare a spionaggio, furto di dati e sabotaggio delle infrastrutture critiche. Gli aggressori possono ottenere accesso persistente a record sensibili, interrompere servizi essenziali e persino manipolare i sistemi di autenticazione tra i dipartimenti. Nel complesso, tali violazioni possono rappresentare gravi minacce per la sicurezza nazionale. |

Evoluzione degli attacchi e tendenze future

I difensori ora si trovano ad affrontare un panorama di minacce NTDS.dit molto più complesso. Attacchi che una volta richiedevano accesso locale e strumenti specializzati possono ora avvenire attraverso ambienti cloud e ibridi. Gli attaccanti moderni integrano l’estrazione di NTDS.dit nei playbook del ransomware e utilizzano utilità Windows legittime per nascondere la loro attività, rendendo questi attacchi più rapidi, furtivi e difficili da rilevare.

Statistiche chiave e infografiche

I seguenti numeri mostrano chiaramente quanto Active Directory rimanga centrale negli attacchi moderni e perché l’estrazione di NTDS.dit continui a essere una tecnica ad alto impatto.

- Verizon’s DBIR (2024) mostra che l’uso di credenziali rubate è stata l’azione iniziale in circa il 24% delle violazioni complessive. Nel modello DBIR 2024 “Basic Web Application Attacks”, le credenziali rubate rappresentavano circa il 77% delle azioni di hacking. Questo evidenzia quanto siano preziosi per gli aggressori gli archivi delle credenziali AD.

- Microsoft la telemetria mostra che più del 99,9% degli account osservati dai loro sistemi come compromessi non aveva MFA abilitato. Questo è un indicatore evidente di quanto efficacemente MFA blocchi gli attacchi automatizzati e basati su credenziali.

- I dati sugli incidenti di Coveware mostrano che gli incidenti di ransomware che coinvolgono Active Directory hanno causato in media circa 21 giorni di interruzione delle attività (Analisi Coveware Q4 2020), evidenziando quanto profondamente la compromissione dell'identità interrompa le operazioni e il recupero.

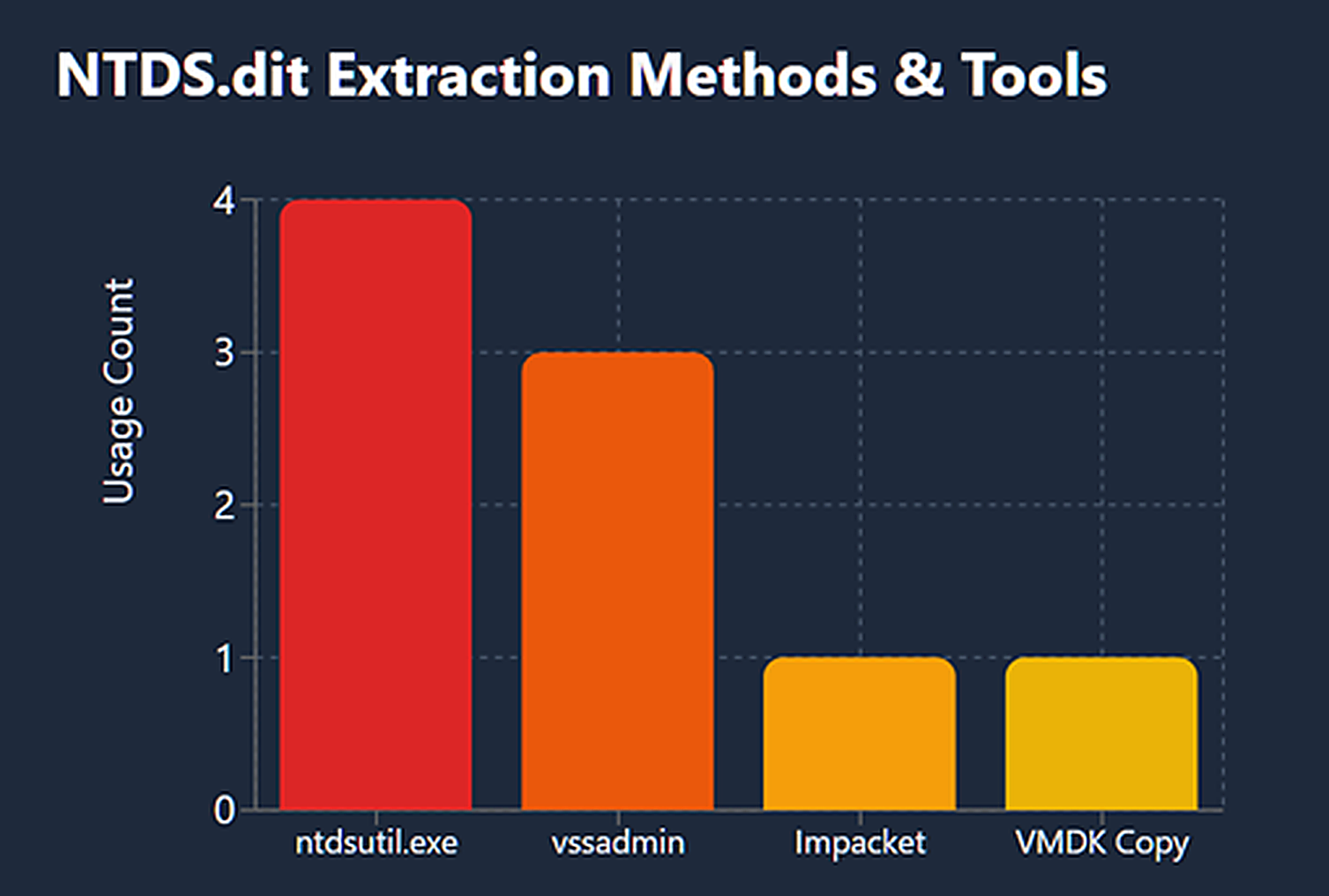

Grafico a barre dei metodi di estrazione

Il seguente grafico a barre mostra gli strumenti più comuni utilizzati negli attacchi di estrazione NTDS.dit, basato su incidenti documentati dal 2022 al 2024.

Nota che questi dati si basano solo su incidenti documentati pubblicamente. La frequenza reale di questi metodi in natura è probabilmente molto più alta.

Considerazioni finali

Il database NTDS Active Directory (NTDS.dit) memorizza tutte le informazioni della directory, inclusi account utente, password e configurazioni di dominio, il che lo rende un componente critico per la sicurezza di Windows Server.

L’estrazione di NTDS.dit è un metodo rapido e ad alto impatto con cui gli aggressori trasformano identità rubate in un completo takeover del dominio. Negli ambienti ibridi odierni, questo rischio cresce solo. Per proteggere la tua infrastruttura di identity, applica MFA, blocca e monitora Microsoft Entra Connect e le operazioni di sincronizzazione, rileva attività Living off the Land (LOTL) e accessi insoliti a SYSTEM/NTDS, e integra la forensics di AD nei tuoi piani di risposta agli incidenti. Questo ridurrà drasticamente le probabilità che il furto di una singola credenziale si trasformi in un blackout totale.

Domande frequenti

Condividi su

Visualizza attacchi informatici correlati

Abuso dei permessi dell'applicazione Entra ID – Come funziona e strategie di difesa

Modifica di AdminSDHolder – Come funziona e strategie di difesa

Attacco AS-REP Roasting - Come Funziona e Strategie di Difesa

Attacco Hafnium - Come funziona e strategie di difesa

Spiegazione degli attacchi DCSync: minaccia alla sicurezza di Active Directory

Spiegazione degli attacchi di sfruttamento gMSA e degli attacchi Golden gMSA

Guida definitiva agli attacchi Golden SAML

Comprendere gli attacchi Golden Ticket

Attacco DCShadow – Come Funziona, Esempi Reali e Strategie di Difesa

ChatGPT Prompt Injection: Comprensione dei rischi, esempi e prevenzione

Attacco Kerberoasting – Come Funziona e Strategie di Difesa

Attacco Pass the Hash

Spiegazione dell'attacco Pass-the-Ticket: Rischi, Esempi e Strategie di Difesa

Attacco di Password Spraying

Attacco di estrazione di password in chiaro

Spiegazione della vulnerabilità Zerologon: Rischi, exploit e mitigazione

Una guida completa agli attacchi ransomware

Una guida completa agli attacchi Skeleton Key

Movimento laterale: cos'è, come funziona e prevenzioni

Attacchi Man-in-the-Middle (MITM): cosa sono e come prevenirli

Perché PowerShell è così popolare tra gli aggressori?

4 attacchi agli account di servizio e come proteggersi

Come prevenire gli attacchi malware che impattano sulla tua azienda

Cos'è il Credential Stuffing?

Compromettere SQL Server con PowerUpSQL

Cosa sono gli attacchi di Mousejacking e come difendersi

Rubare credenziali con un Security Support Provider (SSP)

Attacchi con Rainbow Table: Come Funzionano e Come Difendersi

Ricognizione LDAP

Bypassare MFA con l'attacco Pass-the-Cookie

Attacco Silver Ticket