Una guida completa agli attacchi ransomware

Un attacco ransomware cripta i file o i sistemi della vittima e richiede un pagamento per ripristinare l'accesso. Può interrompere le operazioni, causare perdita di dati e portare a danni finanziari e reputazionali significativi.

Attributo | Dettagli |

|---|---|

|

Tipo di attacco |

Ransomware |

|

Livello di impatto |

Critico |

|

Obiettivo |

Aziende, governi, sanità, istruzione, infrastrutture critiche, PMI |

|

Vettore di attacco principale |

Email di phishing, sfruttamento di vulnerabilità (RDP, VPN, sistemi non aggiornati), credenziali rubate, malware precursore, supply chain/MSP |

|

Motivazione |

Guadagno finanziario, spionaggio, interruzione, hacktivismo |

|

Metodi comuni di prevenzione |

Autenticazione multifattoriale (MFA), gestione delle patch, endpoint detection and response (EDR/XDR), firewall, formazione sulla consapevolezza della sicurezza, segmentazione della rete, backup immutabili |

Fattore di rischio | Livello |

|---|---|

|

Danno potenziale |

Critico

|

|

Facilità di esecuzione |

Medio-Alto

|

|

Probabilità |

Alto |

Non sei sicuro di quanto velocemente puoi rilevare l'attività ransomware?

Parla con i nostri esperti per rafforzare il rilevamento e la risposta in tutto il tuo ambiente.

Cos'è un attacco ransomware?

Il ransomware è un tipo di software dannoso che blocca l'accesso a un sistema informatico o cripta dati preziosi fino al pagamento di un riscatto. Si diffonde attraverso la rete tramite email di phishing, download dannosi e sfruttamento di vulnerabilità non corrette. Una volta attivato, blocca file o sistemi e richiede un pagamento (principalmente in criptovaluta) per sbloccare l'accesso.

Il ransomware è una delle forme di malware più dannose che minacciano organizzazioni di tutte le dimensioni perché impatta direttamente la continuità aziendale, interrompe le operazioni e causa danni sia finanziari che reputazionali.

Varianti di ransomware

Il ransomware si presenta in diverse forme e tipi, ognuno dei quali utilizza tattiche differenti per costringere le vittime a pagare. Questi sono:

- Ransomware di crittografia (crypto): Cripta i file e richiede un pagamento per la chiave di decrittazione.

- Ransomware Locker: Nega l'accesso all'intero sistema, bloccando completamente gli utenti.

- Leakware/doxware: Minaccia di pubblicare dati sensibili se non viene pagato un riscatto.

- Scareware: Visualizza falsi avvisi o allerte di sicurezza per ingannare gli utenti e farli pagare.

- Wipers: Distrugge permanentemente i dati invece di chiedere un riscatto, causando una perdita irreversibile.

Il ransomware si è evoluto drasticamente, dal Trojan AIDS del 1989 (che si diffondeva tramite floppy disk) a WannaCry nel 2017 (che ha paralizzato sistemi globali utilizzando un exploit wormable). Entro il 2025, gli attaccanti hanno adottato la tripla estorsione, che combina crittografia dei dati, fughe di dati e minacce dirette ai clienti e partner delle vittime. Questo rende il ransomware moderno più aggressivo e diffuso che mai.

Come funziona il ransomware?

Gli attacchi ransomware seguono un ciclo di vita strutturato: infiltrare, criptare ed estorcere. Comprendendo ogni fase del funzionamento del ransomware, le organizzazioni possono riconoscere i segnali di allarme precocemente e reagire prima che si verifichino danni diffusi.

Passo 1: Infezione

L'attacco inizia con una compromissione iniziale. I punti di ingresso comuni includono:

- Email di phishing con allegati o link dannosi

- Download drive-by da siti web compromessi

- Sfruttamento di servizi esposti a Internet come Remote Desktop Protocol (RDP)

- Abuso di credenziali rubate o deboli

- Vulnerabilità non corrette in software, VPN o servizi di terze parti

- Distribuzione di malware precursori/caricatori di commodity, come Emotet, QakBot, Bumblebee

- Compromettere i managed service providers (MSPs) e i partner della supply chain per diffondere ampiamente ransomware

Una volta all’interno, il malware stabilisce una base nell’ambiente target e procede con movimenti laterali e escalation.

Fase 2: Esecuzione

Dopo l'infiltrazione, il ransomware esegue il suo payload. Inizia scansionando i drive locali e di rete alla ricerca di file preziosi, eliminando copie shadow e backup per impedire il recupero e a volte rubando credenziali per l'escalation dei privilegi. Alcune varianti utilizzano strumenti integrati come PowerShell o Windows Management Instrumentation (WMI) per un'esecuzione furtiva. I ransomware moderni possono anche distribuire strumenti o script aggiuntivi per disabilitare le difese di sicurezza, come antivirus e altri strumenti di sicurezza, prima di procedere ulteriormente.

Passo 3: Crittografia e estorsione

Questa fase dell'attacco risponde alla domanda: cosa fa il ransomware ai file di cui prende il controllo? In questa fase, il malware utilizza la crittografia ibrida per bloccare file e sistemi critici. La crittografia ibrida combina una crittografia simmetrica veloce per proteggere i dati con una crittografia asimmetrica forte per proteggere le chiavi, che sono controllate dagli attaccanti tramite una chiave privata. Prima o durante la crittografia, gli attaccanti rubano dati sensibili per rafforzare la loro leva. Successivamente richiedono un pagamento in cambio della chiave di decrittazione necessaria per sbloccare i file. Nel tempo, le tattiche sono evolute da un'estorsione singola (crittografia dei file) a un'estorsione doppia (crittografia + furto di dati) e ora a un'estorsione tripla, che aggiunge pressione tramite minacce come il targeting dei clienti e partner della vittima o il lancio di attacchi di negazione del servizio distribuiti (DDoS).

Passo 4: Richiesta di riscatto

Una volta completata la crittografia, sui sistemi infetti appare una nota di riscatto con istruzioni di pagamento e scadenze. Gli aggressori richiedono principalmente il pagamento in criptovalute come Bitcoin o Monero per garantire l'anonimato. Per nascondere la loro identità e posizione, instradano la comunicazione attraverso portali basati su Tor. Questi portali sono anche utilizzati per ospitare siti di pagamento del riscatto o "leak sites" e fornire istruzioni di decrittazione dopo il pagamento.

Passo 5: Espansione

Negli attacchi avanzati, il ransomware si diffonde lateralmente attraverso la rete utilizzando credenziali rubate e sfruttando le relazioni di trust del dominio. Gli aggressori compromettono quindi ulteriori endpoint per espandere il controllo e criptare più sistemi. Possono anche prendere di mira o criptare backup, ambienti cloud e catene di approvvigionamento connesse per massimizzare i danni e ridurre le opzioni di recupero. Queste tattiche aumentano il potere di negoziazione dell’attaccante durante le trattative per il riscatto.

Passo 6: Risultato

Dopo che l'attacco è completato, la vittima o paga (senza alcuna garanzia di recupero dei dati) o si rifiuta di pagare, optando per il recupero tramite backup, decrittatori e supporto delle forze dell'ordine o della risposta agli incidenti. Ogni percorso comporta costi, rischi e azioni successive.

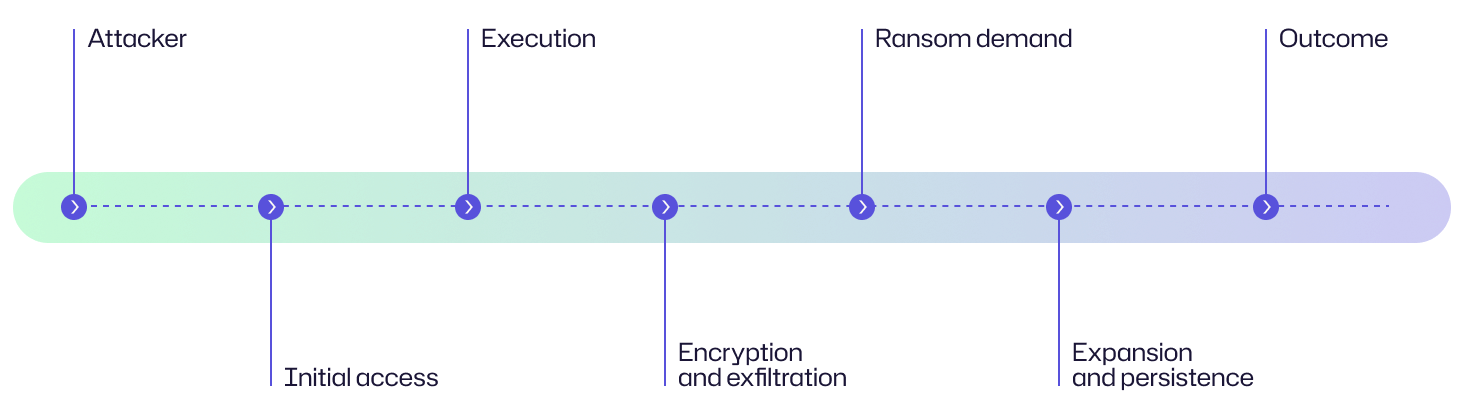

Diagramma del flusso di attacco

Il diagramma seguente e una storia-esempio mostrano la progressione di una campagna ransomware dall’intrusione iniziale dell’attaccante fino ai risultati aziendali finali.

In un'azienda di servizi finanziari, un attacco ransomware è iniziato quando un dipendente ha aperto un'email di phishing che ha installato malware e ha dato agli aggressori l'accesso alla rete. Poco dopo, file critici sono stati criptati e dati sensibili sono stati esfiltrati verso i server degli aggressori.

Sui sistemi interessati sono state visualizzate note di riscatto che richiedevano un pagamento e minacciavano di divulgare dati rubati. Il team IT ha contenuto l'attacco, ha ripristinato i sistemi da backup offline e ha coinvolto le forze dell'ordine.

Invece di pagare il riscatto, l'organizzazione ha ricostruito i sistemi interessati e rafforzato le difese con backup migliori, MFA e formazione del personale.

Esempi di attacchi ransomware

Ecco esempi di alto profilo e reali di importanti incidenti ransomware che mostrano diverse tattiche, impatti e motivazioni.

Caso | Impatto |

|---|---|

|

WannaCry (2017) |

L'attacco WannaCry (2017) ha sfruttato la vulnerabilità EternalBlue nei sistemi Windows non aggiornati. Si è diffuso rapidamente in oltre 150 paesi e ha infettato più di 200.000 computer in pochi giorni, con gli aggressori che in molti casi richiedevano un riscatto di 300-600 dollari per macchina infetta. Tuttavia, considerando la portata dell'infezione, poche vittime hanno pagato il riscatto. L'attacco ha gravemente interrotto settori critici come la sanità, con il Servizio Sanitario Nazionale del Regno Unito (NHS) particolarmente colpito. A livello globale, l'impatto finanziario totale è stato stimato tra 4 e 8 miliardi di dollari USA, rendendo WannaCry uno dei più dannosi attacchi informatici della storia. |

|

NotPetya (2017) |

L'attacco NotPetya (2017) è avvenuto poco dopo WannaCry ma è stato molto più distruttivo. Era un ransomware che funzionava come un wiper, progettato per causare danni irreversibili piuttosto che raccogliere riscatti. Ha avuto origine in Ucraina tramite aggiornamenti compromessi di software contabile e si è diffuso rapidamente in tutto il mondo, paralizzando multinazionali come Maersk, Merck, Mondelez e TNT Express di FedEx. Le perdite globali totali hanno superato i 10 miliardi di dollari USA, e solo Maersk ha riportato danni per circa 300 milioni di dollari USA.

|

|

Attacco Colonial Pipeline (2021) |

Nel 2021, il gruppo ransomware DarkSide ha guidato l'attacco Colonial Pipeline che ha colpito infrastrutture energetiche critiche negli Stati Uniti. Ha costretto alla chiusura per diversi giorni del più grande oleodotto del paese, che fornisce quasi il 45% del carburante della costa orientale. Questo ha scatenato carenze di carburante, acquisti di panico e disagi diffusi. L'azienda ha pagato un riscatto di 4,4 milioni di dollari USA, parte del quale è stata successivamente recuperata dall'FBI.

|

|

Attacco al governo della Costa Rica (2022) |

L'attacco al governo della Costa Rica (2022) ha dimostrato come un ransomware possa paralizzare un'intera nazione. Il gruppo Conti ha preso di mira 27 agenzie governative, inclusi i Ministeri delle Finanze e del Lavoro, interrompendo l'attività economica, la riscossione delle tasse, i servizi di esportazione/importazione, la dogana e i pagamenti degli stipendi. Il presidente costaricano ha dichiarato lo stato di emergenza nazionale poiché l'attacco ha causato danni stimati superiori a 200 milioni di dollari USA. |

Conseguenze degli attacchi ransomware

Gli attacchi ransomware hanno conseguenze di vasta portata che vanno oltre la crittografia dei dati e il pagamento del riscatto. Il loro impatto sulle finanze, le operazioni, la reputazione e la posizione legale di un'organizzazione può creare sfide a lungo termine.

Area di impatto | Descrizione |

|---|---|

|

Finanziario |

Gli incidenti di ransomware causano un significativo stress finanziario attraverso pagamenti diretti del riscatto, costi di indagine forense, ripristino del sistema e tempi di inattività prolungati. Anche se le organizzazioni non pagano il riscatto, affrontano milioni in spese di risposta agli incidenti, recupero, perdita di ricavi e sanzioni legali. Inoltre, le vittime possono incontrare premi assicurativi informatici più elevati.

|

|

Operativo |

La interruzione dei processi e delle operazioni aziendali è immediata e grave. I sistemi critici diventano inaccessibili, causando l’arresto delle linee di produzione, delle operazioni della catena di approvvigionamento e dei servizi essenziali. Le organizzazioni potrebbero dover ricorrere a processi manuali, che sono inefficienti e lenti. Gli sforzi di recupero possono richiedere giorni o settimane, influenzando la produttività e la continuità aziendale.

|

|

Reputazionale |

Gli incidenti di ransomware possono anche danneggiare la reputazione di un’organizzazione. I clienti perdono fiducia nella capacità dell’azienda di proteggere i loro dati e la copertura mediatica negativa può erodere la fiducia pubblica. Gli effetti a lungo termine includono l’attrito dei clienti, la difficoltà ad attrarne di nuovi e rapporti tesi con partner e investitori.

|

|

Legale/regolamentare |

Gli attacchi ransomware possono innescare conseguenze legali e regolamentari. Il furto di dati sensibili può comportare violazioni delle leggi sulla protezione dei dati come GDPR o HIPAA, costringendo l’organizzazione a segnalare la violazione e affrontare possibili indagini, cause legali e multe regolamentari. Nei settori regolamentati, tali violazioni possono anche portare alla sospensione delle licenze, audit di conformità extra e sanzioni da parte degli organi di controllo. |

Obiettivi comuni degli attacchi ransomware: chi è a rischio?

Siamo sinceri, qualsiasi organizzazione che si affida a sistemi digitali per archiviare dati o fornire servizi può subire un attacco ransomware. Tuttavia, alcuni settori affrontano rischi maggiori a causa del valore dei loro dati, della natura critica delle loro operazioni o delle risorse limitate in materia di cybersecurity. Ecco alcuni dei bersagli più comuni degli attacchi ransomware.

Organizzazioni sanitarie

Ospedali, cliniche e istituti di ricerca medica sono obiettivi principali per gli attacchi ransomware. Queste organizzazioni gestiscono dati altamente sensibili dei pazienti come cartelle cliniche elettroniche (EHR) e informazioni personali identificabili (PII). Poiché i sistemi sanitari devono rimanere operativi per garantire la sicurezza dei pazienti, gli aggressori sfruttano questa urgenza per costringere le vittime a pagare il riscatto.

Governo e settore pubblico

Municipalità, ministeri e agenzie statali gestiscono servizi critici per i cittadini come la riscossione delle tasse, la sicurezza pubblica e i servizi pubblici. Gli attacchi ransomware contro queste entità possono paralizzare operazioni essenziali, causare interruzioni su larga scala che colpiscono intere comunità e minare la fiducia pubblica. Molti enti governativi utilizzano ancora sistemi legacy e dispongono di budget limitati per la cybersecurity, rendendoli facili bersagli per i cybercriminali.

Settore educativo

Scuole, università e centri di ricerca detengono grandi quantità di dati personali di studenti, personale e ex studenti, oltre a dati di ricerca preziosi che possono attirare i cybercriminali. L'aumento dell'apprendimento remoto e ibrido durante la pandemia di COVID-19 ha ampliato ulteriormente le loro superfici di attacco. Con budget IT limitati e crescenti dipendenze digitali, molte istituzioni educative sono diventate vittime frequenti di ransomware, affrontando costosi tempi di inattività, furto di dati e la possibile perdita di lavori di ricerca critici.

Istituzioni finanziarie

Banche, compagnie assicurative e aziende fintech attirano gli aggressori per il loro accesso ad asset finanziari e dati sensibili dei clienti. Una violazione può portare guadagni monetari diretti e informazioni rubate di valore per frodi o rivendita. Inoltre, il settore finanziario deve rispettare rigide normative di conformità, che amplificano le conseguenze di un incidente ransomware tramite sanzioni, perdita di clienti e danni reputazionali.

Infrastrutture critiche

Fornitori di energia, servizi pubblici, reti di trasporto e compagnie di telecomunicazioni costituiscono la spina dorsale della società. Un attacco ransomware in questo settore può causare interruzioni di vasta portata, come il blocco della distribuzione di carburante, l'interruzione dell'energia elettrica o la disabilitazione dei sistemi di comunicazione. L'attacco al Colonial Pipeline del 2021, ad esempio, ha portato a diffuse carenze di carburante negli Stati Uniti, evidenziando come il ransomware possa avere conseguenze a livello nazionale.

Piccole e medie imprese (PMI)

Le PMI sono tra le vittime più frequenti di ransomware. Molte non dispongono di budget per implementare infrastrutture di sicurezza avanzate, rendendole un “bersaglio facile”. Gli aggressori preferiscono sfruttarle come trampolini di lancio in attacchi alla catena di fornitura per infiltrarsi in obiettivi più grandi. L'impatto finanziario sulle PMI può essere devastante, poiché tempi di inattività prolungati e richieste di riscatto possono minacciare la loro sopravvivenza.

Manifatturiero e retail

Fabbriche, fornitori di logistica e aziende retail dipendono da sistemi interconnessi come terminali POS (point of sale), software per la catena di fornitura e reti di produzione. Un attacco ransomware può bloccare le linee di produzione e congelare le transazioni e-commerce, causando enormi perdite di fatturato. Gli aggressori sfruttano queste situazioni, dove ogni ora di inattività costa denaro alle aziende.

Valutazione del rischio

Per comprendere il livello di rischio degli attacchi ransomware, è necessario valutare il loro potenziale impatto, la facilità di esecuzione e la probabilità complessiva. Ecco una discussione di ciascun fattore di rischio e della sua giustificazione.

Fattore di rischio | Livello |

|---|---|

|

Danno potenziale |

Critico

|

|

Facilità di esecuzione |

Da medio ad alto

|

|

Probabilità |

Alta Secondo Statista, il 72,7% delle organizzazioni a livello globale ha riportato di essere stata colpita da ransomware nel 2023. |

Come prevenire gli attacchi ransomware

Per prevenire gli attacchi ransomware, le aziende dovrebbero implementare una strategia di difesa che combini controlli tecnici rigorosi, consapevolezza dei dipendenti e pianificazione proattiva. Nessuno strumento singolo può fermare un attacco, ma le organizzazioni possono ridurre notevolmente la loro esposizione al rischio affrontando le vulnerabilità nei sistemi, nelle credenziali e nel comportamento umano.

Sistemi esposti a Internet

È stato osservato che gli aggressori sfruttano servizi esposti e sistemi non aggiornati per ottenere l'accesso iniziale. Le organizzazioni dovrebbero:

- Applica regolarmente patch e aggiornamenti ai sistemi operativi, alle applicazioni web e al firmware per chiudere le vulnerabilità note.

- Disabilita i protocolli obsoleti come SMBv1, che vengono sfruttati nella propagazione dei ransomware.

- Eseguire scansioni di vulnerabilità di routine e test di penetrazione per identificare i punti deboli.

- Limita l'accesso pubblico alle porte di gestione remota (come RDP, SSH) e utilizza VPN o gateway sicuri per le connessioni remote.

Credenziali

Le credenziali compromesse rappresentano un punto di accesso facile per gli operatori di ransomware. Le organizzazioni dovrebbero:

- Applica l'autenticazione MFA resistente al phishing, specialmente per gli account privilegiati e remoti.

- Adottare controlli di identity and access management (IAM) per gestire le autorizzazioni degli utenti e automatizzare il provisioning/deprovisioning.

- Usa i gestori di password per generare e memorizzare password forti e uniche.

- Gli amministratori dovrebbero utilizzare un account normale per le attività quotidiane e passare ai loro account amministrativi solo quando hanno effettivamente bisogno dei privilegi di amministratore, per limitare il rischio di movimento laterale.

Phishing e ingegneria sociale

Il phishing è il metodo di consegna del ransomware più diffuso. Per costruire le tue difese:

- Forma i dipendenti a riconoscere email di phishing, pagine di login false e allegati sospetti.

- Implementa standard di autenticazione email come DMARC, SPF e DKIM per bloccare i domini contraffatti.

- Filtra gli allegati e i link delle email utilizzando strumenti di sandboxing e protezione avanzata dalle minacce.

- Conduci esercizi di phishing simulato per testare e rafforzare la consapevolezza.

Protezione degli endpoint

Gli endpoint sono obiettivi principali per i payload ransomware. Per proteggerli:

- Distribuisci strumenti di rilevamento e risposta endpoint (EDR) per monitorare il comportamento e bloccare le attività dannose in tempo reale.

- Implementa la lista bianca e nera delle applicazioni per impedire l'esecuzione di eseguibili non autorizzati.

- Utilizzare sistemi di rilevamento delle intrusioni (IDS) e configurazioni Sysmon per registrare e analizzare eventi di sistema sospetti.

- Gestisci centralmente e aggiorna regolarmente tutti gli agenti endpoint.

Backup

Devi elaborare una strategia solida per eseguire il backup dei tuoi sistemi e dati. Questo ti aiuterà a recuperare rapidamente da un attacco e a minimizzare i danni. Poiché gli aggressori tentano di eliminare i backup, dovresti assicurarti che i backup siano conservati in modo sicuro.

- Mantieni backup offline o immutabili che non possono essere modificati o cancellati dagli aggressori.

- Crea immagini master dei sistemi critici in modo che possano essere ripristinate rapidamente.

- Utilizza soluzioni di backup cloud-to-cloud per SaaS e carichi di lavoro cloud.

- Proteggi i sistemi in cui risiedono i tuoi backup utilizzando sistemi di identity and access management (IAM) come MFA e firewall.

- Testa regolarmente i processi di ripristino del backup per assicurarti che funzionino quando necessario.

Indurimento generale

Rafforza la tua postura di sicurezza complessiva per ridurre la superficie di attacco.

- Adotta un'architettura zero trust, in cui ogni utente e dispositivo deve essere verificato indipendentemente dalla posizione.

- Segmenta le reti per contenere la possibile diffusione di ransomware tra dipartimenti o sistemi.

- Mantieni un inventario degli asset per tracciare tutti i dispositivi, software e servizi connessi al tuo ambiente.

- Limita i privilegi amministrativi e applica il principio del privilegio minimo su tutti gli account.

Malware precursore e protezione endpoint

Molti attacchi ransomware sono preceduti da altri malware, come TrickBot, Emotet o QakBot, che preparano i sistemi per il rilascio del ransomware. Le organizzazioni dovrebbero:

- Utilizzare soluzioni antivirus e EDR gestite centralmente con rilevamento euristico e comportamentale.

- Implementa la lista bianca e la lista nera delle applicazioni per bloccare script ed eseguibili non approvati.

- Monitora con sistemi di rilevamento delle intrusioni (IDS) e configurazioni Sysmon per segnali di allarme precoce.

- Agisci rapidamente per rimuovere il malware nelle fasi iniziali e isolare i sistemi interessati per fermare la diffusione dell'attacco.

Terze parti e fornitori di servizi gestiti (MSP)

Gli aggressori tendono a prendere di mira fornitori affidabili e MSP per raggiungere più clienti contemporaneamente.

- Redigi contratti che dichiarino chiaramente gli obblighi di sicurezza per qualsiasi terza parte che gestisca i tuoi dati o la tua infrastruttura.

- Applica l'accesso con privilegi minimi per i fornitori per limitare la visibilità della rete per loro.

- Richiedere pratiche cloud sicure (SCP) come account dedicati, crittografia e isolamento multi-tenant negli ambienti cloud.

- Monitora continuamente l'attività dei fornitori e i log di accesso per rilevare anomalie.

Prepararsi agli incidenti ransomware

Anche con le migliori difese, le organizzazioni devono essere preparate agli incidenti di ransomware. La tua prontezza determina la rapidità con cui puoi recuperare.

- Sviluppare e testare un piano di risposta agli incidenti (IRP) che definisca ruoli, percorsi di escalation e procedure di contenimento.

- Crea un piano di comunicazione interno ed esterno che dovrebbe includere notifiche ai media e ai clienti.

- Salva copie dei contatti critici e dei documenti IRP offline. Questi possono includere dirigenti, personale IT, forze dell'ordine (come FBI e CISA) e i pertinenti Information Sharing and Analysis Centers (ISACs).

- Comprendere i requisiti di notifica delle violazioni dei dati secondo le leggi statali, federali e internazionali.

- Definisci il ruolo dell'assicurazione informatica e del consulente legale per guidare le decisioni sul riscatto e il recupero post-incidente.

Come Netwrix può aiutare

Netwrix offre una suite di strumenti di sicurezza che rafforzano le tue difese e migliorano la risposta agli incidenti contro il ransomware. Mentre Netwrix Threat Manager funge da prima linea di difesa, le altre soluzioni dell’azienda proteggono anche contro il ransomware rafforzando la visibilità, limitando il raggio d’azione e consentendo un recupero più rapido.

Netwrix Threat Manager

Threat Manager fornisce rilevamento delle minacce in tempo reale e risposta automatizzata.

- Monitora continuamente sia le attività del file system sia quelle relative all'identità in tempo reale. Rileva comportamenti simili a ransomware (come operazioni di massa sui file, uso sospetto di strumenti RMM, scritture o cancellazioni insolite e schemi di crittografia anomali) attraverso i suoi modelli avanzati di minaccia. L'applicazione identifica anche tentativi di escalation dei privilegi, anomalie degli account e autenticazioni sospette in Active Directory, integrandosi perfettamente con Microsoft Entra ID per ambienti ibridi.

- Attiva azioni automatizzate di contenimento, come la disabilitazione degli account compromessi, il reset delle password, la terminazione delle sessioni attive e la marcatura degli account come “compromessi.”

- Genera inoltre avvisi in tempo reale che vengono inviati tramite email o notifiche mobili.

- Può anche essere integrato e personalizzato tramite script PowerShell, webhook e sistemi SIEM/di allerta (Slack, ServiceNow, Teams).

- Threat Manager estende le protezioni a Microsoft Entra ID oltre agli ambienti AD on-prem.

Netwrix Threat Prevention

Threat Prevention aggiunge un livello preventivo avvisando o bloccando modifiche sospette in Active Directory, eventi di autenticazione a rischio e modifiche critiche agli oggetti prima che sfocino in violazioni.

Netwrix Endpoint Protector

Endpoint Protector fornisce il controllo degli endpoint e previene la perdita di dati. Monitora e controlla il trasferimento dei dati bloccando dispositivi USB non autorizzati e altri dispositivi non autorizzati, e controllando i trasferimenti di file. Inoltre, applica la crittografia e può anche funzionare offline, mitigando il rischio di esfiltrazione dei dati.

Netwrix Auditor

Auditor monitora e riporta le modifiche di sistema, l'attività degli utenti e le modifiche ai file. Ti offre visibilità su chi ha fatto cosa e quando, utile per rilevare i primi segnali di attività ransomware e per le indagini post-incidente.

Rileva e rispondi al ransomware con Netwrix Threat Manager. Scarica la prova gratuita.

Strategie di rilevamento, mitigazione e risposta

Le organizzazioni che rilevano e rispondono rapidamente agli attacchi ransomware possono limitare i danni e i tempi di recupero.

Rilevamento

La rilevazione precoce è importante per fermare l'infezione da ransomware prima che si diffonda. I team di sicurezza dovrebbero monitorare continuamente sistemi e reti per segnali di allarme come:

- Attività sospetta sui file, inclusa la rinomina di massa dei file, la crittografia o la cancellazione delle copie shadow (che sono utilizzate per il ripristino del sistema).

- Traffico di rete anomalo, come picchi inaspettati nel trasferimento dei dati o comunicazioni con server di comando e controllo (C2) noti.

- Tentativi di dumping delle credenziali utilizzando strumenti come Mimikatz o l'accesso a LSASS.

- Attività insolita di strumenti di remote monitoring and management (RMM) o beacon di Cobalt Strike, che potrebbero indicare movimenti laterali o persistenza dell'attaccante.

Le soluzioni EDR, SIEM e Sysmon consentono un monitoraggio proattivo, che può aiutare a rilevare precocemente questi indicatori e attivare avvisi per l'indagine.

Passi di mitigazione

Al rilevare un incidente di ransomware, i team di sicurezza devono agire rapidamente per contenere la minaccia e preservare le prove. I team IT, legali e dirigenziali devono coordinarsi per garantire una risposta efficace e conforme.

- Isola immediatamente i sistemi infetti (computer singoli, server, ecc.) dalla rete per prevenire ulteriori diffusione.

- Se necessario, disconnetti i segmenti di rete interessati per interrompere la comunicazione con i dispositivi non compromessi. Fai questo quando sospetti che la compromissione si sia diffusa su più dispositivi all'interno di un particolare segmento di rete, o quando non puoi identificare immediatamente tutti i sistemi interessati.

- Dopo aver identificato e disconnesso i dispositivi infetti, utilizzare strumenti anti-malware per rimuovere il ransomware. Evitare di riprendere le normali operazioni finché tutti i sistemi non sono puliti, poiché malware nascosti possono riapparire e infettare altri file.

- Una volta che sei sicuro che la tua rete è libera da ransomware, esegui una scansione completa del sistema per individuare eventuali malware residui che potrebbero causare problemi dopo il recupero.

- Cerca di individuare la fonte del ransomware o malware. Questo renderà più facile determinare come si diffonde l'infezione. Chiedi ai dipendenti se hanno notato comportamenti insoliti sui loro computer o se hanno cliccato su allegati o link in email sospette.

- Conservare le prove forensi, comprese le immagini di sistema, i dump di memoria e i file di log, per un'analisi e un'indagine successive.

- Notifica le autorità competenti, come l'FBI, CISA o il Centro di Condivisione e Analisi delle Informazioni (ISAC) del tuo settore.

Risposta

Dopo aver contenuto la minaccia, l'attenzione si sposta sul ripristino dei sistemi e sulla prevenzione di recidive:

- Reimposta tutte le password e revoca le credenziali compromesse per bloccare l'accesso degli aggressori.

- Correggi le vulnerabilità sfruttate e rafforza i sistemi per chiudere le falle di sicurezza.

- Eseguire una ricostruzione pulita delle macchine interessate utilizzando immagini golden (baseline di sistema attendibili verificate come prive di malware).

- Se i file di backup sono stati hackerati o cancellati, cercate potenziali decrittatori. Diverse organizzazioni offrono supporto con strumenti e programmi gratuiti che possono aiutare a decrittare i dati, come discusso nella sezione Resources and government support.

- Condividi indicatori di compromissione (IOC) con la comunità più ampia tramite piattaforme affidabili come StopRansomware.gov o l’ISAC del tuo settore. Questo può aiutare altri a difendersi da attacchi simili.

Dovresti pagare il riscatto?

L'FBI, CISA e NSA consigliano vivamente alle organizzazioni di non pagare il riscatto. Il pagamento comporta rischi seri.

- Non vi è alcuna garanzia che i dati saranno decrittografati o che gli aggressori non colpiranno di nuovo.

- I pagamenti finanziano operazioni criminali e incoraggiano ulteriori attacchi.

- Alcuni gruppi di ransomware sono entità sanzionate, il che significa che il pagamento potrebbe violare le leggi federali e comportare sanzioni.

Invece di pagare, considera alternative più sicure come:

- Ripristina da backup sicuri mantenuti offline o in archiviazione immutabile.

- Usa i decrittatori gratuiti disponibili dal progetto No More Ransom.

- Coinvolgere le forze dell'ordine, che possono assistere nel recupero o nella negoziazione con gli aggressori senza violare le normative.

Il governo del Regno Unito è arrivato a proporre un divieto dei pagamenti di riscatti, secondo cui gli enti del settore pubblico e gli operatori delle infrastrutture nazionali critiche (inclusi NHS, consigli locali e scuole) sarebbero proibiti dal soddisfare le richieste di riscatto.

Risorse e supporto governativo

Le organizzazioni non devono affrontare il ransomware da sole. Molte risorse governative e del settore forniscono assistenza, informazioni e strumenti di recupero.

|

Agenzie governative statunitensi |

|

|

Risorse pubbliche gratuite |

|

|

Quadri di riferimento |

|

|

Sector ISACs |

Unendosi a un ISAC specifico per settore, le organizzazioni possono condividere intelligence, ricevere avvisi tempestivi e coordinare gli sforzi di difesa nel loro settore. Puoi esplorare l'elenco completo qui: National Council of ISACs |

Impatto specifico del settore

Il ransomware colpisce ogni settore in modo diverso, ma le sue conseguenze sono universalmente gravi. Ogni industria affronta rischi operativi, finanziari e normativi unici che possono interrompere i servizi, danneggiare la reputazione e erodere la fiducia del pubblico.

Settore | Impatto |

|---|---|

|

Sanità |

Un attacco ransomware può paralizzare le operazioni ospedaliere criptando o bloccando l'accesso ai record elettronici sanitari (EHR), causando ritardi negli interventi chirurgici e interruzioni nella cura dei pazienti. Se le informazioni sanitarie protette (PHI) vengono esposte, può scattare una violazione della HIPAA, con multe costose. Le organizzazioni possono anche subire danni reputazionali a lungo termine. |

|

Finanza |

Gli attacchi alle istituzioni finanziarie possono causare il furto di dati finanziari, transazioni non autorizzate e interruzioni prolungate del servizio. Questi incidenti portano a perdite finanziarie, fallimenti nella conformità PCI DSS e perdita di fiducia dei clienti.

|

|

Governo |

Il ransomware che prende di mira le agenzie governative può bloccare servizi pubblici critici come emergenze, trasporti e utenze. Questo settore è molto preso di mira perché interferire con infrastrutture critiche, come elettricità o acqua, può causare caos diffuso. L'esposizione di dati dei cittadini e informazioni classificate può rappresentare rischi per la sicurezza nazionale e diminuire la fiducia pubblica nelle istituzioni. |

|

Istruzione |

Scuole, università e istituti di ricerca conservano grandi quantità di dati personali e di ricerca. Gli attacchi possono interrompere le lezioni, esporre i dati di studenti e personale e criptare proprietà intellettuale preziosa per ottenere un riscatto.

|

|

Manifatturiero |

I produttori dipendono da linee di produzione continue e sistemi industriali connessi (IoT e SCADA). Un attacco ransomware può fermare le operazioni, causando grandi perdite finanziarie. Poiché i tempi di inattività sono molto costosi, molte aziende preferiscono pagare rapidamente il riscatto per riprendere la produzione.

|

|

Tecnologia e servizi IT |

Le aziende tecnologiche e i fornitori di servizi sono obiettivi attraenti poiché gestiscono dati e infrastrutture per più clienti. Una singola compromissione può diffondersi nella catena di fornitura e colpire centinaia di organizzazioni. Gli attaccanti sfruttano questa leva per causare interruzioni più ampie e chiedere riscatti più elevati. |

Come Netwrix Data Classification può aiutare

Classificando e etichettando i dati sensibili (cartelle cliniche, informazioni finanziarie, dati governativi) in ambienti on-premises e cloud, Netwrix Data Classification consente alle organizzazioni di indirizzare gli sforzi di protezione e backup su ciò che conta di più. La soluzione può anche semplificare le attività di conformità. Mappa ed etichetta i dati soggetti a regolamenti (HIPAA, GDPR, PCI DSS), facilitando la generazione di report, la risposta alle richieste dei soggetti interessati e la dimostrazione delle politiche di gestione dei dati.

Evoluzione degli attacchi e tendenze future

Gli attacchi ransomware probabilmente diventeranno più veloci, più adattivi e più automatizzati. A causa dell'aumento dell'uso dell'AI, dell'espansione negli ambienti cloud e del targeting delle infrastrutture critiche, sarà più difficile per le organizzazioni rilevare e contenere gli attacchi. Rimanendo al passo con le tendenze del ransomware, le organizzazioni possono preparare difese altrettanto forti per affrontare la minaccia.

Statistiche chiave e infografiche

Il numero di attacchi ransomware e le richieste di riscatto sono aumentati anno dopo anno. Le seguenti statistiche chiave e grafici evidenziano le tendenze recenti e gli impatti finanziari, offrendo una panoramica basata sui dati sul motivo per cui il ransomware rimane una preoccupazione principale per le organizzazioni in ogni settore.

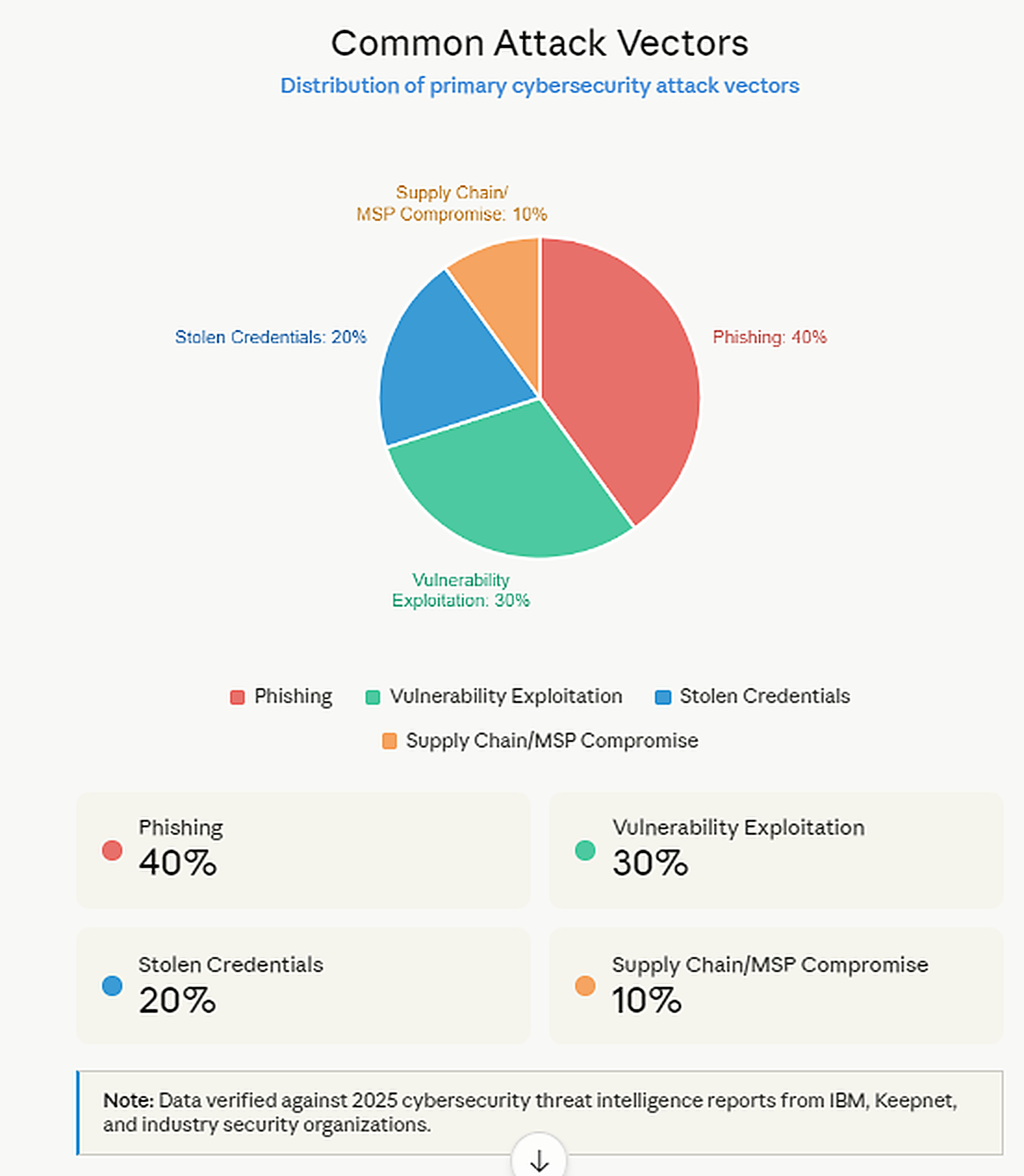

- Le ricerche dimostrano che il phishing è effettivamente un vettore di attacco dominante. 33 Statistiche sugli Attacchi di Phishing nel 2024 di Guardz afferma che 9 violazioni di dati su 10 nel 2023 sono originate da attacchi di phishing rivolti ai dipendenti.

- StationX afferma che il phishing è il metodo più comune per la diffusione del ransomware, responsabile del 45% di tutti gli attacchi ransomware.

- Il ransomware è stato responsabile di oltre il 70% degli incidenti informatici segnalati nel 2023, come riportato da Cyberint. Tuttavia, Bright Defense menziona che nel 2024 il ransomware ha rappresentato il 32% degli incidenti di malware segnalati, mostrando un calo significativo.

- I pagamenti medi di riscatto sono aumentati significativamente nel 2024. Ad esempio, Sophos riporta che il pagamento medio del riscatto è passato da circa 400.000 dollari nel 2023 a circa 2 milioni di dollari nel 2024 per le organizzazioni che hanno pagato, indicando un forte aumento rispetto agli anni precedenti. Tuttavia, i pagamenti totali sono diminuiti notevolmente nel 2024, sia in valore complessivo sia nella proporzione di vittime che hanno pagato, anche se le richieste di riscatto sono rimaste elevate.

- I danni globali causati dal ransomware sono previsti a costare 265 miliardi di dollari all'anno entro il 2031. Queste stime si basano su previsioni ampiamente citate secondo cui il costo aumenterà del 30% ogni anno.

- Il settore sanitario rimane il più preso di mira, seguito da finanza, governo e istruzione. Secondo il FBI's 2024 Internet Crime Report, il settore sanitario ha subito più minacce informatiche rispetto a qualsiasi altra industria di infrastrutture critiche. Con 444 incidenti segnalati, 238 erano minacce ransomware. Tuttavia, il settore manifatturiero critico ha avuto più incidenti di ransomware, con 258.

Grafico a torta che mostra i vettori di attacco comuni

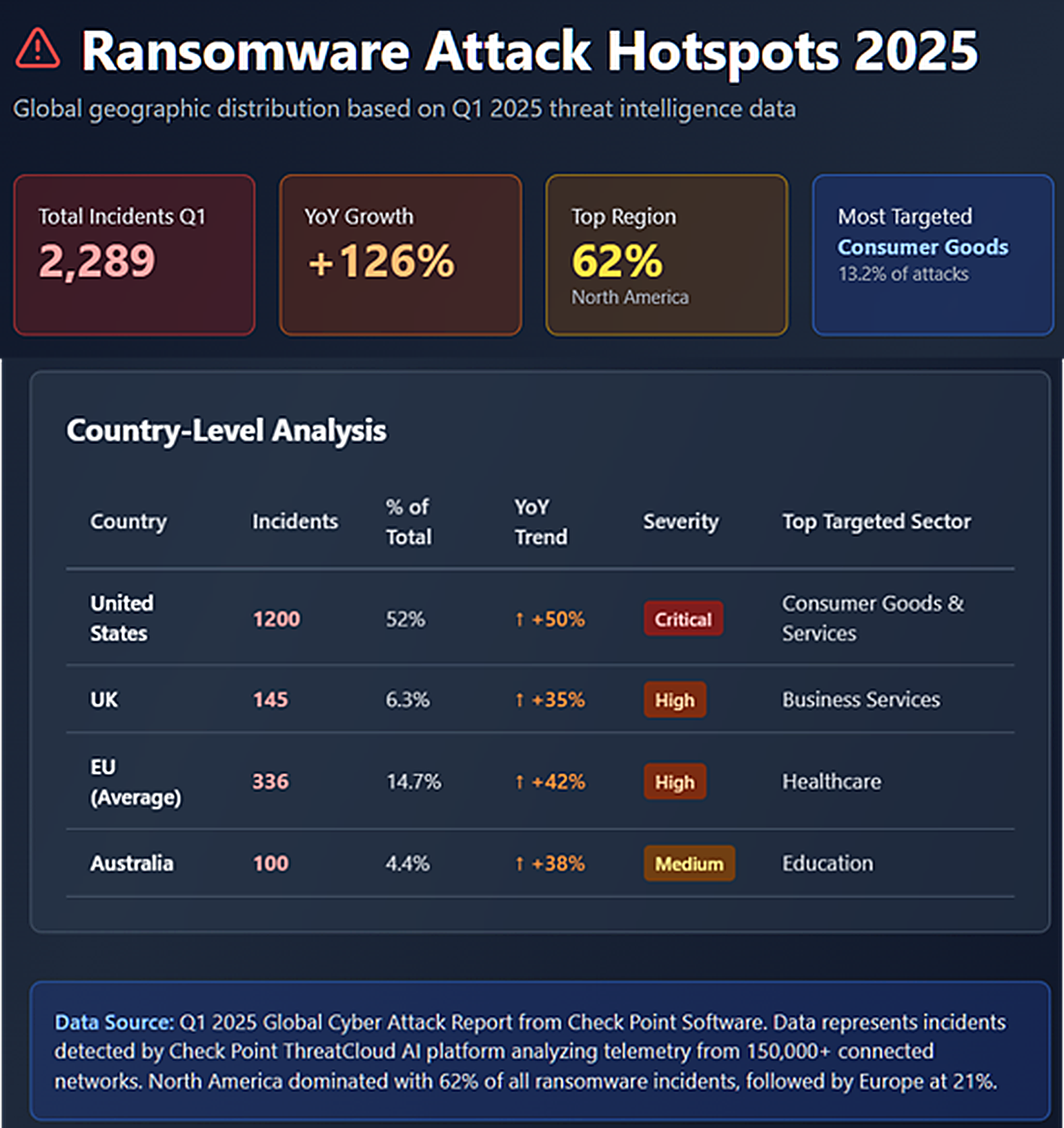

Punti caldi geografici degli attacchi ransomware (US, UK, EU, Australia)

Considerazioni finali

Torniamo a cosa sono gli attacchi ransomware. La definizione di attacco ransomware non rappresenta solo le sue implicazioni criminali. Suggerisce anche una battaglia per il controllo in un’epoca in cui i dati definiscono il potere.

Nessuna organizzazione è immune alla minaccia, indipendentemente dalla dimensione o dal settore. Sebbene le statistiche siano preoccupanti, la buona notizia è che la maggior parte degli attacchi ransomware è prevenibile.

La lotta contro il ransomware non può essere vinta con una singola soluzione, ma piuttosto attraverso una combinazione di controlli tecnici, consapevolezza dei dipendenti e una mentalità di sicurezza proattiva. Alla fine, la sopravvivenza dipenderà non da chi evita il prossimo attacco, ma da chi è preparato a riprendersi da esso.

Domande frequenti

Condividi su

Visualizza attacchi informatici correlati

Abuso dei permessi dell'applicazione Entra ID – Come funziona e strategie di difesa

Modifica di AdminSDHolder – Come funziona e strategie di difesa

Attacco AS-REP Roasting - Come Funziona e Strategie di Difesa

Attacco Hafnium - Come funziona e strategie di difesa

Spiegazione degli attacchi DCSync: minaccia alla sicurezza di Active Directory

Attacco Pass the Hash

Comprendere gli attacchi Golden Ticket

Spiegazione degli attacchi di sfruttamento gMSA e degli attacchi Golden gMSA

Attacco DCShadow – Come Funziona, Esempi Reali e Strategie di Difesa

ChatGPT Prompt Injection: Comprensione dei rischi, esempi e prevenzione

Spiegazione degli attacchi di estrazione NTDS.dit

Attacco Kerberoasting – Come Funziona e Strategie di Difesa

Spiegazione dell'attacco Pass-the-Ticket: Rischi, Esempi e Strategie di Difesa

Attacco di Password Spraying

Attacco di estrazione di password in chiaro

Spiegazione della vulnerabilità Zerologon: Rischi, exploit e mitigazione

Una guida completa agli attacchi Skeleton Key

Attacco Silver Ticket

Movimento laterale: cos'è, come funziona e prevenzioni

Attacchi Man-in-the-Middle (MITM): cosa sono e come prevenirli

Perché PowerShell è così popolare tra gli aggressori?

4 attacchi agli account di servizio e come proteggersi

Come prevenire gli attacchi malware che impattano sulla tua azienda

Cos'è il Credential Stuffing?

Compromettere SQL Server con PowerUpSQL

Cosa sono gli attacchi di Mousejacking e come difendersi

Rubare credenziali con un Security Support Provider (SSP)

Attacchi con Rainbow Table: Come Funzionano e Come Difendersi

Uno sguardo approfondito agli attacchi alle password e come fermarli

Ricognizione LDAP

Bypassare MFA con l'attacco Pass-the-Cookie

Guida definitiva agli attacchi Golden SAML