Guida definitiva agli attacchi Golden SAML

Golden SAML è un attacco in cui gli hacker utilizzano un certificato di firma IdP rubato per falsificare i token SAML, permettendo loro di impersonare gli utenti bypassando password e MFA. Questa tecnica ha attirato l'attenzione dopo il suo utilizzo nella violazione di SolarWinds e rimane una minaccia negli ambienti di identità ibrida.

Attributo | Dettagli |

|---|---|

|

Tipo di attacco |

Attacco Golden SAML |

|

Livello di impatto |

Critico

|

|

Obiettivo |

Aziende, governi, infrastrutture critiche

|

|

Vettore di attacco principale |

Provider di identità compromesso (IdP)/escalation di privilegi

|

|

Motivazione |

Spionaggio, guadagno finanziario, interruzione

|

|

Metodi comuni di prevenzione |

Rotazione dei certificati, rafforzamento AD FS, monitoraggio SIEM |

Fattore di rischio | Livello |

|---|---|

|

Danno potenziale |

Critico

|

|

Facilità di esecuzione |

Difficile (ma facile dopo compromissione del dominio o IdP)

|

|

Probabilità |

Da moderata ad alta (a seconda della maturità dell'organizzazione target) |

Gli aggressori non hanno bisogno di password se possono falsificare la fiducia.

Parla con i nostri esperti per rilevare gli attacchi Golden SAML e proteggere i tuoi sistemi di autenticazione.

Cos'è un attacco Golden SAML?

Golden SAML è un attacco informatico che prende di mira i sistemi di autenticazione federata come Active Directory Federation Services (AD FS). Si verifica quando un attaccante ruba la chiave privata o il certificato utilizzato da un identity provider (IdP), come AD FS, per firmare i token SAML (security assertion markup language). Questo permette all'attaccante di creare token SAML falsi che appaiono completamente legittimi a tutti i servizi connessi.

Con token SAML contraffatti, gli aggressori possono impersonare qualsiasi utente, inclusi gli amministratori, e ottenere accesso a servizi cloud come Microsoft 365. Poiché i token SAML contraffatti sono crittograficamente validi, bypassano i metodi di autenticazione tradizionali come l'autenticazione a più fattori (MFA) e i controlli delle password, rendendo inefficaci i controlli di sicurezza convenzionali. Il metodo è simile ai Kerberos Golden Tickets ma prende di mira i sistemi di federated identity.

L'obiettivo principale di un attacco Golden SAML è acquisire un accesso furtivo, a lungo termine e di alto livello alla rete e ai servizi cloud di un'organizzazione senza far scattare allarmi. Armati del potere di impersonare qualsiasi utente e bypassare l'autenticazione, gli aggressori possono visualizzare dati sensibili, modificare configurazioni e muoversi lateralmente tra i sistemi rimanendo sotto il radar. Anche se l'organizzazione forza il reset delle password o ruota le credenziali degli utenti, l'attaccante può mantenere l'accesso finché possiede il certificato o la chiave di firma rubati.

Sistemi di autenticazione federata: come funzionano

L'autenticazione federata consente agli utenti di accedere una sola volta e utilizzare più applicazioni, sia on-premises che nel cloud, senza dover gestire password separate. Ecco il flusso abituale:

- Un utente tenta di accedere a un'app cloud come Microsoft 365.

- L'app reindirizza la richiesta al provider di identità dell'organizzazione (IdP), come AD FS o Okta.

- L'IdP verifica le credenziali dell'utente ed emette un token SAML firmato digitalmente che conferma la loro identità e i permessi.

- L'app cloud verifica la firma del token e, se valida, concede all'utente l'accesso senza richiedere ulteriori login.

Come lo sfruttano gli aggressori?

Gli attaccanti Golden SAML prendono di mira la fase di firma. Rubando il certificato di firma del token e la chiave privata dell’IdP, possono creare i propri token SAML che sembrano perfettamente legittimi, permettendo così di accedere a qualsiasi applicazione connessa.

Come funziona un attacco Golden SAML?

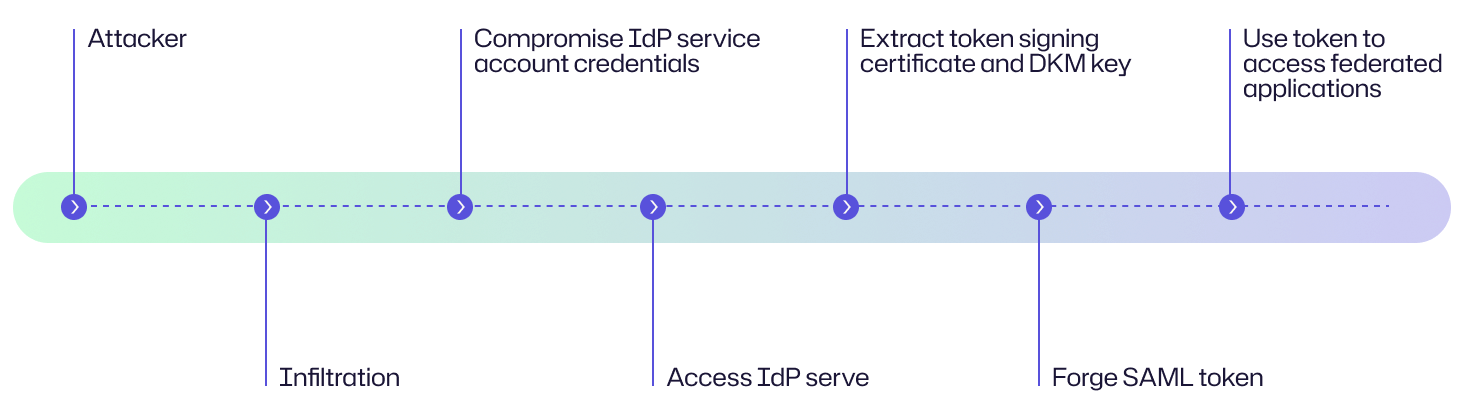

Un attacco Golden SAML si sviluppa in una serie di passaggi, iniziando con l’ottenimento di privileged access e terminando con il controllo a lungo termine e furtivo delle risorse cloud e on-premises. Ecco le diverse fasi dell’attacco:

1. Ottenere privilegi amministrativi

Gli aggressori iniziano violando la rete per raggiungere il server AD FS o qualsiasi altro provider di identità SAML, e aumentano i privilegi fino a ottenere diritti di amministratore locale o di dominio. Potrebbero sfruttare vulnerabilità non corrette, rubare credenziali privilegiate tramite phishing o tecniche pass-the-hash, oppure sfruttare configurazioni errate che consentono l'escalation dei privilegi.

2. Estrarre il certificato di firma del token e la chiave privata

Con il controllo amministrativo, gli aggressori utilizzano strumenti come ADFSdump, Mimikatz e i moduli PowerShell integrati per estrarre quanto segue dal database di configurazione AD FS, dall'archivio certificati di Windows o da Active Directory, a seconda di dove si trovino.

- Certificato di firma del token e la sua chiave privata: la “chiave maestra” per l’emissione di token SAML

- Chiave Distributed Key Manager (DKM): essenziale per decrittare i dati del certificato memorizzati in cluster AD FS multi-server

- Elenco delle parti affidabili: fornisce agli aggressori la mappa di tutte le applicazioni e i servizi a cui possono accedere con token contraffatti

Gli strumenti che utilizzano possono leggere il materiale della chiave privata se non è protetto da un modulo di sicurezza hardware (HSM).

3. Genera token SAML

Utilizzando la chiave privata rubata, l'attaccante usa strumenti come ADFSpoof per generare asserzioni SAML fraudolente che sembrano essere emesse legittimamente dall'IdP. Possono impostare qualsiasi nome utente o appartenenza a gruppi all'interno dell'asserzione. In questo modo, possono concedersi l'accesso come amministratore globale o a livello root.

4. Accedi alle applicazioni federate

L’avversario deve ora semplicemente utilizzare il token SAML contraffatto per accedere ai servizi cloud (come Microsoft 365, Microsoft Entra, AWS e Salesforce) o alle applicazioni on-premises che si fidano dell’IdP. Poiché i token sono crittograficamente validi, questi servizi li accettano senza contestazioni, concedendo pieno accesso a email, archiviazione e portali amministrativi senza richieste di password o MFA.

5. Mantenere la persistenza

Poiché l'attacco si basa sul certificato di firma rubato piuttosto che sulle password, i normali reset delle password o le modifiche MFA non bloccano l'accesso dell'attaccante. È necessario sostituire il certificato compromesso per impedire all'attaccante di emettere nuovi token contraffatti.

Diagramma del flusso di attacco

L’attacco Golden SAML segue una catena di eventi prevedibile. Esaminiamo un esempio di scenario di attacco e visualizziamo le fasi dell’attacco per capire come un aggressore possa passare da una violazione iniziale ad accedere liberamente ad applicazioni cloud o on-premises.

Una società di servizi finanziari di medie dimensioni nota un'attività insolita di scansione della rete, ma nulla di grave. Settimane dopo, gli aggressori attirano un amministratore IT privilegiato con un'email di phishing e rubano le credenziali dell'account di servizio AD FS.

Usandoli, accedono da remoto al server AD FS, esportano il certificato di firma del token e lo usano per creare le proprie asserzioni SAML che impersonano un amministratore globale. Con questi token contraffatti, e senza bisogno di password o MFA, accedono a Microsoft 365 e AWS, scaricando dati sensibili dei clienti e creando regole nascoste di inoltro della posta per mantenere la persistenza.

L'intrusione rimane invisibile finché l'azienda non nota un inoltro di casella di posta non spiegato e lo correla con modelli anomali di emissione di token.

Esempi di attacco Golden SAML

Questi esempi ben noti aiutano a illustrare come gli attacchi Golden SAML si manifestano nel mondo reale.

Caso | Impatto |

|---|---|

|

Violazione della catena di approvvigionamento SolarWinds (2020) |

Il gruppo hacker Nobelium (noto anche come APT29 o Cozy Bear) ha compromesso gli aggiornamenti software di Orion come vettore iniziale dell’attacco, lanciando una grande intrusione nella catena di approvvigionamento. Successivamente hanno utilizzato Golden SAML per muoversi lateralmente attraverso ambienti federati, accedendo silenziosamente a Microsoft 365, Microsoft Entra ID e altri servizi cloud. Le vittime includevano agenzie governative statunitensi e aziende Fortune 500. |

|

Furto certificato di firma token AD FS documentato da Microsoft (2021–2022) |

In un incidente documentato, gli avversari si sono mossi lateralmente verso un server AD FS/federazione, hanno esportato il certificato di firma token on-premises, quindi hanno falsificato asserzioni SAML per autenticarsi in Microsoft 365 e Microsoft Entra senza bisogno di password o MFA. Gli intrusi hanno mantenuto l’accesso anche dopo il reset delle password, costringendo le vittime a sostituire i certificati e a risolvere l’accesso Tier-0 on-premises. Le vittime includevano clienti Microsoft del settore pubblico e imprese anonimizzati. |

Conseguenze di un attacco Golden SAML

Un attacco Golden SAML riuscito può avere effetti di vasta portata che si propagano attraverso l'organizzazione. Non compromette solo la sicurezza immediata, ma minaccia anche la continuità operativa, la stabilità finanziaria, la conformità normativa e la fiducia a lungo termine degli stakeholder.

Area di impatto | Descrizione |

|---|---|

|

Finanziario |

Le organizzazioni affrontano perdite dirette dovute a dati rubati, costose indagini forensi, multe regolamentari per violazioni dei dati e gli elevati costi delle attività di risposta e recupero dagli incidenti. I ricavi persi a causa dei tempi di inattività possono aggravare il danno, mentre i premi delle cyber-assicurazioni tendono ad aumentare dopo tali eventi.

|

|

Operativo |

Gli aggressori possono interrompere o bloccare l'accesso a servizi cloud critici, come email, strumenti di collaborazione e applicazioni rivolte ai clienti, fermando i processi aziendali quotidiani e ritardando i progetti. I team di risposta agli incidenti potrebbero quindi dover mettere offline i sistemi, ruotare le chiavi e ricostruire i provider di identità, aumentando ulteriormente i tempi di inattività, le scadenze mancate e le interruzioni delle catene di fornitura. |

|

Reputazionale |

Una violazione erode la fiducia di clienti e investitori, mette a dura prova i rapporti con i partner e danneggia il marchio dell'azienda. La perdita di clienti, la copertura mediatica negativa e il calo del valore azionario possono persistere per mesi, mentre i concorrenti possono sfruttare l'incidente per ottenere vantaggi di mercato.

|

|

Legale/regolamentare |

Dati personali o sensibili compromessi possono innescare violazioni del GDPR, indagini della SEC e altre sanzioni di conformità, esponendo l'organizzazione a cause legali e a un controllo a lungo termine. |

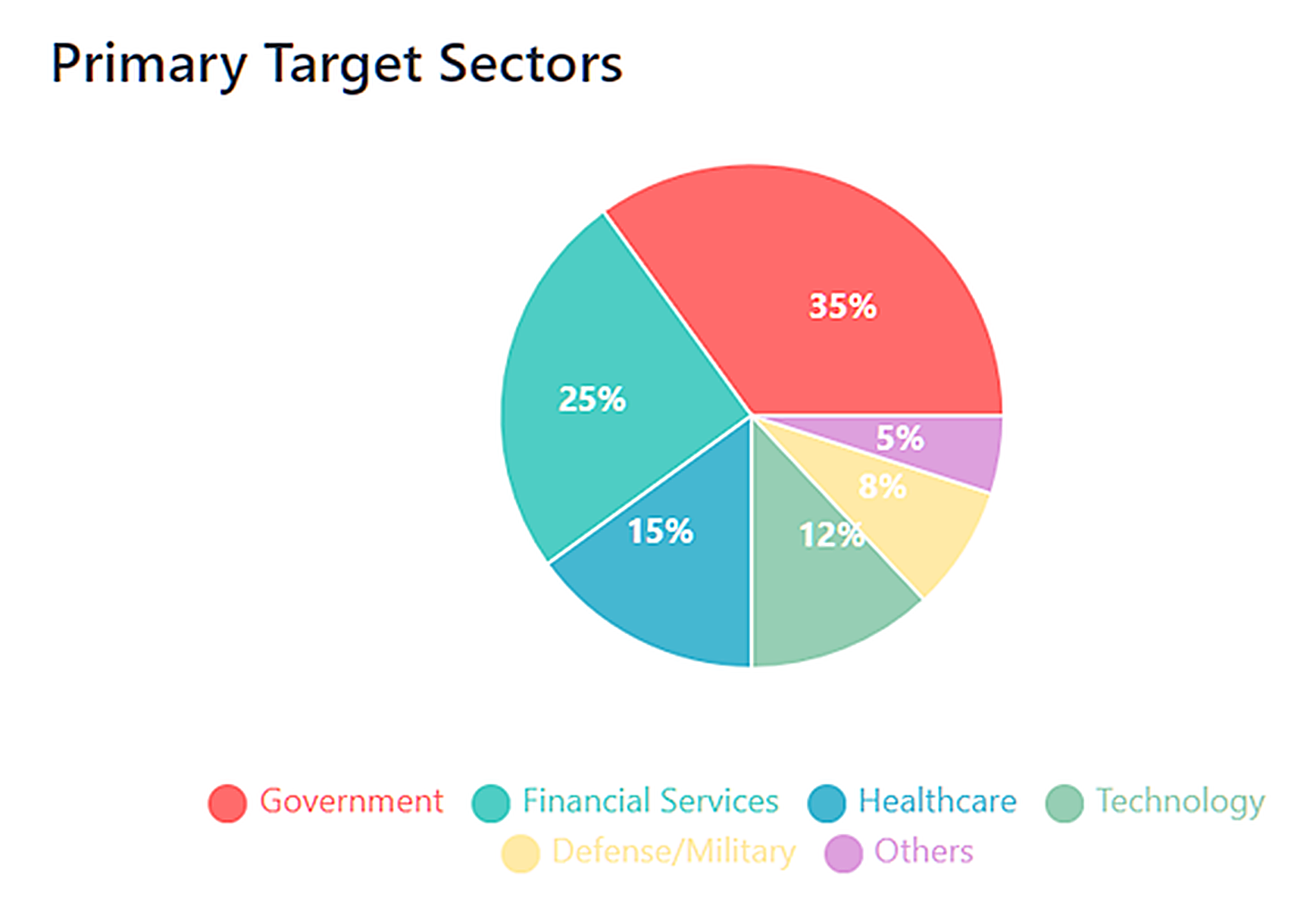

Obiettivi comuni dell'attacco Golden SAML: chi è a rischio?

Gli attacchi Golden SAML prendono di mira le organizzazioni che utilizzano single sign-on (SSO) e provider di identità cloud. Sanno che rubare un certificato di firma di federazione può sbloccare un accesso ampio e a lungo termine. I seguenti gruppi sono particolarmente attraenti per gli aggressori:

Agenzie governative

I governi gestiscono grandi quantità di dati sensibili dei cittadini e informazioni classificate, rendendoli obiettivi principali per spionaggio e interruzioni. Le loro infrastrutture di identity complesse e i sistemi interconnessi creano opportunità per gli attaccanti di sfruttare controlli di federazione deboli.

Ambienti cloud (AWS, Microsoft Entra)

Le piattaforme cloud concentrano grandi quantità di infrastrutture e dati critici per il business. Se un attaccante compromette la chiave di firma SAML, può impersonare amministratori, manipolare risorse ed esfiltrare dati attraverso le distribuzioni cloud. L'alto valore degli asset ospitati nel cloud rende ambienti come AWS e Microsoft Entra obiettivi appetibili.

Applicazioni SaaS aziendali

Suite di produttività e app aziendali come Microsoft 365, Salesforce e ServiceNow si basano su single sign-on basato su SAML. Un token SAML contraffatto può concedere agli attaccanti accesso persistente e privilegiato a email, dati dei clienti e proprietà intellettuale.

Valutazione del rischio

Un attacco Golden SAML rappresenta una minaccia ad alto impatto perché sfrutta il modello di fiducia stesso che supporta SSO e l'autenticazione federata. Comprendendo la sua probabilità, i danni potenziali, la complessità tecnica e le lacune di sicurezza esistenti, le organizzazioni possono valutare l'esposizione e costruire difese.

Fattore di rischio | Livello |

|---|---|

|

Probabilità |

Moderata per organizzazioni con pratiche mature di identity e gestione delle chiavi. Alta nelle organizzazioni dove le chiavi private di AD FS/firma sono scarsamente protette, la rotazione dei certificati è poco frequente e i controlli di accesso privilegiato sono deboli.

|

|

Gravità |

Grave per le organizzazioni che utilizzano servizi cloud (come AWS, Office 365 e Microsoft Entra) e dipendono dall'autenticazione federata, poiché un token SAML contraffatto può concedere agli aggressori un accesso amministrativo persistente ad app e dati critici.

|

|

Sofisticazione dell'attacco |

Avanzata; gli avversari necessitano di competenze tecniche esperte per ottenere accesso a livello amministrativo ed estrarre certificati di firma. Ma una volta raggiunto, consente una persistenza furtiva ed è difficile da rilevare e correggere.

|

|

Lacune attuali |

I livelli di rischio rimangono elevati a causa di debolezze quali la protezione inadeguata delle chiavi private di AD FS, la mancata rotazione dei certificati di firma, il monitoraggio limitato degli endpoint e la correlazione insufficiente dei log tra sistemi federati. Queste lacune rendono difficile il rilevamento e la correzione. |

Come prevenire un attacco Golden SAML

Prevenire un attacco Golden SAML significa proteggere le chiavi di firma, rafforzare l'accesso privilegiato e ridurre la possibilità che gli aggressori possano abusare dell'infrastruttura di identity.

- Ruotare regolarmente i certificati di firma e le chiavi private: Pianificare una rotazione frequente dei certificati di firma dei token e delle chiavi private associate. In questo modo, le credenziali rubate diventano rapidamente inutilizzabili per un attaccante.

- Conservare le chiavi private AD FS in modo sicuro: Conservare i certificati di firma del token e le chiavi private in posizioni con forti controlli di accesso e crittografia. Questo impedirà agli aggressori di copiarli anche se ottengono un accesso parziale al sistema.

- Usa moduli di sicurezza hardware (HSM) per la protezione delle chiavi: Colloca la chiave di firma all'interno di un HSM in modo che non esca mai dall'hardware sicuro. Questo rende più difficile per gli aggressori esportare o utilizzare impropriamente il certificato.

- Limitare l'accesso amministrativo ad AD FS: Limita chi può gestire AD FS, applica il principio del minimo privilegio e monitora tutte le azioni amministrative per ridurre le opportunità di furto del certificato.

- Applicare patch rigorose e misure di rafforzamento sui provider di identità: Mantenere AD FS e altri server di federazione completamente aggiornati e rimuovere i servizi non necessari. Le organizzazioni devono inoltre implementare le migliori pratiche di rafforzamento per chiudere eventuali vulnerabilità che potrebbero consentire l'escalation a livello amministratore.

- Abilita MFA ovunque: Abilita MFA per tutti gli account privilegiati e utente, inclusi gli amministratori dei sistemi di identity. Sebbene non prevenga di per sé un attacco Golden SAML, rende almeno significativamente più difficile la compromissione iniziale e il movimento laterale.

Strumenti di sicurezza consigliati

I seguenti strumenti di sicurezza possono aiutare a rilevare e bloccare i tentativi di furto dei certificati di firma e di contraffazione dei token:

- Rilevamento e risposta degli endpoint (EDR): Gli strumenti EDR forniscono il monitoraggio in tempo reale di server e workstation, rilevando comportamenti sospetti come tentativi di estrazione delle credenziali, manomissione di AD FS o esfiltrazione di chiavi private. Un'azione rapida da parte di EDR può fermare un attaccante prima che raggiunga l'infrastruttura di identity.

- Privileged Access Management (PAM): Le soluzioni PAM controllano e monitorano rigorosamente gli account amministrativi, applicano l’accesso just-in-time e registrano le sessioni privilegiate. Questo limita le opportunità per gli attaccanti di rubare le credenziali necessarie per estrarre un certificato di firma del token.

- Gestione delle informazioni e degli eventi di sicurezza (SIEM): Una piattaforma SIEM aggrega e correla i log da identity providers, servizi cloud e endpoints. Segnalando modelli di autenticazione insoliti, esportazioni di certificati e attività amministrative inattese, può rivelare i movimenti laterali e l’escalation di privilegi che precedono un attacco Golden SAML.

Come Netwrix può aiutare

Netwrix fornisce una difesa completa incentrata sull'identità per prevenire, rilevare e rispondere a Golden SAML e ad altre minacce basate sull'identità combinando auditing continuo, controlli di accesso privilegiato, sicurezza di certificati e chiavi e rilevamento di anomalie:

Netwrix Privilege Secure

Privilege Secure aiuta a ridurre i privilegi permanenti utilizzando l'accesso just-in-time, il monitoraggio delle sessioni e i caveau sicuri per le credenziali. Se gli aggressori non possono mantenere credenziali o accessi amministrativi persistenti, è molto più difficile rubare un certificato di firma.

Netwrix Identity Manager (IGA basato su SaaS)

Automatizzando il ciclo di vita dell'identità (joiners, movers, leavers), imponendo che i diritti privilegiati siano revisionati e applicando il principio del minimo privilegio e la separazione dei compiti, Identity Manager aiuta a garantire che nessuno abbia più accesso del necessario. Rileva ruoli ad alto rischio e permessi non allineati, permettendoti di individuare account con privilegi eccessivi o inutilizzati che altrimenti potrebbero dare un punto d'appoggio a un attaccante.

Netwrix Auditor

Auditor fornisce visibilità sulle modifiche in Active Directory (incluse le configurazioni correlate ad AD FS), sui cambiamenti di appartenenza ai gruppi, sulle modifiche agli account privilegiati e sui modelli di accesso. Con un buon auditing, le modifiche insolite o non autorizzate (ad esempio, esportazione di certificati, privilegi modificati) possono essere rilevate più rapidamente.

Netwrix Identity Threat Detection and Response (ITDR)

Netwrix ITDR aiuta le organizzazioni a rilevare e fermare attacchi basati sull’identità come Golden SAML prima che si aggravino. Combinando il rilevamento delle minacce in tempo reale con la riduzione proattiva del rischio e la risposta automatizzata, ITDR consente ai team di sicurezza di identificare rapidamente comportamenti anomali di autenticazione, uso improprio dei privilegi e abuso di token in Active Directory e Entra ID.

Con il monitoraggio continuo e l'analisi comportamentale, ITDR rileva precocemente attività sospette e attiva azioni automatiche di contenimento per limitare i movimenti degli aggressori. Collaborando con Privileged Access Management e i controlli di sicurezza della directory, riduce la probabilità di attacchi di contraffazione dei token, minimizzando al contempo il tempo di permanenza dell'attaccante e l'impatto complessivo.

Rileva e rispondi agli attacchi Golden SAML con Netwrix Identity Threat Detection & Response (ITDR). Scarica la tua prova gratuita.

Strategie di rilevamento, mitigazione e risposta

Gli attacchi Golden SAML sono difficili da individuare. Le organizzazioni dovrebbero combinare un monitoraggio attento, una gestione rigorosa dei certificati e un piano di risposta rapido per rilevarli, contenerli e prevenirli.

Rilevamento

Gli attacchi Golden SAML sono difficili da individuare perché i token SAML contraffatti sembrano completamente legittimi. Ma un attento monitoraggio dei server di federazione e dei log correlati può aiutarti a rilevare attività insolite.

Monitora i log di federazione e autenticazione cloud

Quando un utente accede a un'app cloud tramite AD FS, normalmente accadono due cose:

- AD FS registra una voce di log che mostra che ha emesso un token SAML per quell'utente.

- L'app cloud registra l'accesso riuscito dell'utente utilizzando quel token.

Se vedi un accesso registrato dal servizio cloud senza un evento di autenticazione AD FS corrispondente, o se il token manca dell'ID di correlazione previsto che collega i due log, ciò suggerisce che il token non proviene dal tuo AD FS. Questa discrepanza può essere un segnale d'allarme che qualcuno ha falsificato un token SAML (come in un attacco Golden SAML) e ha avuto accesso all'app cloud.

Traccia le modifiche ai certificati e alle autorizzazioni

Abilita la verifica dettagliata su AD FS e monitora i tentativi di esportazione dei certificati o le modifiche non autorizzate alle impostazioni di trust della federazione. Questi ID evento di Windows e AD FS ti aiutano a individuare attività sospette sui certificati che potrebbero indicare un tentativo di Golden SAML:

- ID evento 70 (server AD FS): Registrato quando un certificato di firma o decrittazione del token AD FS viene esportato o salvato. Un'esportazione inattesa potrebbe significare che qualcuno sta tentando di rubare la chiave privata.

- ID evento 1007 (server AD FS): Indica una modifica alla configurazione di AD FS, come l'aggiunta o la rimozione di un certificato di firma o la modifica delle relazioni di trust. Modifiche non autorizzate possono consentire la falsificazione dei token.

- ID evento 4662 (controller di dominio): Generato quando un oggetto della directory viene accesso con permessi specifici. Se fa riferimento all'account di servizio AD FS o al certificato, può indicare tentativi di leggere o copiare la chiave privata.

- ID evento 18 (server AD FS): Attivato quando si verifica una connessione named-pipe al database WID da qualsiasi processo diverso dall'eseguibile AD FS. Rilevarlo richiede che Sysmon sia installato e configurato correttamente.

Rileva emissioni insolite di token e attività amministrative

Correlare i tempi di emissione dei token, gli indirizzi IP e le geolocalizzazioni con il comportamento normale degli utenti per segnalare anomalie. Monitorare anche azioni sospette degli amministratori, come elevazioni di privilegi inaspettate, uso anomalo del service principal o accessi insoliti ai server AD FS e dall'account di servizio AD FS.

Sorveglia le anomalie di sistema a basso livello

Indaga accessi inaspettati a named-pipe al database AD FS (Sysmon Event ID 18) e altre attività di sistema irregolari.

I named pipe sono canali di comunicazione speciali che Windows utilizza per permettere ai processi di comunicare tra loro. In condizioni normali, solo AD FS e i suoi servizi correlati dovrebbero accedere al database AD FS attraverso questi pipe. L'evento Sysmon ID 18 registra quando un processo si connette a un named pipe. Se vedi un processo inaspettato che accede al pipe del database AD FS, potrebbe significare che un attaccante sta tentando di leggere o copiare le chiavi di firma del token memorizzate lì.

Risposta immediata

Quando sospetti una compromissione Golden SAML, agisci rapidamente per bloccare l'accesso dell'attaccante, proteggere nuove credenziali di firma e indagare a fondo.

Contenere e investigare

- Isola immediatamente i server AD FS o identity-provider interessati per prevenire ulteriori manomissioni.

- Conserva prove volatili come acquisizioni di memoria, connessioni di rete attive e processi in esecuzione.

- Inizia un'analisi forense dettagliata per scoprire come è stato accesso il certificato di firma o la chiave privata e per identificare eventuali movimenti laterali.

Sostituire il certificato di firma del token

- Annulla immediatamente il certificato compromesso. Questo è l’unico modo per interrompere la capacità dell’attaccante di generare token.

- Riemetti un nuovo certificato di firma e riconfigura ogni relying party (servizi cloud come Microsoft 365, AWS, Salesforce, ecc.) per fidarsi solo del nuovo certificato.

- Verifica tutte le sessioni SAML attive e revoca o invalida eventuali token sospetti.

- Ruota tutte le relazioni di trust federate e le chiavi.

- Disabilita o ruota le credenziali per gli account di servizio compromessi.

Comunica e recupera

- Notificare i provider cloud/servizi interessati e chiedere il loro aiuto per revocare o invalidare eventuali sessioni contraffatte attive.

- Informare gli stakeholder interni, i team legali/di conformità e (se necessario) i regolatori.

- Avvisa il tuo team di risposta agli incidenti e inizia le procedure di contenimento.

- Dopo il contenimento, eseguire un'analisi completa della causa principale e aggiornare i piani di risposta agli incidenti.

Mitigazione a lungo termine

Per ridurre la possibilità di un attacco Golden SAML e rafforzare la sicurezza complessiva dell'identità, adottare una strategia che limiti le opportunità degli aggressori e migliori la visibilità.

- Applica il principio del minimo privilegio e rafforza i server AD FS/IdP, inclusa la memorizzazione sicura delle chiavi e la regolare applicazione delle patch.

- Implementare un monitoraggio e un sistema di allerta migliorati e in tempo reale per attività di autenticazione sospette.

- Abilita un auditing completo e ad alta verbosità su AD FS, servizi di certificati e Sysmon, inoltrando i log a un SIEM.

- Correlare i log di autenticazione di AD FS e del provider cloud nel SIEM ed eseguire regolarmente esercizi di caccia alle minacce.

- Ruotare regolarmente i certificati di firma dei token e aggiornare tutte le parti affidate.

Le indicazioni nella sezione How to prevent a Golden SAML attack possono servire come strategie efficaci di mitigazione a lungo termine.

Impatto specifico del settore

Gli attacchi Golden SAML possono colpire qualsiasi settore che si affida all'identità federata e al single sign-on, ma le conseguenze variano a seconda dell'industria. Queste possono includere violazioni dei dati, infrazioni normative e perdite finanziarie legate ai rischi unici di ogni settore.

Settore | Impatto |

|---|---|

|

Sanità |

Una violazione Golden SAML può consentire agli aggressori di impersonare clinici o amministratori per accedere ai registri elettronici sanitari, esponendo informazioni sensibili sui pazienti e creando gravi violazioni della conformità HIPAA. Tale accesso non autorizzato può anche interrompere le operazioni cliniche e minare la fiducia dei pazienti.

|

|

Finanza |

Con token SAML contraffatti, gli aggressori possono fingersi personale bancario o di intermediazione, consentendo transazioni fraudolente, furto di dati finanziari e potenziale manipolazione dei conti clienti. Ciò si traduce in perdite finanziarie dirette, sanzioni normative e danni reputazionali.

|

|

Vendita al dettaglio |

Credenziali SAML compromesse consentono agli avversari di infiltrarsi nei sistemi point-of-sale e nei portali dei fornitori, portando al furto di dati delle carte di pagamento, alla interruzione delle piattaforme di e-commerce e ai ritardi nella catena di approvvigionamento. Il risultato può essere una perdita finanziaria su larga scala e un colpo alla fiducia dei clienti. |

Evoluzione degli attacchi e tendenze future

Man mano che sempre più organizzazioni si spostano verso configurazioni ibride e multi-cloud, gli aggressori prendono di mira sempre più l'infrastruttura di federazione come AD FS. Affilano le loro tecniche e cercano nuovi obiettivi, rendendo essenziale per le organizzazioni comprendere come stanno evolvendo gli attacchi Golden SAML.

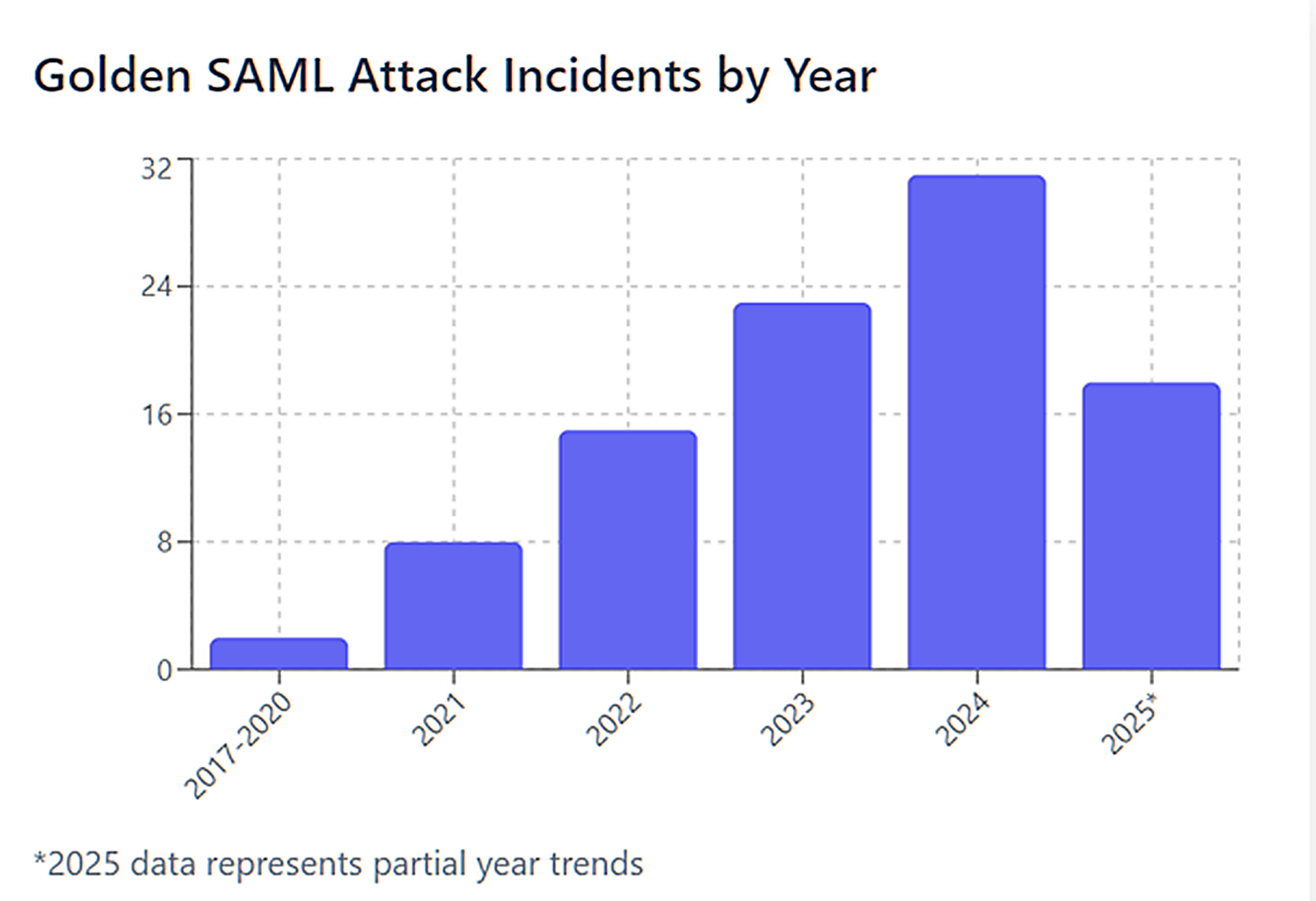

Statistiche chiave e infografiche

Questa sezione evidenzia numeri essenziali e immagini che catturano la portata e l'impatto delle minacce Golden SAML.

- Secondo il Global Cybersecurity Outlook 2023 report del World Economic Forum, oltre il 93% degli esperti di cybersecurity e l'86% dei leader aziendali ritiene che “un evento informatico catastrofico e di vasta portata sia probabile nei prossimi due anni.”

- SolarWinds e i rapporti del governo degli Stati Uniti affermano che fino a 18.000 clienti SolarWinds hanno scaricato l'aggiornamento compromesso di Orion, esponendoli potenzialmente (vedi il rapporto completo qui). Diverse analisi e avvisi autorevoli notano che Golden SAML è una delle tecniche post-compromissione più rilevanti utilizzate dagli attori della minaccia nell'attacco a SolarWinds.

Grafico a barre che mostra gli incidenti di attacchi Golden SAML per anno

La tecnica Golden SAML è stata segnalata per la prima volta nel 2017 da CyberArk. L'incidente SolarWinds segna la prima volta che si sa sia stata utilizzata in natura.

Grafico a torta che mostra i settori più frequentemente presi di mira

Considerazioni finali

Gli attacchi Golden SAML espongono una vulnerabilità critica nella sicurezza aziendale moderna: i sistemi stessi destinati a proteggere le nostre identità digitali possono diventare potenti armi nelle mani sbagliate.

Poiché le organizzazioni si affidano sempre più all'autenticazione federata per i servizi cloud e l'accesso remoto, è fondamentale mettere in sicurezza le infrastrutture di identity. Le organizzazioni devono implementare difese sofisticate, come una gestione robusta dei certificati, il monitoraggio continuo dei token SAML e il rafforzamento della sicurezza di AD FS o di altri identity provider.

In un’epoca in cui l’identità è il nuovo perimetro, proteggere i nostri sistemi federati significa proteggere l’intero ecosistema digitale.

Domande frequenti

Condividi su

Visualizza attacchi informatici correlati

Abuso dei permessi dell'applicazione Entra ID – Come funziona e strategie di difesa

Modifica di AdminSDHolder – Come funziona e strategie di difesa

Attacco AS-REP Roasting - Come Funziona e Strategie di Difesa

Attacco Hafnium - Come funziona e strategie di difesa

Spiegazione degli attacchi DCSync: minaccia alla sicurezza di Active Directory

Attacco Pass the Hash

Comprendere gli attacchi Golden Ticket

Spiegazione degli attacchi di sfruttamento gMSA e degli attacchi Golden gMSA

Attacco DCShadow – Come Funziona, Esempi Reali e Strategie di Difesa

ChatGPT Prompt Injection: Comprensione dei rischi, esempi e prevenzione

Spiegazione degli attacchi di estrazione NTDS.dit

Attacco Kerberoasting – Come Funziona e Strategie di Difesa

Spiegazione dell'attacco Pass-the-Ticket: Rischi, Esempi e Strategie di Difesa

Attacco di Password Spraying

Attacco di estrazione di password in chiaro

Spiegazione della vulnerabilità Zerologon: Rischi, exploit e mitigazione

Una guida completa agli attacchi ransomware

Una guida completa agli attacchi Skeleton Key

Movimento laterale: cos'è, come funziona e prevenzioni

Attacchi Man-in-the-Middle (MITM): cosa sono e come prevenirli

Perché PowerShell è così popolare tra gli aggressori?

4 attacchi agli account di servizio e come proteggersi

Come prevenire gli attacchi malware che impattano sulla tua azienda

Cos'è il Credential Stuffing?

Compromettere SQL Server con PowerUpSQL

Cosa sono gli attacchi di Mousejacking e come difendersi

Rubare credenziali con un Security Support Provider (SSP)

Attacchi con Rainbow Table: Come Funzionano e Come Difendersi

Uno sguardo approfondito agli attacchi alle password e come fermarli

Ricognizione LDAP

Bypassare MFA con l'attacco Pass-the-Cookie

Attacco Silver Ticket