Una guida completa agli attacchi Skeleton Key

Un attacco Skeleton Key si verifica quando un malware impianta una credenziale "master" in memoria, o password, in un sistema di autenticazione, così un attaccante può accedere con quella credenziale lasciando intatti tutti gli account AD.

Attribute | Details |

|---|---|

|

Attack type

|

Skeleton Key malware: Active Directory authentication bypass |

|

Impact level |

Critical

|

|

Target |

Businesses, government, organizations using Active Directory

|

|

Primary attack vector |

Compromised domain controller or administrative access

|

|

Motivation |

Financial gain, espionage, disruption

|

|

Common prevention methods |

Timely patching, least privilege access, EDR, SIEM, enhanced AD monitoring |

Risk factor | Level |

|---|---|

|

Potential damage |

Critical |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

Cos'è il malware Skeleton Key?

Il malware Skeleton Key è una backdoor furtiva in memoria che modifica il processo di autenticazione di Active Directory, consentendo a un attaccante di autenticarsi utilizzando una singola credenziale “master” (password). Non ruba né sostituisce le password degli utenti; cambia la logica di autenticazione su un controller di dominio per accettare la credenziale master contraffatta con qualsiasi nome utente valido.

Per alterare il processo di autenticazione, il malware inietta codice dannoso in LSASS (Local Security Authority Subsystem Service) su un controller di dominio compromesso, che modifica o aggancia la routine di autenticazione. Una volta impiantato, LSASS accetterà la credenziale master dell’attaccante durante le richieste di autenticazione, consentendo efficacemente all’attaccante di accedere come qualsiasi utente esistente. Poiché questo controllo avviene nella memoria di LSASS, la credenziale master non deve essere registrata nel database di Active Directory (NTDS.dit). Active Directory rimane invariato e le credenziali normali continuano a funzionare, rendendo difficile individuare l’impianto.

C’è però un problema. Se un sito di Active Directory ha più controller di dominio, l’impianto Skeleton Key deve essere presente su ogni DC per garantire che la password master di Skeleton Key venga accettata come password valida dell’utente. I client scoprono un controller di dominio usando DCLocator, che sceglie effettivamente un controller di dominio a caso. Quindi, se un client si autentica su un controller di dominio che non ha installato Skeleton Key, la password master fallirà.

Il normale processo di autenticazione e come Skeleton Key lo bypassa

Skeleton Key non bypassa il controllo dell'esistenza dell'account; bypassa solo la fase di convalida della password. Quando un utente effettua l'accesso:

- Il DC verifica prima se il nome utente esiste in Active Directory (questo passaggio non viene saltato).

- Successivamente, LSASS normalmente chiede ad AD (o al pacchetto di autenticazione) di convalidare la password fornita rispetto agli hash memorizzati o alle chiavi Kerberos. È qui che interviene Skeleton Key. Prima che avvenga la convalida normale, il codice dannoso cerca la credenziale principale dell’attaccante (password speciale o token). Se viene presentata, LSASS restituisce successo e il login procede (anche se tale credenziale non esiste in Active Directory).

In breve, Skeleton Key consente che la password principale sia accettata come valida per qualsiasi account esistente. L'account stesso deve essere un oggetto utente AD legittimo.

Gravità dell'attacco

L'obiettivo principale di un attacco Skeleton Key è mantenere un accesso persistente, non rilevato e quasi totale al dominio di una rete, con l'attaccante che si muove lateralmente e abusa dei privilegi senza dover compromettere gli account. Poiché la modifica è in memoria, il rilevamento richiede EDR e analisi forense della memoria, controlli di integrità LSASS e un attento monitoraggio di AD e del comportamento, piuttosto che semplici scansioni di file o registri di cambio password.

Come funziona il malware Skeleton Key?

Ecco una panoramica del ciclo di vita dell'attacco Skeleton Key e cosa significa praticamente ogni fase.

Compromesso iniziale

L'attacco inizia quando un aggressore ottiene accesso privilegiato a un domain controller o a un account con permessi per installare codice su un domain controller. I vettori comuni di una violazione iniziale includono spear-phishing, credenziali rubate o riutilizzate, sfruttamento di una vulnerabilità non patchata o uso improprio di strumenti di amministrazione remota (RDP, VPN, console di gestione remota).

Distribuzione di malware

Dopo aver ottenuto l'accesso, l'attaccante normalmente carica il file DLL Skeleton Key in una directory di staging su un jump host nella rete della vittima. Successivamente, utilizza credenziali privilegiate, come Domain Administrator, per copiare il binario Skeleton Key al controller di dominio ed eseguirlo per iniettarlo nel processo LSASS. LSASS gestisce l'autenticazione di Windows, quindi iniettando codice che patcha o aggancia la routine di autenticazione in memoria, il malware può intercettare le richieste di autenticazione in memoria. Non modifica file né cambia gli hash delle password degli utenti in Active Directory; invece, cambia ciò che il controller di dominio accetta durante l'autenticazione. Di conseguenza, il controller di dominio continuerà a segnalare un comportamento di autenticazione normale per le credenziali legittime, accettando anche la password master backdoor.

Una volta che Skeleton Key è stato distribuito con successo, gli aggressori eliminano il file DLL di Skeleton Key dai controller di dominio mirati e dalla directory di staging sull'host jump.

Sovrascrittura dell'autenticazione

Con il suo codice in esecuzione all'interno di LSASS, il malware intercetta i tentativi di accesso e implementa un bypass: se una password presentata corrisponde alla “master” password segreta dell’attaccante, il controller di dominio restituisce un’autenticazione riuscita per qualsiasi nome utente fornito. In questo modo, l’attaccante può autenticarsi come qualsiasi account di dominio (inclusi gli account con privilegi elevati). Poiché l’attacco non modifica gli hash delle password memorizzati in Active Directory, le normali verifiche delle password e le ispezioni della directory non mostreranno nulla di anomalo, rendendo questa sovrascrittura furtiva e pericolosa.

Movimento laterale

Armato di password principale, l'attaccante può impersonare qualsiasi utente e richiedere ticket Kerberos, accedere ai servizi e utilizzare RDP sugli host. Questa capacità accelera l'escalation dei privilegi e il movimento laterale nell'ambiente. Azioni che altrimenti richiederebbero il furto o il compromesso delle credenziali, che richiede tempo, possono ora essere eseguite rapidamente, permettendo all'attaccante di raggiungere sistemi sensibili prima che i difensori si accorgano della violazione.

Persistenza

Un attacco Skeleton Key rimane attivo fino al riavvio del controller di dominio o del processo LSASS, poiché un riavvio rimuove i hook in memoria. Tuttavia, ciò non garantisce che l’attaccante non abbia più punti d’appoggio. Ad esempio, gli attaccanti potrebbero aver già creato account AD falsi come riserva o installato altri meccanismi di persistenza come attività pianificate, servizi dannosi o backdoor basate sul registro che sopravvivono ai riavvii. Potrebbero anche compromettere nuovamente il controller di dominio e ridistribuire malware.

Coprire le tracce

Gli aggressori si concentrano nel mimetizzare la loro attività nel traffico normale per evitare di essere rilevati. Usano strumenti amministrativi legittimi (Living off the Land) per evitare di introdurre nuovi artefatti, utilizzano protocolli e account normali, imitano schemi di accesso tipici, manomettendo o eliminando i log, ed evitano comportamenti rumorosi (ad esempio, limitano attività ad alto volume o insolite).

Diagramma del flusso di attacco

Ecco un flusso visivo dell'attacco Skeleton Key e una storia di esempio dal punto di vista di un'organizzazione che mostra la tipica catena di eventi, dalla compromissione iniziale all'impersonificazione dell'utente, fino a quando gli aggressori raggiungono dati preziosi e li esfiltrano.

Attaccante → Compromesso iniziale → Iniezione LSASS → Override dell'autenticazione con password master → Movimento laterale → Esfiltrazione dati

Immagina Acom Manufacturing, che si affida ad Active Directory per l’identità e l’accesso. Un attaccante prende di mira un amministratore helpdesk che ha riutilizzato credenziali da un sito compromesso. Usando quelle credenziali, l’attaccante accede a una workstation di gestione, eleva l’accesso a un domain controller e distribuisce malware Skeleton Key. Con la password principale accettata dal domain controller, l’attaccante richiede ticket Kerberos, accede ai server di file, distribuisce strumenti per raccogliere dati sensibili di proprietà intellettuale e finanziaria, ed esfiltra i dati senza modificare alcun hash di password di AD.

Esempi di attacchi Skeleton Key

L'attacco Skeleton Key appare in alcune analisi tecniche e rapporti di intelligence sulle minacce, ma le divulgazioni pubbliche con i nomi delle vittime sono rare. Molte organizzazioni e fornitori considerano queste intrusioni sensibili e trattengono i dettagli. L'incidente più ampiamente documentato è l'attacco ai semiconduttori e al governo di Taiwan.

Case | Impact |

|---|---|

|

Dell SecureWorks' Counter Threat Unit (CTU) discovery of Skeleton Key (Jan 2015) |

CTU researchers discovered a malware family on a customer network and published the first public technical analysis in January 2015. They named it ‘Skeleton Key’ and described how it patches domain controllers in memory to accept an attacker-chosen password for any account. CTU observed that two 64-bit DLL variants were used in deployments. The malware lacked persistence on disk and was removed after a DC reboot, so attackers redeployed it after reboots. |

|

Operation Skeleton Key: Taiwan semiconductor and government attacks |

Taiwanese cybersecurity firm CyCraft reported a targeted, multi-victim cyber-espionage campaign where APT actors used Skeleton Key-style malware to bypass authentication and maintain persistent access for data exfiltration without triggering password-based alerts, primarily targeting intellectual property. Timeframe: Late 2018 to late 2019 Suspected threat actor: APT Chimera, a suspected China-based threat group Primary targets:

Attack objectives: The main objective was the exfiltration of intellectual property, such as documents on integrated circuits (IC), software development kits (SDKs), IC designs, and source code. Technical details:

|

Conseguenze degli attacchi Skeleton Key

Poiché il malware Skeleton Key compromette il nucleo del sistema di autenticazione di un'organizzazione, il suo impatto si estende oltre un singolo incidente, con conseguenze di vasta portata che influenzano le operazioni, le finanze e la reputazione dell'organizzazione.

Impact area | Description |

|---|---|

|

Financial

|

Organizations may face direct financial losses from theft or fraudulent transactions facilitated by unauthorized access. Additional costs include forensic investigations, system restoration, security improvements, and potential ransom or extortion payments. |

|

Operational |

By compromising domain controllers, attackers can gain access to nearly every system and user account. This can disrupt authentication services, hinder daily business operations, and require extensive remediation efforts to restore trust in Active Directory infrastructure.

|

|

Reputational |

A breach of this scale can damage customer and partner trust. News of a compromised authentication system, especially in financial or government sectors, can lead to negative publicity and tarnish brand repute. |

|

Legal/regulatory |

Unauthorized access to sensitive data may trigger mandatory breach disclosures and investigations by regulatory bodies. Non-compliance with data protection laws such as GDPR, HIPAA, or other regional regulations can result in significant fines and legal action. |

Obiettivi comuni degli attacchi Skeleton Key: Chi è a rischio?

Gli attacchi Skeleton Key prendono di mira principalmente le organizzazioni che si affidano ad Active Directory per l'autenticazione. Questi attacchi sono particolarmente efficaci contro ambienti IT grandi e complessi, dove rilevare sottili anomalie di autenticazione può essere difficile. Ecco alcuni dei tipi di organizzazioni più comuni a rischio:

|

Large enterprises with AD environments |

Large organizations with extensive Active Directory infrastructures present ideal conditions for Skeleton Key attacks. Multiple domain controllers, distributed sites, and thousands of user accounts create a broad attack surface that cannot be monitored consistently. |

|

Organizations with single-factor authentication |

Skeleton Key exploits weaknesses in password-based authentication. This means that companies that have not implemented MFA and rely solely on passwords for authentication are particularly vulnerable because the malware bypasses standard credential checks.

|

|

Entities with many privileged accounts |

Administrators, service accounts, and IT staff have elevated permissions across systems. Each high-privileged account increases the chance for an attacker to impersonate a high-value identity to access sensitive data, deploy further payloads, and disable security tools. Hence, companies with a greater number of privileged accounts are more attractive targets. |

|

Government agencies and critical infrastructure |

Public-sector networks and critical infrastructure entities (such as energy, defense, and telecommunications) are high-value targets for threat actors, particularly for espionage. By compromising domain controllers in these environments, attackers can gain wide-reaching access to classified data and operational systems.

|

|

Organizations without strong endpoint or memory monitoring |

Skeleton Key operates entirely in memory and does not persist on disk, so antivirus solutions fail to detect it. Networks that do not have advanced endpoint detection and response (EDR) or memory integrity monitoring are less likely to detect the intrusion.

|

|

Companies with outdated Windows Server versions |

Older or unpatched Windows Server installations have weaker defenses and limited logging or visibility into LSASS processes. These weaknesses give attackers more opportunities to inject and maintain the Skeleton Key malware. |

Valutazione del rischio

Skeleton Key rappresenta un rischio significativo per le organizzazioni perché compromette Active Directory, che è la base stessa dell'autenticazione di rete.

Risk factor | Level |

|---|---|

|

Potential damage

|

Extremely high |

|

Ease of execution |

Medium |

|

Likelihood |

Medium to high |

Come prevenire gli attacchi Skeleton Key

Per prevenire gli attacchi Skeleton Key, le organizzazioni necessitano di una combinazione di controlli di accesso robusti, monitoraggio proattivo e misure di sicurezza per proteggere i sistemi di autenticazione.

- Applica le ultime patch: Mantieni i controller di dominio e i sistemi di autenticazione aggiornati con patch di sicurezza per prevenire lo sfruttamento di vulnerabilità note. L'applicazione delle patch riduce la superficie di attacco e chiude i punti di ingresso che gli aggressori potrebbero utilizzare per ottenere una prima presa.

- Applicare il principio del minimo privilegio: Limita i diritti amministrativi solo a chi ne ha veramente bisogno. Implementa il controllo degli accessi basato sui ruoli (RBAC), utilizza Privileged Access Management just-in-time e applica MFA a tutti gli account amministrativi. Gli amministratori dovrebbero utilizzare account separati per il lavoro di routine e per le attività amministrative, e svolgere tutte le operazioni privilegiate da workstation isolate e rinforzate.

- Monitorare l'attività di LSASS: Sorvegliare continuamente comportamenti insoliti in LSASS, come accessi alla memoria o tentativi di iniezione di processi, che sono indicatori di attacchi Skeleton Key.

- Implementa una protezione avanzata degli endpoint: Distribuisci una soluzione di rilevamento e risposta degli endpoint (EDR) in grado di individuare attacchi in memoria, syscall sospette e manipolazioni delle credenziali che l'antivirus potrebbe non rilevare.

- Sfrutta la correlazione SIEM: Usa una piattaforma di gestione delle informazioni e degli eventi di sicurezza (SIEM) per correlare tentativi di autenticazione sospetti, in particolare più autenticazioni riuscite con IP di origine non corrispondenti o accessi fuori dall’orario lavorativo.

Come Netwrix può aiutare

Netwrix offre soluzioni che possono aiutare a difendersi dagli attacchi basati su credenziali, incluso Skeleton Key, attraverso il rilevamento, i controlli di accesso e il monitoraggio.

Netwrix Threat Manager

L'applicazione Threat Manager consente alle organizzazioni di proteggersi dagli attacchi Skeleton Key con le seguenti funzionalità:

- Utilizza analisi comportamentali e euristiche per rilevare attacchi in memoria (inclusi Skeleton Key e altri strumenti di furto di credenziali).

- Implementa rilevamento basato sull’inganno, come esche e credenziali honeytoken, per attirare gli aggressori e generare avvisi quando vengono utilizzati.

- Correlates eventi sospetti e anomalie (come tentativi di accesso insoliti, schemi di movimento laterale, uso di credenziali honeytoken) per segnalare possibili attacchi alle credenziali o alla memoria.

Netwrix Threat Prevention

L'applicazione Threat Prevention include funzionalità specificamente progettate per monitorare e proteggere il processo LSASS (che è un obiettivo principale per Skeleton Key e altri strumenti di furto di credenziali).

- La funzione LSASS Guardian Monitor monitora le richieste di handle non autorizzate (lettura, scrittura, creazione di thread) provenienti da processi non autorizzati che prendono di mira LSASS e genera avvisi quando vengono osservate operazioni sospette di accesso alla memoria.

- Quando un processo non attendibile tenta di aprire una handle al processo LSASS con permessi di lettura, scrittura o creazione di thread, la funzione LSASS Guardian Protect di Threat Prevention intercetterà tale richiesta e bloccherà gli attacchi dannosi in memoria senza far crashare il processo.

Netwrix Identity Threat Detection & Response (ITDR)

Il software Threat Manager e Threat Prevention fa parte della soluzione Netwrix ITDR. Complessivamente, la piattaforma ITDR offre funzionalità robuste che:

- Monitora il comportamento delle identità privilegiate (account amministrativi, account di servizio) per anomalie nei modelli di autenticazione, orari di accesso insoliti, IP di origine e tentativi di impersonificazione.

- Segnala l'abuso di credenziali, l'impersonificazione delle credenziali e modelli sospetti di utilizzo degli account in modo coerente con le tattiche di Skeleton Key.

- Fornisce tracce di controllo complete e cronologie delle sessioni per supportare l'indagine sugli incidenti.

Netwrix Privileged Access Management (PAM)

La soluzione di Privileged Access Management aiuta a ridurre al minimo la finestra in cui gli aggressori possono sfruttare account privilegiati. Utilizzandola, le organizzazioni possono:

- Applicare l’accesso just-in-time (JIT), concedendo privilegi elevati solo quando necessario e revocandoli subito dopo.

- Applica il principio del privilegio zero permanente, così che nessun account di alto livello sia in uso costante.

- Implementare il controllo degli accessi basato sui ruoli (RBAC) per limitare il grado in cui gli account possono muoversi lateralmente o aumentare i privilegi, oltre a limitare l'ambito e il potenziale movimento laterale delle sessioni ad alto privilegio.

Strategie di rilevamento, mitigazione e risposta

Per difendersi dagli attacchi Skeleton Key, le organizzazioni devono rilevare la manipolazione in memoria nelle fasi iniziali, contenere rapidamente qualsiasi compromissione ed eliminare la persistenza.

Rilevamento

Skeleton Key opera interamente in memoria e non genera traffico di rete, motivo per cui lascia quasi nessuna traccia nei log convenzionali ed elude il rilevamento IDS/IPS basato sulla rete convenzionale. Pertanto, il monitoraggio e l'analisi comportamentale sono essenziali per identificare attività sospette che indicano una compromissione. Le organizzazioni dovrebbero considerare quanto segue:

- Eseguire l'analisi della memoria sui controller di dominio per rilevare l'iniezione di codice LSASS o moduli non autorizzati. Strumenti come Volatility, Sysinternals RAMMap e la telemetria EDR possono identificare DLL anomale o thread iniettati. In particolare, cercare moduli non firmati, moduli caricati da percorsi di file inaspettati (come directory temporanee) o hook posizionati sulle funzioni di autenticazione. Le organizzazioni dovrebbero stabilire una baseline dello stato normale della memoria LSASS, che può aiutarle a identificare deviazioni che indicano un potenziale compromesso.

- Correlare anomalie di autenticazione, che possono individuare l'uso della credenziale master Skeleton Key. Monitorare i log degli eventi di sicurezza e i server di autenticazione per schemi come accessi riusciti con password errate inserite.

- Monitorare le richieste di ticket Kerberos che deviano dai modelli normali. Ad esempio, richieste di ticket di servizio senza le corrispondenti richieste di Ticket-Granting Ticket (TGT) o richieste TGS-REQ ripetute da host inattesi.

- Ispeziona i registri eventi di Windows per accessi insoliti a LSASS o riavvii imprevisti del servizio. Gli ID evento chiave includono 4624 e 4672 per sessioni di accesso privilegiate, 4688 per la creazione sospetta di processi con interazione LSASS, e 7036 e 7034 per cambiamenti di stato del servizio o terminazioni inaspettate. Qualsiasi processo non di sistema che accede alla memoria LSASS è un segnale d’allarme.

- Integrarsi con strumenti SIEM e ITDR (ad esempio, Netwrix Threat Manager e Threat Prevention) per correlare anomalie comportamentali, uso improprio delle credenziali e indicatori di compromissione a livello di memoria. Configura regole di rilevamento che correlano più segnali deboli in allarmi ad alta affidabilità, come attività di account privilegiati da geolocalizzazioni insolite o fuori dall’orario lavorativo combinate con allarmi di accesso alla memoria LSASS. Questo approccio filtra i falsi positivi catturando attacchi che bypassano i meccanismi di rilevamento a singolo punto.

- SecureWorks CTU ha osservato un sottile sintomo operativo di un attacco Skeleton Key. Poco dopo il dispiegamento del malware, i controller di dominio sperimentano fallimenti inspiegabili nella replicazione di Active Directory. Questi sono problemi che il supporto Microsoft non è stato in grado di spiegare o risolvere definitivamente fino al riavvio dei controller di dominio. Le organizzazioni dovrebbero considerare tali anomalie di replicazione come un potenziale segnale di allarme di una compromissione nascosta.

- I ricercatori CTU hanno anche sviluppato firme YARA per aiutare a rilevare il Skeleton Key DLL e il codice specifico che inietta nella memoria del processo LSASS. L'uso di queste firme con strumenti di rilevamento endpoint e scanner forensi può aiutare a identificare artefatti in memoria delle infezioni da Skeleton Key. Questo è uno dei pochi metodi tecnici affidabili per la rilevazione.

Passi di mitigazione

La mitigazione si concentra sulla riduzione della superficie di attacco, sul rafforzamento dei controlli di autenticazione e sull'implementazione di difese che impediscano agli aggressori di iniettare codice o ottenere privilegi elevati. Le organizzazioni dovrebbero implementare i seguenti controlli:

- Applicare le ultime patch di sicurezza a tutti i controller di dominio e sistemi di autenticazione per eliminare le vulnerabilità note di escalation dei privilegi. Dare priorità agli aggiornamenti che affrontano l'esecuzione remota di codice, l'escalation dei privilegi e le vulnerabilità correlate a LSASS.

- Applicare MFA per tutti gli account privilegiati, inclusi Domain Admins, Enterprise Admins e account di servizio con permessi elevati. Dovrebbero inoltre estendere i requisiti MFA ai protocolli amministrativi come RDP, PowerShell remoting e accesso alla console del controller di dominio, nonché a tutte le soluzioni di accesso remoto come VPN e webmail. MFA non blocca completamente un attacco Skeleton Key, ma può ridurre il rischio di accesso non autorizzato e movimento laterale nella rete.

- Limitare i privilegi di Domain Admin e Enterprise Admin solo al personale essenziale e applicare l’elevazione just-in-time (JIT) tramite soluzioni di Privileged Access Management. Consentire sessioni a tempo che revocano automaticamente i permessi elevati dopo il completamento del compito.

- Distribuisci strumenti di rilevamento degli attacchi in memoria come Netwrix Threat Prevention (LSASS Guardian) o agenti EDR per monitorare e bloccare l'accesso non autorizzato a LSASS in tempo reale.

- Rafforzare le configurazioni di Active Directory attraverso le seguenti misure:

- Disabilitare i servizi non necessari sui controller di dominio (come Print Spooler, Server service se non richiesti).

- Implementa politiche di controllo dei servizi che impediscano riavvii o modifiche non autorizzate del servizio.

- Disabilita gli account che non sono più necessari.

- Verifica e limita le impostazioni di delega per impedire agli aggressori di abusare della delega.

- Abilita la Configurazione Avanzata della Politica di Audit per catturare eventi dettagliati di autenticazione e uso dei privilegi.

- Segmenta le postazioni di lavoro amministrative utilizzando postazioni di lavoro di privileged access (PAWs) per garantire che le sessioni amministrative avvengano in ambienti isolati e controllati. Considera di implementare la gerarchia delle credenziali (livello 0 per controller di dominio, livello 1 per server, livello 2 per postazioni di lavoro) per prevenire che il furto di credenziali da livelli inferiori influenzi sistemi con privilegi più elevati.

Risposta

Una risposta rapida e ben pianificata agli incidenti è fondamentale se si sospetta un'infezione da Skeleton Key. L'obiettivo è contenere la violazione, ripristinare l'integrità del meccanismo di autenticazione e rimuovere la persistenza.

- Isola immediatamente il controller di dominio interessato dalla rete per prevenire movimenti laterali e ulteriori abusi delle credenziali. Se si sospetta che più controller di dominio siano compromessi, isola tutti simultaneamente. Prima dell’isolamento, acquisisci un dump di memoria del processo LSASS per l’analisi forense, poiché queste prove andranno perse al riavvio o allo spegnimento.

- Rimuovere il malware eseguendo una ricostruzione del sistema attendibile o ripristinando da backup puliti verificati. Dopo la rimozione, verificare che LSASS funzioni normalmente controllando i moduli caricati, monitorando il comportamento di autenticazione e confermando che non rimanga codice non autorizzato in memoria. Questo garantisce il ripristino dell'integrità di LSASS e Active Directory.

- Ruota tutte le credenziali privilegiate, incluse le password di Domain Admin, servizio e KRBTGT, per invalidare eventuali token rubati o contraffatti.

- Esegui una verifica completa di Active Directory per rilevare appartenenze a gruppi non autorizzate, modifiche ai privilegi o backdoor persistenti (come l’abuso di Golden Ticket o SIDHistory). Strumenti come Netwrix Auditor possono aiutare a identificare relazioni di privilegi insolite e configurazioni errate.

- Conduci un'indagine forense utilizzando la diagnostica forense degli endpoint e i log di Active Directory per identificare la causa principale e l'ambito della compromissione. Concentrati sulle prove di accesso alla memoria LSASS, accessi non autorizzati e strumenti di dumping delle credenziali.

- Rafforza il monitoraggio a lungo termine post-incidente con regole di correlazione di Identity threat detection & response (ITDR) e SIEM ottimizzate per l'accesso a LSASS e modelli di autenticazione anomali.

Impatto specifico del settore

Gli attacchi Skeleton Key possono avere conseguenze gravi e varie in diversi settori, a seconda della sensibilità dei loro dati. Qualunque sia il settore, l'attacco concede agli aggressori accesso illimitato ai sistemi critici, consentendo furti di dati su larga scala e interruzioni operative.

Industry | Impact |

|---|---|

|

Healthcare

|

Attackers can gain unauthorized access to patient records, electronic health systems, and prescription data. This can lead to HIPAA violations, identity theft, and loss of patient trust. Compromise of authentication systems may also disrupt medical services and hospital operations. Attackers may also manipulate medical records and alter treatment plans, potentially endangering patient safety. |

|

Finance |

By authenticating as any user, an attacker can alter financial records, make unauthorized fund transfers, launder money, manipulate internal banking systems, and abuse the SWIFT network. This can lead to regulatory and reputational damage. Financial institutions may face severe penalties from regulatory bodies, compounded by volatility in stock prices and long-term customer attrition. Attackers may also exploit trading systems to manipulate markets, making detection and recovery extremely difficult.

|

|

Government |

Skeleton Key infections in government networks can lead to classified data theft, espionage, and sabotage of essential services like power grids and water treatment facilities. Attackers may impersonate privileged users to access restricted systems and exfiltrate sensitive intelligence data. Such breaches have long-term geopolitical implications. |

Evoluzione degli attacchi e tendenze future

Gli attori delle minacce stanno integrando sempre più la tecnica Skeleton Key in campagne di attacco più ampie e a più fasi per mantenere la persistenza, aumentare i privilegi e prendere il controllo del dominio. Nuovi strumenti automatizzati e tecniche di evasione basate sull'IA stanno rendendo questi attacchi più rapidi da eseguire, più difficili da individuare e più facili da diffondere. Ecco alcune tendenze recenti:

Integrazione con payload di ransomware

Le tendenze recenti mostrano che Skeleton Key viene abbinato alle operazioni di ransomware per massimizzare l'impatto. Mantenendo un accesso silenzioso all'autenticazione a livello di dominio, gli attaccanti possono ritardare il rilevamento mentre distribuiscono ransomware su sistemi critici. Questo doppio approccio consente loro di criptare i dati mantenendo l'accesso privilegiato per estorsioni secondarie e furto di dati.

Adozione da parte di gruppi di minacce persistenti avanzate (APT)

Sempre più campagne APT sono state osservate utilizzare tecniche di Skeleton Key, poiché il loro obiettivo è un'infiltrazione a lungo termine piuttosto che un profitto rapido. Gli attori APT sfruttano Skeleton Key per mantenere l'accesso a reti governative, di difesa e aziendali senza far scattare allarmi.

Automazione tramite framework di malware

Emerging malware platforms and offensive frameworks (such as Cobalt Strike and Mimikatz derivatives) now include automated modules that simplify Skeleton Key deployment. This lowers the technical barrier for threat actors and increases the likelihood of mass exploitation across unpatched or poorly monitored Active Directory environments.

Key statistics and infographics

Let’s look at some facts and visuals that capture the scale and impact of Skeleton Key attacks.

- Nei primi casi di Skeleton Key (intorno al 2013-2015), i ricercatori hanno osservato l'uso di Skeleton Key insieme a Backdoor.Winnti, il che suggerisce che facesse parte di un utilizzo più ampio di strumenti di intrusione e backdoor.

- Un HYPR/Vanson Bourne report del 2022 ha rilevato che le istituzioni finanziarie hanno subito perdite annuali medie di 2,19 milioni di dollari a causa di violazioni legate a debolezze nell'autenticazione.

- Secondo il Rapporto IBM 2024 sul costo di una violazione dei dati, le violazioni derivanti da credenziali rubate o compromesse hanno impiegato più tempo per essere identificate e contenute, con una durata media di 292 giorni. Ciò consente agli aggressori quasi 10 mesi di accesso senza restrizioni prima della scoperta.

- Gli esperti concordano fortemente sul fatto che i costi di recupero per la compromissione del domain controller siano significativamente più alti rispetto alle violazioni standard a causa della necessità di una ricostruzione completa di Active Directory.

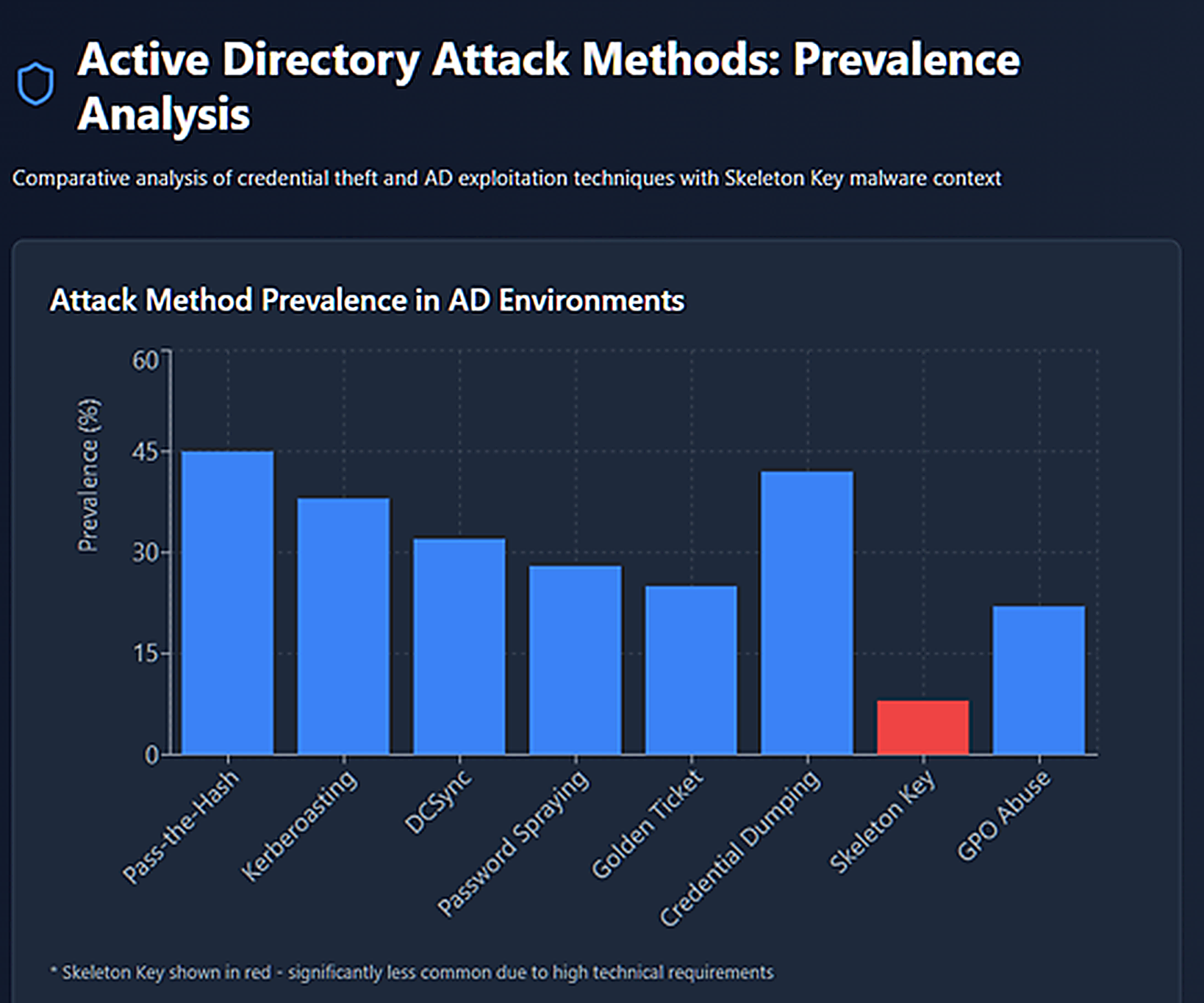

Metodi di attacco di Active Directory: analisi della prevalenza

Il grafico seguente mostra che il malware Skeleton Key ha una prevalenza di solo l'8%, rendendolo meno comune rispetto ad altri attacchi ad Active Directory. Pass-the-Hash (45%), credential dumping (42%) e Kerberoasting (38%) sono molto più diffusi perché sono più facili da eseguire e non richiedono un accesso amministrativo precedente.

Considerazioni finali

Come le chiavi scheletro di una volta che potevano aprire qualsiasi porta di un edificio, l’attacco Skeleton Key concede agli attori delle minacce accesso illimitato all’intero dominio. Una volta inserita nel tuo Active Directory, questa chiave digitale principale apre ogni account, bypassa ogni password e concede accesso illimitato, silenziosamente e invisibilmente.

La differenza? Nel mondo fisico noteresti se qualcuno stesse scassinando le tue serrature. Ma nella tua rete, una Skeleton Key può rimanere nascosta per mesi, girando silenziosamente mentre il tuo team di sicurezza controlla la porta d’ingresso. La buona notizia è che questo attacco lascia tracce. Con un monitoraggio adeguato, patching e controlli di privileged access, puoi rilevare l’attacco e chiudere la porta prima che si verifichino danni reali.

La sicurezza del tuo dominio è forte solo quanto il punto di autenticazione più debole. Assicurati che una Skeleton Key non possa aprirlo.

Domande frequenti

Condividi su

Visualizza attacchi informatici correlati

Abuso dei permessi dell'applicazione Entra ID – Come funziona e strategie di difesa

Modifica di AdminSDHolder – Come funziona e strategie di difesa

Attacco AS-REP Roasting - Come Funziona e Strategie di Difesa

Attacco Hafnium - Come funziona e strategie di difesa

Spiegazione degli attacchi DCSync: minaccia alla sicurezza di Active Directory

Attacco Pass the Hash

Comprendere gli attacchi Golden Ticket

Spiegazione degli attacchi di sfruttamento gMSA e degli attacchi Golden gMSA

Attacco DCShadow – Come Funziona, Esempi Reali e Strategie di Difesa

ChatGPT Prompt Injection: Comprensione dei rischi, esempi e prevenzione

Spiegazione degli attacchi di estrazione NTDS.dit

Attacco Kerberoasting – Come Funziona e Strategie di Difesa

Spiegazione dell'attacco Pass-the-Ticket: Rischi, Esempi e Strategie di Difesa

Attacco di Password Spraying

Attacco di estrazione di password in chiaro

Spiegazione della vulnerabilità Zerologon: Rischi, exploit e mitigazione

Una guida completa agli attacchi ransomware

Attacco Silver Ticket

Movimento laterale: cos'è, come funziona e prevenzioni

Attacchi Man-in-the-Middle (MITM): cosa sono e come prevenirli

Perché PowerShell è così popolare tra gli aggressori?

4 attacchi agli account di servizio e come proteggersi

Come prevenire gli attacchi malware che impattano sulla tua azienda

Cos'è il Credential Stuffing?

Compromettere SQL Server con PowerUpSQL

Cosa sono gli attacchi di Mousejacking e come difendersi

Rubare credenziali con un Security Support Provider (SSP)

Attacchi con Rainbow Table: Come Funzionano e Come Difendersi

Uno sguardo approfondito agli attacchi alle password e come fermarli

Ricognizione LDAP

Bypassare MFA con l'attacco Pass-the-Cookie

Guida definitiva agli attacchi Golden SAML