Sfrutta al massimo Exchange Online Advanced Threat Protection

Jan 24, 2019

Gli aggressori utilizzano una varietà di traiettorie per infiltrarsi nelle organizzazioni con virus e malware oggigiorno. Esiste un servizio premium di Microsoft Exchange chiamato Exchange Online Advanced Threat Protection (ATP) che offre cinque caratteristiche distinte che aggiungono ulteriori strati di sicurezza alle tue email e documenti:

- Link sicuri

- Safe Attachments

- Intelligenza dello spoofing

- Quarantena

- Capacità avanzate anti-phishing

Questo post del blog descrive le prime tre di queste funzionalità.

Contenuti correlati selezionati:

Disponibilità

ATP è incluso solo per gli utenti che hanno una licenza per Office 365 Enterprise E5, Office 365 Education A5 e piani Microsoft 365 Business. Se non vuoi aggiornare tutti a uno di questi piani, puoi acquistare ATP come licenza aggiuntiva per US$2 per utente al mese. Puoi aggiungere ATP ai seguenti piani di abbonamento Exchange e Office 365:

- Exchange Online Plan 1

- Exchange Online Plan 2

- Exchange Online Kiosk

- Exchange Online Protection

- Office 365 Business Essentials

- Office 365 Business Premium

- Office 365 Enterprise E1

- Office 365 Enterprise E3

- Office 365 Enterprise F1

- Office 365 A1

- Office 365 A3

Requisiti

ATP può essere utilizzato con qualsiasi agente di trasferimento della posta SMTP, come Microsoft Exchange Server 2013. Per maggiori informazioni, controlla le sezioni “Browser supportati” e “Lingue supportate” nel Exchange Admin Center in Exchange Online Protection.

Link sicuri

La funzione Safe Links di ATP protegge contro i link malevoli sia nelle email che nei documenti Office in tempo reale. È simile alla gestione unificata delle minacce dei vecchi firewall di protezione perimetrale e di protezione web, in cui gli URL cliccati dagli utenti venivano intercettati dal firewall e sottoposti a un processo di scansione e igiene prima che il contenuto fosse autorizzato ad entrare nella rete. Con Safe Links, le email in entrata o in uscita dall'organizzazione passano attraverso Exchange Online Protection (EOP), che filtra lo spam e i messaggi di phishing noti e analizza ogni messaggio attraverso una varietà di motori di rilevamento antimalware.

Quando gli utenti fanno clic sui link nei messaggi che arrivano nelle loro caselle di posta, il servizio ATP verifica il link e fa una delle seguenti operazioni:

- Se l'URL è stata considerata sicura dal servizio ATP, è consentito aprirla.

- Se l'URL è nella lista “do not rewrite” della tua organizzazione, il sito web si apre semplicemente quando l'utente fa clic sul link. Una lista “do not rewrite” è utile per i sistemi interni e le applicazioni aziendali che eseguono determinate azioni in base agli URL, come l'approvazione dei rapporti di spesa con un solo clic.

- Se l'URL è presente in un elenco di blocco personalizzato configurato dalla tua organizzazione, viene visualizzata una pagina di avviso all'utente.

- Se l'URL è stata ritenuta dal servizio ATP di natura maligna, viene visualizzata una pagina di avviso all'utente.

- Se l'URL porta a un file scaricabile e le politiche di ATP Safe Links della tua organizzazione sono configurate per analizzare tale contenuto, il servizio ATP eseguirà la scansione del file prima di scaricarlo.

Per modificare la tua politica Safe Links, segui i seguenti passaggi:

- Vai su https://protection.office.com. Sotto Gestione delle minacce, scegli Policy e poi clicca su Safe Links.

- Nella sezione “Policies that apply to the entire organization”, selezionare Default e poi cliccare sul pulsante a forma di matita per modificare la configurazione della policy.

- Nella sezione “Blocca i seguenti URL”, puoi aggiungere siti che nessuno nella tua organizzazione dovrebbe poter visitare. (Questo non li impedirà di accedere al sito inserendo direttamente il suo indirizzo nella barra degli indirizzi del loro browser web, ma li impedirà di cliccare su un link in una email o documento per visitarlo.)

- Nella sezione “Impostazioni che si applicano ai contenuti eccetto le email”, lascia tutto selezionato.

- Clicca Save.

Quando un utente clicca su un link in una email o in un documento Office, vedrà un messaggio come questo:

Figura 1. Come Safe Links notifica all'utente che sta analizzando un link

Allegati Sicuri

I motori di scansione possono non rilevare malware e virus sconosciuti quando compaiono per la prima volta, prima che siano stati classificati e gli aggiornamenti delle firme siano stati effettuati. Con Safe Attachments, i messaggi con allegati non sicuri — quelli che non corrispondono a firme note — vengono inviati in un ambiente virtuale isolato dove vengono aperti in sicurezza. Se il servizio rileva attività sospette come un virus o malware che tenta di eseguire, il messaggio viene rifiutato o messo in quarantena. Se non viene rilevata alcuna attività sospetta, il messaggio viene rilasciato all'utente.

Figura 2. Scansione degli allegati con il servizio ATP safe attachments

Per configurare le politiche di Safe Attachments, segui questi passaggi:

- Vai su https://protection.office.com. Nel riquadro di sinistra, sotto Gestione delle minacce, scegli Policy e poi clicca su Safe Attachments. Assicurati che, se ti viene presentata l'opzione di “Attivare ATP per SharePoint, OneDrive e Microsoft Teams”, tu lo faccia. (Dovrai attendere almeno 30 minuti affinché ciò abbia effetto su tutti i datacenter globali di Office 365 di Microsoft.)

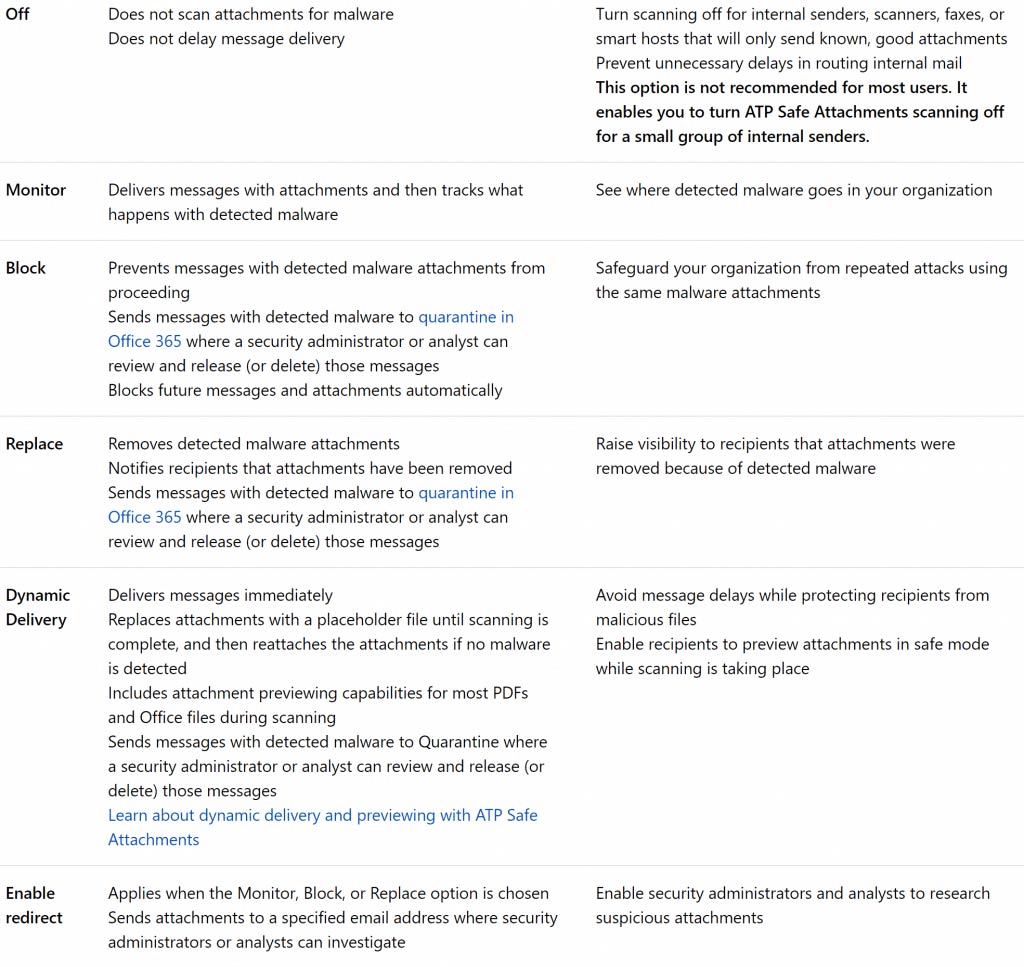

- Fare clic sul segno + per creare una nuova politica per gli allegati sicuri, quindi inserire un nome e una descrizione per la politica. La tabella sottostante spiega le impostazioni disponibili. Raccomando la consegna dinamica per la maggior parte dei destinatari. È la più sicura, non ritarderà il corpo di un'email ed è praticamente trasparente per gli utenti che non sono davanti al computer tutto il tempo.

Figura 3. Opzioni della policy Safe Attachments (immagine per gentile concessione di Microsoft Corporation)

Spoof Intelligence

L'intelligenza anti-spoofing rileva le email che sembrano provenire da un account utente all'interno dei domini della vostra organizzazione. In particolare, individua le email con un indirizzo Mittente (o con un campo mittente nell'intestazione di un messaggio) che corrisponde a uno dei domini configurati sul vostro tenant di Office 365. Talvolta questi messaggi possono essere legittimi — ad esempio, potreste inviare una newsletter di marketing da un servizio separato come Aweber o Mailchimp, oppure la vostra fotocopiatrice e scanner potrebbero inviare email al vostro tenant e avere un indirizzo “Da” nel vostro tenant. Ma altre volte si tratta di qualcuno che impersona un utente interno per ingannare le persone a inviare un assegno per pagare una fattura falsa, avviare un bonifico estero e così via.

L'intelligenza dello spoofing raccoglie tutti i mittenti sospetti che rileva nel flusso di posta e li presenta in un'unica posizione conveniente, dove puoi decidere quali mittenti saranno autorizzati a inviare posta nel tuo tenant e quali dovrebbero essere bloccati. Per rivedere questo elenco, vai alla pagina Sicurezza e Conformità e fai clic su Anti-spam settings.

Contenuti correlati selezionati:

Conclusione

L'ATP non può sventare tutti gli attacchi maligni ma è uno strumento efficace che offre una solida protezione zero-day contro malware e virus sconosciuti. Se sei pronto a scoprire altri servizi di Office 365 che aiutano a proteggere i dati sensibili, dai un'occhiata a questo Managing Office 365 Data Loss Prevention post del blog.

FAQ

Cos'è Microsoft Defender per Office 365?

Microsoft Defender for Office 365 (precedentemente noto come Advanced Threat Protection) è un servizio di sicurezza email basato sul cloud che protegge da minacce sofisticate come malware zero-day, phishing e compromissione della posta elettronica aziendale. Estende Exchange Online Protection con funzionalità avanzate tra cui Safe Attachments, Safe Links e capacità di indagine sulle minacce. Safe Attachments apre gli allegati email in un ambiente virtuale per rilevare comportamenti dannosi prima della consegna. Safe Links riscrive gli URL per verificarli rispetto al database di intelligence sulle minacce di Microsoft quando gli utenti li cliccano. Il servizio fornisce anche intelligenza anti-spoofing, protezione da impersonificazione e analisi dettagliate delle minacce. Il Piano 1 copre la protezione delle email mentre il Piano 2 aggiunge la ricerca delle minacce, indagini automatizzate e capacità di risposta. Questo approccio completo affronta la realtà che gli attaccanti stanno accedendo, non forzando l'ingresso, rendendo la sicurezza delle email fondamentale per proteggere i dati organizzativi e le identità.

Come configurare Exchange Online Protection?

Configurare Exchange Online Protection richiede l'accesso amministrativo al centro sicurezza di Microsoft 365 e una licenza appropriata. Inizia accedendo al Security & Compliance Center su protection.office.com e naviga verso le politiche di Threat Management. Configura le politiche anti-spam per impostare i livelli di fiducia dello spam, le azioni di quarantena e le liste di mittenti consentiti/bloccati. Imposta le politiche anti-malware per definire il filtraggio degli allegati, le risposte al rilevamento di malware e le notifiche amministrative. Crea regole di flusso di posta per gestire scenari specifici come avvisi di email esterne o blocco degli allegati. Configura il filtraggio delle connessioni per consentire o bloccare specifici indirizzi IP e abilita il blocco basato sulla directory. Testa la tua configurazione utilizzando il tester di politiche integrato di Microsoft e monitora la dashboard dello stato di protezione dalle minacce. Ricorda di configurare le notifiche agli utenti per i messaggi in quarantena e di formare gli utenti sulla revisione dei contenuti in quarantena. Revisioni regolari delle politiche assicurano che la protezione tenga il passo con le minacce in evoluzione.

Come abilitare Microsoft Defender per Office 365?

Per abilitare Microsoft Defender per Office 365 è necessario disporre della licenza appropriata e configurarlo tramite il centro sicurezza di Microsoft 365. In primo luogo, assicurarsi che gli utenti abbiano le licenze di Defender per Office 365 assegnate attraverso il centro amministrazione di Microsoft 365. Accedere al centro sicurezza all'indirizzo security.microsoft.com e navigare fino alle politiche di Email & Collaboration. Creare politiche per gli allegati sicuri definendo gli utenti protetti, l'azione di scansione degli allegati (blocco, sostituzione o consegna dinamica) e le impostazioni di timeout. Configurare le politiche per i collegamenti sicuri per proteggersi da URL malevoli nelle email e nei documenti Office, abilitando la scansione degli URL in tempo reale e la protezione dei click degli utenti. Impostare politiche di protezione dall'impersonificazione per rilevare tentativi di impersonificazione di dominio e utente. Abilitare l'intelligenza anti-spoofing per proteggersi dai mittenti falsificati. Testare le politiche utilizzando l'analizzatore di configurazione e simulare attacchi utilizzando la formazione alla simulazione degli attacchi di Microsoft. Monitorare l'efficacia della protezione attraverso i rapporti sullo stato della protezione dalle minacce e adeguare le politiche in base alle esigenze organizzative e ai cambiamenti nel panorama delle minacce.

Exchange Online Protection è incluso in Office 365?

Exchange Online Protection (EOP) è incluso automaticamente in tutti gli abbonamenti Exchange Online e nella maggior parte dei piani Microsoft 365 senza costi aggiuntivi. Questa protezione di base offre filtraggio anti-spam e anti-malware per tutto il traffico email. Tuttavia, EOP offre una protezione di base rispetto a Microsoft Defender per Office 365, che richiede una licenza separata per le funzionalità avanzate. EOP include il filtraggio delle connessioni, il filtraggio dei destinatari, la validazione del sender policy framework e una protezione anti-phishing di base. Non include Safe Attachments, Safe Links o capacità avanzate di ricerca delle minacce presenti in Defender per Office 365. Le organizzazioni con requisiti di sicurezza standard spesso trovano EOP sufficiente, mentre quelle che affrontano minacce sofisticate o che richiedono capacità di conformità necessitano delle funzionalità avanzate di Defender per Office 365. Comprendere questa distinzione aiuta le organizzazioni a scegliere livelli di protezione appropriati senza acquistare licenze in eccesso di cui non hanno bisogno.

Come risolvere i problemi degli allegati sicuri non funzionanti?

La risoluzione dei problemi di Safe Attachments richiede una verifica sistematica della configurazione delle policy, delle licenze utente e del flusso di posta. Prima di tutto, confermate che gli utenti interessati abbiano assegnate le licenze di Defender per Office 365 e che le policy siano applicate correttamente. Controllate le impostazioni della policy di Safe Attachments nel centro di sicurezza per assicurarvi che l'azione corretta sia configurata (blocco, sostituzione o consegna dinamica). Verificate che i tipi di allegati non siano esclusi dalla scansione e che i limiti di dimensione dei file non siano stati superati. Esaminate gli header dei messaggi per X-MS-Exchange-Organization-SkipSafeAttachmentProcessing per identificare i messaggi bypassati. Controllate se le regole di trasporto o altre regole di flusso di posta interferiscono con l'elaborazione di Safe Attachments. Monitorate il rapporto sullo stato della protezione dalle minacce per confermare che gli allegati vengano elaborati. Per problemi persistenti, utilizzate il tracciamento dei messaggi per seguire email specifiche attraverso il pipeline di protezione. Ricordate che Safe Attachments aggiunge tempo di elaborazione, quindi la consegna dinamica aiuta a bilanciare la sicurezza con l'esperienza utente. Testate con file noti per essere dannosi per verificare che la protezione funzioni correttamente.

Condividi su

Scopri di più

Informazioni sull'autore

Jonathan Hassell

Consulente

Autore, consulente e relatore su una varietà di argomenti IT. Jonathan ha scritto libri su Windows Server e prodotti correlati ed è stato relatore in tutto il mondo su temi che vanno dalla rete e sicurezza all'amministrazione di Windows.

Scopri di più su questo argomento

Identità non umane (NHI) spiegate e come proteggerle

12 Rischi Critici di Sicurezza di Shadow AI che la Tua Organizzazione Deve Monitorare nel 2026

Leggi sulla Privacy dei Dati per Stato: Diversi Approcci alla Protezione della Privacy

Esempio di Analisi del Rischio: Come Valutare i Rischi

Il Triangolo CIA e la sua applicazione nel mondo reale