Entendendo DNS: O que é DNS sobre HTTPS (DoH)?

Sep 27, 2024

O que é DNS?

DNS (Sistema de Nomes de Domínio) é um componente chave da infraestrutura da Internet. O DNS funciona como um serviço de diretório distribuído que traduz nomes de domínio legíveis por humanos em endereços IP legíveis por máquinas. Quando você digita um endereço de site em seu navegador, o sistema DNS ajuda seu navegador a encontrar o servidor certo na internet. Quando as pessoas digitam nomes como www.test.com, o DNS traduz nomes de domínio em endereços IP para que os navegadores possam carregar recursos da internet.

O DNS usa um banco de dados hierárquico e distribuído para gerenciar o mapeamento de nomes de domínio para endereços IP. Essa hierarquia inclui servidores raiz, servidores TLD (Domínio de Nível Superior) e servidores DNS autoritativos. Para melhorar a eficiência e a velocidade, as respostas do DNS são frequentemente armazenadas em cache em vários níveis, incluindo em sua máquina local e servidores DNS, para que consultas repetidas para o mesmo domínio possam ser resolvidas mais rapidamente.

Processo DNS Tradicional

O processo DNS garante que você seja direcionado ao site correto associado ao nome de domínio que você inseriu. O processo DNS tradicional envolve os seguintes passos.

- Solicitação do Usuário: Quando você digita um nome de domínio em seu navegador, uma consulta DNS é iniciada para encontrar o endereço IP associado a esse domínio.

- Resolvedor DNS: Sua consulta primeiro vai para um resolvedor DNS, que é tipicamente fornecido pelo seu Provedor de Serviços de Internet. O trabalho do resolvedor é encontrar o endereço IP consultando outros servidores DNS se ele não tiver as informações em cache.

- Servidor DNS Raiz: Se o resolvedor não tiver a resposta, ele consulta um dos servidores DNS raiz. Os servidores raiz não têm os endereços IP, mas direcionam o resolvedor para os servidores DNS apropriados do Domínio de Nível Superior (TLD) (por exemplo, para .com ou .org).

- Servidor DNS TLD: O servidor TLD direciona o resolvedor para o servidor DNS autoritativo para o domínio específico.

- Servidor DNS Autorizado: O servidor autorizado mantém os registros DNS reais para o domínio e fornece o endereço IP para o domínio solicitado.

- Resposta: O resolvedor recebe o endereço IP do servidor autoritativo e o retorna ao seu navegador.

- Cache: O resolvedor e seu navegador armazenam o endereço IP para solicitações futuras, reduzindo a necessidade de repetir o processo de pesquisa.

Riscos de segurança associados ao DNS tradicional

As operações tradicionais do Sistema de Nomes de Domínio (DNS) apresentam vários riscos de segurança inerentes. Sendo uma das partes mais antigas da infraestrutura da internet, o DNS não foi projetado com recursos de segurança robustos, o que levou à sua exploração em muitas formas de ciberataques. Abaixo estão alguns dos principais riscos de segurança associados ao DNS tradicional:

|

DNS Spoofing |

This attack involves inserting a false address record into the cache of a DNS server. If attackers can poison the DNS cache, they can redirect users to malicious websites without their knowledge, even if the users type the correct address into their browsers. This method can be used to spread malware or to conduct phishing attacks to steal user information. |

|

Man-in-the-Middle (MitM) Attacks |

Because traditional DNS queries and responses are not encrypted, they are susceptible to eavesdropping and interception. Attackers can use this vulnerability to insert themselves between the user and their DNS requests, redirecting them to fraudulent sites or spying on their internet activity. |

|

DNS Tunneling |

Attackers can utilize DNS queries and responses to smuggle data in and out of a network, bypassing traditional network security measures like firewalls. DNS tunneling can be used for data exfiltration, command and control of malware, or bypassing internet usage policies and restrictions. |

|

Distributed Denial of Service (DDoS) Attacks |

DNS servers can be targeted by DDoS attacks, whereby a network of compromised computers (a botnet) floods a DNS server with an overwhelming volume of queries. This can render the DNS service slow or completely unavailable, disrupting access to websites and online services for legitimate users. |

|

Domain Hijacking |

By exploiting vulnerabilities or through social engineering attacks (such as phishing), attackers can gain control of a domain’s DNS settings. They can then redirect the domain’s traffic to malicious sites, intercept emails and sensitive information, or disrupt access to the legitimate services hosted under the domain. |

|

Zero Day Vulnerabilities |

DNS queries and responses are transmitted in plaintext over the network. This makes them susceptible to interception by anyone with access to the network, including ISPs, network administrators, or malicious actors. Attackers can capture and analyze DNS traffic to monitor which websites users are visiting, potentially leading to privacy breaches. |

|

Eavesdropping |

DNS queries and responses are transmitted in plaintext over the network. This makes them susceptible to interception by anyone with access to the network, including ISPs, network administrators, or malicious actors. Attackers can capture and analyze DNS traffic to monitor which websites users are visiting, potentially leading to privacy breaches. |

|

DNS Amplification Attacks |

This type of DoS attack involves exploiting the DNS infrastructure to amplify the volume of traffic directed at a target. Attackers send small queries to open DNS resolvers that respond with large answers, overwhelming the target. This can lead to significant service disruptions and network congestion. |

|

DNS Rebinding |

DNS rebinding attacks involve manipulating DNS responses to make a victim’s browser communicate with internal network addresses or servers. This can expose internal network resources to the internet, potentially leading to unauthorized access or data breaches. |

Introdução ao DNS sobre HTTPS (DoH)

DNS sobre HTTPS é um avanço na melhoria da segurança e privacidade dos usuários da internet. DoH criptografa consultas DNS usando o protocolo HTTPS, que protege a comunicação na web. Ao incorporar consultas DNS dentro do tráfego de dados criptografado entre um cliente e um servidor, o DNS DoH oferece uma vantagem significativa em termos de privacidade. Ele impede que terceiros vejam quais sites você está tentando acessar. Além da privacidade aprimorada, o DoH também aumenta a segurança. Ele ajuda a proteger contra certos ataques cibernéticos, como spoofing de DNS ou escuta.

A adoção do DoH está crescendo, com suporte integrado em muitos navegadores modernos, por exemplo, Firefox, Chrome, e sistemas operacionais. Habilitar a conexão DoH envolve configurar seu navegador ou dispositivo inteiro para usar um resolvedor DNS que suporte DNS sobre HTTPS.

Get a demo for Secure DNS Management with Netwrix Endpoint Policy Manager

Importância do DNS sobre HTTPS (DoH) na melhoria da privacidade e segurança

Traditional DNS queries and responses are sent over plaintext, making them vulnerable to DNS spoofing, eavesdropping, manipulation, or interception by hackers. This can pose significant risks, including the potential for privacy breaches, censorship, and security threats such as man-in-the-middle attacks. DoH resolves these issues by encrypting DNS requests and including them in the HTTPS protocol. HTTPS, being a secure version of HTTP, uses encryption (SSL/TLS) to protect the data transmitted between the user and the server. In regions where internet access is heavily monitored or restricted, encrypted DNS queries can bypass certain types of censorship and filtering, enabling access to information and websites that might otherwise be blocked.

Embora o DoH melhore a privacidade e a segurança, é importante selecionar um provedor de DNS confiável (veja DNSSEC), pois o provedor terá a capacidade de ver suas consultas DNS. Com seu suporte, popularidade e integração com navegadores e sistemas operacionais, há um debate em andamento sobre os riscos de centralização e o potencial de abuso, uma vez que algumas grandes empresas que oferecem serviços DoH poderiam ter acesso a dados extensos sobre o comportamento dos usuários da Internet.

DNS Tradicional vs DNS sobre HTTPS (DoH)

DNS tradicional e DNS sobre HTTPS são ambos métodos de resolução de nomes de domínio em endereços IP, mas diferem significativamente em termos de privacidade, segurança e implementação. DNS sobre HTTPS oferece vantagens significativas em termos de privacidade e segurança em comparação com DNS não criptografado. Embora exija alguma configuração manual, para muitos usuários, os benefícios superam esses pequenos inconvenientes.

Features | Traditional DNS | DNS over HTTPS |

|---|---|---|

|

Encryption |

DNS queries and responses are transmitted in plaintext. This means that anyone with access to the network, such as malicious actors, can intercept and read the DNS queries and responses. |

Encrypts DNS queries and responses using HTTPS. This encryption prevents eavesdropping and tampering by making the DNS traffic unreadable to unauthorized parties. |

|

Privacy |

DNS queries are visible to network intermediaries like ISPs and can be used to track user browsing activities. ISPs and other entities can potentially log and monitor DNS requests to infer user behavior and interests. |

Provides enhanced privacy by encrypting DNS queries, so they cannot be easily monitored or logged by ISPs or other network observers. Helps prevent tracking of user browsing habits based on DNS traffic. |

|

Security |

Susceptible to attacks such as DNS spoofing or cache poisoning, where malicious actors can manipulate DNS responses to redirect users to malicious sites. Lack of encryption means DNS responses can be intercepted and altered. |

Improves security by ensuring that DNS responses are encrypted and cannot be tampered with during transit. Protects against DNS spoofing and cache poisoning by verifying the integrity of the DNS data. |

|

Performance |

Typically performs well and is widely supported across all networks and devices. No encryption overhead, so it may have lower latency compared to DoH. |

May introduce slight latency due to the encryption and decryption process. In many cases, the performance impact is minimal, and DoH can even offer performance benefits by reducing DNS filtering or interception. |

|

Implementation |

Universally supported and used by default in most systems and networks. Simple to configure, with no additional setup required for basic functionality. |

Requires support from both the client (browser or operating system) and the DNS resolver. Increasingly supported by modern browsers and operating systems but may need manual configuration or updates to enable. |

|

Centralization and Management |

DNS traffic is generally distributed among several DNS resolvers. Easier for network administrators to manage and monitor DNS traffic. |

Can centralize DNS traffic through fewer DoH providers, raising concerns about the concentration of DNS queries with these large entities. |

|

Use cases |

Suitable for general use where high privacy and security are not primary concerns. Commonly used in most networks and environments. |

Ideal for users and organizations prioritizing privacy and security. Useful in environments where protecting against DNS surveillance and tampering is critical. |

|

Reliability and Flexibility |

Operates over port 53, relies on a hierarchical model (root, TLD, authoritative servers) that can be susceptible to failures and attacks at various levels. |

Operates over port 443, allowing DoH traffic to blend with regular HTTPS traffic. This makes it harder for actors to block or censor content without disrupting all web traffic. |

Benefícios do DNS sobre HTTPS

DNS sobre HTTPS oferece vários benefícios em relação ao DNS tradicional, pois se concentra em melhorar a privacidade e a segurança dos usuários da Internet.

Privacidade e segurança aprimoradas

DNS sobre HTTPS se destaca como uma melhoria significativa devido à sua criptografia de consultas DNS sobre protocolos DNS tradicionais. Essa criptografia garante que apenas o usuário e o resolvedor DNS possam entender o conteúdo das consultas e respostas DNS. As consultas DNS são envolvidas na mesma criptografia usada para o tráfego HTTPS, que é o protocolo que protege a maior parte do tráfego da web. Isso significa que as consultas DNS se misturam com o resto do tráfego de internet criptografado, tornando muito mais difícil para qualquer entidade interceptadora destacar e monitorar as solicitações DNS de um usuário.

Prevenindo escuta clandestina

O monitoramento no contexto da comunicação pela internet é quando terceiros, como atacantes cibernéticos, ISPs ou até mesmo agências governamentais, interceptam e monitoram dados sendo transmitidos pela rede. Com o DNS tradicional, essas entidades podem facilmente ver e registrar os sites que um usuário tenta visitar, representando riscos significativos à privacidade e segurança.

Protege os hábitos de navegação

DNS sobre HTTPS melhora significativamente a privacidade do usuário, protegendo os hábitos de navegação de provedores de serviços de Internet e hackers potenciais. As consultas DNS tradicionais são realizadas em texto simples, o que deixa os usuários vulneráveis a entidades maliciosas e pode revelar os hábitos de navegação e os sites visitados por um usuário. DoH aborda essas vulnerabilidades ao envolver consultas DNS em criptografia HTTPS.

Previne spoofing de DNS e ataques man-in-the-middle

DNS spoofing and man-in-the-middle attacks are common cyber-attacks that can lead to serious security breaches, including theft of sensitive information, delivery of malware, and redirection to malicious websites. DNS spoofing, also known as DNS cache poisoning, occurs when an attacker introduces corrupted DNS data into the cache of a DNS resolver. This manipulated data misleads the resolver into directing users to fraudulent websites even though they enter legitimate addresses. MitM (man-in-the-middle) attacks happen when attackers secretly intercept and alter the communication between user and DNS resolver. DoH mitigates these risks by using encryption and HTTPS to secure the communication channel between the user and the DNS resolver.

Compatibilidade DoH e suporte com navegadores e sistemas operacionais modernos

DNS sobre HTTPS tem amplo suporte e compatibilidade com muitos dos navegadores da web e sistemas operacionais modernos.

Navegadores da Web

- Mozilla Firefox:O Firefox foi um dos pioneiros na adoção do DoH, oferecendo-o como uma opção desde o final de 2018, mas foi oficialmente adicionado em fevereiro de 2020. Os usuários podem facilmente ativar o DoH nas configurações do navegador.

- Google Chrome: O Google também começou a testar o DoH desde o final de 2018 junto com a Mozilla, mas adicionou suporte no Chrome na versão 83, lançada em maio de 2020. O navegador atualiza automaticamente as consultas DNS para DoH se o provedor de serviços DNS do usuário o suportar.

- Microsoft Edge:O Edge também suporta DoH, aproveitando o mesmo mecanismo de atualização automática para consultas DNS, desde que o provedor de serviços DNS suporte DoH.

- Opera:O navegador Opera também integrou suporte a DoH, permitindo que os usuários ativem o recurso nas configurações para proteger suas consultas DNS.

- Safari:O Safari da Apple também começou a adotar recursos de DoH, com planos de melhorar a privacidade e a segurança de seus usuários por meio de consultas DNS criptografadas.

Sistemas Operacionais

- Windows:A Microsoft incorporou o DoH diretamente no Windows, começando com o Windows 10. Essa integração no nível do sistema operacional significa que todos os aplicativos e serviços no dispositivo Windows podem se beneficiar do DoH sem precisar de suporte individual dentro dos próprios aplicativos.

- macOS:A Apple, através de atualizações para o macOS, começou a integrar suporte para DNS criptografado, incluindo tanto DoH quanto DNS sobre TLS (DoT). Isso permite que os usuários configurem as configurações de rede para utilizar DoH para todas as consultas DNS feitas pelo sistema.

- Linux:Embora as distribuições Linux geralmente não venham com DoH ativado por padrão, existem muitas ferramentas e resolvedores, como “systemd-resolved”, “dnscrypt-proxy” e “Cloudflare’s 1.1.1.1”, que os usuários do Linux podem configurar para usar DoH.

- Android: Android 9 (Pie) e versões mais recentes suportam DNS sobre TLS, e há um suporte crescente para DoH. Isso pode ser configurado usando uma opção de DNS privado nas configurações de rede (DoT por enquanto) ou através de aplicativos específicos projetados para habilitar DoH.

- iOS:A partir do iOS 14, a Apple forneceu suporte para DNS criptografado (tanto DoH quanto DoT), permitindo que os usuários configurem as configurações de DNS no nível do dispositivo ou por rede individual.

Como o DNS sobre HTTPS (DoH) funciona

DNS sobre HTTPS funciona criptografando os dados entre o dispositivo do usuário e o resolvedor DNS.

- Iniciação de uma Consulta DNS:Quando os usuários tentam visitar um site, o navegador precisa resolver o nome de domínio em um endereço IP. Com o DoH ativado, em vez de enviar essa consulta DNS por uma conexão não criptografada, a solicitação é feita por meio do HTTPS.

- Encapsulamento da Consulta em HTTPS:DoH pega a solicitação DNS e a encapsula dentro de uma solicitação HTTPS padrão, criptografando os dados usando SSL/TLS.

- Transmissão para Resolver Compatível com DoH:A consulta DNS criptografada é então enviada para um resolvedor DNS que suporta o protocolo DoH. Esses resolvedores são responsáveis por interpretar a consulta do domínio para o endereço IP.

- O Resolver Processa a Consulta:O resolver compatível com DoH descriptografa a solicitação HTTPS para acessar a consulta DNS, processa-a, encontra o endereço IP correspondente ao nome de domínio solicitado e, em seguida, prepara uma resposta DNS.

- Resposta Encriptada Enviada de Volta:O resolvedor encapsula a resposta DNS em uma resposta HTTPS encriptada e a envia de volta para o dispositivo do usuário.

- O navegador recebe e decifra a resposta:Uma vez que seu dispositivo recebe a resposta criptografada, ele descriptografa os dados para extrair as informações DNS. O navegador então usa o endereço IP fornecido para estabelecer uma conexão segura com o servidor web que hospeda o site.

- Comunicação Segura Contínua:Após a resolução inicial de DNS criptografada, a comunicação adicional entre seu navegador da web e o site continua a ser criptografada, mantendo uma conexão segura que protege seus dados de ouvintes.

Diferenças entre DoH e DoT

DNS sobre HTTPS e DNS sobre TLS (DoT) são ambos protocolos de segurança projetados para proteger a privacidade de suas consultas DNS, no entanto, eles funcionam de maneiras ligeiramente diferentes e em diferentes partes das conexões de internet.

- DoH funciona sobre HTTPS e usa a porta 443, que é a mesma porta usada para navegação segura na web. DoT usa sua própria porta designada 853 para criptografar consultas DNS.

- Tanto DoH quanto DoT criptografam consultas DNS, mas o fazem em diferentes camadas da comunicação na internet. DoH encapsula DNS dentro do tráfego HTTP, tornando-o parte dos dados da web. DoT criptografa consultas DNS na camada de transporte, usando TLS (Transport Layer Security), mas mantém o tráfego DNS separado de outros tipos de tráfego da internet.

- DoH pode ser facilmente integrado a navegadores da web e aplicativos porque opera através do HTTP. DoT é implementado no nível do sistema operacional ou em servidores DNS.

- Como o tráfego DoH é indistinguível do tráfego HTTPS normal, é muito mais difícil para os ISPs ou qualquer pessoa em uma rede ver ou bloquear consultas DNS. O DoT pode ser mais fácil de bloquear devido ao seu uso exclusivo de porta.

- Tanto o DoH quanto o DoT melhoram a segurança e a privacidade em comparação com consultas DNS tradicionais, que são não criptografadas. A escolha entre eles pode depender de suas necessidades específicas de privacidade, da rede em que você está e dos dispositivos e aplicativos que você usa.

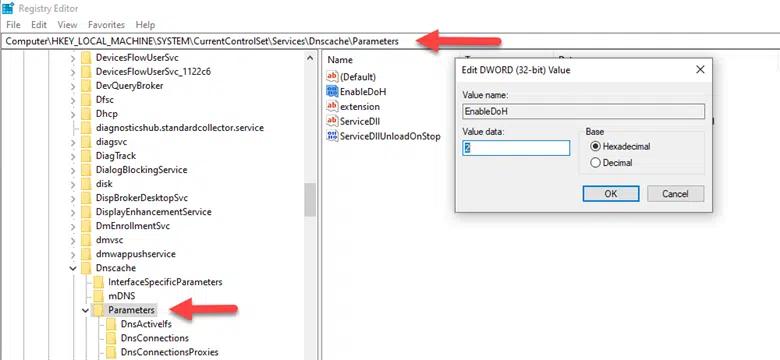

Ativação do DoH no Windows 10 através do registro

- Clique no menu “Iniciar”, digite “regedit” e pressione Enter. Se solicitado pelo Controle de Conta de Usuário (UAC), clique em Sim.

- No Editor do Registro, navegue até a seguinte chave "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters".

- Clique com o botão direito na chave “Parameters”, selecione Novo e depois Valor DWORD (32 bits). Nomeie este novo valor como “EnableDoh”, defina os dados do Valor como 2 e clique em OK.

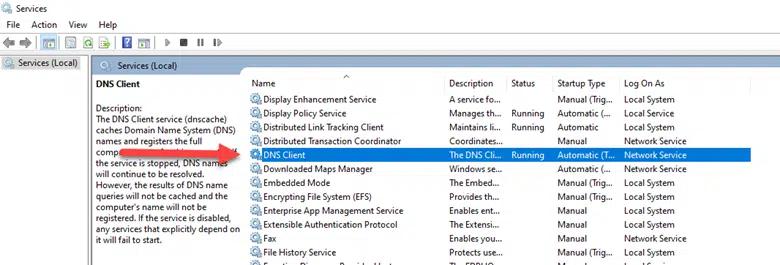

- Para que as alterações tenham efeito, reinicie o “serviço de cliente DNS” no aplicativo Serviços.

Como habilitar DoH no Windows 10

A Microsoft começou a suportar DNS sobre HTTPS a partir da versão 20185 do Windows 10 e posterior. Abaixo estão os passos para habilitar o DoH no Windows 10.

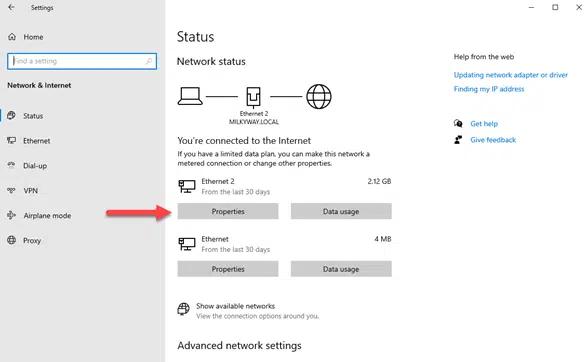

- Clique no menu Iniciar e clique no ícone “Configurações” ou pressione “Win+I” para abrir as Configurações.

• Vá para Rede e Internet – Status e clique em “Propriedades” para sua conexão de internet ativa.

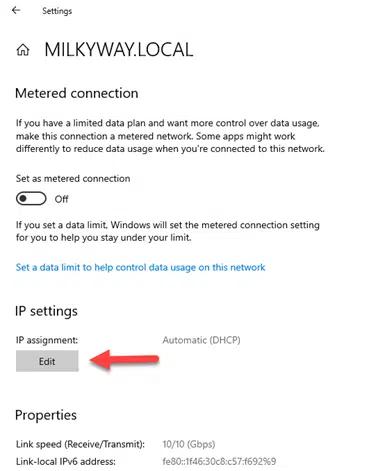

• Role para baixo até as configurações de IP e clique em “Editar” sob as configurações de DNS.

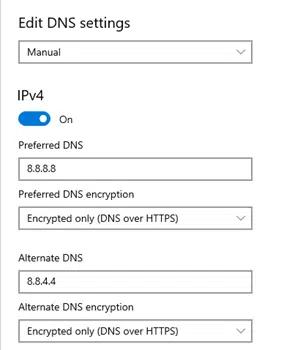

- Altere a configuração de “Automático (DHCP)” para “Manual”.

• Forneça o endereço IP de um servidor DNS que suporte DoH. Por exemplo, o 8.8.8.8 e 8.8.4.4 do Google para IPv4.

- Selecione “Apenas criptografado (DNS sobre HTTPS)” como o método de criptografia DNS preferido e alternativo.

- Clique em “Salvar” para aplicar suas configurações de DNS.

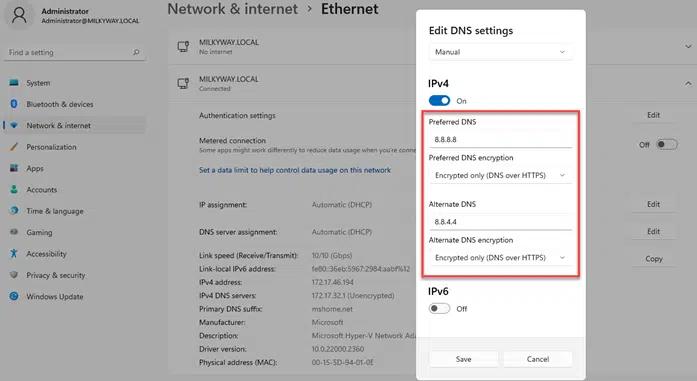

Como habilitar DoH no Windows 11

Siga os passos abaixo para habilitar DNS sobre HTTPS no Windows 11.

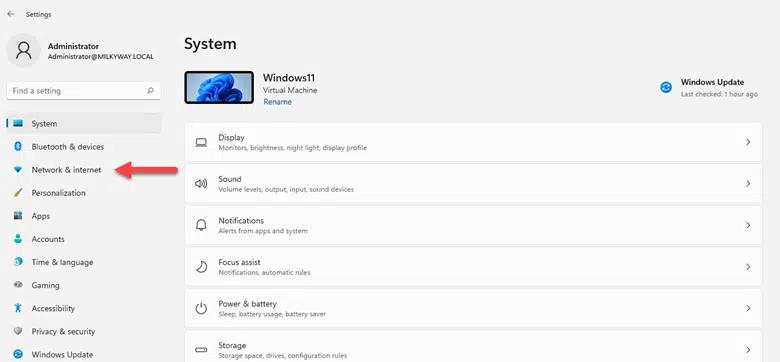

- Pressione “Win+I” no seu teclado para abrir as configurações.

2. Clique na seção “Rede e internet”.

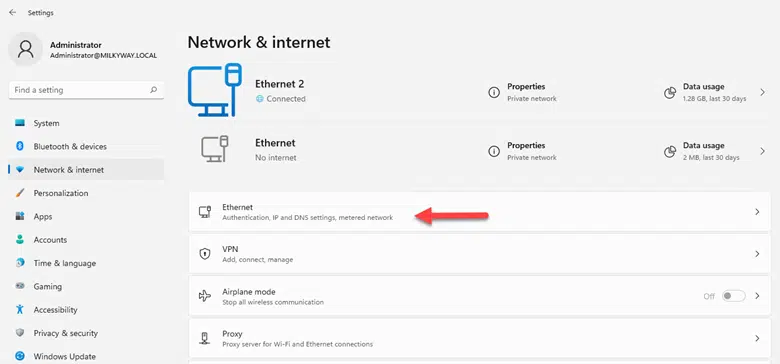

• Clique no tipo de conexão que você está usando, Wi-Fi ou Ethernet). Neste exemplo, temos “Ethernet”.

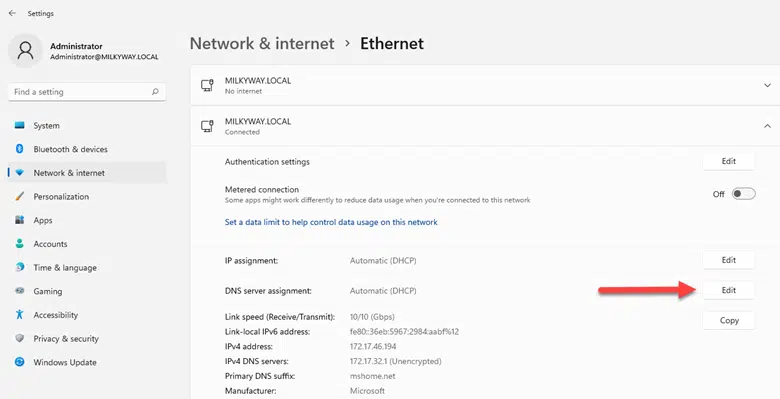

• Na página de propriedades da rede, clique no botão “Editar” na seção “Atribuição de servidor DNS”.

- Defina os endereços de "DNS Preferencial" e "DNS Alternativo". Você pode usar servidores DNS públicos que suportam DoH. Por exemplo:

Para Cloudflare: 1.1.1.1 (DNS Preferido) e 1.0.0.1 (DNS Alternativo)

Para o Google: 8.8.8.8 (DNS Preferencial) e 8.8.4.4 (DNS Alternativo)

• Altere a configuração de “Criptografia DNS preferencial” para “Apenas criptografado (DNS sobre HTTPS)” para os endereços de “DNS preferencial” e “DNS alternativo”.

- Clique no botão “Salvar” para aplicar as configurações.

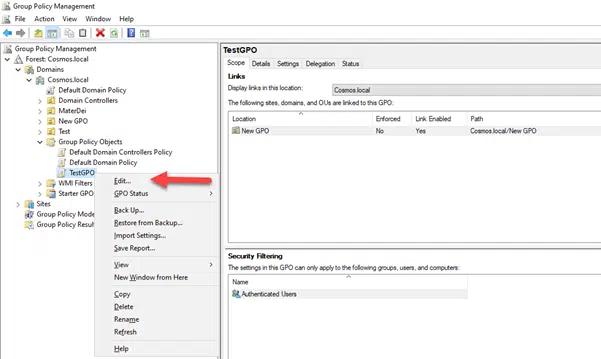

Como habilitar DoH em uma rede usando Política de Grupo

Alterando as configurações de DNS sobre HTTPS via Política de Grupo garante que todos os dispositivos de rede utilizem DNS sobre HTTPS para suas consultas DNS.

- Pressione “Win + R” para abrir o diálogo Executar, digite “gpmc.msc” e pressione Enter. Gerenciamento de Política de Grupo A Console será aberta.

2. Navegue até um GPO existente para o qual você deseja ativar a configuração, clique com o botão direito do mouse no GPO e escolha “Editar”.

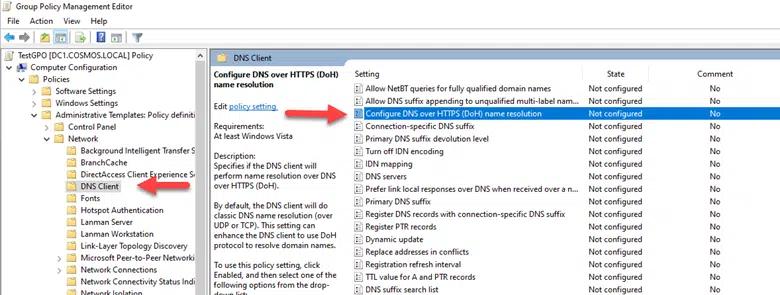

- No Gerenciamento de Política de Grupo Editor, navegue até “Configuração do Computador - Políticas - Modelos Administrativos - Rede - Cliente DNS.

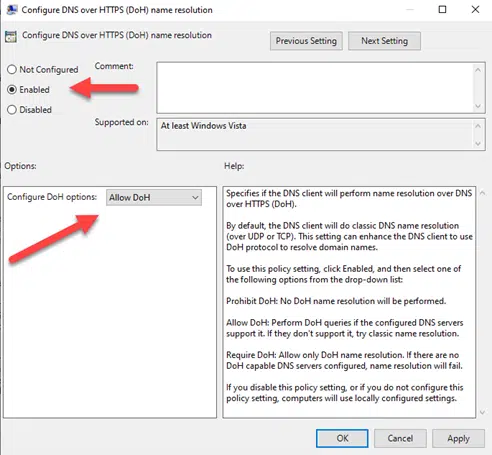

• Localize a configuração "Configurar resolução de nomes DNS sobre HTTPS (DoH)", clique com o botão direito sobre ela e selecione "Editar".

• Defina a opção como “Ativado” para ativar a Política DoH, selecione “Permitir DoH” no menu suspenso na seção “Configurar opções DoH”.

- Clique em “Aplicar” e depois em “OK” para salvar as alterações. Feche o Editor de Gerenciamento de Política de Grupo.

• Para garantir que as novas configurações sejam aplicadas imediatamente, você precisa forçar uma atualização de Política de Grupo nas máquinas clientes. Isso pode ser feito executando o comando “gpupdate /force” no Prompt de Comando em cada máquina cliente ou reiniciando as máquinas.

Conteúdo relacionado selecionado:

Habilitando DoH em navegadores

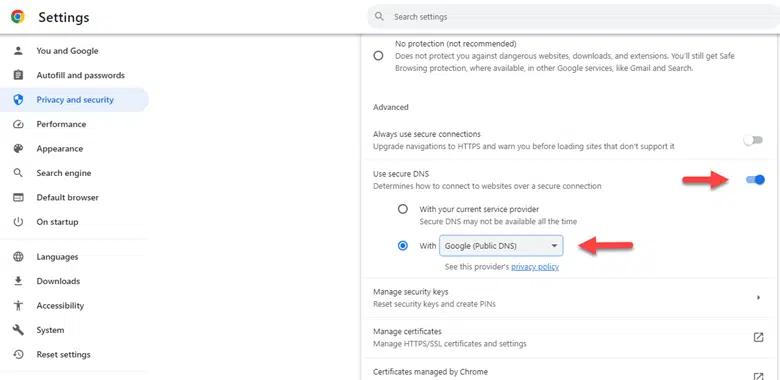

Google Chrome

- Abra o Chrome e clique nos três pontos no canto superior direito para acessar o menu.

- Vá para “Configurações” – “Privacidade e segurança” – “Segurança”.

- Role para baixo até “Avançado” e procure a opção “Usar DNS seguro”.

- Ative “Usar DNS seguro” movendo o interruptor.

- Você pode optar por usar o provedor de serviços escolhido pelo Chrome ou selecionar um provedor personalizado da lista fornecida.

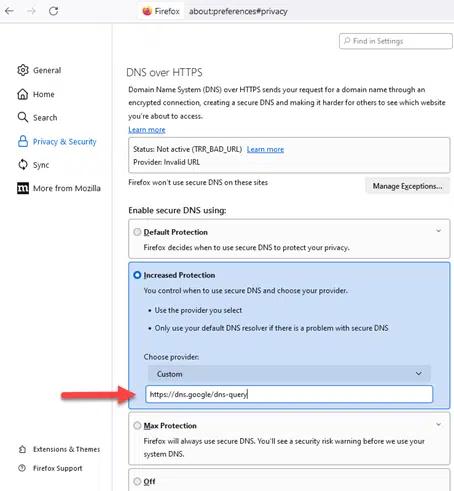

Mozilla Firefox

- Abra o Firefox e clique no menu de hambúrguer no canto superior direito, em seguida, selecione “Configurações”.

- Clique na configuração “Privacidade e Segurança” no lado esquerdo.

- Role para baixo até a seção “DNS sobre HTTPS”.

- Escolha “Proteção Aumentada” ou “Proteção Máxima”, de acordo com sua necessidade.

- O dropdown para “Escolher Provedor” será ativado, por padrão, dois provedores “Cloudflare e NexDNS” estão disponíveis no Firefox, mas se você quiser usar qualquer outro, por exemplo, servidores Google DoH ou Quad9 DoH, você pode escolher “Personalizado” e fornecer a URL do servidor DoH deles na caixa, conforme mostrado abaixo.

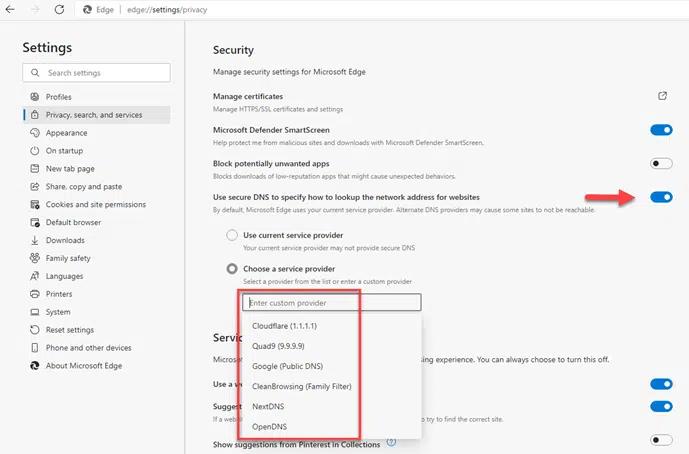

Microsoft Edge

- Abra o Edge e clique nos três pontos no canto superior direito para abrir o menu.

- Clique em “Configurações” e depois clique em “Privacidade, pesquisa e serviços”.

- Role para baixo até a seção “Segurança”.

- Encontre a configuração “Usar DNS seguro para especificar como procurar o endereço de rede para sites” e ative-a.

- Você tem a opção de usar o provedor selecionado pela Edge ou escolher um provedor personalizado inserindo seus detalhes.

Provedores de DNS sobre HTTPS (DoH)

Desde o lançamento oficial do DoH em outubro de 2018, vários provedores de DNS oferecem serviços de DNS sobre HTTPS seguros e focados na privacidade. Esses provedores oferecem muitos recursos além do DNS criptografado, como filtragem de conteúdo, segurança contra sites maliciosos e opções de privacidade aprimoradas. Abaixo estão alguns provedores de DNS sobre HTTPS bem conhecidos.

Cloudflare

Oferece desempenho rápido, políticas de privacidade fortes, sem registro de dados do usuário e suporte para DNS sobre TLS (DoT) também.

Resolver Endereços:

- IPv4: 1.1.1.1 e 1.0.0.1

- IPv6: 2606:4700:4700::1111 e 2606:4700:4700::1001

- URL DoH: https://dns.cloudflare.com/dns-query

Oferece alta confiabilidade e desempenho, integra-se à infraestrutura de segurança do Google e suporta DNS sobre TLS (DoT) também.

Endereços de Resolução:

- IPv4: 8.8.8.8 e 8.8.4.4

- IPv6: 2001:4860:4860::8888 e 2001:4860:4860::8844

- URL DoH: https://dns.google/dns-query

Quad9

Concentre-se na segurança e privacidade, bloqueie domínios maliciosos e suporte DNS sobre TLS (DoT) também.

Endereços de Resolver:

- IPv4: 9.9.9.9 e 149.112.112.112

- IPv6: 2620:fe::fe e 2620:fe::9

- URL DoH: https://dns.quad9.net/dns-query

OpenDNS

Pertencente à Cisco, oferece opções de segurança e filtragem personalizáveis e se integra às soluções de segurança da Cisco.

Endereços de Resolução

- IPv4: 208.67.222.222 e 208.67.220.220

- IPv6: 2620:119:35::35 e 2620:119:53::53

- URL DoH: https://dns.opendns.com/dns-query

CleanBrowsing

Especializa-se na filtragem de conteúdo e oferece DoH para uma experiência de navegação mais segura, com foco particular na proteção de crianças online.

Endereços de Resolução:

- IPv4: 185.228.168.168 e 185.228.169.169

- IPv6: 2a0d:2a00:1:: e 2a0d:2a00:2::

• URL DoH: https://doh.cleanbrowsing.org/dns-query

Conteúdo relacionado selecionado:

Conflitos potenciais do DoH com soluções de cibersegurança existentes

A implementação do DNS sobre HTTPS pode criar conflitos com soluções e práticas de cibersegurança existentes. Compreender esses potenciais conflitos pode ajudar organizações e indivíduos a adaptar suas estratégias de cibersegurança para acomodar o DoH de forma eficaz.

Monitoramento e Visibilidade de Rede

Ferramentas tradicionais de cibersegurança muitas vezes dependem da capacidade de monitorar o tráfego DNS para detectar e mitigar ameaças como malware, phishing e exfiltração de dados. Como o DoH criptografa as solicitações DNS, ele pode reduzir a visibilidade que essas ferramentas têm sobre as consultas DNS, permitindo potencialmente que atividades maliciosas passem despercebidas.

Filtragem e Bloqueio de Conteúdo

Muitas organizações e administradores de rede usam filtragem baseada em DNS para bloquear o acesso a sites maliciosos, inadequados ou não conformes. Com o DoH, as consultas DNS são criptografadas, potencialmente contornando esses filtros de conteúdo, a menos que as soluções de filtragem sejam adaptadas para inspecionar e controlar o tráfego HTTPS ou tenham endpoints configurados para usar servidores DoH específicos e controlados.

Prevenção de Perda de Dados

Sistemas DLP monitoram movimentos de dados para evitar que informações sensíveis deixem o perímetro seguro da rede. Esses sistemas frequentemente analisam consultas DNS em busca de sinais de exfiltração de dados. O DoH pode complicar esse processo ao criptografar as consultas, exigindo DLP sistemas para ajustar suas estratégias de monitoramento, possivelmente descriptografando o tráfego DoH nas fronteiras da rede, o que pode levantar preocupações de privacidade.

Conformidade Regulatória

Organizações sujeitas a exigências regulatórias para registrar e inspecionar o tráfego de rede podem achar o DoH desafiador, pois ele criptografa dados DNS que, de outra forma, poderiam ser facilmente monitorados para fins de conformidade. Adaptar-se a essas mudanças enquanto mantém a conformidade pode exigir atualizações na arquitetura e nas políticas de rede.

Sistemas de Detecção de Intrusões (IDS) e Sistemas de Prevenção de Intrusões (IPS)

As unidades IDS e IPS escaneiam o tráfego da rede em busca de sinais de atividade suspeita. Ao criptografar consultas DNS, o DoH pode limitar a capacidade desses sistemas de analisar solicitações ou respostas DNS potencialmente maliciosas, tornando necessárias atualizações ou reconfigurações para analisar o tráfego HTTPS ou usar métodos de detecção alternativos.

DNSSEC – validando a fonte dos dados DNS

DNSSEC é um conjunto de melhorias de segurança que permite a verificação da identidade do servidor DNS raiz e do servidor DNS autoritativo durante o processo de resolução de DNS. Além de outros ataques, o DNSSEC previne ataques a caches DNS. Como não criptografa a comunicação entre um cliente DNS e um servidor DNS, é um aspecto de segurança adicional para o Sistema de Nomes de Domínio.

Conclusão

A privacidade e a segurança online estão se tornando cada vez mais importantes. DNS sobre HTTPS criptografa consultas DNS, melhorando a privacidade e a segurança do usuário. Embora enfrente desafios, representa uma mudança significativa na infraestrutura e governança da internet. À medida que o DoH ganha força, as discussões sobre a criptografia DNS continuarão a evoluir, incentivando o desenvolvimento de novas alternativas.

FAQs

What is DNS over HTTPS?

DNS over HTTPS is an improvement to tradition DNS, as traditional DNS sends plain text queries to DNS servers which can be intercepted by adversaries, but DNS over HTTPS sends the encrypted queries to supported DNS over HTTPS resolvers throughout the process.

Should I use DNS over HTTPS?

Yes, you should use DNS over HTTPS for protecting your online privacy and security, which is more important than ever. DoH encrypts the process of translating website names into IP addresses, making it harder for others to see which websites you visit and giving you more online privacy and security.

Is DNS over HTTPS enabled by default?

Whether DNS over HTTPS is enabled by default depends on the browser or operating system you are using. As of start of 2020, some browsers have started to enable DoH by default, while others require users to manually turn it on. For example, Mozilla Firefox and Google Chrome were one of the first major browsers to enable DoH by default for users in certain regions. Operating systems like Windows and MacOS have also been working on integrating DoH directly into the OS, which allows all DNS traffic to be encrypted, not just traffic from web browsers.

How do I check DNS over HTTPS settings?

Checking DNS over HTTPS settings varies depending on the browser or operating system you are using. For most browsers you can enable or look for these settings, by going into “browser settings – Privacy & Security” section, for windows operating systems you can check DoH settings by going into “Settings – Network & Internet – Properties” for your active network connection.

Do Windows 10 and Windows 11 support DNS over HTTPS?

Yes.

Perguntas Frequentes

Compartilhar em

Saiba Mais

Sobre o autor

Dirk Schrader

VP de Pesquisa de Segurança

Dirk Schrader é um Resident CISO (EMEA) e VP de Pesquisa de Segurança na Netwrix. Com 25 anos de experiência em segurança de TI e certificações como CISSP (ISC²) e CISM (ISACA), ele trabalha para promover a ciberresiliência como uma abordagem moderna para enfrentar ameaças cibernéticas. Dirk trabalhou em projetos de cibersegurança ao redor do mundo, começando em funções técnicas e de suporte no início de sua carreira e, em seguida, passando para posições de vendas, marketing e gestão de produtos em grandes corporações multinacionais e pequenas startups. Ele publicou numerosos artigos sobre a necessidade de abordar a gestão de mudanças e vulnerabilidades para alcançar a ciberresiliência.

Saiba mais sobre este assunto

Os próximos cinco minutos de conformidade: construindo segurança de dados com foco em identidade em toda a APAC

Leis de Privacidade de Dados por Estado: Abordagens Diferentes para a Proteção da Privacidade

O Triângulo da CIA e Sua Aplicação no Mundo Real

O que é Gerenciamento de Registros Eletrônicos?

Expressões Regulares para Iniciantes: Como Começar a Descobrir Dados Sensíveis