Aproveite ao máximo o Exchange Online Advanced Threat Protection

Jan 24, 2019

Os atacantes utilizam uma variedade de trajetórias para infiltrar organizações com vírus e malware atualmente. Existe um serviço premium do Microsoft Exchange chamado Exchange Online Advanced Threat Protection (ATP) que oferece cinco características distintas que adicionam camadas adicionais de segurança ao seu e-mail e documentos:

- Links Seguros

- Anexos Seguros

- Inteligência de spoofing

- Quarentena

- Capacidades avançadas de anti-phishing

Este post do blog descreve as três primeiras dessas funcionalidades.

Conteúdo relacionado selecionado:

Disponibilidade

O ATP está incluído apenas para usuários que possuem licença para o Office 365 Enterprise E5, Office 365 Education A5 e planos Microsoft 365 Business. Se você não deseja atualizar todos para um desses planos, pode adquirir o ATP como uma licença adicional por US$2 por usuário por mês. Você pode adicionar o ATP aos seguintes planos de assinatura do Exchange e Office 365:

- Exchange Online Plan 1

- Exchange Online Plan 2

- Exchange Online Kiosk

- Exchange Online Protection

- Office 365 Business Essentials

- Office 365 Business Premium

- Office 365 Enterprise E1

- Office 365 Enterprise E3

- Office 365 Enterprise F1

- Office 365 A1

- Office 365 A3

Requisitos

O ATP pode ser usado com qualquer agente de transferência de correio SMTP, como o Microsoft Exchange Server 2013. Para mais informações, consulte as seções “Navegadores suportados” e “Idiomas suportados” no Exchange Admin Center em Exchange Online Protection.

Links Seguros

O recurso Safe Links do ATP protege contra links maliciosos em emails e documentos do Office em tempo real. É semelhante à gestão unificada de ameaças de firewalls antigos de proteção de borda e proteção web, nos quais as URLs clicadas pelos usuários eram interceptadas pelo firewall e submetidas a um processo de verificação e higiene antes de o conteúdo ser permitido entrar na rede. Com Safe Links, os emails que entram ou saem da organização passam pelo Exchange Online Protection (EOP), que filtra spam e mensagens de phishing conhecidas e escaneia cada mensagem através de uma variedade de motores de detecção de antimalware.

Quando os usuários clicam em links em mensagens que chegam em suas caixas de entrada, o serviço ATP verifica o link e faz uma das seguintes ações:

- Se a URL foi considerada segura pelo serviço ATP, ela pode ser aberta.

- If the URL is on your organization’s “do not rewrite” list, the website simply opens when the user clicks the link. A “do not rewrite” list is good for internal systems and line-of-business applications that take certain actions based on URLs, like one-click expense report approvals.

- Se a URL estiver em uma lista de bloqueio personalizada configurada pela sua organização, uma página de aviso é exibida para o usuário.

- Se a URL for considerada maliciosa pelo serviço ATP, uma página de aviso é exibida ao usuário.

- Se o URL levar a um arquivo para download e as políticas de ATP Safe Links da sua organização estiverem configuradas para escanear esse conteúdo, o serviço ATP irá escanear o arquivo antes de baixá-lo.

Para modificar sua política de Safe Links, siga os passos a seguir:

- Navegue até https://protection.office.com. Em Gerenciamento de ameaças, escolha Política e depois clique em Safe Links.

- Na seção “Políticas que se aplicam a toda a organização”, selecione Default e então clique no botão de lápis para editar a configuração da política.

- Na seção “Bloquear os seguintes URLs”, você pode adicionar sites que ninguém na sua organização deveria poder visitar. (Isso não os impedirá de acessar o site digitando diretamente o endereço na barra de endereços do navegador, mas evitará que eles cliquem em um link em um e-mail ou documento para visitá-lo.)

- Na seção “Configurações que se aplicam ao conteúdo exceto e-mails”, deixe tudo marcado.

- Clique em Save.

Quando um usuário clica em um link em um e-mail ou documento do Office, ele verá uma mensagem como esta:

Figura 1. Como o Safe Links notifica um usuário de que está escaneando um link

Anexos Seguros

Os motores de varredura podem não detectar malware e vírus desconhecidos quando estes surgem pela primeira vez, antes de serem classificados e as assinaturas atualizadas. Com Safe Attachments, mensagens com anexos inseguros — aqueles que não correspondem a assinaturas conhecidas — são enviadas para um ambiente virtual isolado onde são abertos com segurança. Se o serviço detectar atividades suspeitas como um vírus ou malware tentando executar, a mensagem é rejeitada ou colocada em quarentena. Se nenhuma atividade suspeita for detectada, a mensagem é liberada para o usuário.

Figura 2. Digitalizando anexos com o serviço ATP safe attachments

Para configurar as políticas de Safe Attachments, siga estes passos:

- Acesse https://protection.office.com. No painel esquerdo, em Gerenciamento de ameaças, escolha Policy e clique em Safe Attachments. Certifique-se de que, se lhe for apresentada a opção de “Ativar ATP para SharePoint, OneDrive e Microsoft Teams”, você o faça. (Você vai querer esperar pelo menos 30 minutos para que isso tenha efeito em todos os datacenters globais do Office 365 da Microsoft.)

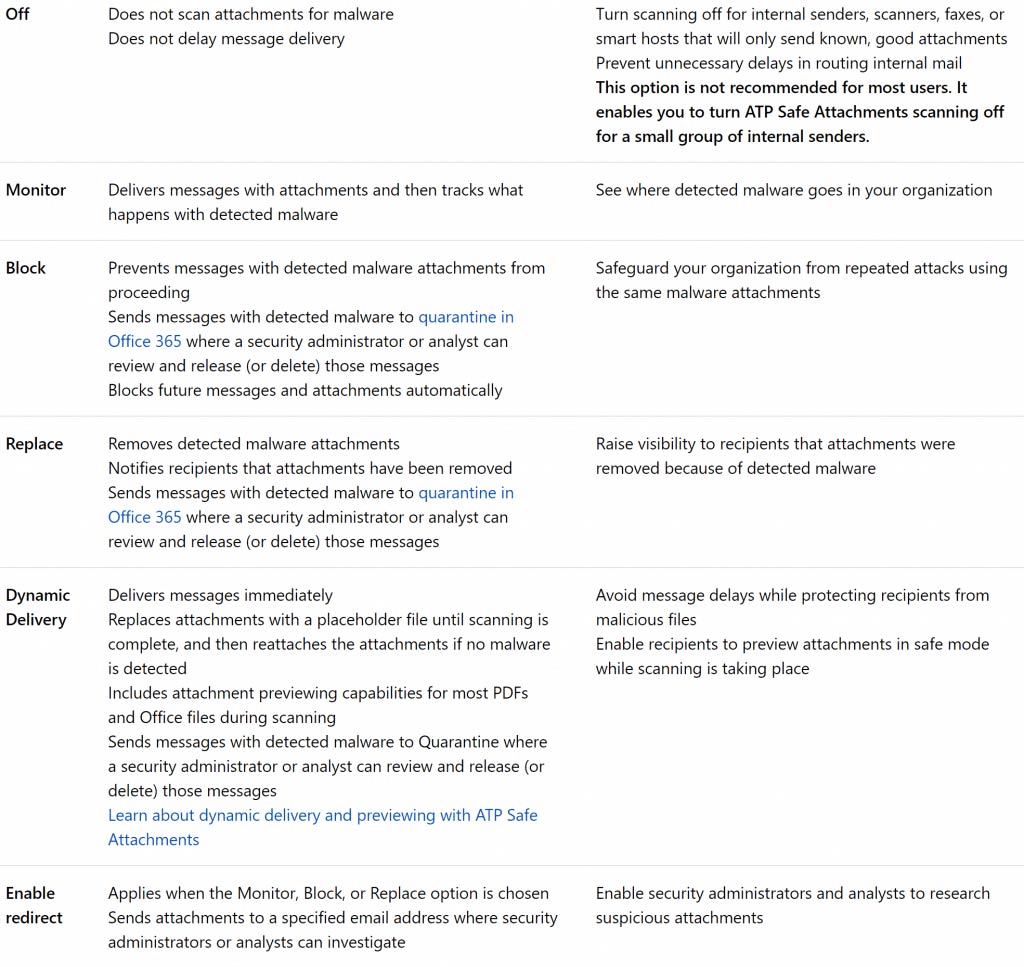

- Clique no sinal de + para criar uma nova Política de Anexos Seguros, e depois insira um nome e descrição para a política. A tabela abaixo explica as configurações disponíveis. Eu recomendo a entrega dinâmica para a maioria dos destinatários. É a mais segura, não vai atrasar o corpo de um e-mail, e é praticamente transparente para usuários que não estão em frente ao computador o tempo todo.

Figura 3. Opções de política de Safe Attachments (imagem cortesia da Microsoft Corporation)

Spoof Intelligence

A inteligência anti-spoofing identifica e-mails que parecem ser de uma conta de usuário dentro dos domínios da sua organização. Especificamente, ela detecta e-mails com um endereço de remetente (ou com um campo de remetente nos cabeçalhos de uma mensagem) que corresponde a um dos domínios configurados no seu inquilino do Office 365. Às vezes, essas mensagens podem ser legítimas — por exemplo, você pode enviar um boletim de marketing de um serviço separado como Aweber ou Mailchimp, ou sua copiadora e scanner podem enviar e-mails para o seu inquilino e ter um endereço de “From” no seu inquilino. Mas outras vezes é alguém se passando por um usuário interno para enganar as pessoas a enviar um cheque para pagar uma fatura falsa, iniciar uma transferência bancária internacional e assim por diante.

A inteligência de spoofing coleta todos os remetentes suspeitos detectados no fluxo de e-mails e os apresenta em um local conveniente, onde você pode decidir quais remetentes poderão enviar e-mails para o seu tenant e quais devem ser bloqueados. Para revisar essa lista, acesse a página de Segurança e Conformidade e clique em Anti-spam settings.

Conteúdo relacionado selecionado:

Conclusão

O ATP não pode impedir todos os ataques maliciosos, mas é uma boa ferramenta que oferece uma proteção robusta contra malware desconhecido e vírus de zero-day. Se você está pronto para aprender sobre outros serviços do Office 365 que ajudam a proteger dados sensíveis, confira este Managing Office 365 Data Loss Prevention blog post.

FAQ

O que é Microsoft Defender para Office 365?

O Microsoft Defender para Office 365 (anteriormente conhecido como Advanced Threat Protection) é um serviço de segurança de e-mail baseado na nuvem que protege contra ameaças sofisticadas como malware de dia zero, phishing e comprometimento de e-mail empresarial. Ele amplia a Proteção Online do Exchange com recursos avançados, incluindo Safe Attachments, Safe Links e capacidades de investigação de ameaças. O Safe Attachments abre anexos de e-mail em um ambiente virtual para detectar comportamentos maliciosos antes da entrega. O Safe Links reescreve URLs para verificá-las contra o banco de dados de inteligência de ameaças da Microsoft quando os usuários clicam nelas. O serviço também oferece inteligência de spoofing, proteção contra personificação e análises detalhadas de ameaças. O Plano 1 cobre a proteção de e-mails enquanto o Plano 2 adiciona caça de ameaças, investigação automatizada e capacidades de resposta. Esta abordagem abrangente aborda a realidade de que os atacantes estão fazendo login, não invadindo, tornando a segurança de e-mail crucial para proteger dados organizacionais e identidades.

Como configurar o Exchange Online Protection?

Configurar o Exchange Online Protection requer acesso administrativo ao centro de segurança do Microsoft 365 e licenciamento adequado. Comece acessando o Security & Compliance Center em protection.office.com e navegue até as políticas de Threat Management. Configure políticas anti-spam para definir níveis de confiança de spam, ações de quarentena e listas de remetentes permitidos/bloqueados. Estabeleça políticas anti-malware para definir filtragem de anexos, respostas à detecção de malware e notificações administrativas. Crie regras de fluxo de correio para lidar com cenários específicos, como avisos de e-mail externo ou bloqueio de anexos. Configure o filtragem de conexão para permitir ou bloquear endereços IP específicos e ative o directory-based edge blocking. Teste sua configuração usando o testador de políticas integrado da Microsoft e monitore o painel de status da proteção contra ameaças. Lembre-se de configurar notificações para os usuários sobre mensagens em quarentena e treine-os sobre como revisar o conteúdo da quarentena. Revisões regulares de políticas garantem que a proteção acompanhe o ritmo das ameaças em evolução.

Como ativar o Microsoft Defender para Office 365?

Habilitar o Microsoft Defender para Office 365 requer licenciamento adequado e configuração através do centro de segurança do Microsoft 365. Primeiro, certifique-se de que os usuários tenham licenças do Defender para Office 365 atribuídas através do centro de administração do Microsoft 365. Acesse o centro de segurança em security.microsoft.com e navegue até as políticas de Email & Colaboração. Crie políticas de Anexos Seguros definindo usuários protegidos, ação de varredura de anexos (bloquear, substituir ou entrega dinâmica) e configurações de tempo de espera. Configure políticas de Links Seguros para proteger contra URLs maliciosas em emails e documentos do Office, habilitando a varredura de URLs em tempo real e proteção de cliques do usuário. Estabeleça políticas de proteção contra personificação para detectar tentativas de personificação de domínio e usuário. Ative a inteligência de spoofing para proteger contra remetentes falsificados. Teste políticas usando o analisador de configuração e simule ataques usando o treinamento de simulação de ataques da Microsoft. Monitore a eficácia da proteção através dos relatórios de status de proteção contra ameaças e ajuste as políticas com base nas necessidades organizacionais e nas mudanças da paisagem de ameaças.

O Exchange Online Protection está incluído no Office 365?

O Exchange Online Protection (EOP) está automaticamente incluído em todas as assinaturas do Exchange Online e na maioria dos planos da Microsoft 365 sem custo adicional. Esta proteção básica oferece filtragem anti-spam e anti-malware para todo o tráfego de e-mail. No entanto, o EOP oferece proteção básica em comparação com o Microsoft Defender para Office 365, que exige licenciamento separado para recursos avançados. O EOP inclui filtragem de conexão, filtragem de destinatários, validação de framework de política de remetentes e proteção básica contra phishing. Não inclui Anexos Seguros, Links Seguros ou capacidades avançadas de caça a ameaças encontradas no Defender para Office 365. Organizações com requisitos de segurança padrão muitas vezes acham o EOP suficiente, enquanto aquelas que enfrentam ameaças sofisticadas ou que necessitam de capacidades de conformidade precisam dos recursos avançados do Defender para Office 365. Entender essa distinção ajuda as organizações a escolherem níveis de proteção apropriados sem comprar licenças em excesso que não precisam.

Como solucionar problemas de Anexos Seguros que não funcionam?

A solução de problemas de Safe Attachments requer a verificação sistemática da configuração de políticas, licenciamento de usuários e fluxo de correio. Primeiro, confirme se os usuários afetados têm licenças do Defender para Office 365 atribuídas e políticas aplicadas corretamente. Verifique as configurações da política de Safe Attachments no centro de segurança para garantir que a ação correta esteja configurada (bloquear, substituir ou entrega dinâmica). Verifique se os tipos de anexos não estão excluídos da verificação e se os limites de tamanho de arquivo não foram excedidos. Revise os cabeçalhos das mensagens para X-MS-Exchange-Organization-SkipSafeAttachmentProcessing a fim de identificar mensagens que foram ignoradas. Verifique se as regras de transporte ou outras regras de fluxo de correio estão interferindo no processamento de Safe Attachments. Monitore o relatório de status de proteção contra ameaças para confirmar que os anexos estão sendo processados. Para problemas persistentes, use o rastreamento de mensagens para acompanhar e-mails específicos através do pipeline de proteção. Lembre-se de que Safe Attachments adiciona tempo de processamento, portanto, a entrega dinâmica ajuda a equilibrar segurança com experiência do usuário. Teste com arquivos conhecidos por serem maliciosos para verificar se a proteção está funcionando corretamente.

Compartilhar em

Saiba Mais

Sobre o autor

Jonathan Hassell

Consultor

Autor, consultor e palestrante em uma variedade de tópicos de TI. Jonathan escreveu livros sobre Windows Server e produtos relacionados e tem palestrado pelo mundo sobre temas que vão desde redes e segurança até administração do Windows.

Saiba mais sobre este assunto

Identidades não humanas (NHIs) explicadas e como protegê-las

12 Riscos Críticos de Segurança de Shadow AI que Sua Organização Precisa Monitorar em 2026

Leis de Privacidade de Dados por Estado: Abordagens Diferentes para a Proteção da Privacidade

Exemplo de Análise de Risco: Como Avaliar Riscos

O Triângulo da CIA e Sua Aplicação no Mundo Real